Mengonfigurasi AD DS LDAP melalui TLS untuk Azure NetApp Files

Anda dapat menggunakan LDAP melalui TLS untuk mengamankan komunikasi antara volume Azure NetApp Files dan server LDAP Direktori Aktif. Anda dapat mengaktifkan LDAP melalui TLS untuk NFS, SMB, dan volume protokol ganda Azure NetApp Files.

Pertimbangan

- Catatan DNS PTR harus ada untuk setiap pengontrol domain AD DS yang ditetapkan ke Nama Situs AD yang ditentukan dalam koneksi Azure NetApp Files Active Directory.

- Catatan PTR harus ada untuk semua pengendali domain di situs agar AD DS LDAP melalui TLS berfungsi dengan baik.

Membuat dan mengekspor sertifikat CA akar

Jika Anda tidak memiliki sertifikat CA akar, Anda perlu membuatnya dan mengekspornya untuk digunakan dengan LDAP melalui autentikasi TLS.

Ikuti Menginstal Otoritas Sertifikasi untuk menginstal dan mengonfigurasi Otoritas Sertifikat AD DS.

Ikuti Lihat sertifikat dengan MMC snap-in untuk menggunakan MMC snap-in dan alat Manajer Sertifikat.

Gunakan snap-in Manajer Sertifikat untuk menemukan akar atau menerbitkan sertifikat untuk perangkat lokal. Anda harus menjalankan perintah snap-in Manajemen Sertifikat dari salah satu pengaturan berikut:- Klien berbasis Windows yang telah bergabung dengan domain dan memiliki sertifikat akar yang terinstal

- Komputer lain di domain yang berisi sertifikat akar

Ekspor sertifikat CA akar.

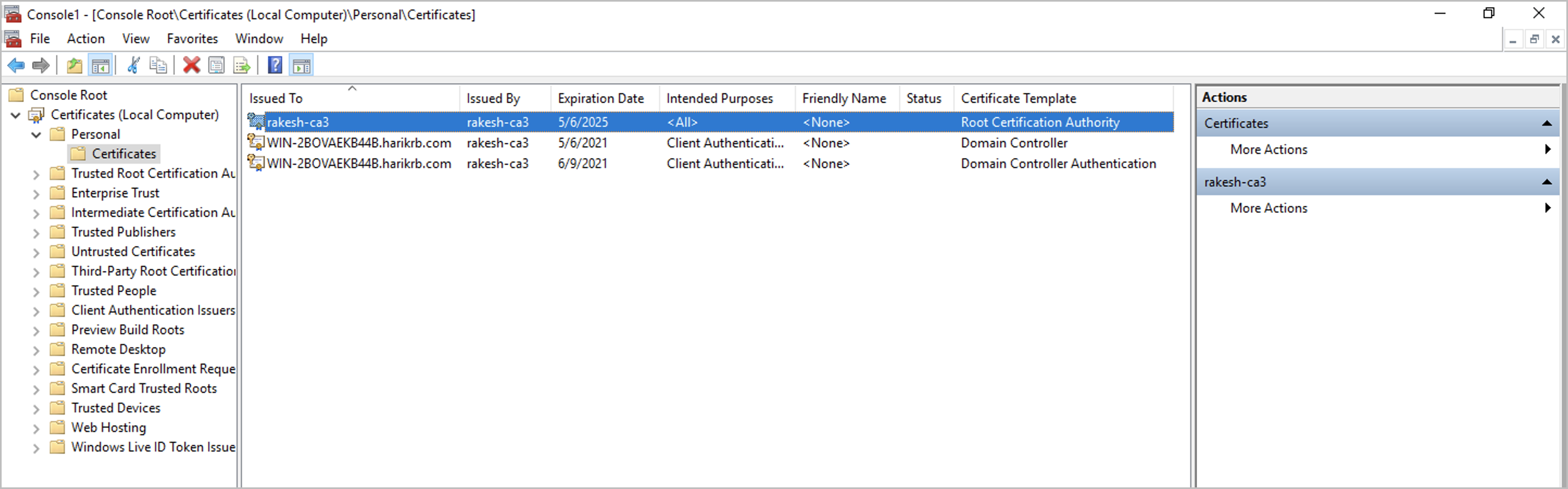

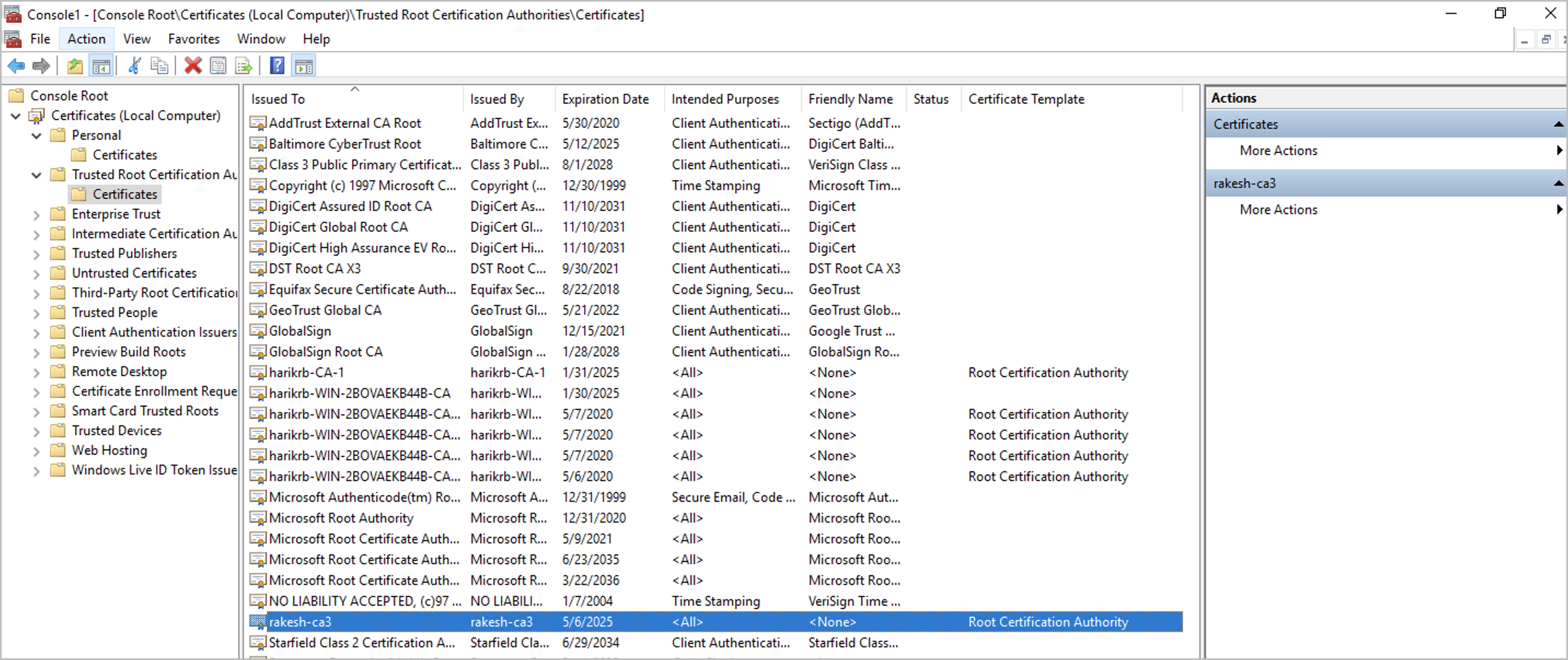

Sertifikat CA Akar dapat diekspor dari direktori Otoritas Sertifikasi Akar Pribadi atau Tepercaya, seperti yang ditunjukkan dalam contoh berikut:

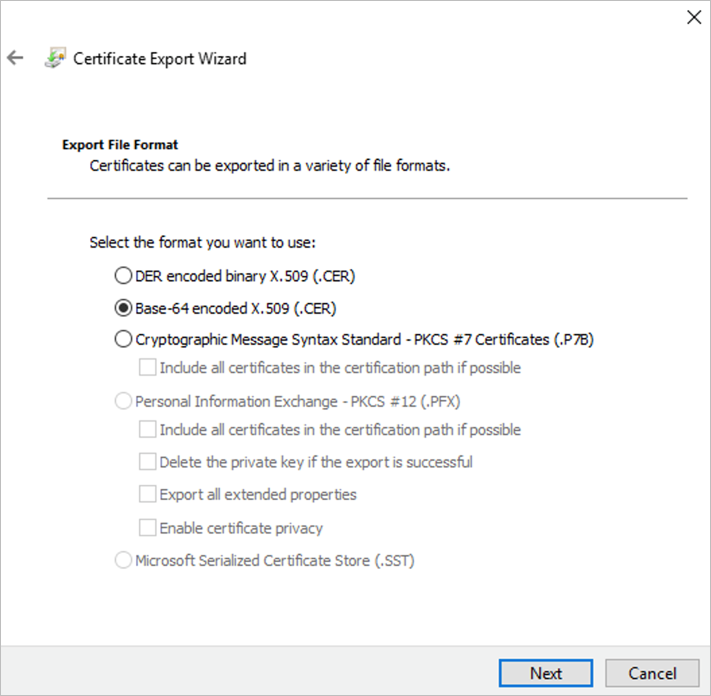

Pastikan bahwa sertifikat diekspor dalam format (.CER) X.509 yang dikodekan Basis-64:

Aktifkan LDAP melalui TLS dan unggah sertifikat CA akar

Buka akun NetApp yang digunakan untuk volume, dan pilih Koneksi Direktori Aktif. Lalu, pilih Gabung untuk membuat koneksi AD baru atau Edit untuk mengedit koneksi AD yang sudah ada.

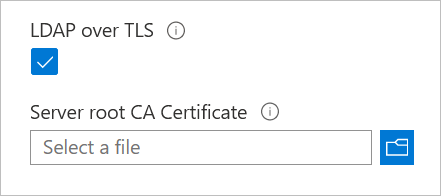

Di jendela Gabung dengan Direktori Aktif atau Edit Direktori Aktif yang muncul, pilih kotak centang LDAP melalui TLS untuk mengaktifkan LDAP melalui TLS untuk volume. Kemudian pilih Sertifikat CA akar server dan unggah sertifikat CA akar yang dihasilkan untuk digunakan untuk LDAP melalui TLS.

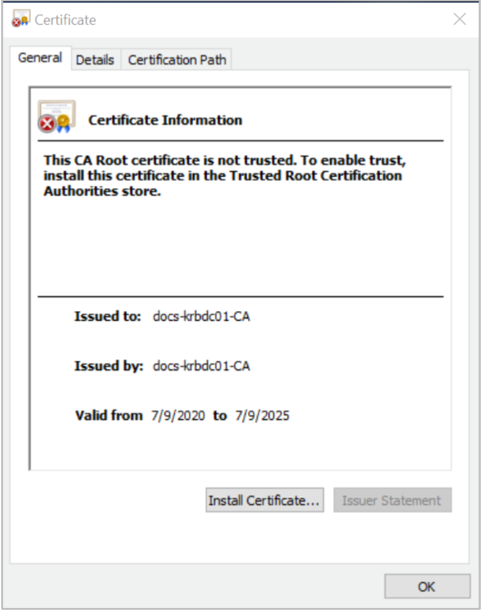

Pastikan bahwa nama otoritas sertifikat dapat diselesaikan dengan DNS. Nama ini adalah bidang "Diterbitkan Oleh" atau "Penerbit" pada sertifikat:

Jika Anda mengunggah sertifikat yang tidak valid, dan Anda memiliki konfigurasi AD, volume SMB, atau volume Kerberos yang ada, kesalahan yang mirip dengan yang berikut ini terjadi:

Error updating Active Directory settings The LDAP client configuration "ldapUserMappingConfig" for Vservers is an invalid configuration.

Untuk mengatasi kesalahan tersebut, unggah sertifikat CA akar yang valid ke akun NetApp Anda seperti yang disyaratkan oleh server LDAP Windows Active Directory untuk autentikasi LDAP.

Menonaktifkan LDAP melalui TLS

Menonaktifkan LDAP melalui TLS berhenti mengenkripsi kueri LDAP ke Direktori Aktif (server LDAP). Tidak ada tindakan pencegahan atau dampak lain pada volume ANF yang ada.

Buka akun NetApp yang digunakan untuk volume dan pilih Koneksi Direktori Aktif. Lalu pilih Edit untuk mengedit koneksi AD yang ada.

Di jendela Edit Direktori Aktif yang muncul, batal pilih LDAP melalui kotak centang TLS dan pilih Simpan untuk menonaktifkan LDAP melalui TLS untuk volume.