Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Halaman ini menjelaskan cara mengonfigurasi integrasi Git untuk folder Git Azure Databricks, termasuk kredensial, konektivitas jaringan, dan fitur keamanan. Untuk membuat folder Git dan mulai bekerja dengan operasi Git, lihat Membuat dan mengelola folder Git.

Penting

Gunakan folder Git untuk pengembangan interaktif. Untuk penyebaran CI/CD dan produksi, gunakan Bundel Otomatisasi Deklaratif dengan artefak yang sudah diberi versi dan federasi identitas beban kerja. Lihat CI/CD dengan folder Databricks Git dan Apa itu Bundel Automasi Deklaratif?.

Prasyarat

Sebelum memulai, konfirmasikan hal berikut:

Folder Git diaktifkan di ruang kerja Anda (diaktifkan secara default). Lihat Mengaktifkan atau menonaktifkan folder Databricks Git.

Anda memiliki akun penyedia Git (GitHub, GitLab, Azure DevOps, Bitbucket, atau AWS CodeCommit).

Untuk repositori privat atau operasi tulis, Anda memiliki token akses pribadi (PAT) atau kredensial OAuth dari penyedia Git Anda. Lihat Menyambungkan penyedia Git Anda ke Databricks.

Catatan

Anda dapat mengkloning repositori jarak jauh publik tanpa kredensial Git. Untuk mengubah repositori jarak jauh publik atau bekerja dengan repositori privat, konfigurasikan kredensial Git dengan izin Tulis .

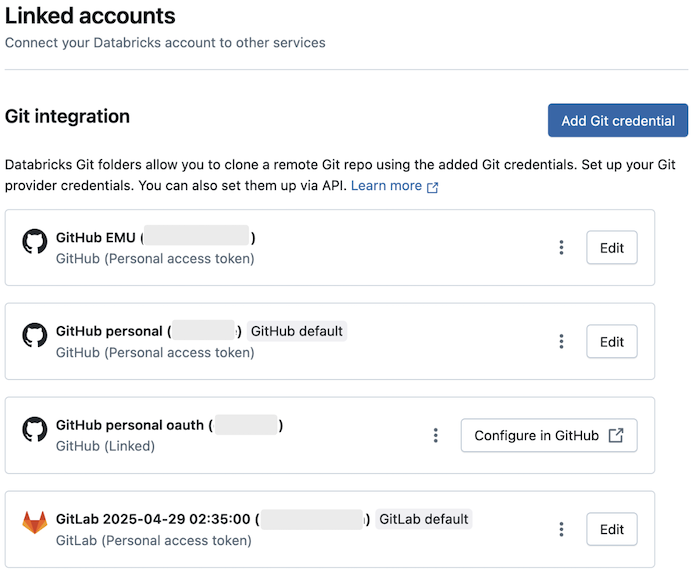

Menambahkan kredensial Git

Untuk mengonfigurasi kredensial Git di Databricks:

- Klik nama pengguna Anda di bilah atas ruang kerja Azure Databricks dan pilih Settings.

- Klik Akun yang ditautkan.

- Klik Tambahkan kredensial Git.

- Pilih penyedia Git Anda dari menu drop-down. Beberapa penyedia menawarkan penautan akun OAuth, sementara yang lain memerlukan token akses pribadi (PAT). Jika Anda menautkan akun menggunakan OAuth, selesaikan alur autentikasi dan lewati ke langkah terakhir.

- Masukkan email Anda di bidang email penyedia Git .

- Tempelkan PAT Anda di bidang Token . Untuk petunjuk tentang membuat PAT, lihat Menyambungkan penyedia Git Anda ke Databricks. Jika organisasi Anda mengaktifkan SSO SAML di GitHub, otorisasi token akses pribadi Anda untuk SSO.

- Klik Simpan.

Anda juga dapat mengelola kredensial Git menggunakan Databricks Repositori API.

Azure DevOps

Secara default, integrasi Git menggunakan token Microsoft Entra ID Anda jika Anda tidak memasukkan token atau kata sandi aplikasi. Jika Anda memberikan token akses pribadi Azure DevOps, integrasi Git menggunakannya sebagai gantinya. Lihat Token akses pribadi.

Setelah Memperbarui kata sandi Azure, autentikasi ulang dengan Databricks. Jika tidak, validasi koneksi Azure DevOps dapat memakan waktu hingga 24 jam.

Jika Anda tidak dapat mengkloning repositori menggunakan Azure DevOps dengan autentikasi Microsoft Entra ID, lihat Masalah dengan kebijakan akses bersyarat (CAP) untuk Microsoft Entra ID.

Beberapa kredensial Git per pengguna

Databricks memungkinkan setiap pengguna menyimpan beberapa kredensial Git, sehingga Anda dapat menggunakan penyedia atau akun yang berbeda tanpa harus beralih kredensial.

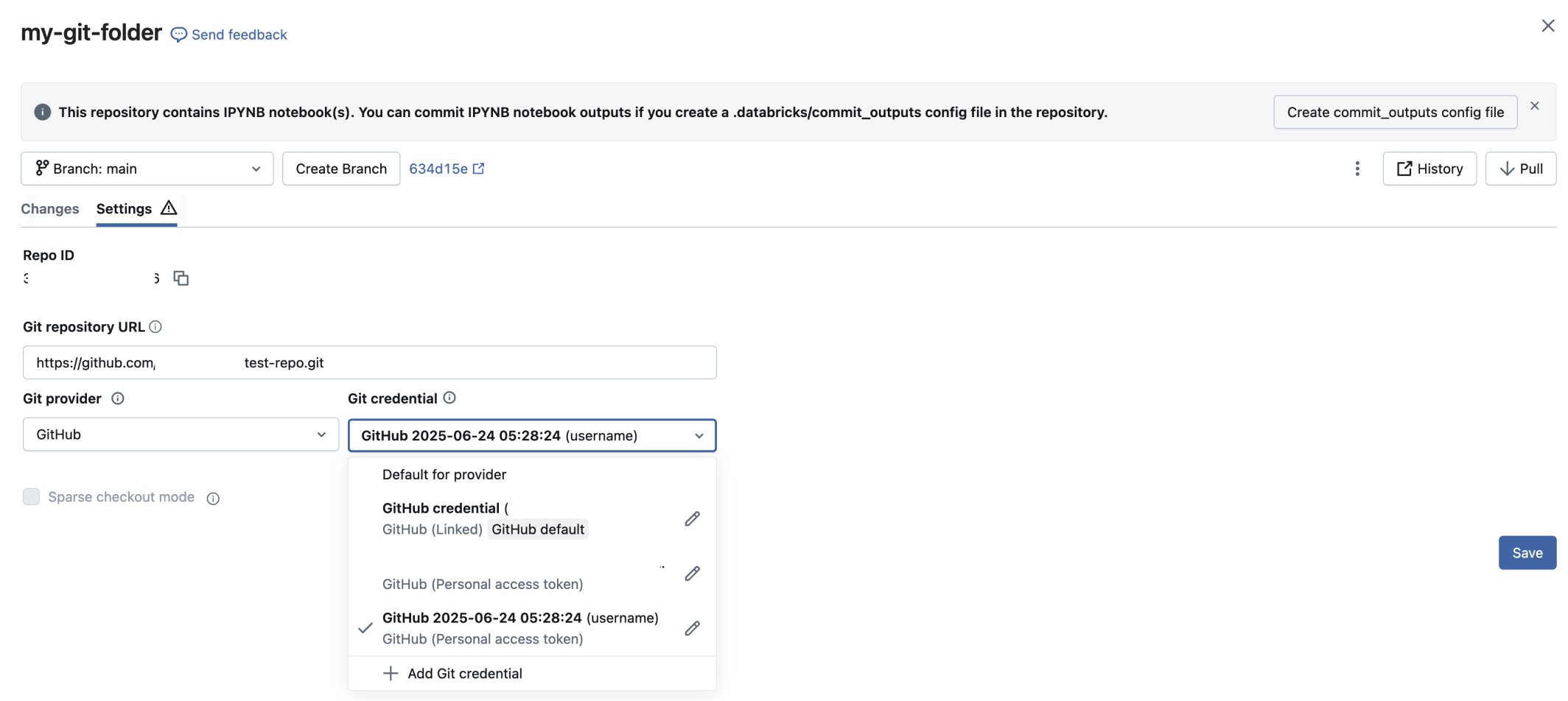

Pilih kredensial untuk folder Git

Setiap folder Git dapat menggunakan kredensial tertentu untuk operasi Git. Untuk mengubah kredensial untuk folder Git:

- Buka folder Git dan buka tab Pengaturan Git .

- Di bawah Kredensial Git, pilih kredensial dari menu drop-down.

- Klik Simpan.

Cara kerja kredensial default

Setiap penyedia Git mendukung satu kredensial Git default per pengguna. Databricks secara otomatis menggunakan kredensial default ini untuk:

- Pekerjaan

- Repositori API operasi

- Operasi folder Git (ketika tidak ada kredensial tertentu yang dipilih)

Kredensial pertama yang Anda buat untuk penyedia secara otomatis menjadi default. Untuk mengubah kredensial default Anda:

- Buka Pengaturan Pengguna>Akun-akun Tertaut.

- Klik

di samping kredensial yang ingin Anda jadikan default.

- Pilih Atur sebagaidefault.

Batasan

- Pekerjaan yang memerlukan kredensial Git non-default untuk penyedia harus menggunakan perwakilan layanan.

- Aplikasi GitHub Databricks hanya memungkinkan satu kredensial terhubung.

- Setiap pengguna dapat memiliki maksimal 10 kredensial Git.

Mengonfigurasi identitas komit Git

Identitas penerapan Git Anda menentukan bagaimana penerapan yang dibuat dari Databricks muncul di penyedia Git Anda. Saat Anda berkomitmen melalui folder Databricks Git, penyedia Git Anda perlu mengidentifikasi Anda sebagai penulis. Konfigurasikan alamat email Anda sehingga:

- Penerapan muncul di profil penyedia Git Anda

- Gambar profil dan nama Anda ditampilkan dengan benar

- Anda menerima penghargaan yang layak untuk kontribusi Anda

- Anggota tim dapat melacak siapa yang membuat setiap perubahan

Cara kerja identitas commit

Saat Anda mengonfigurasi kredensial Git dengan alamat email:

-

Email: Menjadi email penulis (

GIT_AUTHOR_EMAILdanGIT_COMMITTER_EMAIL) untuk semua commit -

Nama pengguna: Diubah menjadi nama komiter (

GIT_AUTHOR_NAMEdanGIT_COMMITTER_NAME)

Jika Anda tidak menentukan alamat email, Databricks menggunakan nama pengguna Git Anda sebagai email. Ini dapat mencegah atribusi komit yang benar di penyedia Git Anda.

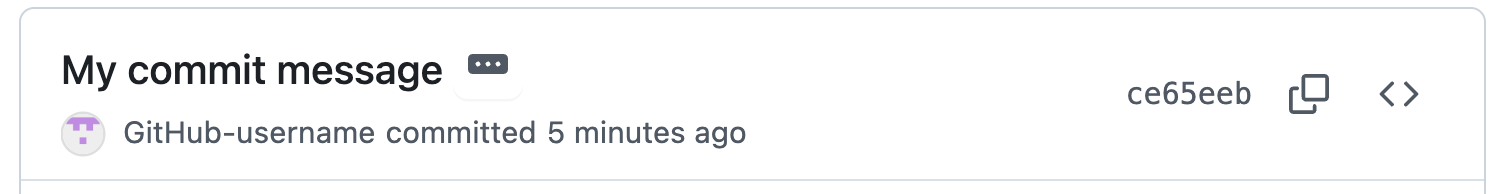

Contoh penerapan dalam riwayat Git:

commit 480ee5b0214e4d46db2da401a83794c5f5c5d375 (HEAD -> main)

Author: GitHub-username <your.email@example.com>

Date: Fri Sep 26 00:38:23 2025 -0700

My commit message

Contoh di penyedia Git:

Catatan

Jika Anda membuat kredensial Git sebelum konfigurasi email tersedia, bidang email Anda default ke nama pengguna Anda. Perbarui ke alamat email yang sebenarnya untuk atribusi komit yang tepat.

kredensial GitHub Linked

Jika Anda menggunakan kredensial Git tertaut melalui aplikasi Databricks GitHub, Databricks secara otomatis mengonfigurasi email dan identitas Git Anda. Jika identitas Anda tidak diatur dengan benar, Setujui izin yang diperlukan atau tautkan ulang akun GitHub Anda untuk izin yang tepat.

Mengonfigurasi konektivitas jaringan

Folder Git memerlukan konektivitas jaringan ke penyedia Git Anda. Sebagian besar konfigurasi bekerja melalui internet tanpa penyiapan tambahan. Namun, Anda mungkin memerlukan konfigurasi tambahan jika Anda memiliki:

- Daftar ip yang diizinkan di penyedia Git Anda

- Server Git yang dihost sendiri (GitHub Enterprise, Bitbucket Server, GitLab Self-managed)

- Hosting jaringan privat

Folder Git dengan akses Git CLI menjalankan operasi Git berbasis UI pada komputasi tanpa server. Admin ruang kerja harus memastikan bahwa komputasi tanpa server dapat menjangkau penyedia Git Anda.

Untuk menyambungkan komputasi tanpa server ke server Git privat, konfigurasikan konfigurasi konektivitas jaringan (NCC) dengan aturan titik akhir privat. Lihat Mengonfigurasi Git Privat Tanpa Server Databricks untuk langkah-langkah penyiapan. Anda tidak perlu mengaktifkan pratinjau Git Privat Tanpa Server untuk menggunakan konektivitas NCC.

Untuk mengaktifkan komputasi tanpa server, lihat Menyambungkan ke komputasi tanpa server.

Mengonfigurasi daftar ip yang diizinkan

Jika server Git Anda dapat diakses melalui internet tetapi menggunakan daftar yang diizinkan IP, seperti daftar yang diizinkan GitHub:

- Temukan alamat IP NAT (network address translation) control plane Databricks Anda untuk wilayah Anda di halaman Wilayah Azure Databricks.

- Tambahkan alamat IP ini ke daftar izin IP server Git Anda.

Mengonfigurasi server Git privat

Jika Anda menghosting server Git privat, lihat Siapkan konektivitas Git privat untuk folder Git Azure Databricks atau hubungi tim akun Databricks Anda untuk instruksi penyiapan.

Fitur keamanan

Folder Databricks Git menyertakan fitur keamanan berikut untuk melindungi kode dan kredensial Anda:

Mengenkripsi kredensial Git

Gunakan Azure Key Vault untuk mengenkripsi token akses pribadi Git dan kredensial Git lainnya dengan kunci enkripsi Anda sendiri (kunci yang dikelola pelanggan).

Untuk informasi selengkapnya, lihat Kunci yang dikelola pelanggan untuk enkripsi.

Daftar izin URL Git

Admin ruang kerja dapat membatasi repositori jarak jauh mana yang dapat diakses pengguna. Ini membantu mencegah eksfiltrasi kode dan memberlakukan penggunaan repositori yang disetujui.

Jika Anda menggunakan autentikasi Microsoft Entra ID dengan Azure DevOps, daftar izin default membatasi URL Git untuk:

dev.azure.comvisualstudio.com

Untuk CNAME kustom atau alias URL Git, konfigurasikan daftar izin kustom dan tambahkan URL ini secara eksplisit jika Anda ingin bekerja dengannya.

Menyiapkan daftar izin URL Git

Untuk mengonfigurasi daftar yang diizinkan:

Klik nama pengguna Anda di bilah atas ruang kerja Azure Databricks dan pilih Settings.

Klik Pengembangan.

Pilih opsi izin daftar URL Git yang diizinkan :

- Dinonaktifkan (tidak ada batasan): Tidak ada penegakan daftar yang diizinkan.

- Batasi Kloning, Penerapan & Dorong ke Repositori Git yang Diizinkan: Membatasi semua operasi untuk mengizinkan URL daftar.

- Hanya Batasi Komit & Push ke Repositori Git yang Diizinkan: Membatasi operasi tulis saja. Kloning dan tarik tetap tidak dibatasi.

Klik

di samping daftar izin URL Git: Daftar kosong.

di samping daftar izin URL Git: Daftar kosong.Masukkan daftar awalan URL yang dipisahkan koma. Databricks menggunakan pencocokan awalan (tidak peka huruf besar/kecil) untuk memungkinkan akses repositori. Karakter pengganti tidak didukung.

Contoh:

-

https://github.com- Memungkinkan semua repositori GitHub -

https://github.com/CompanyName- Membatasi organisasi tertentu -

https://dev.azure.com/CompanyName- Membatasi akses ke organisasi Azure DevOps

Jangan masukkan URL dengan nama pengguna atau token autentikasi, karena mungkin direplikasi secara global dan dapat memblokir pengguna Anda agar tidak bekerja dengan folder Git.

-

Klik Simpan.

Menyimpan daftar baru akan menggantikan daftar diizinkan yang ada. Perubahan dapat memakan waktu hingga 15 menit untuk diterapkan.

Kontrol akses

Catatan

Hanya paket Premium yang menyertakan kontrol akses.

Mengontrol siapa yang dapat mengakses folder Git di ruang kerja Anda dengan mengatur izin. Izin berlaku untuk semua konten dalam folder Git. Tetapkan salah satu tingkat izin berikut:

-

NO PERMISSIONS: Tidak ada akses ke folder Git -

CAN READ: Hanya menampilkan file -

CAN RUN: Melihat dan menjalankan file -

CAN EDIT: Melihat, menjalankan, dan memodifikasi file -

CAN MANAGE: Kontrol penuh termasuk berbagi dan menghapus

Untuk informasi terperinci tentang izin folder Git, lihat ACL folder Git.

Penglogan Audit

Saat Anda mengaktifkan pengelogan audit, Databricks mencatat semua operasi folder Git, termasuk:

- Membuat, memperbarui, atau menghapus folder Git

- Mencantumkan folder Git di ruang kerja

- Menyinkronkan perubahan antara folder Git dan repositori jarak jauh

Deteksi rahasia

Folder Git secara otomatis memindai kode untuk kredensial yang diekspos sebelum komit. Ini memperingatkan Anda jika mendeteksi:

- ID kunci akses AWS dimulai dengan

AKIA - Pola kredensial sensitif lainnya

Langkah berikutnya

Setelah menyiapkan folder Git, jelajahi topik terkait ini: