Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Beban kerja sering mencakup beberapa platform cloud, sehingga layanan keamanan cloud harus melakukan hal yang sama. Microsoft Defender untuk Cloud membantu melindungi beban kerja di Amazon Web Services (AWS), tetapi Anda perlu menyiapkan koneksi antara mereka dan Defender untuk Cloud.

Cuplikan layar berikut menunjukkan akun AWS yang ditampilkan di dasbor gambaran umum Defender untuk Cloud.

Anda dapat mempelajari lebih lanjut dengan menonton konektor AWS Baru dalam video Defender untuk Cloud dari Defender untuk Cloud di seri video Field.

Catatan

Jika Anda memiliki akun AWS yang tersambung ke Microsoft Sentinel, Anda tidak dapat menghubungkannya ke Defender for Cloud. Untuk memastikan konektor berfungsi dengan benar, ikuti instruksi tentang Menyambungkan akun AWS yang terhubung dengan Sentinel ke Defender for Cloud.

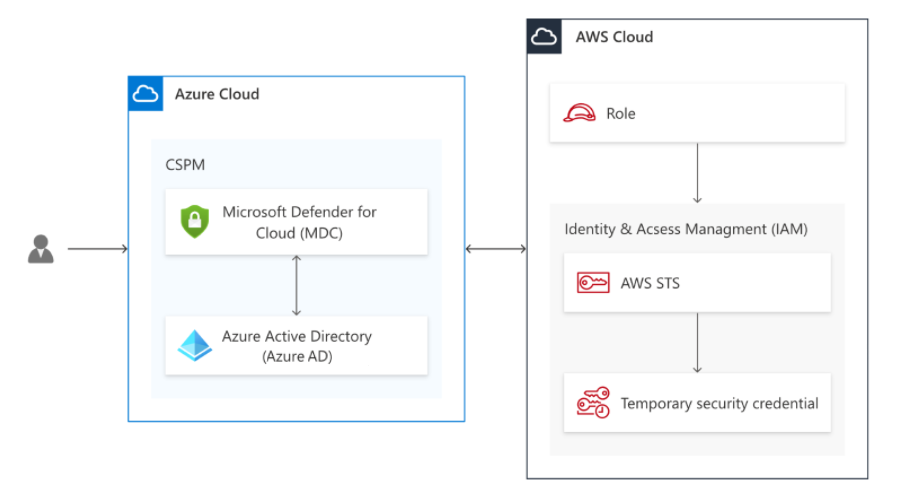

Proses autentikasi AWS

Defender untuk Cloud dan AWS menggunakan autentikasi gabungan. Semua sumber daya yang terkait dengan autentikasi dibuat sebagai bagian dari penyebaran templat CloudFormation, termasuk:

- Penyedia identitas (OpenID Connect)

- Peran dalam Manajemen Identitas dan Akses (IAM) dengan prinsipal terfederasi yang terhubung ke penyedia identitas

Arsitektur proses autentikasi di seluruh cloud meliputi:

Layanan Defender for Cloud CSPM memperoleh token Entra dengan masa berlaku 1 jam, ditandatangani oleh ID Entra menggunakan algoritma RS256.

Token Entra ditukar dengan kredensial AWS berumur pendek, dan layanan CSPM Defender for Cloud mengambil alih peran IAM CSPM (dengan identitas web diasumsikan).

Karena prinsipal peran adalah identitas federasi yang didefinisikan dalam kebijakan hubungan kepercayaan, penyedia identitas AWS memvalidasi token Entra terhadap Entra ID melalui proses yang mencakup:

- validasi audiens

- validasi tanda tangan digital token

- thumbprint sertifikat

Peran Defender for Cloud CSPM diasumsikan hanya setelah kondisi validasi yang ditentukan pada hubungan kepercayaan telah terpenuhi. Kondisi yang ditentukan untuk tingkat peran digunakan untuk validasi dalam AWS dan hanya memungkinkan akses aplikasi CSPM Microsoft Defender untuk Cloud (audiens tervalidasi) ke peran tertentu (dan bukan token Microsoft lainnya).

Setelah token Entra divalidasi oleh penyedia identitas AWS, AWS STS menukar token tersebut dengan kredensial awt sementara yang digunakan oleh layanan CSPM untuk memindai akun AWS.

Prasyarat

Untuk menyelesaikan prosedur dalam artikel ini, Anda memerlukan:

Langganan Microsoft Azure. Jika Anda tidak memiliki langganan Azure, Anda dapat mendaftar untuk langganan gratis.

Microsoft Defender untuk Cloud disiapkan pada langganan Azure Anda.

Akses ke akun AWS.

Izin tingkat kontributor untuk langganan Azure yang relevan.

Jika CIEM diaktifkan sebagai bagian dari Defender untuk CSPM, pengguna yang mengaktifkan konektor juga akan memerlukan peran Admin Keamanan dan izin Application.ReadWrite.All untuk penyewa Anda.

Catatan

Konektor AWS tidak tersedia di cloud pemerintah nasional (Azure Government, Microsoft Azure yang dioperasikan oleh 21Vianet).

Persyaratan paket konektor asli

Setiap paket memiliki persyaratan sendiri untuk konektor asli.

- Defender untuk Kontainer

- Defender untuk SQL

- Defender untuk basis data sumber terbuka (Pratinjau)

- Defender untuk Server

- Defender CSPM

Jika Anda memilih paket Pertahanan Microsoft untuk Kontainer, Anda memerlukan:

- Setidaknya satu kluster Amazon EKS dengan izin untuk mengakses ke server EKS Kubernetes API. Jika Anda perlu membuat klaster EKS baru, ikuti petunjuk di Memulai Amazon EKS – eksctl.

- Kapasitas sumber daya untuk membuat antrean Amazon SQS baru,

Kinesis Data Firehosealiran pengiriman, dan wadah Amazon S3 di wilayah kluster.

Sambungkan akun AWS Anda

Penting

Jika akun AWS Anda sudah tersambung ke Microsoft Sentinel, Anda tidak dapat menyambungkannya ke Defender for Cloud. Untuk memastikan konektor berfungsi dengan benar, ikuti instruksi tentang Menyambungkan akun AWS yang terhubung dengan Sentinel ke Defender for Cloud.

Untuk menghubungkan AWS Anda ke Defender untuk Cloud dengan menggunakan konektor asli:

Masuk ke portal Azure.

Buka Defender untuk Cloud> Pengamanan layanan.

Pilih Tambahkan lingkungan>AWS.

Masukkan detail akun AWS, termasuk lokasi tempat Anda menyimpan sumber daya konektor.

Dropdown wilayah AWS memungkinkan Anda memilih wilayah tempat Defender untuk Cloud melakukan panggilan API. Setiap wilayah yang tidak dipilih dari dropdown, menyiratkan bahwa Defender untuk Cloud tidak akan melakukan panggilan API ke wilayah tersebut.

Pilih interval untuk memindai lingkungan AWS setiap 4, 6, 12, atau 24 jam.

Beberapa pengumpul data berjalan dengan interval pemindaian tetap dan tidak terpengaruh oleh konfigurasi interval kustom. Tabel berikut ini memperlihatkan interval pemindaian tetap untuk setiap pengumpul data yang dikecualikan:

Nama pengumpul data Interval pemindaian EC2Instance

ECRImage

ECRRepository

RDSDBInstance

S3Bucket

S3BucketTags

S3Region

EKSCluster

EKSClusterName

EKSNodegroup

EKSNodegroupName

AutoScalingAutoScalingGroup1 jam EcsClusterArn

EcsService

EcsServiceArn

EcsTaskDefinition

EcsTaskDefinitionArn

EcsTaskDefinitionTags

VersiKebijakanAWS

VersiKebijakanLokal

Entitas AWS Untuk Kebijakan

EntitasLokalUntukKebijakan

BucketEncryption

Kebijakan Bucket

KonfigurasiBlokAksesPublikS3

BucketVersioning

S3LifecycleConfiguration

Status Kebijakan Bucket

Konfigurasi Replikasi S3

S3AccessControlList (Daftar Kontrol Akses)

S3BucketLoggingConfig

Konfigurasi Blok Akses Publik12 jam Catatan

(Opsional) Pilih Akun manajemen untuk membuat konektor ke akun manajemen. Konektor kemudian dibuat untuk setiap akun anggota yang ditemukan di bawah akun manajemen yang disediakan. Provisi otomatis juga aktif untuk semua akun yang baru didaftarkan.

(Opsional) Gunakan menu dropdown wilayah AWS untuk memilih wilayah AWS tertentu yang akan dipindai. Semua wilayah dipilih secara default.

Selanjutnya, tinjau dan pilih paket Defender for Cloud yang akan diaktifkan untuk akun AWS ini.

Pilih Paket defender

Di bagian panduan ini, Anda memilih paket Defender untuk Cloud yang ingin Anda aktifkan.

Pilih Berikutnya: Pilih paket.

Tab Pilih paket adalah tempat Anda memilih kemampuan Defender untuk Cloud mana yang akan diaktifkan untuk akun AWS ini. Setiap paket memiliki persyaratan sendiri untuk izin dan mungkin dikenakan biaya.

Penting

Untuk menyajikan status rekomendasi Anda saat ini, paket Manajemen Postur Keamanan Cloud Microsoft Defender meminta API sumber daya AWS beberapa kali sehari. Panggilan API hanya-baca ini tidak dikenakan biaya, tetapi tetap terdaftar di CloudTrail jika Anda mengaktifkan penelusuran untuk aktivitas baca.

Dokumentasi AWS menjelaskan bahwa tidak ada biaya tambahan untuk menyimpan satu trail. Jika Anda mengekspor data dari AWS (misalnya, ke sistem SIEM eksternal), peningkatan volume panggilan ini juga dapat meningkatkan biaya penyerapan. Dalam kasus seperti itu, sebaiknya filter panggilan baca-saja dari pengguna Defender untuk Cloud atau peran ARN:

arn:aws:iam::[accountId]:role/CspmMonitorAws. (Ini adalah nama peran default. Konfirmasikan nama peran yang dikonfigurasi di akun Anda.)Secara default, paket Server diatur ke Aktif. Pengaturan ini diperlukan untuk memperluas cakupan Defender untuk Server ke AWS EC2. Pastikan Anda memenuhi persyaratan jaringan untuk Azure Arc.

Secara opsional, pilih Konfigurasikan untuk mengedit konfigurasi sesuai kebutuhan.

Catatan

Server Azure Arc masing-masing untuk instans EC2 atau komputer virtual GCP yang tidak lagi ada (dan server Azure Arc masing-masing dengan status Terputus atau Kedaluwarsa) dihapus setelah tujuh hari. Proses ini menghapus entitas Azure Arc yang tidak relevan untuk memastikan bahwa hanya server Azure Arc yang terkait dengan instans yang ada yang ditampilkan.

Secara default, paket Kontainer diatur ke Aktif. Pengaturan ini diperlukan agar Defender for Containers melindungi kluster AWS EKS Anda. Pastikan Anda memenuhi persyaratan jaringan untuk paket Defender for Containers.

Catatan

Kubernetes dengan dukungan Azure Arc, ekstensi Azure Arc untuk sensor Defender, dan Azure Policy untuk Kubernetes harus diinstal. Gunakan rekomendasi Defender untuk Cloud khusus untuk menyebarkan ekstensi (dan Azure Arc, jika perlu), seperti yang dijelaskan dalam Melindungi kluster Amazon Elastic Kubernetes Service.

Secara opsional, pilih Konfigurasikan untuk mengedit konfigurasi sesuai kebutuhan. Jika Anda memilih untuk menonaktifkan konfigurasi ini, fitur Deteksi ancaman (sarana kontrol) juga dinonaktifkan. Pelajari selengkapnya tentang ketersediaan fitur.

Secara default, paket Database diatur ke Aktif. Pengaturan ini diperlukan untuk memperluas cakupan Defender untuk SQL ke AWS EC2 dan Kustom RDS untuk SQL Server dan database relasional sumber terbuka pada RDS.

(Opsional) Pilih Konfigurasikan untuk mengedit konfigurasi sesuai kebutuhan. Kami menyarankan agar Anda membiarkannya diatur ke konfigurasi default.

Pilih Konfigurasikan akses dan pilih yang berikut ini:

sebuah. Pilih jenis penyebaran:

- Akses default: Memungkinkan Defender untuk Cloud memindai sumber daya Anda dan secara otomatis menyertakan kemampuan di masa mendatang.

- Akses hak istimewa terkecil: Memberikan akses Defender untuk Cloud hanya ke izin saat ini yang diperlukan untuk paket yang dipilih. Jika Anda memilih izin dengan hak istimewa paling sedikit, Anda menerima pemberitahuan tentang peran dan izin baru yang diperlukan untuk mendapatkan fungsionalitas penuh untuk kesehatan konektor.

b. Pilih metode penyebaran: AWS CloudFormation atau Terraform.

Catatan

Jika Anda memilih Akun manajemen untuk membuat konektor ke akun manajemen, tab untuk onboarding dengan Terraform tidak terlihat di UI, tetapi Anda masih dapat onboarding menggunakan Terraform, mirip dengan apa yang tercakup dalam Onboarding lingkungan AWS/GCP Anda ke Pertahanan Microsoft untuk Cloud dengan Terraform - Microsoft Community Hub.

Ikuti instruksi di layar untuk metode penyebaran yang dipilih untuk menyelesaikan dependensi yang diperlukan di AWS. Jika Anda melakukan onboarding akun manajemen, Anda perlu menjalankan templat CloudFormation baik sebagai Stack maupun sebagai StackSet. Konektor dibuat untuk akun anggota hingga 24 jam setelah orientasi.

Pilih Berikutnya: Tinjau dan buat.

Pilih Buat.

Defender untuk Cloud segera mulai memindai sumber daya AWS Anda. Rekomendasi keamanan muncul dalam beberapa jam.

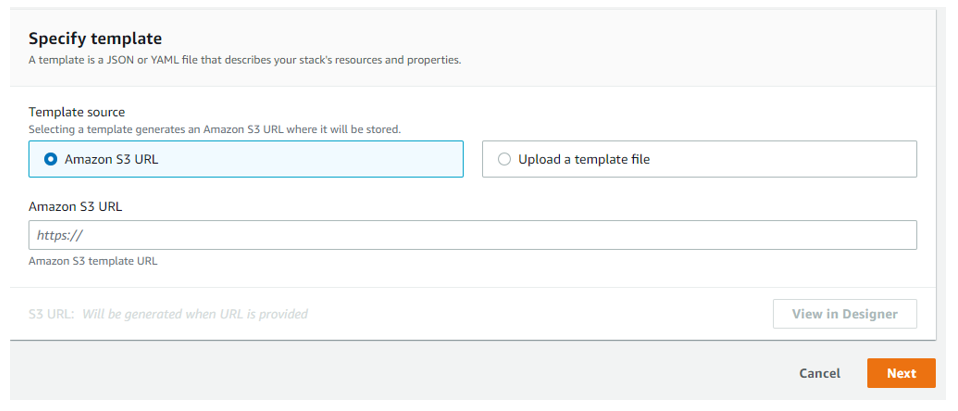

Menyebarkan templat CloudFormation ke akun AWS Anda

Sebagai bagian dari menghubungkan akun AWS ke Microsoft Defender untuk Cloud, Anda menyebarkan templat CloudFormation ke akun AWS. Templat ini membuat semua sumber daya yang diperlukan untuk koneksi.

Sebarkan templat CloudFormation dengan menggunakan Stack (atau StackSet jika Anda memiliki akun manajemen). Saat Anda menyebarkan templat, wizard pembuatan Tumpukan menawarkan opsi berikut.

URL Amazon S3: Unggah templat CloudFormation yang diunduh ke wadah S3 Anda sendiri dengan konfigurasi keamanan Anda sendiri. Masukkan URL ke wadah S3 di wizard penyebaran AWS.

Unggah file templat: AWS secara otomatis membuat wadah S3 tempat templat CloudFormation disimpan. Otomatisasi untuk wadah S3 memiliki kesalahan konfigurasi keamanan yang menyebabkan

S3 buckets should require requests to use Secure Socket Layerrekomendasi muncul. Anda dapat memulihkan rekomendasi ini dengan menerapkan kebijakan berikut:{ "Id": "ExamplePolicy", "Version": "2012-10-17", "Statement": [ { "Sid": "AllowSSLRequestsOnly", "Action": "s3:*", "Effect": "Deny", "Resource": [ "<S3_Bucket ARN>", "<S3_Bucket ARN>/*" ], "Condition": { "Bool": { "aws:SecureTransport": "false" } }, "Principal": "*" } ] }Catatan

Saat menjalankan CloudFormation StackSets saat onboarding akun manajemen AWS, Anda mungkin mengalami pesan kesalahan berikut:

You must enable organizations access to operate a service managed stack setKesalahan ini menunjukkan bahwa Anda belum mengaktifkan akses tepercaya untuk AWS Organizations.

Untuk memulihkan pesan kesalahan ini, halaman CloudFormation StackSets Anda memiliki perintah dengan tombol yang dapat Anda pilih untuk mengaktifkan akses tepercaya. Setelah akses tepercaya diaktifkan, Tumpukan CloudFormation harus dijalankan lagi.

Memantau sumber daya AWS Anda

Halaman rekomendasi keamanan di Defender untuk Cloud menampilkan sumber daya AWS Anda. Anda dapat menggunakan filter lingkungan untuk menikmati kemampuan multicloud dalam Defender untuk Cloud.

Untuk melihat semua rekomendasi aktif untuk sumber daya Anda berdasarkan jenis sumber daya, gunakan halaman inventori aset di Defender untuk Cloud dan filter ke jenis sumber daya AWS yang Anda minati.

Integrasikan dengan Microsoft Defender XDR

Saat Anda mengaktifkan Defender untuk Cloud, pemberitahuan keamanannya secara otomatis diintegrasikan ke dalam Portal Pertahanan Microsoft.

Integrasi antara Microsoft Defender untuk Cloud dan Microsoft Defender XDR membawa lingkungan cloud Anda ke Microsoft Defender XDR. Dengan pemberitahuan Defender untuk Cloud dan korelasi cloud yang terintegrasi ke dalam Microsoft Defender XDR, tim SOC sekarang dapat mengakses semua informasi keamanan dari satu antarmuka.

Pelajari selengkapnya tentang pemberitahuan Defender untuk Cloud di Microsoft Defender XDR.

Pelajari lebih lanjut

Lihat blog berikut:

- Ignite 2021: Microsoft Defender untuk Cloud berita

- Manajemen postur keamanan dan perlindungan server untuk AWS dan GCP

Membersihkan sumber daya

Tidak perlu membersihkan sumber daya apa pun untuk artikel ini.

Langkah berikutnya

Menghubungkan akun AWS Anda adalah bagian dari pengalaman multicloud yang tersedia di Microsoft Defender untuk Cloud:

- Tetapkan akses ke pemilik beban kerja.

- Lindungi semua sumber daya Anda dengan Defender untuk Cloud.

- Siapkan komputer lokal dan proyek GCP Anda.

- Dapatkan jawaban atas pertanyaan umum tentang onboarding akun AWS Anda.

- Memecahkan masalah konektor multicloud Anda.