Merencanakan sistem pemantauan OT Anda dengan Defender for IoT

Artikel ini adalah satu dari serangkaian artikel yang menjelaskan jalur penyebaran untuk pemantauan OT dengan Pertahanan Microsoft untuk IoT.

Gunakan konten di bawah ini untuk mempelajari cara merencanakan pemantauan OT Anda secara keseluruhan dengan Pertahanan Microsoft untuk IoT, termasuk situs yang akan Anda pantau, grup dan jenis pengguna Anda, dan banyak lagi.

Prasyarat

Sebelum Anda mulai merencanakan penyebaran pemantauan OT, pastikan Anda memiliki langganan Azure dan paket OT yang di-onboarding Defender for IoT. Untuk informasi selengkapnya, lihat Memulai uji coba Pertahanan Microsoft untuk IoT.

Langkah ini dilakukan oleh tim arsitektur Anda.

Merencanakan situs dan zona OT

Saat bekerja dengan jaringan OT, kami sarankan Anda mencantumkan semua lokasi tempat organisasi Anda memiliki sumber daya yang terhubung ke jaringan, lalu mengesegmentasi lokasi tersebut ke situs dan zona.

Setiap lokasi fisik dapat memiliki situsnya sendiri, yang disegmentasi lebih lanjut ke zona. Anda akan mengaitkan setiap sensor jaringan OT dengan situs dan zona tertentu, sehingga setiap sensor hanya mencakup area tertentu dari jaringan Anda.

Menggunakan situs dan zona mendukung prinsip Zero Trust, dan memberikan granularitas pemantauan dan pelaporan ekstra.

Misalnya, jika perusahaan Anda yang berkembang memiliki pabrik dan kantor di Paris, Lagos, Dubai, dan Tianjin, Anda mungkin mengelompokan jaringan Anda sebagai berikut:

| Situs | Zona |

|---|---|

| Kantor Paris | - Lantai dasar (Tamu) - Lantai 1 (Penjualan) - Lantai 2 (Eksekutif) |

| Kantor Lagos | - Lantai dasar (Kantor) - Lantai 1-2 (Pabrik) |

| Kantor Dubai | - Lantai dasar (Pusat konvensi) - Lantai 1 (Penjualan) - Lantai 2 (Kantor) |

| Kantor Tianjin | - Lantai dasar (Kantor) - Lantai 1-2 (Pabrik) |

Jika Anda tidak merencanakan situs dan zona terperinci, Defender untuk IoT masih menggunakan situs dan zona default untuk ditetapkan ke semua sensor OT.

Untuk informasi selengkapnya, lihat Zero Trust dan jaringan OT Anda.

Memisahkan zona untuk rentang IP berulang

Setiap zona dapat mendukung beberapa sensor, dan jika Anda menyebarkan Defender untuk IoT dalam skala besar, setiap sensor mungkin mendeteksi aspek yang berbeda dari perangkat yang sama. Defender untuk IoT secara otomatis mengonsolidasikan perangkat yang terdeteksi di zona yang sama, dengan kombinasi logis yang sama dari karakteristik perangkat, seperti IP dan alamat MAC yang sama.

Jika Anda bekerja dengan beberapa jaringan dan memiliki perangkat unik dengan karakteristik serupa, seperti rentang alamat IP berulang, tetapkan setiap sensor ke zona terpisah sehingga Defender for IoT tahu untuk membedakan antara perangkat dan mengidentifikasi setiap perangkat secara unik.

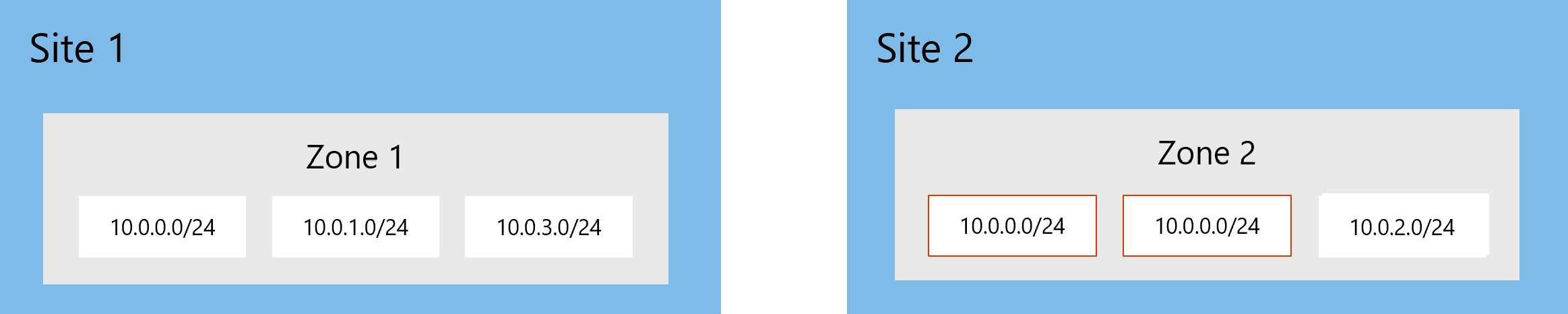

Misalnya, jaringan Anda mungkin terlihat seperti gambar berikut, dengan enam segmen jaringan dialokasikan secara logis di dua situs dan zona Defender for IoT. Perhatikan bahwa gambar ini menunjukkan dua segmen jaringan dengan alamat IP yang sama dari lini produksi yang berbeda.

Dalam hal ini, sebaiknya pisahkan Situs 2 menjadi dua zona terpisah, sehingga perangkat di segmen dengan alamat IP berulang tidak dikonsolidasikan secara tidak benar, dan diidentifikasi sebagai perangkat terpisah dan unik dalam inventori perangkat.

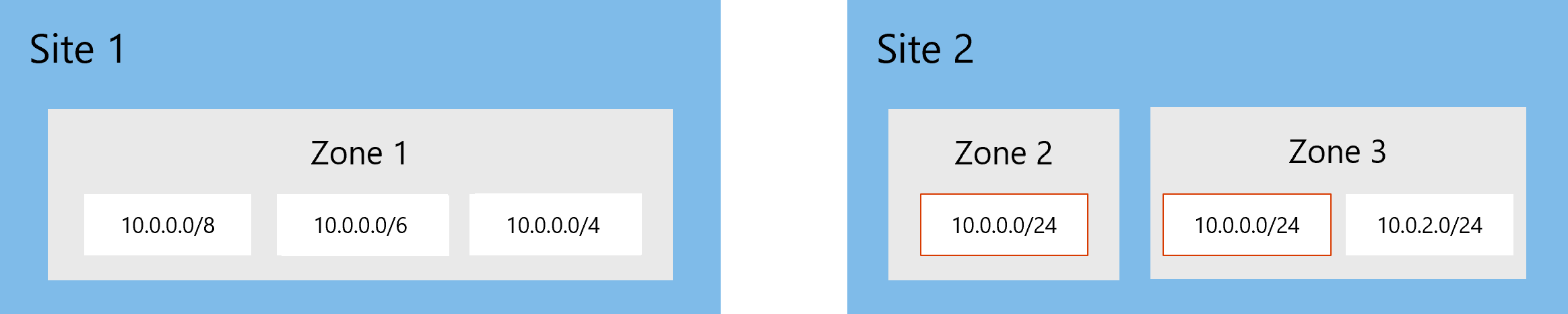

Contohnya:

Merencanakan pengguna Anda

Pahami siapa di organisasi Anda yang akan menggunakan Defender untuk IoT, dan apa kasus penggunaannya. Meskipun pusat operasi keamanan (SOC) dan personel TI Anda akan menjadi pengguna yang paling umum, Anda mungkin memiliki pengguna lain di organisasi Anda yang akan memerlukan akses baca ke sumber daya di Azure atau di sumber daya lokal.

Di Azure, penetapan pengguna didasarkan pada peran ID Microsoft Entra dan RBAC mereka. Jika Anda mensegmentasi jaringan Anda ke beberapa situs, putuskan izin mana yang ingin Anda terapkan per situs.

Sensor jaringan OT mendukung pengguna lokal dan sinkronisasi Direktori Aktif. Jika Anda akan menggunakan Direktori Aktif, pastikan Anda memiliki detail akses untuk server Direktori Aktif.

Untuk informasi selengkapnya, lihat:

- Manajemen pengguna Pertahanan Microsoft untuk IoT

- Peran dan izin pengguna Azure untuk Defender untuk IoT

- Pengguna dan peran lokal untuk pemantauan OT dengan Defender for IoT

Merencanakan sensor OT dan koneksi manajemen

Untuk sensor yang terhubung ke cloud, tentukan bagaimana Anda akan menghubungkan setiap sensor OT ke Defender for IoT di cloud Azure, seperti proksi seperti apa yang mungkin Anda butuhkan. Untuk informasi selengkapnya, lihat Metode untuk menyambungkan sensor ke Azure.

Jika Anda bekerja di lingkungan yang terpasang di udara atau hibrid dan akan memiliki beberapa sensor jaringan OT yang dikelola secara lokal, Anda mungkin ingin berencana untuk menyebarkan konsol manajemen lokal untuk mengonfigurasi pengaturan Anda dan melihat data dari lokasi pusat. Untuk informasi selengkapnya, lihat jalur penyebaran manajemen sensor OT yang di-air-gapped.

Merencanakan sertifikasi SSL/TLS lokal

Sebaiknya gunakan sertifikat SSL/TLS yang ditandatangani CA dengan sistem produksi Anda untuk memastikan keamanan appliance Anda yang sedang berlangsung.

Rencanakan sertifikat mana dan otoritas sertifikat (CA) mana yang akan Anda gunakan untuk setiap sensor OT, alat apa yang akan Anda gunakan untuk membuat sertifikat, dan atribut mana yang akan Anda sertakan di setiap sertifikat.

Untuk informasi selengkapnya, lihat Persyaratan sertifikat SSL/TLS untuk sumber daya lokal.