Membuat streaming audit

Azure DevOps

Catatan

Audit masih dalam pratinjau publik.

Pelajari cara membuat aliran audit , yang mengirim data ke lokasi lain untuk diproses lebih lanjut. Kirim data audit ke alat Security Incident and Event Management (SIEM) lainnya dan buka kemungkinan baru, seperti kemampuan untuk memicu pemberitahuan untuk peristiwa tertentu, membuat tampilan pada data audit, dan melakukan deteksi anomali. Menyiapkan aliran juga memungkinkan Anda menyimpan data audit senilai lebih dari 90 hari, yang merupakan jumlah maksimum data yang disimpan Azure DevOps untuk organisasi Anda.

Penting

Audit hanya tersedia untuk organisasi yang didukung oleh MICROSOFT Entra ID. Untuk informasi selengkapnya, lihat Menyambungkan organisasi Anda ke ID Microsoft Entra.

Aliran audit mewakili alur yang mengalirkan peristiwa audit dari organisasi Azure DevOps Anda ke target aliran. Setiap setengah jam atau kurang, peristiwa audit baru dibundel dan dialirkan ke target Anda. Target aliran berikut tersedia untuk konfigurasi.

- Splunk – Sambungkan ke Splunk lokal atau berbasis cloud.

- Log Azure Monitor - Mengirim log audit ke Log Azure Monitor. Log yang disimpan di Log Azure Monitor dapat dikueri dan memiliki pemberitahuan yang dikonfigurasi. Cari tabel bernama AzureDevOpsAuditing. Anda juga dapat menyambungkan Microsoft Sentinel ke ruang kerja Anda.

- Azure Event Grid – Untuk skenario di mana Anda ingin log audit dikirim ke tempat lain, baik di dalam atau di luar Azure, Anda dapat menyiapkan koneksi Azure Event Grid .

Ruang kerja tertaut privat tidak didukung hari ini.

Catatan

Audit tidak tersedia untuk penyebaran lokal Azure DevOps Server. Dimungkinkan untuk menghubungkan aliran audit ke instans Splunk lokal atau berbasis cloud, tetapi pastikan Anda mengizinkan rentang IP untuk koneksi masuk. Untuk detailnya, lihat Daftar alamat yang diizinkan dan koneksi jaringan, alamat IP, dan pembatasan rentang.

Prasyarat

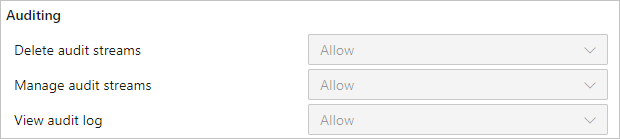

Secara default, Administrator Koleksi Proyek (PCAs) adalah satu-satunya grup yang memiliki akses ke fitur audit. Anda harus memiliki izin berikut:

Mengelola aliran audit

Menampilkan log audit

Izin ini dapat diberikan kepada pengguna atau grup apa pun yang ingin Anda kelola aliran organisasi Anda. Selain itu, ada juga izin Hapus aliran audit yang dapat Anda tambahkan untuk pengguna atau grup.

Membuat aliran

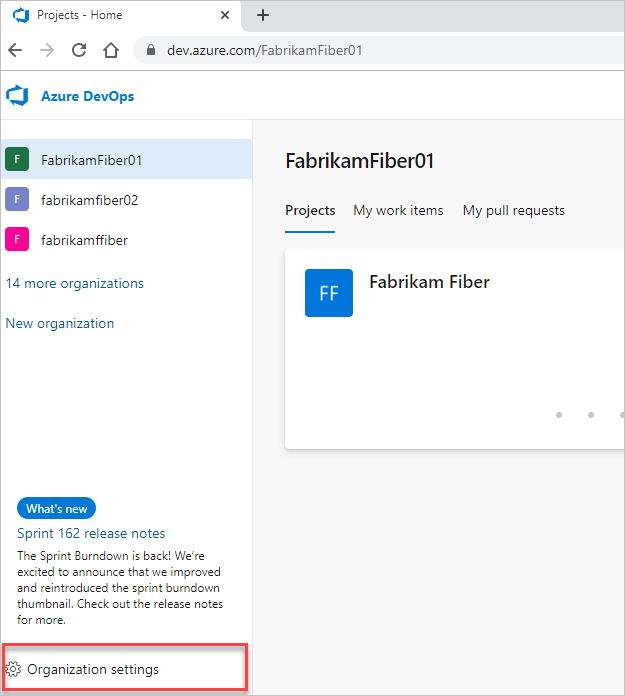

Masuk ke organisasi Anda (

https://dev.azure.com/{yourorganization}).Pilih

Pengaturan organisasi.

Pengaturan organisasi.

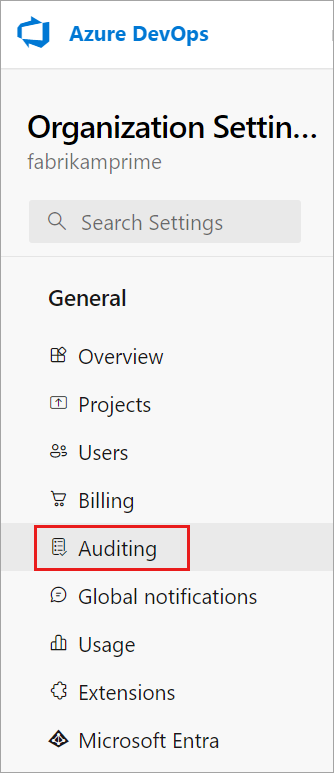

Pilih Audit.

Catatan

Jika Anda tidak melihat Audit di Pengaturan Organisasi, audit saat ini tidak diaktifkan untuk organisasi Anda. Seseorang di grup pemilik organisasi atau Administrator Koleksi Proyek (PCAs) harus mengaktifkan Audit dalam Kebijakan Organisasi. Anda kemudian akan dapat melihat peristiwa di halaman Audit jika Anda memiliki izin yang sesuai.

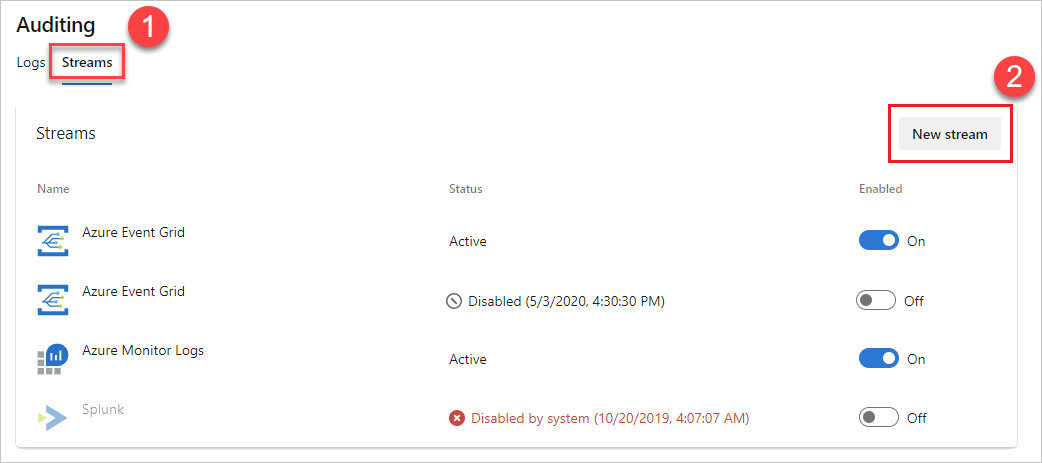

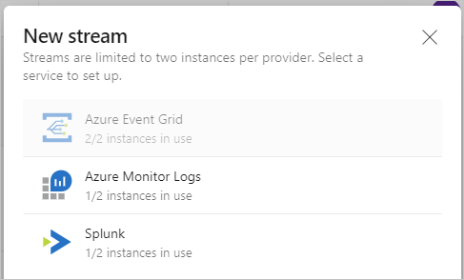

Buka tab Aliran , lalu pilih Aliran baru.

Pilih target aliran yang ingin Anda konfigurasi, lalu pilih dari instruksi berikut untuk menyiapkan jenis target streaming Anda.

Catatan

Saat ini, Anda hanya dapat memiliki 2 aliran untuk setiap jenis target.

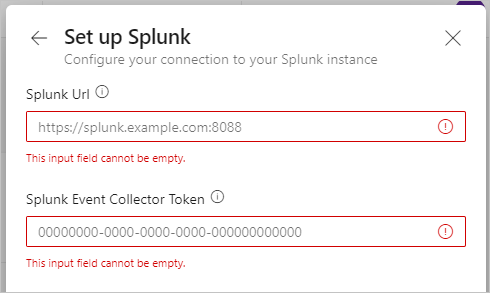

Menyiapkan aliran Splunk

Aliran mengirim data ke Splunk melalui titik akhir Http Event Collector.

Aktifkan fitur ini di Splunk. Untuk informasi selengkapnya, lihat dokumentasi Splunk ini.

Setelah diaktifkan, Anda harus memiliki token Http Event Collector dan URL ke instans Splunk Anda. Anda memerlukan token dan URL untuk membuat aliran Splunk.

Catatan

Saat Anda membuat token Pengumpul Peristiwa baru di Splunk, jangan centang "Aktifkan pengakuan pengindeks". Jika diperiksa, maka tidak ada peristiwa yang mengalir ke Splunk. Anda dapat mengedit token di Splunk untuk menghapus pengaturan tersebut.

Masukkan URL Splunk Anda, yang merupakan penunjuk ke instans Splunk Anda. Pastikan Anda menentukan port di akhir URL. Port default adalah

8088, sehingga URL Anda akan miriphttps://prd-p-2k3mp2xhznbs.cloud.splunk.com:8088dengan atauhttps://prd-p-2k3mp2xhznbs.splunkcloud.com.Masukkan token pengumpul peristiwa yang Anda buat ke bidang token. Token disimpan dengan aman dalam Azure DevOps dan tidak pernah ditampilkan lagi di UI. Sebaiknya putar token secara teratur, yang dapat Anda lakukan dengan mendapatkan token baru dari Splunk dan mengedit aliran.

Pilih Siapkan dan streaming Anda dikonfigurasi.

Peristiwa mulai tiba di Splunk dalam waktu setengah jam atau kurang.

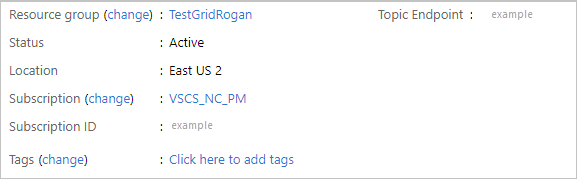

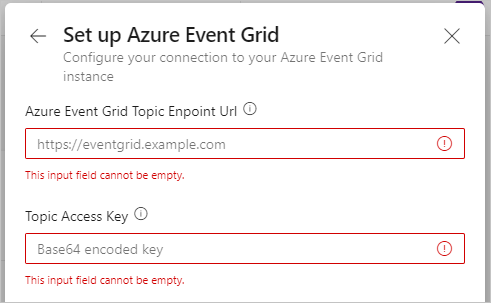

Menyiapkan aliran Event Grid

- Membuat topik Event Grid di Azure.

Catatan

Saat membuat topik Event Grid, navigasikan ke tab Tingkat Lanjut dan pastikan bahwa Skema Peristiwa diatur ke Skema Event Grid. Skema lain tidak didukung oleh Azure DevOps. 2. Catat "Titik Akhir Topik" dan salah satu dari dua "Kunci Akses". Gunakan informasi ini untuk membuat koneksi Event Grid.

Masukkan titik akhir topik dan salah satu kunci akses. Kunci akses disimpan dengan aman dalam Azure DevOps dan tidak pernah ditampilkan lagi di UI. Putar kunci akses secara teratur, yang dapat Anda lakukan dengan mendapatkan kunci baru dari Azure Event Grid dan mengedit aliran

Setelah streaming Event Grid dikonfigurasi, Anda dapat menyiapkan langganan di Event Grid untuk mengirim data hampir di mana saja di Azure.

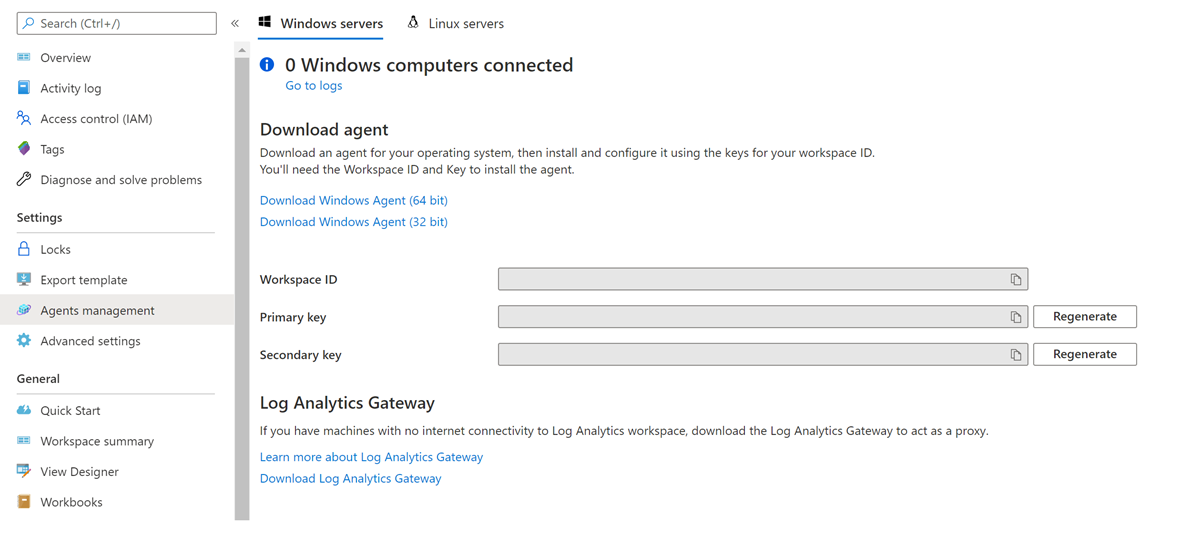

Menyiapkan aliran Log Azure Monitor

Membuat ruang kerja Log Analytics.

Buka ruang kerja dan pilih Agen.

Pilih instruksi agen Analitik Log untuk melihat ID ruang kerja dan kunci utama.

Catat ID ruang kerja dan kunci utama.

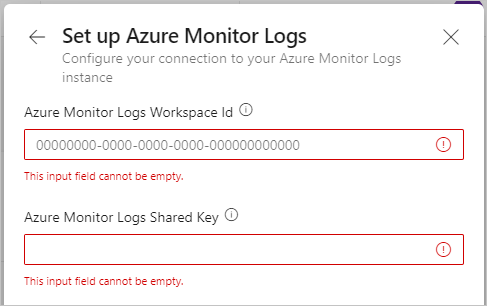

Siapkan aliran log Azure Monitor Anda dengan melanjutkan langkah-langkah awal yang sama untuk membuat aliran.

Untuk opsi target, pilih Log Azure Monitor.

Masukkan ID ruang kerja dan kunci primer, lalu pilih Siapkan. Kunci utama disimpan dengan aman dalam Azure DevOps dan tidak pernah ditampilkan lagi di UI. Putar kunci secara teratur, yang dapat Anda lakukan dengan mendapatkan kunci baru dari Log Azure Monitor dan mengedit aliran.

Aliran diaktifkan dan peristiwa baru mulai mengalir dalam waktu setengah jam atau kurang. Anda dapat mereferensikan tabel AzureDevOpsAuditing.

Catatan

Waktu retensi default untuk Log Azure Monitor hanya 30 hari. Anda dapat mengonfigurasi dan memilih retensi yang lebih lama dengan memilih Retensi Data di bawah Penggunaan dan perkiraan biaya di pengaturan ruang kerja Anda. Ini dikenakan biaya tambahan. Periksa dokumentasi untuk mengelola penggunaan dan biaya dengan Log Azure Monitor untuk detail selengkapnya.

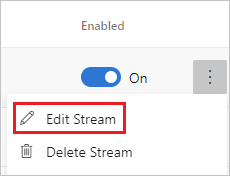

Mengedit aliran

Detail tentang target streaming Anda dapat berubah dari waktu ke waktu. Untuk mencerminkan perubahan ini di stream, Anda dapat mengeditnya. Untuk mengedit aliran, pastikan Anda memiliki izin Kelola aliran audit.

Di samping aliran yang ingin Anda edit, pilih tiga titik vertikal di ujung kanan, lalu pilih Edit aliran.

Pilih Simpan.

Parameter yang tersedia untuk pengeditan berbeda per jenis aliran.

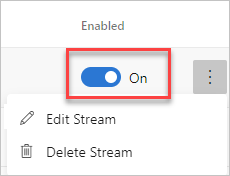

Menonaktifkan aliran

Di samping aliran yang ingin Anda nonaktifkan, pindahkan tombol Diaktifkan dari Aktif ke Nonaktif.

Saat aliran mengalami kegagalan, streaming mungkin dinonaktifkan. Anda bisa mendapatkan detail tentang kegagalan dari status yang ditampilkan di samping aliran, atau dengan memilih Edit aliran. Anda juga dapat menonaktifkan streaming secara manual, lalu mengaktifkannya kembali nanti.

Pilih Simpan.

Anda dapat mengaktifkan kembali aliran yang dinonaktifkan. Ini mengejar ketinggalan pada setiap peristiwa audit yang terlewatkan hingga tujuh hari sebelumnya. Dengan begitu Anda tidak melewatkan peristiwa apa pun dari durasi streaming dinonaktifkan.

Catatan

Jika aliran dinonaktifkan selama lebih dari 7 hari, peristiwa yang lebih lama dari 7 hari tidak disertakan dalam mengejar ketinggalan.

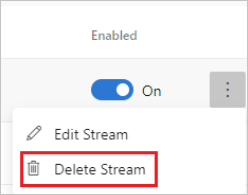

Menghapus aliran

Untuk menghapus aliran, pastikan Anda memiliki izin Hapus aliran audit.

Penting

Setelah menghapus streaming, Anda tidak dapat mendapatkannya kembali.

Arahkan kursor ke aliran yang ingin Anda hapus dan pilih tiga titik vertikal di ujung kanan.

Pilih Hapus aliran.

Pilih Konfirmasi.

Streaming Anda akan dihapus. Setiap peristiwa yang belum dikirim sebelum penghapusan tidak dikirim.