Mengonfigurasi firewall IP untuk topik atau domain Azure Event Grid

Secara default, topik dan domain dapat diakses dari internet selama permintaan dilengkapi dengan autentikasi dan otorisasi yang valid. Dengan IP firewall, Anda dapat membatasinya lebih lanjut hanya untuk satu set alamat IPv4 atau rentang alamat IPv4 di notasi CIDR (Classless Inter-Domain Routing). Penerbit yang berasal dari alamat IP lain akan ditolak dan akan menerima respons 403 (Terlarang). Untuk informasi selengkapnya tentang fitur keamanan jaringan yang didukung oleh Event Grid, lihat Keamanan jaringan untuk Event Grid.

Artikel ini menjelaskan cara mengonfigurasi pengaturan firewall IP untuk topik atau domain Azure Event Grid.

Menggunakan portal Microsoft Azure

Bagian ini menunjukkan cara menggunakan portal Microsoft Azure untuk mengaktifkan akses publik atau privat saat membuat topik atau topik yang sudah ada. Langkah-langkah yang ditunjukkan pada bagian ini adalah untuk topik. Anda dapat menggunakan langkah serupa untuk mengaktifkan akses publik atau privat untuk domain.

Saat membuat topik

Bagian ini menunjukkan cara mengaktifkan akses jaringan publik atau privat untuk topik atau domain Event Grid. Untuk petunjuk langkah demi langkah untuk membuat topik baru, lihat Membuat topik kustom.

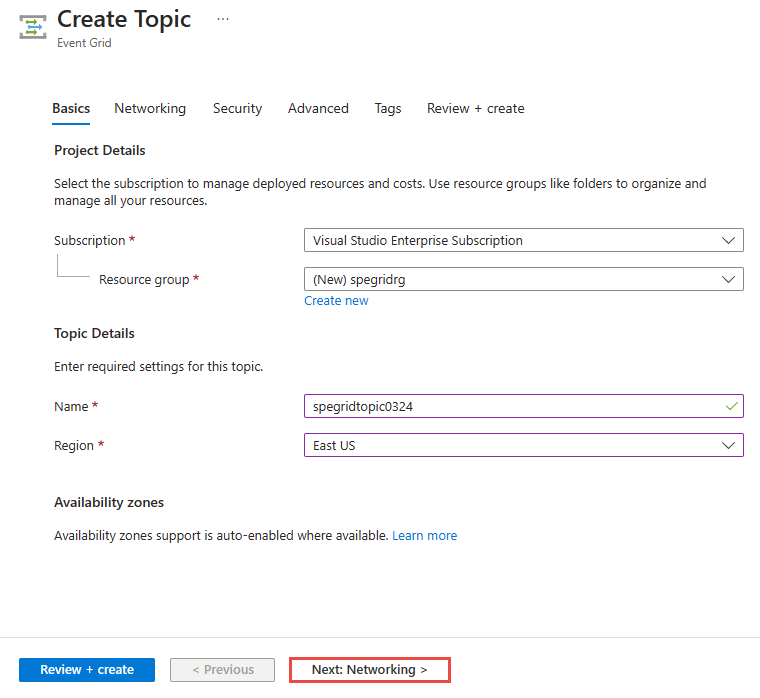

Pada halaman Dasar dari wizard Membuat topik pilih Berikutnya: Jaringan di bagian bawah halaman setelah mengisi bidang yang diperlukan.

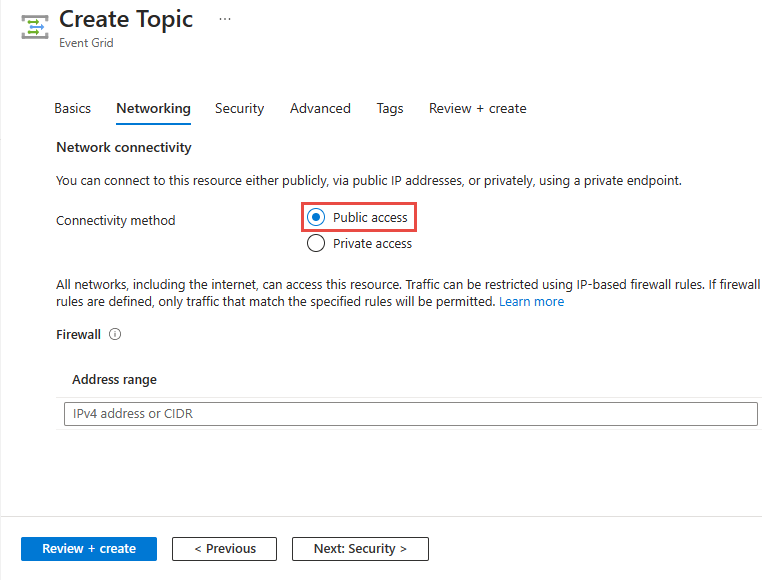

Jika Anda ingin mengizinkan klien untuk terhubung ke titik akhir topik melalui alamat IP publik, tetap pilih opsi Akses publik.

Anda dapat membatasi akses ke topik dari alamat IP tertentu dengan menentukan nilai untuk bidang Rentang alamat . Tentukan satu alamat IPv4 atau rentang alamat IP dalam notasi (CIDR) perutean antar domain Classless.

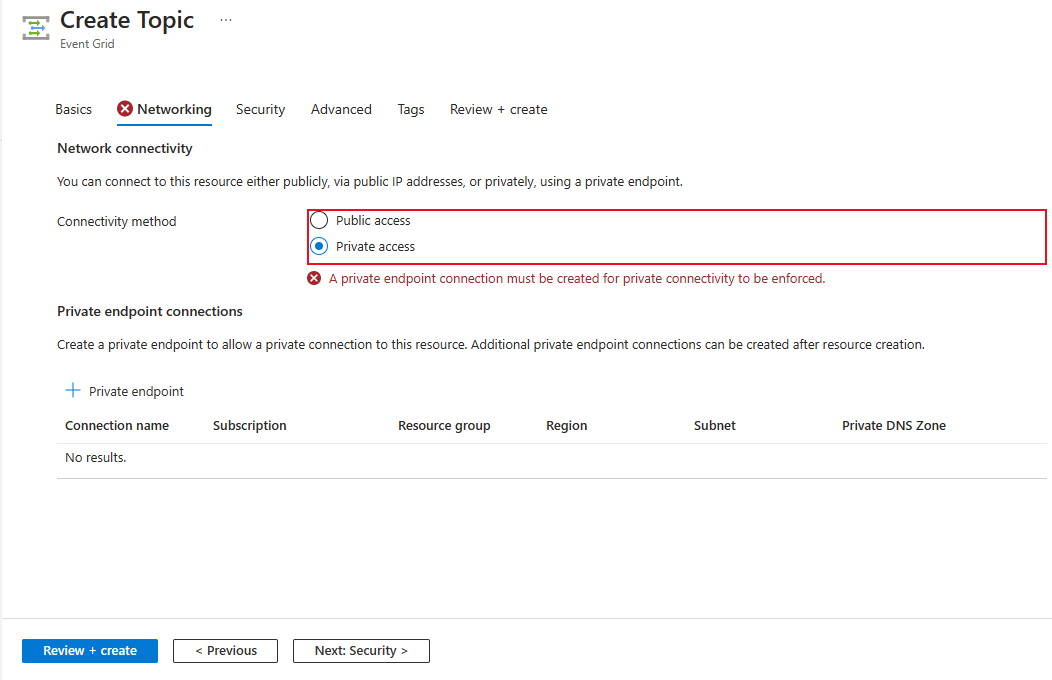

Untuk mengizinkan akses ke topik Event Grid melalui titik akhir privat, pilih opsi Akses privat.

Ikuti petunjuk di bagian Tambahkan titik akhir privat menggunakan portal Microsoft Azure untuk membuat titik akhir privat.

Untuk topik yang ada

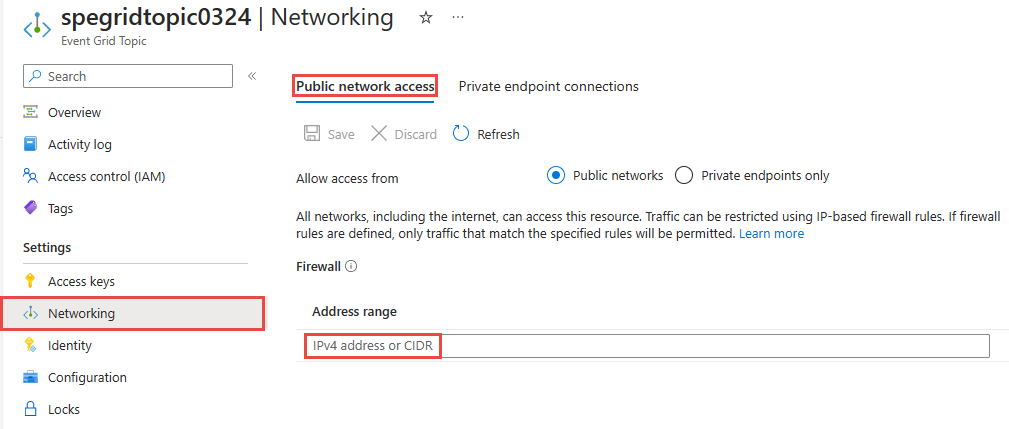

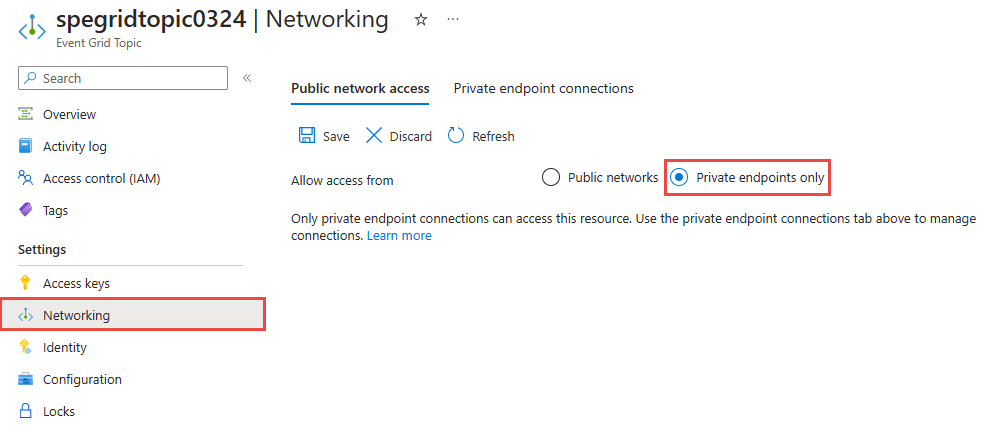

Di portal Azure, Navigasi ke topik atau domain Event Grid Anda, dan beralihlah ke tab Jaringan.

Pilih Jaringan publik untuk mengizinkan semua jaringan, termasuk internet, mengakses sumber daya.

Anda dapat membatasi akses ke topik dari alamat IP tertentu dengan menentukan nilai untuk bidang Rentang alamat . Tentukan satu alamat IPv4 atau rentang alamat IP dalam notasi (CIDR) perutean antar domain Classless.

Pilih Titik akhir privat saja guna mengizinkan koneksi titik akhir privat saja untuk mengakses sumber daya ini. Gunakan tab Koneksi titik akhir privat di halaman ini untuk mengelola koneksi.

Untuk petunjuk langkah demi langkah terkait membuat koneksi titik akhir privat, lihat Menambahkan titik akhir privat menggunakan portal Microsoft Azure.

Pilih Simpan pada toolbar.

Menggunakan Azure CLI

Bagian ini menunjukkan kepada Anda cara menggunakan perintah Azure CLI untuk membuat topik dengan aturan IP masuk. Langkah-langkah yang ditunjukkan pada bagian ini adalah untuk topik. Anda dapat menggunakan langkah serupa untuk membuat aturan IP masuk untuk domain.

Mengaktifkan atau menonaktifkan akses jaringan publik

Secara default, akses jaringan publik diaktifkan untuk topik dan domain. Anda juga dapat mengaktifkannya secara eksplisit atau menonaktifkannya. Anda dapat membatasi lalu lintas dengan mengonfigurasi aturan firewall IP masuk.

Mengaktifkan akses jaringan publik saat membuat topik

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled

Menonaktifkan akses jaringan publik saat membuat topik

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access disabled

Catatan

Ketika akses jaringan publik dinonaktifkan untuk topik atau domain, lalu lintas melalui internet publik tidak diizinkan. Hanya koneksi titik akhir privat yang akan diizinkan mengakses sumber daya ini.

Mengaktifkan akses jaringan publik untuk topik yang sudah ada

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled

Menonaktifkan akses jaringan publik untuk topik yang sudah ada

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access disabled

Membuat topik dengan aturan ip masuk tunggal

Contoh perintah CLI berikut membuat topik Event Grid dengan aturan IP masuk.

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR or CIDR MASK> allow

Membuat topik dengan beberapa aturan ip masuk

Contoh perintah CLI berikut membuat topik Event Grid dua aturan IP masuk dalam satu langkah:

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow \

--inbound-ip-rules <IP ADDR 2 or CIDR MASK 2> allow

Perbarui topik yang sudah ada untuk menambahkan aturan IP masuk

Contoh ini membuat topik Event Grid terlebih dahulu lalu menambahkan aturan IP masuk untuk topik tersebut dalam perintah terpisah. Ini juga memperbarui aturan IP masuk yang ditetapkan dalam perintah kedua.

# create the event grid topic first

az eventgrid topic create \

--resource-group $resourceGroupName \

--name $topicName \

--location $location

# add inbound IP rules to an existing topic

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR or CIDR MASK> allow

# later, update topic with additional ip rules

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow \

--inbound-ip-rules <IP ADDR 2 or CIDR MASK 2> allow

Menghapus aturan IP masuk

Perintah berikut ini menghapus aturan kedua yang Anda buat di langkah sebelumnya dengan hanya menentukan aturan pertama saat memperbarui pengaturan.

az eventgrid topic update \

--resource-group $resourceGroupName \

--name $topicName \

--public-network-access enabled \

--inbound-ip-rules <IP ADDR 1 or CIDR MASK 1> allow

Gunakan PowerShell

Bagian ini menunjukkan kepada Anda cara menggunakan perintah Azure PowerShell untuk membuat topik Azure Event Grid dengan aturan firewall IP masuk. Langkah-langkah yang ditunjukkan pada bagian ini adalah untuk topik. Anda dapat menggunakan langkah serupa untuk membuat aturan IP masuk untuk domain.

Secara default, akses jaringan publik diaktifkan untuk topik dan domain. Anda juga dapat mengaktifkannya secara eksplisit atau menonaktifkannya. Anda dapat membatasi lalu lintas dengan mengonfigurasi aturan firewall IP masuk.

Mengaktifkan akses jaringan publik saat membuat topik

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess enabled

Menonaktifkan akses jaringan publik saat membuat topik

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess disabled

Catatan

Ketika akses jaringan publik dinonaktifkan untuk topik atau domain, lalu lintas melalui internet publik tidak diizinkan. Hanya koneksi titik akhir privat yang akan diizinkan mengakses sumber daya ini.

Membuat topik dengan akses jaringan publik dan aturan ip masuk

Contoh perintah CLI berikut membuat topik Event Grid dengan akses jaringan publik dan aturan IP masuk.

New-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -Location eastus -PublicNetworkAccess enabled -InboundIpRule @{ "10.0.0.0/8" = "Allow"; "10.2.0.0/8" = "Allow" }

Memperbarui topik yang ada dengan akses jaringan publik dan aturan ip masuk

Contoh perintah CLI berikut memperbarui topik Event Grid yang ada dengan aturan IP masuk.

Set-AzEventGridTopic -ResourceGroupName MyResourceGroupName -Name Topic1 -PublicNetworkAccess enabled -InboundIpRule @{ "10.0.0.0/8" = "Allow"; "10.2.0.0/8" = "Allow" } -Tag @{}

Menonaktifkan akses jaringan publik untuk topik yang sudah ada

Set-AzEventGridTopic -ResourceGroup MyResourceGroupName -Name Topic1 -PublicNetworkAccess disabled -Tag @{} -InboundIpRule @{}

Langkah berikutnya

- Untuk informasi tentang cara memantau pengiriman kejadian, lihat Memantau pengiriman pesan Event Grid.

- Untuk informasi selengkapnya tentang kunci autentikasi, lihat Keamanan dan autentikasi Event Grid.

- Untuk mengetahui informasi selengkapnya tentang membuat langganan Azure Event Grid, lihat Skema langganan Event Grid.

- Untuk memecahkan masalah konektivitas jaringan, lihat Memecahkan masalah konektivitas jaringan

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk