Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

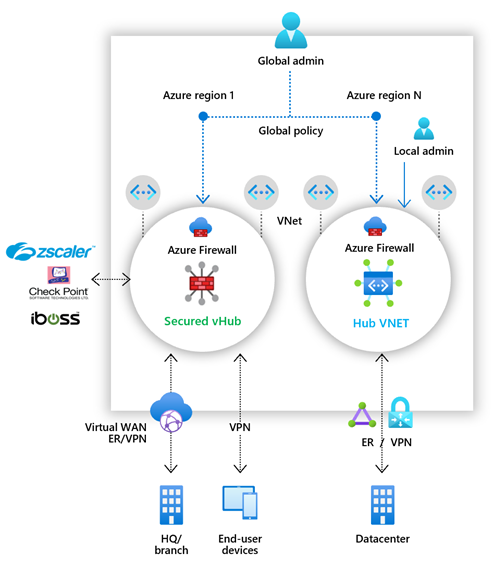

Azure Firewall Manager adalah layanan manajemen keamanan yang menyediakan kebijakan keamanan pusat dan manajemen rute untuk perimeter keamanan berbasis cloud.

Firewall Manager dapat menyediakan manajemen keamanan untuk dua jenis arsitektur jaringan:

Hub virtual aman

Azure Virtual WAN Hub adalah sumber daya yang dikelola Microsoft yang memungkinkan Anda membuat arsitektur hub dan spoke dengan mudah. Ketika kebijakan keamanan dan perutean dikaitkan dengan hub seperti itu, itu disebut sebagai hub virtual yang aman.

Jaringan virtual Hub

Ini adalah jaringan virtual Azure standar yang Anda buat dan kelola sendiri. Ketika kebijakan keamanan dikaitkan dengan hub seperti itu, kebijakan tersebut disebut sebagai jaringan virtual hub. Saat ini, hanya Azure Firewall Policy yang didukung. Anda dapat melakukan peering spoke jaringan virtual yang berisi server dan layanan beban kerja Anda. Anda juga dapat mengelola firewall di jaringan virtual terpisah yang tidak dipadukan dengan spoke apa pun.

Untuk perbandingan terperinci tentang arsitektur secured virtual hub dan hub virtual network, lihat Apa saja opsi arsitektur Azure Firewall Manager?

Fitur Azure Firewall Manager

Azure Firewall Manager menawarkan fitur berikut:

Penyebaran dan konfigurasi Central Azure Firewall

Anda dapat menyebarkan dan mengkonfigurasi beberapa instans Azure Firewall secara terpusat yang mencakup berbagai wilayah dan langganan Azure.

Kebijakan hierarkis (global dan lokal)

Anda dapat menggunakan Azure Firewall Manager untuk mengelola kebijakan Azure Firewall secara terpusat di beberapa hub virtual aman. Tim TI pusat Anda dapat menulis kebijakan firewall global untuk menegakkan kebijakan firewall luas organisasi di seluruh tim. Kebijakan firewall yang ditulis secara lokal memungkinkan model layanan mandiri Azure DevOps untuk kelincahan yang lebih baik.

Terintegrasi dengan layanan keamanan berbasis mitra untuk keamanan tingkat lanjut

Selain Azure Firewall, Anda dapat mengintegrasikan penyedia keamanan mitra sebagai layanan (SECaaS) untuk memberikan lebih banyak perlindungan jaringan untuk jaringan virtual dan koneksi Internet cabang Anda.

Fitur ini hanya tersedia dengan penyebaran hub virtual yang terjamin keamanannya.

Pemfilteran lalu lintas jaringan virtual ke Internet (V2I)

- Filter lalu lintas jaringan virtual keluar dengan penyedia keamanan mitra pilihan Anda.

- Gunakan perlindungan Internet canggih yang diketahui pengguna untuk beban kerja cloud Anda yang berjalan di Azure.

Pemfilteran lalu lintas Internet Cabang ke (B2I)

Gunakan konektivitas Azure dan distribusi global Anda untuk menambahkan pemfilteran mitra dengan mudah untuk skenario cabang ke Internet.

Untuk informasi selengkapnya tentang penyedia mitra keamanan, lihat Apa itu penyedia mitra keamanan Azure Firewall Manager?

Manajemen rute terpusat

Mengalihkan lalu lintas ke hub aman Anda dengan mudah untuk pemfilteran dan pencatatan tanpa perlu menyiapkan User Defined Routes (UDR) secara manual di jaringan virtual spoke.

Fitur ini hanya tersedia dengan penyebaran hub virtual yang aman.

Anda dapat menggunakan penyedia mitra untuk pemfilteran lalu lintas Cabang ke Internet (B2I), berdampingan dengan Azure Firewall untuk Cabang ke jaringan virtual (B2V), jaringan virtual ke jaringan virtual (V2V) dan jaringan virtual ke Internet (V2I).

Paket perlindungan DDoS

Anda dapat mengaitkan jaringan virtual Anda dengan paket perlindungan DDoS dalam Azure Firewall Manager. Lihat Mengonfigurasi Paket Azure DDoS Protection dengan menggunakan Azure Firewall Manager untuk informasi lebih lanjut.

Mengelola kebijakan Web Application Firewall

Anda dapat membuat kebijakan Web Application Firewall (WAF) secara terpusat dan mengaitkannya dengan platform pengiriman aplikasi Anda, termasuk Azure Front Door dan Azure Application Gateway. Untuk mengetahui informasi lebih lanjut, lihat Mengelola kebijakan Web Application Firewall.

Ketersediaan wilayah

Kebijakan Azure Firewall dapat digunakan di seluruh wilayah. Misalnya, Anda dapat membuat kebijakan di US Barat, dan menggunakannya di US Timur.

Masalah umum

Azure Firewall Manager memiliki masalah umum berikut:

| Masalah | Deskripsi | Mitigasi |

|---|---|---|

| Pemisahan lalu lintas | Pemisahan lalu lintas Microsoft 365 dan Azure Public PaaS saat ini tidak didukung. Dengan demikian, memilih penyedia mitra untuk V2I atau B2I juga mengirimkan semua lalu lintas Azure Public PaaS dan Microsoft 365 melalui layanan mitra. | Menyelidiki pemisahan lalu lintas di hub. |

| Kebijakan dasar harus berada di wilayah yang sama dengan kebijakan lokal | Buat semua kebijakan lokal Anda di wilayah yang sama dengan kebijakan dasar. Anda masih dapat menerapkan kebijakan yang dibuat di satu wilayah di hub aman dari wilayah lain. | Menyelidiki |

| Memfilter lalu lintas antar hub dalam penyebaran hub virtual aman | Pemfilteran komunikasi Hub Virtual Aman ke Hub Virtual Aman didukung dengan fitur Niat Perutean. | Aktifkan Niat Perutean di Hub Virtual WAN Anda dengan mengatur Inter-hub ke Diaktifkan di Azure Firewall Manager. Lihat Routing Intent documentation untuk informasi lebih lanjut mengenai fitur ini. Satu-satunya konfigurasi perutean Virtual WAN yang memungkinkan pemfilteran lalu lintas antar hub adalah routing intent. |

| Komunikasi antarcabang dengan pemfilteran lalu lintas pribadi diaktifkan | Lalu lintas dari cabang ke cabang dapat diperiksa oleh Azure Firewall dalam skenario hub yang aman jika Routing Intent diaktifkan. | Aktifkan Routing Intent di Hub Virtual WAN Anda dengan menetapkan Inter-hub ke Diaktifkan di Azure Firewall Manager. Lihat Dokumentasi Niat Perutean untuk informasi selengkapnya tentang fitur ini. Satu-satunya konfigurasi perutean Virtual WAN yang memungkinkan lalu lintas cabang ke cabang yang privat adalah 'routing intent'. |

| Semua Hub Virtual Aman yang berbagi virtual WAN yang sama harus berada di grup sumber daya yang sama. | Perilaku ini selaras dengan Hub Virtual WAN saat ini. | Buat beberapa Virtual WAN untuk memungkinkan Hub Virtual Aman dibuat dalam grup sumber daya yang berbeda. |

| Penambahan alamat IP massal gagal | Firewall hub aman masuk ke status gagal jika Anda menambahkan beberapa alamat IP publik. | Tambahkan inkremen alamat IP publik yang lebih kecil. Misalnya, tambahkan 10 sekaligus. |

| DDoS Protection tidak didukung dengan hub virtual aman | DDoS Protection tidak terintegrasi dengan vLAN. | Menyelidiki Anda sekarang dapat mengaitkan alamat IP publik yang dibuat di tenant Anda ke hub keamanan. Alamat IP publik dapat dikonfigurasi dengan Azure DDoS Protection. Untuk informasi lebih lanjut, lihat Dukungan alamat IP publik yang disediakan oleh pelanggan di hub terlindung (pratinjau). |

| Dukungan untuk log aktivitas tidak sepenuhnya tersedia | Kebijakan firewall saat ini tidak mendukung log Aktivitas. | Menyelidiki |

| Deskripsi aturan yang tidak didukung sepenuhnya | Kebijakan firewall tidak menampilkan deskripsi aturan dalam ekspor ARM. | Menyelidiki |

| Azure Firewall Manager menimpa rute statis dan kustom sehingga menyebabkan downtime di hub WAN virtual. | Anda tidak boleh menggunakan Azure Firewall Manager untuk mengelola pengaturan Anda dalam penyebaran yang dikonfigurasi dengan rute kustom atau statis. Pembaruan dari Firewall Manager dapat berpotensi menimpa pengaturan rute statis atau kustom. | Jika Anda menggunakan rute statis atau kustom, gunakan halaman WAN Virtual untuk mengelola pengaturan keamanan dan menghindari konfigurasi melalui Azure Firewall Manager. Untuk informasi selengkapnya, lihat Skenario: Azure Firewall - khusus. |