Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Anda dapat mengintegrasikan Azure Firewall ke jaringan virtual dengan Azure Standard Load Balancer publik atau internal.

Desain yang diutamakan adalah menggunakan load balancer internal dengan Azure Firewall Anda, karena dapat menyederhanakan penyiapannya. Jika Anda sudah memiliki penyeimbang beban publik yang disebarkan dan ingin terus menggunakannya, ketahui potensi masalah perutean asimetris yang bisa mengganggu fungsionalitas.

Untuk informasi selengkapnya tentang Azure Load Balancer, lihat Apa yang dimaksud dengan Azure Load Balancer?

Penyeimbang beban publik

Saat Anda menggunakan load balancer publik, Anda menyebarkan load balancer dengan alamat IP frontend publik.

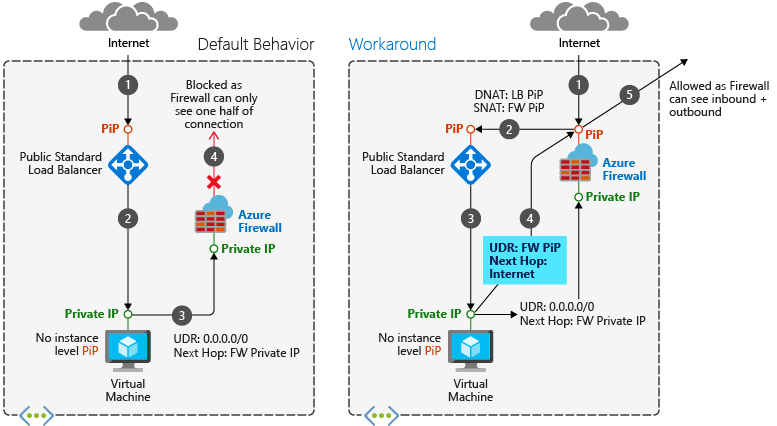

Perutean asimetris

Perutean asimetris terjadi ketika paket mengambil satu jalur ke tujuan dan mengambil jalur lain saat kembali ke sumbernya. Masalah ini terjadi ketika subnet memiliki rute default yang masuk ke alamat IP privat firewall dan Anda menggunakan load balancer publik. Dalam hal ini, lalu lintas load balancer yang masuk datang melalui alamat IP publiknya, tetapi jalur pengembalian melewati alamat IP privat firewall. Karena firewall bersifat stateful, firewall membuang paket yang dikembalikan karena tidak menyadari sesi yang sudah ada tersebut.

Memperbaiki masalah perutean

Skenario 1: Azure Firewall tanpa NAT Gateway

Saat Anda menyebarkan Azure Firewall ke subnet, Anda perlu membuat rute default untuk subnet. Rute ini mengarahkan paket melalui alamat IP privat firewall yang terletak di AzureFirewallSubnet. Untuk langkah-langkah mendetail, lihat Menyebarkan dan mengonfigurasi Azure Firewall menggunakan portal Microsoft Azure. Saat Anda mengintegrasikan firewall ke dalam skenario load balancer Anda, pastikan lalu lintas Internet Anda masuk melalui alamat IP publik firewall. Firewall menerapkan aturannya dan NAT paket ke alamat IP publik load balancer. Masalah muncul ketika paket tiba di alamat IP publik firewall tetapi kembali melalui alamat IP privat (menggunakan rute default).

Untuk mencegah perutean asimetris, tambahkan rute tertentu untuk alamat IP publik firewall. Paket yang ditujukan untuk alamat IP publik firewall diarahkan melalui Internet, mengabaikan rute default ke alamat IP privat firewall.

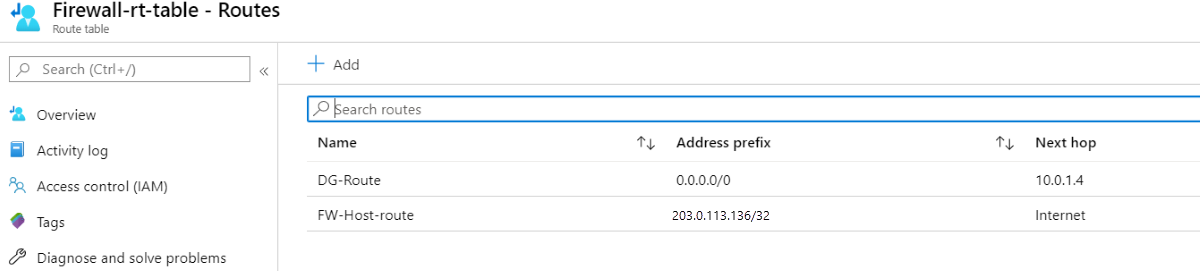

Contoh tabel rute

Misalnya, tabel rute berikut menunjukkan rute untuk firewall dengan alamat IP publik 203.0.113.136 dan alamat IP privat 10.0.1.4.

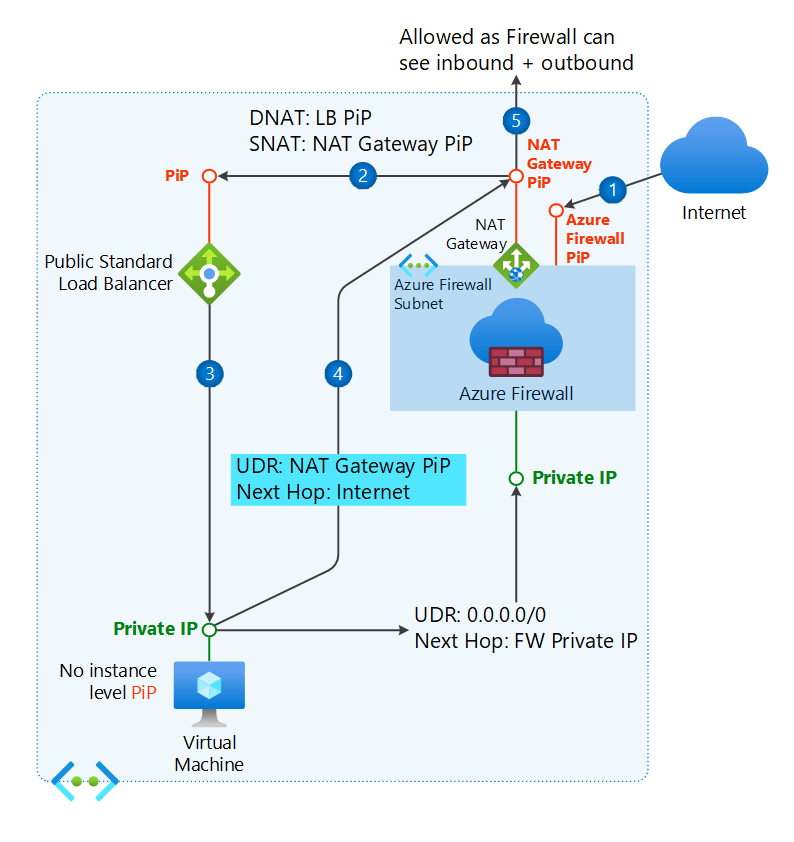

Skenario 2: Azure Firewall dengan NAT Gateway

Dalam beberapa skenario, Anda mungkin mengonfigurasi NAT Gateway pada subnet Azure Firewall untuk mengatasi batasan port SNAT (Terjemahan Alamat Jaringan Sumber) untuk konektivitas keluar. Dalam kasus ini, konfigurasi rute dalam Skenario 1 tidak berfungsi karena alamat IP publik NAT Gateway lebih diutamakan daripada alamat IP publik Azure Firewall.

Untuk informasi selengkapnya, lihat Integrasi NAT Gateway dengan Azure Firewall.

Saat NAT Gateway dikaitkan dengan subnet Azure Firewall, lalu lintas masuk dari internet mendarat di alamat IP publik Azure Firewall. Azure Firewall kemudian mengubah (SNAT) IP sumber ke alamat IP publik NAT Gateway sebelum meneruskan lalu lintas ke alamat IP publik load balancer.

Tanpa NAT Gateway, Azure Firewall mengubah alamat IP sumber ke alamat IP publiknya sendiri sebelum meneruskan lalu lintas ke alamat IP publik load balancer.

Penting

Izinkan alamat IP publik NAT Gateway atau awalan publik pada aturan Network Security Group (NSG) yang terkait dengan subnet sumber daya (AKS/VM).

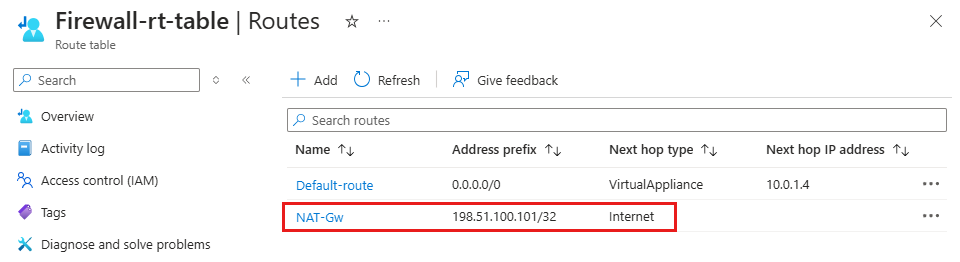

Contoh tabel rute dengan NAT Gateway

Anda harus menambahkan rute untuk jalur pengembalian untuk menggunakan alamat IP publik NAT Gateway alih-alih alamat IP publik Azure Firewall dengan Internet sebagai hop berikutnya.

Misalnya, tabel rute berikut menunjukkan rute untuk NAT Gateway dengan alamat IP publik 198.51.100.101 dan firewall dengan alamat IP privat 10.0.1.4.

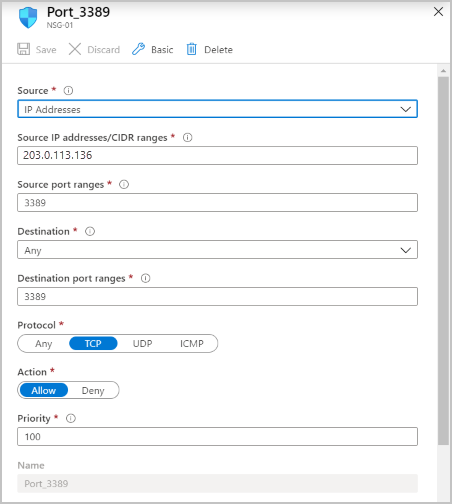

Contoh aturan NAT

Dalam kedua skenario, aturan NAT menerjemahkan lalu lintas RDP (Protokol Desktop Jauh) dari alamat IP publik firewall (203.0.113.136) ke alamat IP publik load balancer (203.0.113.220):

Pemeriksaan kesehatan

Ingatlah untuk memiliki layanan web yang berjalan pada host dalam kumpulan penyeimbang beban jika Anda menggunakan pemeriksaan kesehatan Protokol Kontrol Transmisi (TCP) pada port 80, atau pemeriksaan HTTP/HTTPS.

Penyeimbang Beban Internal

Internal load balancer diterapkan dengan alamat IP frontend privat.

Skenario ini tidak memiliki masalah perutean asimetris. Paket masuk tiba di alamat IP publik firewall, diterjemahkan ke alamat IP privat load balancer, dan kembali ke alamat IP privat firewall menggunakan jalur yang sama.

Sebarkan skenario ini mirip dengan skenario load balancer publik, tetapi tanpa memerlukan rute host alamat IP publik firewall.

Komputer virtual di kumpulan backend dapat memiliki konektivitas Internet keluar melalui Azure Firewall. Konfigurasikan rute yang ditentukan pengguna pada subnet komputer virtual dengan firewall sebagai hop berikutnya.

Keamanan ekstra

Untuk lebih meningkatkan keamanan skenario seimbang beban Anda, gunakan kelompok keamanan jaringan (NSG).

Misalnya, buat NSG pada subnet backend tempat mesin virtual yang seimbang beban berada. Izinkan lalu lintas masuk yang berasal dari alamat IP publik dan port firewall. Jika NAT Gateway dikaitkan dengan subnet Azure Firewall, izinkan lalu lintas masuk yang berasal dari alamat IP publik dan port NAT Gateway.

Untuk informasi selengkapnya tentang NSG, lihat Grup keamanan.

Langkah berikutnya

- Pelajari cara menyebarkan dan mengonfigurasi Azure Firewall.