Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Mengontrol akses jaringan keluar adalah bagian penting dari rencana keamanan jaringan secara keseluruhan. Misalnya, Anda mungkin ingin membatasi akses ke situs web. Atau, Anda mungkin ingin membatasi alamat IP keluar dan port yang dapat diakses.

Salah satu cara Anda dapat mengontrol akses jaringan keluar dari subnet Azure adalah dengan Azure Firewall. Dengan Azure Firewall, Anda dapat mengonfigurasi:

- Aturan aplikasi yang mendefinisikan nama domain yang sepenuhnya memenuhi syarat (FQDN), yang dapat diakses dari subnet.

- Aturan jaringan yang menentukan alamat sumber, protokol, port tujuan, dan alamat tujuan.

Lalu lintas jaringan dikenai aturan firewall yang telah dikonfigurasi saat Anda merutekan lalu lintas jaringan Anda ke firewall sebagai gateway default dari subnet.

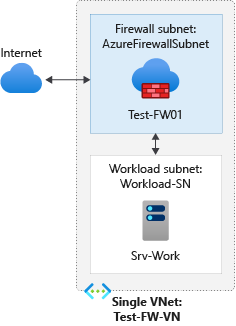

Untuk artikel ini, Anda membuat jaringan virtual tunggal yang disederhanakan dengan dua subnet untuk penyebaran yang mudah.

Untuk penyebaran produksi, direkomendasikan menggunakan model hub dan spoke, di mana firewall berada di jaringan virtualnya sendiri. Server beban kerja berada di jaringan virtual yang di-peering di AS Barat dengan satu atau beberapa subnet.

- AzureFirewallSubnet - firewall ada di subnet ini.

- Workload-SN - server beban kerja ada di subnet ini. Lalu lintas jaringan subnet ini melewati firewall.

Dalam artikel ini, Anda akan mempelajari cara:

- Menyiapkan lingkungan jaringan uji

- Menyebarkan firewall

- Buat rute default

- Mengonfigurasi aturan aplikasi untuk mengizinkan akses ke www.google.com

- Mengonfigurasi aturan jaringan untuk membuka akses ke server DNS eksternal

- Menyebarkan Azure Bastion untuk akses VM yang aman

- Menguji firewall

Catatan

Tutorial ini menggunakan aturan Firewall klasik untuk mengelola firewall. Metode yang dipilih adalah menggunakan Kebijakan Firewall. Untuk menyelesaikan tutorial ini menggunakan Kebijakan Firewall, lihat Tutorial: Menyebarkan dan mengonfigurasi Azure Firewall dan kebijakan menggunakan portal Microsoft Azure

Jika berkenan, Anda dapat menyelesaikan prosedur ini menggunakan Azure PowerShell.

Prasyarat

Jika Anda tidak memiliki langganan Azure, buat akun gratis sebelum Anda memulai.

Siapkan jaringan

Pertama, buat grup sumber daya untuk memuat sumber daya yang diperlukan untuk menyebarkan firewall. Kemudian buat jaringan virtual, subnet, dan server pengujian.

Buat grup sumber daya

Grup sumber daya berisi semua sumber daya yang digunakan dalam prosedur ini.

- Masuk ke portal Azure.

- Pada menu portal Microsoft Azure, pilih Grup sumber daya atau cari dan pilih Grup sumber daya dari halaman mana pun. Lalu pilih Buat.

- Untuk Langganan, Pilih langganan Anda.

- Untuk nama grup sumber daya, ketik Test-FW-RG.

- Untuk Wilayah, pilih US Barat. Semua sumber daya lain yang Anda buat harus berada di US Barat.

- Pilih Tinjau dan Buat.

- Pilih Buat.

Membuat jaringan virtual

Jaringan virtual ini memiliki dua subnet.

Catatan

Ukuran subnet AzureFirewallSubnet adalah /26. Untuk informasi lebih tentang ukuran subnet, lihat Tanya Jawab Umum Azure Firewall.

Pada menu portal Microsoft Azure atau dari halaman Beranda , cari dan pilih Jaringan virtual.

Pilih Buat.

Di tab Dasar, konfigurasikan pengaturan berikut:

Pengaturan Nilai Subscription Pilih langganan Anda Grup sumber daya Test-FW-RG Nama jaringan virtual Test-FW-VN Wilayah US Barat Pilih Selanjutnya.

Pada tab Keamanan , konfigurasikan pengaturan berikut:

Pengaturan Nilai Mengaktifkan Azure Firewall Dipilih Nama Azure Firewall Test-FW01 Tier Standar Policy Tidak ada (Gunakan aturan firewall klasik) Alamat IP publik Azure Firewall Pilih Buat alamat IP publik, ketik fw-pip untuk nama tersebut, dan pilih OK Pilih Selanjutnya.

Pada tab alamat IP , konfigurasikan pengaturan berikut:

Pengaturan Nilai Ruang alamat Terima default 10.0.0.0/16 Jaringan Subnet Pilih default, ubah Nama menjadi Workload-SN, dan atur Alamat awal ke 10.0.2.0/24. Pilih Simpan. Pilih Tinjau dan Buat.

Pilih Buat.

Catatan

Azure Firewall menggunakan IP publik sesuai kebutuhan berdasarkan port yang tersedia. Setelah memilih IP publik secara acak untuk menyambungkan keluar, IP publik berikutnya hanya akan digunakan setelah tidak ada lagi koneksi yang dapat dibuat dari IP publik saat ini. Dalam skenario dengan volume lalu lintas dan throughput yang tinggi, disarankan untuk menggunakan NAT Gateway untuk menyediakan konektivitas keluar. Port SNAT dialokasikan secara dinamis di semua IP publik yang terkait dengan NAT Gateway. Untuk mempelajari selengkapnya, lihat Menskalakan port SNAT dengan Azure NAT Gateway.

Membuat mesin virtual

Sekarang buat komputer virtual beban kerja, dan tempatkan di subnet Workload-SN.

Pada menu portal Microsoft Azure atau dari halaman Beranda, pilih Buat sumber daya.

Pilih Ubuntu Server 22.04 LTS.

Masukkan nilai ini untuk komputer virtual:

Pengaturan Nilai Grup sumber daya Test-FW-RG Nama komputer virtual Srv-Work Wilayah US Barat Gambar Ubuntu Server 22.04 LTS - x64 Gen2 Ukuran Standard_B2s Jenis autentikasi Kunci publik SSH Nama pengguna azureuser Sumber kunci publik SSH Buat pasangan kunci baru Nama pasangan kunci Srv-Work_key Pada tab Jaringan , konfigurasikan pengaturan berikut:

Pengaturan Nilai Jaringan virtual Test-FW-VN Subnet Workload-SN IP Publik Tidak Terima pengaturan default lainnya dan kemudian pilih Berikutnya: Manajemen.

Terima default dan pilih Berikutnya: Pemantauan.

Untuk Diagnostik boot, pilih Nonaktifkan. Terima default yang lain lalu pilih Tinjau + Buat.

Tinjau ulang pengaturan pada halaman ringkasan, lalu pilih Buat.

Pada dialog Buat pasangan kunci baru , pilih Unduh kunci privat dan buat sumber daya. Simpan file kunci sebagai Srv-Work_key.pem.

Setelah penyebaran selesai, pilih Buka sumber daya dan perhatikan alamat IP privat Srv-Work yang perlu Anda gunakan nanti.

Catatan

Azure menyediakan IP akses keluar default untuk VM yang tidak diberi alamat IP publik atau yang berada di kumpulan backend dari load balancer Azure dasar internal. Mekanisme IP akses keluar default menyediakan alamat IP keluar yang tidak dapat dikonfigurasi.

IP akses keluar default dinonaktifkan saat salah satu peristiwa berikut terjadi:

- Alamat IP publik ditetapkan ke VM.

- VM ditempatkan di kumpulan backend load balancer standar, dengan atau tanpa aturan keluar.

- Resource Azure NAT Gateway ditetapkan ke subnet dari VM.

VM yang Anda buat dengan menggunakan sekumpulan skala mesin virtual dalam mode orkestrasi fleksibel tidak memiliki akses keluar secara default.

Untuk informasi selengkapnya tentang koneksi keluar di Azure, lihat Akses keluar default di Azure dan Menggunakan Terjemahan Alamat Jaringan Sumber (SNAT) untuk koneksi keluar.

Memeriksa firewall

- Buka grup sumber daya dan pilih firewall.

- Catat alamat IP pribadi dan publik firewall. Anda akan menggunakan alamat-alamat ini nanti.

Buat rute default

Saat Anda membuat rute untuk konektivitas keluar dan masuk melalui firewall, rute default ke 0.0.0.0/0 dengan IP privat appliance virtual sebagai hop berikutnya sudah cukup. Ini mengarahkan koneksi keluar dan masuk melalui firewall. Sebagai contoh, jika firewall memenuhi handshake TCP dan menanggapi permintaan yang masuk, maka respons diarahkan ke alamat IP yang mengirimkan lalu lintas. Ini memang disengaja.

Akibatnya, tidak perlu membuat rute lain yang ditentukan pengguna untuk menyertakan rentang IP AzureFirewallSubnet. Ini mungkin mengakibatkan koneksi yang terputus. Rute default asli sudah cukup.

Untuk subnet Workload-SN, konfigurasikan rute default keluar untuk melewati firewall.

Di portal Microsoft Azure, cari dan pilih Tabel rute.

Pilih Buat.

Di tab Dasar, konfigurasikan pengaturan berikut:

Pengaturan Nilai Subscription Pilih langganan Anda Grup sumber daya Test-FW-RG Wilayah US Barat Nama Rute firewall Sebarluaskan rute gateway Pilih preferensi Anda Pilih Tinjau dan Buat.

Pilih Buat.

Setelah penyebaran selesai, pilih Buka sumber daya.

Pada halaman Firewall-route, pilih Pengaturan>Subnet lalu pilih Asosiasikan.

Untuk Jaringan virtual, pilih Test-FW-VN.

Untuk Subnet, pilih Workload-SN. Pastikan Anda hanya memilih subnet Workload-SN untuk rute ini, jika tidak, firewall Anda tidak akan berfungsi dengan benar.

Pilih OK.

Pilih Rute, lalu pilih Tambahkan.

Konfigurasikan rute dengan pengaturan berikut:

Pengaturan Nilai Nama rute fw-dg Jenis tujuan Alamat IP Alamat IP tujuan/rentang CIDR 0.0.0.0/0 Jenis lompatan berikutnya Virtual appliance. Azure Firewall sebenarnya adalah layanan terkelola, tetapi appliance virtual berfungsi dalam situasi ini. Alamat lompatan selanjutnya Alamat IP privat untuk firewall yang Anda catat sebelumnya Pilih Tambahkan.

Mengonfigurasi aturan aplikasi

Ini adalah aturan aplikasi yang memungkinkan akses keluar ke www.google.com.

Buka grup sumber daya Test-FW-RG dan pilih firewall Test-FW01 .

Pada halaman Test-FW01, di bawah Pengaturan,pilih Aturan (klasik).

Pilih tab kumpulan aturan aplikasi.

Pilih Tambahkan kumpulan aturan aplikasi.

Konfigurasikan kumpulan aturan dengan pengaturan berikut:

Pengaturan Nilai Nama App-Coll01 Priority 200 Tindakan Izinkan Di bawah Aturan, Target FQDN, konfigurasikan pengaturan berikut:

Pengaturan Nilai Nama Izinkan Google Jenis sumber Alamat IP Sumber 10.0.2.0/24 Protokol:port http, https Target FQDN www.google.comPilih Tambahkan.

Azure Firewall menyertakan kumpulan aturan bawaan untuk FQDN infrastruktur yang diizinkan secara default. FQDN ini khusus untuk platform dan tidak dapat digunakan untuk tujuan lain. Untuk informasi selengkapnya, lihat FQDN Infrastruktur.

Konfigurasi aturan jaringan

Aturan jaringan membuka akses keluar ke dua alamat IP di port 53 (DNS).

Pilih tab Kumpulan aturan Jaringan.

Pilih Tambahkan kumpulan aturan jaringan.

Konfigurasikan kumpulan aturan dengan pengaturan berikut:

Pengaturan Nilai Nama Net-Coll01 Priority 200 Tindakan Izinkan Di bawah Aturan, alamat IP, konfigurasikan pengaturan berikut:

Pengaturan Nilai Nama Izinkan-DNS Protokol UDP Jenis sumber Alamat IP Sumber 10.0.2.0/24 Jenis tujuan Alamat IP Alamat tujuan 209.244.0.3,209.244.0.4 (server DNS publik yang dioperasikan oleh Level3) Port Tujuan 53 Pilih Tambahkan.

Sebarkan Azure Bastion

Sekarang sebarkan Azure Bastion untuk menyediakan akses aman ke komputer virtual.

Pada menu portal Microsoft Azure, pilih Buat sumber daya.

Dalam kotak pencarian, ketik Bastion dan pilih dari hasilnya.

Pilih Buat.

Di tab Dasar, konfigurasikan pengaturan berikut:

Pengaturan Nilai Subscription Pilih langganan Anda Grup sumber daya Test-FW-RG Nama Test-Bastion Wilayah US Barat Tier Pengembang Jaringan virtual Test-FW-VN Subnet Pilih Edit subnet Di halaman Edit subnet , konfigurasikan pengaturan berikut:

Pengaturan Nilai Alamat pengiriman awal 10.0.4.0/26 Ukuran /26 Pilih Simpan dan tutup halaman subnet.

Pilih Tinjau dan Buat.

Setelah melalui validasi, pilih Buat.

Catatan

Penyebaran Bastion memerlukan waktu sekitar 10 menit untuk selesai. Tingkat Pengembang ditujukan untuk tujuan pengujian dan evaluasi. Untuk penyebaran produksi, tinjau opsi SKU Azure Bastion dalam perbandingan SKU Azure Bastion.

Ubah alamat DNS utama dan sekunder untuk antarmuka jaringan Srv-Work

Untuk tujuan pengujian dalam tutorial ini, konfigurasikan alamat DNS utama dan sekunder server. Ini bukan persyaratan umum Azure Firewall.

Pada menu portal Microsoft Azure, pilih Grup sumber daya atau cari dan pilih Grup sumber daya dari halaman mana pun. Pilih grup sumber daya Test-FW-RG.

Pilih antarmuka jaringan untuk komputer virtual Srv-Work.

Di bawah Pengaturan, pilih Server DNS.

Di bawah Server DNS, pilih Kustom.

Konfigurasikan server DNS berikut:

server DNS Nilai Primary 209.244.0.3 Secondary 209.244.0.4 Pilih Simpan.

Menghidupkan ulang komputer virtual Srv-Work.

Menguji firewall

Sekarang, uji firewall untuk mengonfirmasi bahwa firewall bekerja seperti yang diharapkan.

Di portal Microsoft Azure, navigasikan ke komputer virtual Srv-Work .

Pilih Sambungkan, lalu pilih Sambungkan melalui Bastion.

Pilih Gunakan Kunci Privat SSH dari File Lokal.

Untuk Nama Pengguna, ketik azureuser.

Pilih ikon folder dan telusuri ke file Srv-Work_key.pem yang Anda unduh sebelumnya.

Pilih Sambungkan.

Pada prompt bash, jalankan perintah berikut untuk menguji resolusi DNS:

nslookup www.google.com nslookup www.microsoft.comKedua perintah harus mengembalikan jawaban, yang menunjukkan bahwa kueri DNS Anda melewati firewall.

Jalankan perintah berikut untuk menguji aturan aplikasi:

curl https://www.google.com curl https://www.microsoft.comPermintaan

www.google.comakan berhasil, dan Anda akan melihat respons HTML.Permintaan

www.microsoft.comharus gagal, menunjukkan bahwa firewall memblokir permintaan.

Jadi sekarang Anda memverifikasi bahwa aturan firewall berfungsi:

- Anda dapat terhubung ke komputer virtual menggunakan Bastion dan SSH.

- Anda dapat menjelajah ke satu-satunya FQDN yang diizinkan, tetapi tidak ke yang lainnya.

- Anda bisa menyelesaikan nama DNS menggunakan server DNS eksternal yang dikonfigurasi.

Membersihkan sumber daya

Anda dapat menyimpan sumber daya firewall untuk pengujian lebih lanjut, atau jika tidak diperlukan lagi, hapus grup sumber daya Test-FW-RG untuk menghapus semua sumber daya yang terkait firewall.