Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

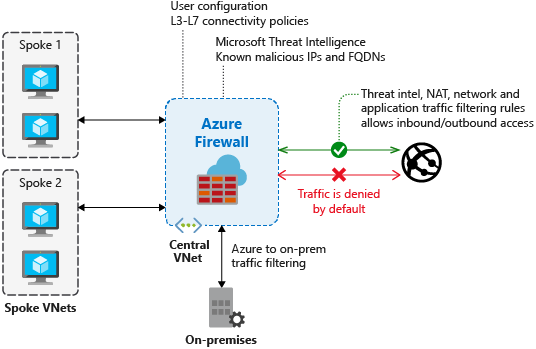

Anda dapat mengaktifkan pemfilteran berbasis inteligensi ancaman untuk firewall Anda untuk memperingatkan dan menolak lalu lintas dari/ke alamat IP berbahaya, FQDN, dan URL yang diketahui. Alamat IP, domain, dan URL bersumber dari umpan Microsoft Threat Intelligence, yang mencakup beberapa sumber termasuk tim Microsoft Cyber Security.

Saat pemfilteran berbasis inteligensi ancaman diaktifkan, Azure Firewall mengevaluasi lalu lintas terhadap aturan inteligensi ancaman sebelum menerapkan aturan NAT, jaringan, atau aplikasi.

Administrator dapat mengonfigurasi firewall untuk beroperasi dalam mode hanya pemberitahuan atau dalam mode pemberitahuan dan menolak saat aturan intelijen ancaman dipicu. Secara default, firewall beroperasi dalam mode khusus pemberitahuan. Mode ini dapat dinonaktifkan atau diubah ke pemberitahuan dan tolak.

Daftar izin dapat didefinisikan untuk mengecualikan FQDN, alamat IP, rentang, atau subnet tertentu dari pemfilteran inteligensi ancaman.

Untuk operasi batch, administrator dapat mengunggah file CSV yang berisi alamat IP, rentang, dan subnet untuk mengisi daftar yang diizinkan.

Logs

Kutipan log berikut menunjukkan aturan yang dipicu:

{

"category": "AzureFirewallNetworkRule",

"time": "2018-04-16T23:45:04.8295030Z",

"resourceId": "/SUBSCRIPTIONS/{subscriptionId}/RESOURCEGROUPS/{resourceGroupName}/PROVIDERS/MICROSOFT.NETWORK/AZUREFIREWALLS/{resourceName}",

"operationName": "AzureFirewallThreatIntelLog",

"properties": {

"msg": "HTTP request from 10.0.0.5:54074 to somemaliciousdomain.com:80. Action: Alert. ThreatIntel: Bot Networks"

}

}

Testing

Outbound testing - Outbound traffic alerts should be a rare occurrence, as it means that your environment is compromised. Untuk membantu menguji pemberitahuan keluar berfungsi, ada FQDN pengujian yang memicu pemberitahuan. Gunakan

testmaliciousdomain.eastus.cloudapp.azure.comuntuk pengujian keluar Anda.Untuk mempersiapkan pengujian Anda dan memastikan Anda tidak mendapatkan kegagalan resolusi DNS, konfigurasikan item berikut:

- Tambahkan catatan dummy ke file host di komputer pengujian Anda. Misalnya, pada komputer yang menjalankan Windows, Anda dapat menambahkan

1.2.3.4 testmaliciousdomain.eastus.cloudapp.azure.comkeC:\Windows\System32\drivers\etc\hostsfile. - Pastikan bahwa permintaan HTTP/S yang diuji diizinkan menggunakan aturan aplikasi, bukan aturan jaringan.

- Tambahkan catatan dummy ke file host di komputer pengujian Anda. Misalnya, pada komputer yang menjalankan Windows, Anda dapat menambahkan

Inbound testing - You can expect to see alerts on incoming traffic if the firewall has DNAT rules configured. Anda akan melihat pemberitahuan meskipun firewall hanya mengizinkan sumber tertentu pada aturan DNAT dan lalu lintas ditolak. Azure Firewall tidak memperingatkan semua pemindai port yang diketahui; hanya pada pemindai yang juga terlibat dalam aktivitas berbahaya.