Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

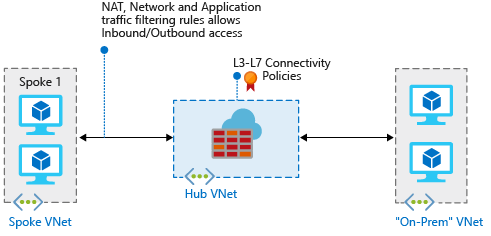

Saat Anda menyambungkan jaringan lokal Anda ke jaringan virtual Azure untuk membuat jaringan hibrid, kemampuan untuk mengontrol akses ke sumber daya jaringan Azure Anda adalah bagian penting dari rencana keamanan keseluruhan.

Anda dapat menggunakan Azure Firewall untuk mengontrol akses jaringan di jaringan hibrid dengan menggunakan aturan yang menentukan lalu lintas jaringan yang diizinkan dan ditolak.

Untuk artikel ini, Anda membuat tiga jaringan virtual:

- VNet-Hub: Firewall berada di jaringan virtual ini.

- VNet-Spoke: Jaringan virtual spoke mewakili beban kerja yang terletak di Azure.

- VNet-Onprem: Jaringan virtual lokal mewakili jaringan lokal. Dalam penyebaran aktual, Anda dapat menyambungkannya dengan menggunakan koneksi jaringan privat virtual (VPN) atau koneksi Azure ExpressRoute. Untuk kesederhanaan, artikel ini menggunakan koneksi gateway VPN, dan jaringan virtual yang terletak di Azure mewakili jaringan lokal.

Jika Anda ingin menggunakan portal Microsoft Azure sebagai gantinya untuk menyelesaikan prosedur dalam artikel ini, lihat Menyebarkan dan mengonfigurasi Azure Firewall dalam jaringan hibrid dengan menggunakan portal Microsoft Azure.

Catatan

Kami merekomendasikan agar Anda menggunakan modul Azure Az PowerShell untuk berinteraksi dengan Azure. Untuk memulai, lihat Install Azure PowerShell. Untuk mempelajari cara bermigrasi ke modul Az PowerShell, lihat Memigrasikan Azure PowerShell dari AzureRM ke Az.

Prerequisites

Artikel ini mengharuskan Anda menjalankan PowerShell secara lokal. Anda harus menginstal modul Azure PowerShell. Jalankan Get-Module -ListAvailable Az untuk menemukan versinya. Jika Anda perlu meningkatkan, lihat Menginstal modul Azure PowerShell. Setelah versi PowerShell dipastikan, jalankan Connect-AzAccount untuk membuat koneksi dengan Azure.

Tiga persyaratan utama memastikan skenario ini berfungsi dengan benar:

Rute yang ditentukan pengguna (UDR) pada subnet spoke menunjuk ke alamat IP Azure Firewall sebagai gateway default. Anda harus menonaktifkan penyebaran rute gateway jaringan virtual pada tabel rute ini.

UDR pada subnet gateway hub menunjuk ke alamat IP firewall sebagai lompatan berikutnya menuju jaringan spoke.

Tidak ada UDR yang diperlukan pada subnet Azure Firewall, karena mempelajari rute dari Border Gateway Protocol (BGP).

Atur

AllowGatewayTransitsaat Anda melakukan peering VNet-Hub ke VNet-Spoke. Atur nilaiUseRemoteGatewaysketika Anda melakukan peering VNet-Spoke ke VNet-Hub.

Bagian Buat rute nanti dalam artikel ini memperlihatkan cara membuat rute ini.

Catatan

Azure Firewall harus memiliki konektivitas Internet langsung. Jika subnet AzureFirewallSubnet mempelajari rute default ke jaringan lokal Anda melalui BGP, Anda harus mengonfigurasi Azure Firewall dalam mode penerowongan paksa. Jika ini adalah instans Azure Firewall yang sudah ada sebelumnya dan tidak dapat dikonfigurasi ulang dalam mode penerowongan paksa, tambahkan UDR 0.0.0.0/0 pada subnet AzureFirewallSubnet, dengan menetapkan nilai NextHopType sebagai Internet, untuk mempertahankan konektivitas internet langsung.

Untuk informasi selengkapnya, lihat penerowongan paksa Azure Firewall.

Lalu lintas antara jaringan virtual yang saling terhubung langsung dikirimkan secara langsung, bahkan jika UDR mengarah ke Azure Firewall sebagai gateway default. Untuk mengirimkan lalu lintas antar subnet ke firewall dalam skenario ini, UDR harus secara eksplisit berisi awalan jaringan subnet target di kedua subnet.

Gunakan New-AzFirewall sebagai cmdlet utama untuk menyebarkan dan mengonfigurasi firewall di seluruh artikel ini.

Jika Anda tidak memiliki langganan Azure, buatlah akun gratis sebelum Anda memulai.

Mendeklarasikan variabel

Contoh berikut mendeklarasikan variabel dengan menggunakan nilai untuk artikel ini. Dalam beberapa kasus, Anda mungkin perlu mengganti beberapa nilai dengan nilai Anda sendiri agar berfungsi dalam langganan Anda. Ubah variabel jika diperlukan, lalu salin dan tempelkan ke konsol PowerShell Anda.

$RG1 = "FW-Hybrid-Test"

$Location1 = "East US"

# Variables for the firewall hub virtual network

$VNetnameHub = "VNet-Hub"

$SNnameHub = "AzureFirewallSubnet"

$VNetHubPrefix = "10.5.0.0/16"

$SNHubPrefix = "10.5.0.0/24"

$SNGWHubPrefix = "10.5.1.0/24"

$GWHubName = "GW-hub"

$GWHubpipName = "VNet-Hub-GW-pip"

$GWIPconfNameHub = "GW-ipconf-hub"

$ConnectionNameHub = "hub-to-Onprem"

# Variables for the spoke virtual network

$VnetNameSpoke = "VNet-Spoke"

$SNnameSpoke = "SN-Workload"

$VNetSpokePrefix = "10.6.0.0/16"

$SNSpokePrefix = "10.6.0.0/24"

$SNSpokeGWPrefix = "10.6.1.0/24"

# Variables for the on-premises virtual network

$VNetnameOnprem = "Vnet-Onprem"

$SNNameOnprem = "SN-Corp"

$VNetOnpremPrefix = "192.168.0.0/16"

$SNOnpremPrefix = "192.168.1.0/24"

$SNGWOnpremPrefix = "192.168.2.0/24"

$GWOnpremName = "GW-Onprem"

$GWIPconfNameOnprem = "GW-ipconf-Onprem"

$ConnectionNameOnprem = "Onprem-to-hub"

$GWOnprempipName = "VNet-Onprem-GW-pip"

$SNnameGW = "GatewaySubnet"

Buat jaringan virtual

Membuat jaringan virtual hub

Gunakan New-AzResourceGroup untuk membuat grup sumber daya untuk artikel ini:

New-AzResourceGroup `

-Name $RG1 `

-Location $Location1

Gunakan New-AzVirtualNetworkSubnetConfig dan New-AzVirtualNetwork untuk menentukan subnet dan membuat jaringan virtual hub:

$FWsub = New-AzVirtualNetworkSubnetConfig `

-Name $SNnameHub `

-AddressPrefix $SNHubPrefix

$GWsub = New-AzVirtualNetworkSubnetConfig `

-Name $SNnameGW `

-AddressPrefix $SNGWHubPrefix

$VNetHub = New-AzVirtualNetwork `

-Name $VNetnameHub `

-ResourceGroupName $RG1 `

-Location $Location1 `

-AddressPrefix $VNetHubPrefix `

-Subnet $FWsub,$GWsub

Gunakan New-AzPublicIpAddress untuk meminta alamat IP publik untuk gateway VPN. Atur AllocationMethod nilai ke Dynamic, yang berarti Azure secara dinamis mengalokasikan alamat.

$gwpip1 = New-AzPublicIpAddress `

-Name $GWHubpipName `

-ResourceGroupName $RG1 `

-Location $Location1 `

-AllocationMethod Dynamic

Membuat jaringan virtual spoke

Gunakan New-AzVirtualNetworkSubnetConfig dan New-AzVirtualNetwork untuk menentukan subnet dan membuat jaringan virtual spoke:

$Spokesub = New-AzVirtualNetworkSubnetConfig `

-Name $SNnameSpoke `

-AddressPrefix $SNSpokePrefix

$GWsubSpoke = New-AzVirtualNetworkSubnetConfig `

-Name $SNnameGW `

-AddressPrefix $SNSpokeGWPrefix

$VNetSpoke = New-AzVirtualNetwork `

-Name $VnetNameSpoke `

-ResourceGroupName $RG1 `

-Location $Location1 `

-AddressPrefix $VNetSpokePrefix `

-Subnet $Spokesub,$GWsubSpoke

Membuat jaringan virtual lokal

Gunakan New-AzVirtualNetworkSubnetConfig dan New-AzVirtualNetwork untuk menentukan subnet dan membuat jaringan virtual lokal:

$Onpremsub = New-AzVirtualNetworkSubnetConfig `

-Name $SNNameOnprem `

-AddressPrefix $SNOnpremPrefix

$GWOnpremsub = New-AzVirtualNetworkSubnetConfig `

-Name $SNnameGW `

-AddressPrefix $SNGWOnpremPrefix

$VNetOnprem = New-AzVirtualNetwork `

-Name $VNetnameOnprem `

-ResourceGroupName $RG1 `

-Location $Location1 `

-AddressPrefix $VNetOnpremPrefix `

-Subnet $Onpremsub,$GWOnpremsub

Gunakan New-AzPublicIpAddress untuk meminta alamat IP publik untuk gateway jaringan virtual lokal:

$gwOnprempip = New-AzPublicIpAddress `

-Name $GWOnprempipName `

-ResourceGroupName $RG1 `

-Location $Location1 `

-AllocationMethod Dynamic

Mengonfigurasi dan menyebarkan firewall

Gunakan New-AzPublicIpAddress dan New-AzFirewall untuk menyebarkan firewall ke jaringan virtual hub:

# Get a public IP for the firewall

$FWpip = New-AzPublicIpAddress `

-Name "fw-pip" `

-ResourceGroupName $RG1 `

-Location $Location1 `

-AllocationMethod Static `

-Sku Standard

# Create the firewall

$Azfw = New-AzFirewall `

-Name AzFW01 `

-ResourceGroupName $RG1 `

-Location $Location1 `

-VirtualNetworkName $VNetnameHub `

-PublicIpName fw-pip

# Save the firewall private IP address for future use

$AzfwPrivateIP = $Azfw.IpConfigurations.privateipaddress

$AzfwPrivateIP

Gunakan New-AzFirewallNetworkRule dan New-AzFirewallNetworkRuleCollection untuk mengonfigurasi aturan jaringan. Kemudian, gunakan Set-AzFirewall untuk menerapkannya:

$Rule1 = New-AzFirewallNetworkRule `

-Name "AllowWeb" `

-Protocol TCP `

-SourceAddress $SNOnpremPrefix `

-DestinationAddress $VNetSpokePrefix `

-DestinationPort 80

$Rule2 = New-AzFirewallNetworkRule `

-Name "AllowRDP" `

-Protocol TCP `

-SourceAddress $SNOnpremPrefix `

-DestinationAddress $VNetSpokePrefix `

-DestinationPort 3389

$Rule3 = New-AzFirewallNetworkRule `

-Name "AllowPing" `

-Protocol ICMP `

-SourceAddress $SNOnpremPrefix `

-DestinationAddress $VNetSpokePrefix `

-DestinationPort *

$NetRuleCollection = New-AzFirewallNetworkRuleCollection `

-Name RCNet01 `

-Priority 100 `

-Rule $Rule1,$Rule2,$Rule3 `

-ActionType "Allow"

$Azfw.NetworkRuleCollections = $NetRuleCollection

Set-AzFirewall -AzureFirewall $Azfw

Membuat dan menyambungkan gateway VPN

Anda menyambungkan hub dan jaringan virtual lokal melalui gateway VPN.

Membuat gateway VPN untuk jaringan virtual hub

Gunakan New-AzVirtualNetworkGatewayIpConfig untuk membuat konfigurasi gateway VPN untuk jaringan virtual hub. Konfigurasi menentukan subnet dan alamat IP publik yang akan digunakan.

$vnet1 = Get-AzVirtualNetwork `

-Name $VNetnameHub `

-ResourceGroupName $RG1

$subnet1 = Get-AzVirtualNetworkSubnetConfig `

-Name "GatewaySubnet" `

-VirtualNetwork $vnet1

$gwipconf1 = New-AzVirtualNetworkGatewayIpConfig `

-Name $GWIPconfNameHub `

-Subnet $subnet1 `

-PublicIpAddress $gwpip1

Gunakan New-AzVirtualNetworkGateway untuk membuat gateway VPN untuk jaringan virtual hub. Konfigurasi jaringan-ke-jaringan memerlukan nilai VpnType dari RouteBased. Membuat gateway VPN sering kali membutuhkan waktu 45 menit atau lebih, tergantung pada SKU yang Anda pilih.

New-AzVirtualNetworkGateway `

-Name $GWHubName `

-ResourceGroupName $RG1 `

-Location $Location1 `

-IpConfigurations $gwipconf1 `

-GatewayType Vpn `

-VpnType RouteBased `

-GatewaySku basic

Membuat gateway VPN untuk jaringan virtual lokal

Gunakan New-AzVirtualNetworkGatewayIpConfig untuk membuat konfigurasi gateway VPN untuk jaringan virtual lokal. Konfigurasi menentukan subnet dan alamat IP publik yang akan digunakan.

$vnet2 = Get-AzVirtualNetwork `

-Name $VNetnameOnprem `

-ResourceGroupName $RG1

$subnet2 = Get-AzVirtualNetworkSubnetConfig `

-Name "GatewaySubnet" `

-VirtualNetwork $vnet2

$gwipconf2 = New-AzVirtualNetworkGatewayIpConfig `

-Name $GWIPconfNameOnprem `

-Subnet $subnet2 `

-PublicIpAddress $gwOnprempip

Gunakan New-AzVirtualNetworkGateway untuk membuat gateway VPN untuk jaringan virtual lokal:

New-AzVirtualNetworkGateway `

-Name $GWOnpremName `

-ResourceGroupName $RG1 `

-Location $Location1 `

-IpConfigurations $gwipconf2 `

-GatewayType Vpn `

-VpnType RouteBased `

-GatewaySku basic

Membuat koneksi VPN

Buat koneksi VPN antara hub dan gateway lokal.

Membuat koneksi

Gunakan Get-AzVirtualNetworkGateway untuk mengambil objek gateway, lalu gunakan New-AzVirtualNetworkGatewayConnection untuk membuat koneksi. Contoh menunjukkan kunci bersama, tetapi Anda dapat menggunakan nilai Anda sendiri. Yang terpenting adalah kunci bersama harus cocok untuk kedua koneksi. Membuat koneksi bisa memakan waktu singkat untuk diselesaikan.

$vnetHubgw = Get-AzVirtualNetworkGateway `

-Name $GWHubName `

-ResourceGroupName $RG1

$vnetOnpremgw = Get-AzVirtualNetworkGateway `

-Name $GWOnpremName `

-ResourceGroupName $RG1

New-AzVirtualNetworkGatewayConnection `

-Name $ConnectionNameHub `

-ResourceGroupName $RG1 `

-VirtualNetworkGateway1 $vnetHubgw `

-VirtualNetworkGateway2 $vnetOnpremgw `

-Location $Location1 `

-ConnectionType Vnet2Vnet `

-SharedKey 'AzureA1b2C3'

Buat koneksi jaringan virtual dari lokal ke hub. Langkah ini mirip dengan yang sebelumnya, kecuali Anda membuat koneksi dari VNet-Onprem ke VNet-Hub. Pastikan bahwa kunci yang dibagikan cocok. Koneksi dibuat setelah beberapa menit.

New-AzVirtualNetworkGatewayConnection `

-Name $ConnectionNameOnprem `

-ResourceGroupName $RG1 `

-VirtualNetworkGateway1 $vnetOnpremgw `

-VirtualNetworkGateway2 $vnetHubgw `

-Location $Location1 `

-ConnectionType Vnet2Vnet `

-SharedKey 'AzureA1b2C3'

Memverifikasi koneksi

Anda dapat memverifikasi koneksi yang berhasil dengan menggunakan Get-AzVirtualNetworkGatewayConnection cmdlet, dengan atau tanpa -Debug.

Gunakan contoh cmdlet berikut, tetapi konfigurasikan nilai agar sesuai dengan milik Anda sendiri. Jika Diminta, pilih A untuk menjalankan All. Dalam contoh, -Name mengacu pada nama koneksi yang ingin Anda uji.

Get-AzVirtualNetworkGatewayConnection `

-Name $ConnectionNameHub `

-ResourceGroupName $RG1

Setelah cmdlet selesai, lihat nilainya. Contoh berikut menunjukkan status Connectedkoneksi , bersama dengan byte masuk dan keluar:

"connectionStatus": "Connected",

"ingressBytesTransferred": 33509044,

"egressBytesTransferred": 4142431

Hubungkan jaringan virtual hub dan spoke

Gunakan Add-AzVirtualNetworkPeering untuk menghubungkan jaringan virtual "hub" dan "spoke":

# Peer hub to spoke

Add-AzVirtualNetworkPeering `

-Name HubtoSpoke `

-VirtualNetwork $VNetHub `

-RemoteVirtualNetworkId $VNetSpoke.Id `

-AllowGatewayTransit

# Peer spoke to hub

Add-AzVirtualNetworkPeering `

-Name SpoketoHub `

-VirtualNetwork $VNetSpoke `

-RemoteVirtualNetworkId $VNetHub.Id `

-AllowForwardedTraffic `

-UseRemoteGateways

Membuat rute

Gunakan perintah berikut untuk membuat rute ini:

- Rute yang mengarah dari subnet gateway hub ke subnet spoke melalui alamat IP firewall

- Rute bawaan dari subnet spoke melewati alamat IP firewall

Gunakan New-AzRouteTable dan Add-AzRouteConfig untuk membuat tabel rute dan konfigurasi rute untuk subnet gateway hub. Kemudian, gunakan Set-AzVirtualNetworkSubnetConfig dan Set-AzVirtualNetwork untuk mengaitkannya dengan subnet:

$routeTableHubSpoke = New-AzRouteTable `

-Name 'UDR-Hub-Spoke' `

-ResourceGroupName $RG1 `

-Location $Location1

Get-AzRouteTable `

-ResourceGroupName $RG1 `

-Name UDR-Hub-Spoke `

| Add-AzRouteConfig `

-Name "ToSpoke" `

-AddressPrefix $VNetSpokePrefix `

-NextHopType "VirtualAppliance" `

-NextHopIpAddress $AzfwPrivateIP `

| Set-AzRouteTable

Set-AzVirtualNetworkSubnetConfig `

-VirtualNetwork $VNetHub `

-Name $SNnameGW `

-AddressPrefix $SNGWHubPrefix `

-RouteTable $routeTableHubSpoke `

| Set-AzVirtualNetwork

Gunakan New-AzRouteTable dan Add-AzRouteConfig untuk membuat tabel rute default untuk subnet spoke. Parameter -DisableBgpRoutePropagation menonaktifkan penyebaran rute gateway jaringan virtual pada tabel rute ini. Kemudian, gunakan Set-AzVirtualNetworkSubnetConfig dan Set-AzVirtualNetwork untuk mengaitkannya dengan subnet:

$routeTableSpokeDG = New-AzRouteTable `

-Name 'UDR-DG' `

-ResourceGroupName $RG1 `

-Location $Location1 `

-DisableBgpRoutePropagation

Get-AzRouteTable `

-ResourceGroupName $RG1 `

-Name UDR-DG `

| Add-AzRouteConfig `

-Name "ToFirewall" `

-AddressPrefix 0.0.0.0/0 `

-NextHopType "VirtualAppliance" `

-NextHopIpAddress $AzfwPrivateIP `

| Set-AzRouteTable

Set-AzVirtualNetworkSubnetConfig `

-VirtualNetwork $VNetSpoke `

-Name $SNnameSpoke `

-AddressPrefix $SNSpokePrefix `

-RouteTable $routeTableSpokeDG `

| Set-AzVirtualNetwork

Membuat komputer virtual

Buat beban kerja spoke dan komputer virtual lokal, dan letakkan di subnet yang sesuai.

Membuat mesin virtual untuk beban kerja

Buat komputer virtual di jaringan virtual spoke yang menjalankan Layanan Informasi Internet (IIS), tidak memiliki alamat IP publik, dan memungkinkan ping masuk. Saat diminta, masukkan nama pengguna dan kata sandi untuk komputer virtual.

Gunakan New-AzNetworkSecurityRuleConfig dan New-AzNetworkSecurityGroup untuk membuat aturan masuk dan grup keamanan:

# Create inbound network security group rules for ports 3389 and 80

$nsgRuleRDP = New-AzNetworkSecurityRuleConfig `

-Name Allow-RDP `

-Protocol Tcp `

-Direction Inbound `

-Priority 200 `

-SourceAddressPrefix * `

-SourcePortRange * `

-DestinationAddressPrefix $SNSpokePrefix `

-DestinationPortRange 3389 `

-Access Allow

$nsgRuleWeb = New-AzNetworkSecurityRuleConfig `

-Name Allow-web `

-Protocol Tcp `

-Direction Inbound `

-Priority 202 `

-SourceAddressPrefix * `

-SourcePortRange * `

-DestinationAddressPrefix $SNSpokePrefix `

-DestinationPortRange 80 `

-Access Allow

# Create the network security group

$nsg = New-AzNetworkSecurityGroup `

-ResourceGroupName $RG1 `

-Location $Location1 `

-Name NSG-Spoke02 `

-SecurityRules $nsgRuleRDP,$nsgRuleWeb

Gunakan New-AzNetworkInterface untuk membuat NIC dan melampirkannya ke grup keamanan:

$NIC = New-AzNetworkInterface `

-Name spoke-01 `

-ResourceGroupName $RG1 `

-Location $Location1 `

-SubnetId $VnetSpoke.Subnets[0].Id `

-NetworkSecurityGroupId $nsg.Id

Gunakan New-AzVMConfig, Set-AzVMOperatingSystem, dan Add-AzVMNetworkInterface untuk menentukan konfigurasi komputer virtual, lalu gunakan New-AzVM untuk membuat komputer virtual:

$VirtualMachine = New-AzVMConfig `

-VMName VM-Spoke-01 `

-VMSize "Standard_DS2"

$VirtualMachine = Set-AzVMOperatingSystem `

-VM $VirtualMachine `

-Windows `

-ComputerName Spoke-01 `

-ProvisionVMAgent `

-EnableAutoUpdate

$VirtualMachine = Add-AzVMNetworkInterface `

-VM $VirtualMachine `

-Id $NIC.Id

$VirtualMachine = Set-AzVMSourceImage `

-VM $VirtualMachine `

-PublisherName 'MicrosoftWindowsServer' `

-Offer 'WindowsServer' `

-Skus '2016-Datacenter' `

-Version latest

New-AzVM `

-ResourceGroupName $RG1 `

-Location $Location1 `

-VM $VirtualMachine `

-Verbose

Gunakan Set-AzVMExtension untuk menginstal IIS dan membuat aturan Windows Firewall untuk mengizinkan ping:

# Install IIS

Set-AzVMExtension `

-ResourceGroupName $RG1 `

-ExtensionName IIS `

-VMName VM-Spoke-01 `

-Publisher Microsoft.Compute `

-ExtensionType CustomScriptExtension `

-TypeHandlerVersion 1.4 `

-SettingString '{"commandToExecute":"powershell Add-WindowsFeature Web-Server"}' `

-Location $Location1

# Create a Windows Firewall rule to allow pings

Set-AzVMExtension `

-ResourceGroupName $RG1 `

-ExtensionName AllowPing `

-VMName VM-Spoke-01 `

-Publisher Microsoft.Compute `

-ExtensionType CustomScriptExtension `

-TypeHandlerVersion 1.4 `

-SettingString '{"commandToExecute":"powershell New-NetFirewallRule -DisplayName \"Allow ICMPv4-In\" -Protocol ICMPv4"}' `

-Location $Location1

Membuat mesin virtual di tempat

Gunakan New-AzVm untuk membuat komputer virtual sederhana yang dapat Anda gunakan untuk terhubung melalui akses jarak jauh ke alamat IP publik. Dari sana, Anda dapat terhubung ke server lokal melalui firewall. Saat diminta, masukkan nama pengguna dan kata sandi untuk komputer virtual.

New-AzVm `

-ResourceGroupName $RG1 `

-Name "VM-Onprem" `

-Location $Location1 `

-VirtualNetworkName $VNetnameOnprem `

-SubnetName $SNNameOnprem `

-OpenPorts 3389 `

-Size "Standard_DS2"

Catatan

Azure menyediakan alamat IP akses keluar bawaan untuk VM yang tidak diberi alamat IP publik atau yang terletak dalam kumpulan backend load balancer dasar Azure internal. Mekanisme IP akses keluar default menyediakan alamat IP keluar yang tidak dapat dikonfigurasi.

IP akses keluar default dinonaktifkan saat salah satu peristiwa berikut terjadi:

- Alamat IP publik ditetapkan ke VM.

- VM ditempatkan di kumpulan backend penyeimbang beban standar, dengan atau tanpa aturan outbound.

- Sumber daya Azure NAT Gateway dihubungkan ke subnet VM.

VM yang Anda buat dengan menggunakan kumpulan skala mesin virtual dalam mode orkestrasi fleksibel tidak memiliki akses ke luar secara default.

Untuk informasi selengkapnya tentang koneksi keluar di Azure, lihat Akses keluar default di Azure dan Menggunakan Terjemahan Alamat Jaringan Sumber (SNAT) untuk koneksi keluar.

Menguji firewall

Dapatkan dan catat alamat IP privat untuk komputer virtual VM-spoke-01 :

$NIC.IpConfigurations.privateipaddressDari portal Microsoft Azure, sambungkan ke komputer virtual VM-Onprem .

Buka prompt perintah Windows PowerShell pada VM-Onprem, dan ping IP privat untuk VM-spoke-01. Anda mendapatkan balasan.

Buka browser web di VM-Onprem, dan telusuri ke

http://<VM-spoke-01 private IP>. Halaman default IIS harus terbuka.Dari VM-Onprem, buka koneksi akses jarak jauh ke VM-spoke-01 di alamat IP privat. Koneksi Anda akan berhasil, dan Anda harus dapat masuk dengan menggunakan nama pengguna dan kata sandi yang Anda pilih.

Setelah memverifikasi bahwa aturan firewall berfungsi, Anda dapat:

- Ping server di jaringan virtual spoke.

- Telusuri ke server web pada jaringan virtual spoke.

- Sambungkan ke server di jaringan virtual spoke dengan menggunakan RDP.

Selanjutnya, jalankan skrip berikut untuk mengubah tindakan pengumpulan aturan jaringan firewall menjadi Deny:

$rcNet = $Azfw.GetNetworkRuleCollectionByName("RCNet01")

$rcNet.action.type = "Deny"

Set-AzFirewall -AzureFirewall $Azfw

Tutup koneksi akses jarak jauh yang ada. Jalankan pengujian lagi untuk menguji aturan yang diubah. Mereka semua harus gagal kali ini.

Membersihkan sumber daya

Anda dapat menyimpan sumber daya firewall Anda untuk tutorial berikutnya. Jika Anda tidak lagi membutuhkannya, hapus grup sumber daya FW-Hybrid-Test untuk menghapus semua sumber daya terkait firewall.