Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Azure Operator Nexus dirancang dan dibangun untuk mendeteksi dan melindungi dari ancaman keamanan terbaru dan mematuhi persyaratan ketat dari standar keamanan pemerintah dan industri. Dua batu pojok membentuk fondasi arsitektur keamanannya:

- Keamanan secara default - Ketahanan keamanan adalah bagian yang melekat dari platform dengan sedikit atau tanpa perubahan konfigurasi yang diperlukan untuk menggunakannya dengan aman.

- Asumsikan pelanggaran - Asumsi yang mendasar adalah bahwa sistem apa pun dapat disusupi, dan dengan demikian tujuannya adalah untuk meminimalkan dampak pelanggaran keamanan jika terjadi.

Azure Operator Nexus menyadari hal di atas dengan memanfaatkan alat keamanan cloud-native Microsoft yang memberi Anda kemampuan untuk meningkatkan postur keamanan cloud sambil memungkinkan Anda melindungi beban kerja operator Anda.

Perlindungan di seluruh platform melalui Pertahanan Microsoft untuk Cloud

Microsoft Defender for Cloud adalah platform perlindungan aplikasi cloud-native (CNAPP) yang menyediakan kemampuan keamanan yang diperlukan untuk mengeraskan sumber daya Anda, mengelola postur keamanan Anda, melindungi dari serangan cyber, dan menyederhanakan manajemen keamanan. Ini adalah beberapa fitur utama Defender for Cloud yang berlaku untuk platform Azure Operator Nexus:

- Penilaian kerentanan untuk komputer virtual dan registri kontainer - Dengan mudah mengaktifkan solusi penilaian kerentanan untuk menemukan, mengelola, dan mengatasi kerentanan. Lihat, selidiki, dan pulihkan temuan langsung dari dalam Defender for Cloud.

- Keamanan cloud hibrid – Dapatkan tampilan keamanan terpadu di semua beban kerja lokal dan cloud Anda. Terapkan kebijakan keamanan dan terus menilai keamanan beban kerja cloud hibrid Anda untuk memastikan kepatuhan terhadap standar keamanan. Kumpulkan, cari, dan analisis data keamanan dari berbagai sumber, termasuk firewall dan solusi mitra lainnya.

- Pemberitahuan perlindungan ancaman - Analitik perilaku tingkat lanjut dan Microsoft Intelligent Security Graph memberikan keunggulan atas serangan cyber yang berkembang. Analitik perilaku bawaan dan pembelajaran mesin dapat mengidentifikasi serangan dan eksploitasi nol hari. Pantau jaringan, mesin, Azure Storage, dan layanan cloud untuk serangan masuk dan aktivitas pasca-pelanggaran. Menyederhanakan penyelidikan dengan alat interaktif dan inteligensi ancaman kontekstual.

- Penilaian kepatuhan terhadap berbagai standar keamanan - Defender for Cloud terus menilai lingkungan cloud hibrid Anda untuk menganalisis faktor risiko sesuai dengan kontrol dan praktik terbaik di Azure Security Benchmark. Saat mengaktifkan fitur keamanan tingkat lanjut, Anda dapat menerapkan berbagai standar industri, standar peraturan, dan tolok ukur lainnya sesuai dengan kebutuhan organisasi Anda. Tambahkan standar dan lacak kepatuhan Anda dengan standar tersebut dari dasbor kepatuhan peraturan.

- Fitur keamanan kontainer - Manfaatkan dari manajemen kerentanan dan perlindungan ancaman real-time pada lingkungan kontainer Anda.

Ada opsi keamanan yang ditingkatkan yang memungkinkan Anda melindungi server host lokal serta kluster Kubernetes yang menjalankan beban kerja operator Anda. Opsi ini dijelaskan di bawah ini.

Perlindungan sistem operasi host mesin bare metal menggunakan Microsoft Defender untuk Titik Akhir

Mesin bare-metal (BMM) Azure Operator Nexus, yang menghosting server komputasi infrastruktur di lokasi, dilindungi ketika Anda memilih untuk mengaktifkan solusi Microsoft Defender for Endpoint. Pertahanan Microsoft untuk Titik Akhir menyediakan antivirus pencegahan (AV), deteksi dan respons titik akhir (EDR), dan kemampuan manajemen kerentanan.

Anda memiliki opsi untuk mengaktifkan perlindungan Pertahanan Microsoft untuk Titik Akhir setelah Anda memilih dan mengaktifkan paket Pertahanan Microsoft untuk Server , karena aktivasi paket Pertahanan untuk Server adalah prasyarat untuk Pertahanan Microsoft untuk Titik Akhir. Setelah diaktifkan, konfigurasi Pertahanan Microsoft untuk Titik Akhir dikelola oleh platform untuk memastikan keamanan dan performa yang optimal, dan untuk mengurangi risiko kesalahan konfigurasi.

Perlindungan beban kerja kluster Kubernetes melalui Pertahanan Microsoft untuk Kontainer

Kluster Kubernetes lokal yang menjalankan beban kerja operator Anda dilindungi saat Anda memilih untuk mengaktifkan solusi Pertahanan Microsoft untuk Kontainer. Pertahanan Microsoft untuk Kontainer memberikan perlindungan ancaman run-time untuk kluster dan node Linux serta pengerasan lingkungan kluster terhadap kesalahan konfigurasi.

Anda memiliki opsi untuk mengaktifkan perlindungan Defender for Containers dalam Defender for Cloud dengan mengaktifkan paket Defender for Containers.

Keamanan cloud adalah tanggung jawab bersama

Penting untuk dipahami bahwa di lingkungan cloud, keamanan adalah tanggung jawab bersama antara Anda dan penyedia cloud. Tanggung jawab bervariasi tergantung pada jenis layanan cloud yang dijalankan beban kerja Anda, baik Perangkat Lunak sebagai Layanan (SaaS), Platform as a Service (PaaS), atau Infrastruktur sebagai Layanan (IaaS), serta tempat beban kerja dihosting - dalam penyedia cloud atau pusat data lokal Anda sendiri.

Beban kerja Azure Operator Nexus berjalan di server di pusat data Anda, sehingga Anda mengontrol perubahan pada lingkungan lokal Anda. Microsoft secara berkala membuat rilis platform baru tersedia yang berisi keamanan dan pembaruan lainnya. Anda kemudian harus memutuskan kapan harus menerapkan rilis ini ke lingkungan Anda sebagaimana mestinya untuk kebutuhan bisnis organisasi Anda.

Pemindaian Tolok Ukur Keamanan Kubernetes

Alat tolok ukur keamanan standar industri digunakan untuk memindai platform Nexus Operator Azure untuk kepatuhan keamanan. Alat-alat ini termasuk OpenSCAP, untuk mengevaluasi kepatuhan terhadap kontrol Kubernetes Security Technical Implementation Guide (STIG), dan Kube-Bench Aqua Security, untuk mengevaluasi kepatuhan terhadap Center for Internet Security (CIS) Kubernetes Benchmarks.

Beberapa kontrol secara teknis tidak layak untuk diterapkan di lingkungan Azure Operator Nexus, dan kontrol yang dikecualikan ini didokumentasikan di bawah ini untuk lapisan Nexus yang berlaku.

Kontrol lingkungan seperti pengujian RBAC dan Akun Layanan tidak dievaluasi oleh alat-alat ini, karena hasilnya mungkin berbeda berdasarkan persyaratan pelanggan.

NTF = Tidak Layak Secara Teknis

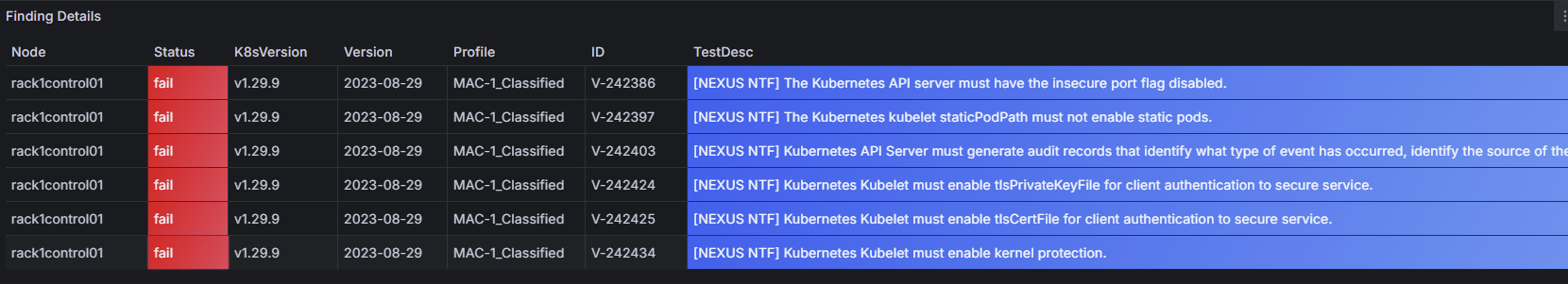

OpenSCAP STIG - V2R2

Kluster

| STIG ID | Deskripsi rekomendasi | Kedudukan | Masalah |

|---|---|---|---|

| V-242386 | Server API Kubernetes harus menonaktifkan bendera port yang tidak aman | NTF | Pemeriksaan ini tidak digunakan lagi di v1.24.0 dan lebih besar |

| V-242397 | Kubernetes kubelet staticPodPath tidak boleh mengaktifkan pod statis | NTF | Hanya diaktifkan untuk node kontrol, diperlukan untuk kubeadm |

| V-242403 | Kubernetes API Server harus menghasilkan catatan audit yang mengidentifikasi jenis peristiwa apa yang telah terjadi, mengidentifikasi sumber peristiwa, berisi hasil peristiwa, mengidentifikasi pengguna apa pun, dan mengidentifikasi kontainer apa pun yang terkait dengan peristiwa | NTF | Permintaan dan respons API tertentu berisi rahasia dan oleh karena itu tidak ditangkap dalam log audit |

| V-242424 | Kubernetes Kubelet harus mengaktifkan tlsPrivateKeyFile agar autentikasi klien dapat mengamankan layanan | NTF | SAN Kubelet hanya berisi nama host |

| V-242425 | Kubernetes Kubelet harus mengaktifkan tlsCertFile untuk autentikasi klien guna mengamankan layanan. | NTF | SAN Kubelet hanya berisi nama host |

| V-242434 | Kubernetes Kubelet harus mengaktifkan perlindungan kernel. | NTF | Mengaktifkan perlindungan kernel tidak memungkinkan dilakukan untuk kubeadm di Nexus |

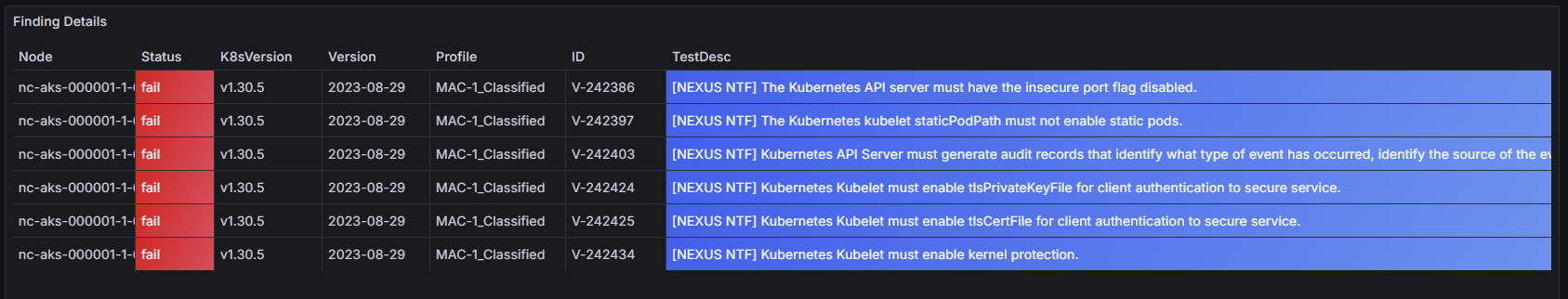

Kluster Kubernetes Nexus

| STIG ID | Deskripsi rekomendasi | Kedudukan | Masalah |

|---|---|---|---|

| V-242386 | Server API Kubernetes harus menonaktifkan bendera port yang tidak aman | NTF | Pemeriksaan ini tidak digunakan lagi di v1.24.0 dan lebih besar |

| V-242397 | Kubernetes kubelet staticPodPath tidak boleh mengaktifkan pod statis | NTF | Hanya diaktifkan untuk node kontrol, diperlukan untuk kubeadm |

| V-242403 | Kubernetes API Server harus menghasilkan catatan audit yang mengidentifikasi jenis peristiwa apa yang telah terjadi, mengidentifikasi sumber peristiwa, berisi hasil peristiwa, mengidentifikasi pengguna apa pun, dan mengidentifikasi kontainer apa pun yang terkait dengan peristiwa | NTF | Permintaan dan respons API tertentu berisi rahasia dan oleh karena itu tidak ditangkap dalam log audit |

| V-242424 | Kubernetes Kubelet harus mengaktifkan tlsPrivateKeyFile agar autentikasi klien dapat mengamankan layanan | NTF | SAN Kubelet hanya berisi nama host |

| V-242425 | Kubernetes Kubelet harus mengaktifkan tlsCertFile untuk autentikasi klien guna mengamankan layanan. | NTF | SAN Kubelet hanya berisi nama host |

| V-242434 | Kubernetes Kubelet harus mengaktifkan perlindungan kernel. | NTF | Mengaktifkan perlindungan kernel tidak memungkinkan dilakukan untuk kubeadm di Nexus |

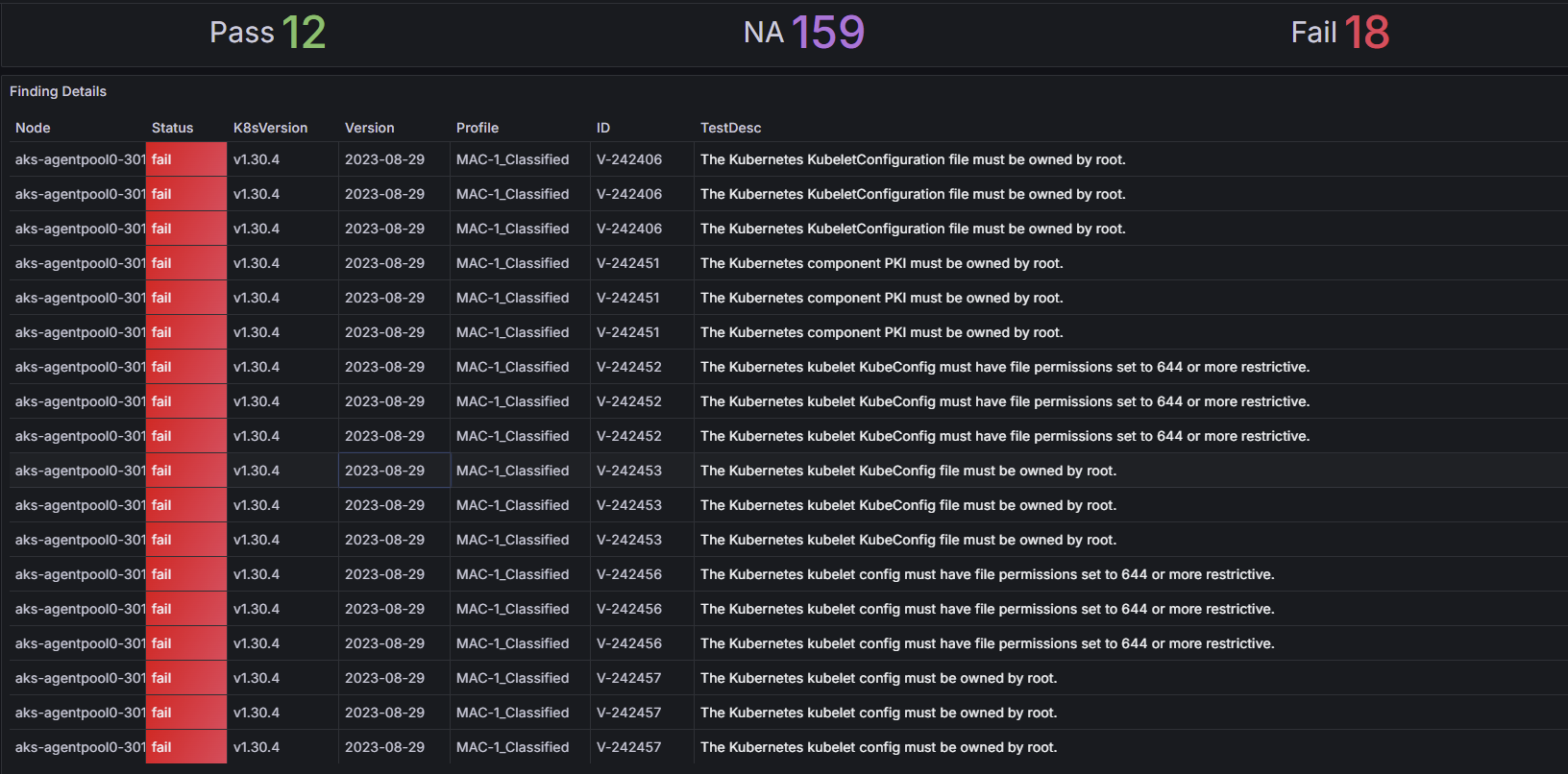

Manajer Kluster - Azure Kubernetes

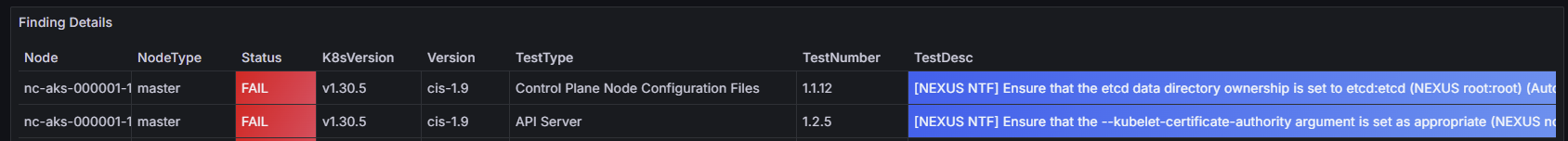

Sebagai layanan yang aman, Azure Kubernetes Service (AKS) mematuhi standar SOC, ISO, PCI DSS, dan HIPAA. Gambar berikut menunjukkan pengecualian izin file OpenSCAP untuk implementasi Pengelola Kluster AKS.

Aquasec Kube-Bench - CIS 1.9

Kluster

| ID CIS | Deskripsi rekomendasi | Kedudukan | Masalah |

|---|---|---|---|

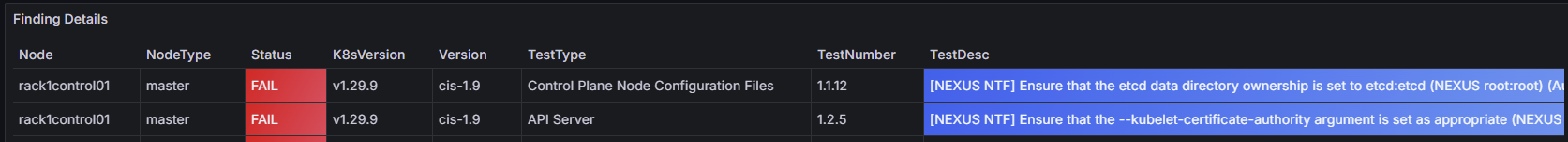

| 1 | Komponen Bidang Kontrol | ||

| 1.1 | File Konfigurasi Node Bidang Kontrol | ||

| 1.1.12 | Pastikan kepemilikan direktori data etcd diatur ke etcd:etcd |

NTF | Nexus adalah root:root, pengguna etcd belum dikonfigurasi untuk kubeadm |

| 1.2 | Server API | ||

| 1.1.12 | Pastikan argumen --kubelet-certificate-authority diatur sebagaimana mewajarkan |

NTF | SAN Kubelet hanya menyertakan nama host |

Kluster Kubernetes Nexus

| ID CIS | Deskripsi rekomendasi | Kedudukan | Masalah |

|---|---|---|---|

| 1 | Komponen Bidang Kontrol | ||

| 1.1 | File Konfigurasi Node Bidang Kontrol | ||

| 1.1.12 | Pastikan kepemilikan direktori data etcd diatur ke etcd:etcd |

NTF | Nexus adalah root:root, pengguna etcd belum dikonfigurasi untuk kubeadm |

| 1.2 | Server API | ||

| 1.1.12 | Pastikan argumen --kubelet-certificate-authority diatur sebagaimana mewajarkan |

NTF | SAN Kubelet hanya menyertakan nama host |

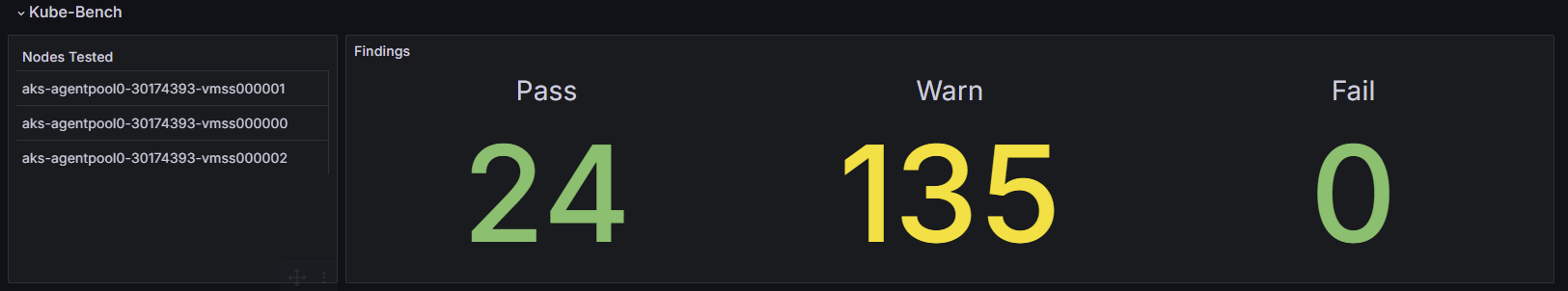

Manajer Kluster - Azure Kubernetes

Operator Nexus Cluster Manager adalah implementasi AKS. Gambar berikut menunjukkan pengecualian Kube-Bench untuk Manajer Kluster. Laporan lengkap evaluasi kontrol CIS Benchmark untuk Azure Kubernetes Service (AKS) dapat ditemukan di sini

Enkripsi saat tidak aktif

Azure Operator Nexus menyediakan penyimpanan persisten untuk beban kerja virtual dan kontainer. Data disimpan dan dienkripsi dalam keadaan diam pada perangkat penyimpanan di rak agregator Azure Operator Nexus. Untuk informasi selengkapnya, silakan lihat dokumentasi referensi perangkat penyimpanan.

Kluster Nexus Kubernetes dan komputer virtual Nexus menggunakan penyimpanan dari disk lokal. Data yang disimpan pada disk lokal dienkripsi menggunakan LUKS2 dengan algoritma AES256 bit dalam mode XTS. Semua kunci enkripsi dikelola platform.

Konten terkait

Akses dan autentikasi

- Akses dan identitas Azure Operator Nexus

- Implementasi PKI

- Kontrol akses berbasis peran di kluster Kubernetes

Manajemen Kredensial

- Rotasi Kredensial Pengendali Manajemen Baseboard

- Rotasi kata sandi Network Fabric

- Manajemen rotasi kredensial

- Gunakan rotasi kata sandi v1