Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Paket Defender for Server di Microsoft Defender for Cloud melindungi komputer virtual (VM) Windows dan Linux yang berjalan di Azure, Amazon Web Service (AWS), Google Cloud Platform (GCP), dan di lingkungan lokal. Defender untuk Server memberikan rekomendasi untuk meningkatkan postur keamanan komputer dan melindungi komputer dari ancaman keamanan.

Artikel ini membantu Anda menyebarkan paket Defender for Servers.

Note

Setelah Anda mengaktifkan paket, periode uji coba 30 hari dimulai. Anda tidak dapat menghentikan, menjeda, atau memperpanjang periode uji coba ini. Untuk mendapatkan hasil maksimal dari uji coba 30 hari penuh, rencanakan tujuan evaluasi Anda.

Prerequisites

| Requirement | Details |

|---|---|

| Merencanakan penyebaran Anda |

Tinjau panduan perencanaan Defender untuk Server. Periksa izin yang diperlukan untuk menyebarkan dan bekerja dengan paket, memilih paket dan cakupan penyebaran, atau lihat perbedaan antara paket Defender for Servers, dan pahami bagaimana data dikumpulkan dan disimpan. |

| Membandingkan fitur paket | Pahami dan bandingkan fitur paket Defender for Servers. |

| Meninjau harga | Tinjau harga Defender untuk Server di halaman harga Defender untuk Cloud. Anda juga dapat memperkirakan biaya dengan kalkulator biaya Defender for Cloud. |

| Mendapatkan langganan Azure | Anda memerlukan langganan Microsoft Azure. Daftar gratis jika perlu. |

| Aktifkan Defender untuk Cloud | Pastikan Defender untuk Cloud tersedia dalam langganan. |

| Mesin AWS/GCP onboard | Untuk melindungi mesin AWS dan GCP, sambungkan akun AWS dan proyek GCP ke Defender for Cloud. Secara default, proses koneksi melakukan onboarding komputer sebagai VM dengan dukungan Azure Arc. |

| Onboard komputer lokal |

Onboard komputer lokal sebagai Azure Arc VM untuk fungsionalitas penuh di Defender for Servers. Jika Anda melakukan onboarding komputer lokal dengan langsung menginstal agen Defender for Endpoint alih-alih onboarding Azure Arc, hanya fungsionalitas Paket 1 yang tersedia. Di Defender untuk Server Paket 2, Anda hanya mendapatkan fitur Manajemen Kerentanan Defender premium selain fungsionalitas Paket 1. |

| Meninjau persyaratan dukungan | Periksa informasi persyaratan dan dukungan Defender untuk Server. |

| Manfaatkan penyerapan data gratis 500 MB | Ketika Defender untuk Server Paket 2 diaktifkan, manfaat penyerapan data 500 MB gratis tersedia untuk jenis data tertentu. Pelajari tentang persyaratan dan siapkan penyerapan data gratis |

| Integrasi defender | Defender for Endpoint dan Defender for Vulnerability Management terintegrasi secara default dalam Defender untuk Cloud. Saat Mengaktifkan Defender untuk Server, Anda memberikan persetujuan untuk rencana Defender for Servers untuk mengakses data Defender for Endpoint yang terkait dengan kerentanan, perangkat lunak yang diinstal, dan pemberitahuan titik akhir. |

| Aktifkan di tingkat sumber daya | Meskipun sebaiknya aktifkan Defender untuk Server untuk langganan, Anda dapat mengaktifkan Defender untuk Server di tingkat sumber daya jika diperlukan, untuk Azure VM, server dengan dukungan Azure Arc, dan Azure Virtual Machine Scale Sets. Anda dapat mengaktifkan Paket 1 di tingkat sumber daya. Anda dapat menonaktifkan Paket 1 dan Paket 2 di tingkat sumber daya. |

Mengaktifkan di Azure, AWS, atau GCP

Anda dapat mengaktifkan paket Defender for Servers untuk langganan Azure, akun AWS, atau proyek GCP.

Masuk ke portal Azure.

Cari dan pilih Microsoft Defender untuk Cloud.

Di menu Defender for Cloud, pilih Pengaturan lingkungan.

Pilih langganan Azure, akun AWS, atau proyek GCP yang relevan.

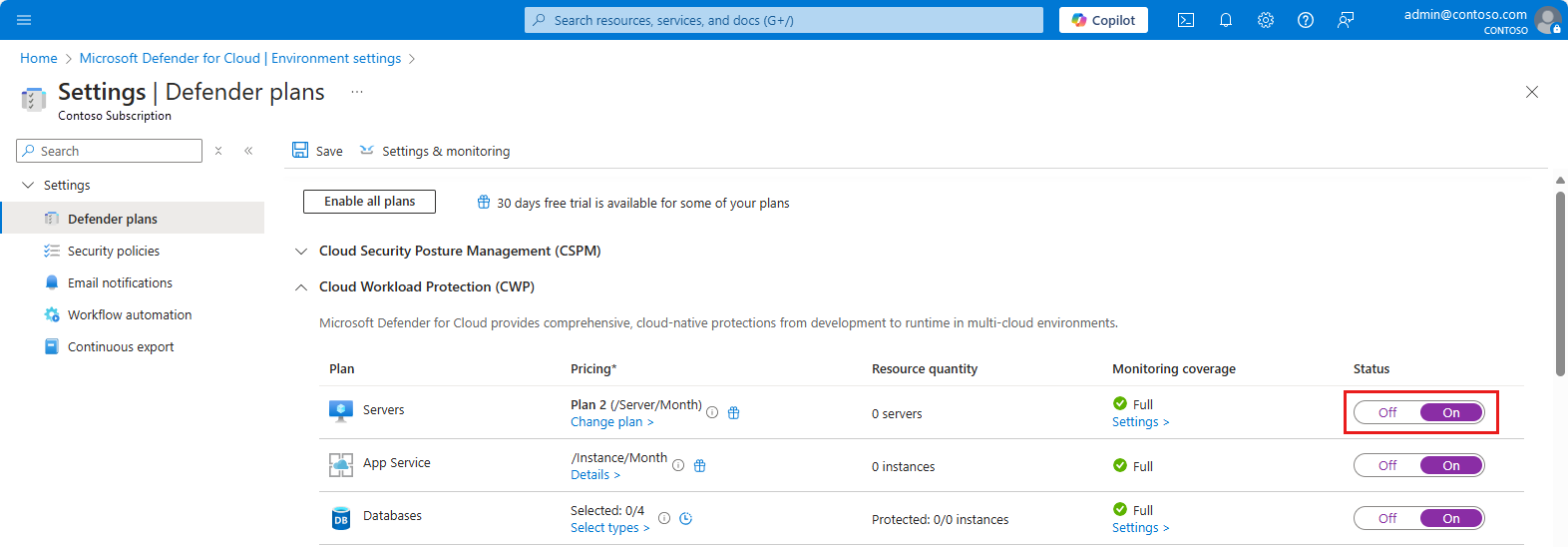

Pada halaman Paket defender, alihkan tombol Server ke Aktif.

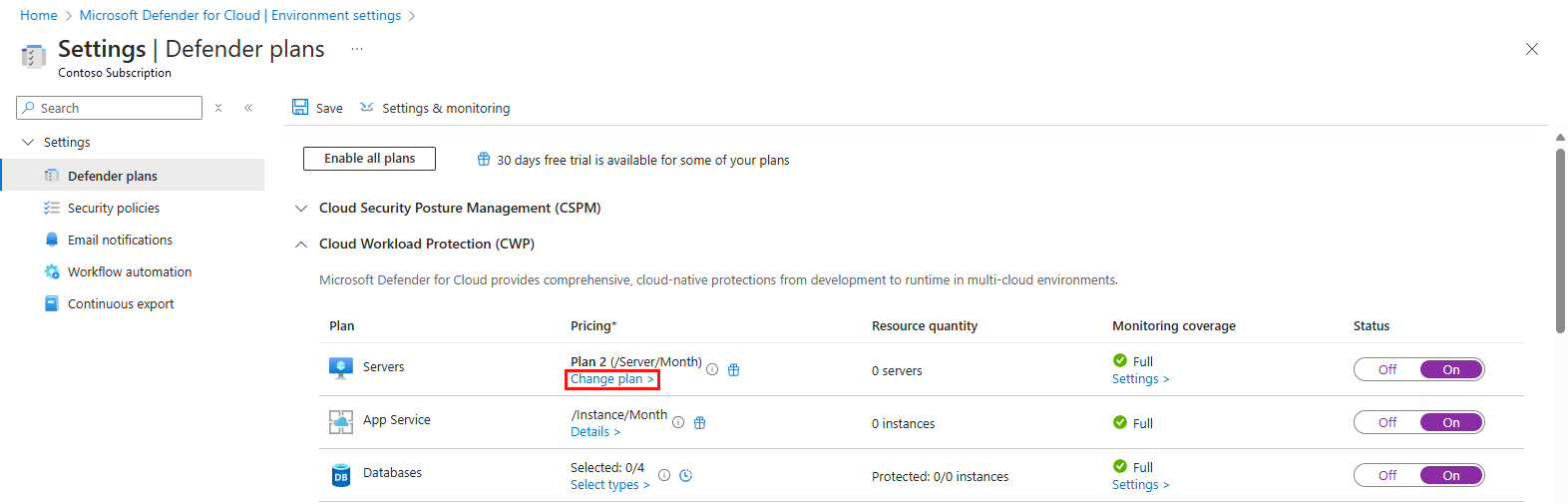

Secara default, ini mengaktifkan Defender untuk Server Paket 2. Jika Anda ingin mengalihkan paket, pilih Ubah paket.

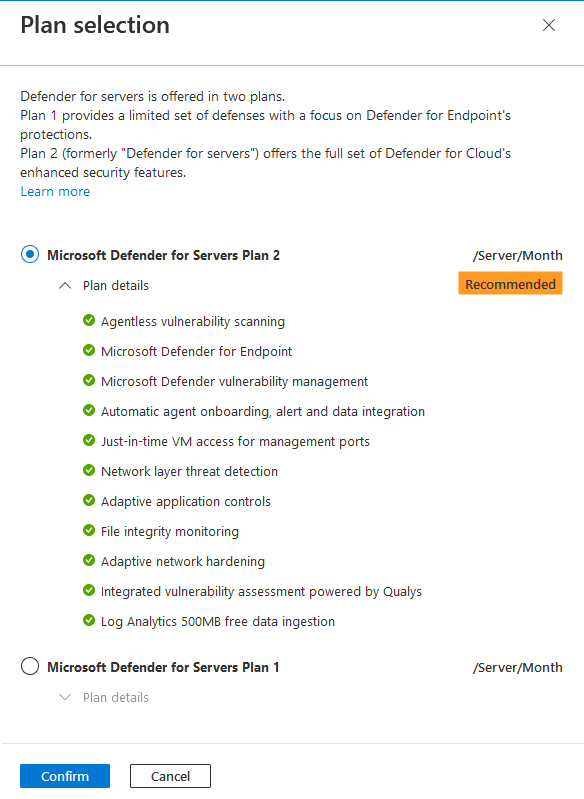

Di jendela popup, pilih Paket 2 atau Paket 1.

Pilih Konfirmasi.

Pilih Simpan.

Setelah mengaktifkan paket, Anda dapat mengonfigurasi fitur paket agar sesuai dengan kebutuhan Anda.

Menonaktifkan Defender untuk Server pada langganan

- Di Pertahanan Microsoft untuk Cloud, pilih Pengaturan lingkungan.

- Alihkan tombol paket ke Nonaktif.

Note

Jika Anda mengaktifkan Defender untuk Server Paket 2 di ruang kerja Analitik Log, Anda perlu menonaktifkannya secara eksplisit. Untuk melakukannya, navigasikan ke halaman paket untuk ruang kerja dan alihkan tombol ke Nonaktif.

Mengaktifkan Defender untuk Server di tingkat sumber daya

Meskipun sebaiknya aktifkan paket untuk seluruh langganan Azure, Anda mungkin perlu mencampur paket, mengecualikan sumber daya tertentu, atau mengaktifkan Defender untuk Server hanya pada komputer tertentu. Untuk melakukan ini, Anda dapat mengaktifkan atau menonaktifkan Defender untuk Server di tingkat sumber daya. Tinjau opsi cakupan penyebaran sebelum Anda memulai.

Mengonfigurasi pada komputer individual

Aktifkan atau nonaktifkan rencana pada komputer tertentu.

Mengaktifkan Rencana 1 pada mesin menggunakan REST API

Untuk mengaktifkan Paket 1 untuk komputer, di Perbarui Harga, buat permintaan PUT dengan titik akhir.

Dalam permintaan PUT, ganti subscriptionId, resourceGroupName, dan machineName di URL titik akhir dengan pengaturan Anda sendiri.

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Compute/virtualMachines/{machineName}/providers/Microsoft.Security/pricings/virtualMachines?api-version=2024-01-01Tambahkan isi permintaan ini.

{ "properties": { "pricingTier": "Standard", "subPlan": "P1" } }

Menonaktifkan rencana pada komputer menggunakan REST API

Untuk menonaktifkan Defender untuk Server di tingkat komputer, buat permintaan PUT dengan URL titik akhir.

Dalam permintaan PUT, ganti subscriptionId, resourceGroupName, dan machineName di URL titik akhir dengan pengaturan Anda sendiri.

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Compute/virtualMachines/{machineName}/providers/Microsoft.Security/pricings/virtualMachines?api-version=2024-01-01Tambahkan isi permintaan ini.

{ "properties": { "pricingTier": "Free", } }

Menghapus konfigurasi tingkat sumber daya menggunakan REST API

Untuk menghapus konfigurasi tingkat komputer menggunakan REST API, buat permintaan DELETE dengan URL titik akhir.

Dalam permintaan DELETE, ganti subscriptionId, resourceGroupName, dan machineName di URL titik akhir dengan pengaturan Anda sendiri.

DELETE https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Compute/virtualMachines/{machineName}/providers/Microsoft.Security/pricings/virtualMachines?api-version=2024-01-01

Mengaktifkan Rencana 1 menggunakan skrip

Mengaktifkan Paket 1 dengan skrip

- Unduh dan simpan file ini sebagai file PowerShell.

- Jalankan skrip yang diunduh.

- Sesuaikan sesuai kebutuhan. Pilih sumber daya menurut tag.

- Ikuti petunjuk lainnya di layar.

Mengaktifkan Paket 1 menggunakan Azure Policy (pada tag sumber daya)

- Masuk ke portal Microsoft Azure dan navigasikan ke dasbor Kebijakan .

- Di dasborKebijakan, pilih Definisi dari menu sisi kiri.

- Di kategori Security Center – Harga Granular, cari lalu pilih Konfigurasikan Azure Defender untuk Server yang akan diaktifkan (dengan subplan 'P1') untuk semua sumber daya dengan tag yang dipilih. Kebijakan ini memungkinkan Defender untuk Server Paket 1 pada semua sumber daya (Azure VM, Virtual Machine Scale Sets, dan server berkemampuan Azure Arc) di bawah cakupan penugasan.

- Pilih kebijakan dan tinjau.

- Pilih Tetapkan dan edit detail tugas sesuai dengan kebutuhan Anda.

- Di tab Parameter , hapus Hanya tampilkan parameter yang memerlukan input atau tinjauan.

- Di Nama Tag Inklusi, masukkan nama tag kustom. Masukkan nilai tag pada array Nilai Tag Inklusi.

- Di tab Remediasi , pilih Buat tugas remediasi.

- Edit semua detail, pilih Tinjau + buat, lalu pilih Buat.

Note

Defender untuk Server tidak memerlukan nama atau nilai tag tertentu untuk proses onboarding atau pengecualian. Gunakan tag apa pun yang dipilih organisasi Anda dan konfigurasikan Azure Policy atau skrip Anda untuk mencocokkannya.

Nonaktifkan rencana menggunakan skrip

- Unduh dan simpan skrip ini sebagai file PowerShell.

- Jalankan skrip yang diunduh.

- Sesuaikan sesuai kebutuhan. Pilih sumber daya menurut tag.

- Ikuti petunjuk lainnya di layar.

Menonaktifkan rencana menggunakan Kebijakan Azure (untuk tag sumber daya)

- Masuk ke portal Microsoft Azure dan navigasikan ke dasbor Kebijakan .

- Di dasborKebijakan, pilih Definisi dari menu sisi kiri.

- Di kategori Security Center – Granular Pricing, cari lalu pilih Konfigurasikan Azure Defender untuk Server yang akan dinonaktifkan untuk sumber daya (tingkat sumber daya) dengan tag yang dipilih. Kebijakan ini menonaktifkan Defender untuk Server pada semua sumber daya (Azure VM, Virtual Machine Scale Sets, dan server berkemampuan Azure Arc) di bawah cakupan penugasan berdasarkan tag yang Anda tentukan.

- Pilih kebijakan dan tinjau.

- Pilih Tetapkan dan edit detail tugas sesuai dengan kebutuhan Anda.

- Di tab Parameter , hapus Hanya tampilkan parameter yang memerlukan input atau tinjauan.

- Di Nama Tag Inklusi, masukkan nama tag kustom. Masukkan nilai tag pada array Nilai Tag Inklusi.

- Di tab Remediasi , pilih Buat tugas remediasi.

- Edit semua detail, pilih Tinjau + buat, lalu pilih Buat.

Menghapus konfigurasi per sumber daya menggunakan skrip (tag)

- Unduh dan simpan skrip ini sebagai file PowerShell.

- Jalankan skrip yang diunduh.

- Sesuaikan sesuai kebutuhan. Pilih sumber daya menurut tag.

- Ikuti petunjuk lainnya di layar.

Lihat cakupan Anda saat ini

Defender for Cloud menyediakan akses ke buku kerja melalui buku kerja Azure. Buku kerja adalah laporan yang dapat disesuaikan yang memberikan wawasan tentang postur keamanan Anda.

Buku kerja cakupan membantu Anda memahami cakupan Anda saat ini dengan memperlihatkan paket mana yang diaktifkan pada langganan dan sumber daya Anda.

Langkah selanjutnya

Jika Anda mengaktifkan Defender untuk Server Paket 2, manfaatkan manfaat penyerapan data gratis.

Setelah mengaktifkan Defender untuk Server Paket 2, aktifkan pemantauan integritas file

Ubah pengaturan paket sesuai kebutuhan.