Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Organisasi mungkin memiliki beberapa langganan Azure. Setiap langganan dikaitkan dengan direktori Microsoft Entra tertentu. Untuk mempermudah manajemen, Anda mungkin ingin mentransfer langganan ke direktori Microsoft Entra yang berbeda. Saat Anda mentransfer langganan ke direktori Microsoft Entra yang berbeda, beberapa sumber daya tidak ditransfer ke direktori target. Misalnya, semua penetapan peran dan peran kustom dalam kontrol akses berbasis peran Azure (Azure RBAC) dihapus secara permanen dari direktori sumber dan tidak ditransfer ke direktori target.

Artikel ini menjelaskan langkah-langkah dasar yang dapat Anda ikuti untuk mentransfer langganan ke direktori Microsoft Entra yang berbeda dan membuat ulang beberapa sumber daya setelah transfer.

Nota

Untuk langganan Azure Cloud Solution Provider (CSP), mengubah direktori Microsoft Entra untuk langganan tidak didukung.

Gambaran Umum

Mentransfer langganan Azure ke direktori Microsoft Entra yang berbeda adalah proses kompleks yang harus direncanakan dan dijalankan dengan hati-hati. Banyak layanan Azure memerlukan prinsip keamanan (identitas) untuk beroperasi secara normal atau bahkan mengelola sumber daya Azure lainnya. Artikel ini mencoba membahas sebagian besar layanan Azure yang sangat bergantung pada prinsip keamanan, tetapi tidak komprehensif.

Penting

Dalam beberapa skenario, mentransfer langganan mungkin menyebabkan tidak berfungsi sementara saat menyelesaikan proses. Perencanaan yang cermat diperlukan untuk menilai apakah waktu tidak berfungsi akan terjadi pada transfer Anda.

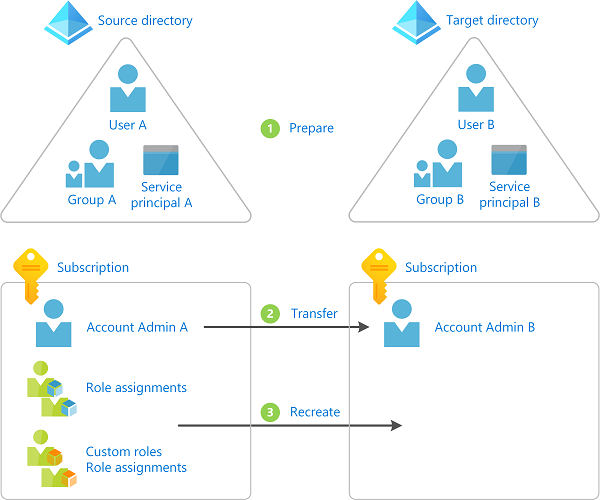

Diagram berikut menunjukkan langkah-langkah dasar yang harus Anda ikuti saat mentransfer langganan ke direktori lain.

Bersiap untuk transfer

Mentransfer langganan Azure ke direktori lain

Membuat ulang sumber daya di direktori target seperti penetapan peran, peran kustom, dan identitas terkelola

Memutuskan apakah akan mentransfer langganan ke direktori lain

Berikut ini adalah beberapa alasan mengapa Anda mungkin ingin mentransfer langganan:

- Karena merger atau akuisisi perusahaan, Anda ingin mengelola langganan yang diperoleh di direktori utama Microsoft Entra Anda.

- Seseorang di organisasi Anda membuat langganan dan Anda ingin menggabungkan manajemen ke direktori Microsoft Entra tertentu.

- Anda memiliki aplikasi yang bergantung pada ID atau URL langganan tertentu dan tidak mudah untuk mengubah konfigurasi atau kode aplikasi.

- Sebagian bisnis Anda telah dipecah menjadi perusahaan terpisah dan Anda perlu memindahkan sebagian sumber daya Anda ke direktori Microsoft Entra yang berbeda.

- Anda ingin mengelola beberapa sumber daya di direktori Microsoft Entra yang berbeda untuk tujuan isolasi keamanan.

Pendekatan alternatif

Mentransfer langganan memerlukan waktu henti untuk menyelesaikan proses. Bergantung pada skenario Anda, Anda dapat mempertimbangkan pendekatan alternatif berikut:

- Buat ulang sumber daya dan salin data ke direktori target dan langganan.

- Mengadopsi arsitektur multi-direktori dan meninggalkan langganan di direktori sumber. Gunakan Azure Lighthouse untuk mendelegasikan sumber daya sehingga pengguna di direktori target dapat mengakses langganan di direktori sumber. Untuk informasi selengkapnya, lihat Azure Lighthouse dalam skenario perusahaan.

Cara memblokir transfer langganan

Bergantung pada organisasi, Anda mungkin ingin memblokir transfer langganan ke direktori yang berbeda di organisasi Anda. Jika Anda ingin memblokir transfer langganan, Anda dapat mengonfigurasi kebijakan langganan. Untuk informasi selengkapnya, lihat Mengelola kebijakan langganan Azure.

Memahami dampak transfer langganan

Beberapa sumber daya Azure memiliki dependensi pada langganan atau direktori. Bergantung pada situasi Anda, tabel berikut mencantumkan dampak transfer langganan yang diketahui. Dengan melakukan langkah-langkah dalam artikel ini, Anda dapat membuat ulang beberapa sumber daya yang ada sebelum transfer langganan.

Penting

Bagian ini mencantumkan layanan atau sumber daya Azure yang diketahui yang bergantung pada langganan Anda. Karena jenis-jenis sumber daya di Azure selalu berkembang, mungkin terdapat dependensi tambahan yang tidak tercantum di sini dan dapat menyebabkan perubahan yang signifikan pada lingkungan Anda.

| Layanan atau sumber daya | Terdampak | Dipulihkan | Apakah Anda terpengaruh? | Apa yang dapat Anda lakukan |

|---|---|---|---|---|

| Penetapan peran | Ya | Ya | Mencantumkan penetapan peran | Semua penetapan peran dihapus secara permanen. Anda harus memetakan pengguna, grup, dan perwakilan layanan ke objek yang sesuai di direktori target. Anda harus membuat ulang penetapan peran. |

| Peran khusus | Ya | Ya | Mencantumkan peran kustom | Semua peran kustom dihapus secara permanen. Anda harus membuat ulang peran kustom dan penetapan peran apa pun. |

| Identitas terkelola yang ditetapkan sistem | Ya | Ya | Mencantumkan identitas terkelola | Anda harus menonaktifkan dan mengaktifkan kembali identitas terkelola. Anda harus membuat ulang penetapan peran. |

| Identitas terkelola yang ditetapkan pengguna | Ya | Ya | Mencantumkan identitas terkelola | Anda harus menghapus, membuat ulang, dan melampirkan identitas terkelola ke sumber daya yang sesuai. Anda harus membuat ulang penetapan peran. |

| Azure Key Vault | Ya | Ya | Mencantumkan kebijakan akses Key Vault | Anda harus memperbarui ID penyewa yang terkait dengan brankas kunci. Anda harus menghapus dan menambahkan kebijakan akses baru. |

| Database Azure SQL dengan integrasi autentikasi Microsoft Entra diaktifkan | Ya | Tidak. | Periksa database Azure SQL dengan autentikasi Microsoft Entra | Anda tidak dapat mentransfer database Azure SQL dengan autentikasi Microsoft Entra diaktifkan ke direktori lain. Untuk informasi selengkapnya, lihat Menggunakan autentikasi Microsoft Entra. |

| Azure Database for MySQL dengan integrasi autentikasi Microsoft Entra diaktifkan | Ya | Tidak. | Anda tidak dapat mentransfer database Azure untuk MySQL (server Tunggal dan Fleksibel) dengan autentikasi Microsoft Entra diaktifkan ke direktori lain. | |

| Server Fleksibel Azure Database for PostgreSQL dengan integrasi autentikasi Microsoft Entra diaktifkan atau dengan Kunci Terkelola Pelanggan diaktifkan | Ya | Tidak. | Anda tidak dapat mentransfer Azure Database for PostgreSQL dengan autentikasi Microsoft Entra atau dengan Kunci Terkelola Pelanggan diaktifkan ke direktori lain. Anda harus menonaktifkan fitur-fitur ini terlebih dahulu, mentransfer server, lalu mengaktifkan kembali fitur-fitur ini. | |

| Azure Storage dan Azure Data Lake Storage Gen2 | Ya | Ya | Anda harus membuat ulang ACL apa pun. | |

| Azure Files | Ya | Dalam sebagian besar skenario | Anda harus membuat ulang ACL apa pun. Untuk akun penyimpanan dengan autentikasi Microsoft Entra Kerberos diaktifkan, Anda harus menonaktifkan dan mengaktifkan kembali autentikasi Microsoft Entra Kerberos setelah transfer. Untuk Microsoft Entra Domain Services, mentransfer ke direktori Microsoft Entra lain di mana Microsoft Entra Domain Services tidak diaktifkan tidak didukung. | |

| Sinkronisasi File Azure | Ya | Ya | Layanan sinkronisasi penyimpanan dan/atau akun penyimpanan dapat dipindahkan ke direktori yang berbeda. Untuk informasi selengkapnya, lihat Tanya jawab umum (FAQ) tentang Azure Files | |

| Disk Terkelola Azure | Ya | Ya | Jika Anda menggunakan Set Enkripsi Disk untuk mengenkripsi Disk Terkelola dengan kunci yang dikelola pelanggan, Anda perlu menonaktifkan kemudian mengaktifkan kembali identitas yang ditetapkan sistem yang terhubung dengan Set Enkripsi Disk. Dan Anda harus membuat ulang penetapan peran untuk kembali memberikan izin yang diperlukan ke Set Enkripsi Disk di Key Vault. | |

| Azure Kubernetes Service | Ya | Tidak. | Anda tidak dapat mentransfer kluster AKS dan sumber daya terkait ke direktori yang berbeda. Untuk informasi selengkapnya, lihat Tanya jawab umum tentang Azure Kubernetes Service (AKS) | |

| Azure Policy | Ya | Tidak. | Semua objek Azure Policy, termasuk definisi kustom, penugasan, pengecualian, dan data kepatuhan. | Anda harus mengekspor, mengimpor, dan menetapkan ulang definisi. Kemudian, buat penetapan kebijakan baru dan pengecualian kebijakan yang diperlukan. |

| Layanan Domain Microsoft Entra | Ya | Tidak. | Anda tidak dapat mentransfer domain terkelola Microsoft Entra Domain Services ke direktori lain. Untuk informasi selengkapnya, lihat Tanya jawab umum (FAQ) tentang Microsoft Entra Domain Services | |

| Pendaftaran aplikasi | Ya | Ya | ||

| Tinjauan akses ID Entra | Ya | Tidak. | ||

| Microsoft Dev Box | Ya | Tidak. | Anda tidak dapat mentransfer kotak dev dan sumber daya terkait ke direktori yang berbeda. Setelah langganan berpindah ke penyewa lain, Anda tidak akan dapat melakukan tindakan apa pun di kotak dev Anda | |

| Azure Deployment Environments | Ya | Tidak. | Anda tidak dapat mentransfer lingkungan dan sumber daya terkait ke direktori yang berbeda. Setelah langganan berpindah ke penyewa lain, Anda tidak akan dapat melakukan tindakan apa pun di lingkungan Anda | |

| Azure Service Fabric | Ya | Tidak. | Anda harus membuat ulang kluster. Untuk informasi selengkapnya, lihat FAQ Kluster SF atau FAQ Kluster Terkelola SF | |

| Azure Service Bus | Ya | Ya | Anda harus menghapus, membuat ulang, dan melampirkan identitas terkelola ke sumber daya yang sesuai. Anda harus membuat ulang penetapan peran. | |

| Ruang Kerja Azure Synapse Analytics | Ya | Ya | Anda harus memperbarui ID penyewa yang terkait dengan Ruang Kerja Synapse Analytics. Jika ruang kerja dikaitkan dengan repositori Git, Anda harus memperbarui konfigurasi Git ruang kerja. Untuk informasi selengkapnya, lihat Memulihkan ruang kerja Synapse Analytics setelah mentransfer langganan ke direktori Microsoft Entra (penyewa) yang berbeda. | |

| Azure Databricks | Ya | Tidak. | Saat ini, Azure Databricks tidak mendukung pemindahan ruang kerja ke penyewa baru. Untuk informasi selengkapnya, lihat Mengelola akun Azure Databricks Anda. | |

| Azure Compute Gallery | Ya | Ya | Replikasi versi gambar di galeri ke wilayah lain atau salin gambar dari galeri lain. | |

| Kunci sumber daya Azure | Ya | Ya | Mencantumkan kunci sumber daya | Ekspor kunci sumber daya Azure secara manual menggunakan portal Microsoft Azure atau Azure CLI. |

Peringatan

Jika Anda menggunakan enkripsi saat tidak aktif untuk sumber daya, seperti akun penyimpanan atau database SQL, yang memiliki dependensi pada brankas kunci yang sedang ditransfer, itu dapat menyebabkan skenario yang tidak dapat dipulihkan. Jika Anda memiliki situasi ini, Anda harus mengambil langkah-langkah untuk menggunakan brankas kunci yang berbeda atau menonaktifkan kunci yang dikelola pelanggan untuk sementara waktu untuk menghindari skenario yang tidak dapat dipulihkan ini.

Untuk mendapatkan daftar beberapa sumber daya Azure yang terpengaruh saat mentransfer langganan, Anda juga bisa menjalankan kueri di Azure Resource Graph. Untuk kueri sampel, lihat Mencantumkan sumber daya yang terpengaruh saat mentransfer langganan Azure.

Prasyarat

Untuk menyelesaikan langkah-langkah ini, Anda memerlukan:

- Bash di Azure Cloud Shell atau Azure CLI

- Pemilik akun penagihan langganan yang ingin Anda transfer di direktori sumber

- Anda harus memiliki peran Pemilik pada langganan di direktori sumber.

- Peran Pemilik harus ditetapkan secara langsung tanpa syarat, penetapan grup, atau penggunaan Privileged Identity Management (PIM).

- Akun pengguna di direktori sumber dan target untuk pengguna yang membuat direktori berubah

Langkah 1: Bersiap untuk transfer

Masuk ke direktori sumber

Masuk ke Azure sebagai administrator.

Dapatkan daftar langganan Anda dengan perintah az account list .

az account list --output tableGunakan az account set untuk mengatur langganan aktif yang ingin Anda transfer.

az account set --subscription "Marketing"

Menginstal ekstensi Azure Resource Graph

Ekstensi Azure CLI untuk Azure Resource Graph, resource-graph, memungkinkan Anda menggunakan perintah grafik az untuk mengkueri sumber daya yang dikelola oleh Azure Resource Manager. Anda akan menggunakan perintah ini di langkah selanjutnya.

Gunakan az extension list untuk melihat apakah Anda memiliki ekstensi resource-graph yang terinstal .

az extension listJika Anda menggunakan versi pratinjau atau versi ekstensi grafik sumber daya yang lebih lama, gunakan pembaruan ekstensi az untuk memperbarui ekstensi.

az extension update --name resource-graphJika ekstensi resource-graph tidak diinstal, gunakan az extension add untuk menginstal ekstensi.

az extension add --name resource-graph

Simpan semua penetapan peran

Gunakan daftar penetapan peran az untuk mencantumkan semua penetapan peran (termasuk penetapan peran yang diwariskan).

Untuk mempermudah meninjau daftar, Anda dapat mengekspor output sebagai JSON, TSV, atau tabel. Untuk informasi selengkapnya, lihat Mencantumkan penetapan peran menggunakan Azure RBAC dan Azure CLI.

az role assignment list --all --include-inherited --output json > roleassignments.json az role assignment list --all --include-inherited --output tsv > roleassignments.tsv az role assignment list --all --include-inherited --output table > roleassignments.txtSimpan daftar penetapan peran.

Saat Anda mentransfer langganan, semua penetapan peran akan dihapus secara permanen sehingga penting untuk menyimpan salinan.

Tinjau daftar penugasan peran. Mungkin ada penetapan peran yang tidak anda perlukan di direktori target.

Menyimpan peran kustom

Gunakan daftar definisi peran az untuk mencantumkan peran kustom Anda. Untuk informasi selengkapnya, lihat Membuat atau memperbarui peran kustom Azure menggunakan Azure CLI.

az role definition list --custom-role-only true --output json --query '[].{roleName:roleName, roleType:roleType}'Simpan setiap peran kustom yang akan Anda butuhkan di direktori target sebagai file JSON terpisah.

az role definition list --name <custom_role_name> > customrolename.jsonBuat salinan file peran kustom.

Ubah setiap salinan untuk menggunakan format berikut.

Anda akan menggunakan file-file ini nanti untuk membuat ulang peran kustom di direktori target.

{ "Name": "", "Description": "", "Actions": [], "NotActions": [], "DataActions": [], "NotDataActions": [], "AssignableScopes": [] }

Menentukan pemetaan pengguna, grup, dan prinsipal layanan

Berdasarkan daftar penugasan peran Anda, tentukan pengguna, grup, dan prinsipal layanan yang akan Anda tambahkan ke direktori target.

Anda dapat mengidentifikasi jenis prinsipal dengan melihat pada properti

principalTypedalam setiap penetapan peran.Jika perlu, di direktori target, buat pengguna, grup, atau perwakilan layanan apa pun yang Anda butuhkan.

Mencantumkan penetapan peran untuk identitas terkelola

Identitas terkelola tidak diperbarui saat langganan ditransfer ke direktori lain. Akibatnya, identitas terkelola yang ditetapkan sistem atau yang ditetapkan pengguna yang ada akan rusak. Setelah transfer, Anda dapat mengaktifkan kembali identitas terkelola yang ditetapkan sistem. Untuk identitas terkelola yang ditetapkan pengguna, Anda harus membuat ulang dan melampirkannya di direktori target.

Tinjau daftar layanan Azure yang mendukung identitas terkelola untuk dicatat di mana Anda mungkin menggunakan identitas terkelola.

Gunakan az ad sp list untuk mencantumkan identitas terkelola yang ditetapkan sistem dan ditetapkan pengguna Anda.

az ad sp list --all --filter "servicePrincipalType eq 'ManagedIdentity'"Dalam daftar identitas terkelola, tentukan mana yang ditetapkan sistem dan mana yang ditetapkan pengguna. Anda dapat menggunakan kriteria berikut untuk menentukan jenisnya.

Kriteria Jenis identitas terkelola alternativeNamesproperti meliputiisExplicit=FalseDitentukan oleh sistem alternativeNameshak milik tidak termasukisExplicitDitentukan oleh sistem alternativeNamesproperti meliputiisExplicit=TrueDitetapkan oleh pengguna Anda juga dapat menggunakan az identity list untuk hanya mencantumkan identitas terkelola yang ditetapkan pengguna. Untuk informasi selengkapnya, lihat Membuat, mencantumkan, atau menghapus identitas terkelola yang ditetapkan pengguna menggunakan Azure CLI.

az identity listDapatkan daftar nilai untuk identitas terkelola

objectIdAnda.Cari daftar penetapan peran Anda untuk melihat apakah ada penetapan peran untuk identitas terkelola Anda.

Mencantumkan brankas kunci

Saat Anda membuat brankas kunci Microsoft, brankas tersebut secara otomatis terkait dengan ID penyewa Microsoft Entra default untuk langganan di mana brankas tersebut dibuat. Semua entri kebijakan akses juga terkait dengan ID penyewa ini. Untuk informasi selengkapnya, lihat Memindahkan Azure Key Vault ke langganan lain.

Peringatan

Jika Anda menggunakan enkripsi saat tidak aktif untuk sumber daya, seperti akun penyimpanan atau database SQL, yang memiliki dependensi pada brankas kunci yang sedang ditransfer, itu dapat menyebabkan skenario yang tidak dapat dipulihkan. Jika Anda memiliki situasi ini, Anda harus mengambil langkah-langkah untuk menggunakan brankas kunci yang berbeda atau menonaktifkan kunci yang dikelola pelanggan untuk sementara waktu untuk menghindari skenario yang tidak dapat dipulihkan ini.

Jika Anda memiliki brankas kunci, gunakan az keyvault show untuk mencantumkan kebijakan akses. Untuk informasi selengkapnya, lihat Menetapkan kebijakan akses Key Vault.

az keyvault show --name MyKeyVault

Mencantumkan database Azure SQL dengan autentikasi Microsoft Entra

Gunakan az sql server ad-admin list dan ekstensi az graph untuk melihat apakah Anda menggunakan database Azure SQL dengan integrasi autentikasi Microsoft Entra diaktifkan. Untuk informasi selengkapnya, lihat Mengonfigurasi dan mengelola autentikasi Microsoft Entra dengan SQL.

az sql server ad-admin list --ids $(az graph query -q "resources | where type == 'microsoft.sql/servers' | project id" --query data[*].[id] -o tsv)

Daftar ACL

Jika Anda menggunakan Azure Data Lake Storage Gen2, cantumkan ACL yang diterapkan ke file apa pun dengan menggunakan portal Microsoft Azure atau PowerShell.

Jika Anda menggunakan Azure Files, cantumkan ACL yang diterapkan ke file apa pun.

Mencantumkan sumber daya lain yang diketahui

Gunakan az account show untuk mendapatkan ID langganan Anda (di

bash).subscriptionId=$(az account show --output tsv --query id)Gunakan ekstensi grafik az untuk mencantumkan sumber daya Azure lainnya dengan dependensi direktori Microsoft Entra yang diketahui (dalam

bash).az graph query -q 'resources | where type != "microsoft.azureactivedirectory/b2cdirectories" | where identity <> "" or properties.tenantId <> "" or properties.encryptionSettingsCollection.enabled == true | project name, type, kind, identity, tenantId, properties.tenantId' --subscriptions $subscriptionId --output yaml

Langkah 2: Mentransfer langganan

Dalam langkah ini, Anda mentransfer langganan dari direktori sumber ke direktori target. Langkah-langkahnya akan berbeda tergantung pada apakah Anda ingin juga mentransfer kepemilikan tagihan.

Peringatan

Saat Anda mentransfer langganan, semua penetapan peran di direktori sumber dihapus secara permanen dan tidak dapat dipulihkan. Anda tidak dapat kembali setelah mentransfer langganan. Pastikan Anda menyelesaikan langkah-langkah sebelumnya sebelum melakukan langkah ini.

Tentukan apakah Anda ingin juga mentransfer kepemilikan tagihan ke akun lain.

Transfer langganan ke direktori lain.

- Jika Anda ingin mempertahankan kepemilikan penagihan saat ini, ikuti langkah-langkah di Mengaitkan atau menambahkan langganan Azure ke tenant Microsoft Entra Anda.

- Jika Anda ingin juga mentransfer kepemilikan tagihan, ikuti langkah-langkah dalam Mentransfer kepemilikan tagihan langganan Azure ke akun lain. Untuk mentransfer langganan ke direktori lain, Anda harus mencentang kotak tenant Subscription Microsoft Entra.

Setelah Anda selesai mentransfer langganan, kembali ke artikel ini untuk membuat ulang sumber daya di direktori target.

Langkah 3: Buat ulang sumber daya

Masuk ke direktori target

Di direktori target, masuk sebagai pengguna yang menerima permintaan transfer.

Hanya pengguna di akun baru yang menerima permintaan transfer yang memiliki akses untuk mengelola sumber daya.

Dapatkan daftar langganan Anda dengan perintah az account list .

az account list --output tableGunakan az account set untuk mengatur langganan aktif yang ingin Anda gunakan.

az account set --subscription "Contoso"

Membuat peran kustom

Gunakan az role definition create untuk membuat setiap peran kustom dari file yang Anda buat sebelumnya. Untuk informasi selengkapnya, lihat Membuat atau memperbarui peran kustom Azure menggunakan Azure CLI.

az role definition create --role-definition <role_definition>

Menetapkan peran

Gunakan az role assignment create untuk menetapkan peran kepada pengguna, grup, dan prinsipal layanan. Untuk informasi selengkapnya, lihat Menetapkan peran Azure menggunakan Azure CLI.

az role assignment create --role <role_name_or_id> --assignee <assignee> --scope "/subscriptions/<subscriptionId>/resourceGroups/<resource_group>"

Memperbarui identitas terkelola yang ditetapkan sistem

Nonaktifkan dan aktifkan kembali identitas terkelola yang ditetapkan sistem.

Layanan Azure Informasi selengkapnya Mesin virtual Mengonfigurasi identitas terkelola untuk sumber daya Azure di Azure VM menggunakan Azure CLI Set skala mesin virtual Mengonfigurasi identitas terkelola untuk sumber daya Azure pada set skala komputer virtual menggunakan Azure CLI Layanan lain Layanan yang mendukung identitas terkelola untuk sumber daya Azure Gunakan az role assignment create untuk menetapkan peran ke identitas terkelola yang ditugaskan oleh sistem. Untuk informasi selengkapnya, lihat Menetapkan akses identitas terkelola ke sumber daya menggunakan Azure CLI.

az role assignment create --assignee <objectid> --role '<role_name_or_id>' --scope "/subscriptions/<subscriptionId>/resourceGroups/<resource_group>"

Memperbarui identitas terkelola yang ditetapkan pengguna

Hapus, buat ulang, dan lampirkan identitas terkelola yang ditetapkan pengguna.

Gunakan az role assignment create untuk menetapkan peran ke identitas terkelola yang ditetapkan pengguna. Untuk informasi selengkapnya, lihat Menetapkan akses identitas terkelola ke sumber daya menggunakan Azure CLI.

az role assignment create --assignee <objectid> --role '<role_name_or_id>' --scope "/subscriptions/<subscriptionId>/resourceGroups/<resource_group>"

Memperbarui brankas kunci

Bagian ini menjelaskan langkah-langkah dasar untuk memperbarui brankas kunci Anda. Untuk informasi selengkapnya, lihat Memindahkan Azure Key Vault ke langganan lain.

Perbarui ID penyewa yang terkait dengan semua brankas kunci yang ada dalam langganan ke direktori target.

Menghapus semua entri kebijakan akses yang ada.

Tambahkan entri kebijakan akses baru yang terkait dengan direktori target.

Perbarui ACL

Jika Anda menggunakan Azure Data Lake Storage Gen2, tetapkan ACL yang sesuai. Untuk informasi selengkapnya, lihat Kontrol akses di Azure Data Lake Storage Gen2.

Jika Anda menggunakan Azure Files, tetapkan ACL yang sesuai.

Meninjau metode keamanan lainnya

Meskipun penetapan peran dihapus selama transfer, pengguna di akun pemilik asli mungkin terus memiliki akses ke langganan melalui metode keamanan lainnya, termasuk:

- Akses kunci untuk layanan seperti Storage.

- Sertifikat manajemen yang memberikan akses administrator pengguna ke sumber daya langganan.

- Kredensial akses jarak jauh untuk layanan seperti Azure Virtual Machines.

Jika niat Anda adalah menghapus akses dari pengguna di direktori sumber sehingga mereka tidak memiliki akses di direktori target, Anda harus mempertimbangkan untuk memutar kredensial apa pun. Hingga kredensial diperbarui, pengguna akan terus memiliki akses setelah transfer.

Putar kunci akses akun penyimpanan. Untuk informasi selengkapnya, lihat Mengelola kunci akses akun penyimpanan.

Jika Anda menggunakan kunci akses untuk layanan lain seperti Azure SQL Database atau Azure Service Bus Messaging, putar kunci akses.

Untuk sumber daya yang menggunakan rahasia, buka pengaturan untuk sumber daya dan perbarui rahasia.

Untuk sumber daya yang menggunakan sertifikat, perbarui sertifikat.