Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Pencarian Azure AI mendukung autentikasi berbasis identitas dan berbasis kunci (default) untuk koneksi ke layanan pencarian Anda.

Permintaan yang dibuat ke titik akhir layanan pencarian diterima jika permintaan dan kunci API valid dan jika layanan pencarian dikonfigurasi untuk mengizinkan kunci API berdasarkan permintaan.

Penting

Saat Anda membuat layanan pencarian, autentikasi berbasis kunci adalah default, tetapi ini bukan opsi yang paling aman. Kami menyarankan agar Anda menggantinya dengan akses berbasis peran.

Prasyarat

Anda harus menjadi Pemilik, Kontributor, atau Kontributor Layanan Pencarian untuk melihat atau mengelola kunci.

Diaktifkan secara default

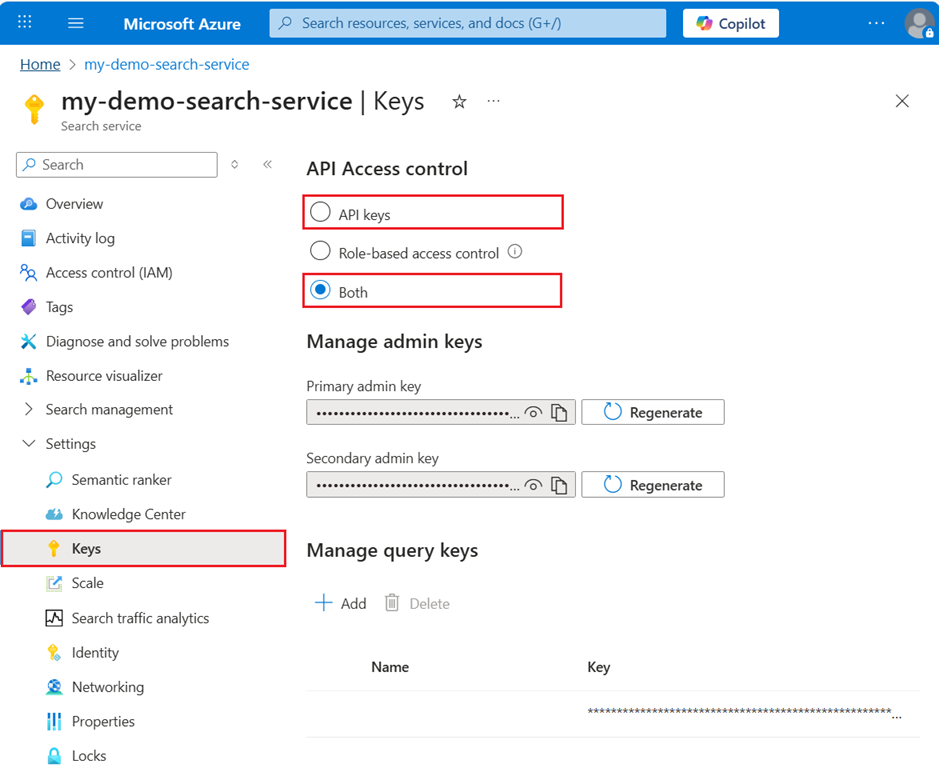

Di portal Azure, autentikasi ditentukan pada halaman Settings>Keys. Opsi diatur ke kunci API (default) atau Keduanya mengizinkan kunci API berdasarkan permintaan.

Jenis kunci

Kunci API adalah string unik yang terdiri dari 52 angka dan huruf yang dihasilkan secara acak. Secara visual, tidak ada perbedaan antara kunci admin atau kunci kueri. Jika Anda kehilangan jejak jenis kunci apa yang ditentukan dalam aplikasi, Anda dapat memeriksa nilai kunci di portal Azure.

Ada dua jenis kunci yang digunakan untuk mengautentikasi permintaan:

| Jenis | Tingkat izin | Cara pembuatannya | Maksimum |

|---|---|---|---|

| Pengelola | Akses penuh (baca-tulis) untuk semua operasi sarana data (konten) | Dua kunci admin, primer dan sekunder, dihasilkan ketika layanan dibuat dan dapat diregenerasi secara individual sesuai permintaan. Memiliki dua memungkinkan Anda untuk mengganti satu kunci saat menggunakan kunci kedua untuk akses berkelanjutan ke layanan. | 2 |

| Kueri | Akses hanya-baca, terbatas pada kumpulan dokumen indeks pencarian | Satu kunci kueri dihasilkan oleh layanan. Lainnya dapat dibuat sesuai permintaan oleh administrator layanan pencarian. | 50 |

Temukan kunci yang ada

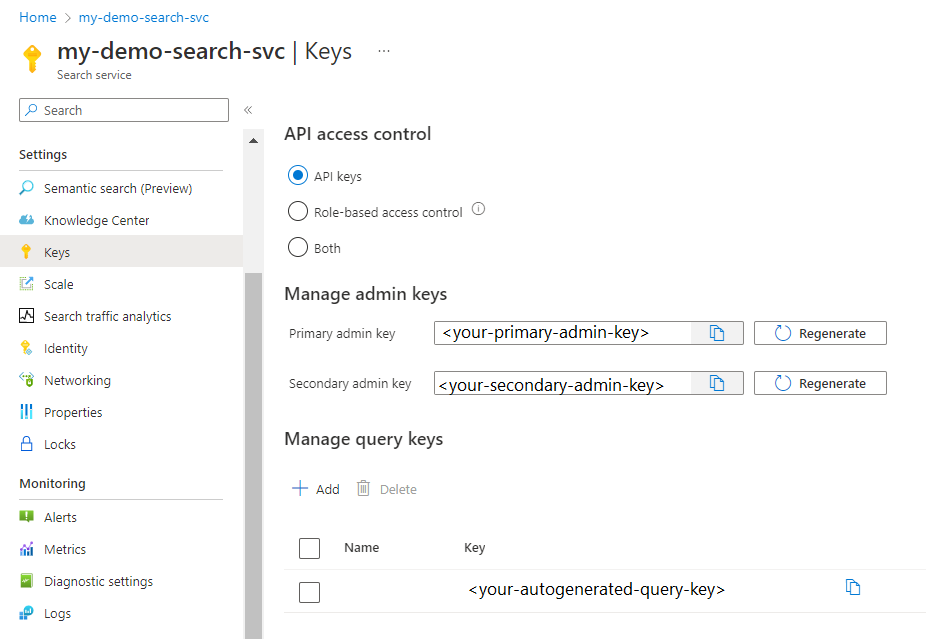

Anda dapat melihat dan mengelola kunci API menggunakan portal Azure, PowerShell, Azure CLI, atau REST API.

Buka layanan pencarian Anda di portal Azure.

Dari panel kiri, pilihTombol> untuk menampilkan kunci admin dan kueri.

Menggunakan kunci pada koneksi

Autentikasi berbasis kunci hanya digunakan untuk permintaan sarana data (konten), seperti membuat atau mengkueri indeks dan tindakan lain yang dilakukan menggunakan REST API Layanan Pencarian.

Dalam kode sumber, Anda dapat langsung menentukan kunci API di header permintaan. Atau, Anda dapat menyimpannya sebagai variabel lingkungan atau pengaturan aplikasi di proyek Anda lalu mereferensikan variabel dalam permintaan.

- Kunci admin digunakan untuk membuat, memodifikasi, atau menghapus objek.

- Kunci admin juga digunakan untuk MENDAPATKAN definisi objek dan informasi sistem, seperti Indeks LIST atau Statistik Layanan GET.

- Kunci kueri biasanya didistribusikan ke aplikasi klien yang mengeluarkan kueri.

Ingat bahwa autentikasi kunci diaktifkan secara default dan mendukung operasi sarana data seperti pengindeksan dan kueri.

Namun, jika Anda menonaktifkan kunci API dan mengatur penetapan peran, portal Azure menggunakan penetapan peran sebagai penggantinya.

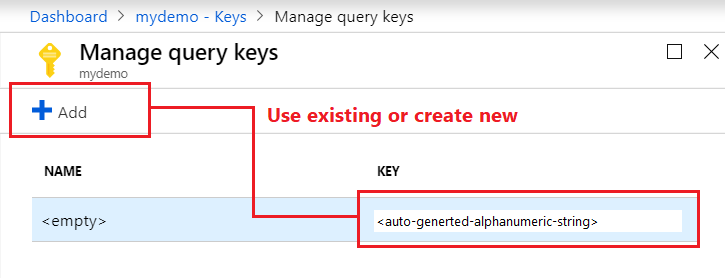

Membuat kunci kueri

Kunci kueri digunakan untuk akses baca-saja ke dokumen di dalam indeks untuk operasi yang menargetkan kumpulan dokumen. Kueri pencarian, filter, dan saran semua merupakan operasi yang menggunakan kunci kueri. Setiap operasi baca-saja yang mengembalikan data sistem atau definisi objek, seperti definisi indeks atau status pengindeks, membutuhkan kunci admin.

Membatasi akses dan operasi di aplikasi klien sangat penting untuk melindungi aset pencarian pada layanan Anda. Selalu gunakan kunci kueri, ketimbang kunci admin, untuk setiap kueri yang berasal dari aplikasi klien.

Buka layanan pencarian Anda di portal Azure.

Dari panel kiri, pilihKunci> untuk melihat kunci API.

Di bawah Kelola kunci kueri, gunakan kunci kueri yang sudah dibuat untuk layanan Anda, atau buat kunci kueri baru. Kunci kueri default tidak dinamai, tetapi kunci kueri lain yang dihasilkan dapat dinamai untuk pengelolaan.

Meregenerasi kunci admin

Dua kunci admin dibuat untuk setiap layanan sehingga Anda dapat memutar kunci primer saat menggunakan kunci sekunder untuk kelangsungan bisnis.

Buka layanan pencarian Anda di portal Azure.

Dari panel kiri, pilih Pengaturan>Tombol.

Salin kunci sekunder.

Untuk semua aplikasi, perbarui pengaturan kunci API untuk memakai kunci sekunder.

Regenerasikan kunci primer.

Perbarui semua aplikasi untuk menggunakan kunci primer baru.

Jika Anda meregenerasi kedua kunci pada saat yang sama secara tidak sengaja, semua permintaan klien yang menggunakan kunci tersebut akan gagal dengan HTTP 403 Terlarang. Namun, konten tidak dihapus dan Anda tidak dikunci secara permanen.

Anda masih dapat mengakses layanan melalui portal Azure atau secara terprogram. Fungsi manajemen beroperasi melalui ID langganan bukan kunci API layanan, dan dengan demikian masih tersedia meskipun kunci API Anda tidak.

Setelah Anda membuat kunci baru melalui portal atau lapisan manajemen, akses dipulihkan ke konten Anda (indeks, pengindeks, sumber data, peta sinonim) setelah Anda memberikan kunci tersebut pada permintaan.

Bermigrasi dari kunci ke peran

Jika Anda ingin beralih ke akses berbasis peran, sangat berguna untuk memahami bagaimana kunci akses dipetakan ke peran bawaan dalam Pencarian Azure AI:

- Kunci admin sesuai dengan peran Kontributor Layanan Pencarian dan Kontributor Data Indeks Pencarian .

- Kunci kueri sesuai dengan peran Pembaca Data Indeks Pencarian .

Kunci aman

Gunakan penetapan peran untuk membatasi akses ke kunci API.

Tidak dimungkinkan untuk menggunakan enkripsi kunci yang dikelola pelanggan untuk mengenkripsi kunci API. Hanya data sensitif dalam layanan pencarian itu sendiri (misalnya, konten indeks atau string koneksi dalam definisi objek sumber data) yang dapat dienkripsi CMK.

Buka layanan pencarian Anda di portal Azure.

Dari panel kiri, pilih Kontrol akses (IAM), lalu pilih tab Penetapan peran .

Di filter Peran, pilih peran yang memiliki izin untuk melihat atau mengelola kunci (Pemilik, Kontributor, Kontributor Layanan Pencarian). Prinsipal keamanan yang dihasilkan dan ditetapkan untuk peran tersebut memiliki izin kunci pada layanan pencarian Anda.

Sebagai tindakan pencegahan, periksa juga tab Administrator klasik untuk menentukan apakah administrator dan rekan administrator memiliki akses.

Praktik terbaik

Untuk beban kerja produksi, beralihlah ke Microsoft Entra ID dan akses berbasis peran. Atau, jika Anda ingin terus menggunakan kunci API, pastikan untuk selalu memantau siapa yang memiliki akses ke kunci API Anda dan meregenerasi kunci API pada irama biasa.

Hanya gunakan kunci API jika pengungkapan data bukan risiko (misalnya, saat menggunakan data sampel) dan jika Anda beroperasi di belakang firewall. Mengekspos kunci API membuat data dan layanan pencarian Anda berisiko digunakan secara tidak sah.

Jika Anda menggunakan kunci API, simpan dengan aman di tempat lain, seperti di Azure Key Vault. Jangan sertakan kunci API langsung dalam kode Anda, dan jangan pernah mempostingnya secara publik.

Selalu periksa kode, sampel, dan materi pelatihan sebelum menerbitkan untuk memastikan Anda tidak secara tidak sengaja mengekspos kunci API.