Sambungkan Microsoft Sentinel ke Amazon Web Services untuk mengonsumsi data log layanan AWS

Gunakan konektor Amazon Web Services (AWS) untuk menarik log layanan AWS ke Microsoft Sentinel. Konektor ini berfungsi dengan memberikan akses Microsoft Sentinel ke log sumber daya AWS Anda. Menyiapkan konektor menetapkan hubungan kepercayaan antara Amazon Web Services dan Microsoft Sentinel. Sambungan ini dibuat di AWS dengan membuat peran yang memberikan izin kepada Microsoft Azure Sentinel untuk mengakses log AWS Anda.

Konektor ini tersedia dalam dua versi: konektor warisan untuk manajemen CloudTrail dan log data, dan versi baru yang dapat menyerap log dari layanan AWS berikut dengan menariknya dari wadah S3 (tautan ke dokumentasi AWS):

- Amazon Virtual Private Cloud (VPC) - VPC Flow Logs

- Amazon GuardDuty - Findings

- AWS CloudTrail - Management dan peristiwa data

- Log AWS CloudWatch - CloudWatch

Tab ini menjelaskan cara mengonfigurasi konektor AWS S3. Proses pengaturannya memiliki dua bagian: sisi AWS dan sisi Microsoft Sentinel. Proses masing-masing sisi menghasilkan informasi yang digunakan oleh sisi lain. Autentikasi dua arah ini menciptakan komunikasi yang aman.

Prasyarat

Pastikan bahwa log dari layanan AWS yang Anda pilih menggunakan format yang diterima oleh Microsoft Sentinel:

- Amazon VPC: .csv file dalam format GZIP dengan header; pemisah: spasi.

- Amazon GuardDuty: format json-line dan GZIP.

- AWS CloudTrail: .json file dalam format GZIP.

- CloudWatch: .csv file dalam format GZIP tanpa header. Jika Anda perlu mengonversi log Anda ke format ini, Anda dapat menggunakan fungsi lambda CloudWatch ini.

Anda harus memiliki izin menulis di ruang kerja Microsoft Azure Sentinel.

Instal solusi Amazon Web Services dari Content Hub di Microsoft Azure Sentinel. Untuk informasi selengkapnya, lihat Menemukan dan mengelola konten di luar kotak Microsoft Azure Sentinel.

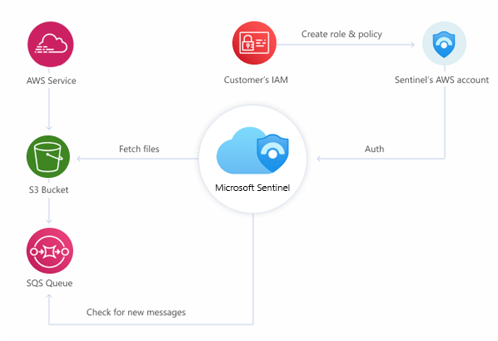

Ikhtisar arsitektur

Grafik ini dan teks berikut menunjukkan bagaimana bagian dari solusi konektor ini berinteraksi.

Layanan AWS dikonfigurasi guna mengirim log mereka ke wadah penyimpanan S3 (Layanan Storage Sederhana).

Wadah S3 mengirimkan pesan notifikasi ke antrean pesan SQS (Simple Queue Service) setiap kali menerima log baru.

Konektor Microsoft Sentinel AWS S3 mengumpuilkan antrean SQS secara berkala dan sering. Jika ada pesan dalam antrean, akan berisi jalur ke file log.

Konektor membaca pesan dengan jalur, lalu mengambil file dari wadah S3.

Untuk menyambungkan ke antrean SQS dan wadah S3, Microsoft Sentinel menggunakan penyedia identitas web federasi (ID Microsoft Entra) untuk mengautentikasi dengan AWS melalui OpenID Koneksi (OIDC), dan dengan asumsi peran AWS IAM. Peran dikonfigurasi dengan kebijakan izin yang memberinya akses ke sumber daya tersebut.

Koneksi konektor S3

Di lingkungan AWS Anda:

Konfigurasikan layanan AWS Anda guna mengirim log ke wadah S3.

Buat antrean Simple Queue Service (SQS) guna menyediakan notifikasi.

Buat idP web untuk mengautentikasi pengguna ke AWS melalui OpenID Koneksi (OIDC).

Buat peran yang diasumsikan untuk memberikan izin kepada pengguna yang diautentikasi oleh idP web OIDC untuk mengakses sumber daya AWS Anda.

Lampirkan kebijakan izin IAM yang sesuai untuk memberikan akses peran yang diasumsikan ke sumber daya yang sesuai (wadah S3, SQS).

Kami telah menyediakan, di repositori GitHub kami, skrip yang mengotomatiskan sisi AWS dari proses ini. Lihat petunjuk untuk penyiapan otomatis nanti dalam dokumen ini.

Di Microsoft Azure Sentinel:

- Aktifkan dan konfigurasikan Konektor AWS S3 di portal Microsoft Sentinel. Lihat instruksi di bawah ini.

Penyiapan otomatis

Untuk menyederhanakan proses onboarding, Microsoft Sentinel telah menyediakan skrip PowerShell untuk mengotomatiskan penyiapan sisi AWS konektor - sumber daya, info masuk, dan izin AWS yang diperlukan.

Skrip mengambil tindakan berikut:

Membuat idP web OIDC, untuk mengautentikasi pengguna ID Microsoft Entra ke AWS.

Membuat peran yang diasumsikan IAM dengan izin minimal yang diperlukan, untuk memberikan akses pengguna yang diautentikasi OIDC ke log Anda dalam wadah S3 dan antrean SQS tertentu.

Mengaktifkan layanan AWS tertentu untuk mengirim log ke wadah S3 tersebut, dan pesan pemberitahuan ke antrean SQS tersebut.

Jika perlu, buat wadah S3 itu dan antrean SQS untuk tujuan ini.

Mengonfigurasi kebijakan izin IAM yang diperlukan dan menerapkannya pada peran IAM yang dibuat di atas.

Untuk cloud Azure Government, skrip khusus membuat idP web OIDC yang berbeda, yang menetapkan peran yang diasumsikan IAM.

Prasyarat untuk penyiapan otomatis

- Anda harus memiliki PowerShell dan AWS CLI di mesin Anda.

- Instruksi penginstalan untuk PowerShell

- Instruksi penginstalan untuk AWS CLI (dari dokumentasi AWS)

Petunjuk

Untuk menjalankan skrip untuk menyiapkan konektor, gunakan langkah-langkah berikut:

Dari menu navigasi Microsoft Azure Sentinel, pilih Konektor data.

Pilih Amazon Web Services S3 dari galeri konektor data.

Jika Anda tidak melihat konektor, instal solusi Amazon Web Services dari Hub Konten di Microsoft Azure Sentinel.

Di panel detail untuk konektor, pilih Buka halaman konektor.

Di bagian Konfigurasi, di bawah 1. Siapkan lingkungan AWS Anda, perluas Penyiapan dengan skrip PowerShell (disarankan).

Ikuti petunjuk di layar untuk mengunduh dan mengekstrak Skrip Penyiapan AWS S3 (link mengunduh file zip yang berisi skrip penyiapan utama dan skrip pembantu) dari halaman konektor.

Catatan

Untuk menyerap log AWS ke cloud Azure Government, unduh dan ekstrak Skrip Penyiapan AWS S3 Gov khusus ini sebagai gantinya.

Sebelum menjalankan skrip, jalankan perintah

aws configuredari baris perintah PowerShell Anda, dan masukkan informasi yang relevan seperti yang diminta. Lihat AWS Command Line Interface | Dasar-dasar konfigurasi (dari dokumentasi AWS) untuk detailnya.Sekarang jalankan skrip. Salin perintah dari halaman konektor (di bawah "Jalankan skrip guna mengatur lingkungan") dan tempelkan di baris perintah Anda.

Skrip akan meminta Anda memasukkan ID Ruang kerja Anda. ID ini muncul di halaman konektor. Salin dan tempelkan pada perintah skrip.

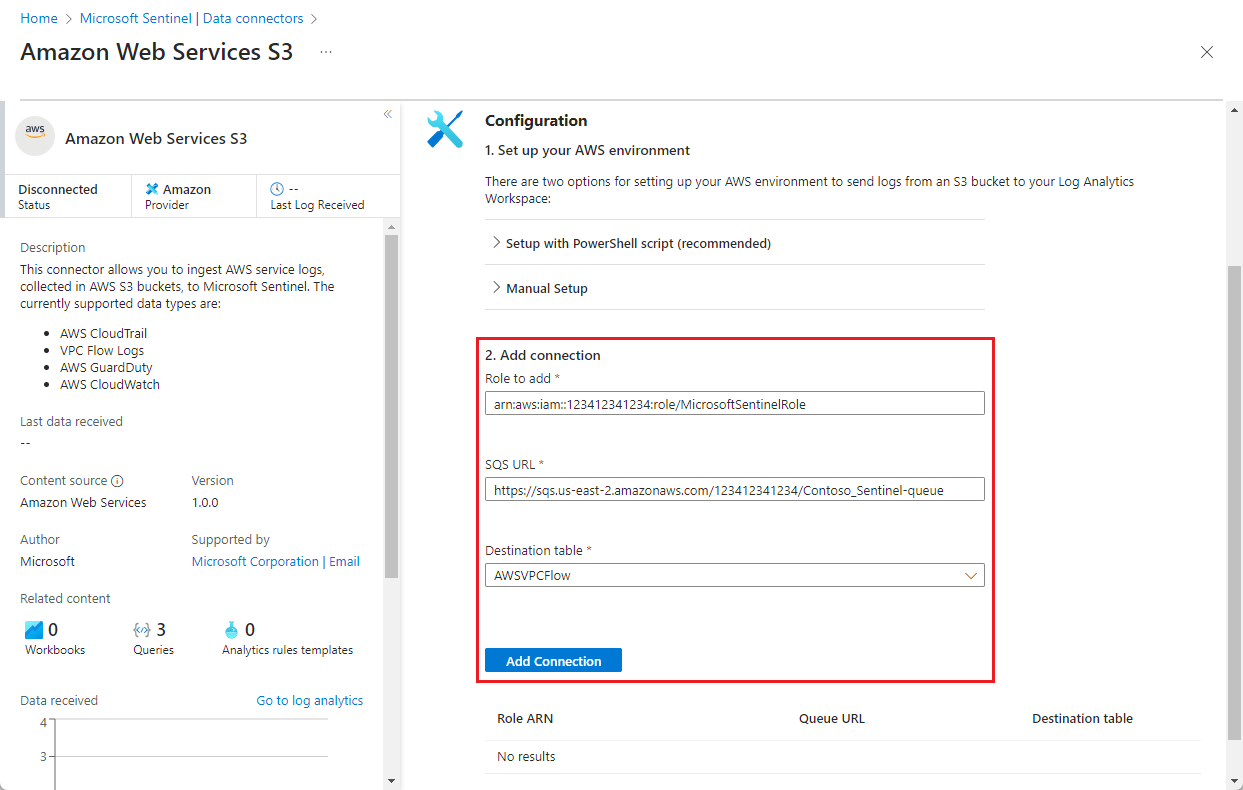

Ketika skrip selesai berjalan, salin Role ARN dan URL SQS dari output skrip (lihat contoh pada cuplikan layar pertama di bawah) dan tempelkan di bidang masing-masing di halaman konektor di bawah 2. Tambahkan koneksi (lihat tangkapan layar kedua di bawah).

Pilih jenis data dari daftar turun bawah tabel Tujuan. Ini memberi tahu konektor yang log layanan AWS koneksi ini sedang dibuat untuk dikumpulkan, dan ke mana tabel Log Analytics akan menyimpan data yang diserap. Kemudian pilih Tambahkan koneksi.

Catatan

Skrip mungkin memakan waktu hingga 30 menit untuk menyelesaikannya.

Penyiapan manual

Microsoft merekomendasikan penggunaan skrip pengaturan otomatis untuk menyebarkan konektor ini. Jika karena alasan apa pun Anda tidak ingin memanfaatkan kenyamanan ini, ikuti langkah-langkah di bawah ini guna mengatur konektor secara manual.

- Menyiapkan sumber daya AWS Anda

- Membuat peran yang diasumsikan AWS dan memberikan akses ke akun AWS Sentinel

- Menambahkan peran AWS dan informasi antrean ke konektor data S3

- Mengonfigurasi layanan AWS guna mengekspor log ke wadah S3

Menyiapkan sumber daya AWS Anda

Buat wadah S3 tempat Anda akan mengirim log dari layanan AWS Anda - VPC, GuardDuty, CloudTrail, atau CloudWatch.

- Lihat instruksi untuk membuat wadah penyimpanan S3 dalam dokumentasi AWS.

Buat antrean pesan Simple Queue Service (SQS) standar tempat wadah S3 akan menerbitkan pemberitahuan.

- Lihat instruksi untuk membuat antrean Simple Queue Service (SQS) standar dalam dokumentasi AWS.

Konfigurasikan wadah S3 Anda untuk mengirim pesan pemberitahuan ke antrean SQS Anda.

- Lihat instruksi untuk menerbitkan pemberitahuan ke antrean SQS Anda dalam dokumentasi AWS.

Memasang konektor data AWS dan menyiapkan lingkungan

Di Microsoft Azure Sentinel, pilih Konektor data dari menu navigasi.

Pilih Amazon Web Services S3 dari galeri konektor data.

Jika Anda tidak melihat konektor, instal solusi Amazon Web Services dari Hub Konten di Microsoft Azure Sentinel. Untuk informasi selengkapnya, lihat Menemukan dan mengelola konten di luar kotak Microsoft Azure Sentinel.

Di panel detail untuk konektor, pilih Buka halaman konektor.

Di bawah Konfigurasi, perluas Penyetelan dengan skrip PowerShell (disarankan), lalu salin ID Eksternal (ID Ruang Kerja) ke clipboard Anda.

Membuat idP web Open ID Koneksi (OIDC) dan peran yang diasumsikan AWS

Di jendela atau tab browser yang berbeda, buka konsol AWS.

Membuat idP web. Ikuti instruksi berikut dalam dokumentasi AWS:

Membuat penyedia identitas OpenID Koneksi (OIDC).Parameter Pilihan/Nilai Komentar ID klien - Abaikan ini, Anda sudah memilikinya. Lihat Baris audiens di bawah ini. Jenis penyedia OpenID Connect Alih-alih SAML default. URL Penyedia Komersial: sts.windows.net/33e01921-4d64-4f8c-a055-5bdaffd5e33d/

Pemerintah:sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/Thumbprint 626d44e704d1ceabe3bf0d53397464ac8080142cJika dibuat di konsol IAM, memilih Dapatkan thumbprint akan memberi Anda hasil ini. Audiens Komersial: api://1462b192-27f7-4cb9-8523-0f4ecb54b47e

Pemerintah:api://d4230588-5f84-4281-a9c7-2c15194b28f7Buat peran yang diasumsikan IAM. Ikuti instruksi berikut dalam dokumentasi AWS:

Membuat peran untuk identitas web atau OpenID Koneksi Federation.Gunakan nilai dalam tabel ini untuk Azure Commercial Cloud.

Parameter Pilihan/Nilai Komentar Jenis entitas tepercaya Identitas web Alih-alih layanan AWS default. IdP sts.windows.net/33e01921-4d64-4f8c-a055-5bdaffd5e33d/Penyedia yang Anda buat di langkah sebelumnya. Audiens api://1462b192-27f7-4cb9-8523-0f4ecb54b47eAudiens yang Anda tentukan untuk penyedia identitas di langkah sebelumnya. Izin untuk menetapkan AmazonSQSReadOnlyAccessAWSLambdaSQSQueueExecutionRoleAmazonS3ReadOnlyAccessROSAKMSProviderPolicy- Kebijakan tambahan untuk menyerap berbagai jenis log layanan AWS

Untuk informasi tentang kebijakan ini, lihat halaman kebijakan izin konektor AWS S3, di repositori GitHub Microsoft Sentinel. Nama Contoh: "OIDC_MicrosoftSentinelRole". Pilih nama yang bermakna yang menyertakan referensi ke Microsoft Sentinel.

Nama harus menyertakan awalanOIDC_yang tepat , jika tidak, konektor tidak akan berfungsi dengan baik.Gunakan nilai dalam tabel ini untuk Azure Government Cloud.

Parameter Pilihan/Nilai Komentar Jenis entitas tepercaya Identitas web Alih-alih layanan AWS default. IdP sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/Penyedia yang Anda buat di langkah sebelumnya. Audiens api://d4230588-5f84-4281-a9c7-2c15194b28f7Audiens yang Anda tentukan untuk penyedia identitas di langkah sebelumnya. Izin untuk menetapkan AmazonSQSReadOnlyAccessAWSLambdaSQSQueueExecutionRoleAmazonS3ReadOnlyAccessROSAKMSProviderPolicy- Kebijakan tambahan untuk menyerap berbagai jenis log layanan AWS.

Untuk informasi tentang kebijakan ini, lihat halaman kebijakan izin konektor AWS S3 untuk Pemerintah, di repositori GitHub Microsoft Sentinel. Nama Contoh: "OIDC_MicrosoftSentinelRole". Pilih nama yang bermakna yang menyertakan referensi ke Microsoft Sentinel.

Nama harus menyertakan awalanOIDC_yang tepat , jika tidak, konektor tidak akan berfungsi dengan baik.Edit kebijakan kepercayaan peran baru dan tambahkan kondisi lain:

"sts:RoleSessionName": "MicrosoftSentinel_{WORKSPACE_ID)"Penting

Nilai parameter harus memiliki awalan

sts:RoleSessionNameMicrosoftSentinel_yang tepat , jika tidak, konektor tidak akan berfungsi dengan baik.Kebijakan kepercayaan yang sudah selesai akan terlihat seperti ini:

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Principal": { "Federated": "arn:aws:iam::XXXXXXXXXXXX:oidc-provider/sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/" }, "Action": "sts:AssumeRoleWithWebIdentity", "Condition": { "StringEquals": { "sts.windows.net/cab8a31a-1906-4287-a0d8-4eef66b95f6e/:aud": "api://d4230588-5f84-4281-a9c7-2c15194b28f7", "sts:RoleSessionName": "MicrosoftSentinel_XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXX" } } } ] }XXXXXXXXXXXXadalah ID Akun AWS Anda.XXXXXXXX-XXXX-XXXX-XXXX-XXXXXXXXXXXXadalah ID ruang kerja Microsoft Azure Sentinel Anda.

Perbarui (simpan) kebijakan saat Anda selesai mengedit.

Menambahkan peran AWS dan informasi antrean ke konektor data S3

Di tab browser yang terbuka ke konsol AWS, masukkan layanan Manajemen Identitas dan Akses (IAM) dan navigasikan ke daftar Peran. Pilih peran yang Anda buat di atas.

Salin ARN ke clipboard Anda.

Masukkan Simple Queue Service, pilih antrean SQS yang Anda buat, dan salin URL antrean ke clipboard Anda.

Kembali ke tab browser Microsoft Azure Sentinel Anda, yang harus terbuka ke halaman konektor data Amazon Web Services S3 (Pratinjau). Di bawah 2. Tambahkan koneksi:

- Tempelkan peran IAM ARN yang Anda salin dua langkah yang lalu ke dalam bidang Peran untuk ditambahkan .

- Tempel URL antrean SQS yang Anda salin di langkah terakhir ke bidang URL SQS.

- Pilih jenis data dari daftar turun bawah tabel Tujuan. Ini memberi tahu konektor yang log layanan AWS koneksi ini sedang dibuat untuk dikumpulkan, dan ke mana tabel Log Analytics akan menyimpan data yang diserap.

- Pilih Tambahkan koneksi.

Mengonfigurasi layanan AWS untuk mengekspor log ke wadah S3

Lihat dokumentasi Amazon Web Services (ditautkan di bawah) untuk petunjuk mengirim setiap jenis log ke wadah S3 Anda:

Menerbitkan log alur VPC ke wadah S3.

Catatan

Jika Anda memilih untuk menyesuaikan format log, Anda harus menyertakan atribut mulai, karena memetakan ke bidang TimeGenerated di ruang kerja Log Analytics. Jika tidak, bidang TimeGenerated akan diisi dengan waktu yang diserap peristiwa, yang tidak secara akurat menggambarkan peristiwa log.

Mengekspor temuan GuardDuty Anda ke wadah S3.

Catatan

Di AWS, temuan diekspor secara default setiap 6 jam. Sesuaikan frekuensi ekspor untuk temuan Aktif yang diperbarui berdasarkan persyaratan lingkungan Anda. Untuk mempercepat proses, Anda dapat mengubah pengaturan default untuk mengekspor temuan setiap 15 menit. Lihat Mengatur frekuensi untuk mengekspor temuan aktif yang diperbarui.

Bidang TimeGenerated diisi dengan nilai Perbarui pada temuan.

Jejak AWS CloudTrail disimpan dalam wadah S3 secara default.

Masalah umum dan pemecahan masalah

Masalah yang diketahui

Berbagai jenis log dapat disimpan dalam wadah S3 yang sama, tetapi tidak boleh disimpan di jalur yang sama.

Setiap antrean SQS harus mengarah ke satu jenis pesan, jadi jika Anda ingin menyerap temuan GuardDuty dan log alur VPC, Anda harus menyiapkan antrean terpisah untuk setiap jenis.

Demikian pula, satu antrean SQS hanya dapat melayani satu jalur dalam wadah S3, jadi jika karena alasan apa pun Anda menyimpan log di beberapa jalur, setiap jalur memerlukan antrean SQS khusus sendiri.

Pemecahan Masalah

Pelajari cara memecahkan masalah konektor S3 AWS.

Langkah berikutnya

Dalam dokumen ini, Anda mempelajari cara menyambungkan ke sumber daya AWS guna menyerap log mereka ke Microsoft Sentinel. Untuk mempelajari selengkapnya tentang Microsoft Azure Sentinel, lihat artikel berikut:

- Pelajari cara mendapatkan visibilitas ke dalam data Anda, dan potensi ancaman.

- Mulai mendeteksi ancaman dengan Microsoft Azure Sentinel.

- Gunakan buku kerja untuk memantau data Anda.