Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Azure merutekan lalu lintas antara semua subnet dalam jaringan virtual secara default. Anda dapat membuat rute Anda sendiri untuk mengganti perutean default Azure. Rute kustom sangat membantu ketika, misalnya, Anda ingin merutekan lalu lintas antar subnet melalui appliance virtual jaringan (NVA).

Dalam tutorial ini, Anda akan belajar cara:

- Membuat jaringan virtual dan subnet

- Membuat NVA yang mengalihkan lalu lintas

- Menyebarkan komputer virtual (VM) ke subnet yang berbeda

- Membuat tabel rute

- Membuat rute

- Mengaitkan tabel rute ke subnet

- Merutekan lalu lintas dari satu subnet ke subnet lainnya melalui NVA

Prasyarat

- Sebuah akun Azure dengan langganan aktif. Anda dapat membuat akun secara gratis.

Membuat subnet

Subnet DMZ dan Privat diperlukan untuk tutorial ini. Subnet DMZ adalah tempat Anda menyebarkan NVA dan subnet Privat adalah tempat Anda menyebarkan komputer virtual privat yang ingin Anda rutekan lalu lintasnya. Dalam diagram, subnet-1 adalah subnet Publik yang digunakan untuk komputer virtual publik.

Membuat grup sumber daya

Masuk ke portal Azure.

Di kotak pencarian di bagian atas portal, masukkan grup Sumber daya. Pilih Grup sumber daya dalam hasil pencarian.

Pilih + Buat.

Di tab Dasar-dasarbuat grup sumber daya, masukkan atau pilih informasi berikut ini:

Pengaturan Nilai Langganan Pilih langganan Anda. Grup sumber daya Masukkan test-rg. Wilayah Pilih East US 2. Pilih Tinjau + kreasikan.

Pilih Buat.

Buat jaringan virtual

Di kotak pencarian di bagian atas portal, masukkan Virtual network. Pilih Jaringan virtual dalam hasil pencarian.

Pilih + Buat.

Pada tab Dasar dari Buat jaringan virtual, masukkan atau pilih informasi berikut:

Pengaturan Nilai Detail proyek Langganan Pilih langganan Anda. Grup sumber daya Pilih test-rg. Rincian contoh Nama Masukkan vnet-1. Wilayah Pilih East US 2. Pilih Berikutnya untuk melanjutkan ke tab Keamanan.

Pilih Next untuk melanjutkan ke tab IP Addresses.

Dalam kotak ruang alamat di Subnets, pilih subnet default.

Di Edit subnet, masukkan atau pilih informasi berikut:

Pengaturan Nilai Rincian Subnet Templat Subnet Biarkan Default tetap default. Nama Masukkan subnet-1. Alamat pengiriman awal Biarkan nilai default tetap 10.0.0.0. Ukuran subnet Biarkan nilai default tetap /24 (256 alamat). Pilih Simpan.

Pilih + Tambahkan subnet.

Di Tambahkan subnet, masukkan atau pilih informasi berikut:

Pengaturan Nilai Rincian Subnet Templat Subnet Biarkan Default tetap default. Nama Masukkan subnet-privat. Alamat pengiriman awal Masukkan 10.0.2.0. Ukuran subnet Biarkan nilai default tetap /24 (256 alamat). Pilih Tambahkan.

Pilih + Tambahkan subnet.

Di Tambahkan subnet, masukkan atau pilih informasi berikut:

Pengaturan Nilai Rincian Subnet Templat Subnet Biarkan Default tetap default. Nama Masukkan subnet-dmz. Alamat pengiriman awal Masukkan 10.0.3.0. Ukuran subnet Biarkan nilai default tetap /24 (256 alamat). Pilih Tambahkan.

Pilih Review + create di bagian bawah layar, dan ketika validasi berhasil, pilih Create.

Sebarkan Azure Bastion

Azure Bastion menggunakan browser Anda untuk menyambungkan ke VM di jaringan virtual Anda melalui secure shell (SSH) atau protokol desktop jarak jauh (RDP) dengan menggunakan alamat IP privat mereka. VM tidak memerlukan alamat IP publik, perangkat lunak klien, atau konfigurasi khusus. Untuk informasi selengkapnya tentang Azure Bastion, lihat Azure Bastion.

Nota

Harga per jam mulai berlaku sejak Bastion diluncurkan, tanpa mempedulikan penggunaan data keluar. Untuk informasi selengkapnya, lihat Harga dan SKU. Jika Anda menyebarkan Bastion sebagai bagian dari tutorial atau pengujian, kami sarankan Anda menghapus sumber daya ini setelah Selesai menggunakannya.

Di kotak pencarian di bagian atas portal, masukkan Bastion. Pilih Bastions di hasil pencarian.

Pilih + Buat.

Di tab Dasar-DasarBuat Bastion, masukkan atau pilih informasi berikut ini:

Pengaturan Nilai Detail proyek Langganan Pilih langganan Anda. Grup sumber daya Pilih test-rg. Rincian contoh Nama Masukkan bastion. Wilayah Pilih East US 2. Tier Pilih Pengembang. Mengonfigurasi jaringan virtual Jaringan virtual Pilih vnet-1. Subnet AzureBastionSubnet dibuat secara otomatis dengan ruang alamat /26 atau lebih besar. Pilih Tinjau + kreasikan.

Pilih Buat.

Membuat komputer virtual NVA

Perangkat virtual jaringan (NVA) adalah mesin virtual yang membantu fungsi jaringan, seperti perutean dan pengoptimalan firewall. Di bagian ini, buat NVA menggunakan komputer virtual Ubuntu 24.04 .

Di kotak pencarian di bagian atas portal, masukkan Jaringan virtual. Pilih Jaringan Virtual dalam hasil pencarian.

Pilih + Buat lalu Mesin virtual Azure.

Di Buat komputer virtual masukkan atau pilih informasi berikut di tab Dasar :

Pengaturan Nilai Detail proyek Langganan Pilih langganan Anda. Grup sumber daya Pilih test-rg. Rincian contoh Nama komputer virtual Masukkan vm-nva. Wilayah Pilih (AS) East US 2. Opsi ketersediaan Pilih Tidak diperlukan redundansi infrastruktur. Jenis keamanan Pilih Standar. Gambar Pilih Ubuntu Server 24.04 LTS - x64 Gen2. Arsitektur Mesin virtual Biarkan nilai default pada x64. Ukuran Pilih ukuran. Akun administrator Jenis autentikasi Pilih Kunci publik SSH. Nama pengguna Masukkan nama pengguna. Sumber kunci publik SSH Pilih Buat pasangan kunci baru. Nama pasangan kunci Masukkan vm-nva-key. Aturan port masuk Port masuk publik Pilih Tidak ada. Pilih Berikutnya: Disk lalu Berikutnya: Jaringan.

Di tab Jaringan, masukkan atau pilih informasi berikut ini:

Pengaturan Nilai Antarmuka jaringan Jaringan virtual Pilih vnet-1. Subnet Pilih subnet-dmz (10.0.3.0/24). IP Publik Pilih Tidak ada. kelompok keamanan jaringan NIC Pilih Tingkat Lanjut. Mengonfigurasi grup keamanan jaringan Pilih Buat baru.

Di Nama masukkan nsg-nva.

Pilih OK.Biarkan opsi lainnya di default dan pilih Tinjau + buat.

Pilih Buat.

Membuat komputer virtual publik dan pribadi

Buat dua komputer virtual di jaringan virtual vnet-1 . Satu komputer virtual berada di subnet subnet-1 dan komputer virtual lainnya berada di subnet subnet privat . Gunakan gambar komputer virtual yang sama untuk kedua komputer virtual.

Buat mesin virtual publik

Komputer virtual publik digunakan untuk mensimulasikan mesin di internet publik. Komputer virtual publik dan privat digunakan untuk menguji perutean lalu lintas jaringan melalui komputer virtual NVA.

Di kotak pencarian di bagian atas portal, masukkan Jaringan virtual. Pilih Jaringan Virtual dalam hasil pencarian.

Pilih + Buat lalu Mesin virtual Azure.

Di Buat komputer virtual masukkan atau pilih informasi berikut di tab Dasar :

Pengaturan Nilai Detail proyek Langganan Pilih langganan Anda. Grup sumber daya Pilih test-rg. Rincian contoh Nama komputer virtual Masukkan vm-public. Wilayah Pilih (AS) East US 2. Opsi ketersediaan Pilih Tidak diperlukan redundansi infrastruktur. Jenis keamanan Pilih Standar. Gambar Pilih Ubuntu Server 24.04 LTS - x64 Gen2. Arsitektur Mesin virtual Biarkan nilai default pada x64. Ukuran Pilih ukuran. Akun administrator Jenis autentikasi Pilih Kunci publik SSH. Nama pengguna Masukkan nama pengguna. Sumber kunci publik SSH Pilih Buat pasangan kunci baru. Nama pasangan kunci Masukkan vm-public-key. Aturan port masuk Port masuk publik Pilih Tidak ada. Pilih Berikutnya: Disk lalu Berikutnya: Jaringan.

Di tab Jaringan, masukkan atau pilih informasi berikut ini:

Pengaturan Nilai Antarmuka jaringan Jaringan virtual Pilih vnet-1. Subnet Pilih subnet-1 (10.0.0.0/24). IP Publik Pilih Tidak ada. kelompok keamanan jaringan NIC Pilih Tidak ada. Biarkan opsi lainnya di default dan pilih Tinjau + buat.

Pilih Buat.

Membuat komputer virtual privat

Di kotak pencarian di bagian atas portal, masukkan Jaringan virtual. Pilih Jaringan Virtual dalam hasil pencarian.

Pilih + Buat lalu Mesin virtual Azure.

Di Buat komputer virtual masukkan atau pilih informasi berikut di tab Dasar :

Pengaturan Nilai Detail proyek Langganan Pilih langganan Anda. Grup sumber daya Pilih test-rg. Rincian contoh Nama komputer virtual Masukkan vm-private. Wilayah Pilih (AS) East US 2. Opsi ketersediaan Pilih Tidak diperlukan redundansi infrastruktur. Jenis keamanan Pilih Standar. Gambar Pilih Ubuntu Server 24.04 LTS - x64 Gen2. Arsitektur Mesin virtual Biarkan nilai default pada x64. Ukuran Pilih ukuran. Akun administrator Jenis autentikasi Pilih Kunci publik SSH. Nama pengguna Masukkan nama pengguna. Sumber kunci publik SSH Pilih Buat pasangan kunci baru. Nama pasangan kunci Masukkan vm-private-key. Aturan port masuk Port masuk publik Pilih Tidak ada. Pilih Berikutnya: Disk lalu Berikutnya: Jaringan.

Di tab Jaringan, masukkan atau pilih informasi berikut ini:

Pengaturan Nilai Antarmuka jaringan Jaringan virtual Pilih vnet-1. Subnet Pilih subnet-privat (10.0.2.0/24). IP Publik Pilih Tidak ada. kelompok keamanan jaringan NIC Pilih Tidak ada. Biarkan opsi lainnya di default dan pilih Tinjau + buat.

Pilih Buat.

Mengaktifkan penerusan IP

Untuk merutekan lalu lintas melalui NVA, aktifkan penerusan IP di Azure dan di sistem operasi vm-nva. Ketika penerusan IP diaktifkan, lalu lintas apa pun yang diterima oleh vm-nva yang ditujukan untuk alamat IP yang berbeda tidak dihilangkan dan diteruskan ke tujuan yang benar.

Mengaktifkan penerusan IP di Azure

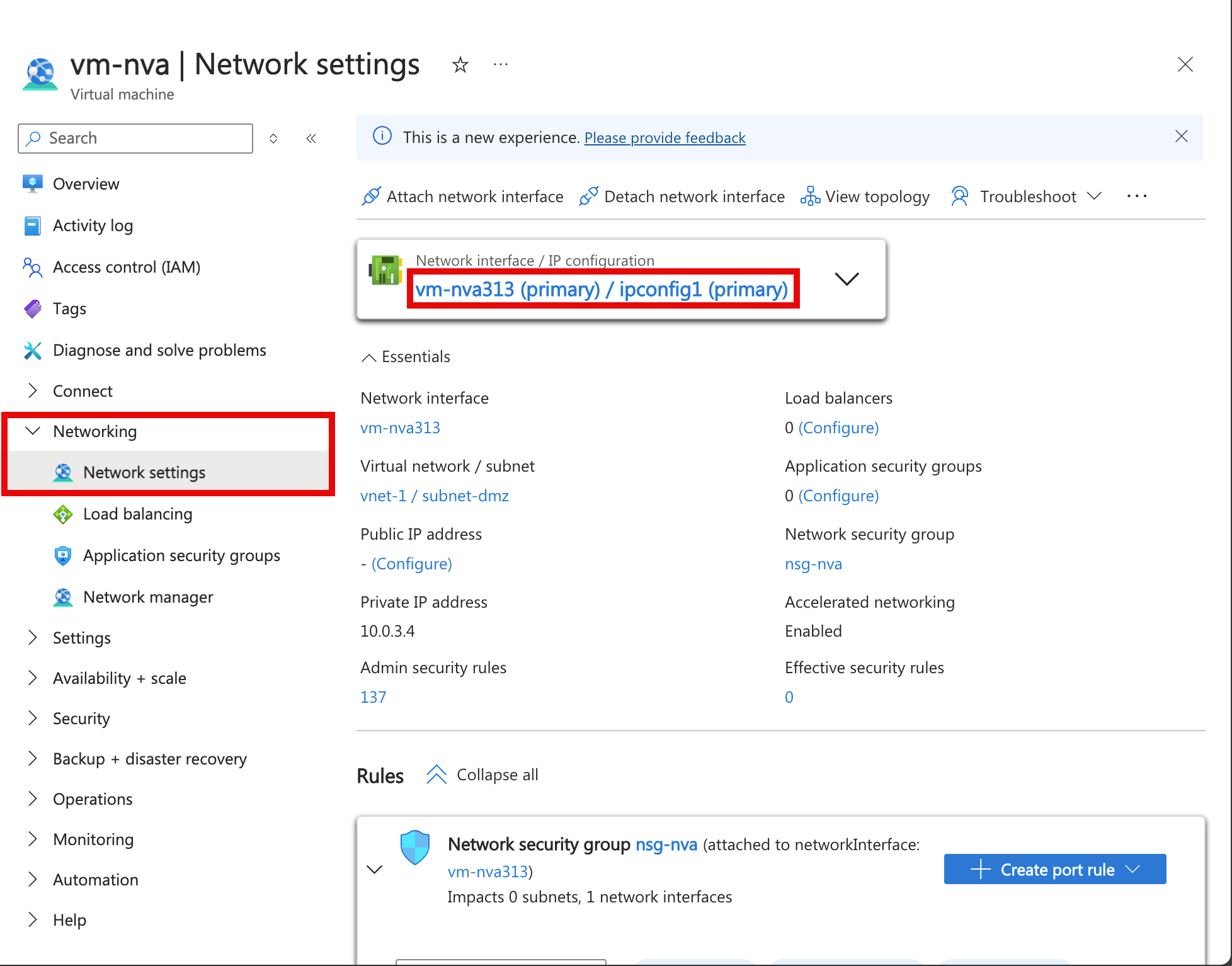

Di bagian ini, Anda mengaktifkan penerusan IP untuk antarmuka jaringan komputer virtual vm-nva .

Di kotak pencarian di bagian atas portal, masukkan Jaringan virtual. Pilih Jaringan Virtual dalam hasil pencarian.

Di Komputer virtual, pilih vm-nva.

Di vm-nva, perluas Jaringan lalu pilih Pengaturan jaringan.

Pilih nama antarmuka di samping Antarmuka Jaringan:. Nama dimulai dengan vm-nva dan memiliki angka acak yang ditetapkan ke antarmuka. Nama antarmuka dalam contoh ini adalah vm-nva313.

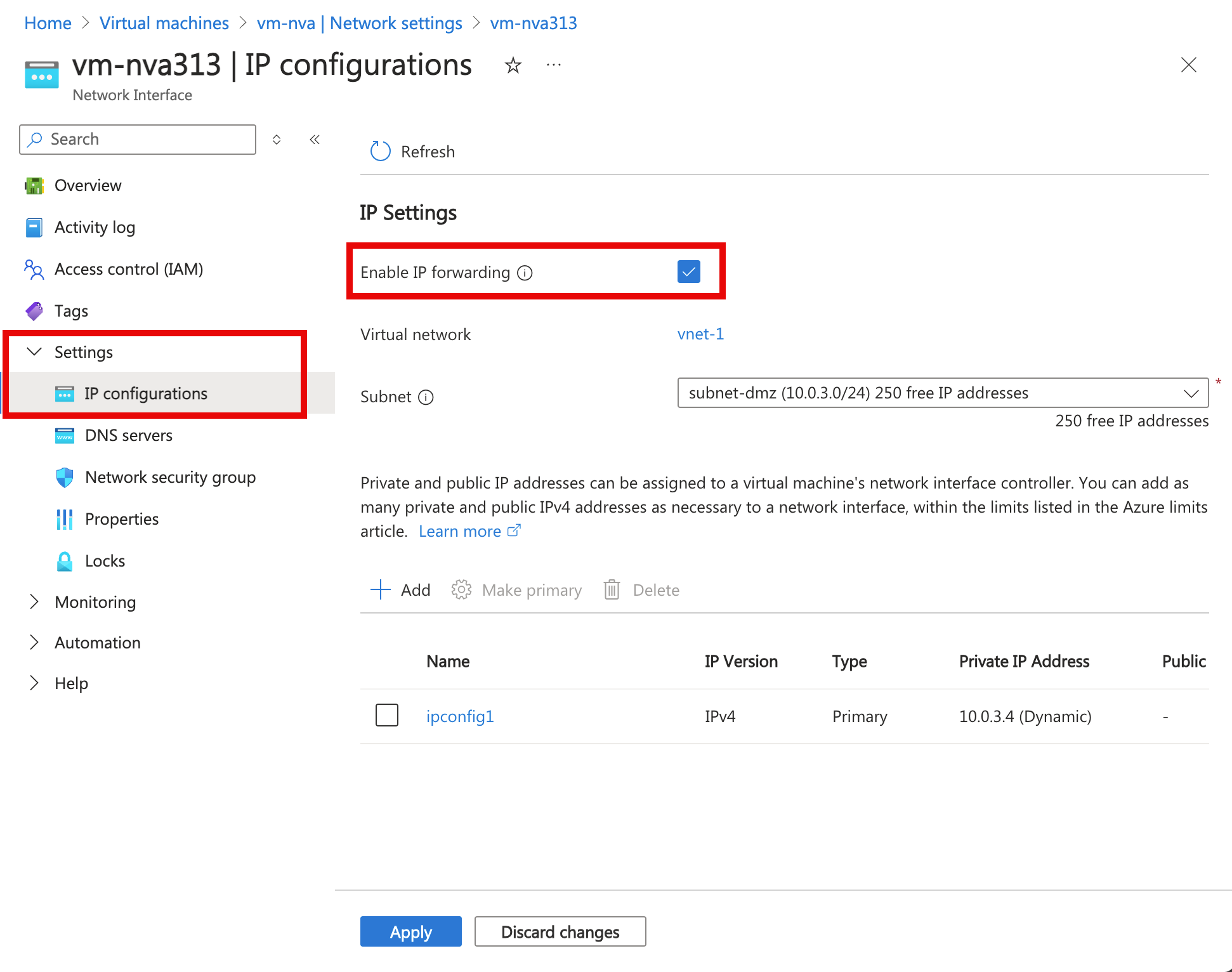

Di halaman gambaran umum antarmuka jaringan, pilih Konfigurasi IP dari bagian Pengaturan .

Dalam konfigurasi IP, pilih kotak di samping Aktifkan penerusan IP.

Pilih Terapkan.

Mengaktifkan penerusan IP dalam sistem operasi

Di bagian ini, aktifkan penerusan IP untuk sistem operasi komputer virtual vm-nva untuk meneruskan lalu lintas jaringan. Gunakan fitur Jalankan Perintah untuk menjalankan skrip pada komputer virtual.

Di kotak pencarian di bagian atas portal, masukkan Jaringan virtual. Pilih Jaringan Virtual dalam hasil pencarian.

Di Komputer virtual, pilih vm-nva.

Perluas Operasi lalu pilih Jalankan perintah.

Pilih RunShellScript.

Masukkan skrip berikut di jendela Jalankan Skrip Perintah :

sudo sed -i 's/#net.ipv4.ip_forward=1/net.ipv4.ip_forward=1/' /etc/sysctl.conf sudo sysctl -pPilih Jalankan.

Tunggu hingga skrip selesai. Output menunjukkan pengaturan penerusan IP telah diaktifkan.

Kembali ke halaman Gambaran Umumvm-nva dan pilih Hidupkan ulang untuk memulai ulang komputer virtual.

Membuat tabel rute

Di bagian ini, buat tabel rute untuk menentukan rute lalu lintas melalui komputer virtual NVA. Tabel rute dikaitkan dengan subnet subnet-1 tempat komputer virtual vm-public disebarkan.

Di kotak pencarian di bagian atas portal, masukkan Tabel rute. Pilih Tabel rute di hasil pencarian.

Pilih + Buat.

Di Buat tabel Rute masukkan atau pilih informasi berikut:

Pengaturan Nilai Detail proyek Langganan Pilih langganan Anda. Grup sumber daya Pilih test-rg. Rincian contoh Wilayah Pilih East US 2. Nama Masukkan route-table-public. Sebarluaskan rute gateway Biarkan pilihan default menjadi Ya. Pilih Tinjau + kreasikan.

Pilih Buat.

Membuat rute

Di bagian ini, buat rute di tabel rute yang Anda buat di langkah-langkah sebelumnya.

Di kotak pencarian di bagian atas portal, masukkan Tabel rute. Pilih Tabel rute di hasil pencarian.

Pilih route-table-public.

Perluas Pengaturan lalu pilih Rute.

Pilih + Tambahkan di Rute.

Masukkan atau pilih informasi berikut di Tambahkan rute:

Pengaturan Nilai Nama rute Masukkan to-private-subnet. Jenis tujuan Pilih Alamat IP. Alamat IP tujuan/rentang CIDR Masukkan 10.0.2.0/24. Jenis lompatan berikutnya Pilih Peralatan Virtual. Alamat lompatan selanjutnya Masukkan 10.0.3.4.

Ini adalah alamat IP vm-nva yang Anda buat di langkah-langkah sebelumnya..Pilih Tambahkan.

Pilih Subnet di Pengaturan.

Pilih + Kaitkan.

Masukkan atau pilih informasi berikut di Kaitkan subnet:

Pengaturan Nilai Jaringan virtual Pilih vnet-1 (test-rg). Subnet Pilih subnet-1. Pilih OK.

Menguji perutean lalu lintas jaringan

Uji perutean trafik jaringan dari vm-public ke vm-private. Uji pengaturan rute lalu lintas jaringan dari vm-private ke vm-public.

Menguji lalu lintas jaringan dari vm-public ke vm-private

Di kotak pencarian di bagian atas portal, masukkan Jaringan virtual. Pilih Jaringan Virtual dalam hasil pencarian.

Di Komputer virtual, pilih vm-public.

Pilih Sambungkan lalu Sambungkan melalui Bastion di bagian Gambaran Umum .

Di halaman Koneksi bastion , masukkan atau pilih informasi berikut:

Pengaturan Nilai Jenis Autentikasi Pilih Kunci Privat SSH dari File Lokal. Nama pengguna Masukkan nama pengguna yang Anda buat. File Lokal Pilih file kunci privat vm-public-key yang Anda unduh. Pilih Sambungkan.

Di prompt, masukkan perintah berikut untuk menelusuri perutean lalu lintas jaringan dari vm-public ke vm-private:

tracepath vm-privateResponsnya serupa dengan contoh berikut:

azureuser@vm-public:~$ tracepath vm-private 1?: [LOCALHOST] pmtu 1500 1: vm-nva.internal.cloudapp.net 1.766ms 1: vm-nva.internal.cloudapp.net 1.259ms 2: vm-private.internal.cloudapp.net 2.202ms reached Resume: pmtu 1500 hops 2 back 1Anda dapat melihat ada dua hop dalam respons ini untuk lalu lintas ICMP dari

tracepathke vm-private. Lompatan pertama adalah vm-nva. Tujuan dari lompatan kedua adalah vm-private.Azure mengirim lalu lintas dari subnet-1 melalui NVA dan tidak langsung ke subnet-privat karena sebelumnya Anda menambahkan rute ke subnet privat ke route-table-public dan mengaitkannya ke subnet-1.

Tutup sesi Bastion.

Menguji lalu lintas jaringan dari vm-private ke vm-public

Di kotak pencarian di bagian atas portal, masukkan Jaringan virtual. Pilih Jaringan Virtual dalam hasil pencarian.

Di Komputer virtual, pilih vm-private.

Pilih Sambungkan lalu Sambungkan melalui Bastion di bagian Gambaran Umum .

Di halaman Koneksi bastion , masukkan atau pilih informasi berikut:

Pengaturan Nilai Jenis Autentikasi Pilih Kunci Privat SSH dari File Lokal. Nama pengguna Masukkan nama pengguna yang Anda buat. File Lokal Pilih file kunci pribadi vm-private-key yang Anda unduh. Pilih Sambungkan.

Pada prompt, masukkan perintah berikut untuk melacak perutean lalu lintas jaringan dari vm-private ke vm-public:

tracepath vm-publicResponsnya serupa dengan contoh berikut:

azureuser@vm-private:~$ tracepath vm-public 1?: [LOCALHOST] pmtu 1500 1: vm-public.internal.cloudapp.net 2.584ms reached 1: vm-public.internal.cloudapp.net 2.147ms reached Resume: pmtu 1500 hops 1 back 2Anda dapat melihat ada satu lompatan dalam respons ini, yang merupakan tujuan vm-public.

Azure mengirim lalu lintas langsung dari subnet-privat ke subnet-1. Secara default, Azure merutekan lalu lintas langsung antar subnet.

Tutup sesi Bastion.

Setelah selesai menggunakan sumber daya yang Anda buat, Anda dapat menghapus grup sumber daya dan semua sumber dayanya.

Di portal Azure, cari dan pilih Grup sumber daya.

Pada halaman Resource groups, pilih kelompok sumber daya test-rg.

Pada halaman test-rg, pilih Hapus grup sumber daya.

Masukkan test-rg di Masukkan nama grup sumber daya untuk mengonfirmasi penghapusan, lalu pilih Hapus.

Langkah selanjutnya

Di tutorial ini, Anda akan:

Membuat tabel rute dan mengaitkannya ke subnet.

Membuat NVA sederhana yang merutekan lalu lintas dari subnet publik ke subnet privat.

Anda dapat menyebarkan NVA yang telah dikonfigurasi sebelumnya dari Azure Marketplace, yang menyediakan banyak fungsi jaringan yang berguna.

Untuk mempelajari selengkapnya tentang perutean, lihat Ringkasan perutean dan Mengelola tabel rute. Perutean juga dapat dikonfigurasi secara otomatis dalam skala besar dengan fitur manajemen rute yang ditentukan pengguna (UDR) Azure Virtual Network Manager .

Untuk mempelajari cara membatasi akses jaringan ke sumber daya PaaS dengan titik akhir layanan jaringan virtual, lanjutkan ke tutorial berikutnya.