Mengonfigurasi VPN Gateway P2S untuk autentikasi ID Microsoft Entra – aplikasi terdaftar secara manual

Artikel ini membantu Anda mengonfigurasi pengaturan VPN Gateway penyewa Microsoft Entra dan titik-ke-situs (P2S) untuk autentikasi ID Microsoft Entra. Untuk informasi lebih lanjut tentang protokol dan autentikasi point-to-site, lihat Tentang VPN point-to-site VPN Gateway. Untuk mengautentikasi menggunakan autentikasi ID Microsoft Entra, Anda harus menyertakan jenis terowongan OpenVPN dalam konfigurasi titik-ke-situs Anda.

Catatan

Autentikasi ID Microsoft Entra hanya didukung untuk koneksi protokol OpenVPN® dan memerlukan Klien Azure VPN.

Prasyarat

Langkah-langkah dalam artikel ini memerlukan penyewa Microsoft Entra. Jika Anda tidak memiliki penyewa Microsoft Entra, Anda bisa membuatnya menggunakan langkah-langkah di artikel Membuat penyewa baru. Perhatikan bidang berikut saat membuat direktori Anda:

- Nama organisasi

- Nama domain awal

Jika Anda sudah memiliki gateway P2S yang sudah ada, langkah-langkah dalam artikel ini membantu Anda mengonfigurasi gateway untuk autentikasi ID Microsoft Entra. Anda juga dapat membuat gateway VPN baru. Tautan untuk membuat gateway baru disertakan dalam artikel ini.

Catatan

Autentikasi ID Microsoft Entra hanya didukung untuk koneksi protokol OpenVPN® dan memerlukan Klien Azure VPN.

Membuat pengguna penyewa Microsoft Entra

Buat dua akun di penyewa Microsoft Entra yang baru dibuat. Untuk langkah-langkahnya, lihat Menambahkan atau menghapus pengguna baru.

- Akun administrator global

- Akun pengguna

Akun administrator global akan digunakan untuk memberikan persetujuan pada pendaftaran aplikasi Azure VPN. Akun pengguna dapat digunakan untuk menguji autentikasi OpenVPN.

Tetapkan salah satu akun peran Administrator global. Untuk langkah-langkahnya, lihat Menetapkan peran administrator dan non-administrator kepada pengguna dengan ID Microsoft Entra.

Mengotorisasi aplikasi Azure VPN

Masuk ke portal Azure sebagai pengguna yang diberi peran Administrator perusahaan.

Selanjutnya, berikan persetujuan admin untuk organisasi Anda. Hal ini memungkinkan aplikasi Azure VPN untuk masuk dan membaca profil pengguna. Salin dan tempel URL yang berkaitan dengan lokasi penyebaran Anda di bilah alamat browser Anda:

Publik

https://login.microsoftonline.com/common/oauth2/authorize?client_id=41b23e61-6c1e-4545-b367-cd054e0ed4b4&response_type=code&redirect_uri=https://portal.azure.com&nonce=1234&prompt=admin_consentAzure Government

https://login.microsoftonline.us/common/oauth2/authorize?client_id=51bb15d4-3a4f-4ebf-9dca-40096fe32426&response_type=code&redirect_uri=https://portal.azure.us&nonce=1234&prompt=admin_consentMicrosoft Cloud Jerman

https://login-us.microsoftonline.de/common/oauth2/authorize?client_id=538ee9e6-310a-468d-afef-ea97365856a9&response_type=code&redirect_uri=https://portal.microsoftazure.de&nonce=1234&prompt=admin_consentMicrosoft Azure dioperasikan oleh 21Vianet

https://login.chinacloudapi.cn/common/oauth2/authorize?client_id=49f817b6-84ae-4cc0-928c-73f27289b3aa&response_type=code&redirect_uri=https://portal.azure.cn&nonce=1234&prompt=admin_consentCatatan

Jika Anda menggunakan akun admin global yang tidak asli penyewa Microsoft Entra untuk memberikan persetujuan, ganti "umum" dengan ID penyewa Microsoft Entra di URL. Anda mungkin juga harus mengganti “umum” dengan ID penyewa Anda dalam kasus lain tertentu juga. Untuk bantuan dalam menemukan ID penyewa Anda, lihat Cara menemukan ID penyewa Microsoft Entra Anda.

Pilih akun yang memiliki peran Administrator global jika diminta.

Pada halaman Izin yang diminta, pilih Terima.

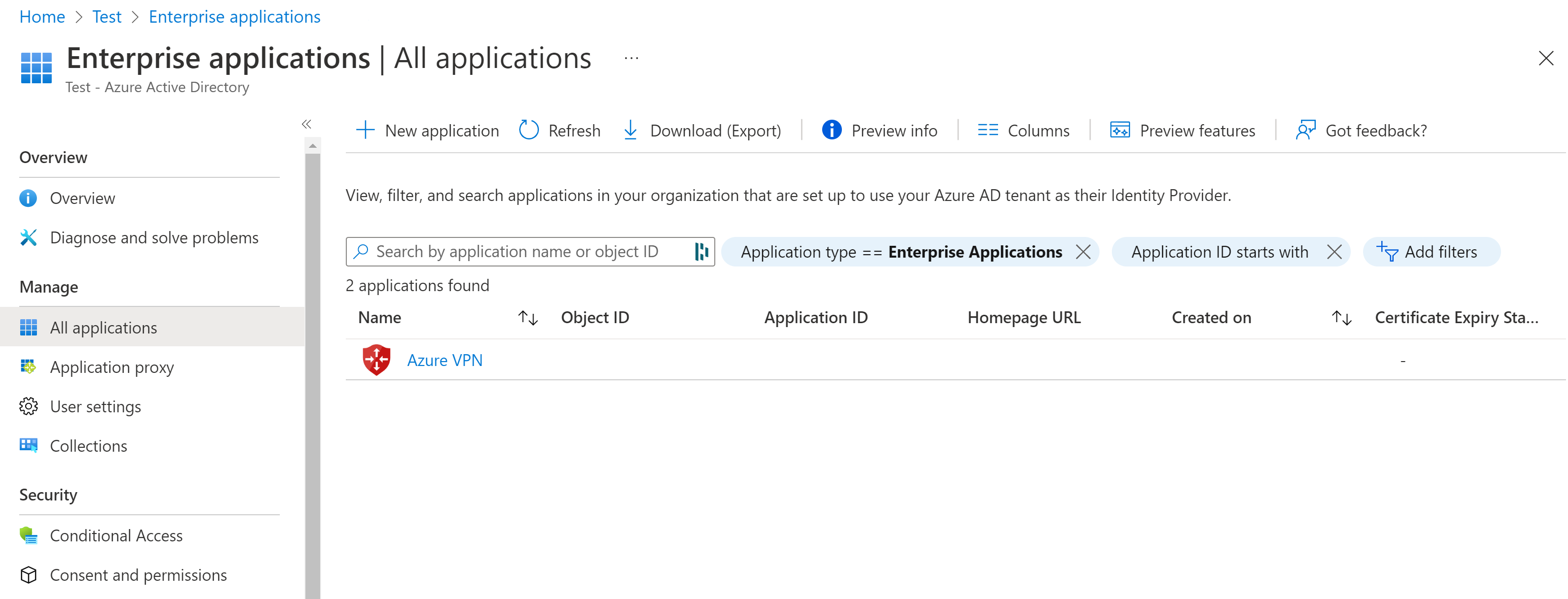

Buka ID Microsoft Entra. Di panel sebelah kiri, pilih Aplikasi Enterprise. Anda akan melihat Azure VPN terdaftar.

Mengonfigurasi gateway VPN

Penting

portal Azure sedang dalam proses memperbarui bidang Azure Active Directory ke Entra. Jika Anda melihat ID Microsoft Entra yang direferensikan dan belum melihat nilai tersebut di portal, Anda dapat memilih nilai Azure Active Directory.

Temukan ID Penyewa direktori yang ingin Anda gunakan untuk autentikasi. Ini tercantum di bagian properti dari halaman Direktori Aktif. Untuk bantuan dalam menemukan ID penyewa Anda, lihat Cara menemukan ID penyewa Microsoft Entra Anda.

Jika Anda belum memiliki lingkungan titik-ke-situs yang berfungsi, ikuti instruksi untuk membuatnya. Lihat Membuat VPN titik-ke-situs untuk membuat dan mengonfigurasi gateway VPN titik-ke-situs. Saat Anda membuat gateway VPN, SKU Dasar tidak didukung untuk OpenVPN.

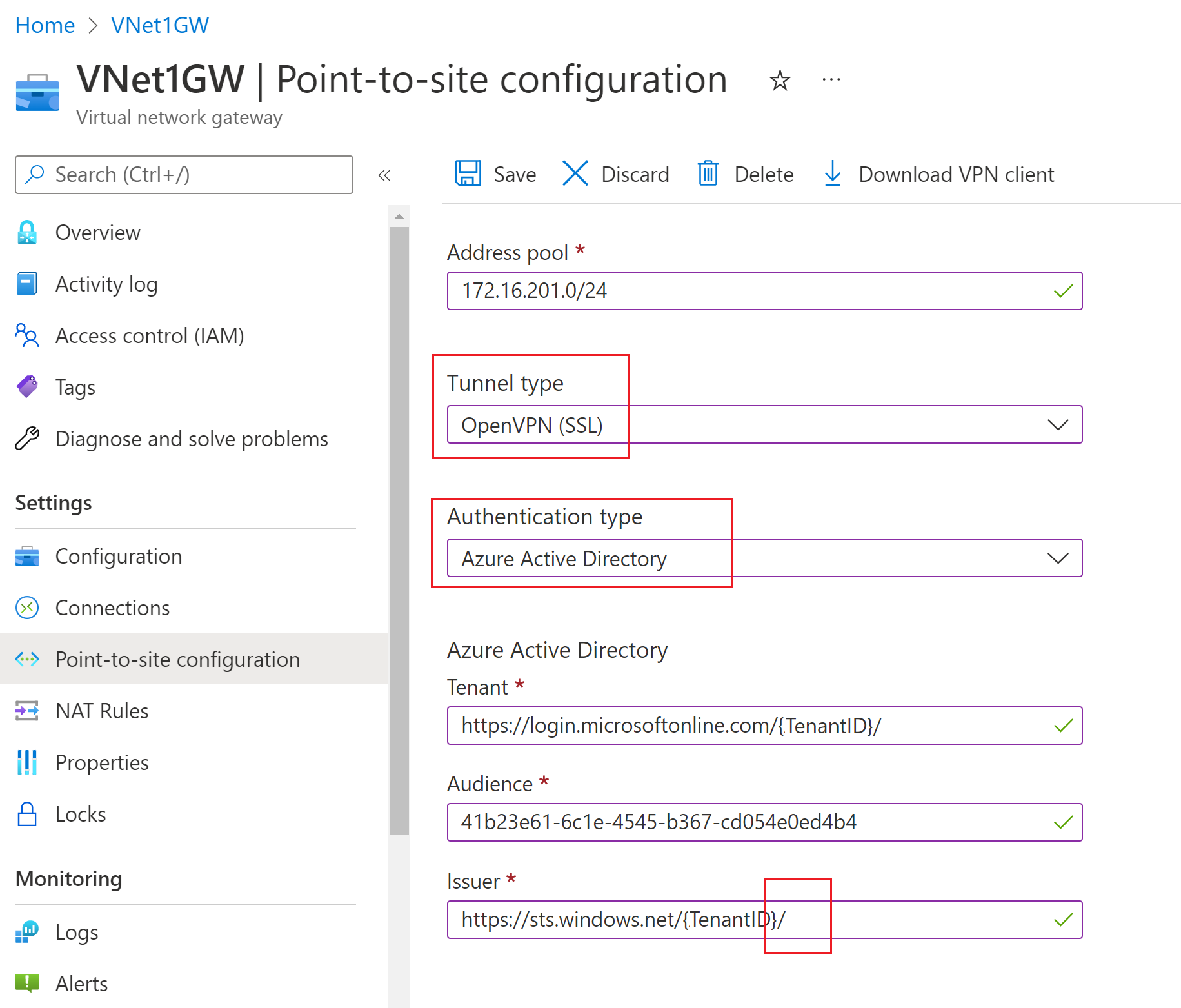

Membuat gateway virtual network. Di panel kiri, klik Konfigurasi titik-ke-situs.

Konfigurasikan pengaturan berikut:

- Kumpulan alamat: kumpulan alamat klien

- Jenis terowongan: OpenVPN (SSL)

- Jenis autentikasi: ID Microsoft Entra

Untuk nilai ID Microsoft Entra, gunakan panduan berikut untuk nilai Penyewa, Audiens, dan Penerbit . Ganti {TenantID} dengan ID penyewa Anda, berhati-hatilah untuk menghapus {} dari contoh saat Anda mengganti nilai ini.

Penyewa: TenantID untuk penyewa Microsoft Entra. Masukkan ID penyewa yang sesuai dengan konfigurasi Anda. Pastikan URL Penyewa tidak memiliki

\(garis miring terbelakang) di akhir. Garis miring diperbolehkan.- Azure Public AD:

https://login.microsoftonline.com/{TenantID} - Azure Government AD:

https://login.microsoftonline.us/{TenantID} - Azure Jerman AD:

https://login-us.microsoftonline.de/{TenantID} - Tiongkok 21Vianet AD:

https://login.chinacloudapi.cn/{TenantID}

- Azure Public AD:

Audiens: ID Aplikasi aplikasi Aplikasi Microsoft Entra Enterprise "Azure VPN".

- Azure Public:

41b23e61-6c1e-4545-b367-cd054e0ed4b4 - Azure Government:

51bb15d4-3a4f-4ebf-9dca-40096fe32426 - Azure Jerman:

538ee9e6-310a-468d-afef-ea97365856a9 - Microsoft Azure dioperasikan oleh 21Vianet:

49f817b6-84ae-4cc0-928c-73f27289b3aa

- Azure Public:

Penerbit: URL Layanan Token Aman. Sertakan garis miring berikutnya di akhir nilai Penerbit . Jika tidak, koneksi mungkin gagal. Contoh:

https://sts.windows.net/{TenantID}/

Setelah Anda selesai mengonfigurasi pengaturan, klik Simpan di bagian atas halaman.

Mengunduh paket konfigurasi profil Klien Azure VPN

Di bagian ini, Anda membuat dan mengunduh paket konfigurasi profil Klien Azure VPN. Paket ini berisi pengaturan yang dapat Anda gunakan untuk mengonfigurasi profil Klien Azure VPN di komputer klien.

Di bagian atas halaman konfigurasi Titik-ke-situs, klik Unduh klien VPN. Perlu beberapa menit hingga paket konfigurasi klien dapat dibuat.

Browser Anda menunjukkan bahwa file zip konfigurasi klien tersedia. File diberi nama yang sama dengan gateway Anda.

Ekstrak file zip yang diunduh.

Telusuri folder "AzureVPN" yang belum di-zip.

Catat lokasi file “azurevpnconfig.xml”. azurevpnconfig.xml berisi pengaturan untuk koneksi VPN. Anda juga dapat mendistribusikan file ini ke semua pengguna yang perlu tersambung melalui email atau cara lain. Pengguna akan memerlukan kredensial ID Microsoft Entra yang valid agar berhasil tersambung.

Langkah berikutnya

- Untuk menyambungkan ke jaringan virtual, Anda harus mengonfigurasi klien Azure VPN di komputer klien Anda. Lihat Mengonfigurasi klien VPN untuk koneksi VPN P2S- Windows atau Mengonfigurasi klien VPN untuk koneksi VPN P2S- macOS.

- Untuk tanya jawab umum, lihat bagian Titik-ke-situs dari TANYA JAWAB UMUM VPN Gateway.

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk