Mengamankan identitas terkelola di ID Microsoft Entra

Dalam artikel ini, pelajari tentang mengelola rahasia dan kredensial untuk mengamankan komunikasi antar layanan. Identitas terkelola menyediakan identitas yang dikelola secara otomatis di ID Microsoft Entra. Aplikasi menggunakan identitas terkelola untuk terhubung ke sumber daya yang mendukung autentikasi Microsoft Entra, dan untuk mendapatkan token Microsoft Entra, tanpa manajemen kredensial.

Manfaat identitas terkelola

Manfaat menggunakan identitas terkelola:

Dengan identitas terkelola, kredensial dikelola sepenuhnya, diputar, dan dilindungi oleh Azure. Identitas disediakan dan dihapus dengan sumber daya Azure. Identitas terkelola memungkinkan sumber daya Azure berkomunikasi dengan layanan yang mendukung autentikasi Microsoft Entra.

Tidak ada, termasuk peran istimewa yang ditetapkan, memiliki akses ke kredensial, yang tidak dapat dibocorkan secara tidak sengaja dengan disertakan dalam kode.

Menggunakan identitas terkelola

Identitas terkelola adalah yang terbaik untuk komunikasi di antara layanan yang mendukung autentikasi Microsoft Entra. Sistem sumber meminta akses ke layanan target. Sumber daya Azure apa pun dapat menjadi sistem sumber. Misalnya, komputer virtual Azure (VM), instans Azure Function, dan instans Azure App Services mendukung identitas terkelola.

Pelajari selengkapnya dalam video, Untuk apa identitas terkelola dapat digunakan?

Autentikasi dan otorisasi

Dengan identitas terkelola, sistem sumber mendapatkan token dari ID Microsoft Entra tanpa manajemen kredensial pemilik. Azure mengelola kredensial. Token yang diperoleh oleh sistem sumber disajikan ke sistem target untuk autentikasi.

Sistem target mengautentikasi dan mengotorisasi sistem sumber untuk mengizinkan akses. Jika layanan target mendukung autentikasi Microsoft Entra, layanan tersebut menerima token akses yang dikeluarkan oleh ID Microsoft Entra.

Azure memiliki sarana kontrol dan sarana data. Anda membuat sumber daya di sarana kontrol, dan mengaksesnya di bidang data. Misalnya, Anda membuat database Azure Cosmos DB di sarana kontrol, tetapi mengkuerinya di bidang data.

Setelah sistem target menerima token untuk autentikasi, sistem tersebut mendukung mekanisme otorisasi untuk sarana kontrol dan sarana datanya.

Operasi sarana kontrol Azure dikelola oleh Azure Resource Manager dan menggunakan kontrol akses berbasis peran Azure (Azure RBAC). Dalam bidang data, sistem target memiliki mekanisme otorisasi. Azure Storage mendukung Azure RBAC pada sarana data. Misalnya, aplikasi yang menggunakan Azure App Services dapat membaca data dari Azure Storage, dan aplikasi yang menggunakan Azure Kubernetes Service dapat membaca rahasia yang disimpan di Azure Key Vault.

Selengkapnya:

- Apa itu Azure Resource Manager?

- Apa itu Azure RBAC berbasis peran Azure?

- Sarana kontrol Azure dan sarana data

- Layanan Azure yang dapat menggunakan identitas terkelola untuk mengakses layanan lain

Identitas terkelola yang ditetapkan sistem dan ditetapkan pengguna

Ada dua jenis identitas terkelola, sistem, dan yang ditetapkan pengguna.

Identitas terkelola yang ditetapkan sistem:

- Hubungan satu ke satu dengan sumber daya Azure

- Misalnya, ada identitas terkelola unik yang terkait dengan setiap VM

- Terikat dengan siklus hidup sumber daya Azure. Saat sumber daya dihapus, identitas terkelola yang terkait dengannya, akan dihapus secara otomatis.

- Tindakan ini menghilangkan risiko dari akun yatim piatu

Identitas terkelola yang ditetapkan pengguna

- Siklus hidup independen dari sumber daya Azure. Anda mengelola siklus hidup.

- Saat sumber daya Azure dihapus, identitas terkelola yang ditetapkan pengguna yang ditetapkan tidak dihapus secara otomatis

- Menetapkan identitas terkelola yang ditetapkan pengguna ke nol atau lebih sumber daya Azure

- Buat identitas sebelumnya, lalu tetapkan ke sumber daya nanti

Menemukan perwakilan layanan identitas terkelola di ID Microsoft Entra

Untuk menemukan identitas terkelola, Anda dapat menggunakan:

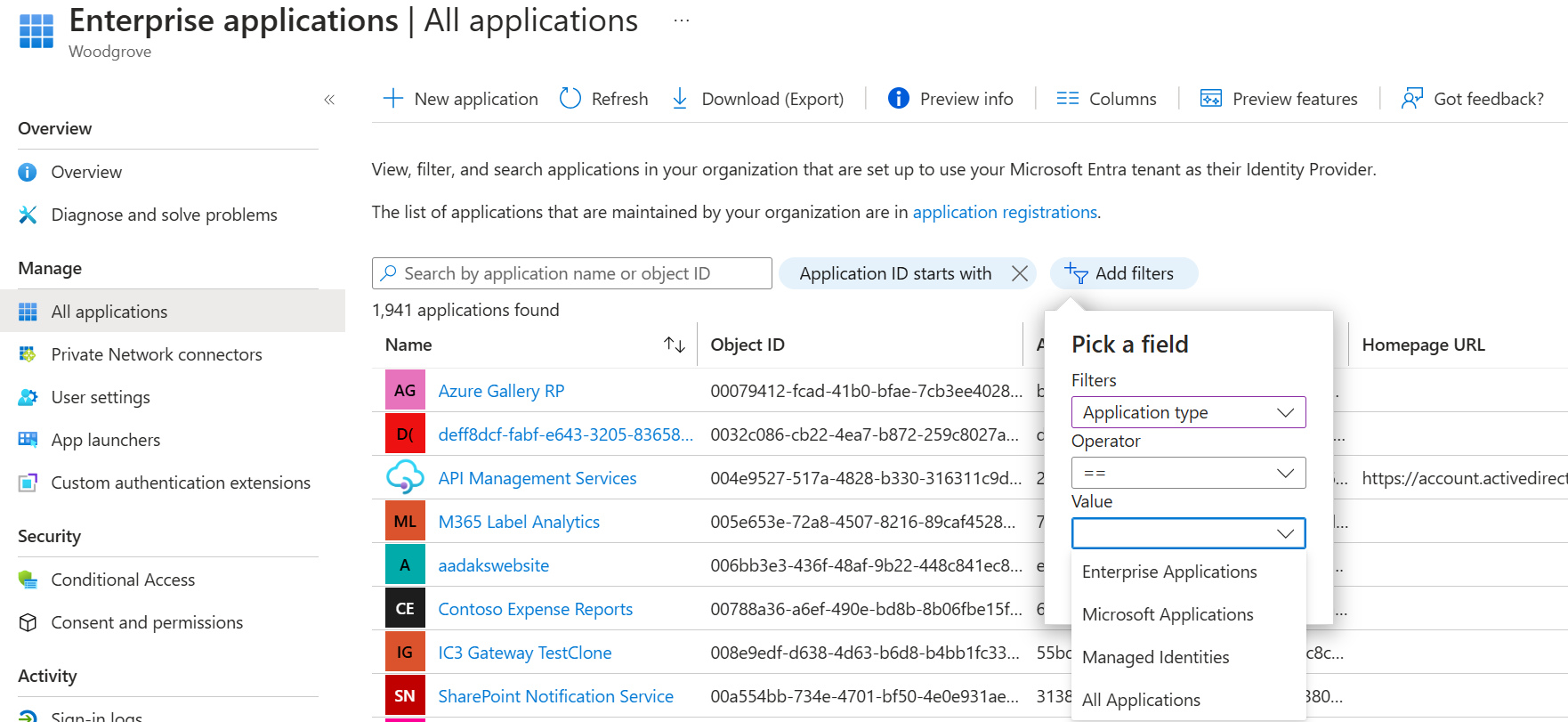

- Halaman aplikasi perusahaan di portal Azure

- Microsoft Graph

Portal Microsoft Azure

Di portal Azure, di navigasi kiri, pilih ID Microsoft Entra.

Di navigasi kiri, pilih Aplikasi perusahaan.

Di kolom Jenis aplikasi, di bawah Nilai, pilih panah bawah untuk memilih Identitas Terkelola.

Microsoft Graph

Gunakan permintaan GET berikut ke Microsoft Graph untuk mendapatkan daftar identitas terkelola di penyewa Anda.

https://graph.microsoft.com/v1.0/servicePrincipals?$filter=(servicePrincipalType eq 'ManagedIdentity')

Anda dapat memfilter permintaan ini. Untuk informasi selengkapnya, lihat GET servicePrincipal.

Menilai keamanan identitas terkelola

Untuk menilai keamanan identitas terkelola:

Periksa hak istimewa untuk memastikan model dengan hak istimewa paling sedikit dipilih

- Gunakan cmdlet Microsoft Graph berikut untuk mendapatkan izin yang ditetapkan ke identitas terkelola Anda:

Get-MgServicePrincipalAppRoleAssignment -ServicePrincipalId <String>Pastikan identitas terkelola bukan bagian dari grup istimewa, seperti grup administrator.

- Untuk menghitung anggota grup Anda yang sangat istimewa dengan Microsoft Graph:

Get-MgGroupMember -GroupId <String> [-All <Boolean>] [-Top <Int32>] [<CommonParameters>]

Berpindah ke identitas terkelola

Jika Anda menggunakan perwakilan layanan atau akun pengguna Microsoft Entra, evaluasi penggunaan identitas terkelola. Anda dapat menghilangkan kebutuhan untuk melindungi, memutar, dan mengelola kredensial.

Langkah berikutnya

- Apa identitas terkelola untuk sumber daya Azure?

- Mengonfigurasi identitas terkelola untuk sumber daya Azure pada VM menggunakan portal Azure

Akun layanan