Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Ikhtisar

Panduan langkah demi langkah ini menjelaskan cara mengintegrasikan farm SharePoint lokal dengan proksi aplikasi Microsoft Entra.

Prasyarat

Untuk melakukan konfigurasi, Anda memerlukan sumber daya berikut:

- Farm SharePoint 2016 atau yang lebih baru.

- Penyewa Microsoft Entra dengan paket yang menyertakan proksi aplikasi. Pelajari selengkapnya tentang Microsoft Entra ID paket dan harga.

- Farm Microsoft Office Web Apps Server untuk meluncurkan file Office dengan benar dari farm SharePoint lokal.

- Domain kustom terverifikasi di penyewa Microsoft Entra.

- Penyebaran Active Directory lokal yang disinkronkan dengan Microsoft Entra Connect, di mana pengguna dapat masuk ke Azure.

- Konektor jaringan privat diinstal dan berjalan pada komputer dalam domain perusahaan.

Mengonfigurasi SharePoint dengan proksi aplikasi memerlukan dua URL:

- URL eksternal, terlihat oleh pengguna akhir dan ditentukan dalam ID Microsoft Entra. URL ini dapat menggunakan domain kustom. Pelajari selengkapnya tentang bekerja dengan domain kustom di proksi aplikasi Microsoft Entra.

- URL internal, hanya diketahui dalam domain perusahaan dan tidak pernah digunakan secara langsung.

Penting

Untuk memastikan tautan dipetakan dengan benar, ikuti rekomendasi berikut untuk URL internal:

- Gunakan HTTPS.

- Jangan gunakan port kustom.

- Buat host (rekaman

A) di Sistem Nama Domain (DNS) perusahaan yang menunjuk ke SharePoint Web Front End (WFE) (atau load balancer), dan bukan rekaman alias (CName).

Artikel ini menggunakan nilai berikut:

- URL internal:

https://sharepoint. - URL Eksternal:

https://spsites-demo1984.msappproxy.net/. - Akun kumpulan aplikasi untuk aplikasi web SharePoint:

Contoso\spapppool.

Langkah 1: Mengonfigurasi aplikasi di ID Microsoft Entra yang menggunakan proksi aplikasi

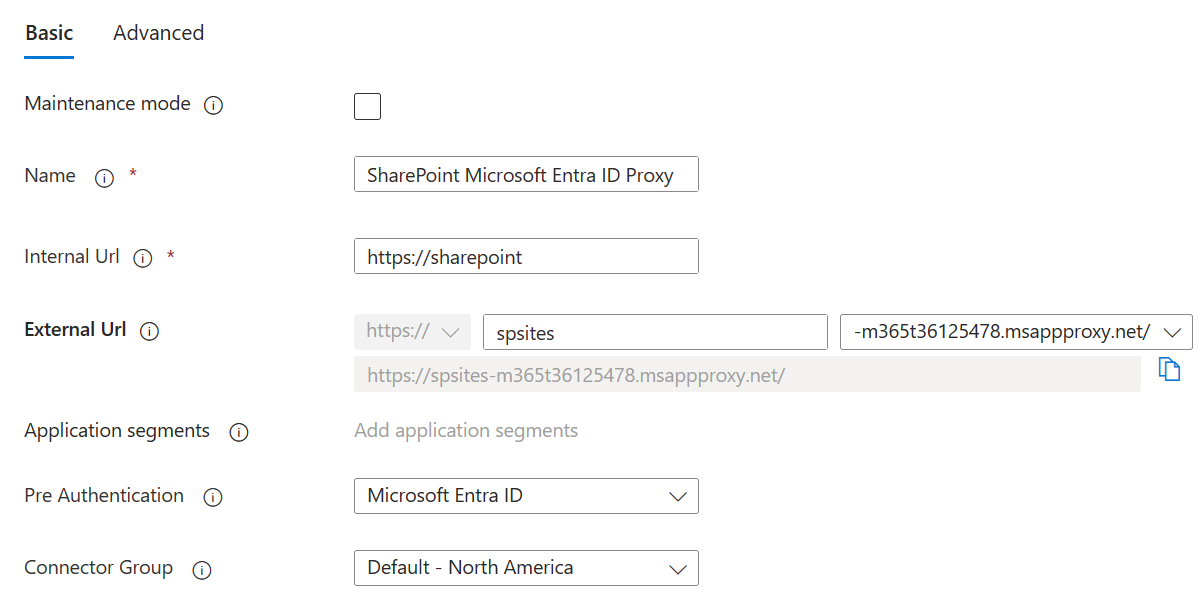

Pada langkah ini, Anda membuat aplikasi di tenant Microsoft Entra yang menggunakan proxy aplikasi. Anda mengatur URL eksternal dan menentukan URL internal, yang keduanya digunakan nanti di SharePoint.

Buat aplikasi dengan pengaturan berikut. Untuk instruksi langkah demi langkah, lihat Menerbitkan aplikasi menggunakan proksi aplikasi Microsoft Entra.

-

URL internal: URL internal SharePoint yang Anda tetapkan nanti di SharePoint, seperti

https://sharepoint. -

Pra-Autentikasi:

Microsoft Entra ID. -

Terjemahkan URL di Header:

No. -

Terjemahkan URL di Isi Aplikasi:

No.

-

URL internal: URL internal SharePoint yang Anda tetapkan nanti di SharePoint, seperti

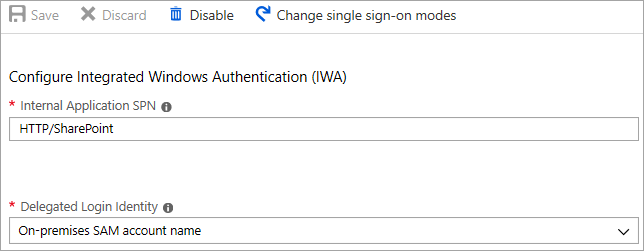

Setelah memublikasikan aplikasi, ikuti langkah-langkah ini untuk mengonfigurasi pengaturan akses menyeluruh.

- Pada halaman aplikasi di portal, pilih Single Sign-On.

- Untuk Mode Single Sign-on, pilih Autentikasi Windows Terintegrasi.

- Atur Nama Prinsipal Layanan Aplikasi Internal (SPN) ke nilai yang Anda tetapkan sebelumnya. Untuk contoh ini, nilainya

HTTP/sharepoint. - Di bawah Identitas Masuk yang Didelegasikan, pilih opsi yang paling cocok untuk konfigurasi forest Active Directory Anda. Misalnya, jika Anda memiliki satu domain Active Directory di forest Anda, pilih Nama akun SAM lokal (seperti yang ditunjukkan pada cuplikan layar berikut). Tetapi jika pengguna Anda tidak berada di domain yang sama dengan SharePoint dan server konektor jaringan privat, pilih Nama prinsipal pengguna lokal (tidak diperlihatkan dalam cuplikan layar).

Selesaikan menyiapkan aplikasi Anda, buka bagian Pengguna dan grup , dan tetapkan pengguna untuk mengakses aplikasi ini.

Langkah 2: Mengonfigurasi aplikasi web SharePoint

Anda harus mengonfigurasi aplikasi web SharePoint dengan Kerberos dan pemetaan akses alternatif yang sesuai untuk bekerja dengan benar dengan proksi aplikasi Microsoft Entra. Anda memiliki dua pilihan:

- Buat aplikasi web baru dan gunakan hanya zona default. Gunakan zona default untuk pengalaman terbaik dengan SharePoint. Misalnya, tautan dalam pemberitahuan email yang dihasilkan SharePoint menunjuk ke zona default.

- Perluas aplikasi web yang ada untuk mengonfigurasi Kerberos di zona nondefault.

Penting

Terlepas dari zona yang Anda gunakan, akun kumpulan aplikasi aplikasi web SharePoint harus menjadi akun domain agar Kerberos berfungsi dengan benar.

Membuat aplikasi web SharePoint

Skrip menunjukkan contoh pembuatan aplikasi web baru menggunakan zona default. Kami menyarankan agar Anda menggunakan zona default.

Mulai SharePoint Management Shell dan jalankan skrip.

# This script creates a web application and configures the Default zone with the internal/external URL needed to work with Microsoft Entra application proxy # Edit variables below to fit your environment. Note that the managed account must exist and it must be a domain account $internalUrl = "https://sharepoint" $externalUrl = "https://spsites-demo1984.msappproxy.net/" $applicationPoolManagedAccount = "Contoso\spapppool" $winAp = New-SPAuthenticationProvider -UseWindowsIntegratedAuthentication -DisableKerberos:$false $wa = New-SPWebApplication -Name "SharePoint - AAD Proxy" -Port 443 -SecureSocketsLayer -URL $externalUrl -ApplicationPool "SharePoint - AAD Proxy" -ApplicationPoolAccount (Get-SPManagedAccount $applicationPoolManagedAccount) -AuthenticationProvider $winAp New-SPAlternateURL -Url $internalUrl -WebApplication $wa -Zone Default -InternalBuka situs Administrasi Pusat SharePoint.

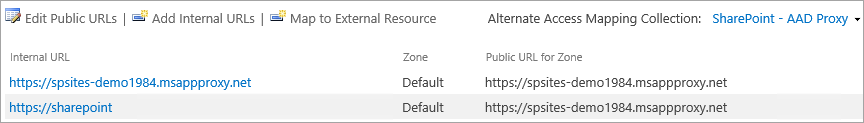

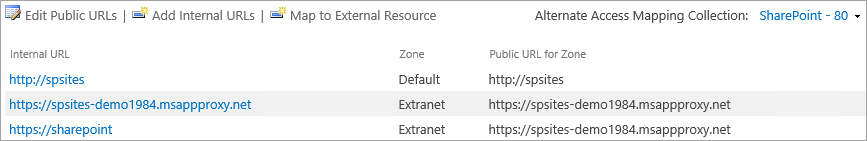

Di bawah Pengaturan Sistem, pilih Konfigurasikan Pemetaan Akses Alternatif. Kotak Koleksi Pemetaan Akses Alternatif terbuka.

Filter tampilan dengan aplikasi web baru.

Jika Anda memperluas aplikasi web yang ada ke zona baru.

Mulai SharePoint Management Shell dan jalankan skrip berikut ini.

# This script extends an existing web application to Internet zone with the internal/external URL needed to work with Microsoft Entra application proxy # Edit variables below to fit your environment $webAppUrl = "http://spsites/" $internalUrl = "https://sharepoint" $externalUrl = "https://spsites-demo1984.msappproxy.net/" $winAp = New-SPAuthenticationProvider -UseWindowsIntegratedAuthentication -DisableKerberos:$false $wa = Get-SPWebApplication $webAppUrl New-SPWebApplicationExtension -Name "SharePoint - AAD Proxy" -Identity $wa -SecureSocketsLayer -Zone Extranet -Url $externalUrl -AuthenticationProvider $winAp New-SPAlternateURL -Url $internalUrl -WebApplication $wa -Zone Extranet -Internal

Buka situs Administrasi Pusat SharePoint.

Di bawah Pengaturan Sistem, pilih Konfigurasikan Pemetaan Akses Alternatif. Kotak Koleksi Pemetaan Akses Alternatif terbuka.

Filter tampilan dengan aplikasi web yang Anda perluas.

Pastikan aplikasi web SharePoint berjalan di bawah akun domain

Untuk mengidentifikasi akun yang menjalankan kumpulan aplikasi aplikasi web SharePoint dan memastikan akun tersebut adalah akun domain, ikuti langkah-langkah berikut:

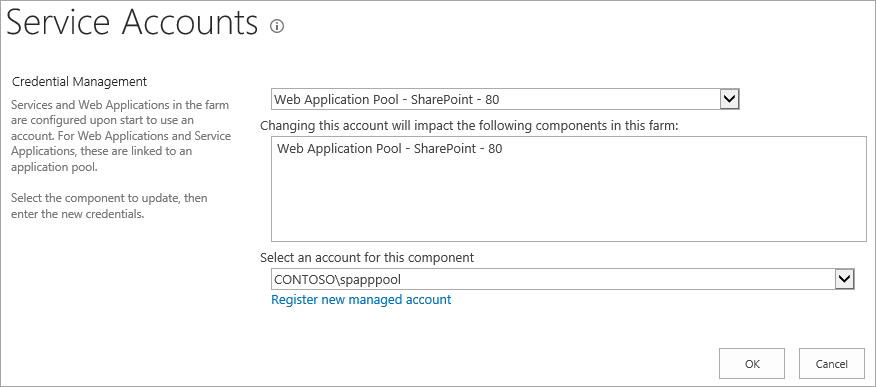

Buka situs Administrasi Pusat SharePoint.

Buka Keamanan dan pilih Konfigurasikan akun layanan.

Pilih Web Application Pool - YourWebApplicationName.

Pastikan bahwa Pilih akun untuk komponen ini mengembalikan akun domain, dan ingat itu, karena akan Anda gunakan di langkah berikutnya.

Pastikan bahwa sertifikat HTTPS dikonfigurasi untuk situs IIS zona ekstranet

Karena URL Internal menggunakan protokol HTTPS (https://SharePoint/), Anda harus mengatur sertifikat di situs Internet Information Services (IIS).

Buka konsol Windows PowerShell.

Jalankan skrip berikut untuk menghasilkan sertifikat yang ditandatangani sendiri dan tambahkan ke

MY storekomputer .# Replace "SharePoint" with the actual hostname of the Internal URL of your Microsoft Entra proxy application New-SelfSignedCertificate -DnsName "SharePoint" -CertStoreLocation "cert:\LocalMachine\My"Penting

Sertifikat yang ditandatangani sendiri hanya cocok untuk tujuan pengujian. Di lingkungan produksi, gunakan sertifikat yang dikeluarkan oleh otoritas sertifikat sebagai gantinya.

Buka konsol Pengelola Layanan Informasi Internet.

Perluas server dalam tampilan pohon, perluas situs , pilih situs SharePoint - Microsoft Entra ID Proxy, dan pilih pengikatan .

Pilih pengikatan https lalu pilih Edit.

Di bidang sertifikat Keamanan Lapisan Transportasi (TLS), pilih sertifikat SharePoint lalu pilih OK.

Sekarang Anda dapat mengakses situs SharePoint secara eksternal melalui proksi aplikasi Microsoft Entra.

Langkah 3: Mengonfigurasi Delegasi yang Dibatasi Kerberos

Pengguna awalnya mengautentikasi di ID Microsoft Entra lalu ke SharePoint dengan menggunakan Kerberos melalui konektor jaringan privat Microsoft Entra. Untuk mengizinkan konektor mendapatkan token Kerberos atas nama pengguna Microsoft Entra, Anda harus mengonfigurasi Kerberos Constrained Delegation (KCD) dengan transisi protokol. Untuk informasi selengkapnya tentang KCD, lihat Ikhtisar Delegasi Kerberos yang Dibatasi.

Mengatur Nama Perwakilan Layanan (SPN) untuk akun layanan SharePoint

Dalam artikel ini, URL internal adalah https://sharepoint, dan nama perwakilan layanan (SPN) adalah HTTP/sharepoint. Ganti nilai tersebut dengan nilai yang sesuai dengan lingkungan Anda.

Untuk mendaftarkan SPN HTTP/sharepoint untuk akun kumpulan aplikasi SharePoint Contoso\spapppool, jalankan perintah berikut dari prompt perintah sebagai administrator domain:

setspn -S HTTP/sharepoint Contoso\spapppool

Perintah Setspn mencari SPN sebelum menambahkannya. Jika SPN sudah ada, Anda akan melihat kesalahan Nilai SPN Duplikat. Hapus SPN yang ada. Verifikasi bahwa SPN berhasil ditambahkan dengan menjalankan perintah Setspn dengan opsi -L. Untuk informasi selengkapnya tentang perintah, lihat Setspn.

Pastikan konektor dipercaya untuk delegasi ke SPN yang Anda tambahkan ke akun kumpulan aplikasi SharePoint

Konfigurasikan KCD sehingga layanan proksi aplikasi Microsoft Entra dapat mendelegasikan identitas pengguna ke akun kumpulan aplikasi SharePoint. Konfigurasikan KCD dengan mengaktifkan konektor jaringan privat untuk mengambil tiket Kerberos untuk pengguna Anda yang diautentikasi di ID Microsoft Entra. Kemudian, server tersebut meneruskan konteks ke aplikasi target (SharePoint dalam hal ini).

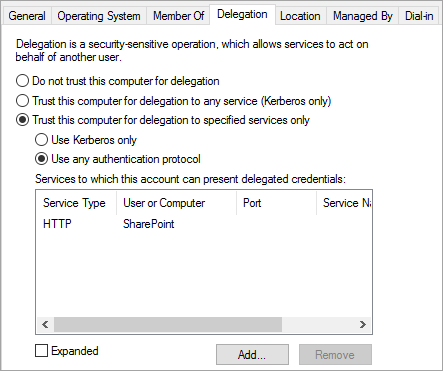

Untuk mengonfigurasi KCD, ikuti langkah-langkah ini untuk setiap komputer konektor:

Masuk ke pengontrol domain sebagai administrator domain, lalu buka Active Directory Users and Computers.

Temukan komputer yang menjalankan konektor jaringan privat Microsoft Entra. Dalam contoh ini, ini adalah komputer yang menjalankan SharePoint Server.

Klik dua kali komputer, lalu pilih tab Delegasi.

Pastikan opsi delegasi diatur ke Percayai komputer ini hanya untuk delegasi ke layanan yang ditentukan. Kemudian, pilih Gunakan protokol autentikasi apa pun.

Pilih tombol Tambah, pilih Pengguna atau Komputer, lalu temukan akun pool aplikasi SharePoint. Misalnya:

Contoso\spapppool.Di daftar SPN, pilih yang Anda buat sebelumnya untuk akun layanan.

Pilih OK lalu pilih OK lagi untuk menyimpan perubahan Anda.

Anda sekarang siap untuk masuk ke SharePoint dengan menggunakan URL eksternal dan untuk mengautentikasi dengan Azure.

Memecahkan masalah kesalahan masuk

Jika masuk ke situs tidak berfungsi, Anda bisa mendapatkan informasi selengkapnya tentang masalah di log Konektor. Dari komputer yang menjalankan konektor, buka Event Viewer, pergi ke Log Aplikasi dan Layanan>Microsoft>Microsoft Entra jaringan privat>Konektor, dan periksa log Admin.

Mengatasi kesalahan BadGateway Kerberos

Jika Anda melihat kesalahan BadGateway Kerberos Yang Salah, jalankan perintah berikut di Windows PowerShell sebagai admin di pengontrol domain. Ganti [servername] dan [serviceaccount] dengan nilai yang sesuai dari lingkungan Anda.

$connector = Get-ADComputer -Identity "[servername]$"Set-ADUser -Identity "[serviceaccount]" -PrincipalsAllowedToDelegateToAccount $connector