Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Ikhtisar

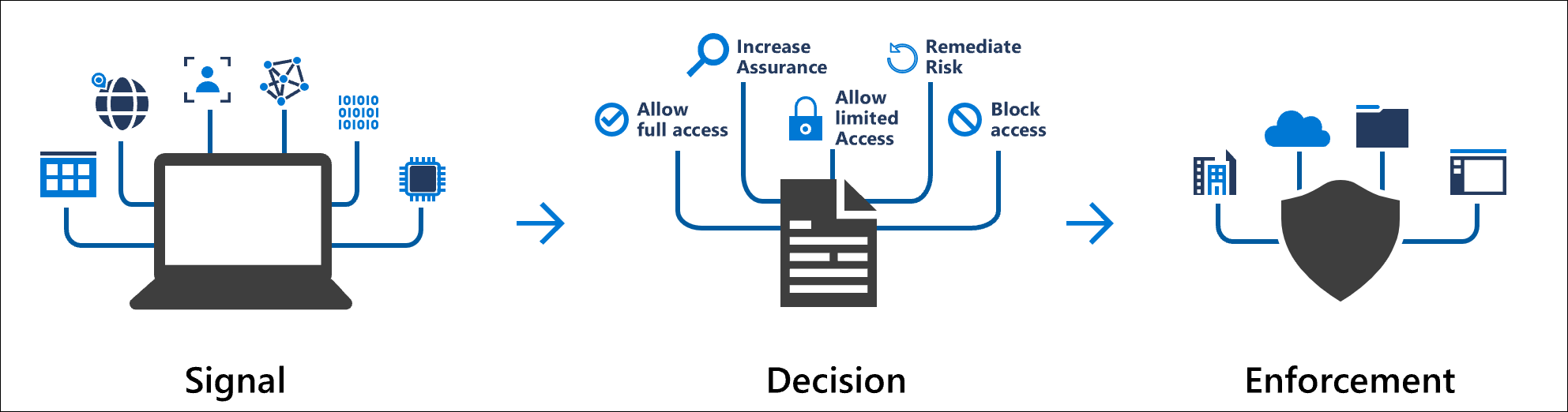

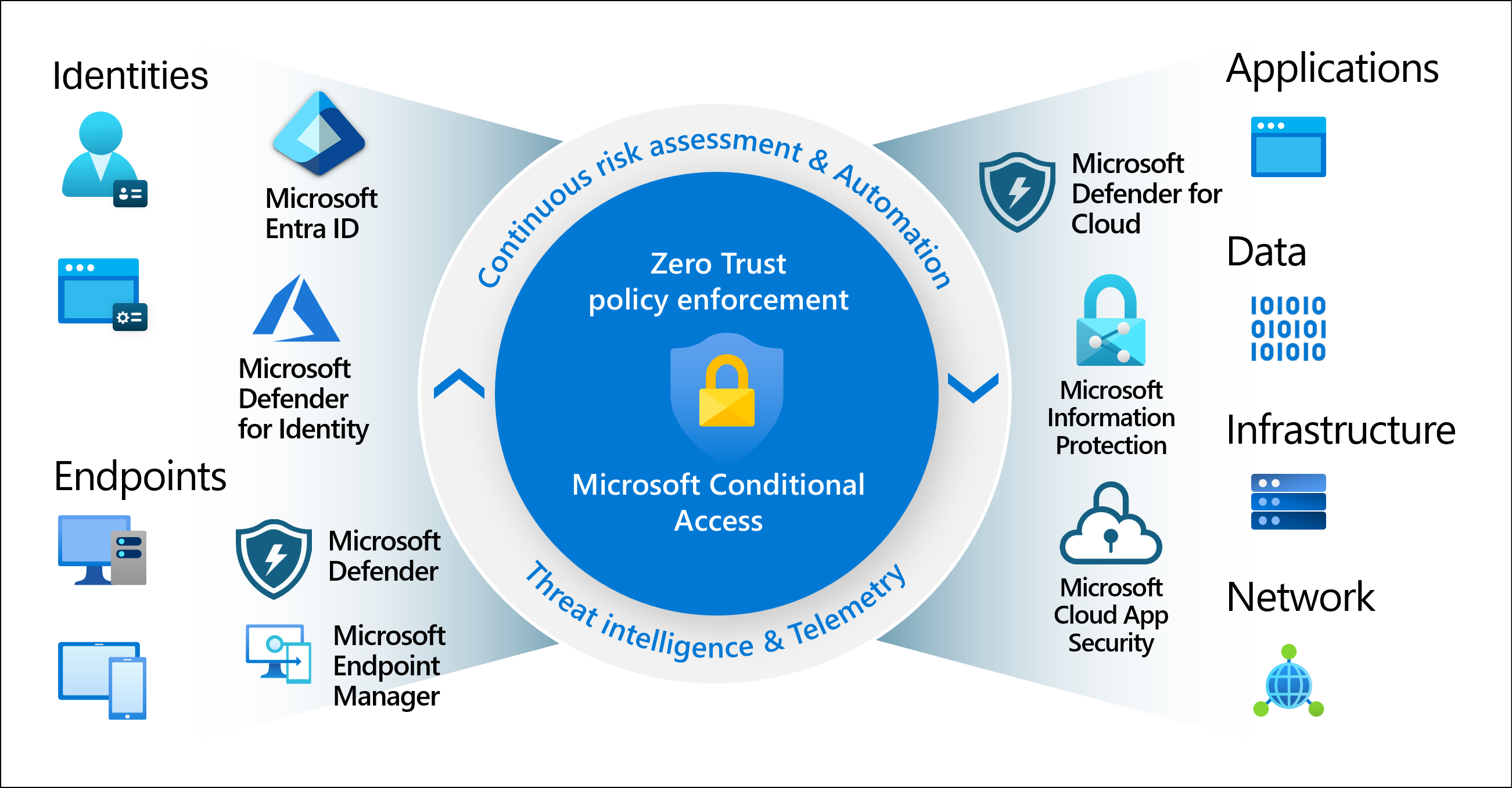

Keamanan modern meluas di luar perimeter jaringan organisasi untuk menyertakan identitas pengguna dan perangkat. Organisasi sekarang menggunakan sinyal berbasis identitas sebagai bagian dari keputusan kontrol akses mereka. Microsoft Entra Conditional Access menggabungkan sinyal, membuat keputusan, dan menerapkan kebijakan organisasi. Akses Bersyarat adalah mesin kebijakan Zero Trust Microsoft, yang memperhitungkan sinyal dari berbagai sumber saat menegakkan keputusan kebijakan.

Kebijakan Akses Bersayaraf yang paling sederhana adalah pernyataan if-then: jika pengguna ingin mengakses sumber daya, maka mereka harus menyelesaikan tindakan. Misalnya: Jika pengguna ingin mengakses aplikasi atau layanan seperti Microsoft 365, maka mereka harus melakukan autentikasi multifaktor untuk mendapatkan akses.

Admin dihadapkan dengan dua tujuan utama:

- Berdayakan pengguna untuk menjadi produktif di mana pun dan kapan pun

- Melindungi aset organisasi

Gunakan kebijakan Akses Bersyar untuk menerapkan kontrol akses yang tepat saat diperlukan untuk menjaga keamanan organisasi Anda dan tidak mengganggu produktivitas.

Penting

Kebijakan Akses Bersyarat diberlakukan setelah autentikasi faktor pertama selesai. Akses Bersyarat tidak dimaksudkan untuk menjadi pertahanan garis depan organisasi untuk skenario seperti serangan denial-of-service (DoS), tetapi dapat menggunakan sinyal dari peristiwa ini untuk menentukan akses.

Sinyal umum

Akses Bersyarat menggunakan sinyal dari berbagai sumber untuk membuat keputusan akses.

Beberapa sinyal ini meliputi:

-

Pengguna, grup, atau agen

- Kebijakan dapat ditargetkan untuk pengguna, grup, dan agen tertentu yang memberi admin kontrol yang terperinci atas akses (Pratinjau).

- Dukungan untuk identitas agen dan pengguna agen memperluas prinsip Zero Trust ke beban kerja AI.

-

Informasi lokasi IP

- Organisasi dapat membuat rentang alamat IP yang dapat digunakan saat membuat keputusan kebijakan.

- Admin dapat menentukan seluruh rentang IP negara/wilayah untuk memblokir atau mengizinkan lalu lintas.

-

Perangkat

- Pengguna dengan perangkat dari platform tertentu atau ditandai dengan status tertentu dapat digunakan saat memberlakukan kebijakan Akses Bersyarat.

- Gunakan filter untuk perangkat agar mengarahkan kebijakan ke perangkat tertentu seperti workstation akses terbatas.

-

Application

- Picu kebijakan Akses Bersyarat yang berbeda saat pengguna mencoba mengakses aplikasi tertentu.

- Terapkan kebijakan ke aplikasi cloud tradisional, aplikasi lokal, dan sumber daya agen.

-

Deteksi risiko real time dan terhitung

- Mengintegrasikan sinyal dari Microsoft Entra ID Protection untuk mengidentifikasi dan memulihkan pengguna berisiko, perilaku masuk, dan aktivitas agen.

-

Microsoft Defender untuk Aplikasi Cloud

- Memantau dan mengontrol akses dan sesi aplikasi pengguna secara real time. Integrasi ini meningkatkan visibilitas dan kontrol atas akses dan aktivitas di lingkungan cloud Anda.

Keputusan umum

- Memblokir akses adalah keputusan yang paling ketat.

- Memberikan akses

- Keputusan yang kurang ketat yang mungkin memerlukan satu atau beberapa opsi berikut:

- Memerlukan otentikasi multifaktor

- Memerlukan kekuatan autentikasi

- Mengharuskan perangkat ditandai sebagai sesuai

- Memerlukan perangkat gabungan hibrid Microsoft Entra

- Memerlukan aplikasi klien yang disetujui

- Memerlukan kebijakan perlindungan aplikasi

- Memerlukan perubahan kata sandi

- Mewajibkan ketentuan penggunaan

Kebijakan yang umum diterapkan

Banyak organisasi memiliki masalah akses umum yang dapat ditangani dengan kebijakan Akses Bersyarat, seperti:

- Memerlukan autentikasi multifaktor untuk pengguna dengan peran administratif

- Membutuhkan autentikasi multifaktor untuk tugas manajemen Azure

- Memblokir masuk untuk pengguna yang mencoba menggunakan protokol autentikasi lama

- Membutuhkan lokasi tepercaya untuk pendaftaran informasi keamanan

- Memblokir atau memberikan akses dari lokasi tertentu

- Memblokir perilaku proses masuk riskan

- Memerlukan perangkat yang dikelola organisasi untuk aplikasi tertentu

Admin dapat membuat kebijakan dari awal atau memulai dengan kebijakan templat di portal atau dengan menggunakan Microsoft Graph API.

Pengalaman admin

Admin dengan setidaknya peran Security Reader dapat menemukan Akses Bersyarat di pusat admin Microsoft Entra di bawah Entra ID>Akses Bersyarat.

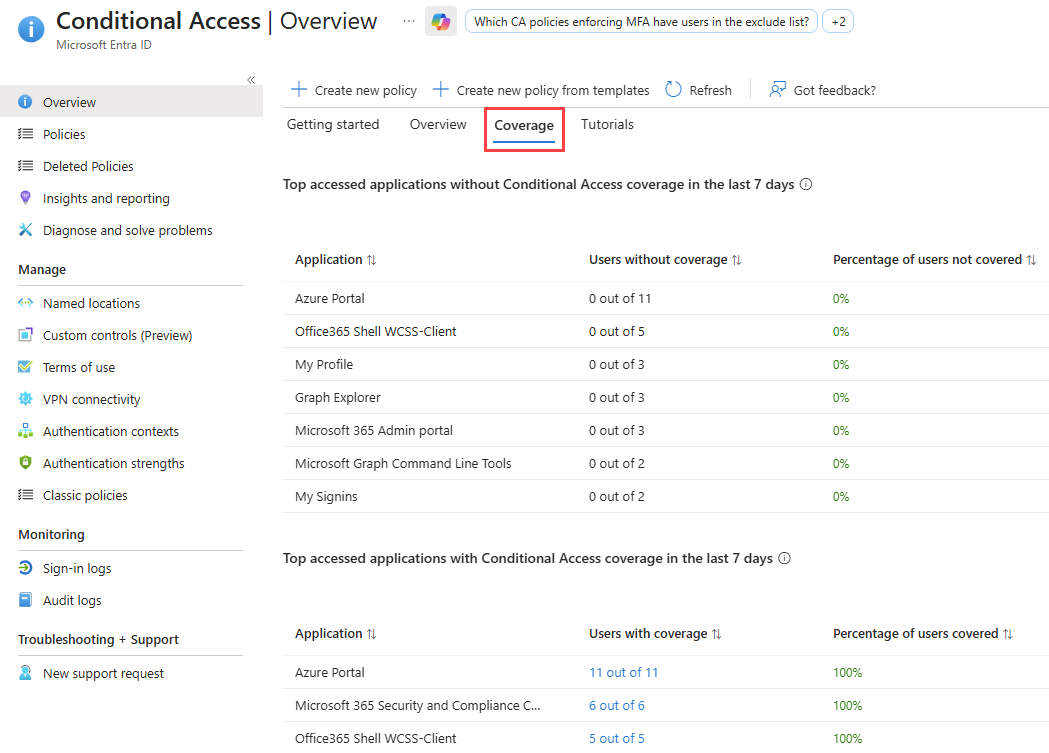

Halaman Gambaran Umum menampilkan ringkasan aktivitas terbaru yang berkaitan dengan kebijakan Akses Bersyarat. Di sini Anda dapat melihat berapa banyak kebijakan yang aktif dibandingkan dengan yang hanya untuk pelaporan, aktivitas agen serta pengguna, aplikasi, perangkat, dan peringatan keamanan umum dengan saran.

Tab Cakupan memperlihatkan ringkasan aplikasi, baik dengan maupun tanpa cakupan kebijakan Akses Bersyarat, selama tujuh hari terakhir.

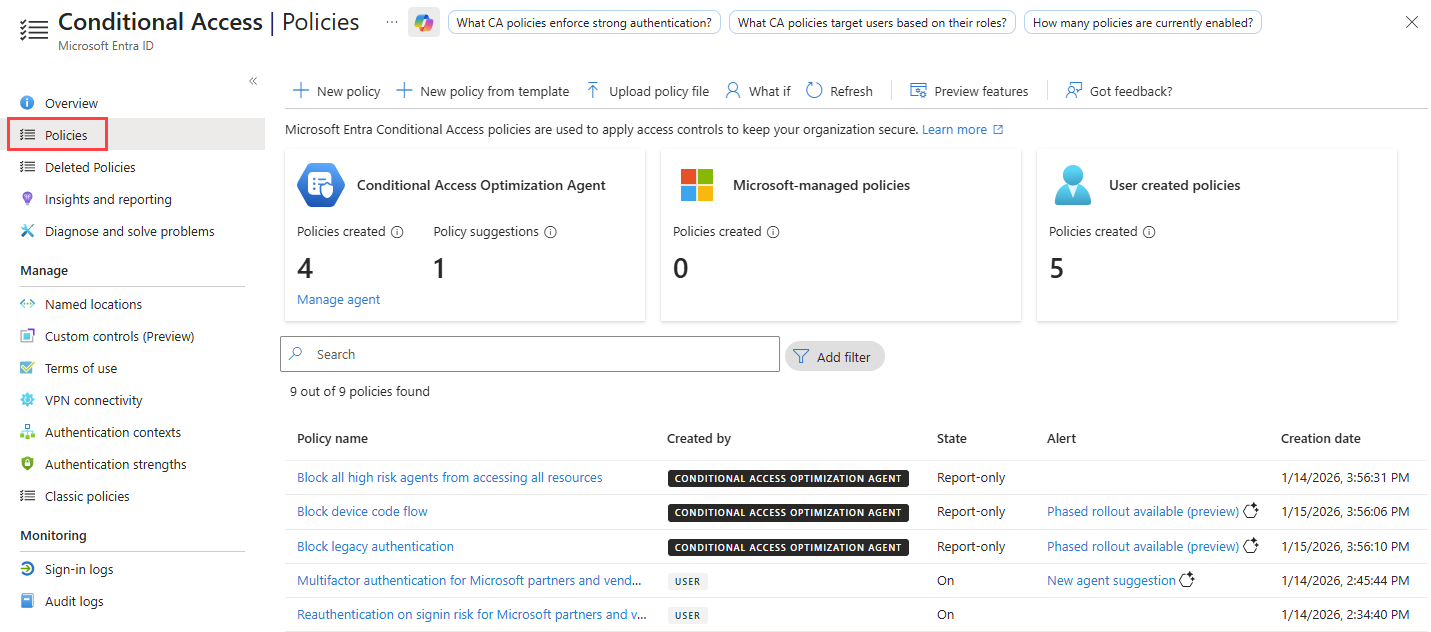

Halaman Kebijakan mencantumkan semua kebijakan di penyewa Anda, termasuk kebijakan yang hanya untuk laporan dan kebijakan yang dibuat oleh Agen Pengoptimalan Akses Bersyarat (jika berlaku). Opsi untuk memfilter, melihat skenario "Bagaimana jika", dan membuat kebijakan baru tersedia di sini.

Agen Pengoptimalan Akses Bersyarat

Agen Pengoptimalan Akses Bersyarat dengan Microsoft Security Copilot menyarankan kebijakan baru dan perubahan pada kebijakan yang sudah ada berdasarkan prinsip Zero Trust dan praktik terbaik Microsoft. Dengan satu klik, terapkan saran untuk memperbarui atau membuat kebijakan Akses Bersyarat secara otomatis. Agen membutuhkan setidaknya lisensi Microsoft Entra ID P1 dan security compute units (SCU).

Persyaratan lisensi

Menggunakan fitur ini memerlukan lisensi P1 Microsoft Entra ID. Untuk menemukan lisensi yang tepat untuk kebutuhan Anda, lihat Bandingkan fitur yang tersedia secara umum dari Microsoft Entra ID.

Pelanggan dengan lisensi Microsoft 365 Business Premium juga dapat menggunakan fitur Akses Bersyarat.

Produk dan fitur lain yang berinteraksi dengan kebijakan Akses Bersyarat memerlukan lisensi yang sesuai untuk produk dan fitur tersebut, termasuk Microsoft Entra Workload ID, Microsoft Entra ID Protection, dan Microsoft Purview.

Saat lisensi yang diperlukan untuk Akses Bersyarat kedaluwarsa, kebijakan tidak secara otomatis dinonaktifkan atau dihapus. Transisi mulus ini memungkinkan pelanggan bermigrasi jauh dari kebijakan Akses Bersyar tanpa perubahan mendadak pada postur keamanan mereka. Anda dapat melihat dan menghapus kebijakan yang tersisa, tetapi Anda tidak dapat memperbaruinya.

Pengaturan keamanan default membantu melindungi dari serangan yang terkait identitas dan tersedia untuk semua pelanggan.

Zero Trust

Fitur ini membantu organisasi untuk menyelaraskan identities dengan tiga prinsip panduan arsitektur Zero Trust:

- Memverifikasi secara eksplisit

- Gunakan hak istimewa minimum

- Mengasumsikan pembobolan

Untuk mengetahui selengkapnya tentang Zero Trust dan cara lain untuk menyelaraskan organisasi Anda dengan prinsip panduan, lihat pusat panduan Zero Trust.