Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Ikhtisar

Kebijakan Akses Bersyarat secara historis hanya diterapkan kepada pengguna saat mereka mengakses aplikasi dan layanan seperti SharePoint Online. Kini kami memperluas dukungan terhadap kebijakan Akses Bersyarat agar diterapkan pada prinsipal layanan yang dimiliki oleh organisasi. Kami menyebut kemampuan ini sebagai Akses Bersyarat untuk identitas beban kerja.

Identitas beban kerja adalah identitas yang memungkinkan sebuah aplikasi atau pustakawan layanan mengakses sumber daya, kadang digunakan dalam konteks pengguna. Identitas beban kerja ini berbeda dari akun pengguna tradisional karena:

- Tidak dapat melakukan autentikasi multifaktor.

- Sering kali tidak memiliki proses siklus hidup formal.

- Perlu menyimpan kredensial atau rahasia mereka di suatu tempat.

Perbedaan-perbedaan ini membuat identitas beban kerja lebih sulit untuk dikelola dan menempatkan mereka pada risiko kompromi yang lebih tinggi.

Penting

Lisensi Premium Identitas Workload diperlukan untuk membuat atau mengubah kebijakan Akses Bersyarat yang diterapkan untuk prinsipal layanan. Di direktori tanpa lisensi yang sesuai, kebijakan Akses Bersyarat yang ada untuk identitas pekerjaan terus berfungsi, tetapi tidak dapat dimodifikasi. Untuk informasi lebih lanjut, lihat ID Beban Kerja Microsoft Entra.

Catatan

Kebijakan dapat diterapkan ke perwakilan layanan penyewa tunggal yang terdaftar di penyewa Anda. SaaS pihak ketiga dan aplikasi multi-tenant berada di luar cakupan. Identitas yang dikelola tidak dicakup oleh kebijakan. Identitas terkelola dapat disertakan dalam tinjauan akses sebagai gantinya.

Catatan

Meskipun perwakilan layanan dapat ditambahkan ke grup, kebijakan Akses Kondisional yang ditetapkan ke grup yang berisi perwakilan layanan tidak diberlakukan pada perwakilan layanan tersebut. Untuk menerapkan kebijakan Akses Bersyarat untuk prinsipal layanan, kebijakan tersebut harus ditetapkan langsung sebagai identitas beban kerja.

Akses Bersyarat untuk identitas tugas kerja memungkinkan pemblokiran prinsipal layanan.

- Dari luar rentang IP publik yang diketahui.

- Berdasarkan risiko yang terdeteksi oleh Microsoft Entra ID Protection.

- Dalam kombinasi dengan konteks autentikasi.

implementasi

Membuat kebijakan Akses Bersyarat berbasis lokasi

Buat kebijakan Akses Bersyarat berbasis lokasi yang berlaku untuk perwakilan layanan.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Akses Bersyarat.

- Telusuri Entra ID>Akses Bersyarat>Kebijakan.

- Pilih Kebijakan baru.

- Beri nama pada kebijakan Anda. Buat standar yang bermakna untuk nama kebijakan Anda.

- Di bawah Penugasan, pilih Pengguna atau identitas beban kerja.

- Di bawah Apa kebijakan ini berlaku untuk?, pilih Identitas beban kerja.

- Di bawah Sertakan, pilih Pilih perwakilan layanan, dan pilih perwakilan layanan yang sesuai dari daftar.

- Di bawah Sumber daya target>Sumber daya (sebelumnya aplikasi cloud)>Sertakan, pilih Semua sumber daya (sebelumnya 'Semua aplikasi cloud'). Kebijakan hanya berlaku ketika perwakilan layanan meminta token.

- Di bawahLokasi>, sertakan Lokasi apa pun dan kecualikan Lokasi yang dipilih tempat Anda ingin mengizinkan akses.

- Di bawah Izinkan, Blokir akses adalah satu-satunya opsi yang tersedia. Akses diblokir ketika permintaan token dibuat dari luar rentang yang diizinkan.

- Kebijakan Anda dapat disimpan dalam mode Hanya Laporan, memungkinkan administrator untuk memperkirakan efeknya, atau kebijakan diberlakukan dengan mengaktifkannya dengan Menyala.

- Pilih Buat untuk menyelesaikan kebijakan Anda.

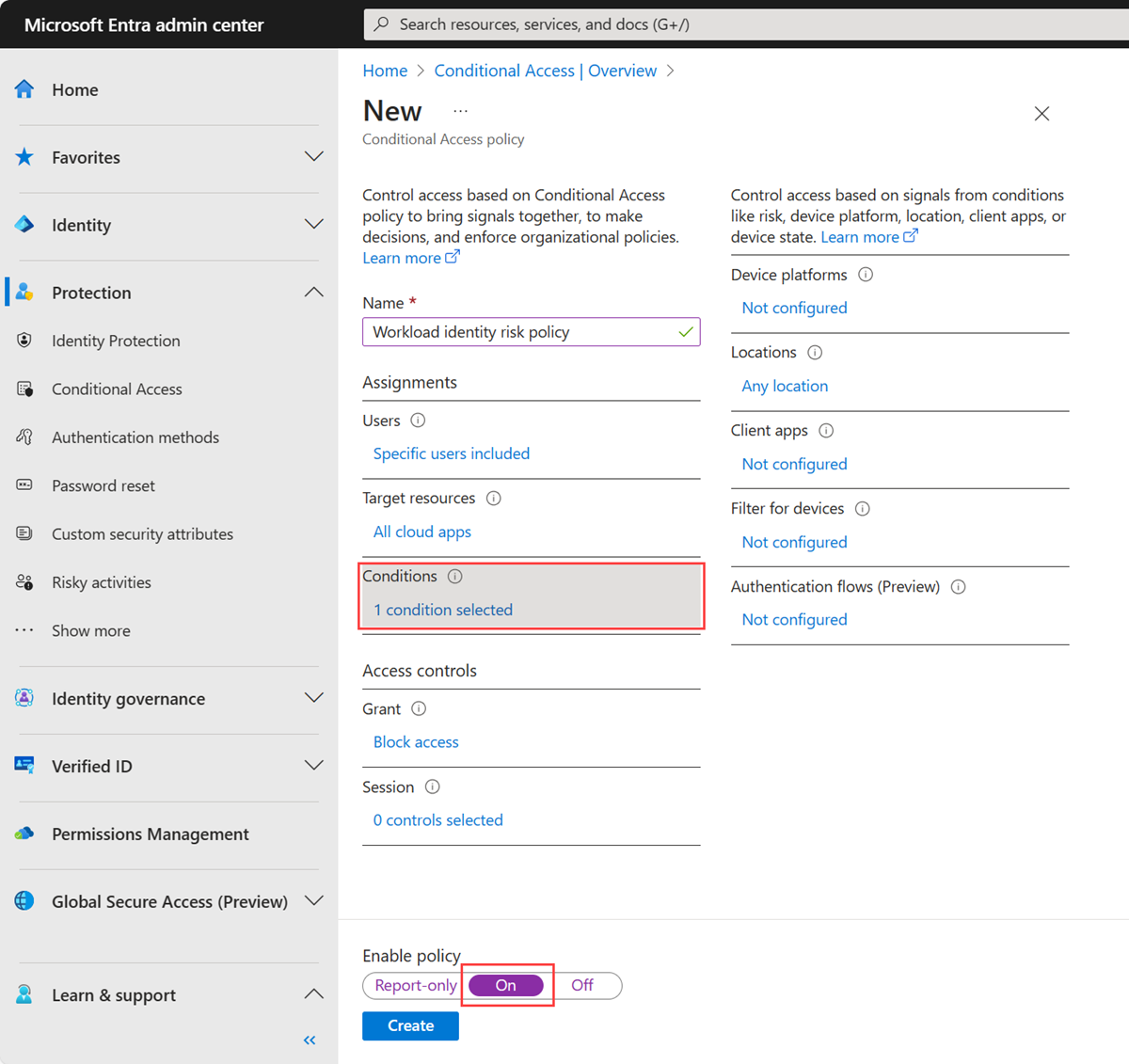

Membuat kebijakan Akses Bersyarat berbasis risiko

Buat kebijakan Akses Kondisional berbasis risiko yang berlaku untuk prinsipal layanan.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Akses Bersyarat.

- Telusuri Entra ID>Akses Bersyarat>Kebijakan.

- Pilih Kebijakan baru.

- Beri nama pada kebijakan Anda. Buat standar yang bermakna untuk nama kebijakan Anda.

- Di bawah Penugasan, pilih Pengguna atau identitas beban kerja.

- Di bawah Apa kebijakan ini berlaku untuk?, pilih Identitas beban kerja.

- Di bawah Sertakan, pilih Pilih perwakilan layanan, dan pilih perwakilan layanan yang sesuai dari daftar.

- Di bawah Sumber daya target>Sumber daya (sebelumnya aplikasi cloud)>Sertakan, pilih Semua sumber daya (sebelumnya 'Semua aplikasi cloud'). Kebijakan hanya berlaku ketika perwakilan layanan meminta token.

- Dalam Kondisi>Risiko prinsipal layanan

- Atur tombol Konfigurasi ke Ya.

- Pilih tingkat risiko yang diinginkan yang memicu kebijakan ini.

- Pilih Selesai.

- Di bawah Izinkan, Blokir akses adalah satu-satunya opsi yang tersedia. Akses diblokir ketika tingkat risiko yang ditentukan terlihat.

- Kebijakan Anda dapat disimpan dalam mode Hanya Laporan, memungkinkan administrator untuk memperkirakan efeknya, atau kebijakan diberlakukan dengan mengaktifkannya dengan Menyala.

- Pilih Buat untuk menyelesaikan kebijakan Anda.

Gulung balik

Jika Anda ingin mengembalikan fitur ini, Anda dapat menghapus atau menonaktifkan semua kebijakan yang dibuat.

Log Masuk

Log aktivitas masuk digunakan untuk meninjau bagaimana kebijakan diterapkan terhadap prinsipal layanan atau dampak kebijakan yang diharapkan saat menggunakan mode laporan-saja.

- Telusuri ke Entra ID>Pemantauan & kesehatan>Log masuk>Masuk perwakilan layanan.

- Pilih entri log dan pilih tab Akses Bersyarat untuk melihat informasi evaluasi.

Alasan kegagalan ketika Akses Bersyarat memblokir Perwakilan Layanan: "Akses telah diblokir karena kebijakan Akses Bersyarat."

Mode khusus laporan

Untuk melihat hasil dari kebijakan berbasis lokasi, pergi ke tab Report-only dalam Laporan Masuk, atau gunakan buku kerja Wawasan dan Pelaporan Akses Bersyarat.

Untuk melihat hasil kebijakan berbasis risiko, lihat tab Hanya Laporan peristiwa dalam Laporan Masuk.

Referensi

Menemukan objectID

Anda bisa mendapatkan objectID dari prinsipal layanan melalui Aplikasi Microsoft Entra Enterprise. ID Objek dalam pendaftaran aplikasi Microsoft Entra tidak dapat digunakan. Pengidentifikasi ini adalah ID Objek pendaftaran aplikasi, bukan perwakilan layanan.

- Telusuri ke aplikasi Entra ID>Enterprise, temukan aplikasi yang Anda daftarkan.

- Dari tab Gambaran Umum , salin ID Objek aplikasi. Pengidentifikasi ini adalah unik untuk pokok layanan, yang digunakan oleh kebijakan Akses Bersyarat untuk menemukan aplikasi pemanggil.

Microsoft Graph

Contoh JSON untuk konfigurasi berbasis lokasi menggunakan titik akhir beta Microsoft Graph.

{

"displayName": "Name",

"state": "enabled OR disabled OR enabledForReportingButNotEnforced",

"conditions": {

"applications": {

"includeApplications": [

"All"

]

},

"clientApplications": {

"includeServicePrincipals": [

"[Service principal Object ID] OR ServicePrincipalsInMyTenant"

],

"excludeServicePrincipals": [

"[Service principal Object ID]"

]

},

"locations": {

"includeLocations": [

"All"

],

"excludeLocations": [

"[Named location ID] OR AllTrusted"

]

}

},

"grantControls": {

"operator": "and",

"builtInControls": [

"block"

]

}

}