Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

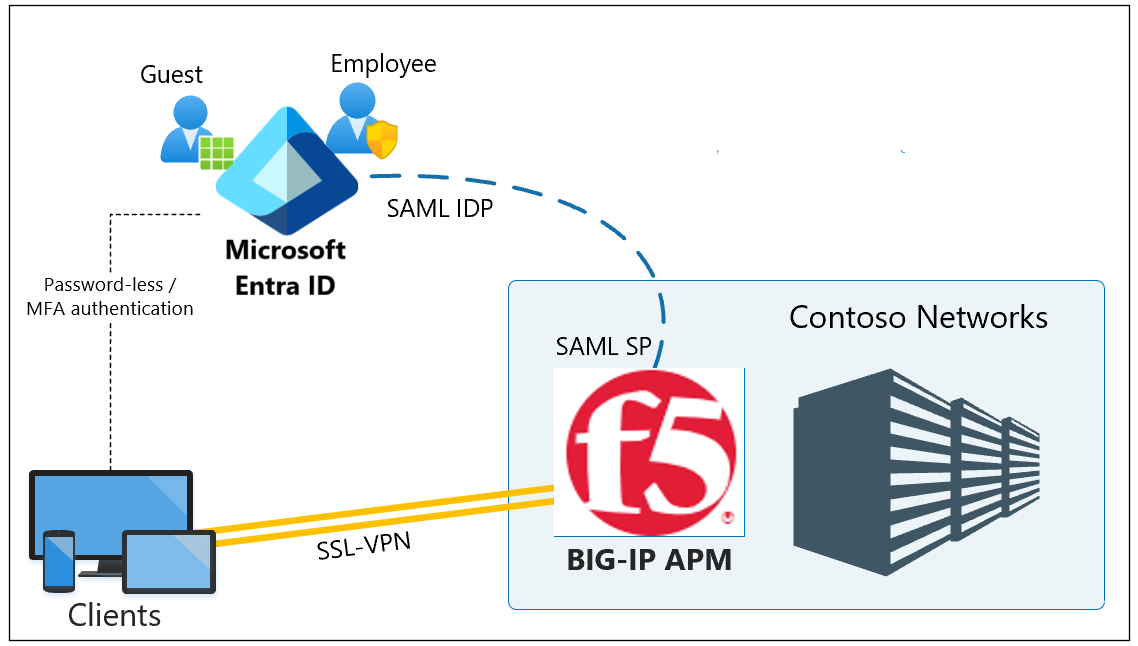

Dalam tutorial ini, pelajari cara mengintegrasikan jaringan privat virtual lapisan soket aman berbasis F5 BIG-IP (SSL-VPN) dengan ID Microsoft Entra untuk akses hibrid aman (SHA).

Mengaktifkan BIG-IP SSL-VPN untuk akses menyeluruh (SSO) Microsoft Entra memberikan banyak manfaat, termasuk:

- Tata kelola Zero Trust melalui pra-autentikasi Microsoft Entra dan Akses Bersyariah.

- Autentikasi tanpa kata sandi ke layanan VPN

- Manajemen identitas dan akses dari satu sarana kontrol, pusat admin Microsoft Entra

Untuk mempelajari tentang manfaat lainnya, lihat

-

Catatan

VPN klasik tetap berorientasi pada jaringan, sering menyediakan sedikit atau tanpa akses terperintah ke aplikasi perusahaan. Kami mendorong pendekatan yang lebih sentris identitas untuk mencapai Zero Trust. Pelajari selengkapnya: Lima langkah untuk mengintegrasikan semua aplikasi Anda dengan ID Microsoft Entra.

Deskripsi Skenario

Dalam skenario ini, instans BIG-IP Access Policy Manager (APM) dari layanan SSL-VPN dikonfigurasi sebagai penyedia layanan Security Assertion Markup Language (SAML) dan ID Microsoft Entra adalah IdP (IdP) SAML tepercaya. Akses menyeluruh (SSO) dari MICROSOFT Entra ID adalah melalui autentikasi berbasis klaim ke BIG-IP APM, pengalaman akses jaringan privat virtual (VPN) yang mulus.

Catatan

Ganti contoh string atau nilai dalam panduan ini dengan yang ada di lingkungan Anda.

Prasyarat

Pengalaman atau pengetahuan sebelumnya tentang F5 BIG-IP tidak diperlukan, namun, Anda perlu:

- Langganan Microsoft Entra

- Jika Anda tidak memilikinya, Anda bisa mendapatkan akun gratis Azure

- Identitas pengguna disinkronkan dari direktori lokal mereka ke ID Microsoft Entra

- Salah satu peran berikut: Administrator Aplikasi Cloud, atau Administrator Aplikasi

- Infrastruktur BIG-IP dengan perutean lalu lintas klien ke dan dari BIG-IP

- Catatan untuk layanan VPN yang diterbitkan BIG-IP di server nama domain publik (DNS)

- Atau file localhost klien pengujian saat menguji

- BIG-IP yang disediakan dengan sertifikat SSL yang diperlukan untuk layanan penerbitan melalui HTTPS

Untuk meningkatkan pengalaman tutorial, Anda dapat mempelajari terminologi standar industri pada Glosarium F5 BIG-IP.

Menambahkan F5 BIG-IP dari galeri Microsoft Entra

Siapkan kepercayaan federasi SAML antara BIG-IP untuk memungkinkan Microsoft Entra BIG-IP menyerahkan pra-autentikasi dan Akses Bersyariah ke ID Microsoft Entra, sebelum memberikan akses ke layanan VPN yang diterbitkan.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

- Telusuri aplikasi Entra ID>Enterprise>Semua aplikasi, lalu pilih Aplikasi baru.

- Di galeri, cari F5 dan pilih integrasi F5 BIG-IP APM Microsoft Entra ID.

- Masukkan nama untuk aplikasi.

- Pilih Tambahkan lalu Buat.

- Nama, sebagai ikon, muncul di pusat admin Microsoft Entra dan portal Office 365.

Mengonfigurasi SSO Microsoft Entra

Dengan properti aplikasi F5, buka Mengelola>Akses menyeluruh.

Di halaman Pilih metode akses menyeluruh, pilih SAML.

Pilih Tidak, saya akan menyimpan nanti.

Pada menu Siapkan akses menyeluruh dengan SAML, pilih ikon pena untuk Konfigurasi SAML Dasar.

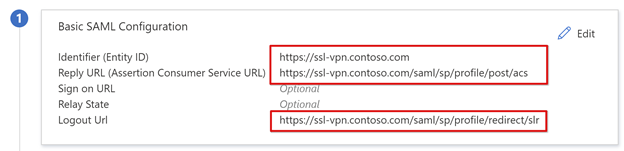

Ganti URL Pengidentifikasi dengan URL layanan yang diterbitkan BIG-IP Anda. Contohnya,

https://ssl-vpn.contoso.com.Ganti URL Balasan, dan jalur titik akhir SAML. Contohnya,

https://ssl-vpn.contoso.com/saml/sp/profile/post/acs.Catatan

Dalam konfigurasi ini, aplikasi beroperasi dalam mode yang dimulai IdP: MICROSOFT Entra ID mengeluarkan pernyataan SAML sebelum mengalihkan ke layanan SAML BIG-IP.

Untuk aplikasi yang tidak mendukung mode yang dimulai IdP, untuk layanan SAML BIG-IP, tentukan URL Masuk, misalnya,

https://ssl-vpn.contoso.com.Untuk URL Keluar, masukkan titik akhir BIG-IP APM Single logout (SLO) yang telah ditambahkan sebelumnya oleh header host layanan yang diterbitkan. Misalnya:

https://ssl-vpn.contoso.com/saml/sp/profile/redirect/slrCatatan

URL SLO memastikan sesi pengguna berakhir, di BIG-IP dan ID Microsoft Entra, setelah pengguna keluar. BIG-IP APM memiliki opsi untuk mengakhiri semua sesi saat memanggil URL aplikasi. Pelajari selengkapnya tentang artikel F5, K12056: Gambaran Umum opsi Sertakan URI Keluar.

.

.

Catatan

Dari TMOS v16, titik akhir SAML SLO telah diubah menjadi /saml/sp/profile/redirect/slo.

Pilih Simpan

Lewati perintah pengujian SSO.

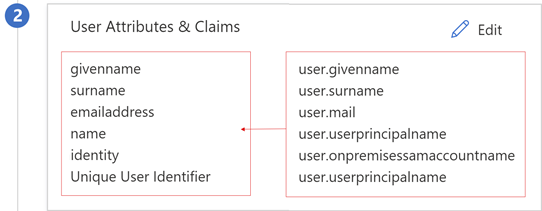

Di properti Atribut Pengguna & Klaim , amati detailnya.

Anda dapat menambahkan klaim lain ke layanan yang diterbitkan BIG-IP Anda. Klaim yang ditentukan selain set default dikeluarkan jika ada di ID Microsoft Entra. Tentukan peran direktori atau keanggotaan grup terhadap objek pengguna di ID Microsoft Entra, sebelum dapat dikeluarkan sebagai klaim.

Sertifikat penandatanganan SAML yang dibuat oleh Microsoft Entra ID memiliki masa pakai tiga tahun.

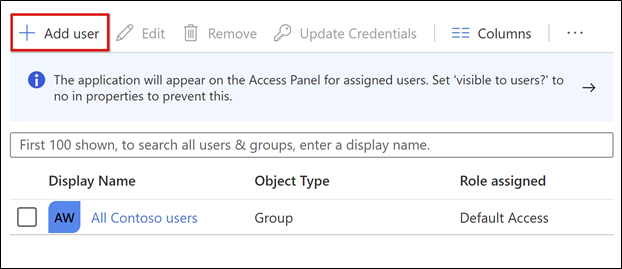

Otorisasi Microsoft Entra

Secara default, ID Microsoft Entra mengeluarkan token kepada pengguna dengan akses yang diberikan ke layanan.

Dalam tampilan konfigurasi aplikasi, pilih Pengguna dan grup.

Pilih + Tambahkan pengguna.

Di menu Tambahkan Penugasan , pilih Pengguna dan grup.

Dalam dialog Pengguna dan grup, tambahkan grup pengguna yang berwenang untuk mengakses VPN

Pilih Pilih>Tetapkan.

Anda dapat menyiapkan BIG-IP APM untuk menerbitkan layanan SSL-VPN. Konfigurasikan dengan properti yang sesuai untuk menyelesaikan kepercayaan untuk praauthentikasi SAML.

Konfigurasi BIG-IP APM

Federasi SAML

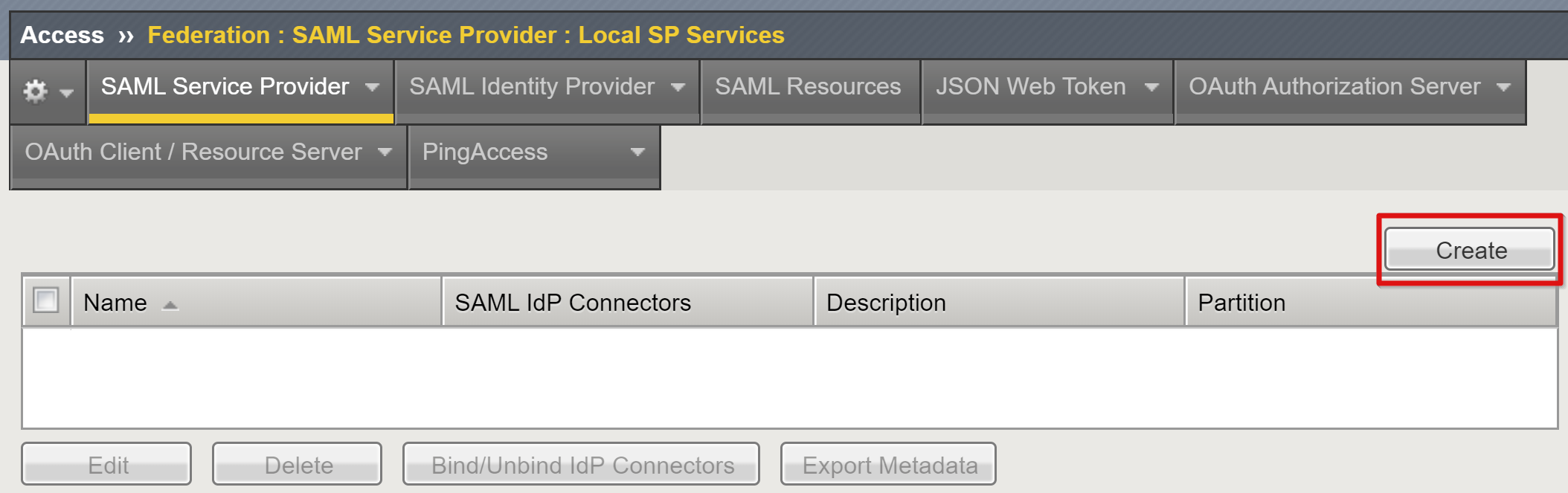

Untuk menyelesaikan federasi layanan VPN dengan MICROSOFT Entra ID, buat penyedia layanan SAML BIG-IP dan objek IDP SAML yang sesuai.

>

Pilih Buat.

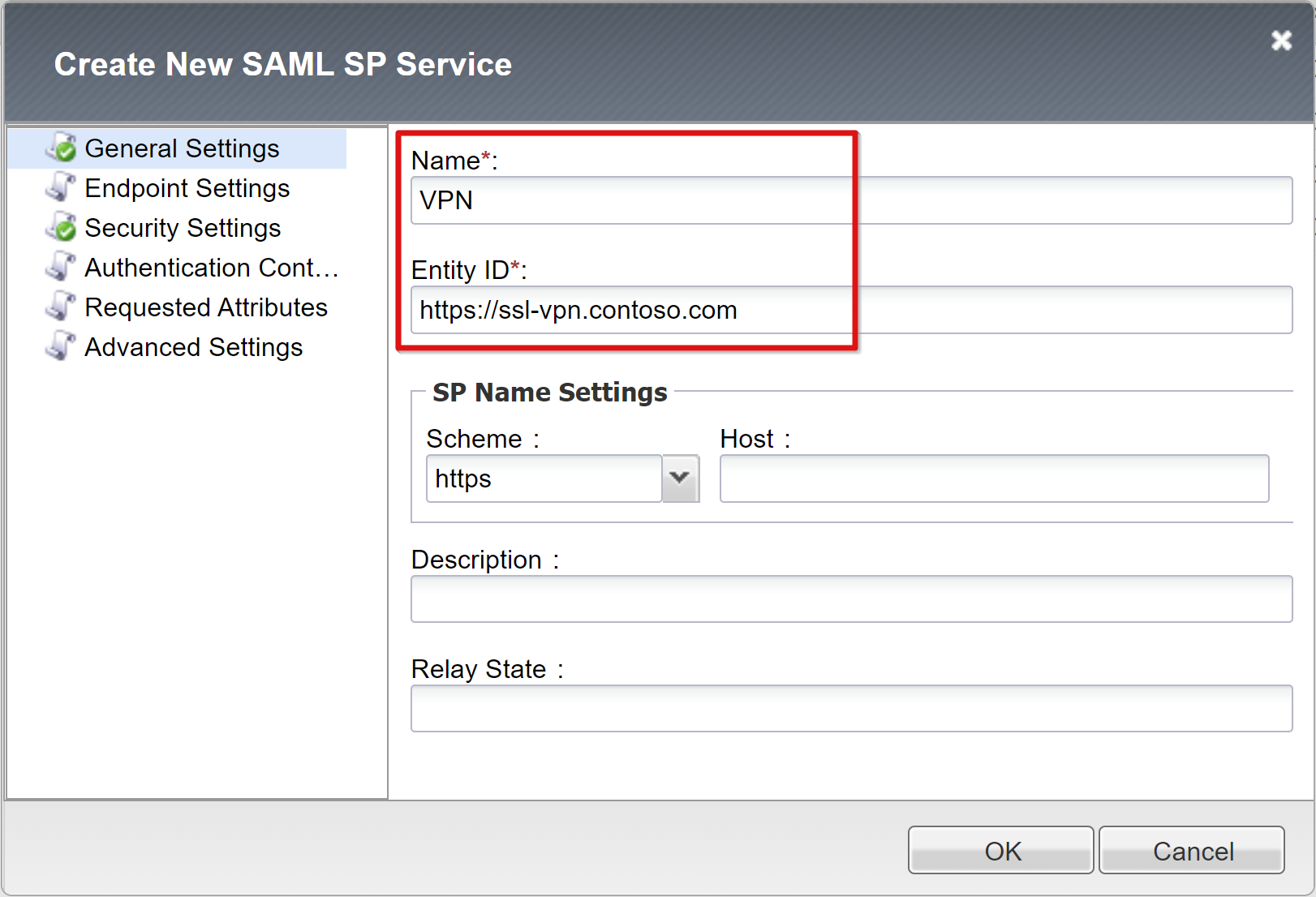

Masukkan Nama dan ID Entitas yang ditentukan dalam ID Microsoft Entra.

Masukkan Nama domain host yang sepenuhnya memenuhi syarat (FQDN) untuk menyambungkan ke aplikasi.

Catatan

Jika ID entitas tidak sama persis dengan nama host URL yang diterbitkan, konfigurasikan pengaturan Nama SP, atau lakukan tindakan ini jika tidak dalam format URL nama host. Jika ID entitas adalah

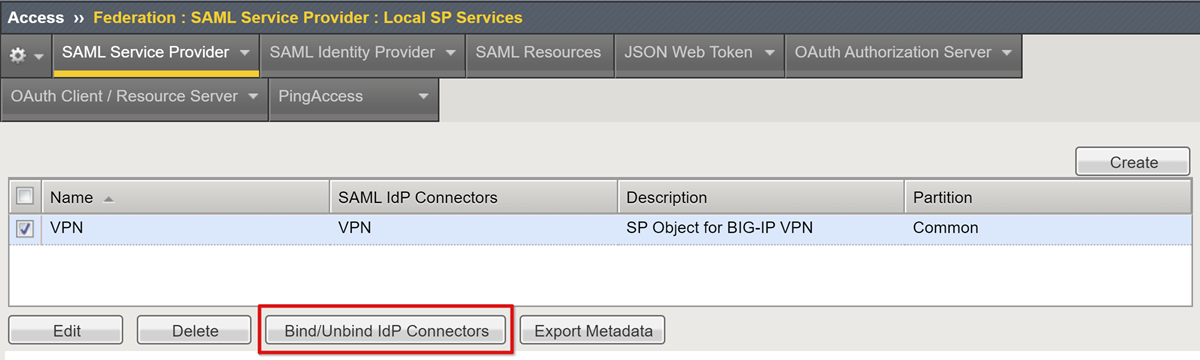

urn:ssl-vpn:contosoonline, berikan skema eksternal dan nama host aplikasi yang diterbitkan.Gulir ke bawah untuk memilih objek SAML SP baru.

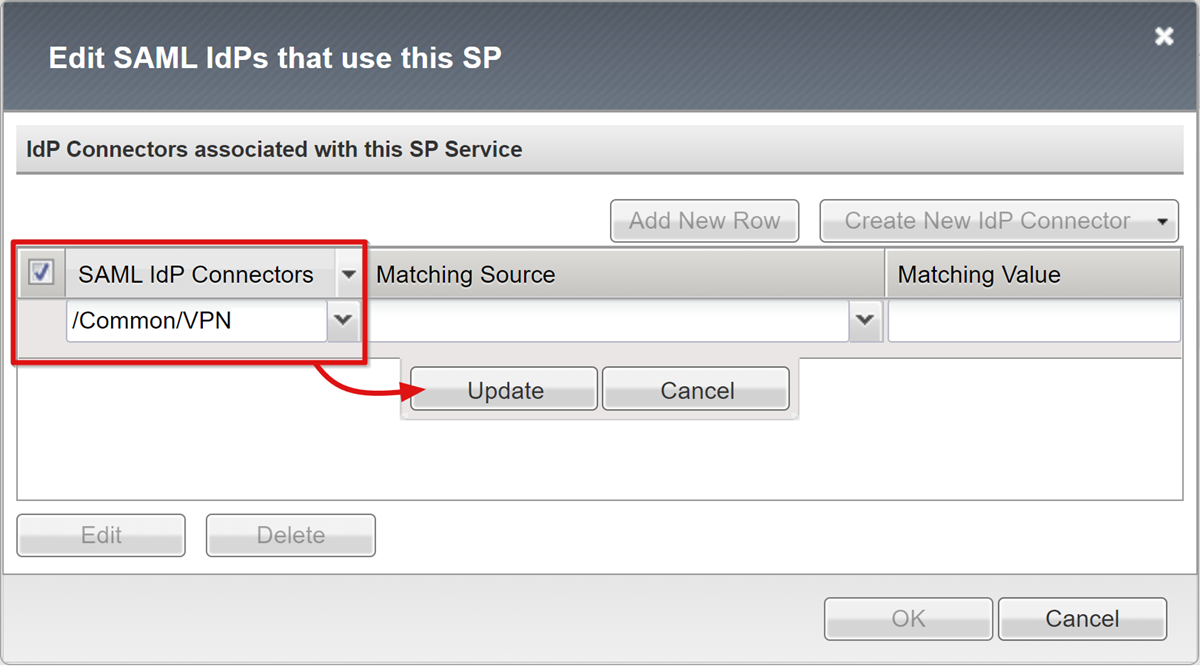

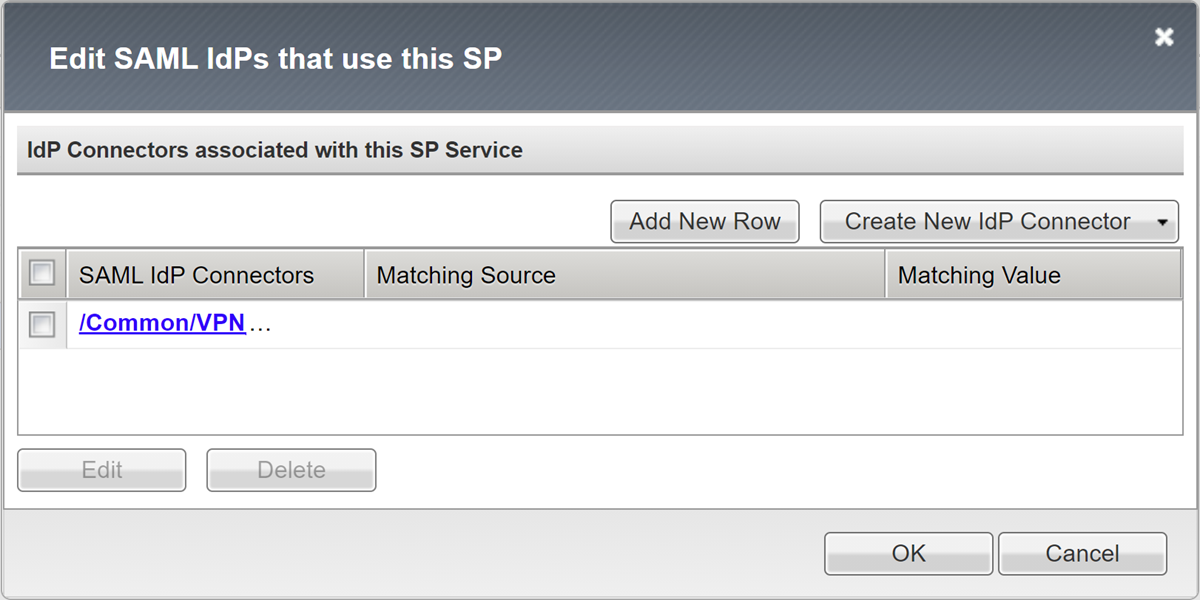

Pilih Ikat/Batalkan Ikatan Konektor IDP.

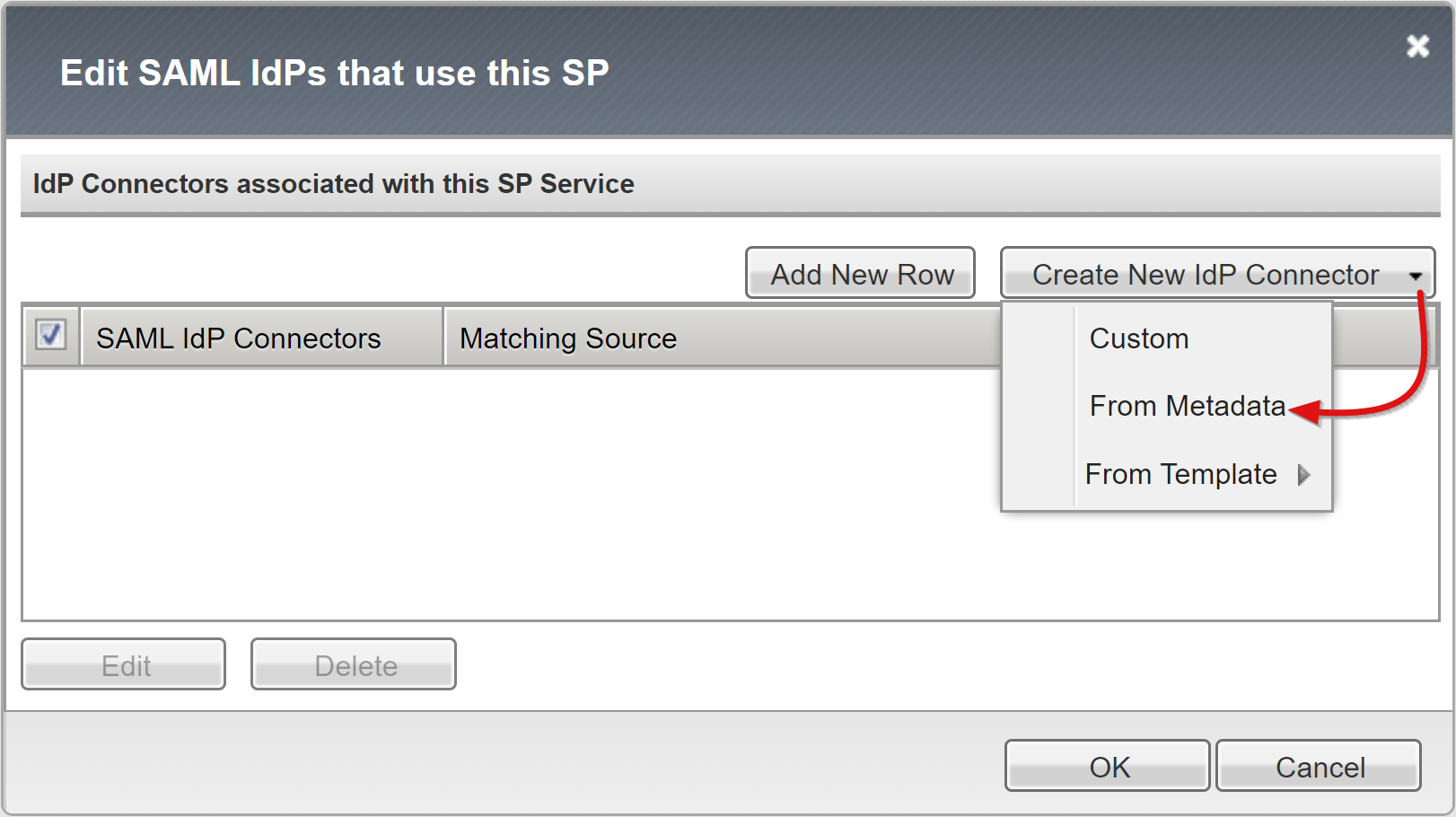

Pilih Buat Konektor IDP Baru.

Dari menu drop-down, pilih Dari Metadata

Telusuri ke file XML metadata federasi yang Anda unduh.

Untuk objek APM, berikan Nama Penyedia Identitas yang mewakili IDP SAML eksternal.

Untuk memilih konektor IdP eksternal Microsoft Entra baru, pilih Tambahkan Baris Baru.

Pilih Perbarui.

Pilih OK.

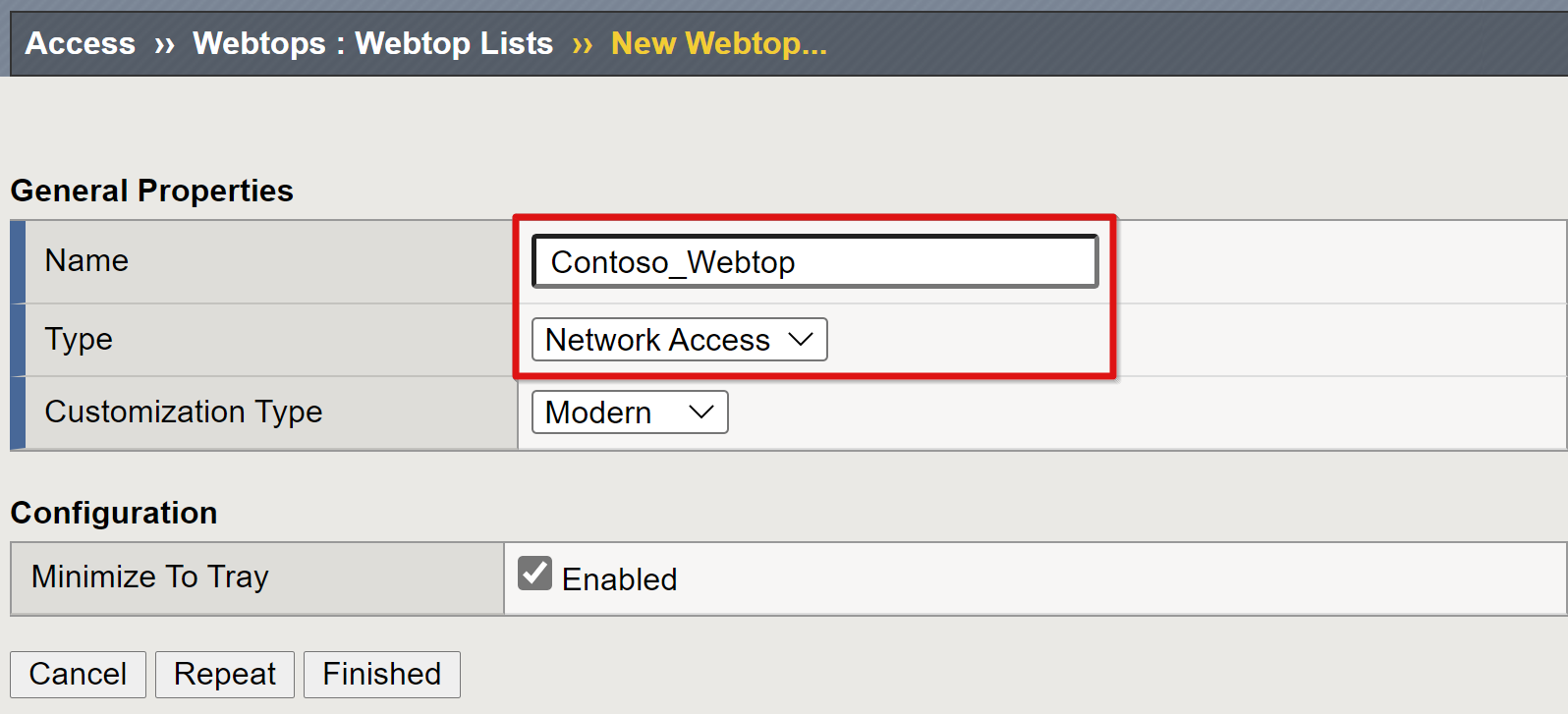

Konfigurasi webtop

Aktifkan SSL-VPN untuk ditawarkan kepada pengguna melalui portal web BIG-IP.

Buka Mengakses>Daftar Webtop Webtop.>

Pilih Buat.

Masukkan nama portal.

Atur jenis ke Penuh, misalnya,

Contoso_webtop.Selesaikan preferensi yang tersisa.

Pilih Selesai.

Konfigurasi VPN

Elemen VPN mengontrol aspek layanan keseluruhan.

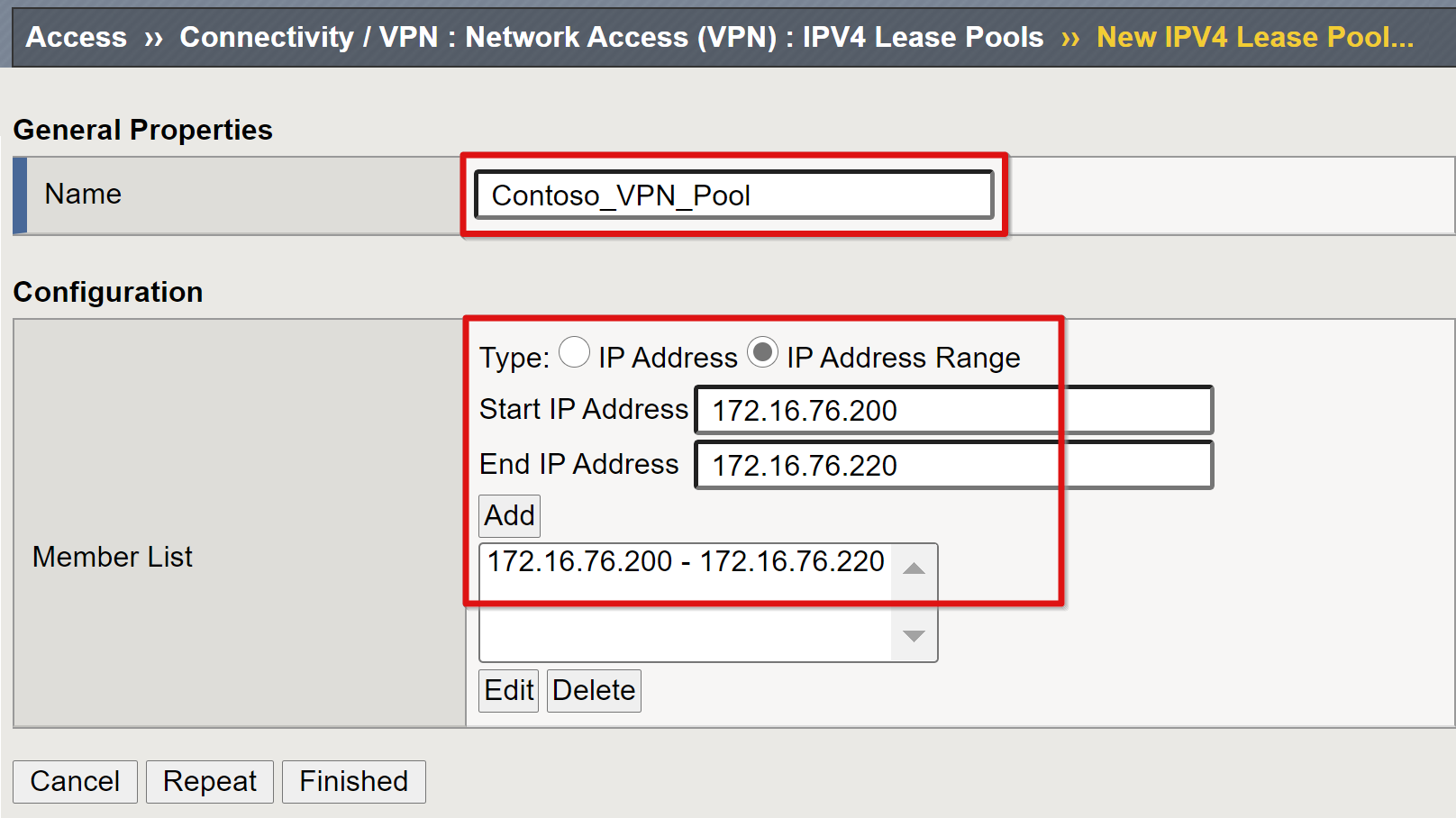

Buka Akses>Konektivitas/Akses Jaringan VPN>(VPN)>Kumpulan Sewa IPV4

Pilih Buat.

Masukkan nama untuk kumpulan alamat IP yang dialokasikan untuk klien VPN. Misalnya, Contoso_vpn_pool.

Atur jenis ke Rentang Alamat IP.

Masukkan IP awal dan akhir.

Pilih Tambahkan.

Pilih Selesai.

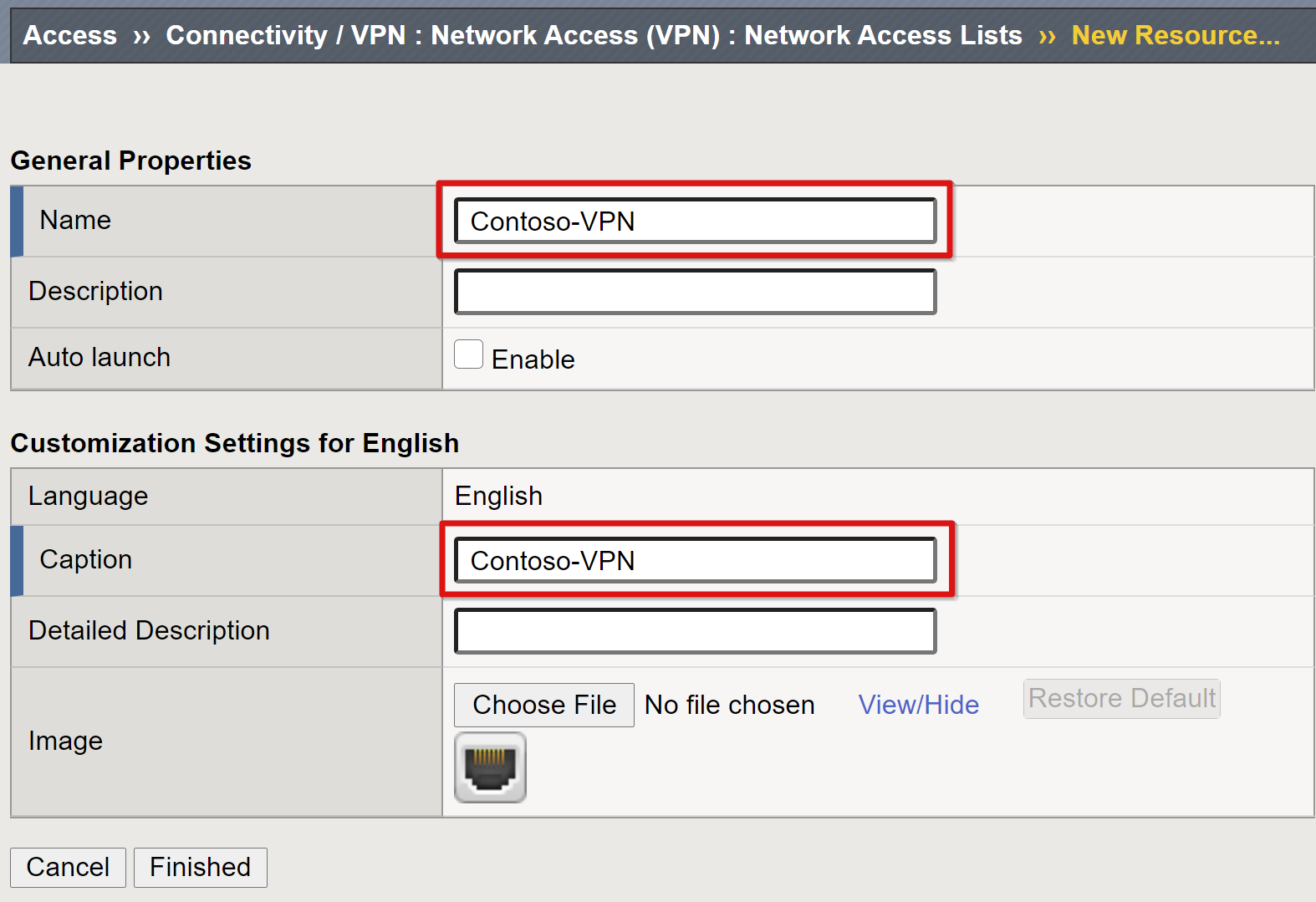

Daftar akses Jaringan menyediakan layanan dengan pengaturan IP dan DNS dari kumpulan VPN, izin perutean pengguna, dan dapat meluncurkan aplikasi.

> Daftar Akses Jaringan.

Pilih Buat.

Berikan nama untuk daftar akses VPN dan keterangan, misalnya, Contoso-VPN.

Pilih Selesai.

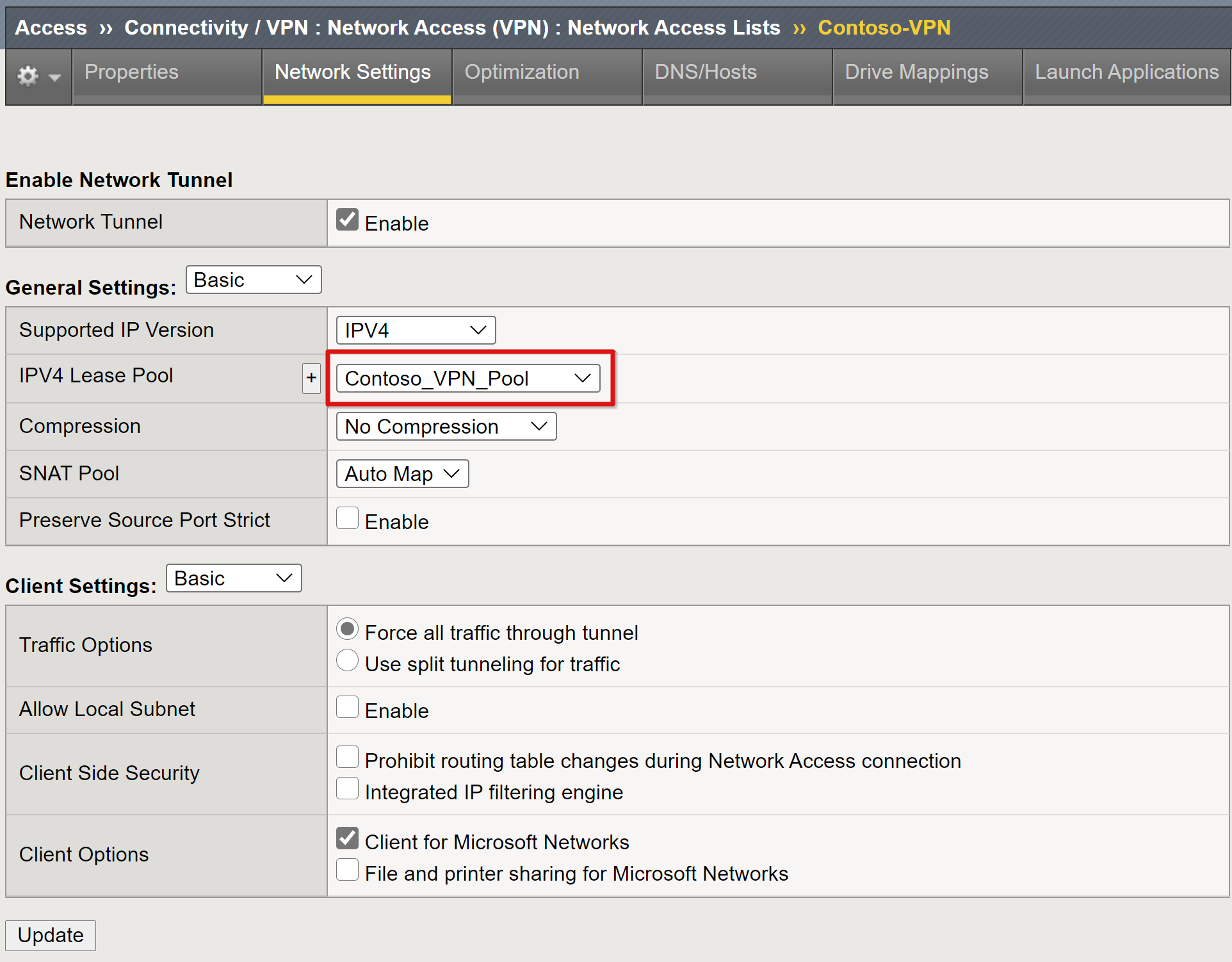

Dari pita atas, pilih Pengaturan Jaringan.

Untuk versi IP yang didukung: IPV4.

Untuk Kumpulan Sewa IPV4, pilih kumpulan VPN yang dibuat, misalnya, Contoso_vpn_pool

Catatan

Gunakan opsi Pengaturan Klien untuk memberlakukan pembatasan tentang bagaimana lalu lintas klien dirutekan dalam VPN yang ditetapkan.

Pilih Selesai.

Buka tab DNS/Host.

Untuk Server Nama Utama IPV4: IP DNS lingkungan Anda

Untuk Akhiran Domain Default DNS: Akhiran domain untuk koneksi VPN ini. Misalnya, contoso.com

Catatan

Lihat artikel F5, Mengonfigurasi Sumber Daya Akses Jaringan untuk pengaturan lain.

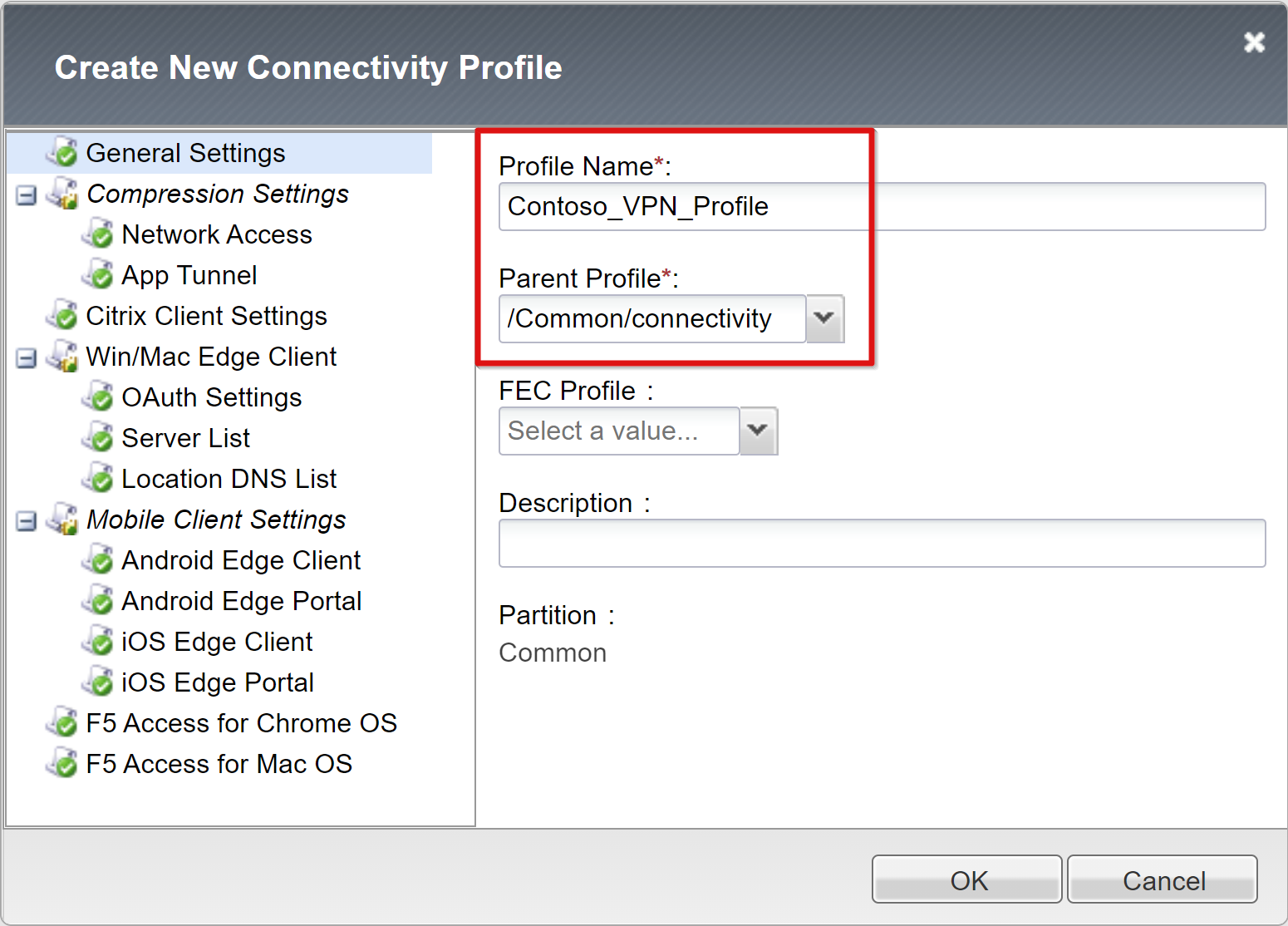

Profil koneksi BIG-IP diperlukan untuk mengonfigurasi pengaturan jenis klien VPN yang perlu didukung layanan VPN. Misalnya, Windows, OSX, dan Android.

> >

Pilih Tambahkan.

Masukkan nama profil.

Atur profil induk ke /Common/connectivity, misalnya, Contoso_VPN_Profile.

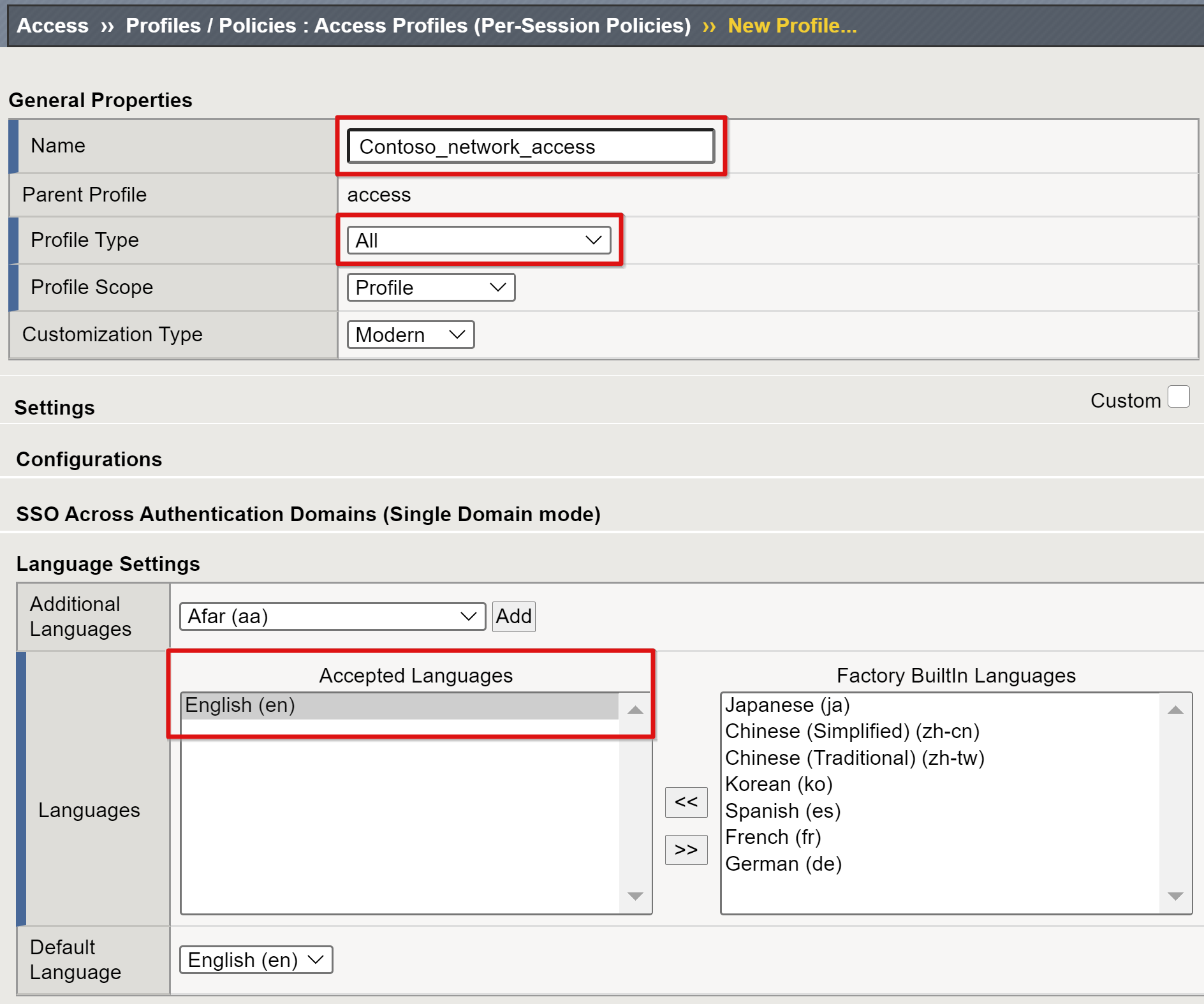

Mengakses konfigurasi profil

Kebijakan akses memungkinkan layanan untuk autentikasi SAML.

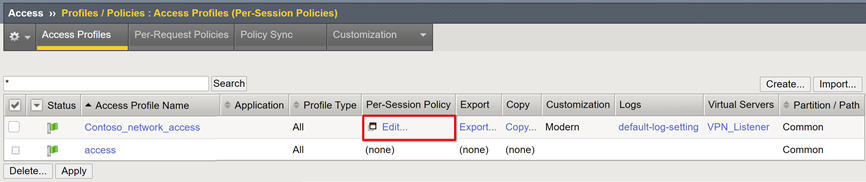

Buka Profil Akses>/Profil Akses Kebijakan>(Kebijakan Per Sesi).

Pilih Buat.

Masukkan nama profil dan untuk jenis profil.

Pilih Semua, misalnya, Contoso_network_access.

Gulir ke bawah dan tambahkan setidaknya satu bahasa ke daftar Bahasa yang Diterima

Pilih Selesai.

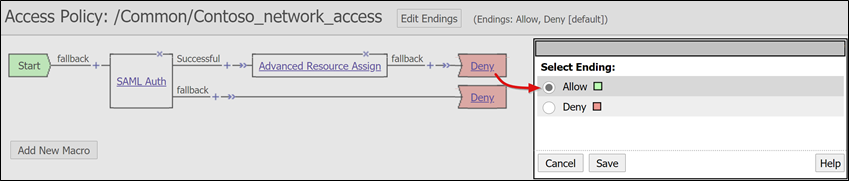

Di profil akses baru, pada bidang Kebijakan Per Sesi, pilih Edit.

Editor kebijakan visual terbuka di tab baru.

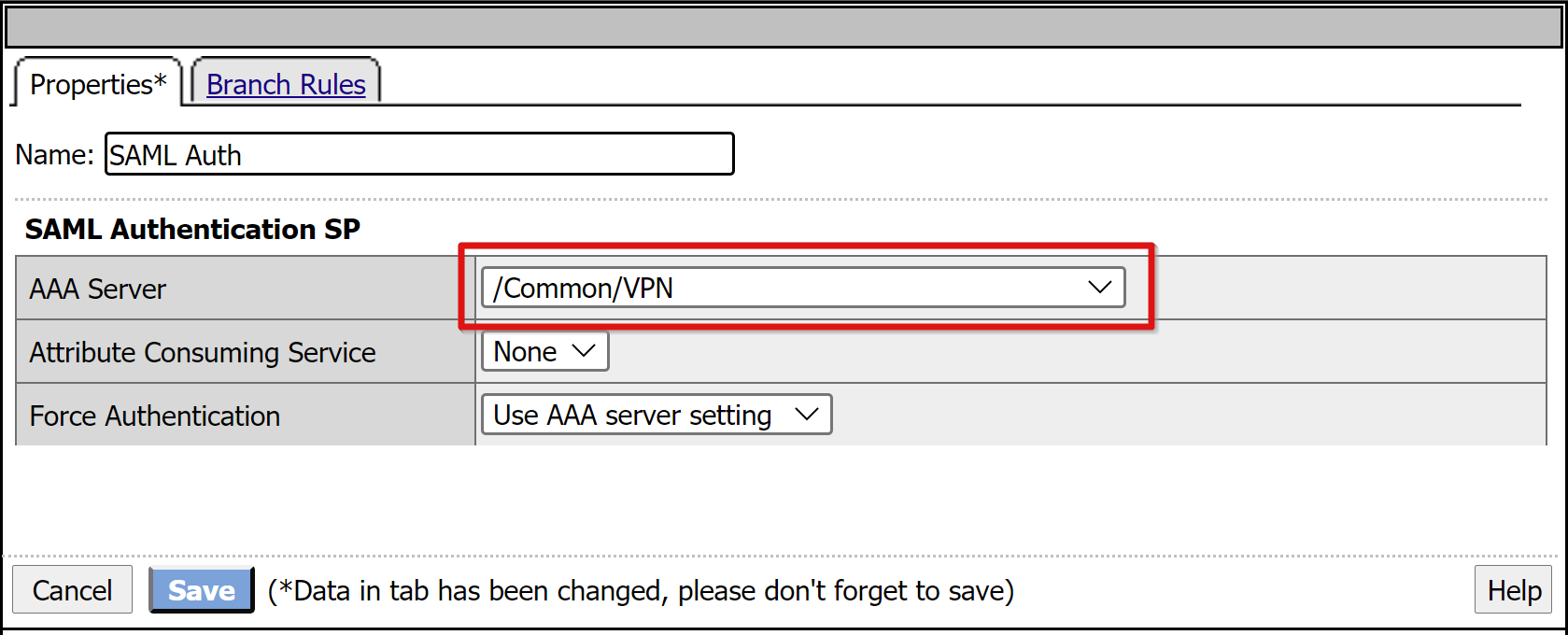

+ Pilih tanda.

Di menu, pilih Autentikasi>SAML Auth.

Pilih Tambahkan Item.

Dalam konfigurasi SP autentikasi SAML, pilih objek VPN SAML SP yang Anda buat

Pilih Simpan.

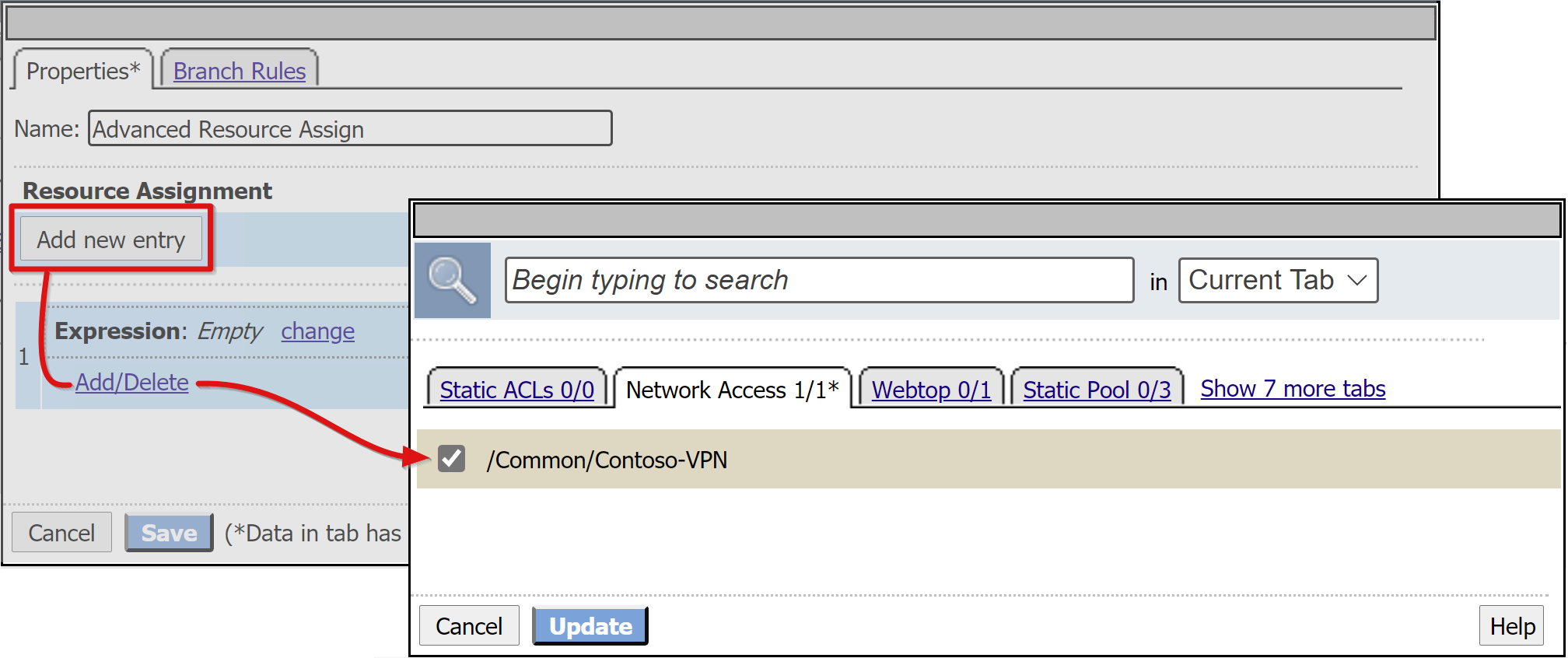

Untuk cabang Autentikasi SAML yang berhasil, pilih + .

Dari tab Penugasan, pilih Penetapan Sumber Daya Tingkat Lanjut.

Pilih Tambahkan Item.

Di pop-up, pilih Entri Baru

Pilih Tambahkan/Hapus.

Di jendela, pilih Akses Jaringan.

Pilih profil Akses Jaringan yang Anda buat.

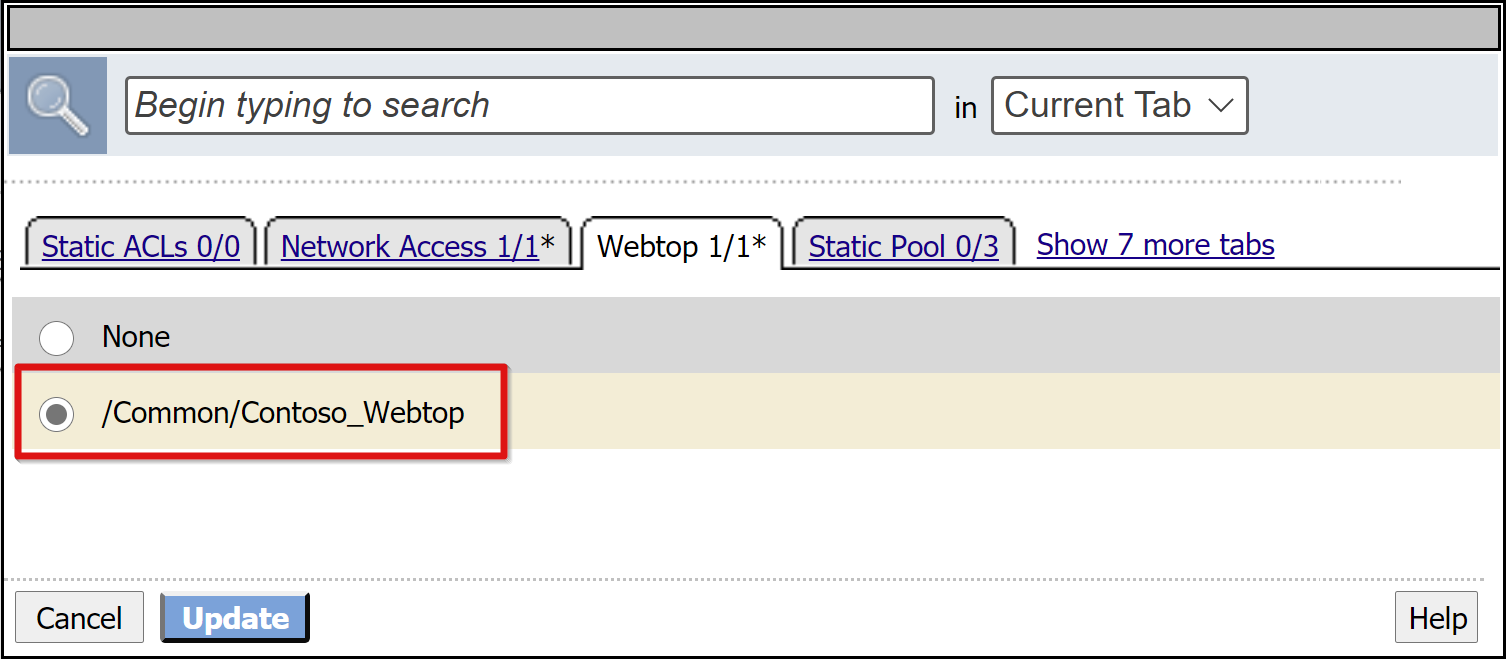

Buka tab Webtop .

Tambahkan objek Webtop yang Anda buat.

Pilih Perbarui.

PilihSimpan.

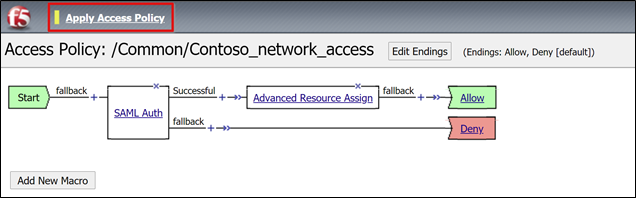

Untuk mengubah cabang Berhasil, pilih tautan di kotak Tolak atas.

Label Izinkan muncul.

Simpan.

Pilih Terapkan Kebijakan Akses

Tutup tab editor kebijakan visual.

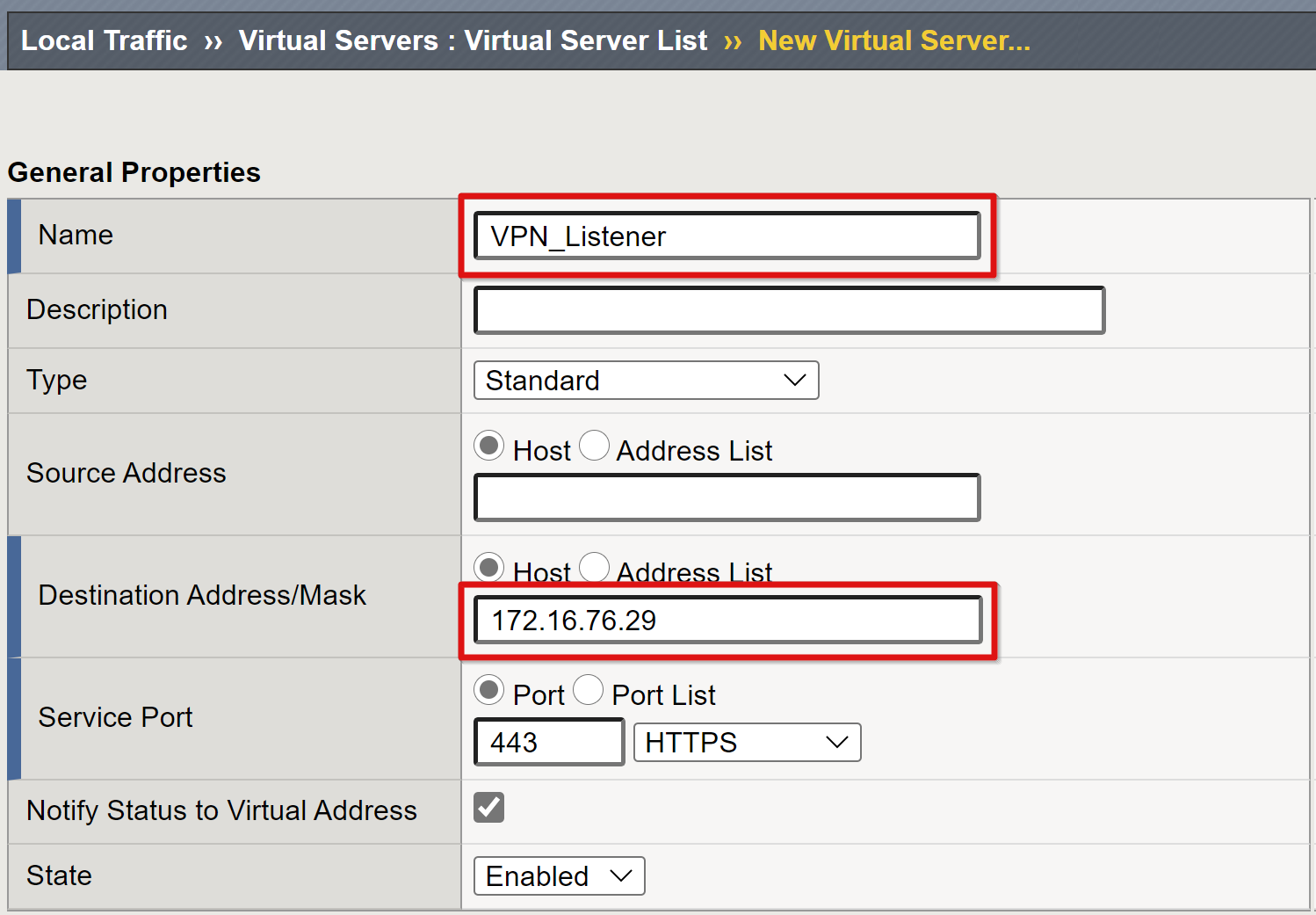

Menerbitkan layanan VPN

APM memerlukan server virtual front-end untuk mendengarkan klien yang terhubung ke VPN.

Pilih Daftar Server Virtual Server>Lokal.

Pilih Buat.

Untuk server virtual VPN, masukkan Nama, misalnya, VPN_Listener.

Pilih Alamat Tujuan IP yang tidak digunakan dengan perutean untuk menerima lalu lintas klien.

Atur Port Layanan ke 443 HTTPS.

Untuk Status, pastikan Diaktifkan dipilih.

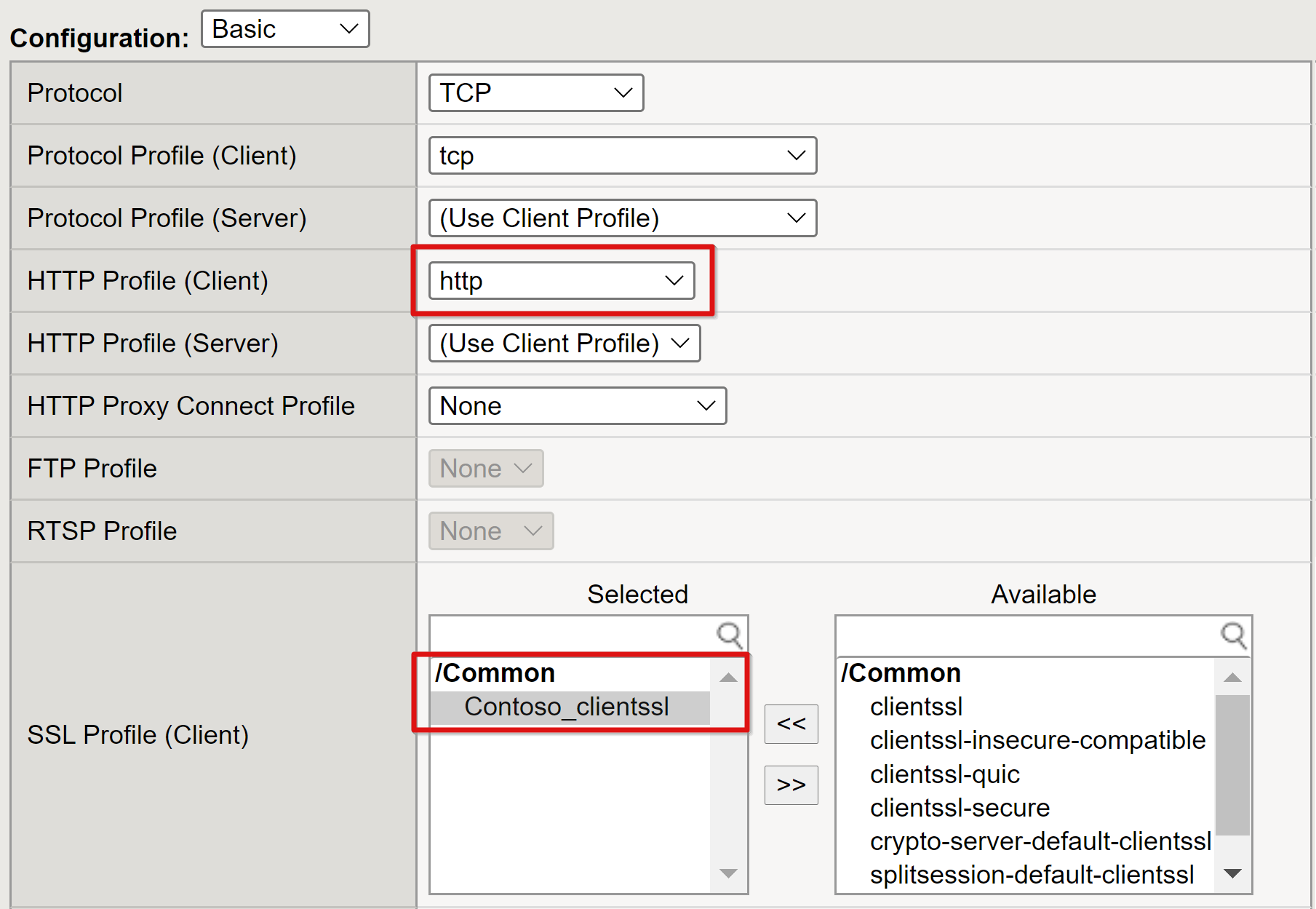

Atur Profil HTTP ke http.

Tambahkan Profil SSL (Klien) untuk sertifikat SSL publik yang Anda buat.

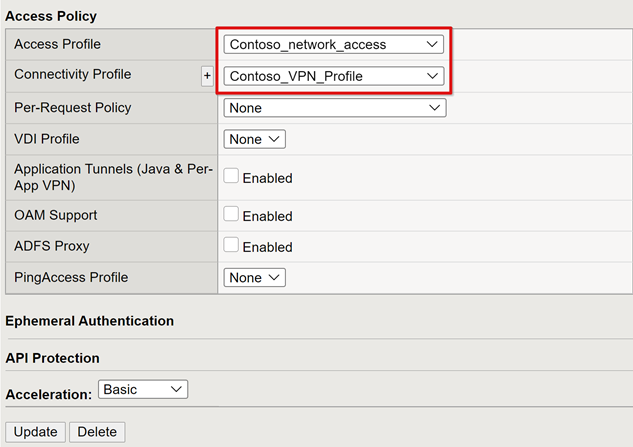

Untuk menggunakan objek VPN yang dibuat, di bawah Kebijakan Akses, atur Profil Akses dan Profil Konektivitas.

Pilih Selesai.

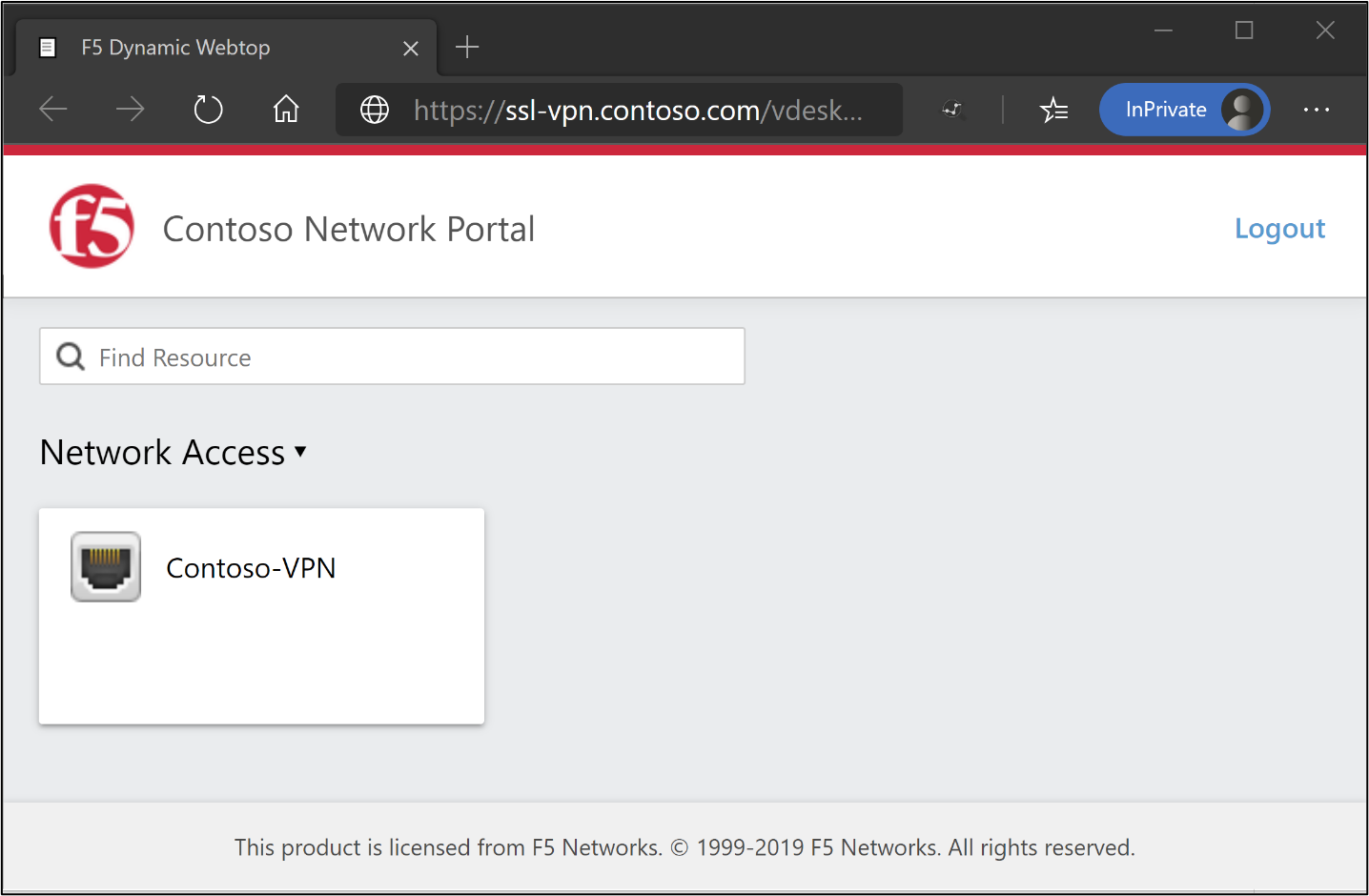

Layanan SSL-VPN Anda diterbitkan dan dapat diakses melalui SHA, baik dengan URL-nya atau melalui portal aplikasi Microsoft.

Langkah berikutnya

Buka browser pada klien Windows jarak jauh.

Telusuri ke URL layanan VPN BIG-IP.

Portal webtop BIG-IP dan peluncur VPN muncul.

Catatan

Pilih petak peta VPN untuk menginstal klien BIG-IP Edge dan membuat koneksi VPN yang dikonfigurasi untuk SHA. Aplikasi VPN F5 terlihat sebagai sumber daya target di Microsoft Entra Conditional Access. Lihat Kebijakan Akses Bersyar untuk mengaktifkan pengguna untuk autentikasi tanpa kata sandi ID Microsoft Entra.