Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Dalam artikel ini, Anda mempelajari cara mengintegrasikan AWS Single-Account Access dengan ID Microsoft Entra. Saat mengintegrasikan AWS Single-Account Access dengan MICROSOFT Entra ID, Anda dapat:

- Mengontrol siapa yang memiliki akses ke AWS Single-Account Access di Microsoft Entra ID.

- Memungkinkan pengguna Anda untuk masuk secara otomatis ke AWS Single-Account Access dengan akun Microsoft Entra mereka.

- Kelola akun Anda di satu lokasi pusat.

Memahami berbagai aplikasi AWS di galeri aplikasi Microsoft Entra

Gunakan informasi di bawah ini untuk membuat keputusan antara menggunakan aplikasi AWS Single Sign-On dan AWS Single-Account Access di galeri aplikasi Microsoft Entra.

AWS Single Sign-On

AWS Single Sign-On ditambahkan ke galeri aplikasi Microsoft Entra pada Februari 2021. Ini memudahkan untuk mengelola akses secara terpusat ke beberapa akun AWS dan aplikasi AWS, dengan masuk melalui ID Microsoft Entra. Federasi ID Microsoft Entra dengan AWS SSO sekali, dan gunakan AWS SSO untuk mengelola izin di semua akun AWS Anda dari satu tempat. AWS SSO menyediakan izin secara otomatis dan menjaganya tetap terkini saat Anda memperbarui kebijakan dan penetapan akses. Pengguna akhir dapat mengautentikasi dengan kredensial Microsoft Entra mereka untuk mengakses aplikasi terintegrasi AWS Console, Command Line Interface, dan AWS SSO.

AWS Single-Account Access

AWS Single-Account Access telah digunakan oleh pelanggan selama beberapa tahun terakhir dan memungkinkan Anda menggabungkan ID Microsoft Entra ke satu akun AWS dan menggunakan ID Microsoft Entra untuk mengelola akses ke peran AWS IAM. Administrator AWS IAM menetapkan peran dan kebijakan di setiap akun AWS. Untuk setiap akun AWS, administrator Microsoft Entra bergabung ke AWS IAM, menetapkan pengguna atau grup ke akun, dan mengonfigurasi ID Microsoft Entra untuk mengirim pernyataan yang mengotorisasi akses peran.

| Fitur | AWS Single Sign-On | Akses Akun-Tunggal AWS |

|---|---|---|

| Akses Bersyarat | Mendukung satu kebijakan Akses Kondisional untuk semua akun AWS. | Mendukung satu kebijakan Akses Bersyarat untuk semua akun atau kebijakan khusus per akun |

| Akses CLI | Didukung | Didukung |

| Manajemen Identitas Hak Istimewa | Didukung | Tidak didukung |

| Memusatkan pengelolaan akun | Memusatkan pengelolaan akun di AWS. | Memusatkan manajemen akun di ID Microsoft Entra (kemungkinan memerlukan aplikasi perusahaan Microsoft Entra per akun). |

| Sertifikat SAML | Sertifikat tunggal | Sertifikat tersendiri per aplikasi/akun |

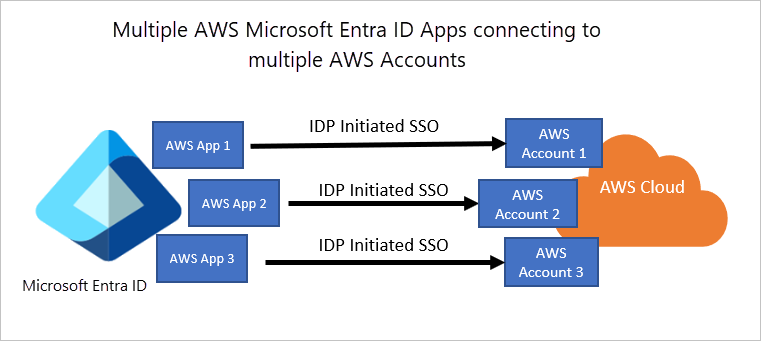

Arsitektur AWS Akses Akun Tunggal

Anda dapat mengonfigurasikan beberapa pengidentifikasi untuk beberapa instans. Contohnya:

https://signin.aws.amazon.com/saml#1https://signin.aws.amazon.com/saml#2

Dengan nilai ini, MICROSOFT Entra ID menghapus nilai #, dan mengirim nilai https://signin.aws.amazon.com/saml yang benar sebagai URL audiens dalam token SAML.

Kami merekomendasikan pendekatan ini karena alasan berikut:

Setiap aplikasi menyediakan sertifikat X509 yang unik. Setiap instans aplikasi AWS kemudian dapat memiliki tanggal kedaluwarsa sertifikat yang berbeda, yang dapat dikelola per akun AWS individu. Penggantian sertifikat secara keseluruhan lebih mudah dilakukan dalam hal ini.

Anda dapat mengaktifkan provisi pengguna dengan aplikasi AWS di ID Microsoft Entra, lalu layanan kami mengambil semua peran dari akun AWS tersebut. Tidak perlu menambahkan atau memperbarui peran AWS secara manual pada aplikasi.

Anda dapat menetapkan pemilik aplikasi secara individu untuk aplikasi tersebut. Orang ini dapat mengelola aplikasi secara langsung di MICROSOFT Entra ID.

Catatan

Pastikan Anda hanya menggunakan aplikasi galeri.

Prasyarat

Untuk memulai, Anda membutuhkan item berikut:

- Langganan Microsoft Entra. Jika Anda tidak memiliki langganan, Anda bisa mendapatkan akun gratis.

- Langganan dengan IdP IAM AWS yang diaktifkan.

- Bersama dengan Administrator Aplikasi Cloud, Administrator Aplikasi juga dapat menambahkan atau mengelola aplikasi di ID Microsoft Entra. Untuk informasi selengkapnya, lihat Peran bawaan Azure.

Catatan

Peran tidak boleh diedit secara manual di ID Microsoft Entra saat melakukan impor peran.

Deskripsi Skenario

Dalam artikel ini, Anda mengonfigurasi dan menguji Microsoft Entra SSO di lingkungan pengujian.

- AWS Single-Account Access mendukung SSO yang diinisiasi SP dan IDP .

Catatan

Identifikasi aplikasi ini adalah nilai string tetap, sehingga hanya satu instans yang dapat dikonfigurasi dalam satu tenant.

Menambahkan AWS Single-Account Access dari galeri

Untuk mengonfigurasi integrasi AWS Single-Account Access ke Microsoft Entra ID, Anda perlu menambahkan AWS Single-Account Access dari galeri ke daftar aplikasi SaaS terkelola Anda.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

- Telusuri Entra ID>Aplikasi Perusahaan>Aplikasi Baru.

- Di bagian Tambahkan dari galeri , ketik AWS Single-Account Access di kotak pencarian.

- Pilih AWS Single-Account Access dari panel hasil lalu tambahkan aplikasi. Tunggu beberapa detik sementara aplikasi ditambahkan ke tenant Anda.

Atau, Anda juga dapat menggunakan Wizard Konfigurasi Aplikasi Perusahaan. Dalam wizard ini, Anda dapat menambahkan aplikasi ke penyewa Anda, menambahkan pengguna/grup ke aplikasi, menetapkan peran, dan menelusuri konfigurasi SSO juga. Anda dapat mempelajari selengkapnya tentang wizard Microsoft 365 di sini.

Mengonfigurasi dan menguji SSO Microsoft Entra untuk Akses Akun Tunggal AWS

Konfigurasikan dan uji SSO Microsoft Entra dengan AWS Single-Account Access menggunakan pengguna uji bernama B.Simon. Agar SSO berfungsi, Anda perlu membuat hubungan tautan antara pengguna Microsoft Entra dan pengguna terkait di AKSES Akun Tunggal AWS.

Untuk mengonfigurasi dan menguji SSO Microsoft Entra dengan AKSES Akun Tunggal AWS, lakukan langkah-langkah berikut:

-

Konfigurasikan SSO Microsoft Entra - untuk memungkinkan pengguna Anda menggunakan fitur ini.

- Buat pengguna uji Microsoft Entra - untuk menguji masuk sekali Microsoft Entra dengan B.Simon.

- Menetapkan pengguna uji Microsoft Entra - untuk memungkinkan B.Simon menggunakan single sign-on Microsoft Entra.

-

Konfigurasikan AWS Single-Account Access SSO - untuk mengonfigurasi pengaturan akses menyeluruh di sisi aplikasi.

- Buat pengguna uji AWS Single-Account Access - untuk memiliki padanan B.Simon di AWS Single-Account Access yang dihubungkan ke representasi pengguna oleh Microsoft Entra.

- Cara mengonfigurasi penyediaan peran di AWS Single-Account Access

- Uji SSO - untuk memverifikasi apakah konfigurasi berfungsi.

Mengonfigurasi SSO Microsoft Entra

Ikuti langkah-langkah ini untuk mengaktifkan SSO Microsoft Entra.

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

Telusuri ke Entra ID>aplikasi perusahaan>AWS Single-Account Access>Single sign-on.

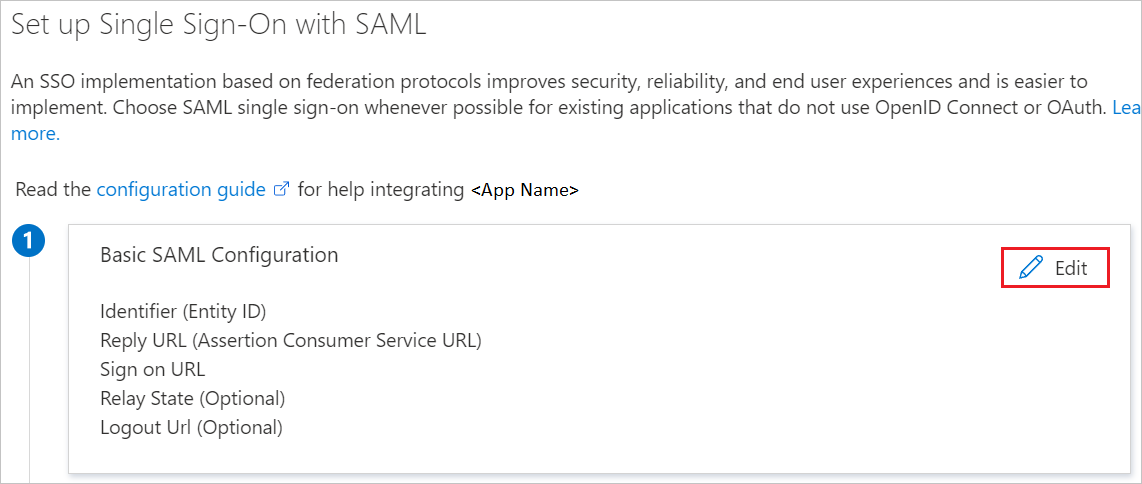

Pada halaman Pilih metode aksesmenyeluruh, pilih SAML.

Pada halaman Siapkan masuk satu kali dengan SAML, pilih ikon pensil untuk mengubah pengaturan pada Konfigurasi SAML Dasar.

Di bagian Konfigurasi SAML Dasar , perbarui Pengidentifikasi (ID Entitas) dan URL Balasan dengan nilai default yang sama:

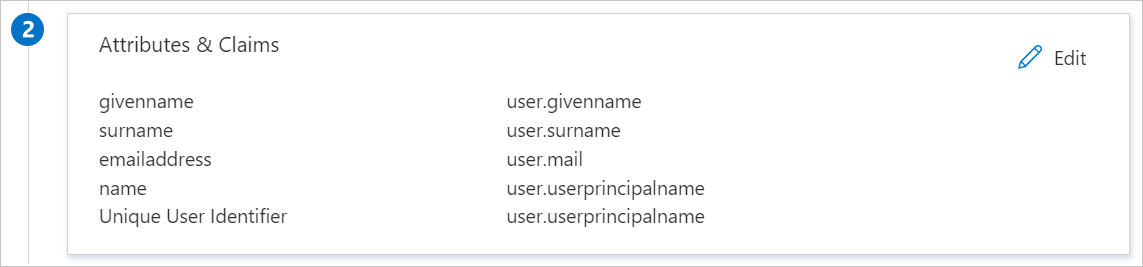

https://signin.aws.amazon.com/saml. Anda harus memilih Simpan untuk menyimpan perubahan konfigurasi.Aplikasi AWS mengharapkan pernyataan SAML dalam format tertentu, yang mengharuskan Anda menambahkan pemetaan atribut kustom ke konfigurasi atribut token SAML. Cuplikan layar berikut menampilkan daftar atribut default.

Selain hal di atas, aplikasi AWS mengharapkan beberapa atribut lagi untuk diteruskan kembali dalam respons SAML yang ditunjukkan di bawah ini. Atribut ini juga sudah terisi sebelumnya, namun Anda dapat meninjaunya sesuai kebutuhan.

Nama Atribut sumber Ruang nama NamaSesiPeran NamaPengguna.PrincipalPengguna https://aws.amazon.com/SAML/AttributesPeran user.assignedroles https://aws.amazon.com/SAML/AttributesDurasiSesi durasi.sesi pengguna https://aws.amazon.com/SAML/AttributesCatatan

AWS mengharapkan adanya peran bagi pengguna yang ditetapkan ke aplikasi. Harap siapkan peran ini di ID Microsoft Entra sehingga pengguna dapat diberi peran yang sesuai. Untuk memahami cara mengonfigurasi peran di ID Microsoft Entra, lihat di sini

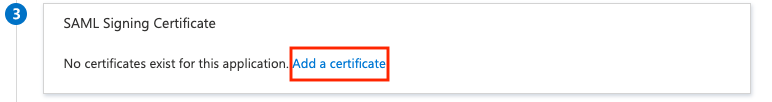

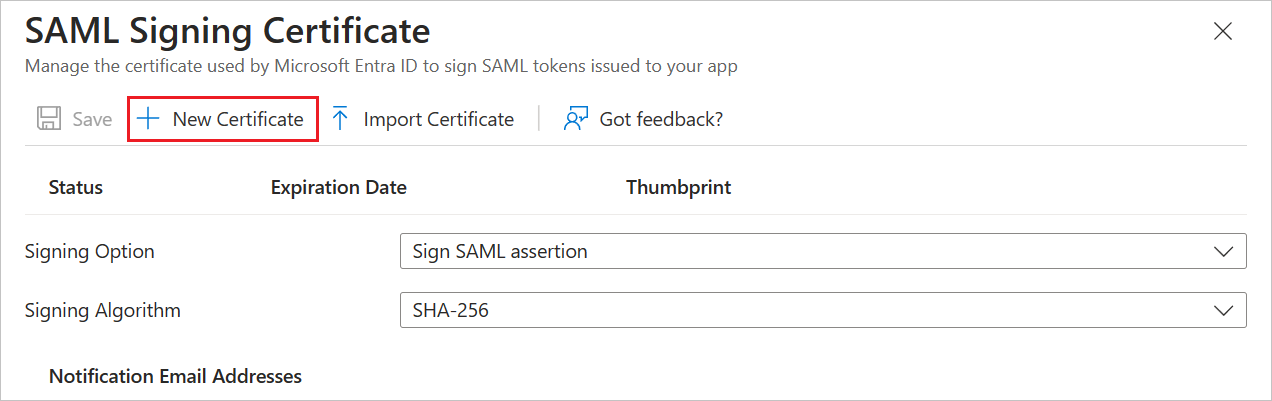

Pada halaman Siapkan akses menyeluruh dengan SAML , dalam kotak dialog Sertifikat Penandatanganan SAML (Langkah 3), pilih Tambahkan sertifikat.

Buat sertifikat penandatanganan SAML baru, lalu pilih Sertifikat Baru. Masukkan alamat email untuk pemberitahuan sertifikat.

(Opsional) Anda dapat memilih Aktifkan sertifikat.

Di bagian Sertifikat Penandatanganan SAML , temukan XML Metadata Federasi dan pilih Unduh untuk mengunduh sertifikat dan menyimpannya di komputer Anda.

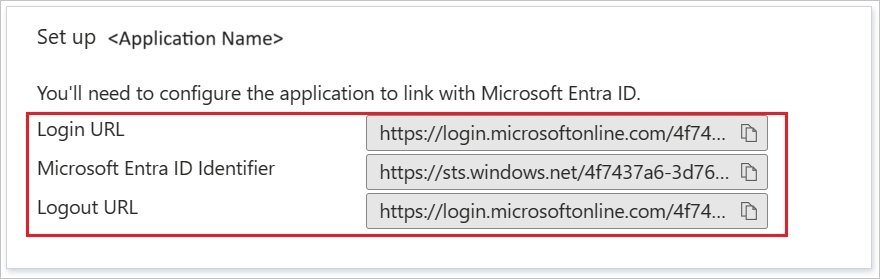

Di bagian Siapkan AWS Single-Account Access , salin URL yang sesuai berdasarkan kebutuhan Anda.

Membuat dan menetapkan pengguna uji Microsoft Entra

Ikuti panduan memulai cepat membuat dan menetapkan akun pengguna untuk membuat akun pengguna uji bernama B.Simon.

Konfigurasi AWS Single-Account Access SSO

Di jendela browser yang berbeda, masuk ke situs perusahaan AWS Anda sebagai admin.

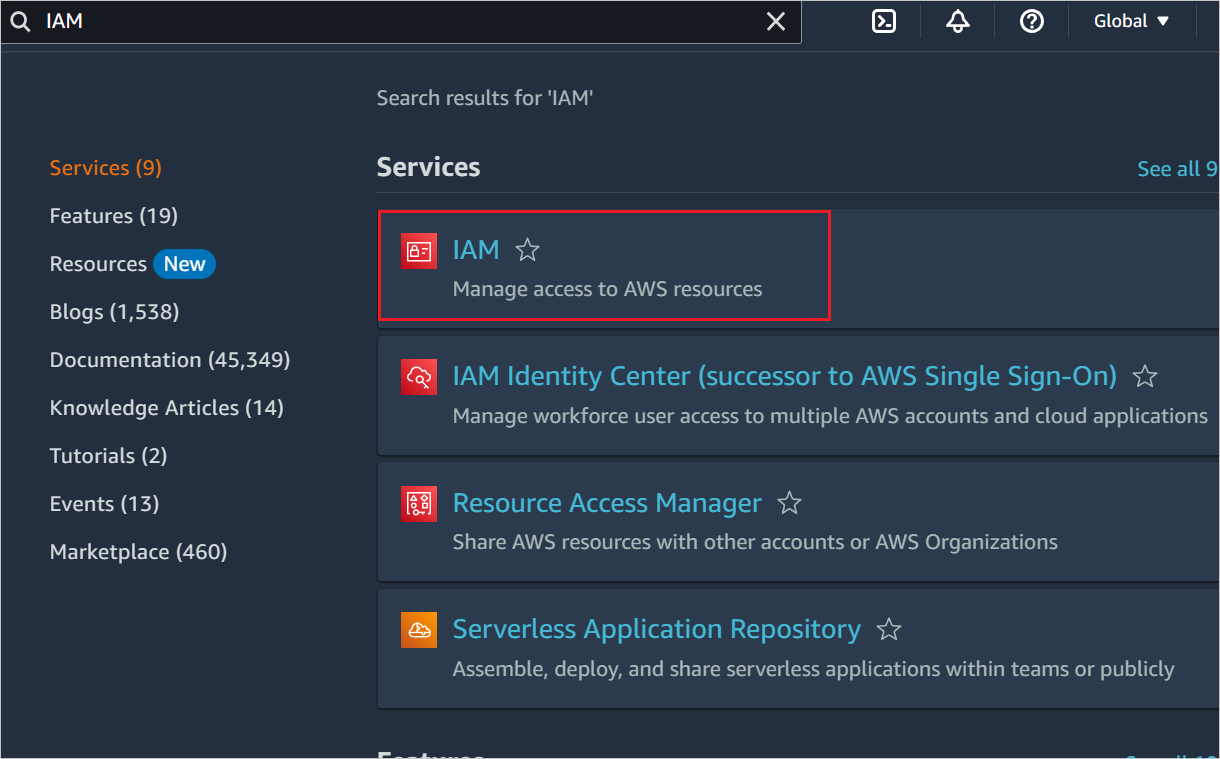

Di beranda AWS, cari IAM dan pilih.

Pergi ke Manajemen Akses>Penyedia Identitas dan pilih tombol Tambahkan penyedia.

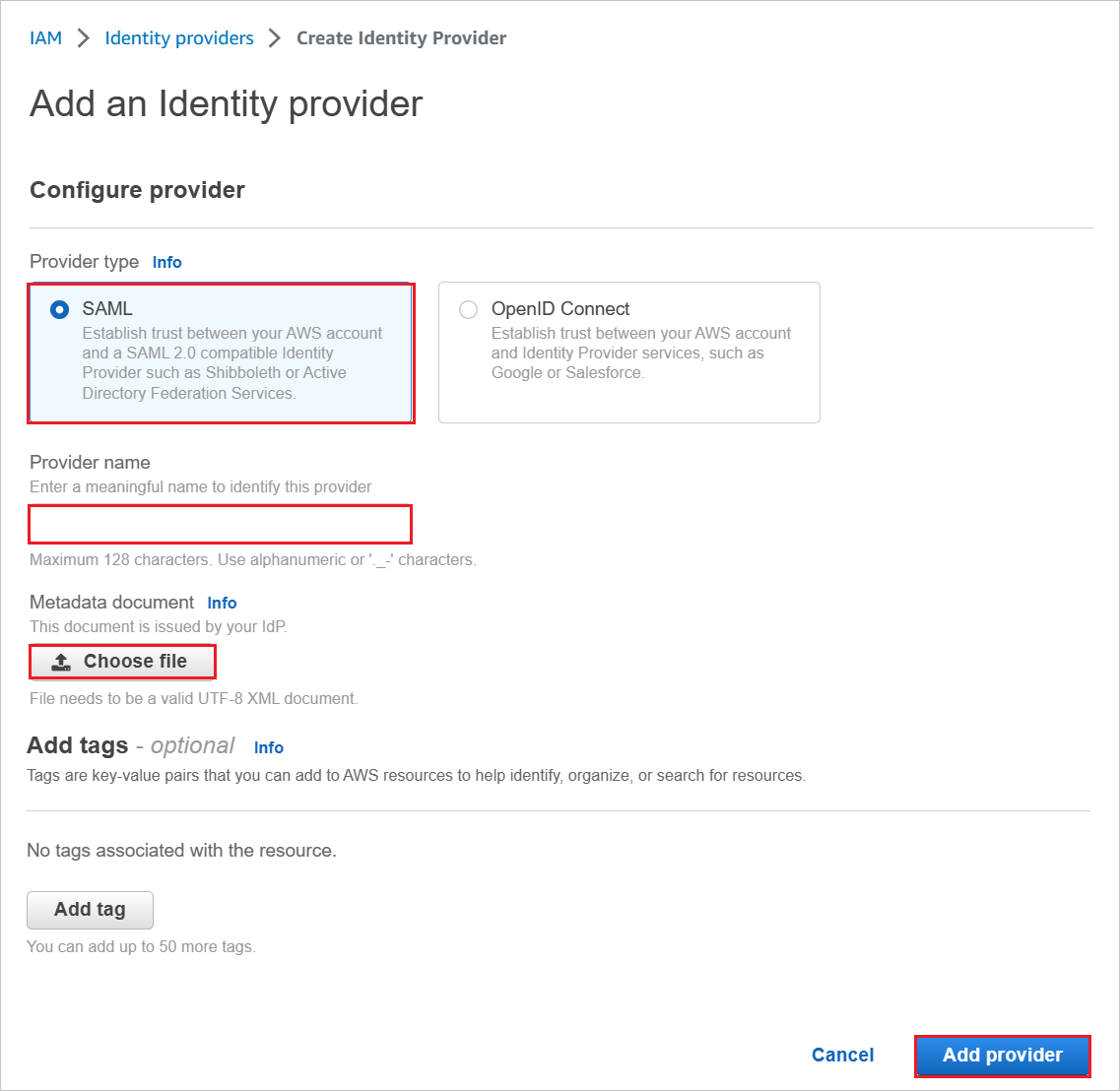

Di halaman Tambahkan Penyedia Identitas , lakukan langkah-langkah berikut:

sebuah. Untuk Jenis penyedia, pilih SAML.

b. Untuk Nama penyedia, ketik nama penyedia (misalnya: WAAD).

c. Untuk mengunggah file metadata yang diunduh, pilih Pilih file.

d. Pilih Tambahkan penyedia.

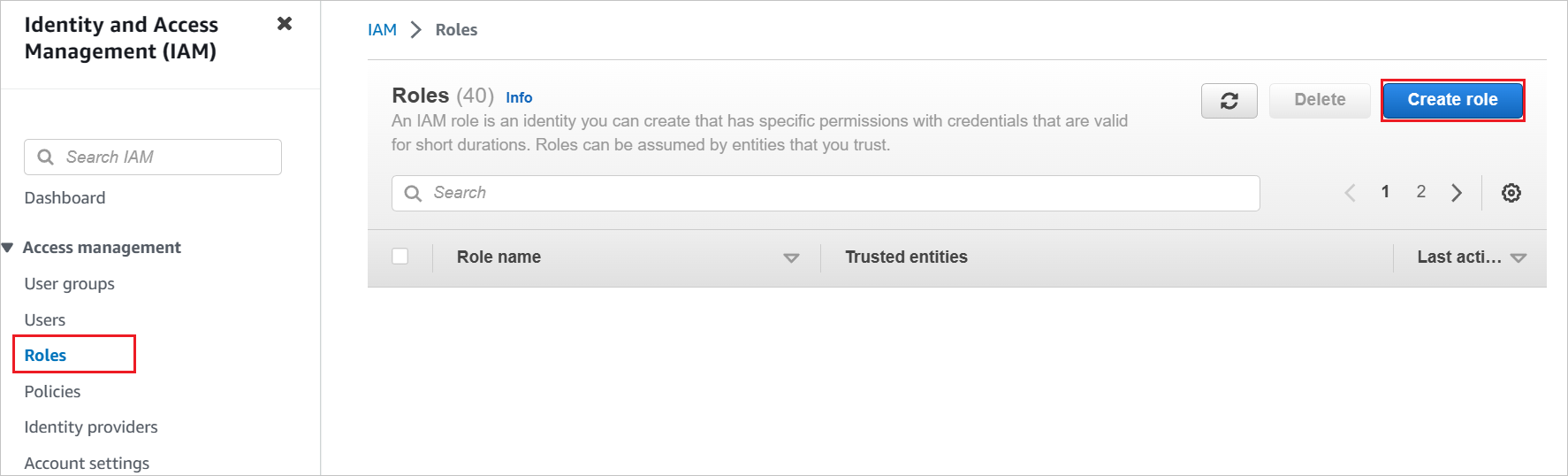

Pilih Peran>Buat peran.

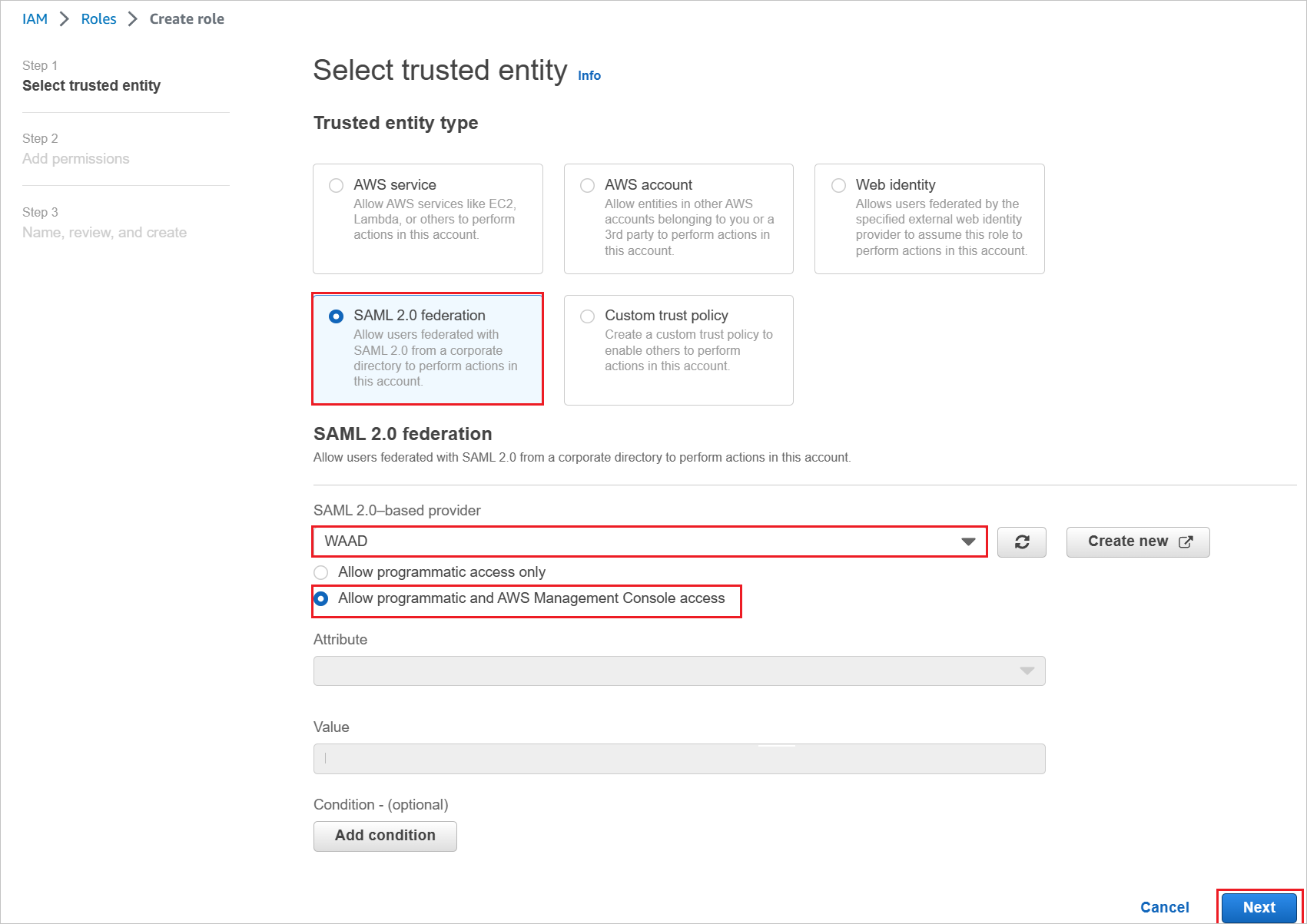

Pada halaman Buat peran , lakukan langkah-langkah berikut ini:

sebuah. Pilih Jenis entitas tepercaya, pilih federasi SAML 2.0.

b. Di bawah penyedia berbasis SAML 2.0, pilih penyedia SAML yang Anda buat sebelumnya (misalnya: WAAD).

c. Pilih Izinkan akses terprogram dan AWS Management Console.

d. Pilih Berikutnya.

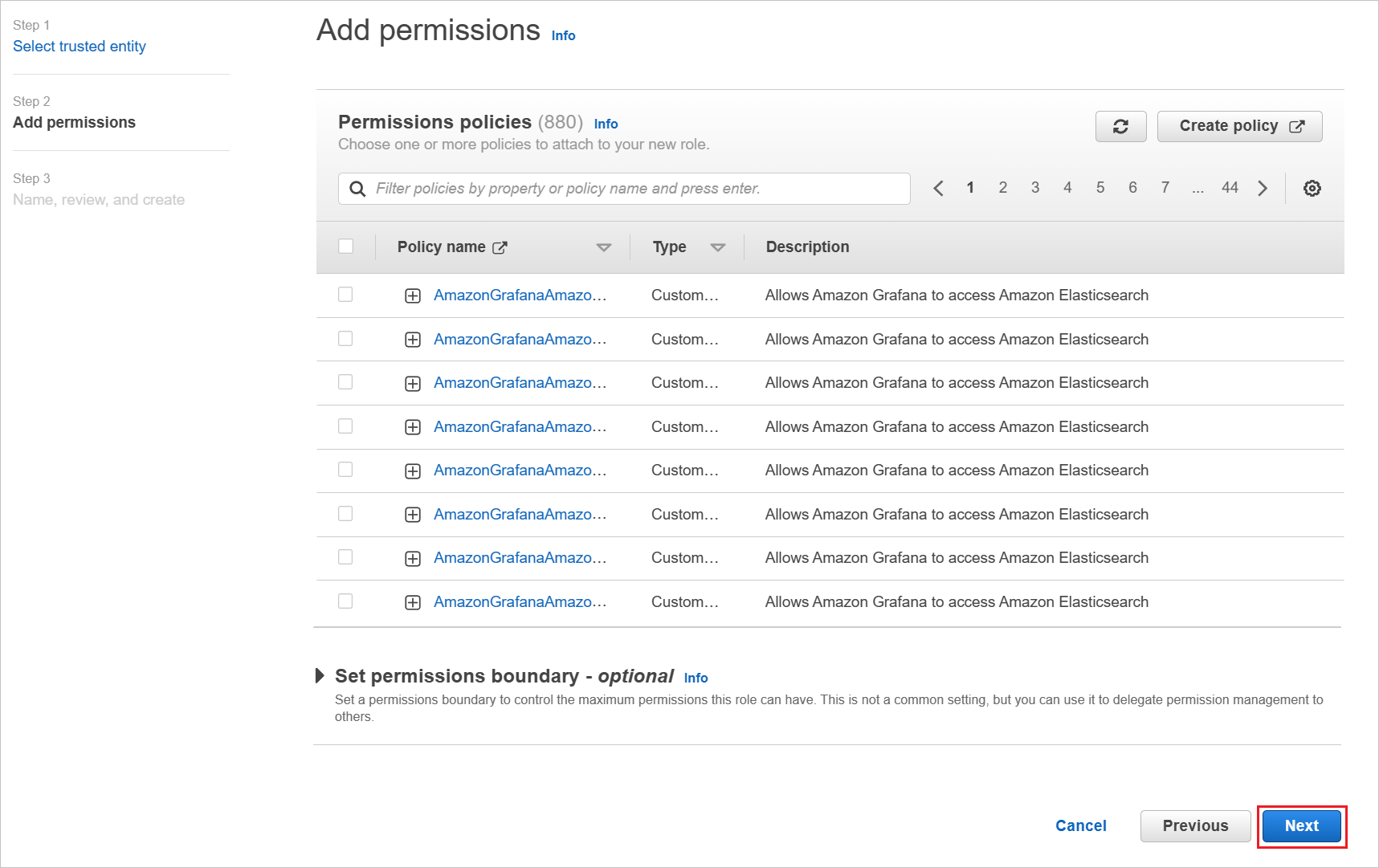

Pada kotak dialog Kebijakan izin , lampirkan kebijakan yang sesuai, per organisasi Anda. Lalu pilih Berikutnya.

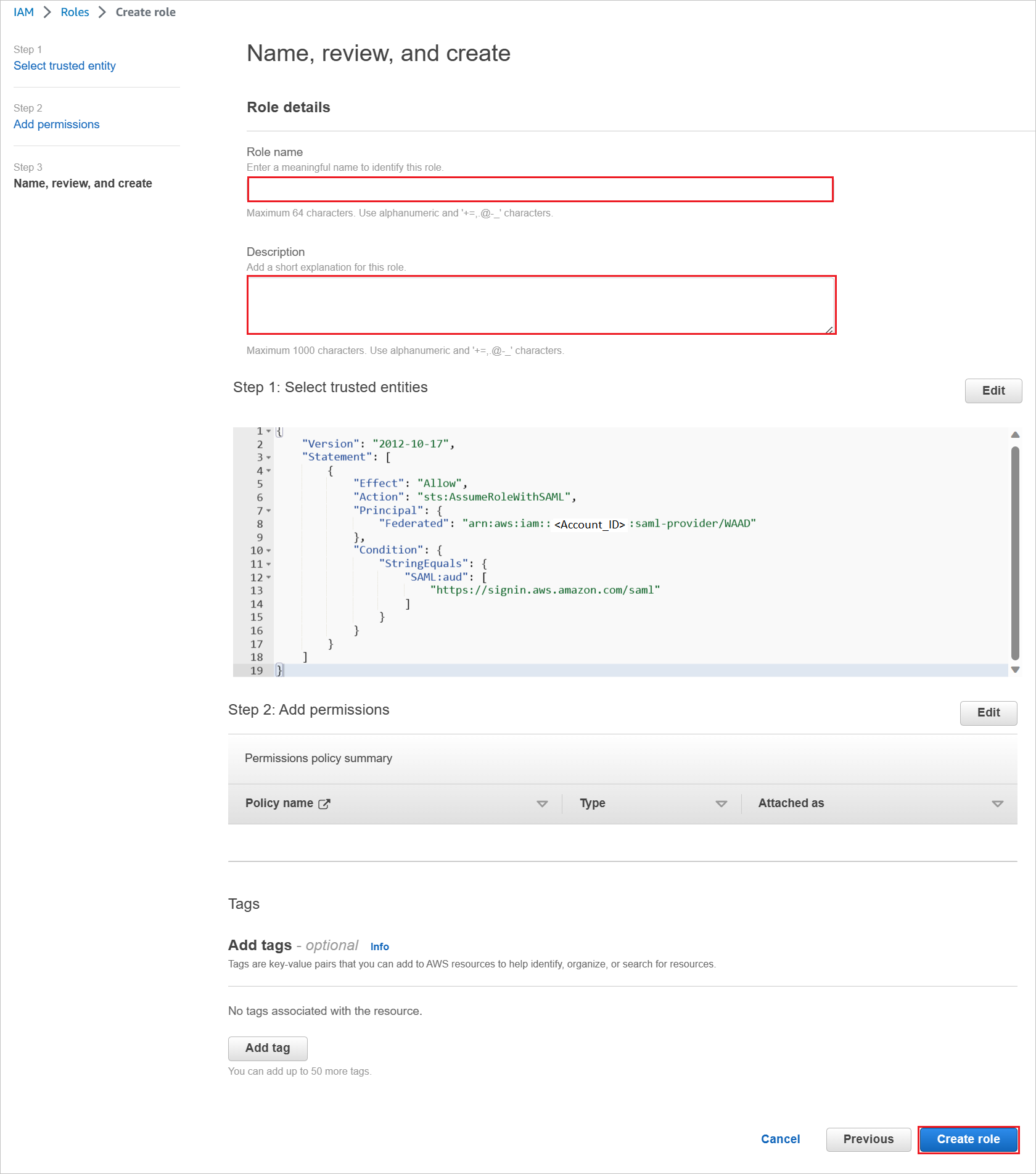

Pada kotak dialog Tinjau , lakukan langkah-langkah berikut ini:

sebuah. Di Nama peran, masukkan nama peran Anda.

b. Di Deskripsi, masukkan deskripsi peran.

c. Pilih Buat peran.

d. Buat sebanyak mungkin peran yang dibutuhkan dan petakan ke penyedia identitas.

Gunakan kredensial akun layanan AWS untuk mengambil peran dari dalam akun AWS pada penyediaan pengguna Microsoft Entra. Untuk ini, buka beranda konsol AWS.

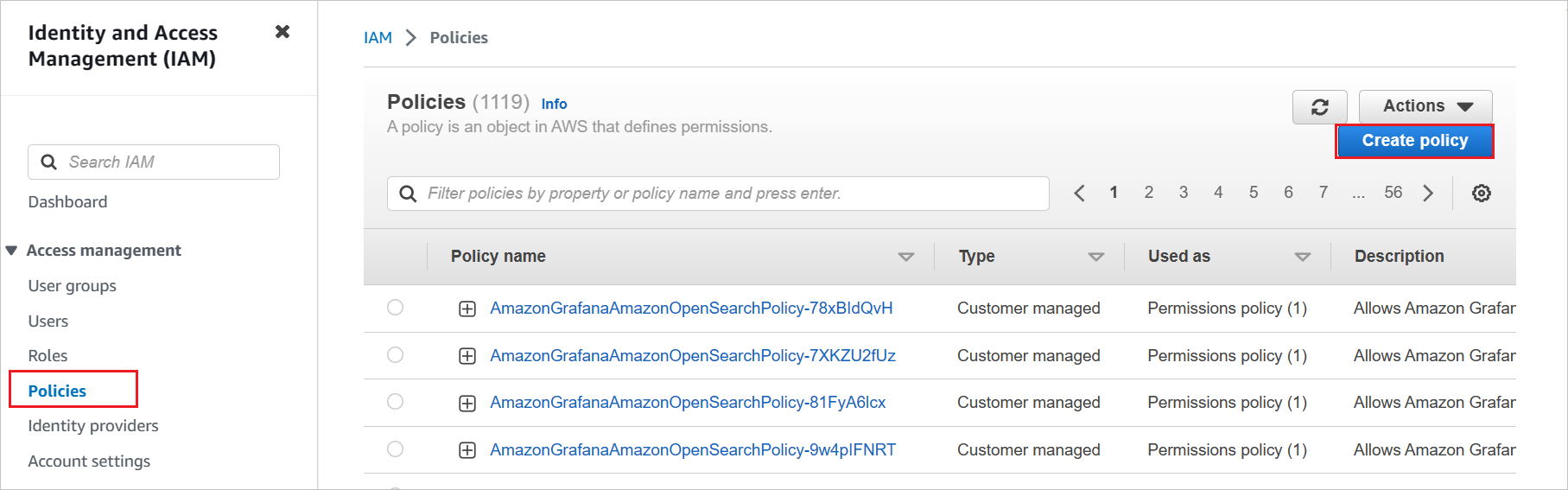

Di bagian IAM, pilih Kebijakan dan pilih Buat kebijakan.

Buat kebijakan Anda sendiri untuk mengambil semua peran dari akun AWS.

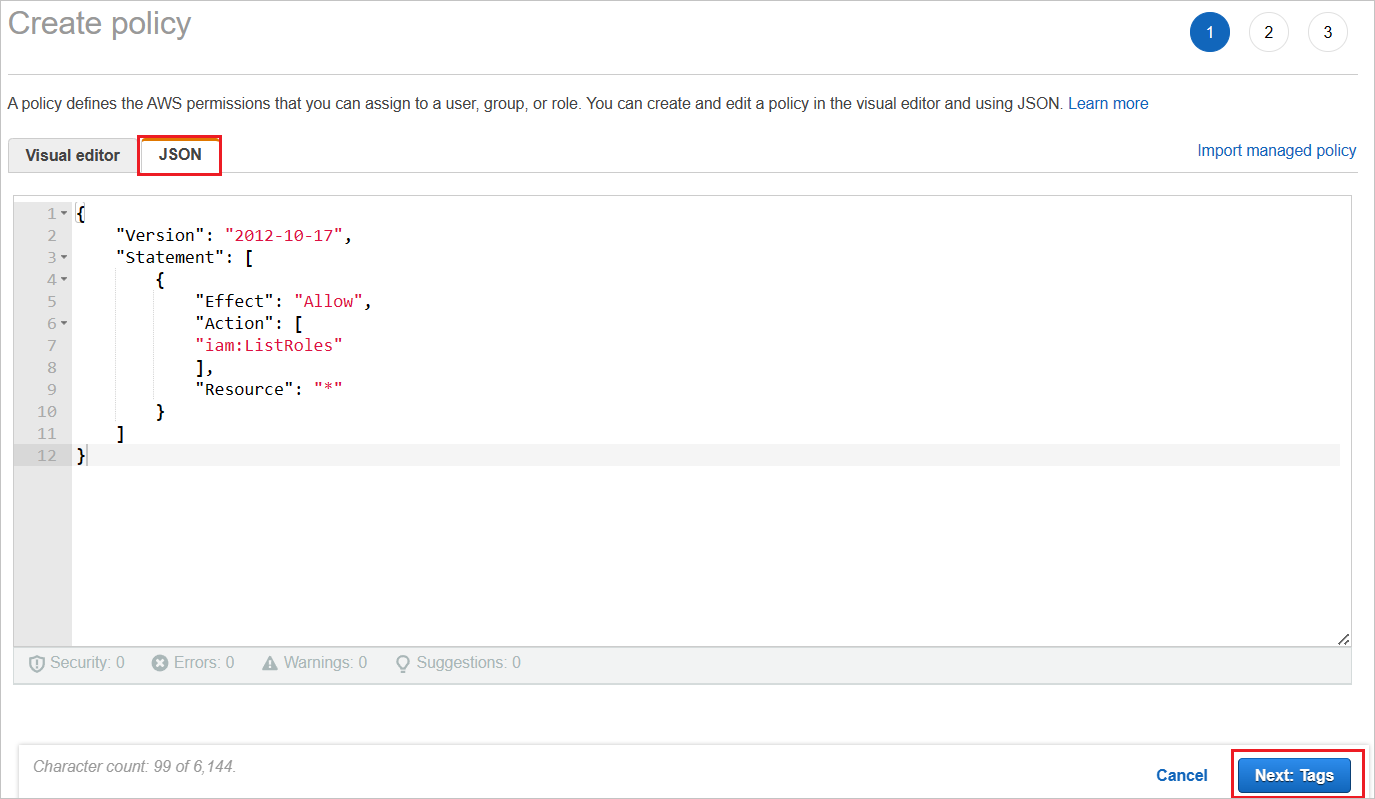

sebuah. Di Buat kebijakan, pilih tab JSON .

b. Dalam dokumen kebijakan, tambahkan JSON berikut:

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "iam:ListRoles" ], "Resource": "*" } ] }c. Pilih Berikutnya: Tag.

Anda juga dapat menambahkan tag yang diperlukan di halaman di bawah ini dan memilih Berikutnya: Tinjau.

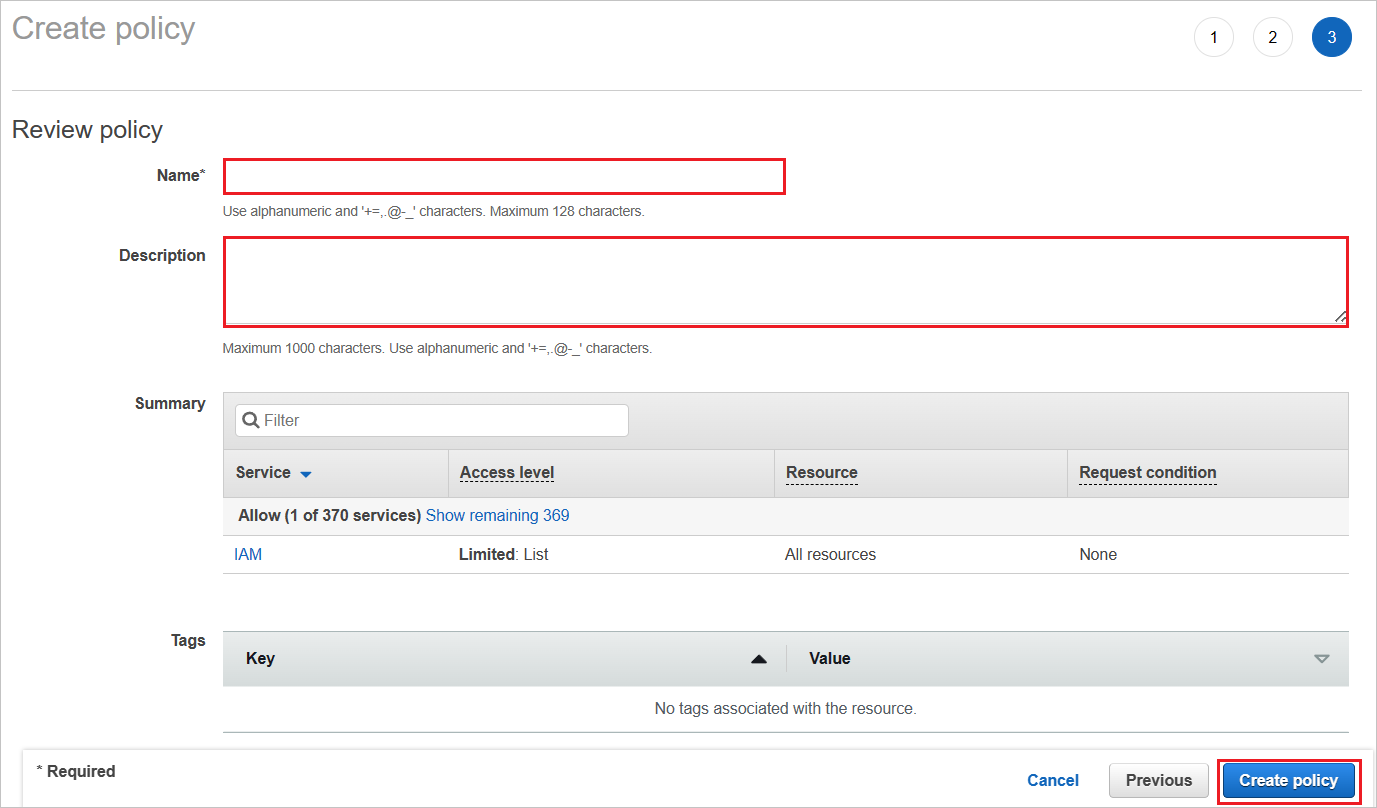

Tentukan kebijakan baru.

sebuah. Untuk Nama, masukkan AzureAD_SSOUserRole_Policy.

b. Untuk Deskripsi, masukkan Kebijakan ini akan memungkinkan untuk mengambil peran dari akun AWS.

c. Pilih Buat kebijakan.

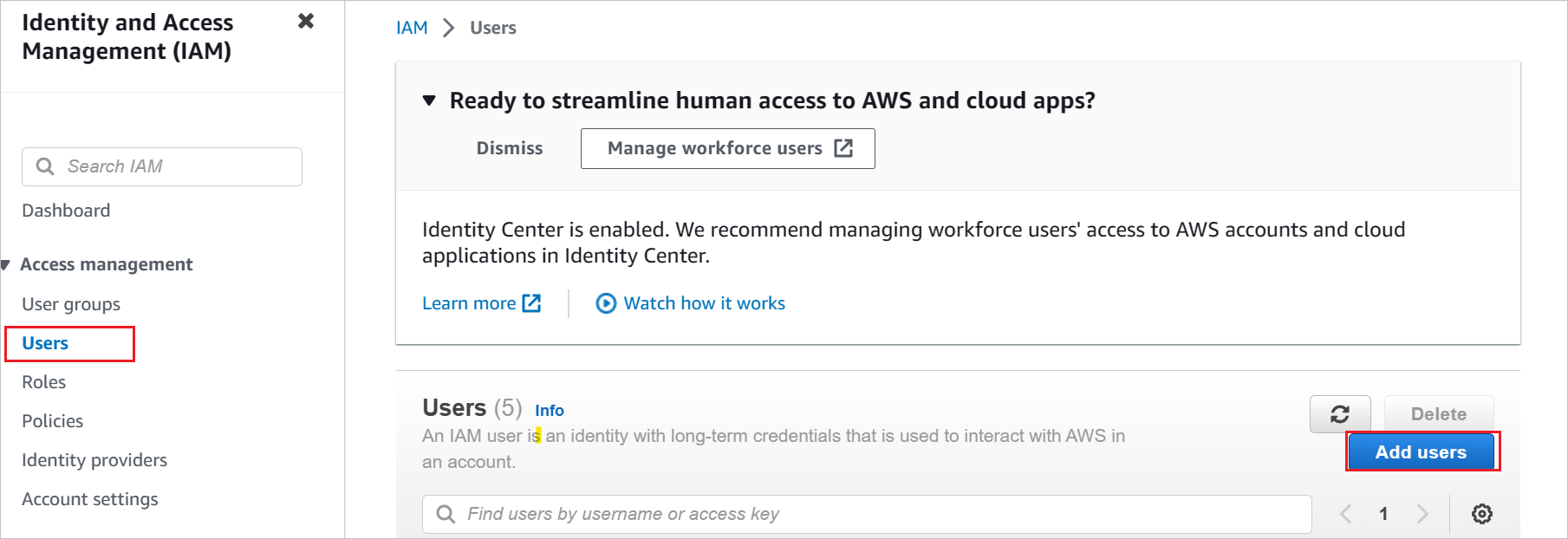

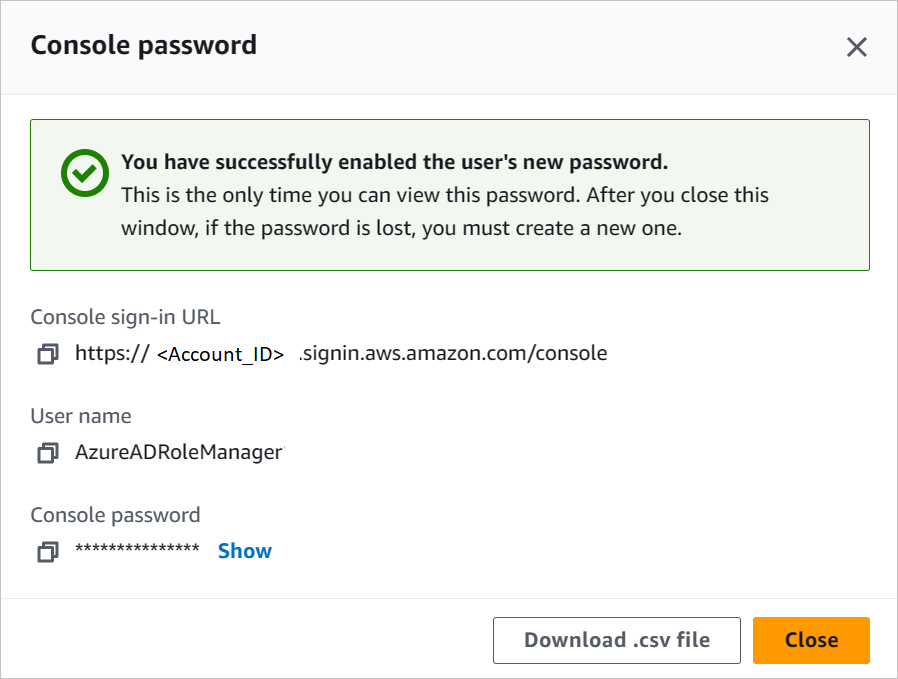

Buat akun pengguna baru di layanan AWS IAM. sebuah. Di konsol AWS IAM, pilih Pengguna dan pilih Tambahkan pengguna.

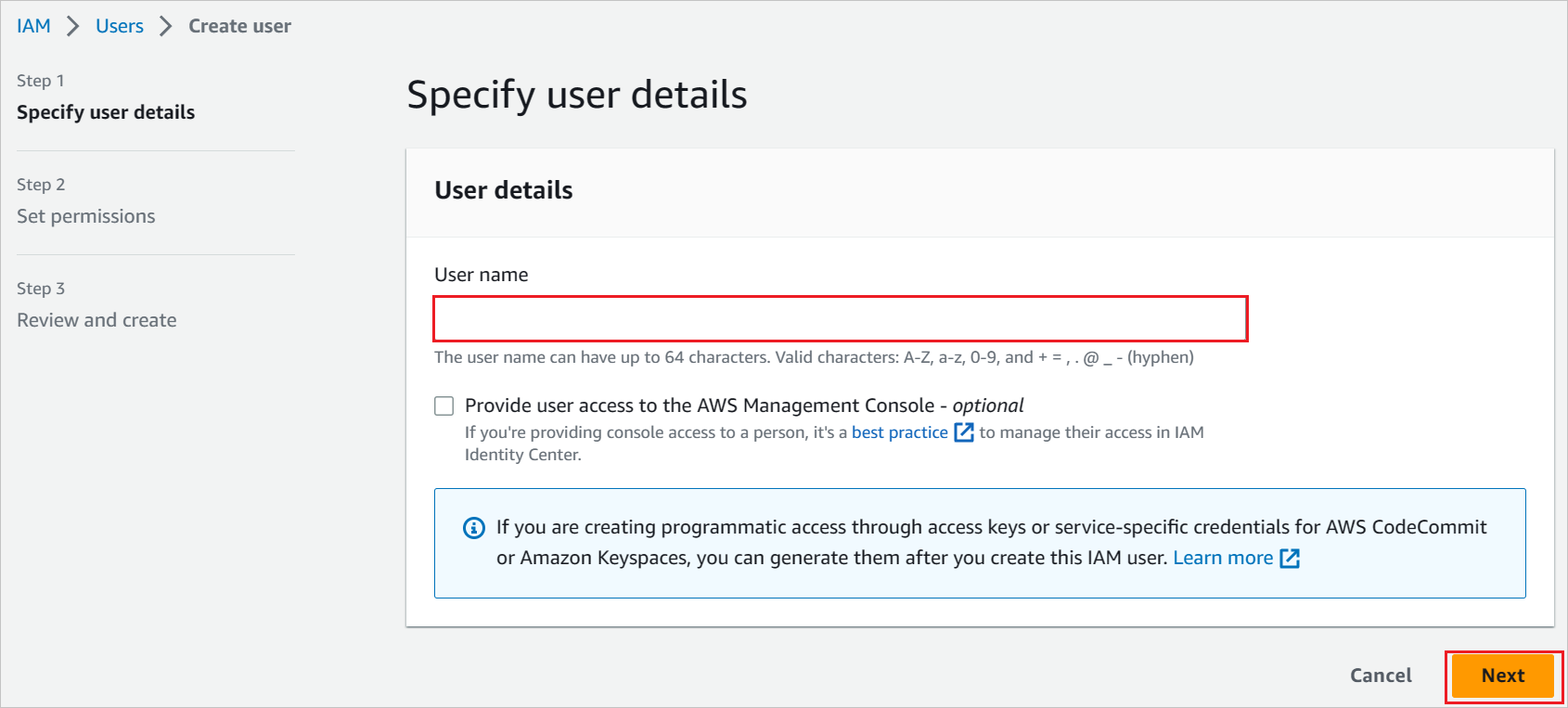

b. Di bagian Tentukan detail pengguna , masukkan nama pengguna sebagai AzureADRoleManager dan pilih Berikutnya.

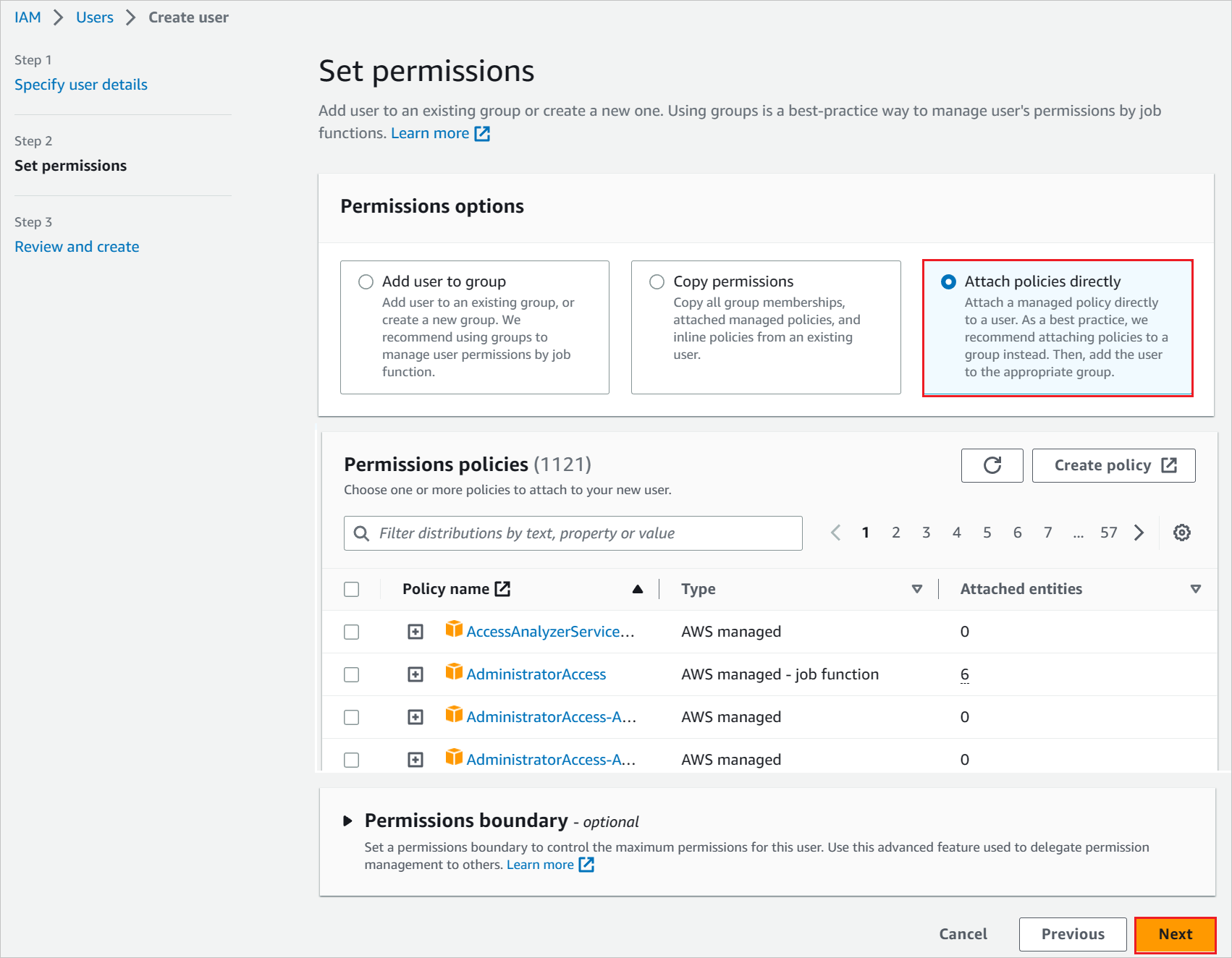

c. Buat kebijakan baru untuk pengguna ini.

d. Pilih Lampirkan kebijakan yang ada secara langsung.

e. Cari kebijakan yang baru dibuat di bagian filter AzureAD_SSOUserRole_Policy.

f. Pilih kebijakan, lalu pilih Berikutnya.

Tinjau pilihan Anda dan pilih Buat pengguna.

Catatan

Pastikan untuk membuat dan mengunduh kunci akses pihak ketiga untuk pengguna ini. Kunci ini digunakan di bagian provisi pengguna Microsoft Entra untuk mengambil peran dari konsol AWS.

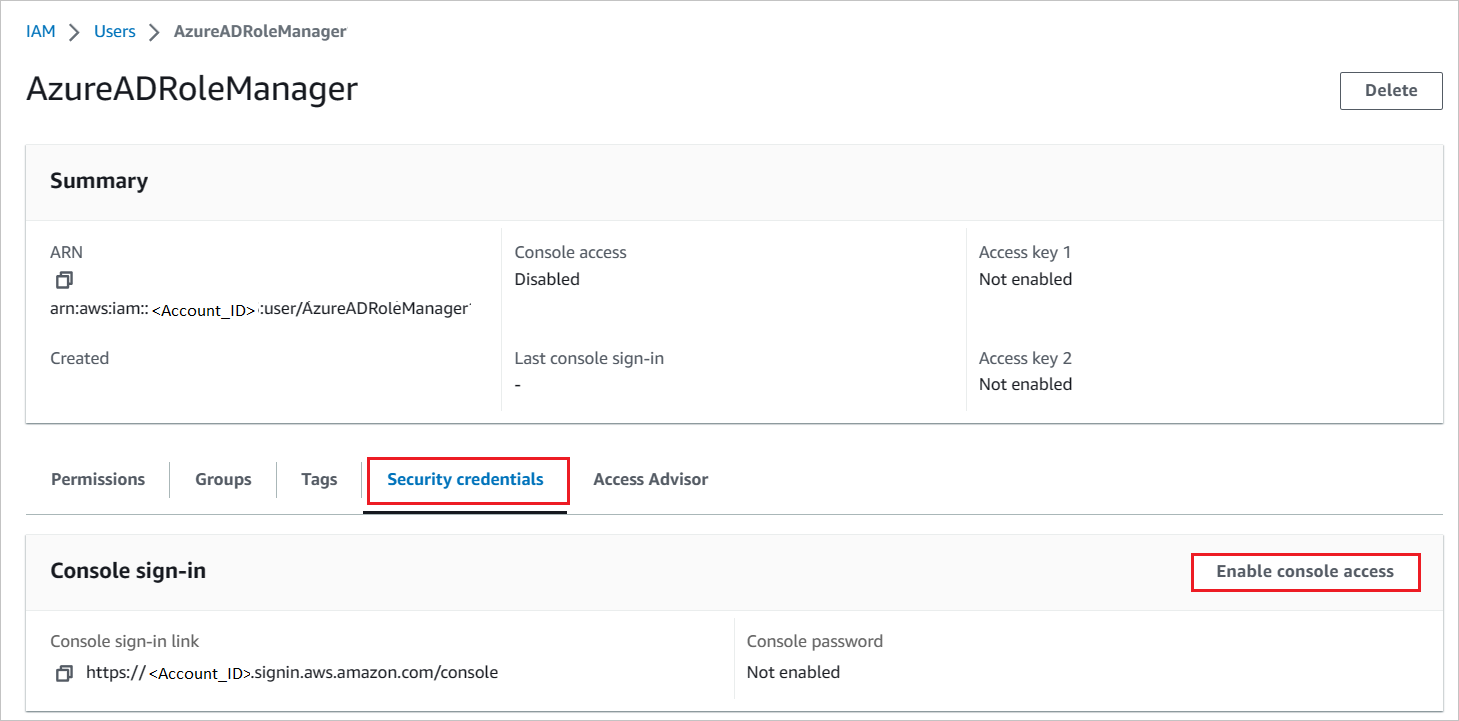

Untuk mengunduh kredensial pengguna pengguna, aktifkan akses konsol di tab Kredensial keamanan .

Masukkan kredensial ini ke bagian provisi pengguna Microsoft Entra untuk mengambil alih peran dari konsol AWS.

Catatan

AWS memiliki serangkaian izin/batasan yang diperlukan untuk mengonfigurasi AWS SSO. Untuk mengetahui informasi selengkapnya tentang batas AWS, silakan lihat halaman ini .

Cara mengonfigurasikan penyediaan peran di AWS Single-Account Access

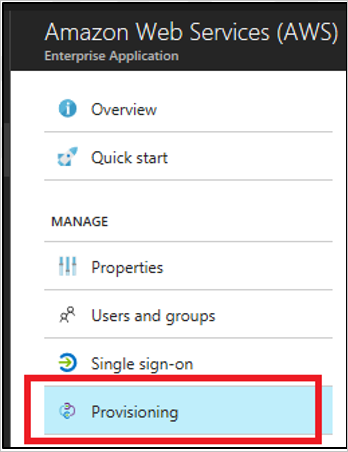

Di portal manajemen Microsoft Entra, dalam aplikasi AWS, menuju Penyediaan.

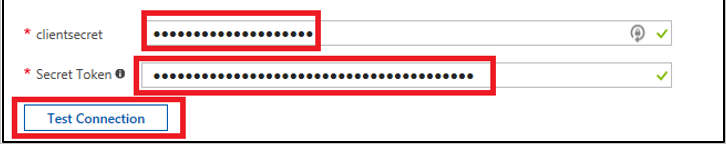

Nota: Nama pengguna dan kata sandi yang dikembalikan saat mengaktifkan akses konsol bukan yang diperlukan untuk nilai clientsecret dan Token Rahasia. Sebagai gantinya, buat kunci akses pihak ketiga untuk langkah ini.

Masukkan kunci akses dan rahasia di bidang clientsecret dan Token Rahasia .

sebuah. Masukkan kunci akses pengguna AWS di bidang clientsecret .

b. Masukkan rahasia pengguna AWS di bidang Token Rahasia .

c. Pilih Uji Koneksi.

d. Simpan pengaturan dengan memilih Simpan.

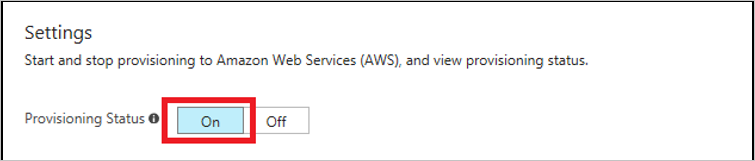

Di bagian Pengaturan , untuk Status Provisi, pilih Aktif. Lalu pilih Simpan.

Catatan

Layanan provisi mengimpor peran hanya dari AWS ke Microsoft Entra ID. Layanan ini tidak menyediakan pengguna dan grup dari ID Microsoft Entra ke AWS.

Catatan

Setelah menyimpan kredensial penyediaan, Anda harus menunggu hingga siklus sinkronisasi awal berjalan. Biasanya dibutuhkan waktu sekitar 40 menit untuk menyelesaikan sinkronisasi. Anda dapat melihat status di bagian bawah halaman Provisi , di bawah Status Saat Ini.

Membuat pengguna uji coba AWS Single-Account Access

Tujuan bagian ini adalah membuat pengguna bernama B.Simon di AWS Single-Account Access. AWS Single-Account Access tidak memerlukan pembuatan pengguna di sistemnya untuk SSO, jadi Anda tidak perlu melakukan tindakan apa pun di sini.

Menguji SSO

Di bagian ini, Anda menguji konfigurasi akses menyeluruh Microsoft Entra dengan opsi berikut.

Proses SP dimulai:

Pilih Uji aplikasi ini, opsi ini mengalihkan ke URL Masuk AWS Single-Account Access tempat Anda dapat memulai alur masuk.

Buka URL Masuk AWS Single-Account Access secara langsung dan mulai alur log masuk dari sana.

Inisiasi IDP:

- Pilih Uji aplikasi ini, dan Anda akan secara otomatis masuk ke AWS Single-Account Access tempat Anda menyiapkan SSO.

Anda juga dapat menggunakan Aplikasi Saya Microsoft untuk menguji aplikasi dalam mode apa pun. Saat Anda memilih petak aws Single-Account Access di Aplikasi Saya, jika dikonfigurasi dalam mode SP, Anda akan diarahkan ke halaman masuk aplikasi untuk memulai alur masuk dan jika dikonfigurasi dalam mode IDP, Anda akan secara otomatis masuk ke AWS Single-Account Access tempat Anda menyiapkan SSO. Untuk informasi selengkapnya tentang Aplikasi Saya, lihat Pengantar Aplikasi Saya.

Masalah umum

Integrasi provisi Akses Akun Tunggal AWS tidak dapat digunakan di wilayah AWS Tiongkok.

Di bagian Provisioning, subbagian Pemetaan menampilkan pesan "Memuat...", dan tidak pernah menampilkan pemetaan atribut. Satu-satunya alur kerja penyediaan yang didukung saat ini adalah impor role dari AWS ke Microsoft Entra ID untuk dipilih ketika menetapkan pengguna atau grup. Pemetaan atribut untuk hal ini telah ditentukan, dan tidak dapat dikonfigurasikan.

Bagian Penyediaan hanya mendukung memasukkan satu set kredensial untuk satu penyewa AWS sekali. Semua peran yang diimpor ditulis ke properti

appRolesdari objekservicePrincipalMicrosoft Entra ID untuk penyewa AWS.Beberapa penyewa AWS (diwakili oleh

servicePrincipals) dapat ditambahkan ke ID Microsoft Entra dari galeri untuk penyediaan. Namun, ada masalah yang sudah diketahui di mana tidak dapat secara otomatis menulis semua peran yang diimpor dari beberapa AWSservicePrincipalsyang digunakan untuk pengadaan layanan ke dalamservicePrincipaltunggal yang digunakan untuk SSO.Sebagai solusinya, Anda dapat menggunakan Microsoft Graph API untuk mengekstrak semua

appRolesyang diimpor ke setiap AWSservicePrincipaltempat provisi dikonfigurasi. Anda kemudian dapat menambahkan string peran ini ke AWSservicePrincipaldi mana SSO dikonfigurasi.Peran harus memenuhi persyaratan berikut agar memenuhi syarat untuk diimpor dari AWS ke ID Microsoft Entra:

- Peran harus memiliki tepat satu penyedia SAML yang ditentukan di AWS.

- Panjang gabungan ARN (Amazon Resource Name) untuk peran tersebut dan ARN dari penyedia SAML terkait harus kurang dari 240 karakter.

Catatan Perubahan

- 01/12/2020 - Penambahan batas panjang peran dari 119 karakter menjadi 239 karakter.

Konten terkait

Setelah mengonfigurasikan AWS Single-Account Access, Anda dapat memberlakukan Kontrol Sesi, yang melindungi eksfiltrasi dan infiltrasi data sensitif organisasi Anda secara real-time. Kontrol Sesi diperluas dari Akses Bersyarat. Pelajari cara menerapkan kontrol sesi dengan Aplikasi Pertahanan Microsoft untuk Cloud.