Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Dalam artikel ini, Anda mempelajari cara mengintegrasikan Directory Services Protector dengan MICROSOFT Entra ID. Saat mengintegrasikan Directory Services Protector dengan MICROSOFT Entra ID, Anda dapat:

- Mengontrol di MICROSOFT Entra ID siapa yang memiliki akses ke Directory Services Protector.

- Memungkinkan pengguna Anda untuk masuk secara otomatis ke Directory Services Protector dengan akun Microsoft Entra mereka.

- Kelola akun Anda di satu lokasi pusat.

Prasyarat

Skenario yang diuraikan dalam artikel ini mengasumsikan bahwa Anda sudah memiliki prasyarat berikut:

- Akun pengguna Microsoft Entra dengan langganan aktif. Jika Anda belum memilikinya, Anda dapat Membuat akun secara gratis.

- Salah satu peran berikut:

- Administrator Aplikasi

- Administrator Aplikasi Cloud

- Pemilik Aplikasi .

- Langganan Pelindung Layanan Direktori dengan akses masuk tunggal (SSO) yang diaktifkan.

Deskripsi Skenario

Dalam artikel ini, Anda mengonfigurasi dan menguji Microsoft Entra SSO di lingkungan pengujian.

- Directory Services Protector mendukung SSO dengan inisiasi baik dari SP maupun IDP.

- Pelindung Layanan Direktori mendukung provisi pengguna Just In Time .

Menambahkan Pelindung Layanan Direktori dari galeri

Untuk mengonfigurasi integrasi Directory Services Protector ke Microsoft Entra ID, Anda perlu menambahkan Directory Services Protector dari galeri ke daftar aplikasi SaaS terkelola Anda.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

- Telusuri Entra ID>Aplikasi Perusahaan>Aplikasi Baru.

- Di bagian Tambahkan dari galeri , ketik Directory Services Protector di kotak pencarian.

- Pilih Pelindung Layanan Direktori dari panel hasil lalu tambahkan aplikasi. Tunggu beberapa saat selagi aplikasi ditambahkan ke tenant cloud Anda.

Atau, Anda juga dapat menggunakan Wizard Konfigurasi Aplikasi Perusahaan. Dalam wizard ini, Anda dapat menambahkan aplikasi ke penyewa Anda, menambahkan pengguna/grup ke aplikasi, menetapkan peran, dan menelusuri konfigurasi SSO juga. Pelajari selengkapnya tentang wizard Microsoft 365.

Mengonfigurasi dan menguji Microsoft Entra SSO for Directory Services Protector

Konfigurasikan dan uji SSO Microsoft Entra dengan Directory Services Protector menggunakan pengguna uji bernama B.Simon. Agar SSO berfungsi, Anda perlu membuat hubungan tautan antara pengguna Microsoft Entra dan pengguna terkait di Directory Services Protector.

Untuk mengonfigurasi dan menguji SSO Microsoft Entra dengan Directory Services Protector, lakukan langkah-langkah berikut:

-

Konfigurasikan SSO Microsoft Entra - untuk memungkinkan pengguna Anda menggunakan fitur ini.

- Buat pengguna uji Microsoft Entra - untuk menguji fitur single sign-on Microsoft Entra dengan B.Simon.

- Tetapkan pengguna uji Microsoft Entra - agar B.Simon dapat menggunakan single sign-on Microsoft Entra.

-

Konfigurasikan Directory Services Protector SSO - untuk mengonfigurasi pengaturan masuk tunggal di sisi aplikasi.

- Buat pengguna uji coba Directory Services Protector - untuk memiliki padanan B.Simon di Directory Services Protector yang ditautkan ke representasi pengguna Microsoft Entra.

- Uji SSO - untuk memverifikasi apakah konfigurasi berfungsi.

Mengonfigurasi SSO Microsoft Entra

Ikuti langkah-langkah ini untuk mengaktifkan SSO Microsoft Entra di pusat admin Microsoft Entra.

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Aplikasi Cloud.

Telusuri ke Entra ID>Aplikasi perusahaan>Directory Services Protector>Satu kali masuk.

Pada halaman Pilih metode aksesmenyeluruh, pilih SAML.

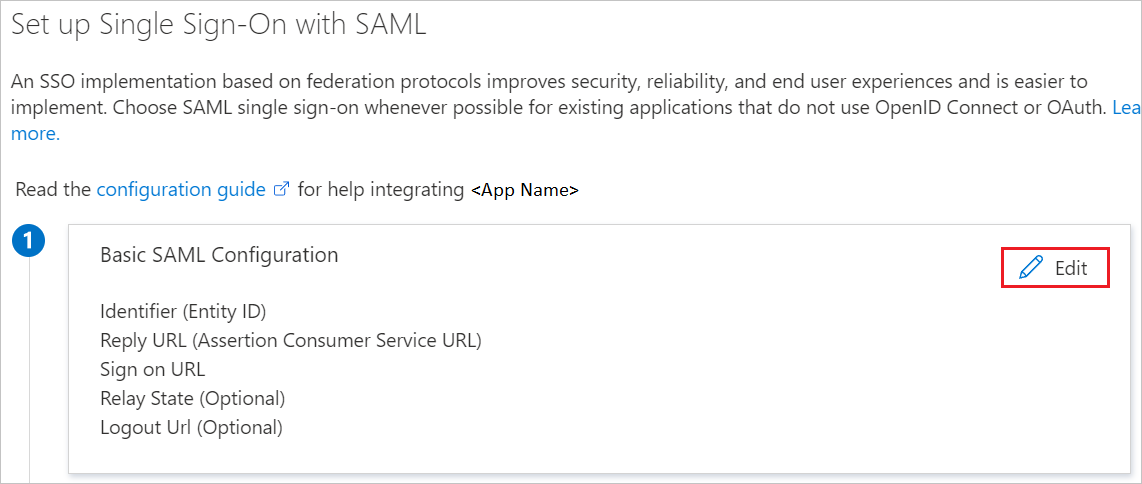

Pada halaman Setel masuk tunggal dengan SAML, klik ikon pensil pada Konfigurasi Dasar SAML untuk mengedit pengaturan.

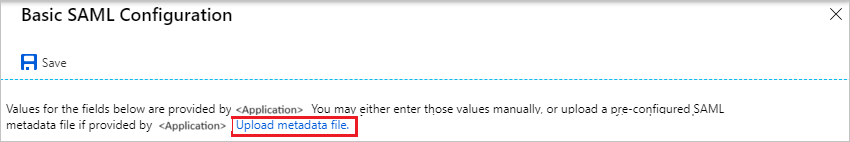

Pada bagian Konfigurasi SAML Dasar , jika Anda memiliki file metadata Penyedia Layanan, lakukan langkah-langkah berikut:

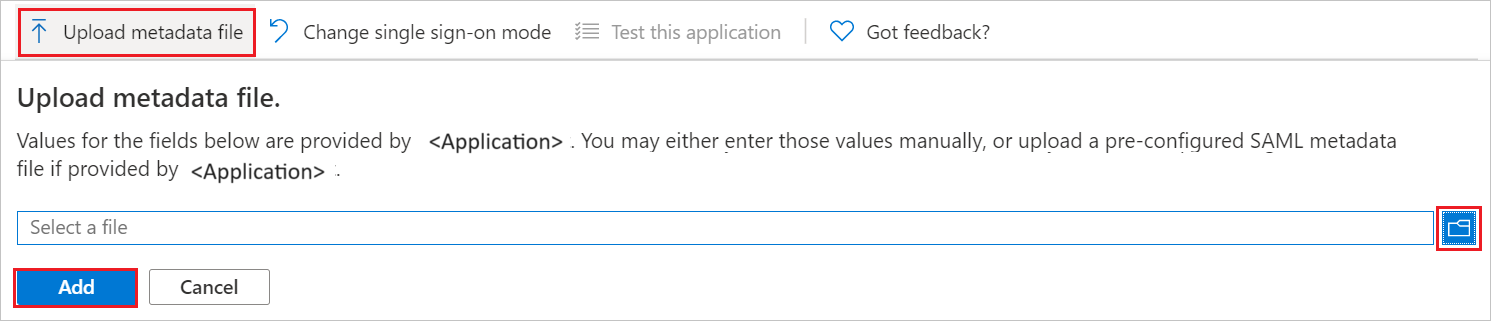

sebuah. Pilih Unggah file metadata.

b. Pilih logo folder untuk memilih file metadata dan pilih Unggah.

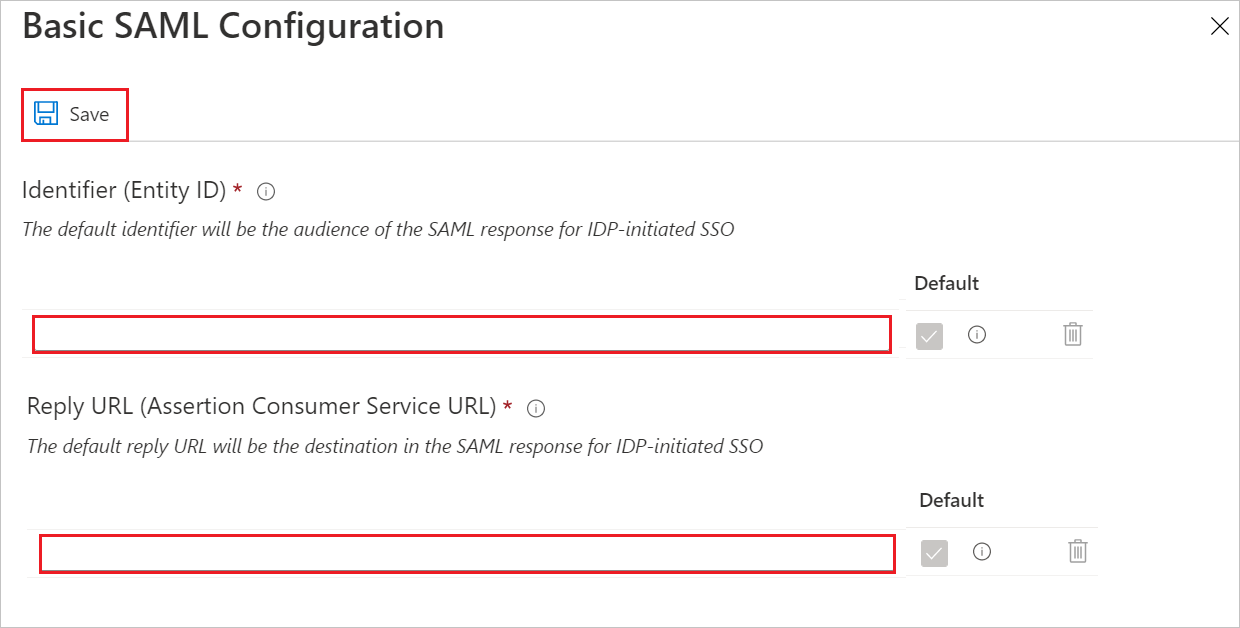

c. Setelah file metadata berhasil diunggah, nilai Pengidentifikasi dan URL Balasan diisi secara otomatis di bagian Konfigurasi SAML Dasar.

Catatan

Jika nilai Pengidentifikasi dan URL Balasan tidak diisi secara otomatis, isi nilai secara manual sesuai dengan kebutuhan Anda.

Lakukan langkah berikut, jika Anda ingin mengonfigurasi aplikasi dalam mode yang diinisiasi oleh SP:

Dalam kotak teks URL Masuk , ketik URL menggunakan pola berikut:

https://<HOSTNAME>.<DOMAIN>.<EXTENSION>/DSP/Login/SsoLoginCatatan

Nilai URL Login tidak valid. Perbarui nilainya dengan URL Masuk yang sebenarnya. Hubungi tim dukungan Pelindung Layanan Direktori untuk mendapatkan nilai ini. Anda juga dapat merujuk ke pola yang ditampilkan di bagian Konfigurasi SAML Dasar di pusat admin Microsoft Entra.

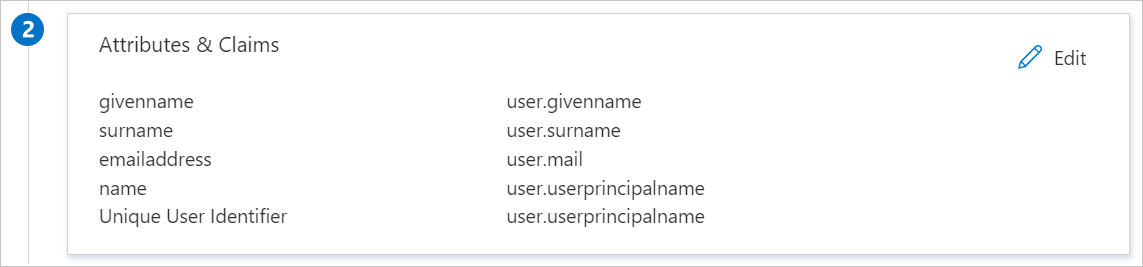

Aplikasi tim dukungan Pelindung Layanan Direktori mengharapkan pernyataan SAML dalam format tertentu, yang mengharuskan Anda untuk menambahkan pemetaan atribut kustom ke konfigurasi atribut token SAML Anda. Cuplikan layar berikut menampilkan daftar atribut default.

Selain di atas, aplikasi tim dukungan Directory Services Protector mengharapkan beberapa atribut lagi untuk diteruskan kembali dalam respons SAML, yang ditunjukkan di bawah ini. Atribut ini juga sudah terisi sebelumnya, namun Anda dapat meninjaunya sesuai kebutuhan.

Nama Atribut Sumber peran user.assignedroles Catatan

Silakan pilih di sini untuk mengetahui cara mengonfigurasi Peran di ID Microsoft Entra.

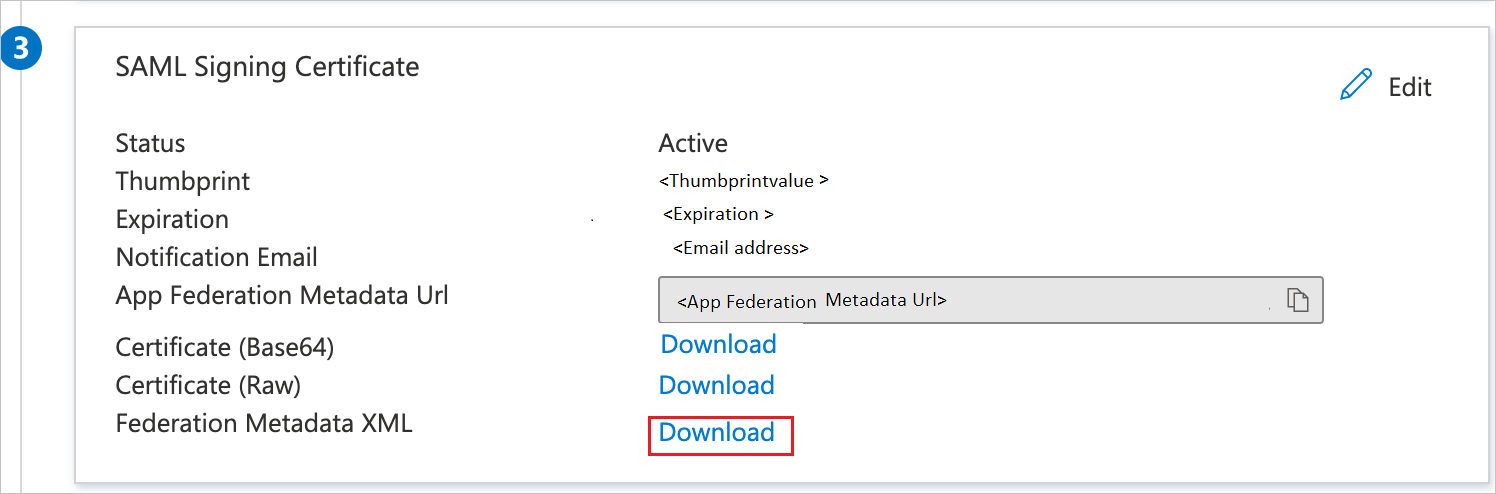

Pada halaman Siapkan akses menyeluruh dengan SAML , di bagian Sertifikat Penandatanganan SAML , temukan XML Metadata Federasi dan pilih Unduh untuk mengunduh sertifikat dan menyimpannya di komputer Anda.

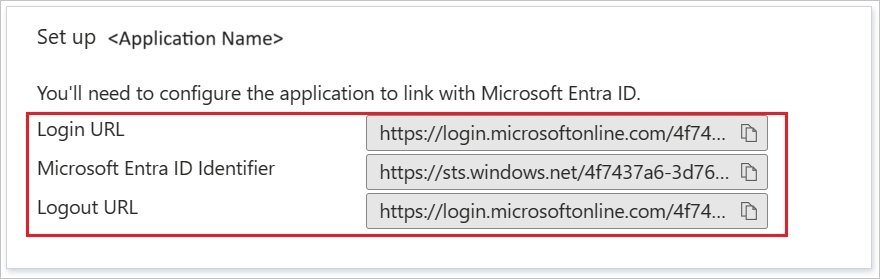

Pada bagian Siapkan Directory Services Protector , salin URL yang sesuai berdasarkan kebutuhan Anda.

Membuat dan menetapkan pengguna uji Microsoft Entra

Ikuti panduan cepat dalam membuat dan menetapkan sebuah akun pengguna untuk membuat akun pengguna percobaan bernama B.Simon.

Mengonfigurasi Protektor Layanan Direktori SSO

Masuk ke situs perusahaan Directory Services Protector sebagai administrator.

Buka Pengaturan (ikon gigi)>Koneksi Data>Autentikasi SAML dan alihkan ke sakelar Diaktifkan.

Di Langkah 1 - Penyedia identitas, pilih ID Microsoft Entra dari menu drop-down dan pilih SIMPAN.

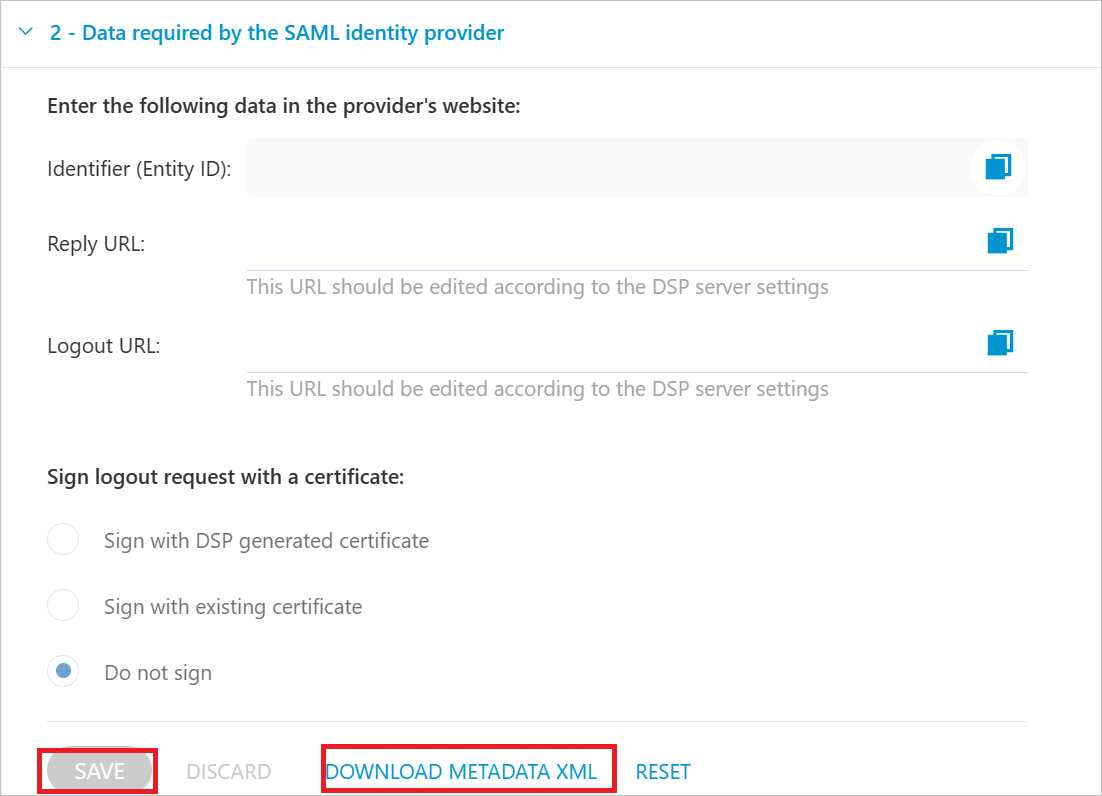

Di Langkah 2 – Data yang diperlukan oleh IdP SAML, pilih tombol KONFIRMASI dan UNDUH XML METADATA untuk Mengunggah file metadata di bagian Konfigurasi SAML Dasar di pusat admin Microsoft Entra dan pilih SIMPAN.

Di Langkah 3 - Atribut Pengguna & Klaim, kami tidak memerlukan informasi ini sekarang, sehingga kami dapat melompat ke Langkah 4.

Di Langkah 4 – Data yang diterima dari idP SAML, DSP mendukung baik impor dari URL metadata maupun impor XML metadata yang disediakan oleh Microsoft Entra ID.

Pilih tombol radio URL metadata federasi aplikasi, lalu tempelkan URL Metadata di kolom ID Microsoft Entra, kemudian pilih IMPOR.

Pilih tombol radio untuk menggunakan Impor XML metadata federasi dan pilih IMPOR XML untuk mengunggah file XML Metadata Federasi dari pusat admin Microsoft Entra.

Pilih SIMPAN.

Di bagian atas bilah Autentikasi SAML di DSP, ia akan menampilkan Status sekarang sebagai Dikonfigurasi.

Membuat seorang pengguna uji Directory Services Protector

Di bagian ini, pengguna bernama Britta Simon dibuat di Directory Services Protector. Directory Services Protector mendukung provisi pengguna just-in-time, yang diaktifkan secara bawaan. Tidak ada item tindakan untuk Anda di bagian ini. Jika pengguna belum ada di Pelindung Layanan Direktori, pengguna baru dibuat setelah autentikasi.

Menguji SSO

Di bagian ini, Anda menguji konfigurasi akses menyeluruh Microsoft Entra dengan opsi berikut.

Diinisiasi SP:

Pilih Uji aplikasi ini di pusat admin Microsoft Entra. opsi ini mengalihkan ke URL Masuk Pelindung Layanan Direktori tempat Anda dapat memulai alur masuk.

Buka URL Masuk Pelindung Layanan Direktori secara langsung dan mulai proses masuk dari sana.

Diinisiasi Program Pengungsi Internal (IDP):

- Pilih Uji aplikasi ini di pusat admin Microsoft Entra dan Anda akan secara otomatis masuk ke Directory Services Protector tempat Anda menyiapkan SSO.

Anda juga dapat menggunakan Aplikasi Saya Microsoft untuk menguji aplikasi dalam mode apa pun. Saat Anda memilih petak peta Directory Services Protector di Aplikasi Saya, jika dikonfigurasi dalam mode SP, Anda akan diarahkan ke halaman masuk aplikasi untuk memulai alur masuk dan jika dikonfigurasi dalam mode IDP, Anda akan secara otomatis masuk ke Directory Services Protector tempat Anda menyiapkan SSO. Untuk informasi selengkapnya tentang Aplikasi Saya, lihat Pengantar Aplikasi Saya.

Konten terkait

Setelah mengonfigurasi Directory Services Protector, Anda dapat menerapkan kontrol sesi, yang melindungi eksfiltrasi dan infiltrasi data sensitif organisasi Anda secara real time. Kontrol sesi diperluas dari Akses Bersyarat. Pelajari cara menerapkan kontrol sesi dengan Aplikasi Pertahanan Microsoft untuk Cloud.