Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Dalam artikel ini, Anda mempelajari cara mengintegrasikan Salesforce dengan Microsoft Entra ID. Saat mengintegrasikan Salesforce dengan Microsoft Entra ID, Anda dapat:

- Mengontrol siapa yang memiliki akses ke Salesforce di Microsoft Entra ID.

- Memungkinkan pengguna Anda untuk masuk secara otomatis ke Salesforce dengan akun Microsoft Entra mereka.

- Kelola akun Anda di satu lokasi pusat.

Catatan

Kami menyadari bahwa Salesforce telah memberlakukan perubahan aktivasi perangkat untuk Single Sign-On (SSO) Login mulai 3 Februari 2026. Kami telah bekerja sama dengan tim Salesforce, dan mulai 3 Februari, Salesforce akan mulai menerima authnmethodreferences klaim yang disertakan secara default dalam token SAML yang dikeluarkan oleh Entra ID. Jika klaim authnmethodreferences berisi nilai multipleauthn, Salesforce akan memperlakukan perangkat sebagai tepercaya. Pastikan bahwa kebijakan Akses Bersyarat Anda yang akan memberlakukan MFA dikonfigurasi untuk memenuhi persyaratan ini. Anda dapat membaca selengkapnya tentang klaim ini di sini.

Untuk pelanggan yang menggunakan OpenID Connect Authentication dengan Salesforce atau jika Anda telah mengonfigurasi Salesforce dengan penyedia OpenID Connect kustom, pastikan Anda hanya menggunakan titik akhir Entra ID V1 karena titik akhir V1 dapat menyertakan klaim AMR dalam token ke Salesforce. Dukungan titik akhir V2 akan segera hadir tetapi sampai saat itu silakan gunakan titik akhir V1 saja.

Untuk pelanggan yang menggunakan AD FS sebagai penyedia federasi dengan Entra ID, silakan ikuti panduan yang diterbitkan di sini agar Entra ID memiliki klaim ini dalam token SAML.

Prasyarat

Skenario yang diuraikan dalam artikel ini mengasumsikan bahwa Anda sudah memiliki prasyarat berikut:

- Akun pengguna Microsoft Entra dengan langganan aktif. Jika Anda belum memilikinya, Anda dapat Membuat akun secara gratis.

- Salah satu peran berikut:

- Administrator Aplikasi

- Administrator Aplikasi Cloud

- Pemilik Aplikasi .

- Langganan Salesforce dengan fitur single sign-on (SSO) yang diaktifkan.

Deskripsi Skenario

Dalam artikel ini, Anda mengonfigurasi dan menguji Microsoft Entra SSO di lingkungan pengujian.

Salesforce mendukung SSO yang diinisiasi SP .

Salesforce mendukung Provisi dan deprovisi pengguna otomatis (disarankan).

Salesforce mendukung provisi pengguna Just In Time .

Aplikasi Salesforce Mobile sekarang dapat dikonfigurasi dengan Microsoft Entra ID untuk mengaktifkan SSO. Dalam artikel ini, Anda mengonfigurasi dan menguji Microsoft Entra SSO di lingkungan pengujian.

Tambahkan Salesforce dari galeri

Untuk mengonfigurasi integrasi Salesforce ke Microsoft Entra ID, Anda perlu menambahkan Salesforce dari galeri ke daftar aplikasi SaaS terkelola Anda.

- Masuk ke pusat admin Microsoft Entra sebagai minimal seorang Cloud Application Administrator.

- Telusuri ke Entra ID>Aplikasi Perusahaan>Aplikasi baru.

- Di bagian Tambahkan dari galeri , ketik Salesforce di kotak pencarian.

- Pilih Salesforce dari panel hasil lalu tambahkan aplikasi. Tunggu beberapa saat selagi aplikasi ditambahkan ke tenant Anda.

Atau, Anda juga dapat menggunakan Wizard Konfigurasi Aplikasi Perusahaan. Dalam wizard ini, Anda dapat menambahkan aplikasi ke penyewa Anda, menambahkan pengguna/grup ke aplikasi, menetapkan peran, dan menelusuri konfigurasi SSO juga. Pelajari selengkapnya tentang wizard Microsoft 365.

Mengonfigurasi dan menguji SSO Microsoft Entra untuk Salesforce

Konfigurasikan dan uji SSO Microsoft Entra dengan Salesforce menggunakan pengguna uji bernama B.Simon. Agar SSO berfungsi, Anda perlu membuat hubungan tautan antara pengguna Microsoft Entra dan pengguna terkait di Salesforce.

Untuk mengonfigurasi dan menguji SSO Microsoft Entra dengan Salesforce, lakukan langkah-langkah berikut:

-

Konfigurasi SSO Microsoft Entra - untuk memungkinkan pengguna Anda menggunakan fitur ini.

- Buat pengguna uji Microsoft Entra - untuk menguji masuk sekali Microsoft Entra dengan B.Simon.

- Menetapkan pengguna uji Microsoft Entra - untuk memungkinkan B.Simon menggunakan masuk sekali Microsoft Entra.

-

Konfigurasikan SSO Salesforce - untuk mengonfigurasi pengaturan akses menyeluruh di sisi aplikasi.

- Buat pengguna uji Salesforce - untuk memiliki padanan B.Simon di Salesforce yang terhubung kepada representasi Microsoft Entra untuk pengguna.

- Uji SSO - untuk memverifikasi apakah konfigurasi berfungsi.

Mengonfigurasi Microsoft Entra SSO

Ikuti langkah-langkah ini untuk mengaktifkan SSO Microsoft Entra.

Masuk ke pusat admin Microsoft Entra sebagai minimal seorang Cloud Application Administrator.

Telusuri Entra ID>Aplikasi Perusahaan>Salesforce>Single sign-on.

Pada halaman Pilih metode aksesmenyeluruh, pilih SAML.

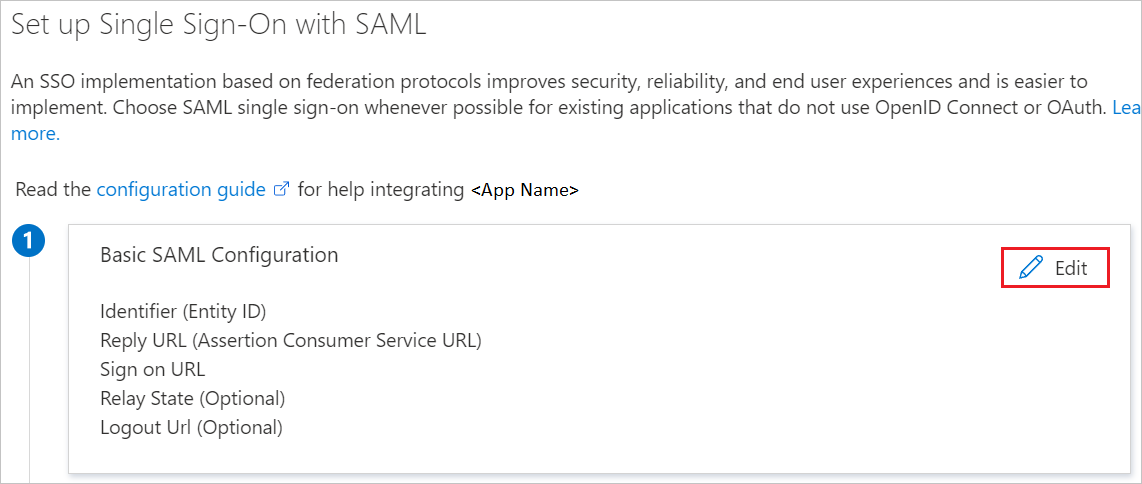

Pada halaman Atur masuk tunggal dengan SAML, pilih ikon pena/edit untuk Konfigurasi SAML Dasar untuk mengedit pengaturan.

Pada bagian Konfigurasi SAML Dasar , masukkan nilai untuk bidang berikut ini:

sebuah. Di kotak teks Pengidentifikasi , ketik nilai menggunakan pola berikut:

Akun perusahaan:

https://<subdomain>.my.salesforce.comAkun pengembang:

https://<subdomain>-dev-ed.my.salesforce.comb. Di kotak teks URL Balasan , ketik nilai menggunakan pola berikut:

Akun perusahaan:

https://<subdomain>.my.salesforce.comAkun pengembang:

https://<subdomain>-dev-ed.my.salesforce.comc. Di kotak teks URL Masuk , ketik nilai menggunakan pola berikut:

Akun perusahaan:

https://<subdomain>.my.salesforce.comAkun pengembang:

https://<subdomain>-dev-ed.my.salesforce.comCatatan

Nilai-nilai ini tidak nyata. Perbarui nilai-nilai ini dengan Pengidentifikasi, URL Balasan, dan URL Masuk yang sesungguhnya. Hubungi tim dukungan Klien Salesforce untuk mendapatkan nilai-nilai ini.

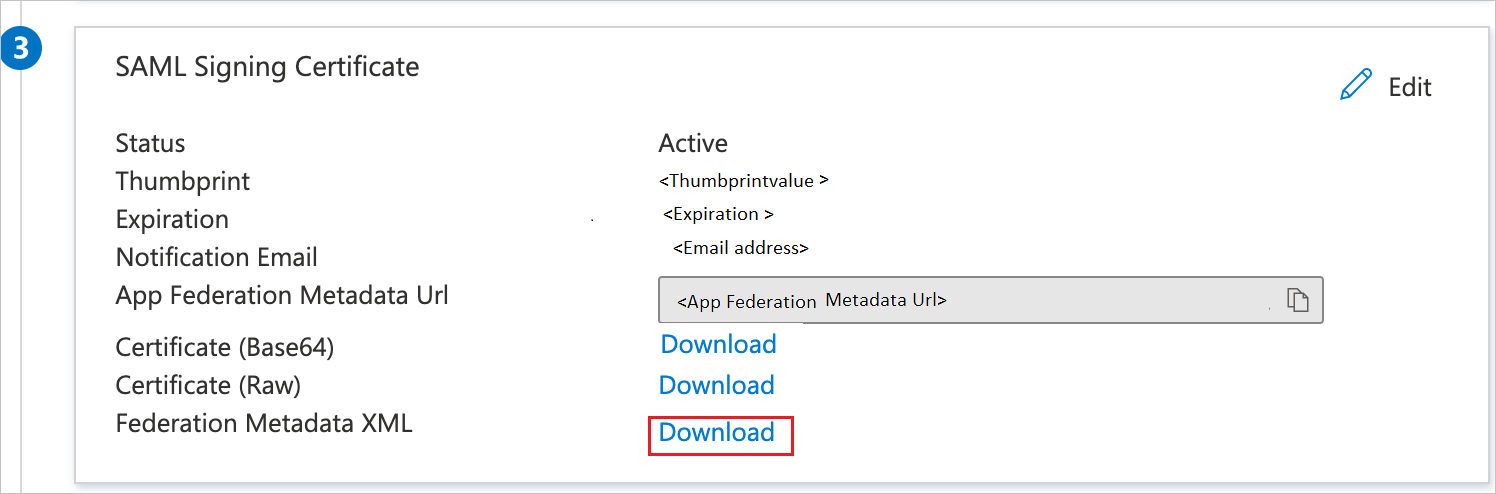

Pada halaman Siapkan akses menyeluruh dengan SAML , di bagian Sertifikat Penandatanganan SAML , temukan XML Metadata Federasi dan pilih Unduh untuk mengunduh sertifikat dan menyimpannya di komputer Anda.

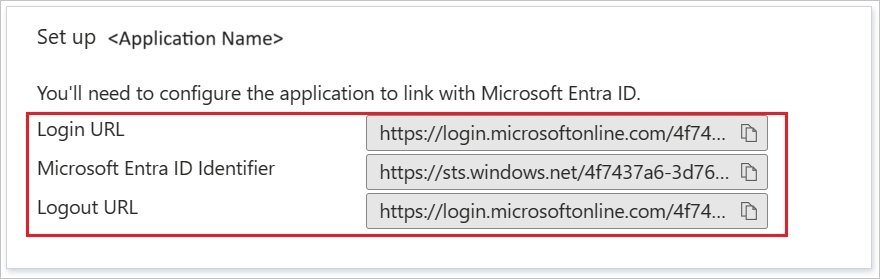

Pada bagian Siapkan Salesforce , salin URL yang sesuai berdasarkan kebutuhan Anda.

Membuat dan menetapkan pengguna uji Microsoft Entra

Ikuti panduan cepat membuat dan menetapkan akun pengguna untuk membuat akun pengguna uji bernama B.Simon.

Konfigurasi SSO Salesforce

Di jendela browser web yang berbeda, masuk ke situs perusahaan Salesforce Anda sebagai administrator

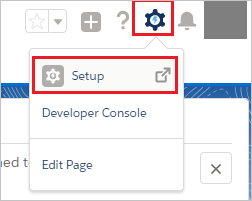

Pilih ikon Penyetelan di bawah pengaturan di sudut kanan atas halaman.

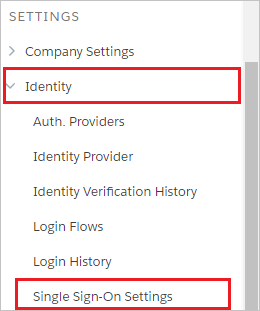

Gulir ke bawah ke PENGATURAN di panel navigasi, pilih Identitas untuk memperluas bagian terkait. Lalu pilih Pengaturan Tunggal Sign-On.

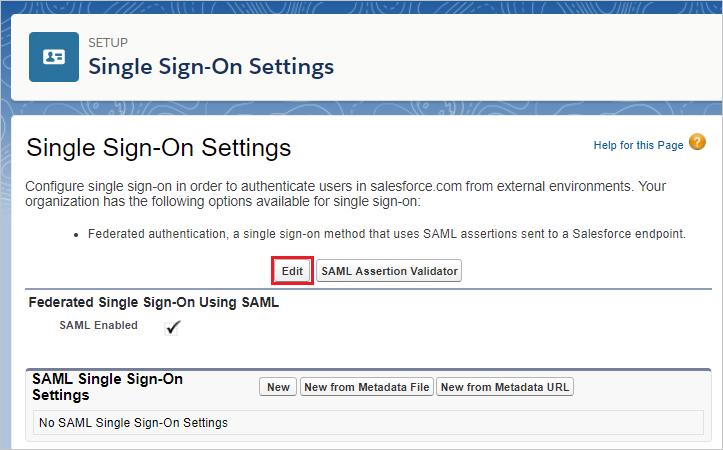

Pada halaman Pengaturan Sign-On Tunggal, pilih tombol Edit.

Catatan

Jika Anda tidak dapat mengaktifkan pengaturan akses menyeluruh untuk akun Salesforce, Anda mungkin perlu menghubungi tim dukungan Klien Salesforce.

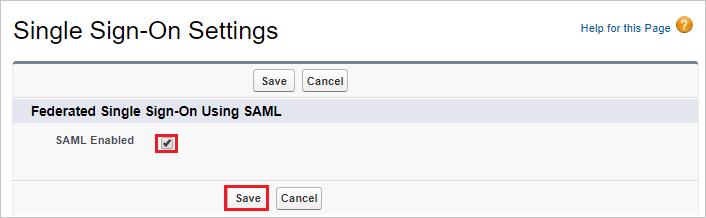

Pilih SAML Diaktifkan, lalu pilih Simpan.

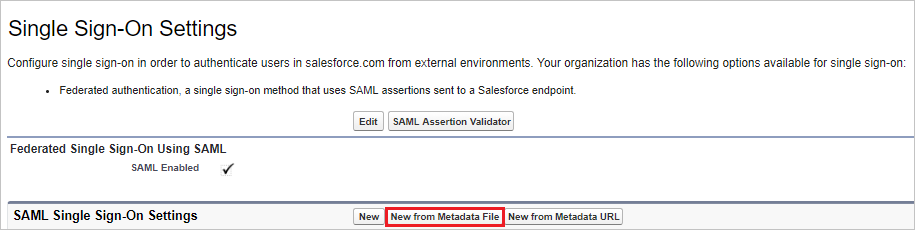

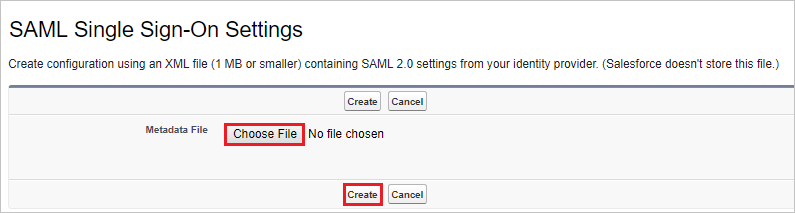

Untuk mengonfigurasi pengaturan SAML single sign-on Anda, pilih Baru dari File Metadata.

Pilih Pilih File untuk mengunggah file XML metadata yang telah Anda unduh dan pilih Buat.

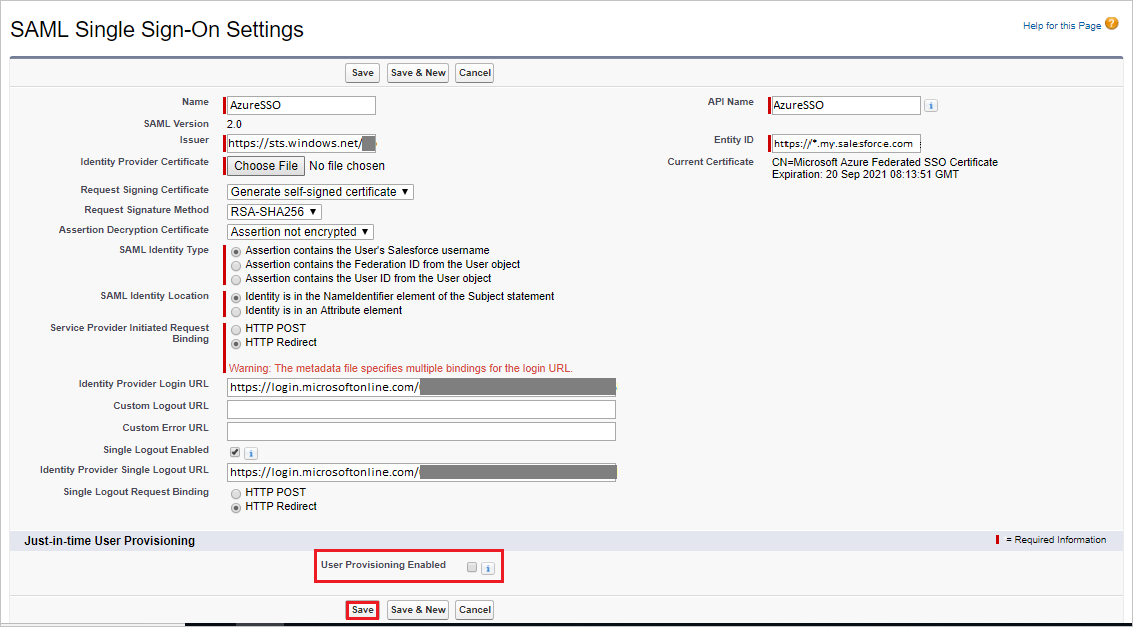

Pada halaman Pengaturan SAML Tunggal Sign-On, bidang diisi secara otomatis, jika Anda ingin menggunakan SAML JIT, pilih Provisi Pengguna Diaktifkan dan pilih Jenis Identitas SAML sebagai Pernyataan berisi ID Federasi dari objek pengguna jika tidak, hapus centang Provisi Pengguna Diaktifkan dan pilih Jenis Identitas SAML sebagai Pernyataan berisi nama pengguna Salesforce pengguna. Pilih Simpan.

Catatan

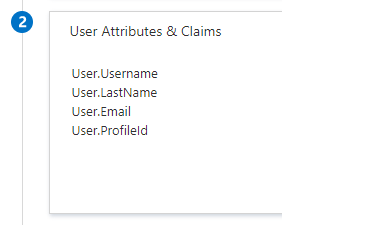

Jika Mengonfigurasi SAML JIT, Anda harus menyelesaikan langkah tambahan di bagian Konfigurasi SSO Microsoft Entra. Aplikasi Salesforce mengharapkan pernyataan SAML tertentu, yang mengharuskan Anda memiliki atribut khusus dalam konfigurasi atribut token SAML Anda. Cuplikan layar berikut menampilkan daftar atribut yang diperlukan oleh Salesforce.

Jika Anda masih memiliki masalah dengan mengaktifkan pengguna menggunakan SAML JIT, lihat Persyaratan provisi just-in-time dan bidang pernyataan SAML. Umumnya, ketika JIT gagal, Anda mungkin melihat kesalahan seperti

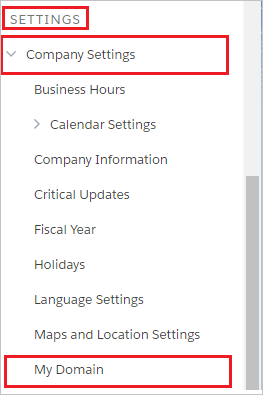

We can't log you in because of an issue with single sign-on. Contact your Salesforce admin for help.Di panel navigasi kiri di Salesforce, pilih Pengaturan Perusahaan untuk memperluas bagian terkait, lalu pilih Domain Saya.

Gulir ke bawah ke bagian Konfigurasi Autentikasi , dan pilih tombol Edit .

Konfigurasi Autentikasi Tunggal Sign-On

Di bagian Konfigurasi Autentikasi , Periksa Halaman Masuk dan AzureSSO sebagai Layanan Autentikasi konfigurasi SSO SAML Anda, lalu pilih Simpan.

Catatan

Jika lebih dari satu layanan autentikasi dipilih, pengguna diminta untuk memilih layanan autentikasi mana yang ingin mereka masuki saat memulai akses menyeluruh ke lingkungan Salesforce Anda. Jika Anda tidak ingin hal itu terjadi, maka Anda harus membiarkan semua layanan autentikasi lainnya tidak dicentang.

Buat pengguna uji Salesforce

Di bagian ini, pengguna bernama B.Simon dibuat di Salesforce. Salesforce mendukung provisi just-in-time, yang diaktifkan secara default. Tidak ada item tindakan untuk Anda di bagian ini. Jika pengguna belum ada dalam Salesforce, pengguna baru dibuat saat Anda mencoba mengakses Salesforce. Salesforce juga mendukung provisi pengguna otomatis, Anda dapat menemukan detail selengkapnya di sini tentang cara mengonfigurasi provisi pengguna otomatis.

Menguji SSO

Di bagian ini, Anda menguji konfigurasi akses menyeluruh Microsoft Entra dengan opsi berikut.

Pilih Uji aplikasi ini, opsi ini mengalihkan ke URL Masuk Salesforce tempat Anda dapat memulai alur masuk.

Buka URL Masuk Salesforce secara langsung dan mulai alur masuk dari sana.

Anda dapat menggunakan Microsoft Aplikasi Saya. Saat Anda memilih tile Salesforce di portal Aplikasi Saya, Anda akan secara otomatis masuk ke Salesforce yang Anda siapkan untuk SSO. Untuk informasi selengkapnya tentang portal Aplikasi Saya, lihat Introduction ke portal Aplikasi Saya.

Uji SSO untuk Salesforce (Seluler)

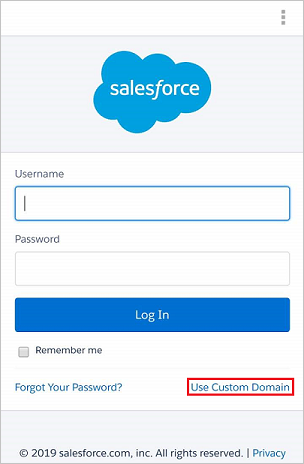

Buka aplikasi seluler Salesforce. Pada halaman masuk, pilih Gunakan Domain Kustom.

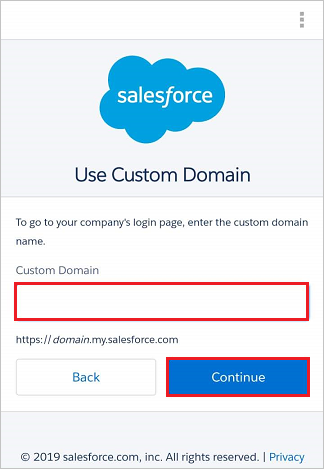

Di kotak teks Domain Kustom , masukkan nama domain kustom terdaftar Anda dan pilih Lanjutkan.

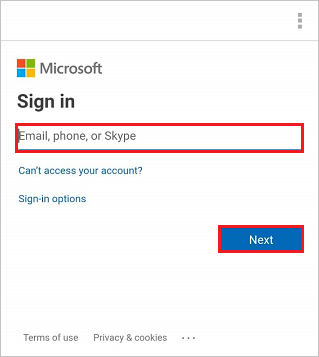

Masukkan kredensial Microsoft Entra Anda untuk masuk ke aplikasi Salesforce dan pilih Baru.

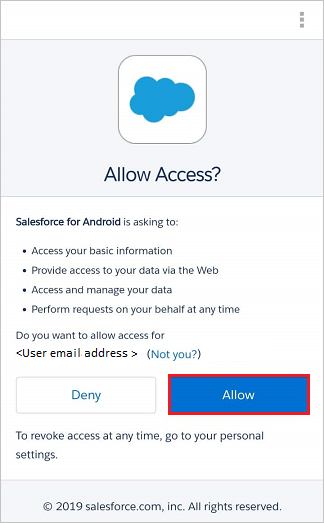

Pada halaman Izinkan Akses seperti yang ditunjukkan di bawah ini, pilih Izinkan untuk memberikan akses ke aplikasi Salesforce.

Akhirnya setelah berhasil masuk, beranda aplikasi ditampilkan.

Menemukan pengguna yang sudah ada di Salesforce

Sebelum integrasi dengan Microsoft Entra, akun Salesforce Anda mungkin sudah memiliki satu atau beberapa pengguna. Dengan menggunakan fungsionalitas penemuan akun, Anda dapat membuat laporan semua pengguna di Salesforce, mengidentifikasi pengguna mana yang memiliki akun yang cocok di Entra, dan pengguna mana yang lokal ke Salesforce dengan satu klik. Pelajari selengkapnya tentang fungsionalitas penemuan akun di sini. Ini memungkinkan Anda menyederhanakan proses onboarding ke Entra, sekaligus memantau akses yang tidak sah secara periodik.

Mencegah akses aplikasi melalui akun lokal

Setelah Anda memvalidasi bahwa SSO berfungsi dan meluncurkannya di organisasi Anda, nonaktifkan akses aplikasi menggunakan kredensial lokal. Ini memastikan bahwa kebijakan Akses Bersyarat, MFA, dll. Anda diberlakukan untuk melindungi proses masuk ke Salesforce.

Konten terkait

Jika Anda memiliki Enterprise Mobility + Security E5 atau lisensi lain untuk Microsoft Defender for Cloud Apps, maka Anda dapat mengumpulkan jejak audit aktivitas aplikasi dalam produk tersebut, yang dapat digunakan saat menyelidiki pemberitahuan. Dalam Defender for Cloud Apps, peringatan dapat dipicu saat aktivitas pengguna, admin, atau saat masuk tidak sesuai dengan kebijakan Anda. Dengan menghubungkan Microsoft Defender for Cloud Apps ke Salesforce , peristiwa masuk Salesforce dikumpulkan oleh Defender for Cloud Apps.

Selain itu, Anda dapat menerapkan Kontrol Sesi, yang melindungi eksfiltrasi dan infiltrasi data sensitif organisasi Anda secara real time. Kontrol Sesi diperluas dari Akses Bersyarat. Pelajari cara menerapkan kontrol sesi dengan Microsoft Defender for Cloud Apps.