Penyiapan ID Terverifikasi Microsoft Entra tingkat lanjut

Penyiapan ID Terverifikasi Tingkat Lanjut adalah cara klasik untuk menyiapkan ID Terverifikasi di mana Anda sebagai admin harus mengonfigurasi Azure KeyVault, mengurus pendaftaran ID terdesentralisasi Anda dan memverifikasi domain Anda.

Dalam tutorial ini, Anda mempelajari cara menggunakan penyiapan tingkat lanjut untuk mengonfigurasi penyewa Microsoft Entra Anda untuk menggunakan layanan kredensial yang dapat diverifikasi.

Secara khusus, Anda mempelajari cara:

- Membuat instans Azure Key Vault.

- Konfigurasikan Anda adalah layanan ID Terverifikasi menggunakan penyiapan tingkat lanjut.

- Mendaftarkan aplikasi Klien di Microsoft Entra ID.

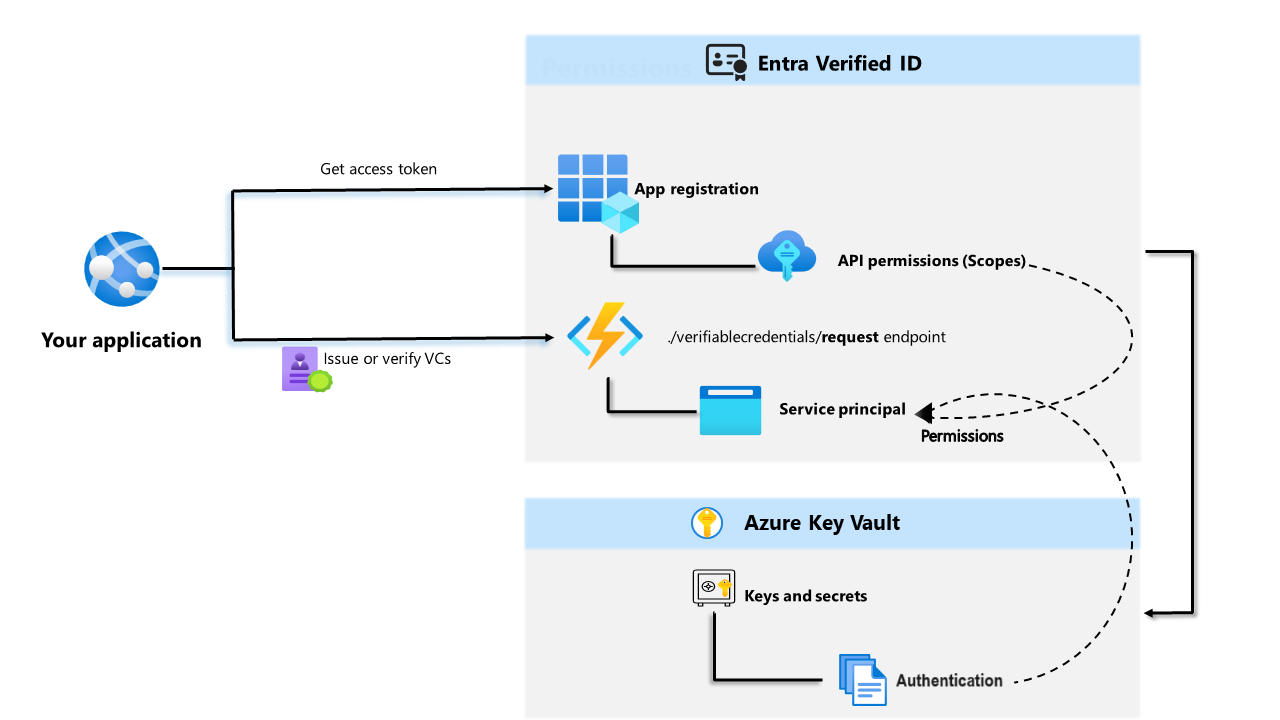

Bagan berikut mengilustrasikan arsitektur ID Terverifikasi dan komponen yang Anda konfigurasikan.

Prasyarat

- Anda memerlukan penyewa Azure dengan langganan aktif. Jika Anda tidak memiliki langganan Azure, buat langganan secara gratis.

- Pastikan Anda memiliki izin Administrator Global atau administrator kebijakan otentikasi untuk direktori yang ingin Anda konfigurasikan. Jika Anda bukan administrator global, Anda memerlukan izin administrator aplikasi untuk menyelesaikan pendaftaran aplikasi termasuk memberikan persetujuan admin.

- Pastikan Anda memiliki peran kontributor untuk langganan Azure atau grup sumber daya tempat Anda menyebarkan Azure Key Vault.

- Pastikan Anda memberikan izin akses untuk Key Vault. Untuk informasi selengkapnya, lihat Memberikan akses ke kunci Key Vault, sertifikat, dan rahasia dengan kontrol akses berbasis peran Azure.

Buat brankas kunci

Azure Key Vault adalah layanan cloud yang memungkinkan penyimpanan yang aman dan manajemen akses rahasia dan kunci. Layanan ID Terverifikasi menyimpan kunci publik dan privat di Azure Key Vault. Kunci ini digunakan untuk menandatangani dan memverifikasi kredensial.

Jika Anda tidak memiliki instans Azure Key Vault, ikuti langkah-langkah berikut untuk membuat brankas kunci menggunakan portal Azure.

Catatan

Secara default, akun yang membuat brankas adalah satu-satunya yang memiliki akses. Layanan ID Terverifikasi memerlukan akses ke brankas kunci. Anda harus mengautentikasi brankas kunci Anda, yang memungkinkan akun yang digunakan selama konfigurasi untuk membuat dan menghapus kunci. Akun yang digunakan selama konfigurasi juga memerlukan izin untuk menandatangani sehingga dapat membuat pengikatan domain untuk ID Terverifikasi. Jika Anda menggunakan akun yang sama saat pengujian, ubah kebijakan default untuk memberikan izin Masuk akun selain izin default yang diberikan kepada pembuat brankas.

Mengelola akses ke brankas kunci

Sebelum dapat menyiapkan ID Terverifikasi, Anda perlu menyediakan akses Key Vault. Ini menentukan apakah admin tertentu dapat melakukan operasi pada rahasia dan kunci Key Vault. Berikan izin akses ke brankas kunci Anda untuk akun administrator ID Terverifikasi, dan untuk perwakilan API Layanan Permintaan yang Anda buat.

Setelah Anda membuat kubah utama, Kredensial yang Dapat Diverifikasi menghasilkan satu set kunci yang digunakan untuk memberikan keamanan pesan. Kunci ini disimpan dalam brankas kunci. Anda menggunakan satu set kunci untuk menandatangani, memperbarui, dan memulihkan kredensial yang dapat diverifikasi.

Menyiapkan ID Terverifikasi

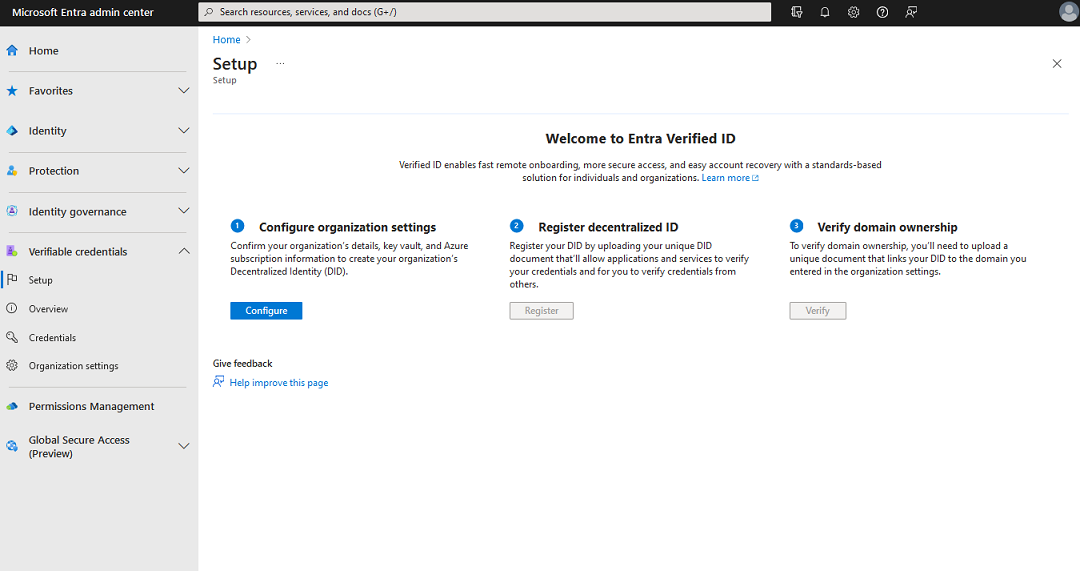

Untuk menyiapkan ID Terverifikasi, ikuti langkah-langkah berikut:

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Global.

Pilih ID Terverifikasi.

Dari menu sebelah kiri, pilih Penyetelan.

Dari menu tengah, pilih Konfigurasikan pengaturan organisasi.

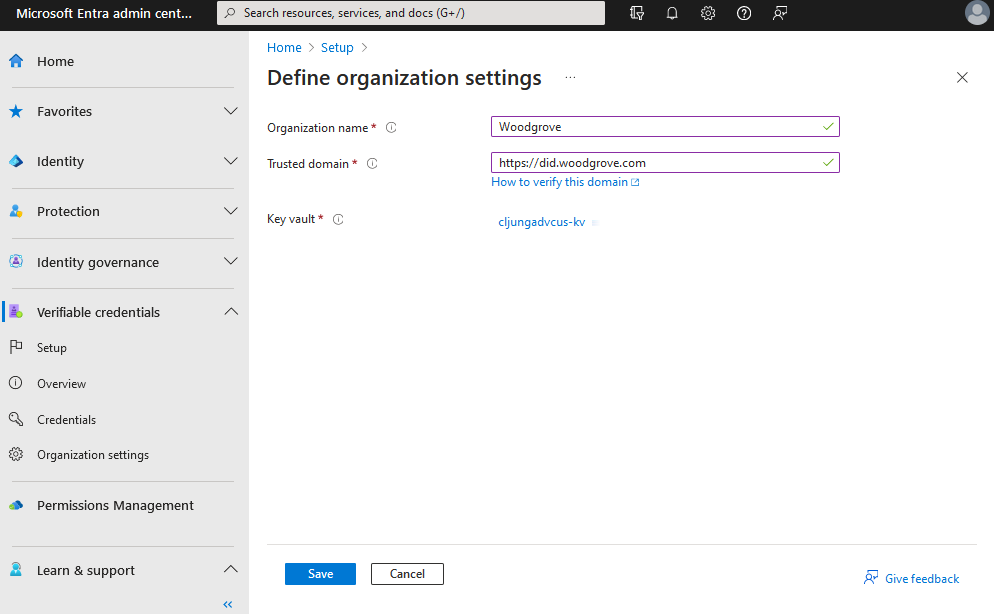

Menyiapkan organisasi Anda dengan memberikan informasi berikut:

Nama organisasi: Masukkan nama untuk mereferensikan bisnis Anda dalam ID Terverifikasi. Pelanggan Anda tidak melihat nama ini.

Domain tepercaya: Masukkan domain yang ditambahkan ke titik akhir layanan di dokumen identitas terdesentralisasi (DID) Anda. Domain inilah yang mengikat DID Anda dengan sesuatu yang nyata sehingga pengguna mungkin tahu tentang bisnis Anda. Microsoft Authenticator dan dompet digital lainnya menggunakan informasi ini untuk memvalidasi bahwa DID ditautkan ke domain Anda. Jika dompet dapat memverifikasi DID, maka akan menampilkan simbol terverifikasi. Jika dompet tidak dapat memverifikasi DID, maka memberi tahu pengguna bahwa informasi masuk dikeluarkan oleh organisasi yang tidak dapat divalidasi.

Penting

Domain tidak dapat menjadi pengalihan. Jika tidak, DID dan domain tidak dapat ditautkan. Pastikan untuk menggunakan HTTPS untuk domain misalnya . Sebagai contoh:

https://did.woodgrove.com.Brankas kunci: Pilih brankas kunci yang Anda buat sebelumnya.

Pilih Simpan.

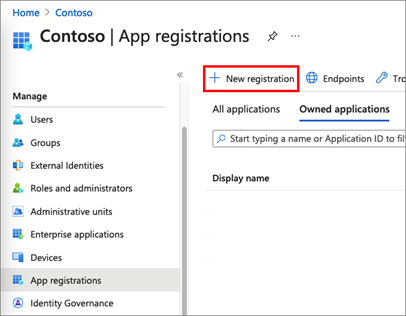

Mendaftarkan aplikasi di ID Microsoft Entra

Aplikasi Anda perlu mendapatkan token akses saat ingin memanggil ID Terverifikasi Microsoft Entra sehingga bisa mengeluarkan atau memverifikasi kredensial. Untuk mendapatkan token akses, Anda harus mendaftarkan aplikasi dan memberikan izin API untuk Layanan Permintaan ID Terverifikasi. Misalnya, gunakan langkah berikut ini untuk aplikasi web:

Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Global.

Pilih Microsoft Entra ID.

Di bawah Aplikasi, pilih Pendaftaran aplikasi> Pendaftaran baru.

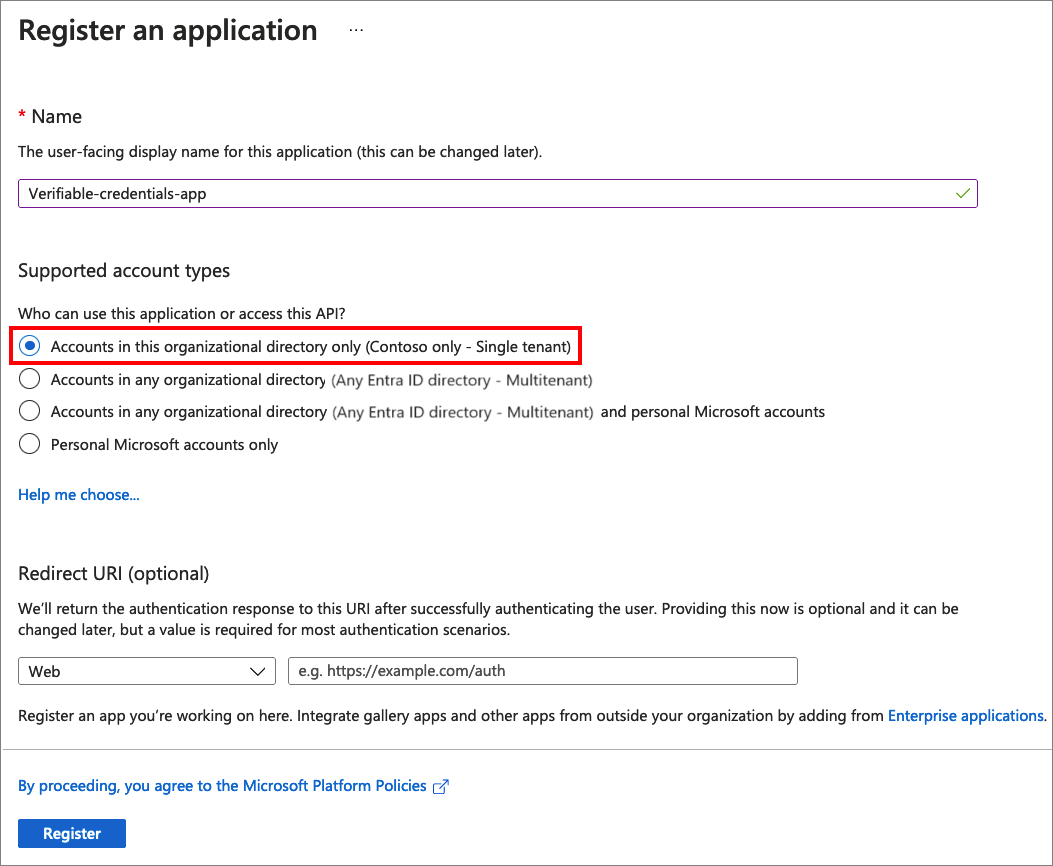

Masukkan Nama tampilan aplikasi Anda. Misalnya, verifiable-credentials-app.

Jenis akun yang didukung: Pilih Akun hanya dalam direktori organisasi ini (hanya Direktori Default - Penyewa tunggal)

Pilih Daftar untuk membuat aplikasi.

3.1 Memberikan izin untuk mendapatkan token akses

Pada langkah ini, Anda memberikan izin kepada prinsipal Layanan Permintaan Layanan Kredensial yang Dapat Diverifikasi.

Untuk menambahkan izin yang diperlukan, ikuti langkah berikut:

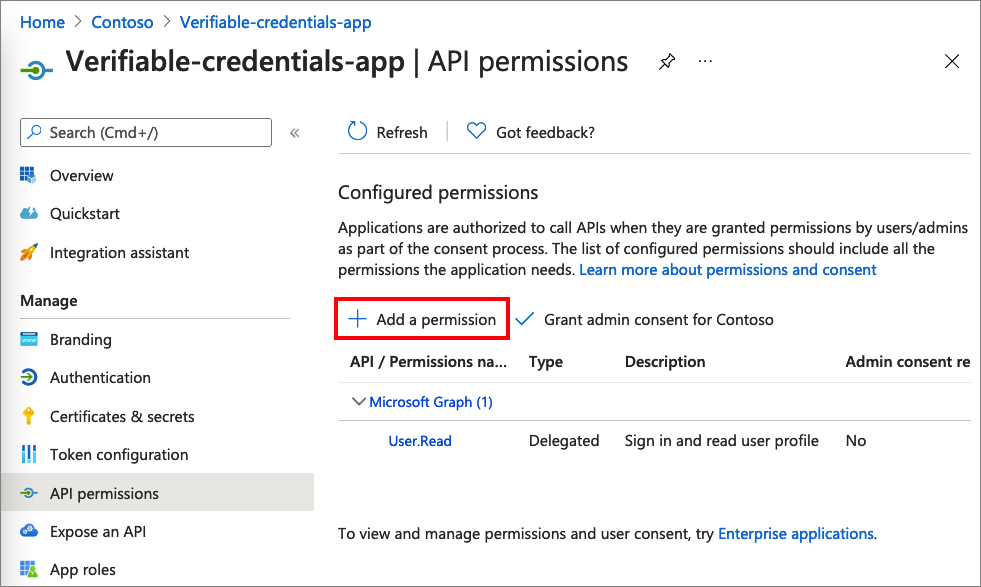

Tetap berada di halaman detail aplikasi verifiable-credentials-app. Pilih Izin API>Tambahkan izin.

Pilih API yang digunakan organisasi saya.

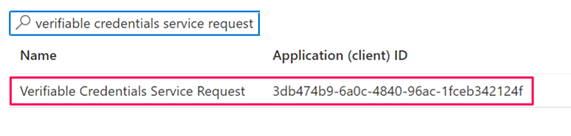

Cari perwakilan layanan Permintaan Layanan Kredensial yang Dapat Diverifikasi dan pilih.

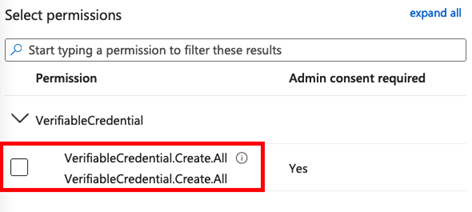

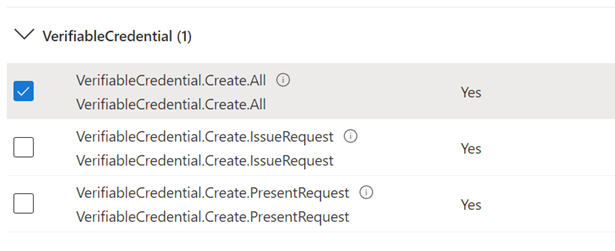

Pilih Izin Aplikasi dan perluas VerifiableCredential.Create.Alll.

Pilih Tambahkan izin.

Pilih Beri persetujuan admin untuk <nama penyewa Anda>.

Anda dapat memilih untuk memberikan izin penerbitan dan presentasi secara terpisah jika Anda lebih suka memisahkan cakupan ke aplikasi yang berbeda.

Mendaftarkan ID terdesentralisasi dan memverifikasi kepemilikan domain

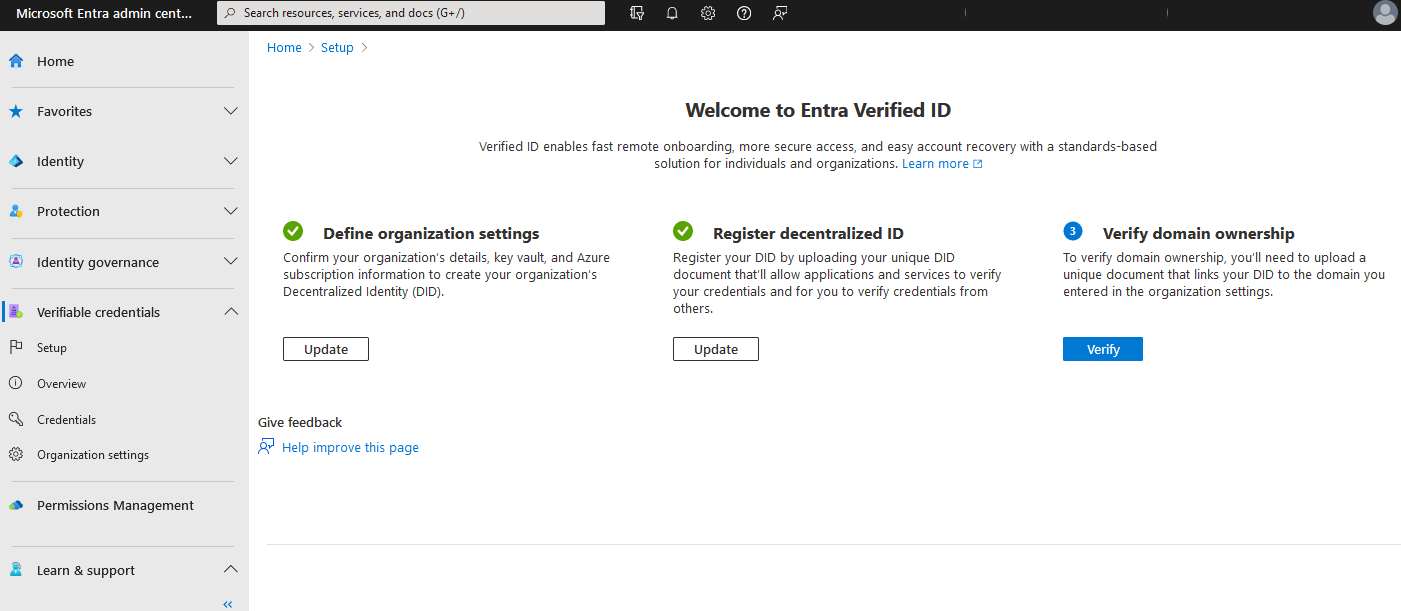

Setelah Azure Key Vault disiapkan, dan layanan memiliki kunci penandatanganan, Anda harus menyelesaikan langkah 2 dan 3 dalam penyiapan.

- Masuk ke pusat admin Microsoft Entra sebagai setidaknya Administrator Global.

- Pilih Kredensial yang dapat diverifikasi.

- Dari menu sebelah kiri, pilih Penyetelan.

- Dari menu tengah, pilih Daftarkan ID terdesentralisasi untuk mendaftarkan dokumen DID Anda, sesuai instruksi dalam artikel Cara mendaftarkan ID terdesentralisasi Anda untuk did:web. Anda harus menyelesaikan langkah ini sebelum dapat terus memverifikasi domain Anda. Jika Anda memilih did:ion sebagai sistem kepercayaan, Anda harus melewati langkah ini.

- Dari menu tengah, pilih Verifikasi kepemilikan domain untuk memverifikasi domain Anda, sesuai instruksi dalam artikel Memverifikasi kepemilikan domain ke Pengidentifikasi Terdesentralisasi (DID) Anda

Setelah Anda berhasil menyelesaikan langkah-langkah verifikasi, dan memiliki tanda centang hijau pada ketiga langkah tersebut, Anda siap untuk melanjutkan ke tutorial berikutnya.

Langkah berikutnya

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk