Catatan

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba masuk atau mengubah direktori.

Akses ke halaman ini memerlukan otorisasi. Anda dapat mencoba mengubah direktori.

Fabric memungkinkan Anda mengakses akun Azure Data Lake Storage (ADLS) Gen2 dengan dukungan firewall dengan cara yang aman. Ruang kerja Fabric dengan identitas ruang kerja dapat secara aman mengakses akun ADLS Gen2 baik dengan mengaktifkan akses jaringan publik dari jaringan virtual dan alamat IP yang dipilih, maupun dengan menonaktifkan akses jaringan publik. Anda dapat membatasi akses ADLS Gen2 ke ruang kerja Fabric tertentu.

Ruang kerja Fabric yang mengakses akun penyimpanan dengan akses ruang kerja tepercaya memerlukan otorisasi yang tepat untuk permintaan tersebut. Otorisasi didukung dengan kredensial Microsoft Entra untuk akun organisasi atau perwakilan layanan. Untuk mengetahui selengkapnya tentang aturan instans sumber daya, lihat Memberikan akses dari instans sumber daya Azure.

Untuk membatasi dan melindungi akses ke akun penyimpanan yang mendukung firewall dari ruang kerja Fabric tertentu, Anda dapat menyiapkan aturan instans sumber daya untuk mengizinkan akses dari ruang kerja Fabric tertentu.

Note

Akses ruang kerja tepercaya umumnya tersedia, tetapi hanya dapat digunakan dalam kapasitas SKU F. Untuk informasi tentang membeli langganan Fabric, lihat Membeli langganan Microsoft Fabric. Akses ruang kerja tepercaya tidak didukung dalam kapasitas Uji Coba.

Artikel ini menunjukkan cara:

Konfigurasikan akses ruang kerja tepercaya di akun penyimpanan ADLS Gen2.

Buat pintasan OneLake di Fabric Lakehouse yang terhubung ke akun penyimpanan ADLS Gen2 yang telah mengaktifkan akses ruang kerja tepercaya.

Buat sebuah pipeline untuk terhubung langsung ke akun ADLS Gen2 yang dilengkapi firewall dan yang akses ruang kerja tepercayanya diaktifkan.

Gunakan pernyataan T-SQL COPY untuk menyerap data ke gudang Anda dari akun ADLS Gen2 berkemampuan firewall yang mengaktifkan akses ruang kerja tepercaya.

Buat model semantik dalam mode impor untuk menyambungkan ke akun ADLS Gen2 dengan dukungan firewall yang mengaktifkan akses ruang kerja tepercaya.

Muat data dengan AzCopy dari akun Azure Storage yang mendukung firewall ke OneLake.

Mengonfigurasi akses ruang kerja tepercaya di ADLS Gen2

Prerequisites

- Ruang kerja Fabric yang terkait dengan kapasitas Fabric.

- Buat identitas ruang kerja yang terkait dengan ruang kerja Fabric. Lihat Identitas ruang kerja. Pastikan bahwa identitas ruang kerja memiliki akses Kontributor ke ruang kerja dengan masuk ke Kelola Akses (di samping pengaturan Ruang Kerja) dan menambahkan identitas ruang kerja ke daftar sebagai kontributor.

- Prinsipal yang dipakai untuk autentikasi di jalan pintas harus memiliki peran Azure RBAC di akun penyimpanan. Prinsipal harus memiliki peran Kontributor Data Blob Penyimpanan, Pemilik Data Blob Penyimpanan, atau Pembaca Data Blob Penyimpanan di cakupan akun penyimpanan, atau peran Delegator Data Blob Penyimpanan di cakupan akun penyimpanan bersama dengan akses di tingkat folder dalam kontainer. Akses di tingkat folder dapat disediakan melalui peran RBAC di tingkat kontainer atau melalui akses tingkat folder tertentu.

- Konfigurasikan aturan instans sumber daya untuk akun penyimpanan.

Aturan instans sumber daya melalui templat ARM

Anda dapat mengonfigurasi ruang kerja Fabric tertentu untuk mengakses akun penyimpanan Anda berdasarkan identitas ruang kerja mereka. Anda dapat membuat aturan instans sumber daya dengan menyebarkan templat ARM yang memiliki aturan instans sumber daya. Untuk membuat aturan instans sumber daya:

Masuk ke portal Azure dan buka Penyebaran kustom.

Pilih Bangun templat Anda sendiri di editor. Untuk contoh templat ARM yang membuat aturan instans sumber daya, lihat sampel templat ARM.

Buat aturan untuk instans sumber daya di editor. Setelah selesai, pilih Tinjau + Buat.

Pada tab Dasar yang muncul, tentukan detail proyek dan instans yang diperlukan. Setelah selesai, pilih Tinjau + Buat.

Pada tab Tinjau + Buat yang muncul, tinjau ringkasan lalu pilih Buat. Aturan dikirimkan untuk diimplementasikan.

Setelah penyebaran selesai, Anda bisa mengakses sumber daya.

Note

- Aturan instans sumber daya untuk ruang kerja Fabric hanya dapat dibuat melalui templat ARM atau PowerShell. Pembuatan melalui portal Azure tidak didukung.

- subscriptionId "00000000-0000-0000-0000-000000000000" harus digunakan untuk resourceId ruang kerja Fabric.

- Anda bisa mendapatkan ID ruang kerja untuk ruang kerja Fabric melalui URL bilah alamatnya.

Berikut adalah contoh aturan instans sumber daya yang dapat dibuat melalui templat ARM. Untuk contoh lengkapnya, lihat sampel templat ARM.

"resourceAccessRules": [

{ "tenantId": " aaaabbbb-0000-cccc-1111-dddd2222eeee",

"resourceId": "/subscriptions/00000000-0000-0000-0000-000000000000/resourcegroups/Fabric/providers/Microsoft.Fabric/workspaces/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e"

}

]

Aturan instans sumber daya melalui skrip PowerShell

Anda dapat membuat aturan instans sumber daya melalui PowerShell, menggunakan skrip berikut.

$resourceId = "/subscriptions/00000000-0000-0000-0000-000000000000/resourcegroups/Fabric/providers/Microsoft.Fabric/workspaces/<YOUR_WORKSPACE_GUID>"

$tenantId = "<YOUR_TENANT_ID>"

$resourceGroupName = "<RESOURCE_GROUP_OF_STORAGE_ACCOUNT>"

$accountName = "<STORAGE_ACCOUNT_NAME>"

Add-AzStorageAccountNetworkRule -ResourceGroupName $resourceGroupName -Name $accountName -TenantId $tenantId -ResourceId $resourceId

Pengecualian layanan tepercaya

Jika Anda memilih pengecualian layanan tepercaya untuk akun ADLS Gen2 yang akses jaringan publiknya diaktifkan dari jaringan virtual dan alamat IP yang dipilih, ruang kerja Fabric dengan identitas ruang kerja dapat mengakses akun penyimpanan. Saat kotak centang pengecualian layanan tepercaya dipilih, ruang kerja mana pun di dalam kapasitas Fabric penyewa Anda yang memiliki identitas ruang kerja dapat mengakses data yang disimpan di akun penyimpanan.

Konfigurasi ini tidak disarankan, dan dukungan mungkin dihentikan di masa mendatang. Kami menyarankan agar Anda menggunakan aturan instans sumber daya untuk memberikan akses ke sumber daya tertentu.

Siapa yang dapat mengonfigurasi akun Storage untuk akses layanan tepercaya?

Kontributor pada akun penyimpanan (peran Azure RBAC) dapat mengonfigurasi aturan instans sumber daya atau pengecualian layanan tepercaya.

Cara menggunakan akses ruang kerja tepercaya di Fabric

Ada beberapa cara untuk menggunakan akses ruang kerja tepercaya untuk mengakses data Anda dari Fabric dengan cara yang aman:

Anda dapat membuat pintasan ADLS baru di Fabric Lakehouse untuk mulai menganalisis data Anda dengan Spark, SQL, dan Power BI.

Anda dapat membuat alur yang menggunakan akses ruang kerja tepercaya untuk langsung mengakses akun ADLS Gen2 yang mendukung firewall.

Anda dapat menggunakan pernyataan T-SQL Copy yang memanfaatkan akses ruang kerja tepercaya untuk menyerap data ke dalam gudang Fabric.

Anda dapat menggunakan model semantik (mode impor) untuk memanfaatkan akses ruang kerja tepercaya dan membuat model dan laporan pada data.

Anda dapat menggunakan AzCopy untuk memuat data secara berkinerja dari akun Azure Storage yang mendukung firewall ke OneLake.

Bagian berikut menunjukkan kepada Anda cara menggunakan metode ini.

Buat pintasan OneLake ke akun penyimpanan dengan akses ruang kerja yang tepercaya

Dengan identitas ruang kerja yang dikonfigurasi di Fabric, dan akses ruang kerja tepercaya diaktifkan di akun penyimpanan ADLS Gen2, Anda dapat membuat pintasan OneLake untuk mengakses data Anda dari Fabric. Anda hanya membuat pintasan ADLS baru di Fabric Lakehouse dan Anda dapat mulai menganalisis data Anda dengan Spark, SQL, dan Power BI.

Note

- Pintasan yang sudah ada sebelumnya di ruang kerja yang memenuhi prasyarat secara otomatis mulai mendukung akses layanan tepercaya.

- Anda harus menggunakan ID URL DFS untuk akun penyimpanan. Berikut adalah contohnya:

https://StorageAccountName.dfs.core.windows.net - Perwakilan layanan juga dapat membuat pintasan ke akun penyimpanan dengan akses tepercaya.

Steps

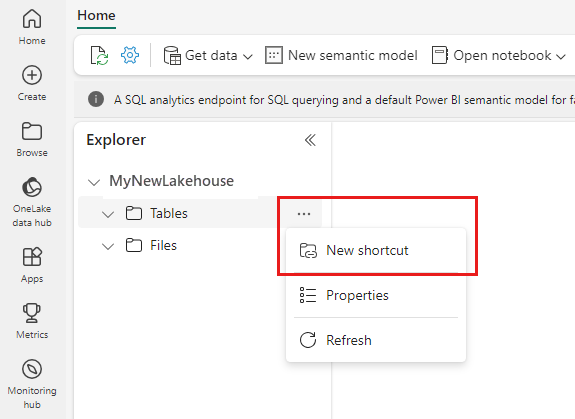

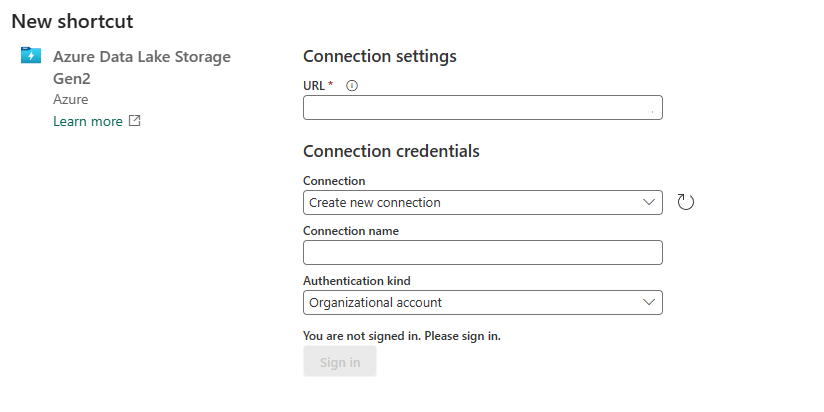

Mulailah dengan membuat pintasan baru di Lakehouse.

Wizard Pintasan baru terbuka.

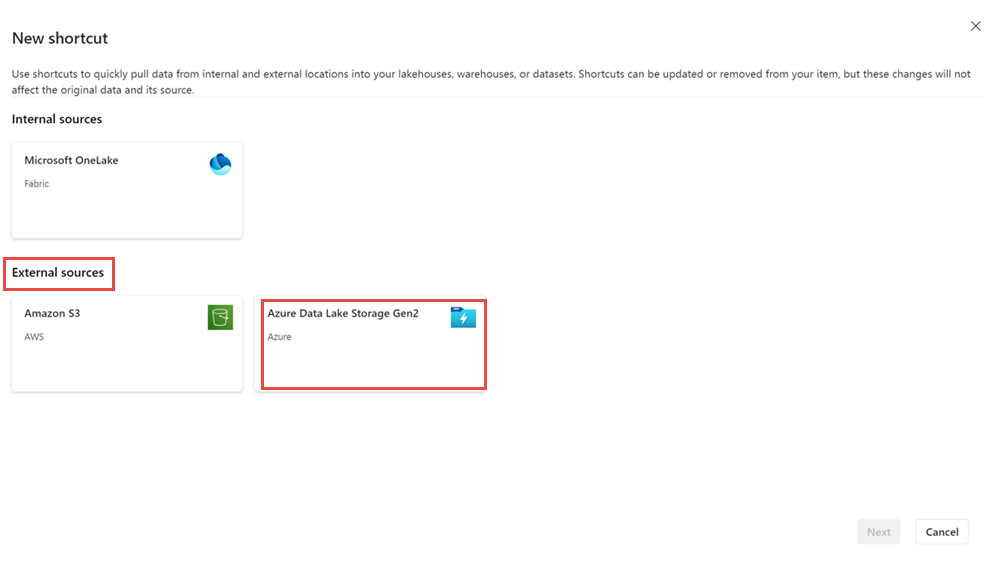

Di bawah Sumber eksternal pilih Azure Data Lake Storage Gen2.

Berikan URL akun penyimpanan yang telah dikonfigurasi dengan akses ruang kerja tepercaya, dan pilih nama untuk koneksi. Untuk jenis autentikasi, pilih akun organisasi, atau Prinsipal Layanan.

Setelah selesai, pilih Berikutnya.

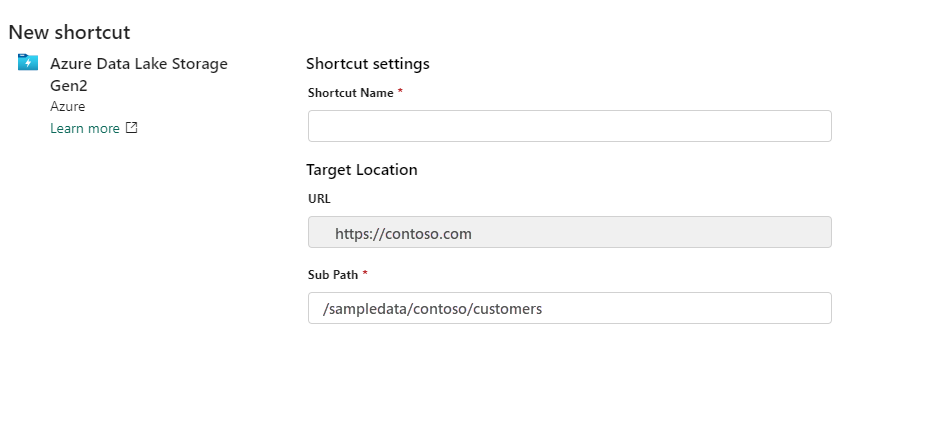

Berikan nama pintasan dan sub jalur.

Setelah selesai, pilih Buat.

Pintasan lakehouse telah dibuat, dan Anda seharusnya dapat mempratinjau data penyimpanan di pintasan tersebut.

Gunakan pintasan OneLake ke akun penyimpanan dengan akses ruang kerja tepercaya pada item Fabric

Dengan OneCopy di Fabric, Anda dapat mengakses pintasan OneLake Anda dengan akses yang dapat dipercaya dari semua beban kerja Fabric.

Spark: Anda dapat menggunakan Spark untuk mengakses data dari pintasan OneLake Anda. Saat pintasan digunakan di Spark, pintasan tersebut muncul sebagai folder di OneLake. Anda hanya perlu mereferensikan nama folder untuk mengakses data. Anda dapat menggunakan pintasan OneLake untuk mengakses akun penyimpanan dari ruang kerja tepercaya di notebook Spark.

Titik akhir analitik SQL: Pintasan yang dibuat di bagian "Tabel" lakehouse Anda juga tersedia di titik akhir analitik SQL. Anda dapat membuka titik akhir analitik SQL dan mengkueri data Anda seperti tabel lainnya.

Pipeline: Pipeline dapat mengakses tautan terkelola ke akun penyimpanan dengan akses ruang kerja tepercaya. Alur dapat digunakan untuk membaca dari atau menulis ke akun penyimpanan melalui pintasan OneLake.

Aliran data v2: Aliran Data Gen2 dapat digunakan untuk mengakses pintasan terkelola ke akun penyimpanan dengan akses ruang kerja tepercaya. Aliran Data Gen2 dapat membaca dari atau menulis ke akun penyimpanan data melalui shortcut OneLake.

Model dan laporan semantik: Model semantik default yang terkait dengan titik akhir analitik SQL dari Lakehouse dapat membaca pintasan terkelola ke akun penyimpanan dengan akses ruang kerja tepercaya. Untuk melihat tabel terkelola dalam model semantik default, buka item titik akhir analitik SQL, pilih Pelaporan, dan pilih Perbarui model semantik secara otomatis.

Anda juga dapat membuat model semantik baru yang mereferensikan pintasan tabel ke akun penyimpanan dengan akses ruang kerja tepercaya. Buka titik akhir analitik SQL, pilih Pelaporan, dan pilih Model semantik baru.

Anda dapat membuat laporan di atas model semantik default dan model semantik kustom.

KQL Database: Anda juga dapat membuat pintasan OneLake ke ADLS Gen2 dalam database KQL. Langkah-langkah untuk membuat pintasan terkelola dengan akses ruang kerja tepercaya tetap sama.

Membuat alur ke akun penyimpanan dengan akses ruang kerja tepercaya

Dengan identitas ruang kerja yang dikonfigurasi di Fabric dan akses tepercaya yang diaktifkan di akun penyimpanan ADLS Gen2, Anda dapat membuat alur untuk mengakses data Anda dari Fabric. Anda dapat membuat alur baru untuk menyalin data ke Fabric lakehouse lalu Anda dapat mulai menganalisis data Anda dengan Spark, SQL, dan Power BI.

Prerequisites

- Ruang kerja Fabric yang terkait dengan kapasitas Fabric. Lihat Identitas ruang kerja.

- Buat identitas ruang kerja yang terkait dengan ruang kerja Fabric.

- Prinsipal yang digunakan untuk autentikasi dalam alur harus memiliki peran Azure RBAC di akun penyimpanan. Prinsipal harus memiliki peran Kontributor Data Blob Penyimpanan, Pemilik Data Blob Penyimpanan, atau Pembaca Data Blob Penyimpanan pada cakupan akun penyimpanan.

- Konfigurasikan aturan instans sumber daya untuk akun penyimpanan.

Steps

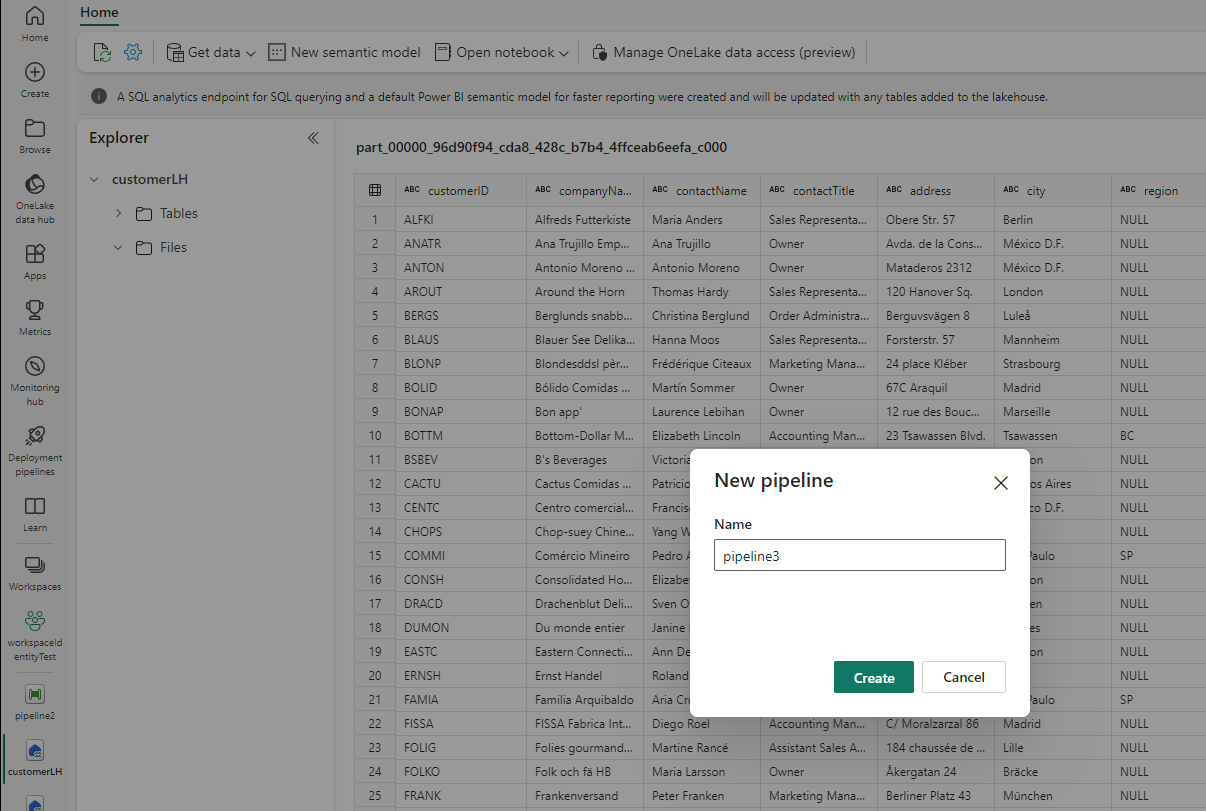

Mulailah dengan memilih Dapatkan Data di lakehouse.

Pilih Pipa baru. Berikan nama untuk alur lalu pilih Buat.

Pilih Azure Data Lake Gen2 sebagai sumber data.

Berikan URL akun penyimpanan yang telah dikonfigurasi dengan akses ruang kerja tepercaya, dan pilih nama untuk koneksi. Untuk Jenis autentikasi, pilih Akun organisasi atau Perwakilan Layanan.

Setelah selesai, pilih Berikutnya.

Pilih file yang perlu Anda salin ke lakehouse.

Setelah selesai, pilih Berikutnya.

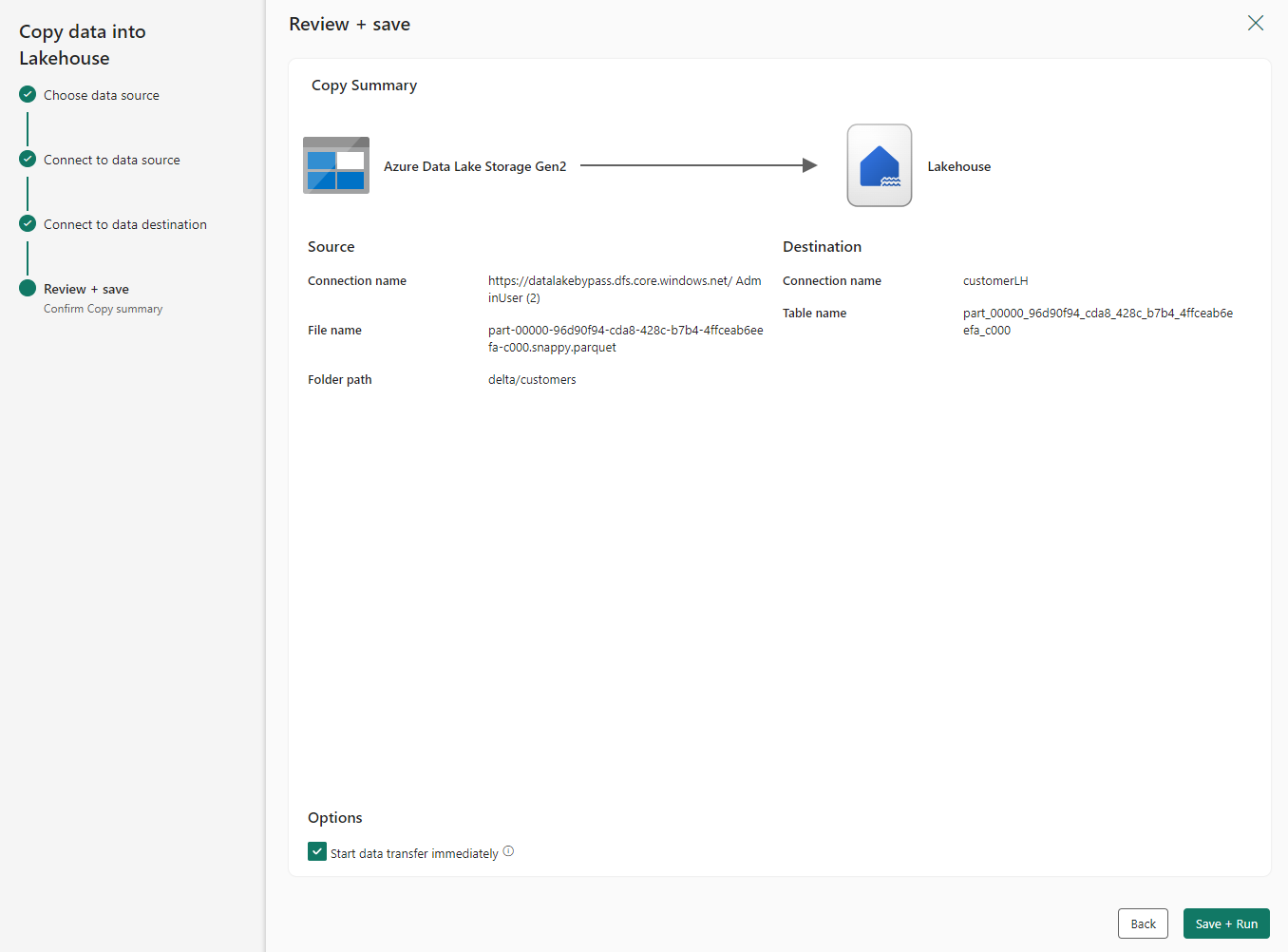

Pada layar Tinjau + simpan, pilih Mulai transfer data segera. Setelah selesai, pilih Simpan + Jalankan.

Saat status alur berubah dari Antrean menjadi Berhasil, buka lakehouse dan verifikasi bahwa tabel data dibuat.

Gunakan pernyataan T-SQL COPY untuk menyerap data ke dalam gudang

Dengan identitas ruang kerja yang dikonfigurasi di Fabric dan akses tepercaya yang diaktifkan di akun penyimpanan ADLS Gen2 Anda, Anda dapat menggunakan pernyataan COPY T-SQL untuk menyerap data ke gudang Fabric Anda. Setelah data diserap ke dalam gudang, maka Anda dapat mulai menganalisis data Anda dengan SQL dan Power BI. Pengguna dengan peran Admin, Anggota, Kontributor, Ruang kerja Penampil, atau izin baca di gudang, dapat menggunakan akses tepercaya bersama dengan perintah T-SQL COPY.

Membuat model semantik dengan akses ruang kerja tepercaya

Model semantik dalam mode impor mendukung akses ruang kerja tepercaya ke akun penyimpanan. Anda dapat menggunakan fitur ini untuk membuat model dan laporan untuk data di akun penyimpanan ADLS Gen2 dengan dukungan firewall.

Prerequisites

- Ruang kerja Fabric yang terkait dengan kapasitas Fabric. Lihat Identitas ruang kerja.

- Buat identitas ruang kerja yang terkait dengan ruang kerja Fabric.

- Koneksi ke akun penyimpanan ADLS Gen2. Prinsipal yang digunakan untuk autentikasi dalam koneksi yang terikat ke model semantik harus memiliki peran Azure RBAC di akun penyimpanan. Prinsipal harus memiliki peran Kontributor Data Blob Penyimpanan, Pemilik Data Blob Penyimpanan, atau Pembaca Data Blob Penyimpanan pada cakupan akun penyimpanan.

- Konfigurasikan aturan instans sumber daya untuk akun penyimpanan.

Steps

- Buat model semantik di Power BI Desktop yang tersambung ke akun penyimpanan ADLS Gen2 menggunakan langkah-langkah yang tercantum dalam Menganalisis data di Azure Data Lake Storage Gen2 dengan menggunakan Power BI. Anda dapat menggunakan akun organisasi untuk menyambungkan ke Azure Data Lake Storage Gen2 di Desktop.

- Impor model ke ruang kerja yang dikonfigurasi dengan identitas ruang kerja.

- Navigasi ke pengaturan model dan perluas bagian Gateway dan koneksi cloud.

- Di bawah koneksi cloud, pilih koneksi data untuk akun penyimpanan ADLS Gen2 (koneksi ini dapat memiliki identitas ruang kerja, perwakilan layanan, dan akun organisasi sebagai metode autentikasi)

- Pilih Terapkan lalu refresh model untuk menyelesaikan konfigurasi.

Memuat data menggunakan AzCopy dan akses ruang kerja tepercaya

Dengan akses ruang kerja tepercaya yang dikonfigurasi, pekerjaan penyalinan AzCopy dapat mengakses data yang disimpan di akun Azure Storage yang mendukung firewall, memungkinkan Anda memuat data dari Azure Storage ke OneLake.

Prerequisites

- Ruang kerja Fabric yang terkait dengan kapasitas Fabric. Lihat Identitas ruang kerja.

- Instal AzCopy dan masuk menggunakan akun yang digunakan untuk autentikasi. Lihat Mulai menggunakan AzCopy.

- Buat identitas ruang kerja yang terkait dengan ruang kerja Fabric.

- Prinsipal yang dipakai untuk autentikasi di jalan pintas harus memiliki peran Azure RBAC di akun penyimpanan. Prinsipal harus memiliki peran Kontributor Data Blob Penyimpanan, Pemilik Data Blob Penyimpanan, atau Pembaca Data Blob Penyimpanan di cakupan akun penyimpanan, atau peran Delegator Data Blob Penyimpanan di cakupan akun penyimpanan bersama dengan akses di tingkat folder dalam kontainer. Akses di tingkat folder dapat disediakan melalui peran RBAC di tingkat kontainer atau melalui akses tingkat folder tertentu.

- Konfigurasikan aturan instans sumber daya untuk akun penyimpanan.

Steps

- Masuk ke AzCopy dengan prinsipal yang memiliki akses ke akun Azure Storage dan item Fabric. Pilih langganan yang berisi akun Azure Storage yang mendukung firewall Anda.

azcopy login

- Buat perintah AzCopy Anda. Anda memerlukan sumber salinan, tujuan, dan setidaknya satu parameter.

- jalur sumber: File atau direktori di akun Azure Storage yang mendukung firewall Anda.

- jalur tujuan: Zona pendaratan di OneLake untuk data Anda. Misalnya, folder /Files di lakehouse.

- --trusted-microsoft-suffixes: Harus menyertakan "fabric.microsoft.com".

azcopy copy "https://<source-account-name>.blob.core.windows.net/<source-container>/<source-path>" "https://onelake.dfs.fabric.microsoft.com/<destination-workspace>/<destination-path>" --trusted-microsoft-suffixes "fabric.microsoft.com"

- Jalankan perintah salin. AzCopy menggunakan identitas yang Anda gunakan untuk mengakses OneLake dan Azure Storage. Operasi salin sinkron sehingga ketika perintah kembali, semua file disalin. Untuk informasi selengkapnya tentang menggunakan AzCopy dengan OneLake, lihat AzCopy.

Pembatasan dan Pertimbangan

Skenario dan Batasan yang Didukung

- Akses ruang kerja tepercaya didukung untuk ruang kerja dalam kapasitas Fabric F SKU apa pun.

- Anda hanya dapat menggunakan akses ruang kerja tepercaya dalam pintasan OneLake, alur, model semantik, pernyataan T-SQL COPY, dan AzCopy. Untuk mengakses akun penyimpanan dengan aman dari Fabric Spark, lihat Titik akhir privat terkelola untuk Fabric.

- Alur tidak dapat menulis ke pintasan tabel OneLake pada akun penyimpanan dengan akses ruang kerja tepercaya. Ini adalah batasan sementara.

- Jika Anda menggunakan kembali koneksi yang mendukung akses ruang kerja tepercaya dalam item Fabric lain selain pintasan, alur kerja, dan model semantik, atau dalam ruang kerja lain, koneksi mungkin tidak berfungsi.

- Akses ruang kerja tepercaya tidak kompatibel dengan permintaan lintas penyewa.

Metode Autentikasi dan Manajemen Koneksi

- Koneksi untuk akses ruang kerja tepercaya dapat dibuat di Mengelola koneksi dan gateway; namun, identitas ruang kerja adalah satu-satunya metode autentikasi yang didukung. Pengujian koneksi gagal jika akun organisasi atau metode autentikasi prinsipal layanan digunakan.

- Hanya metode autentikasi identitas akun organisasi, perwakilan layanan, dan ruang kerja yang dapat digunakan untuk autentikasi ke akun penyimpanan untuk akses ruang kerja tepercaya di pintasan, alur, dan pintasan.

- Jika Anda ingin menggunakan perwakilan layanan atau akun organisasi sebagai metode autentikasi dalam koneksi ke akun penyimpanan yang mendukung firewall, Anda dapat menggunakan pengalaman pembuatan pintasan atau alur, atau pengalaman laporan cepat Power BI untuk membuat koneksi. Nantinya, Anda dapat mengikat koneksi ini ke model semantik, dan pintasan dan alur lainnya.

- Jika model semantik menggunakan koneksi cloud pribadi, Anda hanya dapat menggunakan identitas ruang kerja sebagai metode autentikasi untuk akses tepercaya ke penyimpanan. Sebaiknya ganti koneksi cloud pribadi dengan koneksi cloud bersama.

- Koneksi ke akun Penyimpanan yang diaktifkan firewall memiliki status Offline di Mengelola koneksi dan gateway.

Migrasi dan Pintasan yang Sudah Ada

- Jika ruang kerja dengan identitas ruang kerja dimigrasikan ke kapasitas non-Fabric, atau ke kapasitas non-F SKU Fabric, akses tepercaya ke ruang kerja akan berhenti berfungsi setelah satu jam.

- Pintasan yang sudah ada sebelumnya yang dibuat sebelum 10 Oktober 2023 tidak mendukung akses ruang kerja tepercaya.

- Pintasan yang sudah ada sebelumnya di ruang kerja yang memenuhi prasyarat akan secara otomatis mulai mendukung akses layanan tepercaya.

Konfigurasi Keamanan, Jaringan, dan Sumber Daya

- Akses ruang kerja tepercaya hanya berfungsi saat akses publik diaktifkan dari jaringan virtual dan alamat IP yang dipilih atau ketika akses publik dinonaktifkan.

- Aturan instans sumber daya untuk ruang kerja Fabric harus dibuat melalui templat ARM. Aturan instans sumber daya yang dibuat melalui antarmuka pengguna portal Azure tidak didukung.

- Maksimal 200 aturan instans sumber daya dapat dikonfigurasi. Untuk informasi selengkapnya, lihat Batas dan kuota langganan Azure - Azure Resource Manager.

- Jika organisasi Anda memiliki kebijakan akses Kondisional Microsoft Entra untuk identitas beban kerja yang mencakup semua prinsipal layanan, maka akses ruang kerja tepercaya tidak akan berfungsi. Dalam kasus seperti itu, Anda perlu mengecualikan identitas ruang kerja Fabric tertentu dari kebijakan akses bersyarat untuk identitas beban kerja.

Sampel templat ARM

{

"$schema": "https://schema.management.azure.com/schemas/2019-04-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"resources": [

{

"type": "Microsoft.Storage/storageAccounts",

"apiVersion": "2023-01-01",

"name": "<storage account name>",

"id": "/subscriptions/<subscription id of storage account>/resourceGroups/<resource group name>/providers/Microsoft.Storage/storageAccounts/<storage account name>",

"location": "<region>",

"kind": "StorageV2",

"properties": {

"networkAcls": {

"resourceAccessRules": [

{

"tenantId": "<tenantid>",

"resourceId": "/subscriptions/00000000-0000-0000-0000-000000000000/resourcegroups/Fabric/providers/Microsoft.Fabric/workspaces/<workspace-id>"

}]

}

}

}

]

}