Komputasi Rahasia Azure

Microsoft Cloud for Sovereignty memungkinkan pelanggan untuk mengonfigurasi dan melindungi data dan sumber daya mereka dengan cara yang membantu mereka mematuhi persyaratan peraturan, keamanan, dan kedaulatan spesifik mereka. Proses ini memastikan bahwa data pelanggan tidak dapat diakses oleh pihak di luar kendali pelanggan, bahkan oleh penyedia cloud, administrator, atau pengguna. Saat Anda menggabungkan Komputasi Rahasia Azure (ACC) dengan Microsoft Cloud for Sovereignty, keduanya memberikan kontrol atas akses ke beban kerja pelanggan.

Komputasi rahasia adalah istilah industri yang didefinisikan oleh Confidential Computing Consortium (CCC) - sebuah yayasan yang didedikasikan untuk mendefinisikan dan mempercepat penerapan komputasi rahasia. CCC mendefinisikan komputasi rahasia sebagai perlindungan data yang digunakan dengan melakukan komputasi dalam Trusted Execution Environment (TEE) berbasis perangkat keras.

TEE adalah lingkungan yang memaksakan eksekusi hanya kode resmi. Kode apa pun di luar lingkungan tersebut tidak dapat membaca atau mengubah data apa pun di TEE. Model ancaman komputasi rahasia bertujuan untuk menghilangkan atau mengurangi kemampuan operator penyedia cloud dan aktor lain di domain penyewa untuk mengakses kode dan data saat sedang dieksekusi.

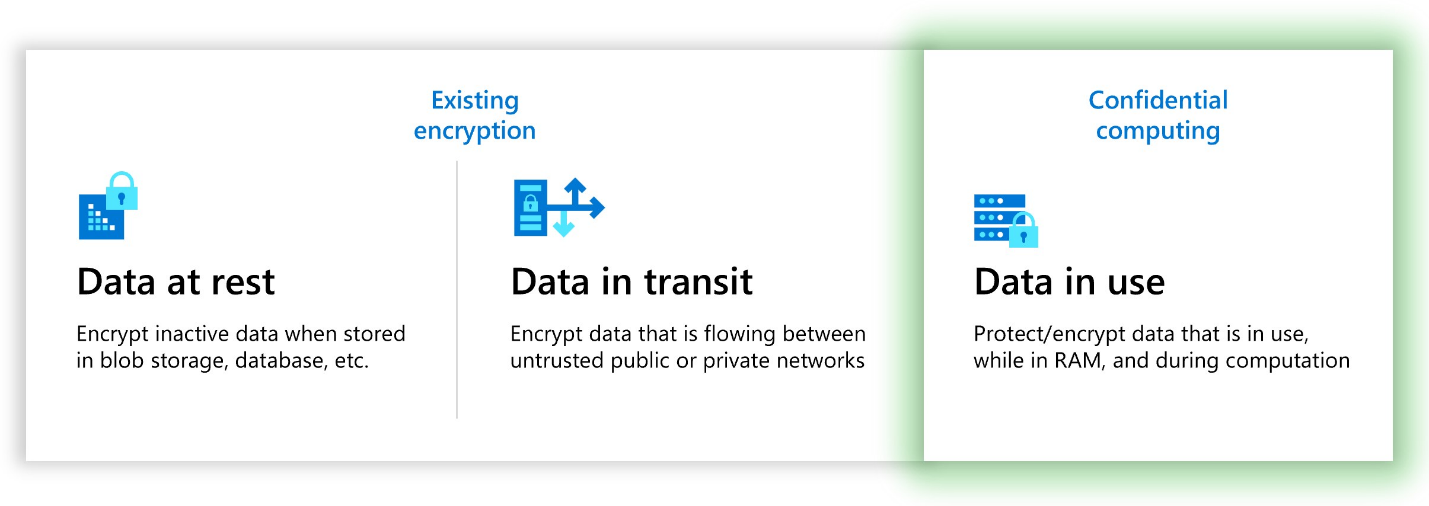

Ketika digunakan dengan enkripsi data saat diam dan dalam transit, komputasi rahasia menghilangkan satu-satunya penghalang enkripsi terbesar - enkripsi saat digunakan. Ini melindungi kumpulan data dan beban kerja aplikasi yang sensitif atau sangat diatur dalam platform cloud publik yang aman. Komputasi rahasia melampaui perlindungan data umum. TEE juga membantu melindungi logika bisnis kepemilikan, fungsi analitik, algoritma Pembelajaran Mesin, atau keseluruhan aplikasi.

ACC mengurangi kebutuhan akan kepercayaan di berbagai aspek infrastruktur cloud komputasi. Komputasi rahasia Azure meminimalkan kepercayaan pada proses sistem, seperti kernel OS host dan hypervisor, serta operator manusia yang mencakup admin VM dan administrator host. Dikombinasikan dengan solusi yang ada, yang melindungi data yang disimpan, seperti Microsoft Data Encryption dan dalam transit seperti TLS atau IPsec, data kini terlindungi saat digunakan karena memorinya sendiri tetap terenkripsi, yaitu perlindungan menyeluruh di seluruh siklus hidup data.

Dengan pagar pembatas dan penegakan kepatuhan Microsoft Cloud for Sovereignty, ACC memberikan perlindungan yang lebih baik terhadap data dan beban kerja yang berdaulat, sensitif, atau sangat diatur dalam skalabilitas, fleksibilitas, ketersediaan, dan layanan canggih dari platform Azure Public Cloud. Untuk informasi selengkapnya tentang manfaat Komputasi Rahasia Azure, lihat Produk komputasi rahasia Azure.

Kedaulatan didukung di Komputasi Rahasia Azure

Kedaulatan data memastikan bahwa pelanggan secara unik mengontrol sumber daya pelanggan, seperti VM, dan pihak lain tidak dapat mengakses sumber daya ini. ACC membantu pelanggan mencapai kedaulatan data dengan memberikan kerahasiaan seluruh akar kepercayaan, mulai dari perangkat keras hingga aplikasi. Mesin virtual rahasia (CVM) seri Azure DCasv5 dan DCadsv5 adalah VM yang diisolasi perangkat keras yang melindungi data dalam memori dari VM lain, hypervisor, dan kode manajemen host. Bahkan teknisi Azure dengan akses administratif ke host VM tidak dapat mengakses data pelanggan di memori. Seri ini juga menawarkan pra-enkripsi disk OS sebelum penyediaan VM dengan solusi manajemen kunci yang berbeda.

Kedaulatan ditingkatkan di setiap tingkat dengan menyediakan lingkungan komputasi rahasia untuk:

- Microsoft Azure Pengesahan, layanan pengesahan jarak jauh yang memvalidasi kepercayaan beberapa TEE dan memverifikasi integritas biner yang berjalan di dalam TEE. Validasi atas akar dasar kepercayaan ini penting untuk menjamin kedaulatan data.

- Peluncuran tepercaya menghadirkan fitur keamanan yang ditingkatkan – boot aman, modul platform tepercaya virtual, dan pemantauan integritas boot – yang melindungi dari kit boot, rootkit, dan malware tingkat kernel.

- Manajemen Identitas Perangkat Keras Tepercaya, layanan yang mengelola manajemen cache sertifikat untuk semua TEE yang berada di Azure dan menyediakan informasi Trusted Computing Base (TCB) untuk menerapkan garis dasar minimum untuk solusi pengesahan.

Banyak pelanggan menggunakan Azure Kubernetes Service (AKS) untuk mengelola aplikasi berbasis kontainer, serta komponen penyimpanan dan jaringan mereka. Untuk membantu memenuhi persyaratan kedaulatan, kerahasiaan, dan keamanan, pelanggan dapat menggunakan kontainer sadar Azure App-enclave yang berjalan di AKS. Node komputasi rahasia di AKS menggunakan Intel SGX untuk membuat lingkungan enklave terisolasi di node di antara setiap aplikasi kontainer. Azure juga sedang melakukan pratinjau dukungan kumpulan node VM rahasia di AKS dengan komponen VM AMD SEV-SNP. AKS adalah yang pertama memasarkan dalam mengaktifkan VM rahasia dengan kumpulan node AMD SEV-SNP di Kubernetes, yang menambahkan pertahanan mendalam pada profil keamanan Azure yang diperkuat.

Manajemen rahasia konfidensial

Azure Key Vault (AKV) HSM Terkelola adalah layanan cloud yang terkelola sepenuhnya, sangat tersedia, penyewa tunggal, dan mematuhi standar yang melindungi kunci kriptografi aplikasi menggunakan Modul Keamanan Perangkat Keras (HSM) FIPS 140-2 Level 3 yang tervalidasi. AKV mHSM menggunakan API yang sama dengan Azure Key Vault Standard dan Premium dan terintegrasi dengan sebagian besar layanan Azure untuk mengaktifkan enkripsi layanan dengan Customer Managed Keys. Perlindungan perangkat keras memastikan bahwa hanya pelanggan yang dapat mengakses kunci enkripsi. Bahkan insinyur Azure tidak dapat mengaksesnya.

Pelepasan Kunci Aman (SKR) adalah fungsionalitas penawaran Managed HSM dan Premium Azure Key Vault (AKV) yang memberikan lebih banyak kontrol akses. Pelepasan kunci aman memungkinkan pelepasan kunci yang dilindungi HSM dari AKV ke Lingkungan Eksekusi Tepercaya (TEE) yang telah dibuktikan, seperti enklave aman, TEE berbasis VM, dll. SKR menambahkan lapisan perlindungan lain ke kunci dekripsi/enkripsi data tempat Anda dapat menargetkan aplikasi + lingkungan runtime TEE dengan konfigurasi yang diketahui untuk mendapatkan akses ke materi utama. Kebijakan SKR yang ditentukan pada saat pembuatan kunci yang dapat diekspor mengatur akses ke kunci tersebut.

Layanan analisis rahasia

Pelanggan sektor publik dan industri teregulasi Azure memiliki kebutuhan mendesak akan kemampuan analitik tingkat lanjut yang membantu mereka mematuhi persyaratan kedaulatan, privasi, dan keamanan. Microsoft Cloud for Sovereignty membantu pelanggan ini untuk menggunakan layanan seperti:

- Dengan layanan Selalu Dienkripsi dengan enklave aman di Azure SQL, pelanggan dapat menjalankan kueri SQL langsung di dalam TEE, untuk membantu memastikan bahwa data sensitif terlindungi dari malware dan pengguna tidak sah yang memiliki hak istimewa tinggi.

- Azure Databricks dengan VM Komputasi Rahasia dapat membantu pelanggan menjalankan analitik, Pembelajaran Mesin, dan beban kerja lainnya dengan cara menjaga privasi.

- Pesatnya pertumbuhan Internet of Things (IoT) membuka risiko kedaulatan baru karena perangkat IoT Edge berada di luar kendali geografis pelanggan, dan pelaku kejahatan dapat mengaksesnya secara fisik, sehingga perangkat ini berisiko tinggi untuk disusupi. Confidential IoT Edge menambahkan kepercayaan dan integritas di edge dengan melindungi akses ke data yang diambil dan disimpan di dalam perangkat IoT, sehingga mengurangi risiko gangguan atau penyusupan.

- Pelanggan dianjurkan untuk menggunakan Microsoft Azure Confidential Ledger (ACL) untuk mengelola catatan data sensitif. ACL berjalan secara eksklusif pada enklave aman yang didukung perangkat keras dalam lingkungan runtime yang sangat dipantau dan terisolasi, yang melindungi catatan data sensitif dan membuatnya tidak dapat diubah.

Mengadopsi Komputasi Rahasia di dalam Microsoft Cloud for Sovereignty

Pelanggan Microsoft Cloud for Sovereignty dapat menggunakan Sovereign Landing Zone untuk menyederhanakan penerapan fitur komputasi rahasia Microsoft dalam lingkungan yang patuh dan berdaulat.

Untuk panduan memulai penggunaan ACC di Sovereign Landing Zone (SLZ), lihat SLZ di GitHub.