Konektor Microsoft Identity Manager untuk Microsoft Graph

Ringkasan

Konektor Microsoft Identity Manager untuk Microsoft Graph memungkinkan skenario integrasi tambahan untuk pelanggan Microsoft Entra ID P1 atau P2. Ini muncul di objek tambahan metaverse sinkronisasi MIM yang diperoleh dari Microsoft Graph API v1 dan beta.

Skenario tercakup

Manajemen siklus hidup akun B2B

Skenario awal untuk konektor Microsoft Identity Manager untuk Microsoft Graph adalah sebagai konektor untuk membantu mengotomatiskan manajemen siklus hidup akun AD DS untuk pengguna eksternal. Dalam skenario ini, organisasi menyinkronkan karyawan untuk Microsoft Entra ID dari AD DS menggunakan Microsoft Entra Connect, dan juga telah mengundang tamu ke direktori Microsoft Entra mereka. Mengundang tamu menghasilkan objek pengguna eksternal berada di direktori Microsoft Entra organisasi tersebut, yang tidak ada di AD DS organisasi tersebut. Kemudian organisasi ingin memberi tamu tersebut akses ke Autentikasi Terintegrasi Windows lokal atau aplikasi berbasis Kerberos, melalui proksi aplikasi Microsoft Entra atau mekanisme gateway lainnya. Proksi aplikasi Microsoft Entra mengharuskan setiap pengguna memiliki akun AD DS mereka sendiri, untuk tujuan identifikasi dan delegasi.

Untuk mempelajari cara mengonfigurasi sinkronisasi MIM untuk membuat dan memelihara akun AD DS secara otomatis untuk tamu, setelah membaca instruksi dalam artikel ini, lanjutkan membaca dalam artikel Microsoft Entra kolaborasi business-to-business (B2B) dengan MIM 2016 dan proksi aplikasi Microsoft Entra. Artikel itu mengilustrasikan aturan sinkronisasi yang diperlukan untuk konektor.

Skenario manajemen identitas lainnya

Konektor dapat digunakan untuk skenario manajemen identitas tertentu lainnya yang melibatkan pembuatan, baca, perbarui, dan hapus objek pengguna, grup, dan kontak di Microsoft Entra ID, di luar sinkronisasi pengguna dan grup ke Microsoft Entra ID. Saat mengevaluasi skenario potensial, harap diingat: konektor ini tidak dapat dioperasikan dalam skenario, yang akan mengakibatkan tumpang tindih aliran data, konflik sinkronisasi aktual atau potensial dengan penyebaran Microsoft Entra Connect. Microsoft Entra Connect adalah pendekatan yang direkomendasikan untuk mengintegrasikan direktori lokal dengan Microsoft Entra ID, dengan menyinkronkan pengguna dan grup dari direktori lokal ke Microsoft Entra ID. Microsoft Entra Connect memiliki lebih banyak fitur sinkronisasi dan memungkinkan skenario seperti kata sandi dan tulis balik perangkat, yang tidak dimungkinkan untuk objek yang dibuat oleh MIM. Jika data dibawa ke AD DS, misalnya, pastikan bahwa data dikecualikan dari Microsoft Entra Connect yang mencoba mencocokkan objek tersebut kembali ke direktori Microsoft Entra. Konektor ini juga tidak dapat digunakan untuk membuat perubahan pada objek Microsoft Entra, yang dibuat oleh Microsoft Entra Connect.

Bersiap menggunakan Konektor untuk Microsoft Graph

Mengotorisasi konektor untuk mengambil atau mengelola objek di direktori Microsoft Entra Anda

Konektor mengharuskan aplikasi Web / APLIKASI API dibuat di Microsoft Entra ID, sehingga dapat diotorisasi dengan izin yang sesuai untuk beroperasi pada objek Microsoft Entra melalui Microsoft Graph.

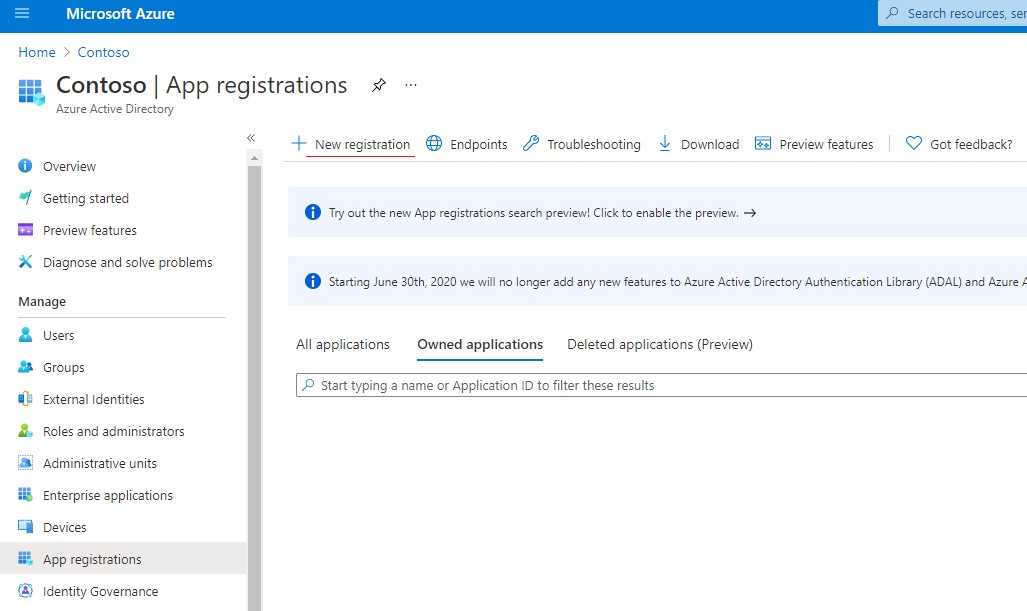

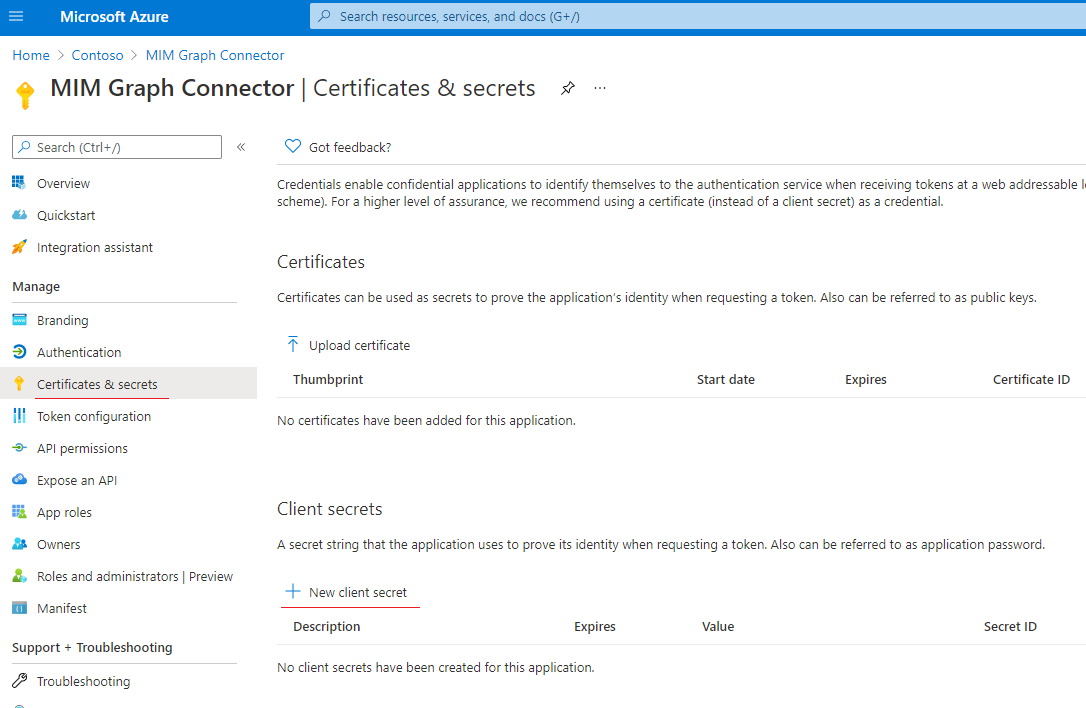

Gambar 1. Pendaftaran aplikasi baru

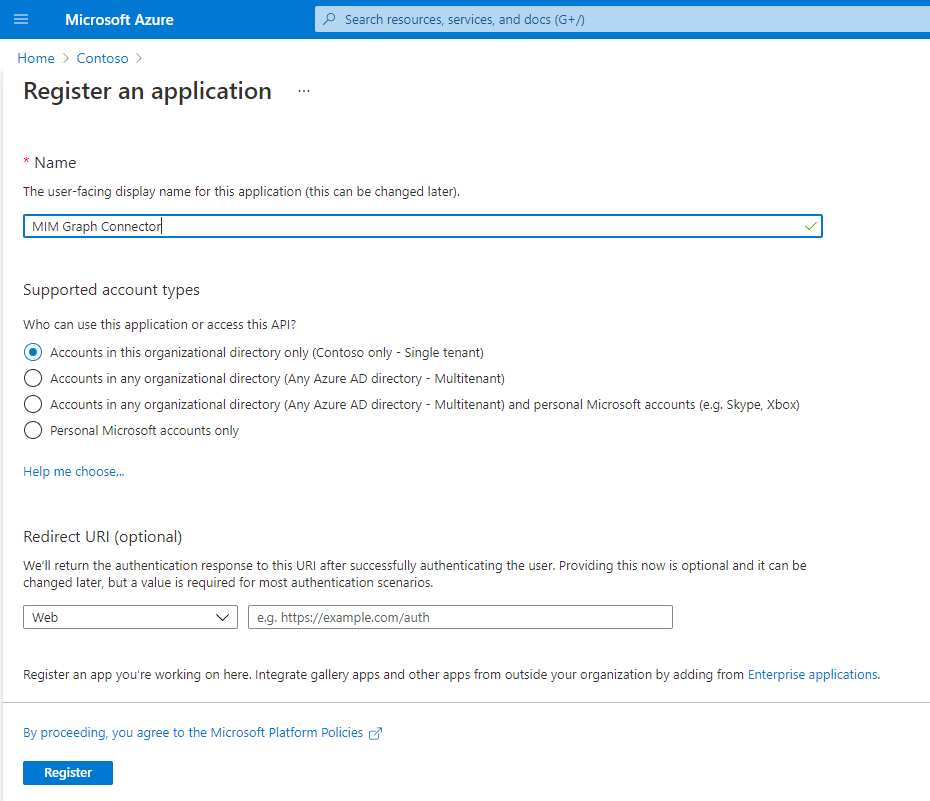

Di portal Azure, buka aplikasi yang dibuat, dan simpan ID Aplikasi, sebagai ID Klien untuk digunakan nanti di halaman konektivitas MA:

Gambar 2. ID aplikasi

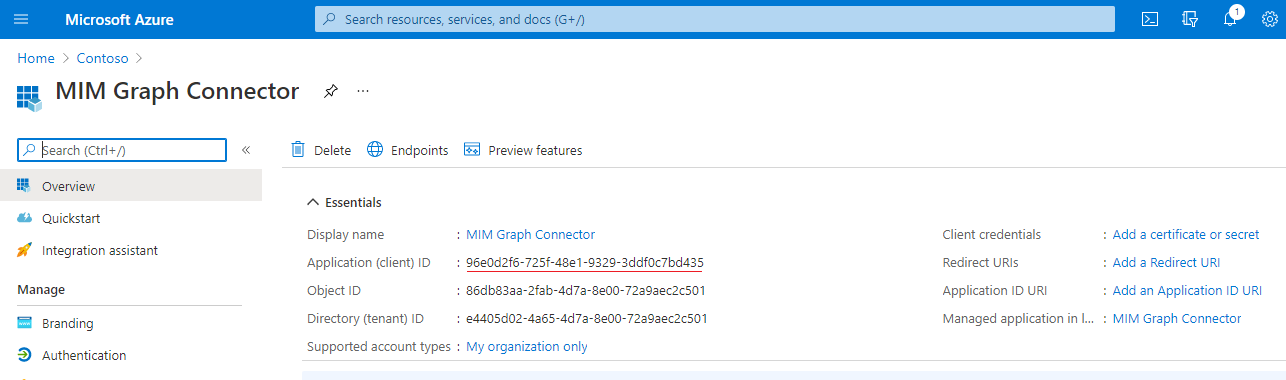

Buat Rahasia Klien baru dengan membuka Sertifikat & rahasia. Atur beberapa Deskripsi kunci dan pilih durasi maksimum. Simpan perubahan dan ambil rahasia klien. Nilai rahasia klien tidak akan tersedia untuk dilihat lagi setelah meninggalkan halaman.

Gambar 3. Rahasia Klien Baru

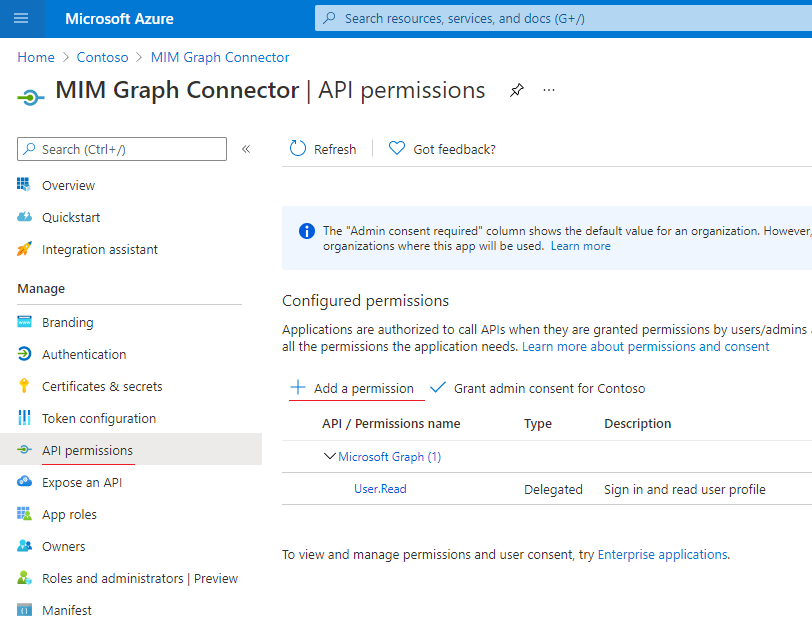

Berikan izin 'Microsoft Graph' yang tepat ke aplikasi dengan membuka "Izin API"

Gambar 4. Tambahkan API baru

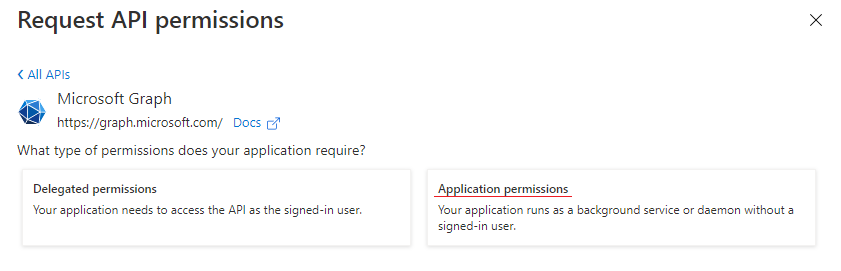

Gambar 4. Tambahkan API baruPilih Izin Aplikasi 'Microsoft Graph'.

Cabut semua izin yang tidak diperlukan.

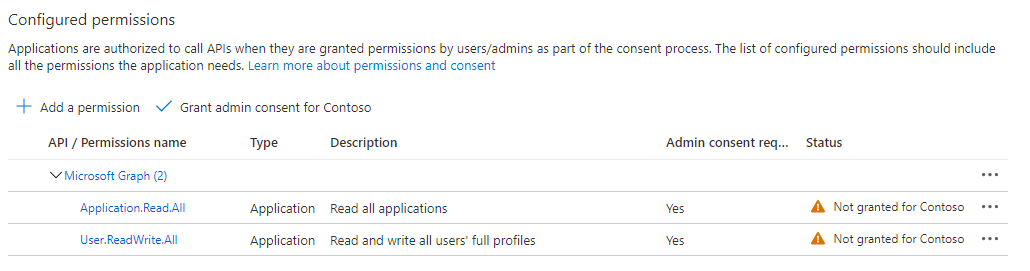

Izin berikut harus ditambahkan ke aplikasi untuk memungkinkannya menggunakan "Microsoft Graph API", tergantung pada skenarionya:

Operasi dengan objek Izin diperlukan Jenis izin Deteksi skema Application.Read.AllAplikasi Impor Grup Group.Read.AllatauGroup.ReadWrite.AllAplikasi Impor Pengguna User.Read.All, ,User.ReadWrite.AllDirectory.Read.AllatauDirectory.ReadWrite.AllAplikasi Detail selengkapnya tentang izin yang diperlukan dapat ditemukan dalam referensi izin.

Catatan

Izin Application.Read.All wajib untuk deteksi skema dan harus diberikan terlepas dari konektor jenis objek yang akan digunakan.

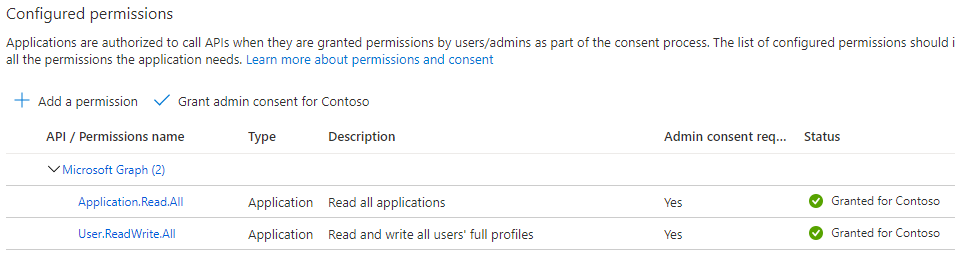

- Berikan persetujuan admin untuk izin yang dipilih.

Memasang konektor

- Sebelum Anda menginstal Konektor, pastikan Anda memiliki yang berikut ini di server sinkronisasi:

- Microsoft .NET 4.6.2 Framework atau yang lebih baru

- Microsoft Identity Manager 2016 SP2, dan harus menggunakan perbaikan 4.4.1642.0 KB4021562 atau yang lebih baru.

Konektor untuk Microsoft Graph, selain konektor lain untuk Microsoft Identity Manager 2016 SP2, tersedia sebagai unduhan dari Pusat Unduhan Microsoft.

Mulai ulang Layanan Sinkronisasi MIM.

Konfigurasi konektor

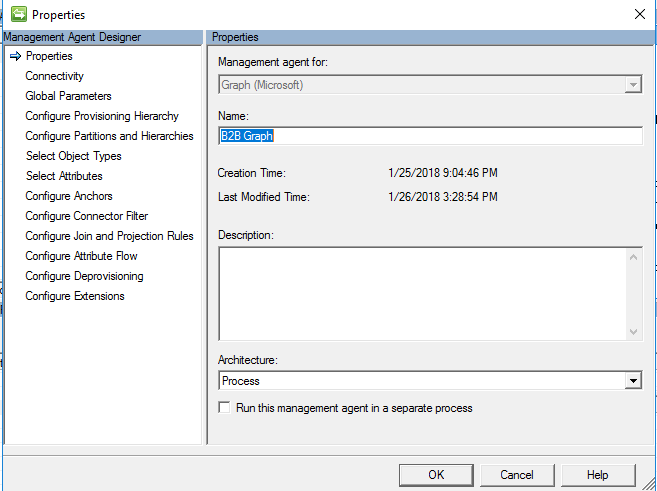

- Di antarmuka pengguna Synchronization Service Manager, pilih Konektor dan Buat. Pilih Graph (Microsoft), buat konektor dan beri nama deskriptif.

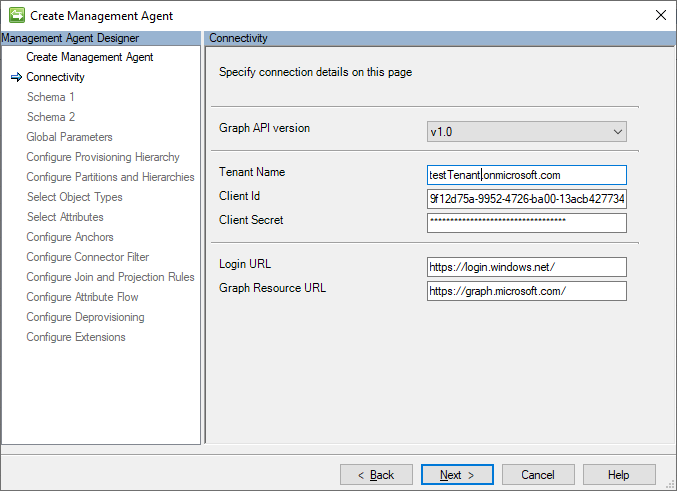

- Di UI layanan sinkronisasi MIM, tentukan ID Aplikasi dan Rahasia Klien yang dihasilkan. Setiap agen manajemen yang dikonfigurasi dalam SINKRONISASI MIM harus memiliki aplikasinya sendiri di Microsoft Entra ID untuk menghindari menjalankan impor secara paralel untuk aplikasi yang sama.

Gambar 5. Halaman konektivitas

Halaman konektivitas (Gambar 5) berisi versi Graph API yang digunakan dan nama penyewa. ID Klien dan Rahasia Klien mewakili ID Aplikasi dan nilai Kunci aplikasi yang sebelumnya dibuat di Microsoft Entra ID.

Konektor default ke v1.0 dan titik akhir login dan grafik layanan global Microsoft Graph. Jika penyewa Anda berada di cloud nasional, maka Anda harus mengubah konfigurasi untuk menggunakan titik akhir untuk cloud nasional. Perhatikan bahwa fitur grafik tertentu yang ada di layanan global mungkin tidak tersedia di semua cloud nasional.

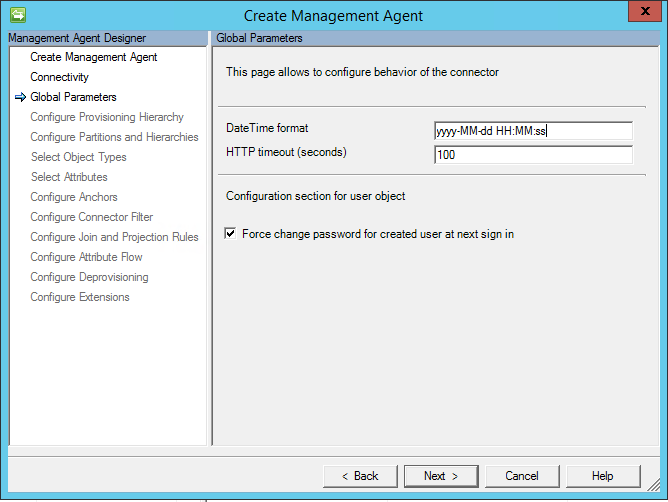

- Buat perubahan yang diperlukan di halaman Parameter Global:

Gambar 6. Halaman Parameter Global

Halaman parameter global berisi pengaturan berikut:

Format DateTime – format yang digunakan untuk atribut apa pun dengan jenis Edm.DateTimeOffset. Semua tanggal dikonversi menjadi string dengan menggunakan format tersebut selama impor. Format set diterapkan untuk atribut apa pun, yang menyimpan tanggal.

Batas waktu HTTP (detik) – batas waktu dalam detik yang akan digunakan selama setiap panggilan HTTP ke Graph.

Paksa ubah kata sandi untuk pengguna yang dibuat pada tanda berikutnya - opsi ini digunakan untuk pengguna baru yang akan dibuat selama ekspor. Jika opsi diaktifkan, maka properti forceChangePasswordNextSignIn akan diatur ke true, jika tidak, itu akan menjadi false.

Mengonfigurasi skema dan operasi konektor

- Konfigurasikan skema. Konektor mendukung daftar jenis objek berikut saat digunakan dengan titik akhir Graph v1.0:

Pengguna

Impor Penuh/Delta

Ekspor (Tambahkan, Perbarui, Hapus)

Grup

Impor Penuh/Delta

Ekspor (Tambahkan, Perbarui, Hapus)

Jenis objek tambahan mungkin terlihat saat Anda mengonfigurasi konektor untuk menggunakan titik akhir Graph beta.

Daftar jenis atribut yang didukung:

Edm.BooleanEdm.StringEdm.DateTimeOffset(string dalam ruang konektor)microsoft.graph.directoryObject(referensi di ruang konektor ke salah satu objek yang didukung)microsoft.graph.contact

Atribut multinila (Koleksi) juga didukung untuk salah satu jenis dari daftar di atas.

Konektor menggunakan atribut 'id' untuk jangkar dan DN untuk semua objek. Oleh karena itu, ganti nama tidak diperlukan, karena Graph API tidak mengizinkan objek untuk mengubah atributnya id .

Masa pakai token akses

Aplikasi Graph memerlukan token akses untuk mengakses Graph API. Konektor akan meminta token akses baru untuk setiap perulangan impor (perulangan impor tergantung pada ukuran halaman). Contohnya:

Microsoft Entra ID berisi 10000 objek

Ukuran halaman yang dikonfigurasi dalam konektor adalah 5000

Dalam hal ini akan ada dua iterasi selama impor, masing-masing akan mengembalikan 5000 objek ke Sinkronisasi. Jadi, token akses baru akan diminta dua kali.

Selama ekspor token akses baru akan diminta untuk setiap objek yang harus ditambahkan/diperbarui/dihapus.

Filter kueri

Titik akhir Graph API menawarkan kemampuan untuk membatasi jumlah objek yang dikembalikan oleh kueri GET dengan memperkenalkan parameter $filter .

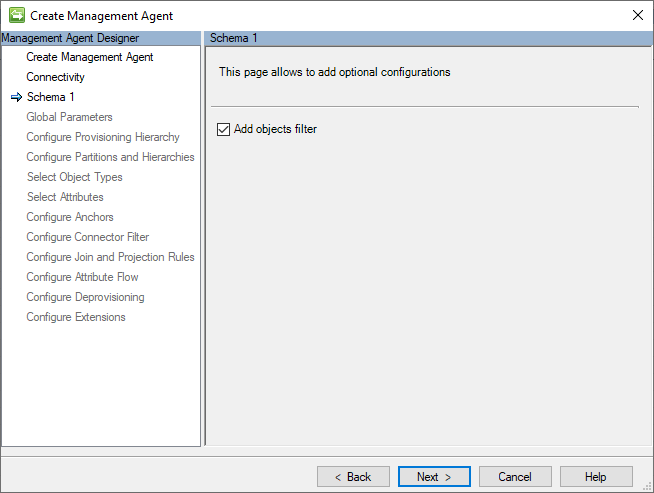

Untuk mengaktifkan penggunaan filter kueri untuk meningkatkan siklus performa impor penuh, pada halaman Skema 1 properti konektor, aktifkan kotak centang Tambahkan filter objek .

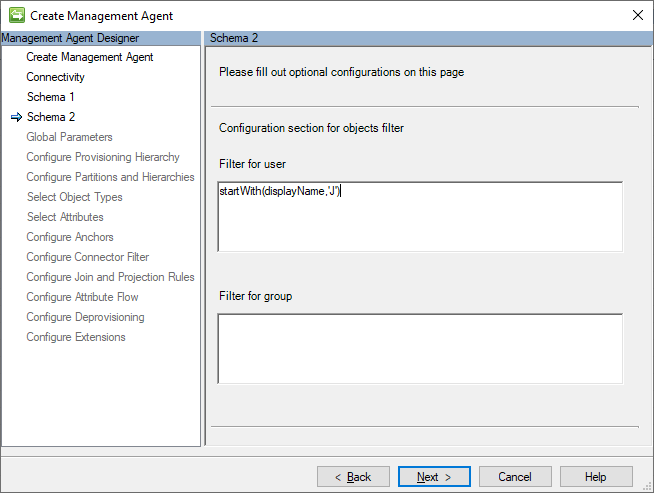

Setelah itu, pada halaman Skema 2 ketik ekspresi yang akan digunakan untuk memfilter pengguna, grup, kontak, atau perwakilan layanan.

Pada cuplikan layar di atas, filter startsWith(displayName,'J') diatur untuk membaca hanya pengguna yang nilai atribut displayName-nya dimulai dengan 'J'.

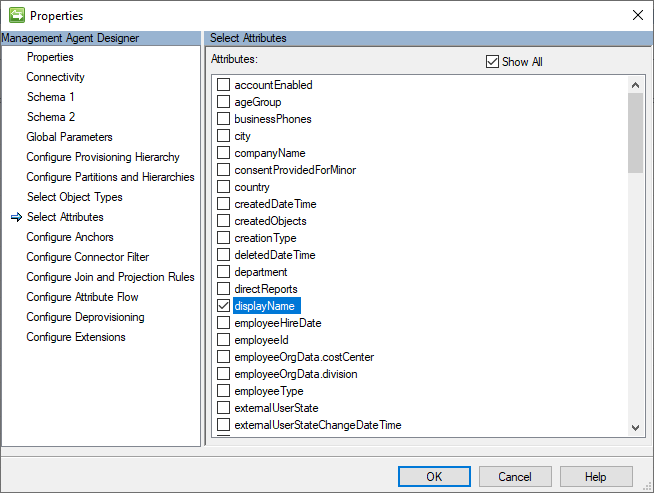

Pastikan bahwa atribut yang digunakan dalam ekspresi filter dipilih di properti konektor.

Untuk informasi selengkapnya tentang $filter penggunaan parameter kueri, lihat artikel ini: Menggunakan parameter kueri untuk mengkustomisasi respons.

Catatan

Titik akhir kueri Delta saat ini tidak menawarkan kemampuan pemfilteran, oleh karena itu penggunaan filter hanya terbatas pada impor penuh. Anda akan mendapatkan kesalahan saat mencoba memulai eksekusi impor delta dengan filter kueri diaktifkan.

Pemecahan Masalah

Aktifkan log

Jika ada masalah dalam Grafik, maka log dapat digunakan untuk melokalisasi masalah. Jadi, jejak dapat diaktifkan dengan cara yang sama seperti untuk konektor Generik. Atau hanya dengan menambahkan yang berikut ke miiserver.exe.config (bagian dalam system.diagnostics/sources ):

<source name="ConnectorsLog" switchValue="Verbose">

<listeners>

<add initializeData="ConnectorsLog"

type="System.Diagnostics.EventLogTraceListener, System, Version=4.0.0.0,

Culture=neutral, PublicKeyToken=b77a5c561934e089"

name="ConnectorsLogListener" traceOutputOptions="LogicalOperationStack,

DateTime, Timestamp, Callstack" />

<remove name="Default" />

</listeners>

</source>

Catatan

Jika 'Jalankan agen manajemen ini dalam proses terpisah' diaktifkan, maka dllhost.exe.config harus digunakan alih-alih miiserver.exe.config.

Kesalahan kedaluwarsa token akses

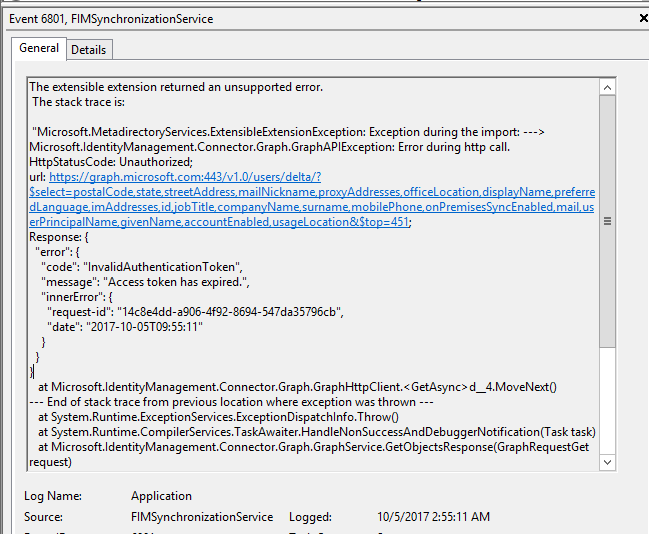

Konektor mungkin mengembalikan kesalahan HTTP 401 Tidak sah, pesan "Token akses telah kedaluwarsa.":

Gambar 7. "Token akses telah kedaluwarsa." Kesalahan

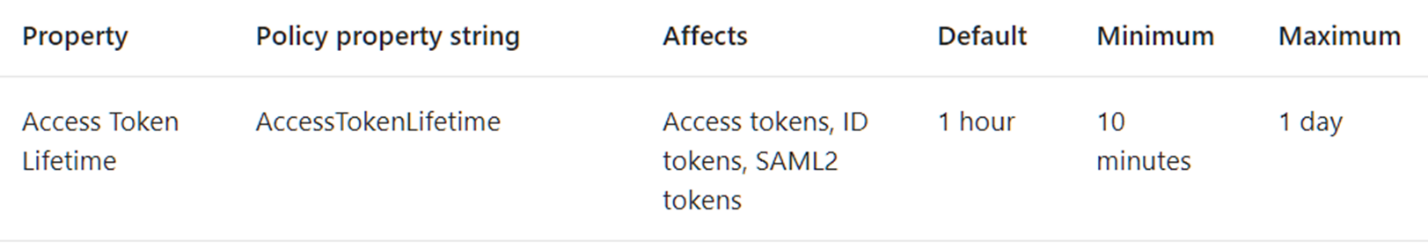

Penyebab masalah ini mungkin konfigurasi masa pakai token akses dari sisi Azure. Secara default, token akses kedaluwarsa setelah 1 jam. Untuk meningkatkan waktu kedaluwarsa, lihat artikel ini.

Contoh ini menggunakan Azure AD rilis Pratinjau Umum Modul PowerShell

New-AzureADPolicy -Definition @('{"TokenLifetimePolicy":{"Version":1, "AccessTokenLifetime":"5:00:00"}}') -DisplayName "OrganizationDefaultPolicyScenario" -IsOrganizationDefault $true -Type "TokenLifetimePolicy"

Langkah berikutnya

Saran dan Komentar

Segera hadir: Sepanjang tahun 2024 kami akan menghentikan penggunaan GitHub Issues sebagai mekanisme umpan balik untuk konten dan menggantinya dengan sistem umpan balik baru. Untuk mengetahui informasi selengkapnya, lihat: https://aka.ms/ContentUserFeedback.

Kirim dan lihat umpan balik untuk