Mengonfigurasikan penyedia B2C Azure Active Directory secara manual

Catatan

- Mulai Oktober 2022, portal Power Apps menjadi Power Pages.

- Topik ini berlaku untuk kemampuan lama. Untuk informasi terbaru, buka Dokumentasi Microsoft Power Pages.

Artikel ini menjelaskan cara mengkonfigurasi Azure AD B2C sebagai penyedia identitas secara manual. Gunakan langkah berikut untuk membuat penyewa B2C Azure AD baru secara manual, mendaftarkan aplikasi, dan mengonfigurasi alur pengguna.

Catatan

- Jika Anda ingin mengonfigurasikan penyedia B2C Azure AD secara otomatis menggunakan portal Power Apps, buka Mengonfigurasikan penyedia Azure AD B2C.

- Perubahan pengaturan otentikasi mungkin memerlukan beberapa menit agar dapat diterapkan di portal. Mulai ulang portal menggunakan tindakan portal jika Anda ingin menerapkan perubahan dengan segera.

Untuk mengkonfigurasi Azure Active Directory B2C sebagai penyedia OpenID Connect secara manual

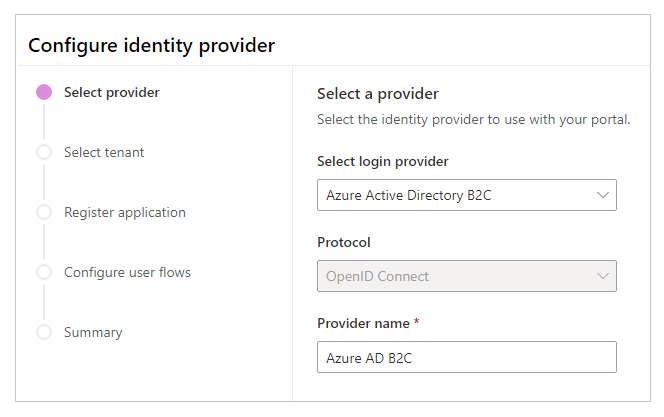

Pilih mengkonfigurasi untuk Azure Active Directory B2C. Untuk informasi lebih lanjut: Konfigurasi penyedia

Jika perlu, perbarui nama.

Pilih Lewati ke konfigurasi manual.

Catatan

Memilih Berikutnya daripada Lewati ke konfigurasi manual akan membawa Anda untuk mengonfigurasi otentikasi Azure AD B2C dengan menggunakan antarmuka portal Power Apps.

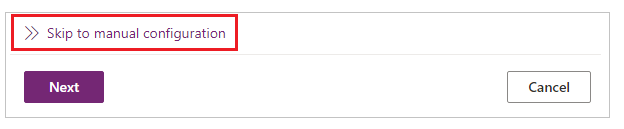

Pada langkah ini, Anda membuat aplikasi dan mengonfigurasi pengaturan dengan penyedia identitas Anda.

Masuk ke Azure portal Anda.

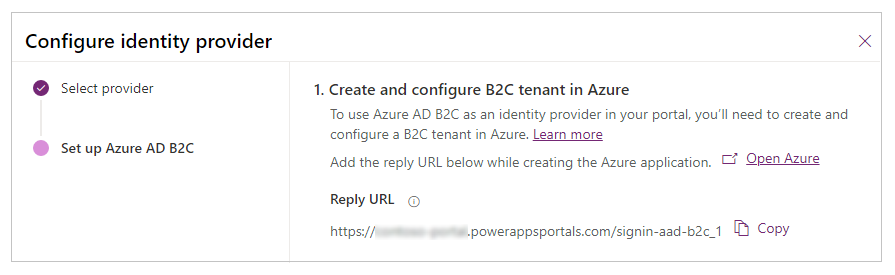

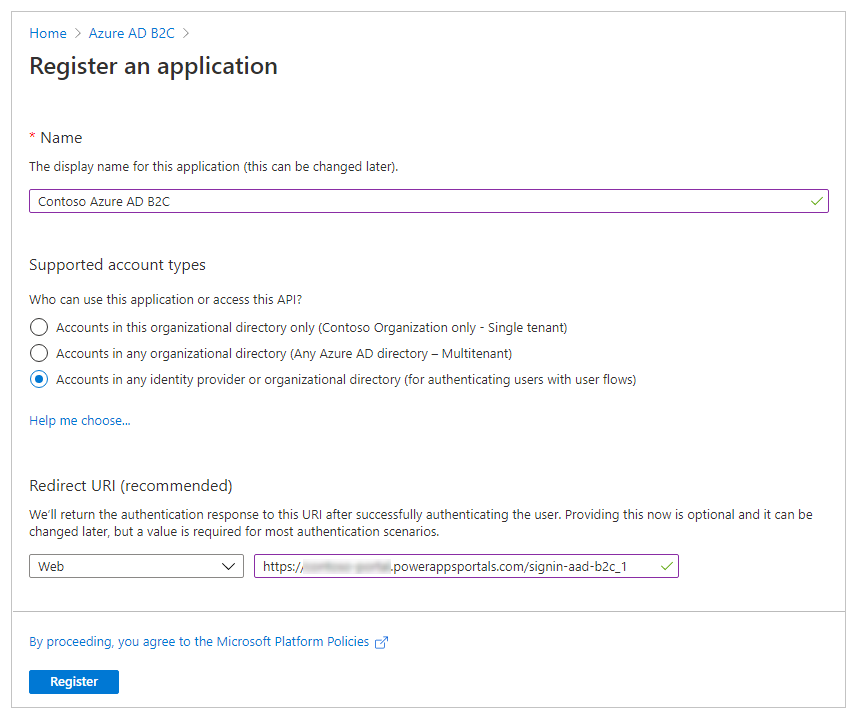

Daftarkan aplikasi di penyewa Anda.

Cari dan pilih Azure Active Directory B2C.

Di dalam Kelola, pilih pendaftaran aplikasi.

Pilih pendaftaran baru.

Masukkan nama.

Di dalam URI Pengalihan, pilih Web (jika belum dipilih).

Di kotak teks URI Pengalihan, masukkan URL Balasan untuk portal Anda.

Contoh:https://contoso-portal.powerappsportals.com/signin-aad-b2c_1Catatan

Jika Anda menggunakan URL portal default, salin dan rekatkan URL Balasan seperti ditampilkan di bagian Buat dan konfigurasikan penyewa B2C di Azure pada layar Konfigurasikan penyedia identitas (langkah 4 di atas). Jika Anda menggunakan nama domain kustom untuk portal, masukkan URL kustom. Pastikan Anda menggunakan nilai ini saat Anda mengonfigurasi URL Pengalihan di pengaturan portal Anda saat mengonfigurasi penyedia B2C Azure AD.

Misalnya, jika Anda memasukkan URL Balasan di portal Azure sebagaihttps://contoso-portal.powerappsportals.com/signin-aad-b2c_1, gunakan sebagaimana adanya untuk konfigurasi B2C Azure AD di portal.

Pilih Daftarkan.

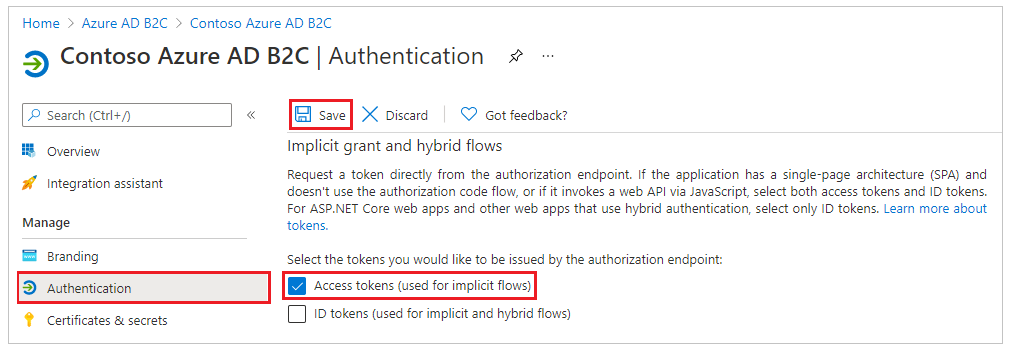

Di panel sebelah kiri, di dalam Kelola, pilih Autentikasi.

Dalam Izin implisit, pilih kotak centang Token akses (digunakan untuk alur implisit).

Pilih Simpan.

Buat alur pengguna pendaftaran dan masuk. Atau, Anda dapat membuat alur pengguna reset kata sandi.

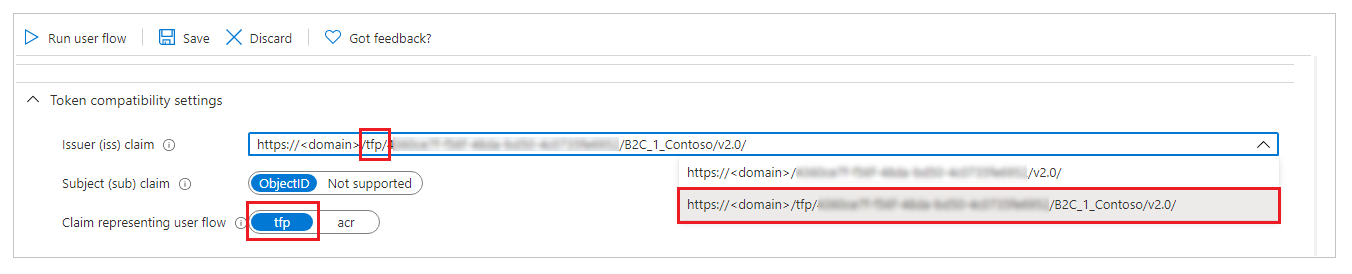

Konfigurasikan kompatibilitas token dengan menggunakan URL Klaim penerbit (iss) yang mencakup tfp. Informasi lebih lanjut: kompatibilitas token

Pada langkah ini, masukkan pengaturan situs dan pengaturan reset kata sandi untuk konfigurasi portal.

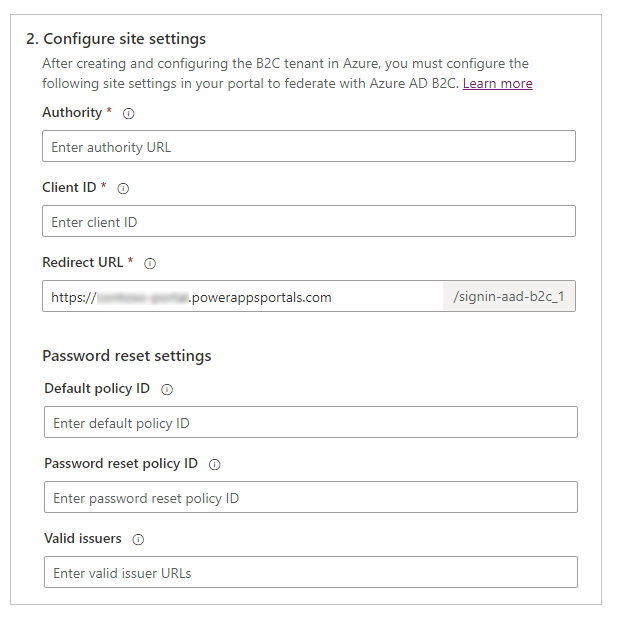

Di bagian Konfigurasikan pengaturan situs, masukkan nilai berikut:

Otoritas: Masukkan URL penerbit yang ditetapkan di metadata alur pengguna kebijakan pendaftaran dan masuk.

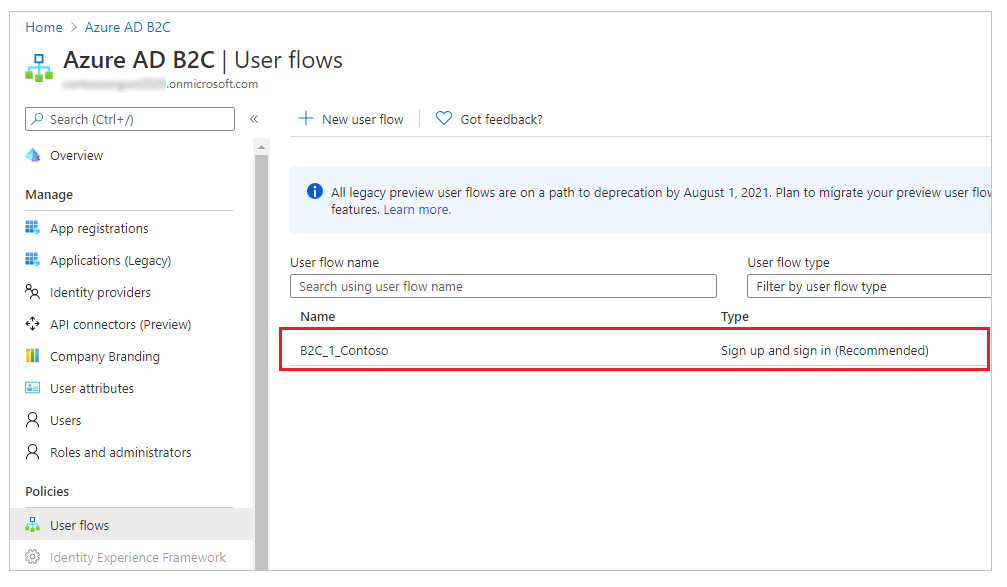

Untuk mendapatkan URL penerbitBuka alur pengguna masuk atau mendaftar yang dibuat sebelumnya. Untuk langkah ini, Anda harus membuka penyewa B2C Azure AD di portal Azure.

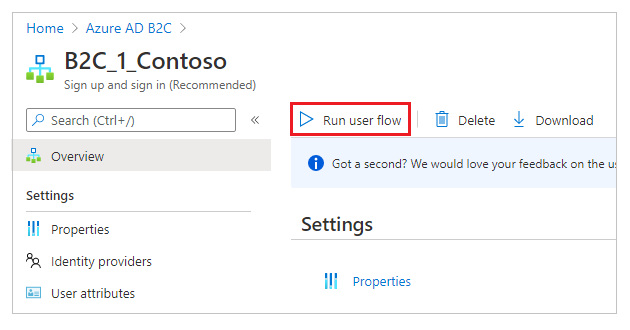

Pilih Jalankan alur pengguna.

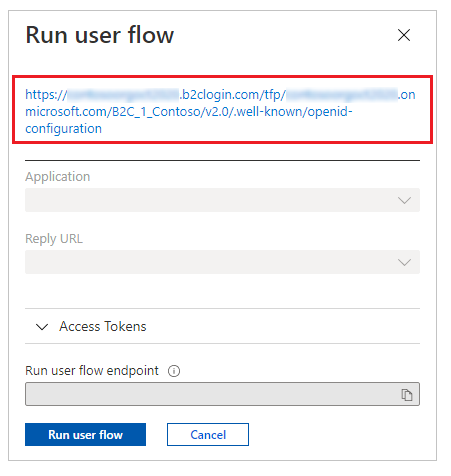

Pilih URL konfigurasi OpenID untuk membuka di jendela browser atau tab baru.

URL merujuk ke dokumen konfigurasi penyedia identitas OpenID Connect, juga dikenal sebagai titik akhir konfigurasi OpenID yang terkenal.

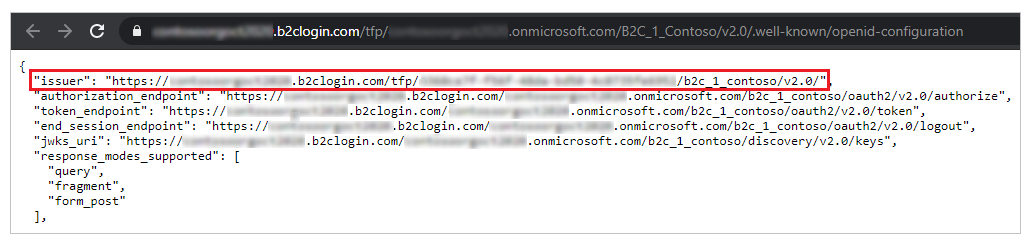

Salin URL penerbit dari jendela atau tab browser baru.

Pastikan Anda hanya menyalin URL, tanpa tanda kutip ("").

Misalnya:https://contosoorg.b2clogin.com/tfp/799f7b50-f7b9-49ec-ba78-67eb67210998/b2c_1_contoso/v2.0/Tip

Pastikan URL Klaim penerbit (iss) mencakup tfp.

ID klien: Masukkan ID aplikasi aplikasi B2C Azure AD yang dibuat sebelumnya.

URL Pengalihan: Masukkan URL portal.

Anda hanya perlu mengubah URI pengalihan jika menggunakan nama domain kustom.

Di bagian Pengaturan reset kata sandi, masukkan nilai berikut:

ID kebijakan default: Masukkan nama alur pengguna pendaftaran dan masuk yang telah Anda buat sebelumnya. Nama diawali dengan B2C_1.

ID kebijakan reset kata sandi: Masukkan nama alur pengguna reset kata sandi yang Anda buat sebelumnya. Nama diawali dengan B2C_1.

Penerbit valid: Masukkan daftar URL penerbit yang dipisahkan koma untuk alur pengguna mendaftar atau masuk dan alur pengguna reset kata sandi yang telah Anda buat sebelumnya.

Untuk mendapatkan URL penerbit alur pengguna pendaftaran dan masuk, dan alur pengguna reset kata sandi, buka alur masing-masing dan kemudian ikuti langkah-langkah di bawah Otoritas, di langkah 5a sebelumnya dalam artikel ini.

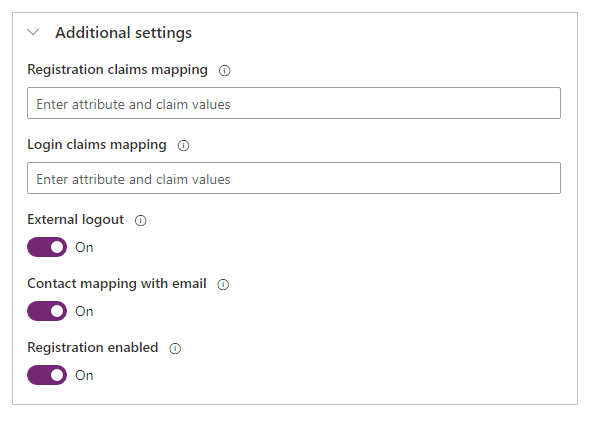

Pada langkah ini, Anda memiliki pilihan untuk mengonfigurasi pengaturan tambahan untuk penyedia identitas B2C Azure AD.

Pemetaan klaim pendaftaran: Tidak diperlukan jika menggunakan atribut email, nama depan, atau nama belakang. Untuk atribut tambahan, masukkan daftar nama logis/pasangan klaim yang akan digunakan untuk memetakan nilai klaim yang dikembalikan dari Azure AD B2C (dibuat saat pendaftaran) ke atribut di rekaman kontak.

Format:field_logical_name=jwt_attribute_name, di manafield_logical_nameadalah nama logis bidang di portal danjwt_attribute_nameadalah atribut dengan nilai yang dihasilkan dari penyedia identitas.

Misalnya, jika Anda telah mengaktifkan Jabatan Pekerjaan (jobTitle) dan Kode Pos (postalCode) sebagai Atribut Pengguna pada alur pengguna, dan Anda ingin memperbarui bidang Tabel kontak yang terkait Jabatan Pekerjaan (jobtitle) dan Alamat 1: ZIP/Kode Pos (address1_postalcode),masukkan pemetaan klaim sebagaijobtitle=jobTitle,address1_postalcode=postalCode.Pemetaan klaim login: Tidak diperlukan jika menggunakan atribut email, nama depan, atau nama belakang. Untuk atribut tambahan, masukkan daftar nama logis/pasangan klaim yang akan digunakan untuk memetakan nilai klaim yang dikembalikan dari Azure AD B2C setelah masuk ke atribut di rekaman kontak.

Format:field_logical_name=jwt_attribute_namedi manafield_logical_nameadalah nama Logis bidang di portal, danjwt_attribute_nameadalah atribut dengan nilai yang dihasilkan dari penyedia identitas.

Misalnya, jika Anda telah mengaktifkan Jabatan Pekerjaan (jobTitle) dan Kode Pos (postalCode) sebagai Klaim Aplikasi pada alur pengguna, dan Anda ingin memperbarui bidang Tabel kontak yang terkait Jabatan Pekerjaan (jobtitle) dan Alamat 1: ZIP/Kode Pos (address1_postalcode),masukkan pemetaan klaim sebagaijobtitle=jobTitle,address1_postalcode=postalCode.Logout eksternal: Pilih apakah akan mengaktifkan atau menonaktifkan keluar federasi:

- Pilih On untuk mengalihkan pengguna ke pengalaman pengguna keluar federasi saat mereka keluar dari portal.

- Pilih Off untuk hanya mengeluarkan pengguna dari portal.

Pemetaan kontak dengan email: Tentukan apakah kontak dipetakan ke email yang sesuai. Mengaturnya ke aktif akan mengaitkan rekaman kontak unik dengan alamat email yang cocok, dan kemudian secara otomatis menetapkan penyedia identitas eksternal ke kontak setelah pengguna berhasil masuk.

Pendaftaran diaktifkan: - Aktifkan atau nonaktifkan buka pendaftaran untuk portal Anda. Mengaturnya menjadi nonaktif akan menonaktifkan dan menyembunyikan pendaftaran dan masuk akun eksternal.

Pilih Konfirmasi untuk menampilkan ringkasan pengaturan dan menyelesaikan konfigurasi penyedia identitas.

Lihat juga

Memigrasi Penyedia identitas ke Azure AD B2C

Catatan

Apa bahasa dokumentasi yang Anda inginkan? Lakukan survei singkat. (perlu diketahui bahwa survei ini dalam bahasa Inggris)

Survei akan berlangsung kurang lebih selama tujuh menit. Tidak ada data pribadi yang dikumpulkan (pernyataan privasi).