Autentikasi pengguna akhir dengan Azure Data Lake Storage Gen1 menggunakan Microsoft Entra ID

Azure Data Lake Storage Gen1 menggunakan Microsoft Entra ID untuk autentikasi. Sebelum menulis aplikasi yang berfungsi dengan Data Lake Storage Gen1 atau Azure Data Lake Analytics, Anda harus memutuskan cara mengautentikasi aplikasi Anda dengan Microsoft Entra ID. Dua opsi utama yang tersedia adalah:

- Autentikasi pengguna akhir (artikel ini)

- Autentikasi layanan-ke-layanan (pilih opsi ini dari menu drop-down di atas)

Kedua opsi ini membuat aplikasi Anda diberikan token OAuth 2.0, yang dilampirkan ke setiap permintaan yang dibuat ke Data Lake Storage Gen1 atau Data Lake Analytics.

Artikel ini membahas tentang cara membuat aplikasi asli Microsoft Entra untuk autentikasi pengguna akhir. Untuk petunjuk tentang konfigurasi aplikasi Microsoft Entra untuk autentikasi layanan ke layanan, lihat Autentikasi layanan ke layanan dengan Data Lake Storage Gen1 menggunakan Microsoft Entra ID.

Prasyarat

Langganan Azure. Lihat Mendapatkan uji coba gratis Azure.

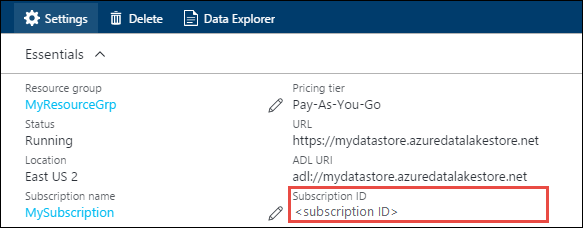

ID langganan Anda. Anda bisa mengambilnya dari portal Microsoft Azure. Misalnya, tersedia dari bilah akun Data Lake Storage Gen1.

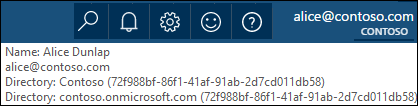

Nama domain Microsoft Entra Anda. Anda bisa mengambilnya dengan mengarahkan mouse ke sudut kanan atas portal Microsoft Azure. Dari cuplikan layar di bawah ini, nama domainnya adalah contoso.onmicrosoft.com dan GUID dalam tanda kurung adalah ID penyewa.

ID penyewa Azure Anda. Untuk instruksi tentang cara mengambil ID penyewa, lihat Mendapatkan ID penyewa.

Autentikasi pengguna akhir

Mekanisme autentikasi ini adalah pendekatan yang disarankan jika Anda ingin pengguna akhir masuk ke aplikasi Anda melalui Microsoft Entra ID. Aplikasi Anda kemudian dapat mengakses sumber daya Azure dengan tingkat akses yang sama dengan pengguna akhir yang login. Pengguna akhir Anda perlu memberikan kredensial mereka secara berkala agar aplikasi Anda dapat memelihara akses.

Hasil dari masuknya pengguna akhir adalah aplikasi Anda diberi token akses dan token refresh. Token akses dilampirkan ke setiap permintaan yang dibuat untuk Data Lake Storage Gen1 atau Data Lake Analytics, dan berlaku selama satu jam secara default. Token refresh dapat digunakan untuk mendapatkan token akses baru, dan berlaku hingga dua minggu secara default. Anda dapat menggunakan dua pendekatan berbeda untuk masuk pengguna akhir.

Menggunakan pop-up OAuth 2.0

Aplikasi Anda dapat memicu pop-up otorisasi OAuth 2.0, tempat pengguna akhir dapat memasukkan kredensial mereka. Pop-up ini juga berfungsi dengan proses Autentikasi Dua Faktor (2FA) Microsoft Entra, jika perlu.

Catatan

Metode ini belum didukung di Azure Active Directory Authentication Library (ADAL) untuk Python atau Java.

Langsung meneruskan kredensial pengguna

Aplikasi Anda dapat langsung memberikan kredensial pengguna untuk Microsoft Entra ID. Metode ini hanya berfungsi dengan akun pengguna ID organisasi; ini tidak kompatibel dengan akun pengguna pribadi / "LIVE ID", termasuk akun yang berakhiran @outlook.com atau @live.com. Selain itu, metode ini tidak kompatibel dengan akun pengguna yang memerlukan Microsoft Entra Autentikasi Dua Faktor (2FA).

Apa yang saya perlukan untuk pendekatan ini?

- Microsoft Entra nama domain. Persyaratan ini telah tercantum dalam prasyarat artikel ini.

- Microsoft Entra ID penyewa. Persyaratan ini telah tercantum dalam prasyarat artikel ini.

- Microsoft Entra ID aplikasi asli

- ID Aplikasi untuk aplikasi asli Microsoft Entra

- Mengalihkan URI untuk aplikasi asli Microsoft Entra

- Atur izin yang didelegasikan

Langkah 1: Membuat aplikasi asli Direktori Aktif

Membuat dan mengonfigurasi aplikasi asli Microsoft Entra untuk autentikasi pengguna akhir dengan Data Lake Storage Gen1 menggunakan Microsoft Entra ID. Untuk mengetahui petunjuknya, lihat Membuat aplikasi Microsoft Entra.

Saat mengikuti instruksi di tautan, pastikan Anda memilih Asli untuk jenis aplikasi, seperti yang ditunjukkan dalam cuplikan layar berikut:

Langkah 2: Mendapatkan ID aplikasi dan mengalihkan URI

Lihat Mendapatkan ID aplikasi untuk mengambil ID aplikasi.

Untuk mengambil URI pengalihan, lakukan langkah-langkah berikut.

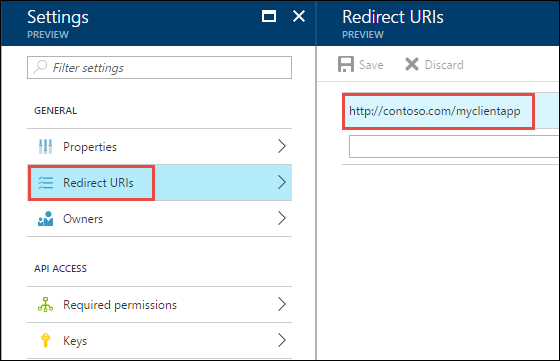

Dari portal Azure, pilih Microsoft Entra ID, pilih Pendaftaran aplikasi, lalu temukan dan pilih aplikasi asli Microsoft Entra yang Anda buat.

Dari bilah Pengaturan untuk aplikasi, pilih Alihkan URI.

Salin nilai yang ditampilkan.

Langkah 3: Mengatur izin

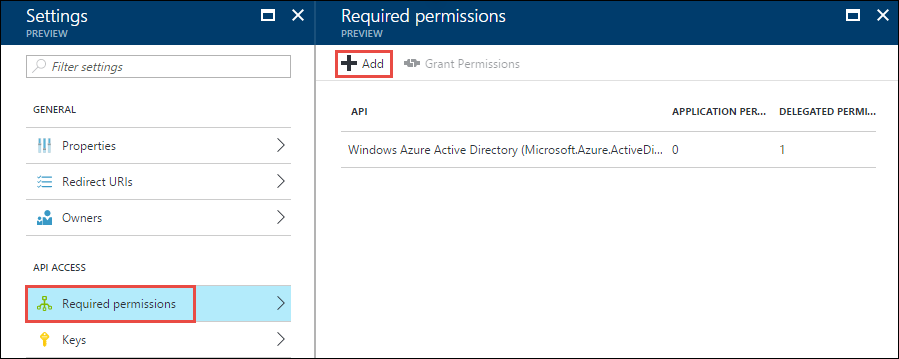

Dari portal Azure, pilih Microsoft Entra ID, pilih Pendaftaran aplikasi, lalu temukan dan pilih aplikasi asli Microsoft Entra yang Anda buat.

Dari bilah Pengaturan untuk aplikasi, pilih Izin yang diperlukan, lalu pilih Tambahkan.

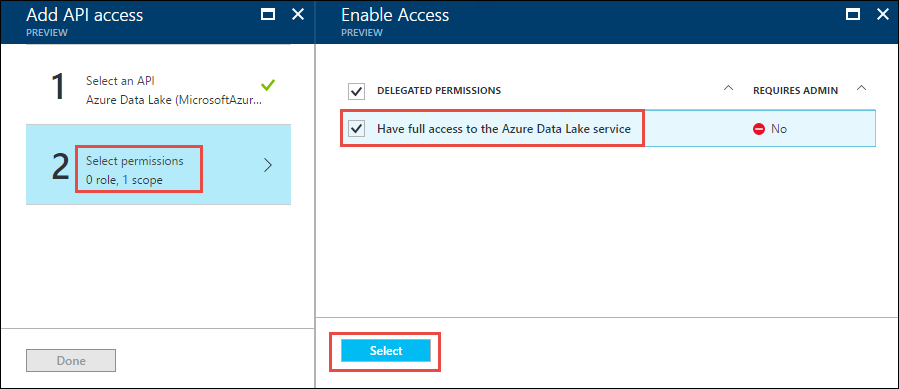

Di bilah Tambahkan Akses API , pilih Pilih API, pilih Azure Data Lake, lalu pilih Pilih.

Di bilah Tambahkan Akses API , pilih Pilih izin, pilih kotak centang untuk memberikan Akses penuh ke Data Lake Store, lalu pilih Pilih.

Pilih Selesai.

Ulangi dua langkah terakhir untuk memberikan izin pada Windows Azure Service Management API juga.

Langkah berikutnya

Dalam artikel ini, Anda membuat aplikasi asli Microsoft Entra dan mengumpulkan informasi yang Anda butuhkan dalam aplikasi klien yang Anda tulis menggunakan .NET SDK, Java SDK, REST API, dll. Anda sekarang dapat melanjutkan ke artikel berikut yang berbicara tentang cara menggunakan aplikasi web Microsoft Entra untuk terlebih dahulu mengautentikasi dengan Data Lake Storage Gen1 dan kemudian melakukan operasi lain di toko.

- Autentikasi pengguna akhir dengan Data Lake Storage Gen1 menggunakan Java SDK

- Autentikasi pengguna akhir dengan Data Lake Storage Gen1 menggunakan .NET SDK

- Autentikasi pengguna akhir dengan Data Lake Storage Gen1 menggunakan Python

- Autentikasi pengguna akhir dengan Data Lake Storage Gen1 menggunakan REST API