Analizzare i dispositivi nell'elenco dispositivi Microsoft Defender per endpoint

Si applica a:

Si desidera provare Microsoft Defender per endpoint? iscriversi a una versione di valutazione gratuita.

Esaminare i dettagli di un avviso generato in un dispositivo specifico per identificare altri comportamenti o eventi che potrebbero essere correlati all'avviso o al potenziale ambito della violazione.

Nota

Come parte del processo di indagine o risposta, è possibile raccogliere un pacchetto di indagine da un dispositivo. Ecco come: Raccogliere il pacchetto di analisi dai dispositivi.

È possibile selezionare i dispositivi interessati ogni volta che vengono visualizzati nel portale per aprire un report dettagliato sul dispositivo. I dispositivi interessati sono identificati nelle aree seguenti:

- Elenco dispositivi

- Coda di avvisi

- Qualsiasi singolo avviso

- Qualsiasi visualizzazione dei dettagli dei singoli file

- Qualsiasi indirizzo IP o visualizzazione dei dettagli del dominio

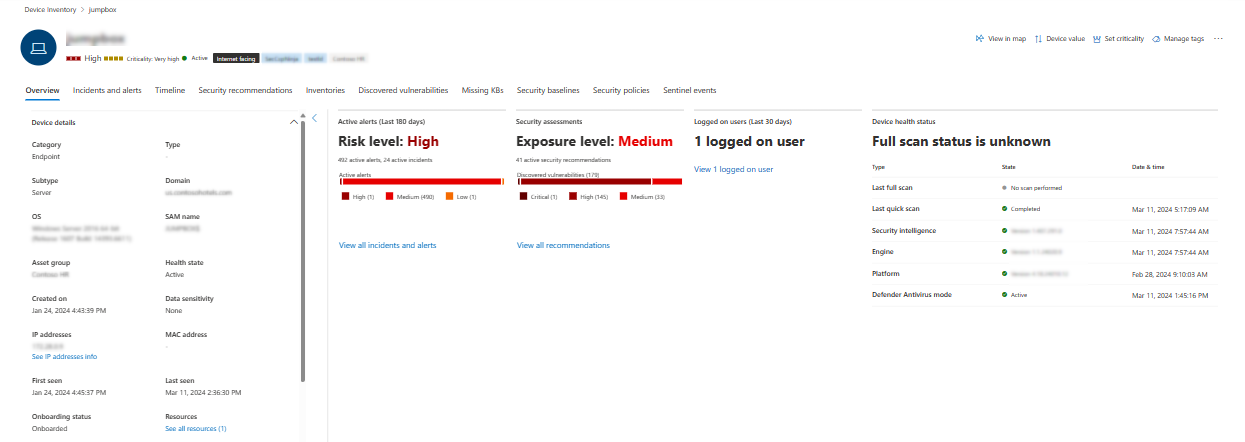

Quando si esamina un dispositivo specifico, viene visualizzato quanto riportato di seguito:

- Dettagli del dispositivo

- Azioni di risposta

- Schede (panoramica, avvisi, sequenza temporale, raccomandazioni per la sicurezza, inventario software, vulnerabilità individuate, KB mancanti)

- Schede (avvisi attivi, utenti connessi, valutazione della sicurezza, stato di integrità del dispositivo)

Nota

A causa di limiti di prodotto, il profilo del dispositivo non prende in considerazione tutte le prove informatiche quando si determina l'intervallo di tempo "Last Seen" (come visto anche nella pagina del dispositivo). Ad esempio, il valore "Ultima visualizzazione" nella pagina Dispositivo può mostrare un intervallo di tempo precedente anche se nella sequenza temporale del computer sono disponibili avvisi o dati più recenti.

Dettagli del dispositivo

La sezione dei dettagli del dispositivo fornisce informazioni quali il dominio, il sistema operativo e lo stato di integrità del dispositivo. Se nel dispositivo è disponibile un pacchetto di analisi, viene visualizzato un collegamento che consente di scaricare il pacchetto.

Azioni di risposta

Le azioni di risposta vengono eseguite nella parte superiore di una pagina specifica del dispositivo e includono:

- Visualizzazione nella mappa

- Valore del dispositivo

- Impostare la criticità

- Gestire i tag

- Isolamento i dispositivi

- Limitare l'esecuzione dell'app

- Analisi dei virus

- Raccolta di un pacchetto di indagini

- Avviare una sessione di risposta dinamica

- Avviare un'indagine automatizzata

- Consultare un esperto di minacce

- Centro notifiche

È possibile eseguire azioni di risposta nel Centro notifiche, in una pagina specifica del dispositivo o in una pagina di file specifica.

Per altre informazioni su come intervenire in un dispositivo, vedere Eseguire un'azione di risposta in un dispositivo.

Per altre informazioni, vedere Analizzare le entità utente.

Nota

La visualizzazione nella mappa e la criticità dei set sono funzionalità di Microsoft Exposure Management, attualmente disponibile in anteprima pubblica.

Schede

Le schede forniscono informazioni rilevanti sulla sicurezza e la prevenzione delle minacce correlate al dispositivo. In ogni scheda è possibile personalizzare le colonne visualizzate selezionando Personalizza colonne dalla barra sopra le intestazioni di colonna.

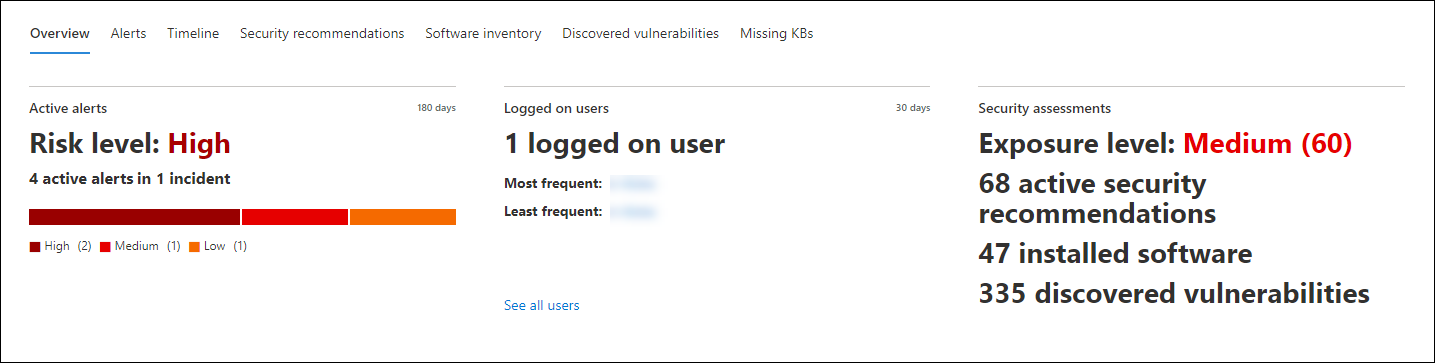

Panoramica

Nella scheda Panoramica vengono visualizzate le schede per gli avvisi attivi, gli utenti connessi e la valutazione della sicurezza.

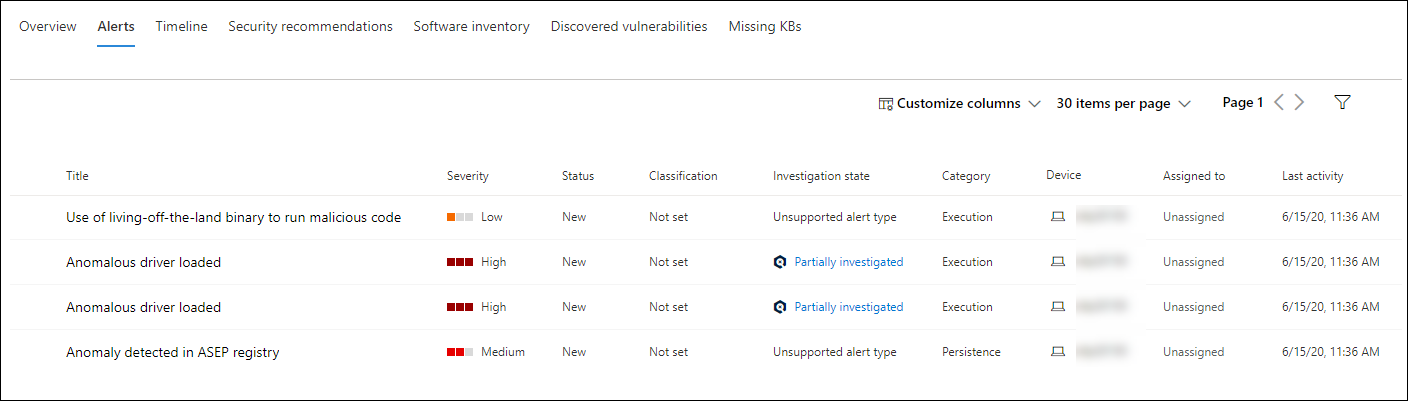

Eventi imprevisti e avvisi

La scheda Eventi imprevisti e avvisi fornisce un elenco di eventi imprevisti e avvisi associati al dispositivo. Questo elenco è una versione filtrata della coda Avvisi e mostra una breve descrizione dell'evento imprevisto, dell'avviso, della gravità (alta, media, bassa, informativa), dello stato nella coda (nuovo, in corso, risolto), della classificazione (non impostata, dell'avviso falso, dell'avviso vero), dello stato di indagine, della categoria di avviso, di chi sta indirizzando l'avviso e dell'ultima attività. È anche possibile filtrare gli avvisi.

Quando viene selezionato un avviso, viene visualizzato un riquadro a comparsa. Da questo pannello è possibile gestire l'avviso e visualizzare altri dettagli, ad esempio il numero di evento imprevisto e i dispositivi correlati. È possibile selezionare più avvisi alla volta.

Per visualizzare una visualizzazione a pagina intera di un avviso, selezionare il titolo dell'avviso.

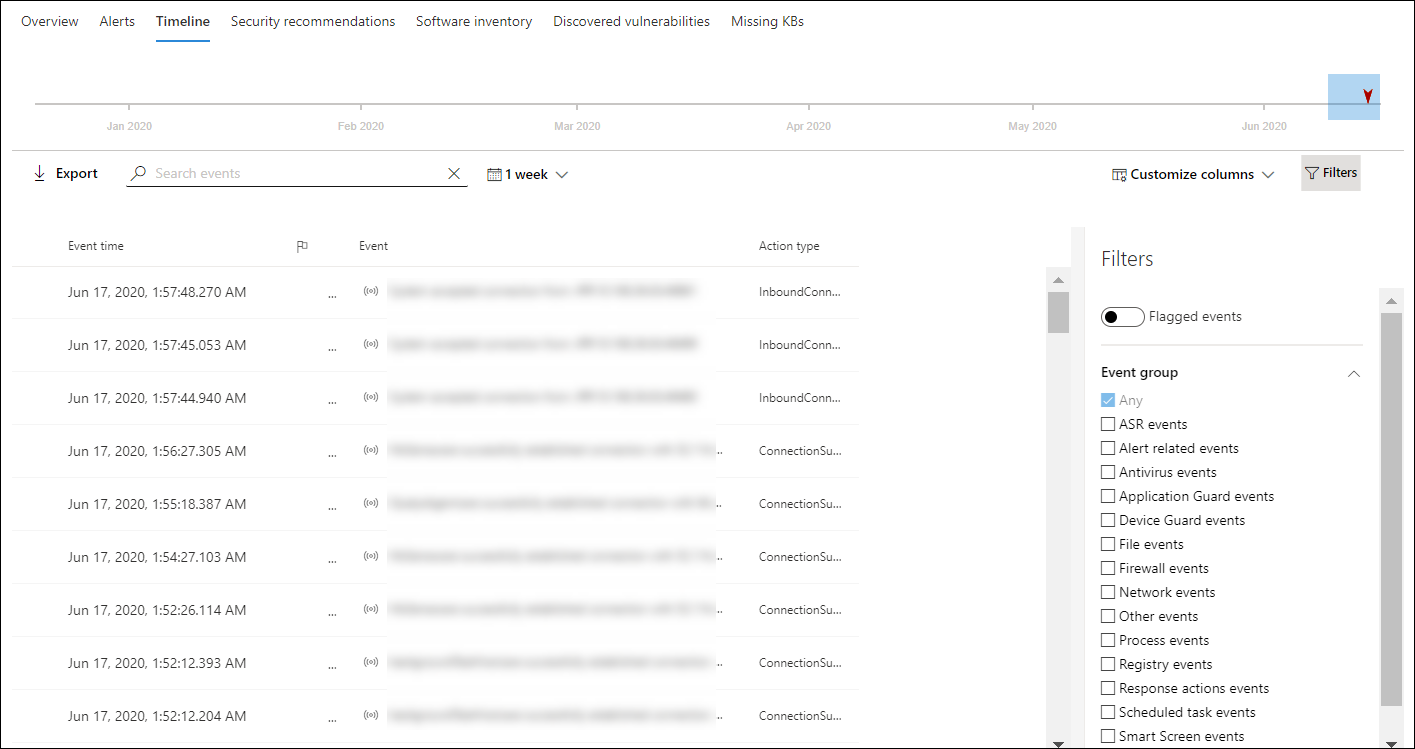

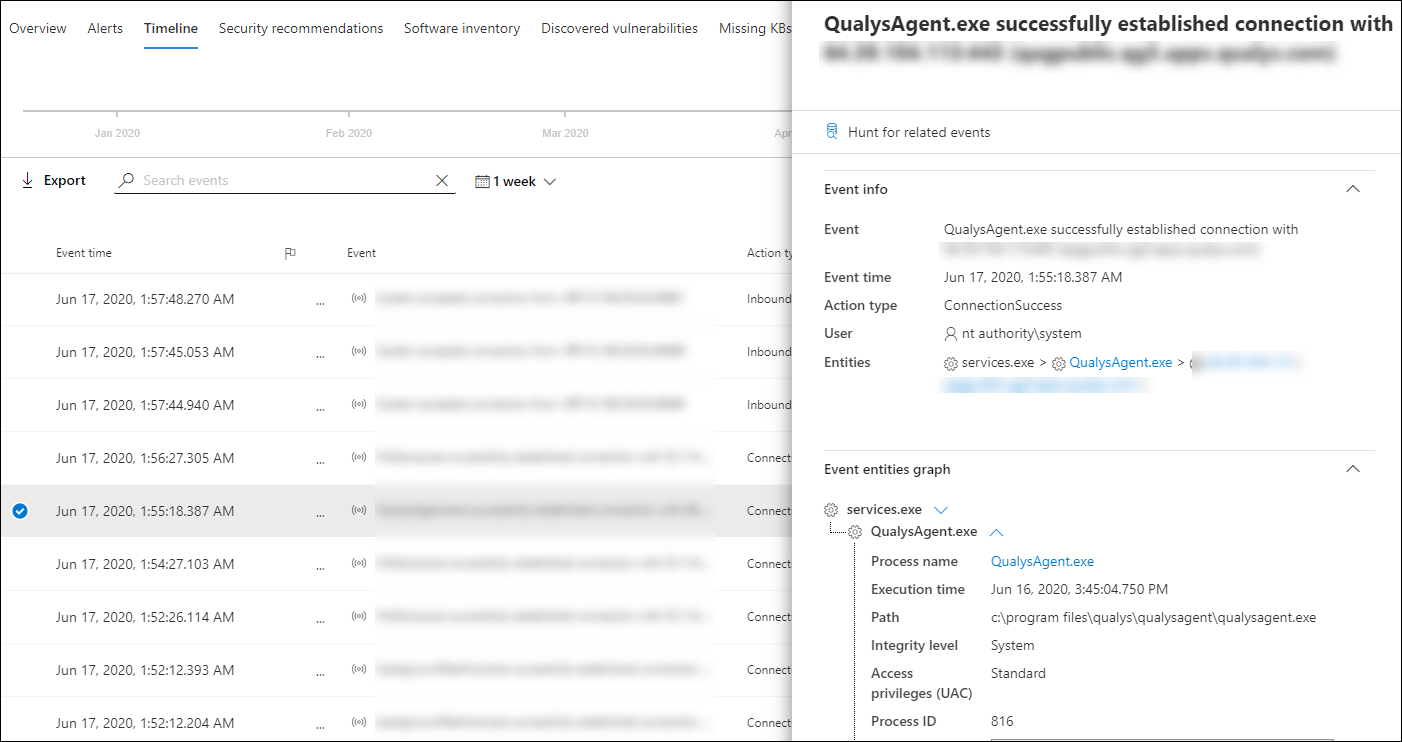

Sequenza temporale

La scheda Sequenza temporale fornisce una visualizzazione cronologica degli eventi e degli avvisi associati osservati nel dispositivo. Ciò consente di correlare eventi, file e indirizzi IP in relazione al dispositivo.

La sequenza temporale consente anche di eseguire il drill-down selettivo degli eventi che si sono verificati in un determinato periodo di tempo. È possibile visualizzare la sequenza temporale di eventi che si sono verificati in un dispositivo in un periodo di tempo selezionato. Per controllare ulteriormente la visualizzazione, è possibile filtrare in base ai gruppi di eventi o personalizzare le colonne.

Nota

Per visualizzare gli eventi del firewall, è necessario abilitare i criteri di controllo, vedere Connessione alla piattaforma di filtro di controllo.

Il firewall illustra gli eventi seguenti:

Alcune delle funzionalità includono:

- Search per eventi specifici

- Usare la barra di ricerca per cercare eventi della sequenza temporale specifici.

- Filtrare gli eventi da una data specifica

- Selezionare l'icona del calendario in alto a sinistra della tabella per visualizzare gli eventi nell'ultimo giorno, settimana, 30 giorni o intervallo personalizzato. Per impostazione predefinita, la sequenza temporale del dispositivo è impostata per visualizzare gli eventi degli ultimi 30 giorni.

- Usare la sequenza temporale per passare a un momento specifico nel tempo evidenziando la sezione . Le frecce sulla sequenza temporale individuano le indagini automatizzate

- Esportare eventi dettagliati della sequenza temporale del dispositivo

- Esportare la sequenza temporale del dispositivo per la data corrente o un intervallo di date specificato fino a sette giorni.

Altre informazioni su determinati eventi sono disponibili nella sezione Informazioni aggiuntive . Questi dettagli variano a seconda del tipo di evento, ad esempio:

- Contenuto da Application Guard: l'evento del Web browser è stato limitato da un contenitore isolato

- Rilevata minaccia attiva: il rilevamento delle minacce si è verificato durante l'esecuzione della minaccia

- Correzione non riuscita: un tentativo di correggere la minaccia rilevata è stato richiamato ma non è riuscito

- Correzione completata: la minaccia rilevata è stata arrestata e pulita

- Avviso ignorato dall'utente: l'avviso Windows Defender SmartScreen è stato ignorato ed sottoposto a override da un utente

- Rilevato script sospetto: è stato trovato uno script potenzialmente dannoso in esecuzione

- Categoria di avviso: se l'evento ha portato alla generazione di un avviso, viene specificata la categoria di avviso (spostamento laterale, ad esempio)

Dettagli evento

Selezionare un evento per visualizzare i dettagli pertinenti su tale evento. Viene visualizzato un pannello per visualizzare informazioni generali sugli eventi. Quando applicabile e i dati sono disponibili, viene visualizzato anche un grafico che mostra le entità correlate e le relative relazioni.

Per esaminare ulteriormente l'evento e gli eventi correlati, è possibile eseguire rapidamente una query di ricerca avanzata selezionando Cerca eventi correlati. La query restituisce l'evento selezionato e l'elenco di altri eventi che si sono verificati nello stesso endpoint nello stesso endpoint.

Consigli sulla sicurezza

Le raccomandazioni sulla sicurezza vengono generate dalla funzionalità gestione delle vulnerabilità di Microsoft Defender per endpoint. La selezione di una raccomandazione mostra un pannello in cui è possibile visualizzare i dettagli pertinenti, ad esempio la descrizione della raccomandazione e i potenziali rischi associati alla mancata applicazione. Per informazioni dettagliate , vedere Consigli sulla sicurezza .

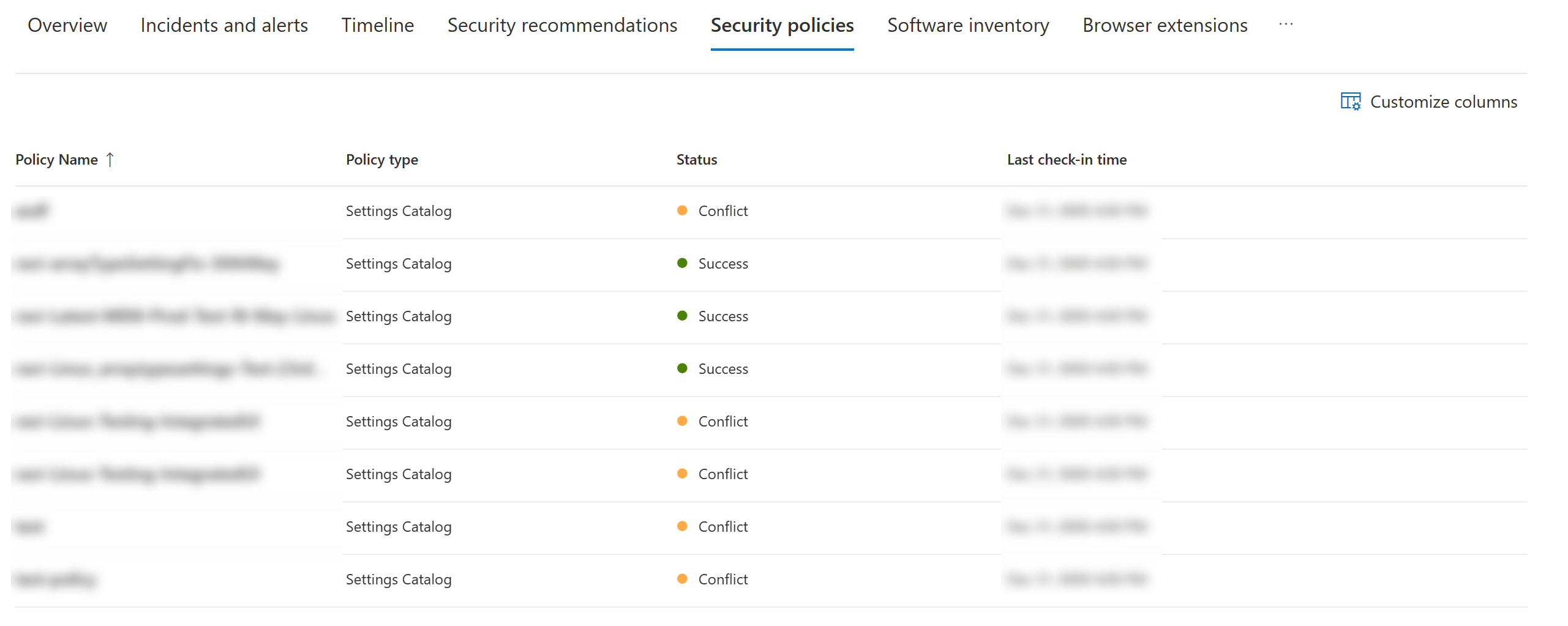

Criteri di sicurezza

La scheda Criteri di sicurezza mostra i criteri di sicurezza degli endpoint applicati nel dispositivo. Viene visualizzato un elenco di criteri, tipo, stato e ora dell'ultimo check-in. Selezionando il nome di un criterio si accede alla pagina dei dettagli dei criteri in cui è possibile visualizzare lo stato delle impostazioni dei criteri, i dispositivi applicati e i gruppi assegnati.

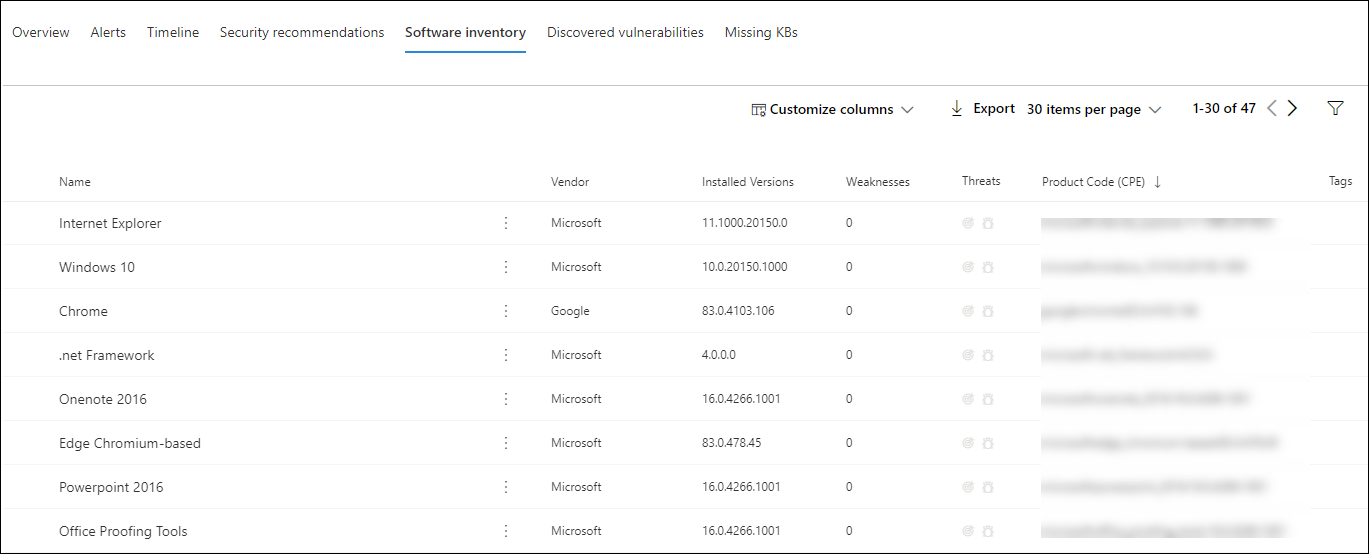

Inventario software

La scheda Inventario software consente di visualizzare il software nel dispositivo, insieme a eventuali punti deboli o minacce. Selezionando il nome del software si accede alla pagina dei dettagli del software in cui è possibile visualizzare le raccomandazioni sulla sicurezza, le vulnerabilità individuate, i dispositivi installati e la distribuzione della versione. Per informazioni dettagliate, vedere Inventario software .

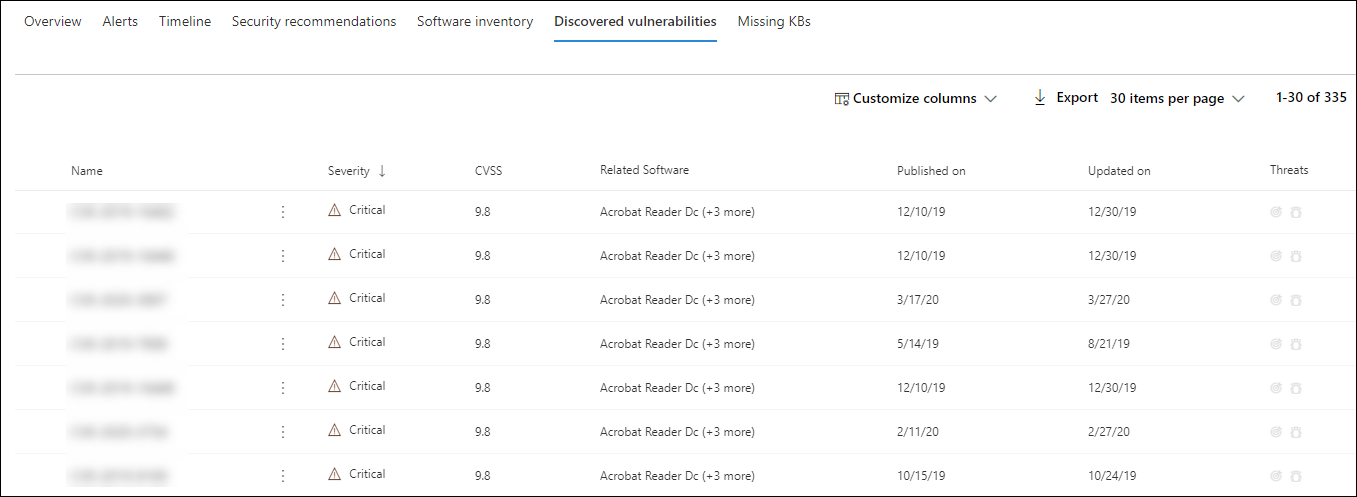

Vulnerabilità individuate

La scheda Vulnerabilità individuate mostra il nome, la gravità e le informazioni dettagliate sulle minacce delle vulnerabilità individuate nel dispositivo. Se si seleziona una vulnerabilità specifica, vengono visualizzati una descrizione e i dettagli.

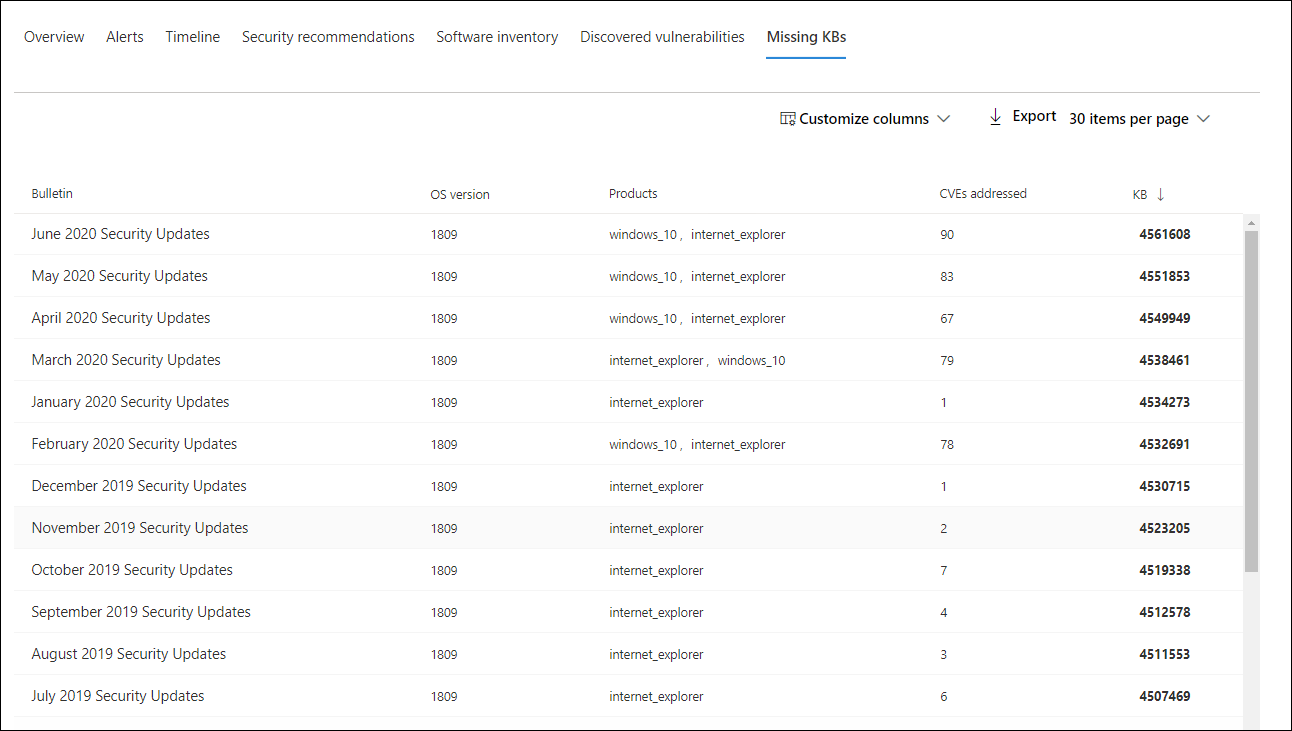

KB mancanti

Nella scheda KBS mancanti sono elencati gli aggiornamenti di sicurezza mancanti per il dispositivo.

Schede

Avvisi attivi

La scheda Azure Advanced Threat Protection visualizza una panoramica generale degli avvisi relativi al dispositivo e al relativo livello di rischio, se si usa la funzionalità Microsoft Defender per identità e sono presenti avvisi attivi. Altre informazioni sono disponibili nel drill-down Avvisi .

Nota

Per usare questa funzionalità, è necessario abilitare l'integrazione sia in Microsoft Defender per identità che in Defender per endpoint. In Defender per endpoint è possibile abilitare questa funzionalità nelle funzionalità avanzate. Per altre informazioni su come abilitare le funzionalità avanzate, vedere Attivare le funzionalità avanzate.

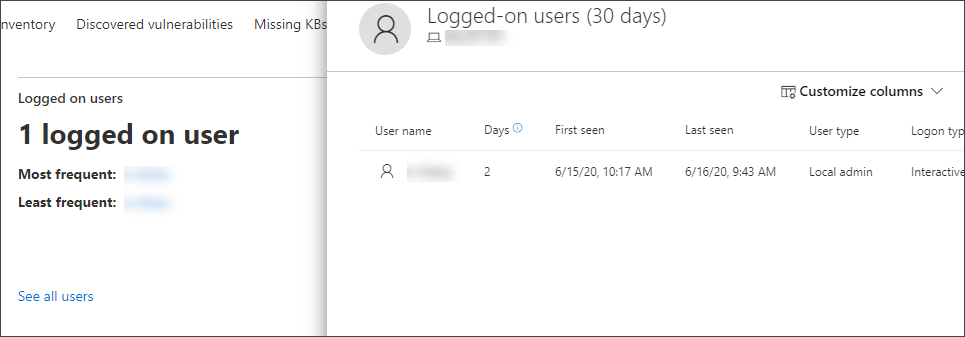

Utenti connessi

La scheda Utenti connessi mostra il numero di utenti connessi negli ultimi 30 giorni, insieme agli utenti più e meno frequenti. Selezionando il collegamento Visualizza tutti gli utenti viene aperto il riquadro dei dettagli, che visualizza informazioni quali tipo di utente, tipo di accesso e quando l'utente è stato visualizzato per la prima volta e l'ultima volta. Per altre informazioni, vedere Analizzare le entità utente.

Nota

Il valore utente "Più frequente" viene calcolato solo in base all'evidenza di utenti che hanno eseguito correttamente l'accesso in modo interattivo. Tuttavia, il riquadro laterale Tutti gli utenti calcola tutti i tipi di accessi utente in modo che si prevede di visualizzare utenti più frequenti nel riquadro laterale, dato che tali utenti potrebbero non essere interattivi.

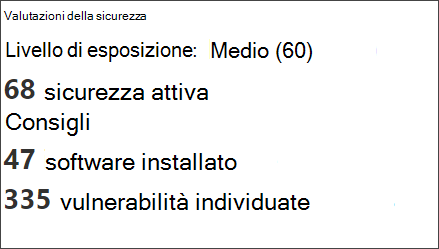

Valutazioni sulla sicurezza

La scheda Valutazioni della sicurezza mostra il livello di esposizione complessivo, le raccomandazioni sulla sicurezza, il software installato e le vulnerabilità individuate. Il livello di esposizione di un dispositivo è determinato dall'impatto cumulativo delle raccomandazioni di sicurezza in sospeso.

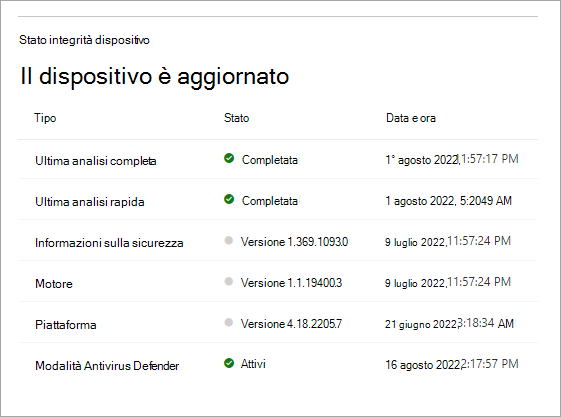

Stato di integrità dei dispositivi

La scheda Stato integrità dispositivo mostra un report di integrità riepilogato per il dispositivo specifico. Uno dei messaggi seguenti viene visualizzato nella parte superiore della scheda per indicare lo stato complessivo del dispositivo (elencato in ordine di priorità più alta-bassa):

- Defender Antivirus non attivo

- L'intelligence per la sicurezza non è aggiornata

- Il motore non è aggiornato

- Analisi rapida non riuscita

- Analisi completa non riuscita

- La piattaforma non è aggiornata

- Lo stato dell'aggiornamento dell'intelligence per la sicurezza è sconosciuto

- Lo stato di aggiornamento del motore è sconosciuto

- Lo stato dell'analisi rapida è sconosciuto

- Lo stato dell'analisi completa è sconosciuto

- Lo stato dell'aggiornamento della piattaforma è sconosciuto

- Il dispositivo è aggiornato

- Stato non disponibile per macOS & Linux

Altre informazioni nella scheda includono: l'ultima analisi completa, l'ultima analisi rapida, la versione dell'aggiornamento di Security Intelligence, la versione dell'aggiornamento del motore, la versione dell'aggiornamento della piattaforma e la modalità Defender Antivirus.

Un cerchio grigio indica che i dati sono sconosciuti.

Nota

Il messaggio di stato complessivo per i dispositivi macOS e Linux viene attualmente visualizzato come "Stato non disponibile per macOS & Linux". Attualmente, il riepilogo dello stato è disponibile solo per i dispositivi Windows. Tutte le altre informazioni nella tabella sono aggiornate per visualizzare i singoli stati di ogni segnale di integrità del dispositivo per tutte le piattaforme supportate.

Per ottenere una visualizzazione approfondita del report sull'integrità dei dispositivi, è possibile passare a Report > integrità dispositivi. Per altre informazioni, vedere Report sull'integrità e la conformità dei dispositivi in Microsoft Defender per endpoint.

Nota

La data e l'ora per la modalità Defender Antivirus non sono attualmente disponibili.

Articoli correlati

- Visualizzare e organizzare la coda degli avvisi di Microsoft Defender per endpoint

- Gestire gli avvisi di Microsoft Defender per endpoint

- Analizzare gli avvisi Microsoft Defender per endpoint

- Analizzare un file associato a un avviso di Defender per endpoint

- Analizzare un indirizzo IP associato a un avviso di Defender per endpoint

- Analizzare un dominio associato a un avviso di Defender per endpoint

- Analizzare un account utente in Defender per endpoint

- Raccomandazione per la sicurezza

- Inventario software

Consiglio

Per saperne di più, Engage con la community Microsoft Security nella community tech: Microsoft Defender per endpoint Tech Community.