Introduzione alla distribuzione di Microsoft Intune

Microsoft Intune è un servizio basato sul cloud che consente di gestire i dispositivi e le app. Per altre informazioni sulle operazioni che Microsoft Intune può eseguire per l'organizzazione, vedere Informazioni su Microsoft Intune.

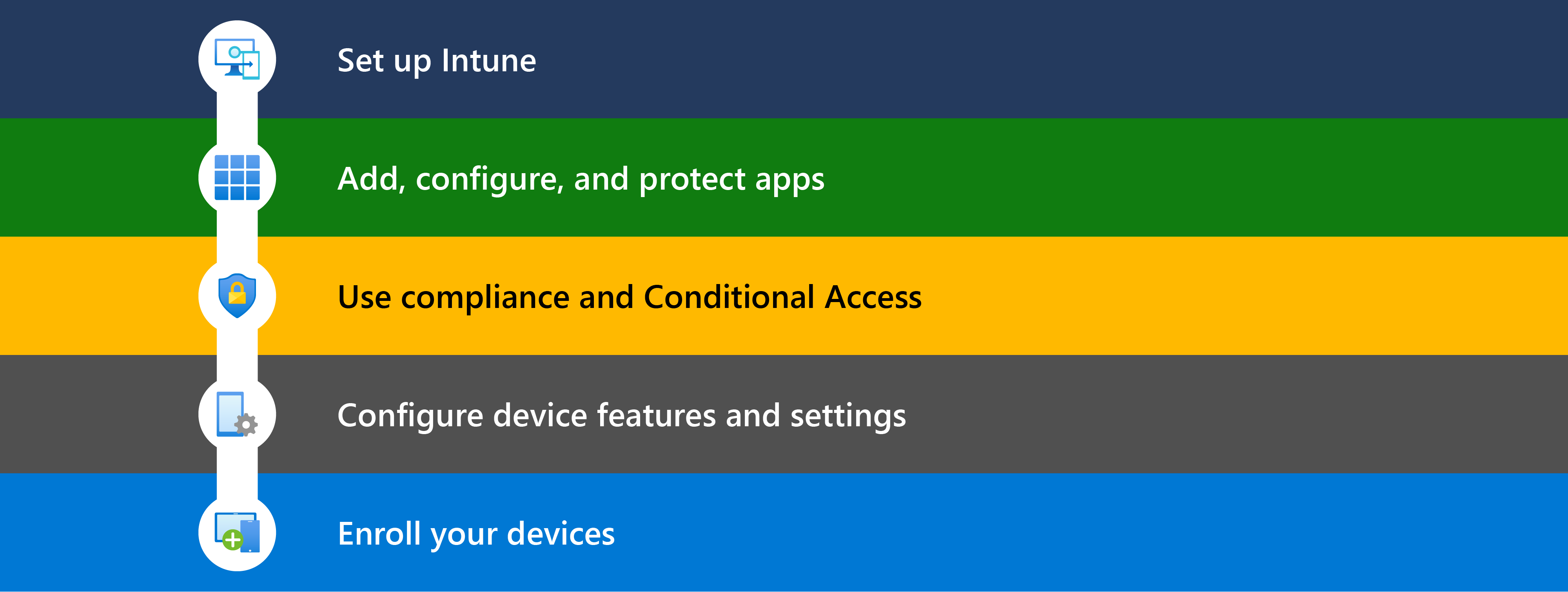

Questo articolo offre una panoramica dei passaggi per avviare la distribuzione di Intune.

Consiglio

Come complementare a questo articolo, l'interfaccia di amministrazione di Microsoft 365 include anche alcune linee guida per la configurazione. La guida personalizza l'esperienza in base all'ambiente. Per accedere a questa guida alla distribuzione, passare alla guida alla configurazione di Microsoft Intune nell'interfaccia di amministrazione di Microsoft 365 e accedere con il lettore globale (almeno). Per altre informazioni su queste guide alla distribuzione e sui ruoli necessari, vedere Guide di distribuzione avanzate per i prodotti Microsoft 365 e Office 365.

Per esaminare le procedure consigliate senza accedere e attivare le funzionalità di installazione automatica, passare al portale di installazione di M365.

Prima di iniziare

Per pianificare la distribuzione di Intune, usare la guida alla pianificazione per passare a Microsoft Intune. Vengono illustrati i dispositivi personali, le considerazioni sulle licenze, la creazione di un piano di implementazione, la comunicazione delle modifiche agli utenti e altro ancora.

Gli articoli seguenti sono risorse valide:

Determinare le esigenze di licenza e tutti gli altri prerequisiti per la distribuzione di Intune. L'elenco seguente fornisce alcuni dei prerequisiti più comuni:

Sottoscrizione di Intune: inclusa in alcune sottoscrizioni di Microsoft 365. Si ottiene anche l'accesso all'interfaccia di amministrazione di Microsoft Intune, che è una console basata sul Web per la gestione di dispositivi, app e utenti.

App di Microsoft 365: incluse in Microsoft 365 e usate per le app per la produttività, tra cui Outlook e Teams.

ID Microsoft Entra: l'ID Microsoft Entra viene usato per la gestione delle identità per utenti, gruppi e dispositivi. Viene fornito con la sottoscrizione di Intune e possibilmente con l'abbonamento a Microsoft 365.

Microsoft Entra ID P1 o P2, che potrebbe costare di più, offre più funzionalità comunemente usate dalle organizzazioni, tra cui l'accesso condizionale, l'autenticazione a più fattori (MFA) e i gruppi dinamici.

Windows Autopilot: incluso in alcune sottoscrizioni di Microsoft 365. Windows Autopilot offre una distribuzione moderna del sistema operativo per le versioni attualmente supportate dei dispositivi client Windows.

Prerequisiti specifici della piattaforma: a seconda delle piattaforme dei dispositivi, esistono altri requisiti.

Ad esempio, se si gestiscono dispositivi iOS/iPadOS e macOS, è necessario un certificato push MDM Apple ed eventualmente un token Apple. Se si gestiscono dispositivi Android, potrebbe essere necessario un account Google Play gestito. Se si usa l'autenticazione del certificato, potrebbe essere necessario un certificato SCEP o PKCS.

Per altre informazioni, vedere:

Passaggio 1 - Configurare Intune

In questo passaggio:

✅ Verificare che i dispositivi siano supportati, creare il tenant di Intune, aggiungere utenti & gruppi, assegnare licenze e altro ancora.

Questo passaggio è incentrato sulla configurazione di Intune e sulla preparazione per la gestione di identità utente, app e dispositivi. Intune usa molte funzionalità in Microsoft Entra ID, tra cui il dominio, gli utenti e i gruppi.

Per altre informazioni, vedere Passaggio 1 - Configurare Microsoft Intune.

Passaggio 2 - Aggiungere e proteggere le app

In questo passaggio:

✅ Nei dispositivi che verranno registrati in Intune creare una baseline di app che i dispositivi devono avere e quindi assegnare questi criteri di app durante la registrazione. Nelle app che richiedono una maggiore sicurezza, usare anche i criteri di protezione delle app.

✅ Nei dispositivi che non verranno registrati in Intune usare i criteri di protezione delle app e l'autenticazione a più fattori(MFA):

- I criteri di protezione delle app consentono di proteggere i dati dell'organizzazione nei dispositivi personali.

- MFA consente di proteggere i dati dell'organizzazione da accessi non autorizzati.

Per altre informazioni, vedere Passaggio 2 - Aggiungere, configurare e proteggere le app con Intune.

Ogni organizzazione ha un set di base di app che devono essere installate nei dispositivi. Prima che gli utenti registrino i propri dispositivi, è possibile usare Intune per assegnare queste app ai propri dispositivi. Durante la registrazione, i criteri dell'app vengono distribuiti automaticamente. Al termine della registrazione, le app vengono installate e sono pronte per l'uso.

Se si preferisce, è possibile registrare i dispositivi e quindi assegnare le app. È una tua scelta. La volta successiva in cui gli utenti verificano la presenza di nuove app, visualizzeranno le nuove app disponibili.

Se gli utenti con i propri dispositivi personali accedono alle risorse dell'organizzazione, è necessario proteggere almeno tutte le app che accedono ai dati dell'organizzazione usando la gestione delle applicazioni mobili (MAM). È possibile creare criteri MAM per Outlook, Teams, SharePoint e altre app. La guida alla pianificazione di Microsoft Intune include alcune indicazioni sulla gestione dei dispositivi personali.

Nota

MFA è una funzionalità di Microsoft Entra ID che deve essere abilitata nel tenant di Microsoft Entra. Configurare quindi l'autenticazione a più fattori per le app. Per altre informazioni, vedere:

Passaggio 3: Verificare la conformità e attivare l'accesso condizionale

In questo passaggio:

✅ Creare una baseline di criteri di conformità che i dispositivi devono avere e quindi assegnare questi criteri di conformità durante la registrazione.

✅ Abilitare l'accesso condizionale per applicare i criteri di conformità.

Per altre informazioni, vedere Passaggio 3 - Pianificare i criteri di conformità.

Le soluzioni MDM come Intune possono impostare regole che i dispositivi devono soddisfare e segnalare gli stati di conformità di queste regole. Queste regole sono denominate criteri di conformità. Quando si combinano i criteri di conformità con l'accesso condizionale, è possibile richiedere che i dispositivi soddisfino determinati requisiti di sicurezza prima che possano accedere ai dati dell'organizzazione.

Quando gli utenti registrano i propri dispositivi in Intune, il processo di registrazione può distribuire automaticamente i criteri di conformità. Al termine della registrazione, gli amministratori possono controllare lo stato di conformità e ottenere un elenco di dispositivi che non soddisfano le regole.

Se si preferisce, è possibile registrare i dispositivi prima di verificare la conformità. È una tua scelta. Al successivo check-in di Intune vengono assegnati i criteri di conformità.

Nota

L'accesso condizionale è una funzionalità di Microsoft Entra ID che deve essere abilitata nel tenant di Microsoft Entra. È quindi possibile creare criteri di accesso condizionale per identità utente, app e dispositivi. Per altre informazioni, vedere:

Passaggio 4 - Configurare le funzionalità del dispositivo

In questo passaggio:

✅ Creare una baseline di funzionalità di sicurezza e funzionalità del dispositivo che devono essere abilitate o bloccate. Assegnare questi profili durante la registrazione.

Per altre informazioni, vedere Passaggio 4 - Creare profili di configurazione dei dispositivi per proteggere i dispositivi e accedere alle risorse dell'organizzazione.

L'organizzazione può avere un set di base di funzionalità di dispositivo e sicurezza che devono essere configurate o bloccate. Queste impostazioni vengono aggiunte alla configurazione del dispositivo e ai profili di sicurezza degli endpoint. Microsoft consiglia di assegnare criteri di sicurezza delle chiavi e configurazione del dispositivo durante la registrazione. All'avvio della registrazione, i profili di configurazione del dispositivo vengono assegnati automaticamente. Al termine della registrazione, vengono configurate queste funzionalità di dispositivo e sicurezza.

Se si preferisce, è possibile registrare i dispositivi prima di creare i profili di configurazione. È una tua scelta. Al successivo check-in di Intune vengono assegnati i profili.

Nell'interfaccia di amministrazione di Microsoft Intune è possibile creare profili diversi in base alla piattaforma del dispositivo: Android, iOS/iPadOS, macOS e Windows.

Gli articoli seguenti sono risorse valide:

- Applicare funzionalità e impostazioni ai dispositivi usando i profili dei dispositivi

- Usare il catalogo delle impostazioni per configurare le impostazioni

- Gestire la sicurezza degli endpoint in Microsoft Intune

- Baseline di sicurezza Windows

Passaggio 5 - Registrare i dispositivi

In questo passaggio:

✅ Registrare i dispositivi in Intune.

Per informazioni più specifiche, vedere Passaggio 5 - Linee guida per la distribuzione: Registrare i dispositivi in Microsoft Intune.

Per gestire completamente i dispositivi, i dispositivi devono essere registrati in Intune per ricevere la conformità & criteri di accesso condizionale, criteri dell'app, criteri di configurazione dei dispositivi e criteri di sicurezza creati. Gli amministratori creano criteri di registrazione per utenti e dispositivi. Ogni piattaforma per dispositivi (Android, iOS/iPadOS, Linux, macOS e Windows) ha opzioni di registrazione diverse. Si sceglie la soluzione migliore per l'ambiente, gli scenari e il modo in cui vengono usati i dispositivi.

A seconda dell'opzione di registrazione scelta, gli utenti possono registrarsi autonomamente. In alternativa, è possibile automatizzare la registrazione in modo che gli utenti debbano accedere al dispositivo solo con l'account dell'organizzazione.

Quando un dispositivo viene registrato, al dispositivo viene rilasciato un certificato MDM sicuro. Questo certificato comunica con il servizio Intune.

Piattaforme diverse hanno requisiti di registrazione diversi. Gli articoli seguenti consentono di ottenere altre informazioni sulla registrazione dei dispositivi, incluse le indicazioni specifiche della piattaforma:

Collegamento cloud con Configuration Manager

Microsoft Configuration Manager consente di proteggere Windows Server, i dispositivi, le app e i dati locali. Se è necessario gestire una combinazione di endpoint cloud e locali, è possibile collegare l'ambiente di Configuration Manager al cloud a Intune.

Se si usa Configuration Manager, esistono due passaggi per collegare al cloud i dispositivi locali:

Collegamento tenant: registrare il tenant di Intune con la distribuzione di Configuration Manager. I dispositivi di Configuration Manager vengono visualizzati nell'interfaccia di amministrazione di Microsoft Intune. In questi dispositivi è possibile eseguire azioni diverse, tra cui l'installazione di app ed eseguire script di Windows PowerShell usando l'interfaccia di amministrazione di Intune basata sul Web.

[Co-gestione(.. /.. /configmgr/comanage/overview.md): gestire i dispositivi client Windows con Configuration Manager e Microsoft Intune. Configuration Manager gestisce alcuni carichi di lavoro e Intune gestisce altri carichi di lavoro.

Ad esempio, è possibile usare Configuration Manager per gestire gli aggiornamenti di Windows e Intune per gestire la conformità & i criteri di accesso condizionale.

Se attualmente si usa Configuration Manager, si ottiene un valore immediato tramite il collegamento del tenant e si ottiene più valore tramite la co-gestione.

Per indicazioni sulla configurazione di Microsoft Intune adatta all'organizzazione, vedere Guida alla distribuzione: Configurare o passare a Microsoft Intune.

Passaggi successivi

- Passaggio 1 - Configurare Microsoft Intune

- Passaggio 2 - Aggiungere, configurare e proteggere le app con Intune

- Passaggio 3: Pianificare i criteri di conformità

- Passaggio 4: Configurare le funzionalità e le impostazioni dei dispositivi per proteggere i dispositivi e accedere alle risorse dell'organizzazione

- Passaggio 5 - Linee guida per la distribuzione: Registrare i dispositivi in Microsoft Intune