Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

L'analisi automatica senza agente in Microsoft Defender for Cloud migliora il comportamento di sicurezza dei computer connessi a Defender for Cloud.

L'analisi senza agente non richiede l'installazione di agenti né la connettività di rete e non influisce sulle prestazioni dei computer. Analisi di computer senza agente:

- Scansione delle impostazioni di rilevamento e risposta degli endpoint (EDR): Scansiona i computer per valutare se stanno eseguendo una soluzione EDR e se le impostazioni sono corrette quando i computer si integrano con Microsoft Defender for Endpoint. Ulteriori informazioni

- Analizza l'inventario software: analizzare l'inventario software con Gestione delle vulnerabilità di Microsoft Defender integrato.

- Scansione per vulnerabilità: Valutare le macchine per le vulnerabilità utilizzando la gestione delle vulnerabilità di Defender integrata.

- Analizza i segreti nei computer: individuare segreti di testo normale nell'ambiente di calcolo con l'analisi dei segreti senza agente.

- Scansione per il malware: Scansiona i dispositivi per malware e virus utilizzando Microsoft Defender Antivirus.

- Scansione delle VM in esecuzione come nodi Kubernetes: La valutazione della vulnerabilità e l'analisi malware sono disponibili per le macchine virtuali in esecuzione come nodi Kubernetes quando Defender per server piano 2 o Defender per contenitori è abilitata. Disponibile solo nei cloud commerciali.

L'analisi senza agente è disponibile nei piani di Defender for Cloud seguenti:

- Defender Cloud Security Posture Management (CSPM).

- Defender per server, Piano 2.

- L'analisi malware è disponibile solo in Defender per server piano 2.

- L'analisi senza agente è disponibile per le macchine virtuali Azure, le istanze di calcolo AWS EC2 e GCP connesse a Defender for Cloud.

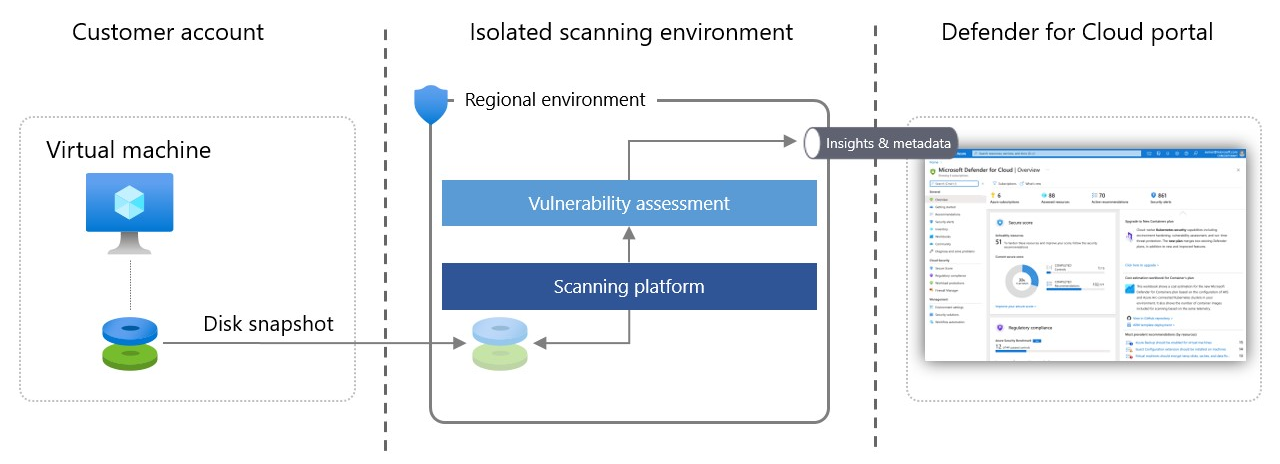

Architettura dell’analisi senza agente

Ecco come funziona l'analisi senza agente:

Defender for Cloud acquisisce snapshot dei dischi delle macchine virtuali (radice + disco dati) ed esegue un'analisi approfondita fuori banda della configurazione del sistema operativo e del file system archiviato nello snapshot.

- Lo snapshot copiato rimane nella stessa area della macchina virtuale.

- L'analisi non influisce sulla macchina virtuale.

Dopo che Defender for Cloud ottiene i metadati necessari dal disco copiato, elimina immediatamente lo snapshot copiato del disco e invia i metadati ai motori di Microsoft pertinenti per rilevare gap di configurazione e potenziali minacce. Ad esempio, nella valutazione della vulnerabilità, l'analisi viene eseguita da Defender Vulnerability Management.

Defender for Cloud visualizza i risultati dell'analisi, che consolida sia i risultati basati sull'agente che i risultati senza agente nella pagina Avvisi di sicurezza.

Defender for Cloud analizza i dischi in un ambiente di analisi a livello di area, volatile, isolato e altamente sicuro. Gli snapshot del disco e i dati non correlati all'analisi vengono archiviati per il tempo strettamente necessario alla raccolta dei metadati, in genere pochi minuti.

Autorizzazioni usate dall'analisi senza agente

Defender for Cloud usato ruoli e autorizzazioni specifici per eseguire l'analisi senza agente.

- In Azure queste autorizzazioni vengono aggiunte automaticamente alle sottoscrizioni quando si abilita l'analisi senza agente.

- In AWS queste autorizzazioni vengono aggiunte allo stack CloudFormation nel connettore AWS.

- In GCP queste autorizzazioni vengono aggiunte allo script di onboarding nel connettore GCP.

autorizzazioni Azure

Il ruolo predefinito operatore scanner VM ha autorizzazioni di sola lettura per i dischi VM richiesti per il processo di snapshot. Di seguito è riportato l'elenco dettagliato delle autorizzazioni:

Microsoft.Compute/disks/readMicrosoft.Compute/disks/beginGetAccess/actionMicrosoft.Compute/disks/diskEncryptionSets/readMicrosoft.Compute/virtualMachines/instanceView/readMicrosoft.Compute/virtualMachines/readMicrosoft.Compute/virtualMachineScaleSets/instanceView/readMicrosoft.Compute/virtualMachineScaleSets/readMicrosoft.Compute/virtualMachineScaleSets/virtualMachines/readMicrosoft.Compute/virtualMachineScaleSets/virtualMachines/instanceView/read

Quando la copertura per i dischi crittografati cmk è abilitata, sono necessarie altre autorizzazioni:

Microsoft.KeyVault/vaults/keys/readMicrosoft.KeyVault/vaults/keys/wrap/actionMicrosoft.KeyVault/vaults/keys/unwrap/action

Autorizzazioni AWS

Il ruolo VmScanner viene assegnato allo scanner quando si abilita l'analisi senza agente. Questo ruolo dispone del set di autorizzazioni minimo per creare e pulire snapshot (con ambito per tag) e per verificare lo stato corrente della macchina virtuale. Di seguito sono elencate le autorizzazioni dettagliate:

| Attributo | valore |

|---|---|

| SID | VmScannerDeleteSnapshotAccess |

| Azioni | ec2:DeleteSnapshot |

| Condizioni | "StringEquals":{"ec2:ResourceTag/CreatedBy”:<br>"Microsoft Defender for Cloud"} |

| Risorse | arn:aws:ec2:::snapshot/ |

| Effetto | Allow |

| Attributo | valore |

|---|---|

| SID | VmScannerAccess |

| Azioni | ec2:ModifySnapshotAttribute ec2:DeleteTags ec2:CreateTags ec2:CreateSnapshots ec2:CopySnapshots ec2:CreateSnapshot |

| Condizioni | Nessuno |

| Risorse | arn:aws:ec2:::instance/ arn:aws:ec2:::snapshot/ arn:aws:ec2:::volume/ |

| Effetto | Allow |

| Attributo | valore |

|---|---|

| SID | VmScannerVerificationAccess |

| Azioni | ec2:DescribeSnapshots ec2:DescribeInstanceStatus |

| Condizioni | Nessuno |

| Risorse | * |

| Effetto | Allow |

| Attributo | valore |

|---|---|

| SID | VmScannerEncryptionKeyCreation |

| Azioni | kms:CreateKey |

| Condizioni | Nessuno |

| Risorse | * |

| Effetto | Allow |

| Attributo | valore |

|---|---|

| SID | VmScannerEncryptionKeyManagement |

| Azioni | kms:TagResource kms:GetKeyRotationStatus kms:PutKeyPolicy kms:GetKeyPolicy kms:CreateAlias kms:ListResourceTags |

| Condizioni | Nessuno |

| Risorse | arn:aws:kms::${AWS::AccountId}: key/ <br> arn:aws:kms:*:${AWS::AccountId}:alias/DefenderForCloudKey |

| Effetto | Allow |

| Attributo | valore |

|---|---|

| SID | Uso della chiave di crittografia di VmScanner |

| Azioni | kms:GenerateDataKeyWithoutPlaintext kms:DescribeKey kms:RetireGrant kms:CreateGrant kms:ReEncryptFrom |

| Condizioni | Nessuno |

| Risorse | arn:aws:kms::${AWS::AccountId}: key/ |

| Effetto | Allow |

Autorizzazioni GCP

Durante l'onboarding, viene creato un nuovo ruolo personalizzato con le autorizzazioni minime necessarie per ottenere lo stato delle istanze e creare snapshot.

Vengono inoltre concesse le autorizzazioni per un ruolo del Server di gestione delle chiavi GCP esistente per supportare l'analisi dei dischi crittografati con CMEK. I ruoli sono:

- roles/MDCAgentlessScanningRole concesso all'account di servizio di Defender for Cloud con le autorizzazioni: compute.disks.createSnapshot, compute.instances.get

- roles/cloudkms.cryptoKeyEncrypterDecrypter concesso all'agente del servizio del motore di calcolo di Defender for Cloud