Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo illustra come abilitare e configurare Microsoft Defender for Storage (versione classica) nelle sottoscrizioni usando vari modelli, ad esempio PowerShell, API REST e altri.

Nota

Defender per Archiviazione (versione classica) non è disponibile per le nuove sottoscrizioni a partire dal 5 febbraio 2025.

È anche possibile eseguire l'aggiornamento al nuovo piano di Microsoft Defender per Archiviazione e usare funzionalità di sicurezza avanzate, tra cui l'analisi malware e il rilevamento delle minacce ai dati sensibili. Trarre vantaggio da una struttura dei prezzi prevedibile e granulare che addebita i costi per ogni account di archiviazione, con costi aggiuntivi per le transazioni con volumi elevati. Questo nuovo piano tariffario include anche tutte le nuove funzionalità e rilevamenti di sicurezza.

Nota

Se si usa Defender per Archiviazione (versione classica) con prezzi per transazione o per account di archiviazione, è necessario eseguire la migrazione al nuovo piano defender per archiviazione per accedere a queste funzionalità e prezzi. Informazioni sullamigrazione al nuovo piano di Defender per l'archiviazione.

Microsoft Defender per Archiviazione è un livello di intelligence per la sicurezza nativo di Azure che rileva tentativi insoliti e potenzialmente dannosi di accedere o sfruttare gli account di archiviazione. Usa funzionalità avanzate di rilevamento delle minacce e dati di Microsoft Defender Threat Intelligence per fornire avvisi di sicurezza contestuali. Questi avvisi includono i passaggi per attenuare le minacce rilevate e prevenire attacchi futuri.

Microsoft Defender per Archiviazione analizza continuamente le transazioni dei servizi Archiviazione BLOB di Azure, Azure Data Lake Storagee File di Azure. Quando vengono rilevate attività potenzialmente dannose, vengono generati avvisi di sicurezza. Microsoft Defender for Cloud mostra gli avvisi con i dettagli delle attività sospette, i passaggi di indagine appropriati, le azioni di correzione e le raccomandazioni sulla sicurezza.

I dati di telemetria analizzati di Azure Blob Storage includono tipi di operazione come Get Blob, Put Blob, Get Container ACL, List Blobs e Get Blob Properties. Esempi di tipi di operazioni di File di Azure analizzati includono Get File, Create File, List Files, Get File Properties e Put Range.

Defender per Archiviazione classica non accede ai dati dell'account di archiviazione e non ha alcun impatto sulle prestazioni.

Altre informazioni sui vantaggi, le funzionalità e le limitazioni di Defender per l'archiviazione. Puoi anche saperne di più su Defender per l'archiviazione nell'episodio dedicato a Defender per l'archiviazione della serie di video Defender per il Cloud in Pratica.

Disponibilità

| Aspetto | Dettagli |

|---|---|

| Stato della versione: | Disponibilità generale (GA) |

| Prezzi: | Microsoft Defender per l'archiviazione è soggetto alle tariffe visualizzate nei dettagli dei prezzi e nei piani di Defender nel portale di Azure |

| Tipi di archiviazione protetti: | Archiviazione BLOB (Archiviazione Standard/PremiumV2, BLOB in blocchi) File di Azure (tramite l'API REST e SMB) Azure Data Lake Storage Gen2 (account Standard/Premium con spazi dei nomi gerarchici abilitati) |

| Nuvole: |

Configurare i prezzi per transazione per un account di archiviazione

È possibile configurare Microsoft Defender per l'archiviazione con prezzi per transazione per gli account in differenti modi:

Modello ARM

Per abilitare Microsoft Defender per l'archiviazione per un account di archiviazione specifico con prezzi basati su transazione usando un modello ARM, usare il modello di Azure preparato.

Se si desidera disabilitare Defender per l'archiviazione nell'account:

- Accedere al portale di Azure.

- Passa all'account di archiviazione.

- Nella sezione Sicurezza e rete del menu Account di archiviazione selezionare Microsoft Defender per il cloud.

- Seleziona Disabilita.

PowerShell

Per abilitare Microsoft Defender per l'archiviazione per un account di archiviazione specifico con prezzi per transazione tramite PowerShell:

Se non è già disponibile, installare il modulo Azure Az PowerShell.

Usare il cmdlet Connect-AzAccount per accedere all'account Azure. Altre informazioni sull'accesso ad Azure con Azure PowerShell.

Abilitare Microsoft Defender per l'archiviazione per l'account di archiviazione desiderato con il cmdlet

Enable-AzSecurityAdvancedThreatProtection:Enable-AzSecurityAdvancedThreatProtection -ResourceId "/subscriptions/<subscription-id>/resourceGroups/<resource-group>/providers/Microsoft.Storage/storageAccounts/<storage-account>/"Sostituire

<subscriptionId>,<resource-group>e<storage-account>con i valori per l'ambiente.

Per disabilitare i prezzi per transazione per un account di archiviazione specifico, usare il cmdlet Disable-AzSecurityAdvancedThreatProtection:

Disable-AzSecurityAdvancedThreatProtection -ResourceId "/subscriptions/<subscription-id>/resourceGroups/<resource-group>/providers/Microsoft.Storage/storageAccounts/<storage-account>/"

Altre informazioni sull'uso di PowerShell con Microsoft Defender per il cloud.

Interfaccia della riga di comando di Azure

Per abilitare Microsoft Defender per l'archiviazione per un account di archiviazione specifico con tariffazione per transazione utilizzando Azure CLI:

Se non lo hai già, installa l'Azure CLI.

Usare il comando

az loginper accedere all'account Azure. Altre informazioni sull'accesso ad Azure con l'interfaccia della riga di comando di Azure.Abilitare Microsoft Defender per l'archiviazione per la sottoscrizione con il comando

az security atp storage update:az security atp storage update \ --resource-group <resource-group> \ --storage-account <storage-account> \ --is-enabled true

Suggerimento

È possibile usare il comando az security atp storage show per verificare se Defender per l'archiviazione è abilitato in un account.

Per disabilitare Microsoft Defender for Storage (versione classica) per la sottoscrizione, usare il az security atp storage update comando :

az security atp storage update \

--resource-group <resource-group> \

--storage-account <storage-account> \

--is-enabled false

Altre informazioni sul comando az security atp storage.

Escludere un account di archiviazione da una sottoscrizione protetta nel piano per transazione

Quando una sottoscrizione dispone di Microsoft Defender per Archiviazione abilitata, tutti gli account di archiviazione di Azure correnti e futuri in tale sottoscrizione sono protetti. È possibile escludere account di archiviazione specifici dalle protezioni di Defender per Archiviazione usando il portale di Azure, PowerShell o l'interfaccia della riga di comando di Azure.

È consigliabile abilitare Defender per l'archiviazione nell'intera sottoscrizione per proteggere tutti gli account di archiviazione esistenti e futuri. Tuttavia, esistono alcuni casi in cui gli utenti vogliono escludere account di archiviazione specifici dalla protezione di Defender.

L'esclusione degli account di archiviazione dalle sottoscrizioni protette richiede:

- Aggiungere un tag per bloccare l'ereditarietà dell'abilitazione della sottoscrizione.

- Disabilitare Defender per l'archiviazione (versione classica).

Nota

Valutare la possibilità di eseguire l'aggiornamento al nuovo piano di Defender per l'archiviazione se si hanno account di archiviazione da escludere dal piano classico di Defender per l'archiviazione. Non solo si risparmieranno sui costi per gli account con elevato utilizzo delle transazioni, ma si otterrà anche l'accesso alle funzionalità di sicurezza avanzate. Altre informazioni sui vantaggi della migrazione al nuovo piano.

Gli account di archiviazione esclusi nel modello classico di Defender per l'archiviazione non vengono esclusi automaticamente quando si esegue la migrazione al nuovo piano.

Escludere la protezione di un account Azure Storage in una sottoscrizione con prezzi per transazione

Per escludere un account di archiviazione di Azure da Microsoft Defender per l'archiviazione (versione classica), è possibile usare:

Usare PowerShell per escludere un account di archiviazione di Azure

Se il modulo Azure Az PowerShell non è installato, installarlo usando le istruzioni della documentazione di Azure PowerShell.

Usando un account autenticato, connettersi ad Azure con il cmdlet

Connect-AzAccount, come illustrato in Accedere con Azure PowerShell.Definire il tag AzDefenderPlanAutoEnable nell'account di archiviazione con il cmdlet

Update-AzTag(sostituire ResourceId con l'ID risorsa dell'account di archiviazione pertinente):Update-AzTag -ResourceId <resourceID> -Tag @{"AzDefenderPlanAutoEnable" = "off"} -Operation MergeSe si ignora questa fase, le risorse senza tag continuano a ricevere aggiornamenti giornalieri dai criteri di abilitazione a livello di sottoscrizione. Questa politica abilita nuovamente Defender per l'archiviazione nell'account. Per altre informazioni sui tag, vedere Usare i tag per organizzare le risorse di Azure e la gerarchia di gestione.

Disabilitare Microsoft Defender per l'archiviazione per l'account desiderato nella sottoscrizione pertinente con il cmdlet

Disable-AzSecurityAdvancedThreatProtection(utilizzando lo stesso ID risorsa):Disable-AzSecurityAdvancedThreatProtection -ResourceId <resourceId>

Usare l'interfaccia della riga di comando di Azure per escludere un account di archiviazione di Azure

Se l'interfaccia della riga di comando di Azure non è installata, installarla usando le istruzioni della documentazione dell'interfaccia della riga di comando di Azure.

Usando un account autenticato, connettersi ad Azure con il comando

logincome illustrato in Accedere con l'interfaccia della riga di comando di Azure e immettere le credenziali dell'account quando richiesto:az loginDefinire il tag AzDefenderPlanAutoEnable nell'account di archiviazione con il comando

tag update(sostituire ResourceId con l'ID risorsa dell'account di archiviazione pertinente):az tag update --resource-id MyResourceId --operation merge --tags AzDefenderPlanAutoEnable=offSe si ignora questa fase, le risorse senza tag continuano a ricevere aggiornamenti giornalieri dai criteri di abilitazione a livello di sottoscrizione. Questo criterio abilita nuovamente Defender per l'archiviazione nell'account.

Suggerimento

Altre informazioni sui tag nel tag az.

Disabilitare Microsoft Defender per l'archiviazione per l'account desiderato nella sottoscrizione pertinente con il comando

security atp storage(usando lo stesso ID risorsa):az security atp storage update --resource-group MyResourceGroup --storage-account MyStorageAccount --is-enabled false

Escludere un account di archiviazione di Azure Databricks

Escludere un'area di lavoro di Databricks attiva

Microsoft Defender per l'archiviazione può escludere specifici account di archiviazione attivi dell'area di lavoro di Databricks, quando il piano è già abilitato in una sottoscrizione.

Per escludere un'area di lavoro di Databricks attiva:

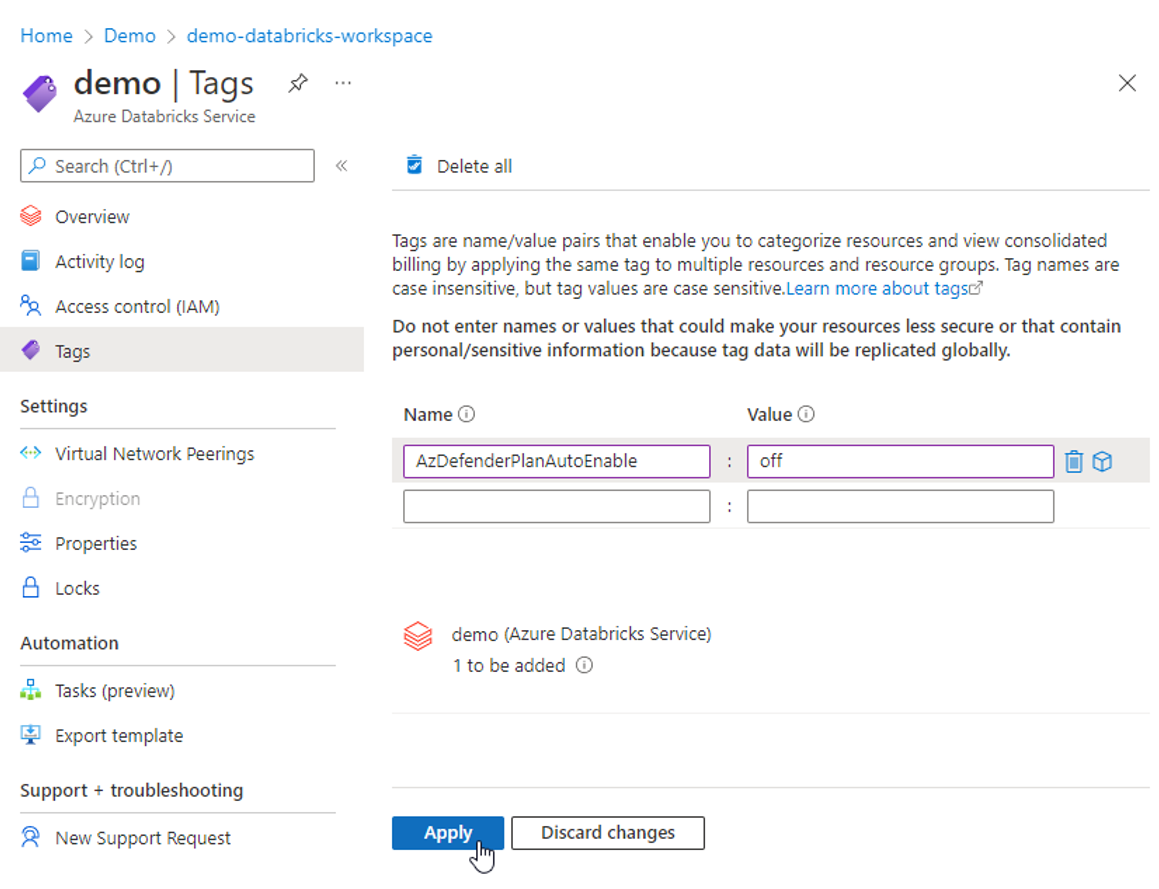

Accedere al portale di Azure.

Andare a Azure Databricks>

Your Databricks workspace>Tags.Nel campo Nome immettere

AzDefenderPlanAutoEnable.Nel campo Valore immettere

offe selezionare Applica.

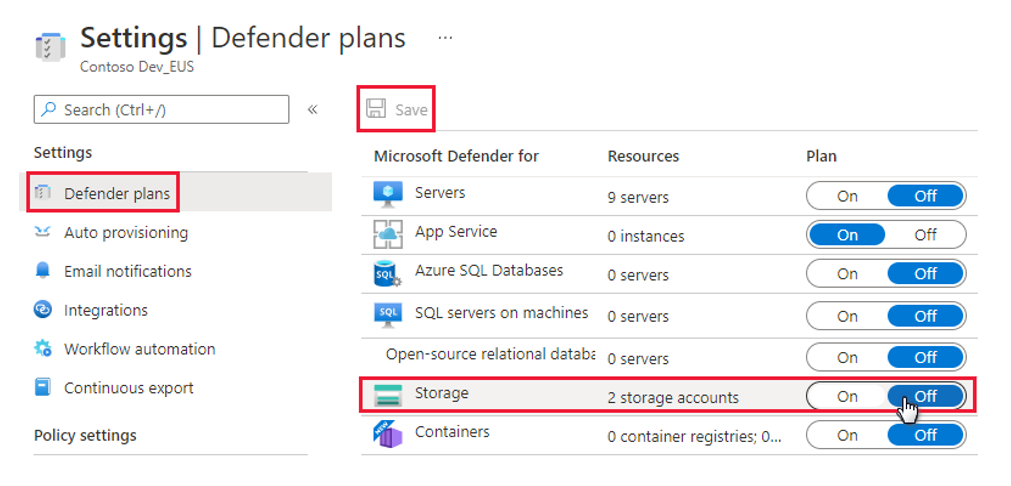

Vai a Microsoft Defender per Cloud>Impostazioni dell'ambiente>

Your subscription.Impostare il piano Defender per l'archiviazione su Off e selezionare Salva.

Riabilitare Defender per l'archiviazione (versione classica) usando uno dei metodi supportati (non è possibile abilitare Defender per l'archiviazione classica nel portale di Azure).

I tag vengono ereditati dall'account di archiviazione dell'area di lavoro di Databricks e impediscono l'attivazione di Defender per l'archiviazione.

Nota

I tag non possono essere aggiunti direttamente all'account di archiviazione di Databricks o al relativo gruppo di risorse gestite.

Impedire l'attivazione automatica in un nuovo account di archiviazione dell'area di lavoro di Databricks

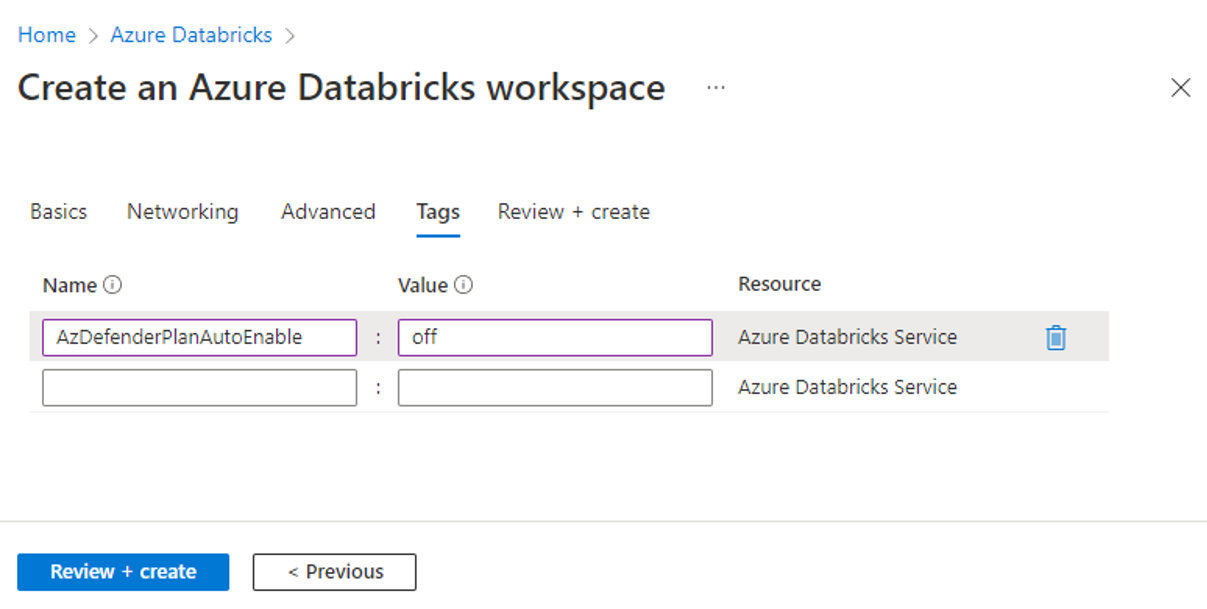

Quando si crea una nuova area di lavoro di Databricks, è possibile aggiungere un tag che impedisce l'abilitazione automatica dell'account di Microsoft Defender per l'archiviazione.

Per impedire l'abilitazione automatica su un nuovo account di archiviazione di un'area di lavoro Databricks:

Per creare una nuova area di lavoro di Azure Databricks, seguire questa procedura.

Nella scheda Tag immettere un tag denominato

AzDefenderPlanAutoEnable.Immettere il valore

off.

Continuare a seguire le istruzioni per creare la nuova area di lavoro di Azure Databricks.

L'account di Microsoft Defender per l'archiviazione eredita il tag dell'area di lavoro di Databricks, che impedisce l'attivazione automatica di Defender for Storage.

Disabilitare Microsoft Defender per Archiviazione (versione classica)

Disabilitare i prezzi per transazione per una sottoscrizione

- Modello Terraform

- Modello Bicep

- Modello ARM

- PowerShell

- Interfaccia della riga di comando di Azure

- REST API

Modello Terraform

Per disabilitare Microsoft Defender for Storage (versione classica) a livello di sottoscrizione con prezzi per transazione usando un modello Terraform, aggiungere questo frammento di codice al modello con l'ID parent_id sottoscrizione come valore:

resource "azapi_resource" "symbolicname" {

type = "Microsoft.Security/pricings@2022-03-01"

name = "StorageAccounts"

parent_id = "<subscriptionId>"

body = jsonencode({

properties = {

pricingTier = "Free"

}

})

}

Altre informazioni sul riferimento AzAPI del modello di ARM.

Modello Bicep

Per disabilitare Microsoft Defender for Storage (versione classica) a livello di sottoscrizione con prezzi per transazione tramite Bicep, aggiungere quanto segue al modello Bicep:

resource symbolicname 'Microsoft.Security/pricings@2022-03-01' = {

name: 'StorageAccounts'

properties: {

pricingTier: 'Free'

}

}

Altre informazioni sul riferimento Bicep del modello di ARM.

Modello ARM

Per disabilitare Microsoft Defender for Storage (versione classica) a livello di sottoscrizione con prezzi per transazione usando un modello di Resource Manager, aggiungere questo frammento JSON alla sezione resources del modello di Resource Manager:

{

"type": "Microsoft.Security/pricings",

"apiVersion": "2022-03-01",

"name": "StorageAccounts",

"properties": {

"pricingTier": "Free",

}

}

Altre informazioni sul riferimento AzAPI del modello di ARM.

PowerShell

Per disabilitare Microsoft Defender for Storage (versione classica) a livello di sottoscrizione con prezzi per transazione tramite PowerShell:

Se non è già disponibile, installare il modulo Azure Az PowerShell.

Usare il cmdlet

Connect-AzAccountper accedere all'account Azure. Altre informazioni sull'accesso ad Azure con Azure PowerShell. Disabilitare Microsoft Defender per Storage per la sottoscrizione con il cmdletSet-AzSecurityPricing:Set-AzSecurityPricing -Name "StorageAccounts" -PricingTier "Free"

Interfaccia della riga di comando di Azure

Per disabilitare Microsoft Defender per Archiviazione a livello di sottoscrizione con prezzi per transazione tramite l'interfaccia della riga di comando di Azure:

Se non è già disponibile, installare l'interfaccia della riga di comando di Azure.

Usare il comando

az loginper accedere all'account Azure. Altre informazioni sull'accesso ad Azure con l'interfaccia della riga di comando di Azure.Usare questi comandi per impostare l'ID sottoscrizione e il nome:

az account set --subscription "<subscriptionId or name>"Sostituire

<subscriptionId>con l'ID della sottoscrizione.Disabilitare Microsoft Defender per l'archiviazione per la sottoscrizione con il comando

az security pricing create:az security pricing create -n StorageAccounts --tier "free"

Suggerimento

È possibile usare il comando az security pricing show per visualizzare tutti i piani di Defender per il cloud abilitati per la sottoscrizione.

Per disabilitare il piano, impostare il valore della proprietà -tier su free.

Altre informazioni sul comando az security pricing create.

REST API

Per abilitare Microsoft Defender per l'archiviazione a livello di sottoscrizione con prezzi per transazione usando l'API REST di Microsoft Defender per il cloud, creare una richiesta PUT con questo endpoint e il corpo:

PUT https://management.azure.com/subscriptions/{subscriptionId}/providers/Microsoft.Security/pricings/StorageAccounts?api-version=2022-03-01

{

"properties": {

"pricingTier": "Standard",

"subPlan": "PerTransaction"

}

}

Sostituire {subscriptionId} con l'ID della sottoscrizione.

Per disabilitare il piano, impostare il valore della proprietà -pricingTier su Free e rimuovere il parametro subPlan.

Altre informazioni sull'aggiornamento dei piani di Defender con l'API REST in HTTP, Java, Go e JavaScript.

Passaggi successivi

- Consulta gli avvisi per Azure Storage

- Informazioni sulle funzionalità e sui vantaggi di Defender per l'archiviazione

- Vedere le Domande frequenti sulla versione classica di Defender per Archiviazione.