Gestire le raccomandazioni mcsb in Defender per il cloud

Microsoft Defender per il cloud valuta le risorse rispetto agli standard di sicurezza. Per impostazione predefinita, quando si esegue l'onboarding degli account cloud in Defender per il cloud, lo standard Microsoft Cloud Security Benchmark (MCSB) è abilitato. Defender per il cloud inizia a valutare il comportamento di sicurezza della risorsa rispetto ai controlli nello standard MCSB e rilascia raccomandazioni sulla sicurezza in base alle valutazioni.

Questo articolo descrive come gestire le raccomandazioni fornite da MCSB.

Prima di iniziare

Esistono due ruoli specifici in Defender per il cloud in grado di visualizzare e gestire gli elementi di sicurezza:

- Ruolo con autorizzazioni di lettura per la sicurezza: ha diritti per visualizzare gli elementi di Defender per il cloud, ad esempio raccomandazioni, avvisi, criteri e integrità. Non è possibile apportare modifiche.

- Amministratore della sicurezza: ha gli stessi diritti di visualizzazione del lettore di sicurezza. Può anche aggiornare i criteri di sicurezza e ignorare gli avvisi.

Nega e applica raccomandazioni

Deny viene usato per impedire la distribuzione di risorse che non sono conformi a MCSB. Ad esempio, se si dispone di un controllo Deny che specifica che un nuovo account di archiviazione deve soddisfare un determinato criterio, non può essere creato un account di archiviazione se non soddisfa tali criteri.

Enforce consente di sfruttare l'effetto DeployIfNotExist in Criteri di Azure e correggere automaticamente le risorse non conformi al momento della creazione.

Nota

L'applicazione e la negazione sono applicabili alle raccomandazioni di Azure e sono supportate in un subset di raccomandazioni.

Per esaminare le raccomandazioni che è possibile negare e applicare, nella pagina Criteri di sicurezza selezionare Benchmark di sicurezza cloud Microsoft e esaminare una raccomandazione per verificare se sono disponibili le azioni di negazione/imposizione.

Gestire le impostazioni delle raccomandazioni

Nota

- Se una raccomandazione è disabilitata, tutte le relative sottocomendazioni vengono escluse.

- Gli effetti disabilitati e Nega sono disponibili solo per l'ambiente Azure.

Nel portale di Defender per il cloud aprire la pagina Impostazioni ambiente.

Selezionare l'account cloud o l'account di gestione per cui si vogliono gestire le raccomandazioni mcsb.

Aprire la pagina Criteri di sicurezza e selezionare lo standard MCSB. Lo standard deve essere attivato.

Selezionare i puntini di sospensione >Gestisci raccomandazioni.

Accanto alla raccomandazione pertinente, selezionare il menu con i puntini di sospensione, selezionare Gestisci effetto e parametri.

- Per attivare una raccomandazione, selezionare Controlla.

- Per disattivare un consiglio, selezionare Disabilitato

- Per negare o applicare una raccomandazione, selezionare Nega.

Applicare una raccomandazione

È possibile applicare una raccomandazione solo dalla pagina dei dettagli della raccomandazione.

Nel portale di Defender per il cloud aprire la pagina Consigli e selezionare la raccomandazione pertinente.

Nel menu in alto selezionare Applica.

Seleziona Salva.

L'impostazione diventa effettiva immediatamente, ma le raccomandazioni verranno aggiornate in base all'intervallo di aggiornamento (fino a 12 ore).

Modificare parametri aggiuntivi

È possibile configurare parametri aggiuntivi per alcune raccomandazioni. Ad esempio, le raccomandazioni per la registrazione diagnostica hanno un periodo di conservazione predefinito di un giorno. È possibile modificare il valore predefinito.

Nella pagina dei dettagli della raccomandazione la colonna Parametri aggiuntivi indica se una raccomandazione ha associato parametri aggiuntivi.

- Impostazione predefinita : la raccomandazione è in esecuzione con la configurazione predefinita

- Configurato : la configurazione della raccomandazione viene modificata dai valori predefiniti

- Nessuno: la raccomandazione non richiede alcuna configurazione aggiuntiva

Accanto alla raccomandazione MCSB, selezionare il menu con i puntini di sospensione, selezionare Gestisci effetto e parametri.

In Parametri aggiuntivi configurare i parametri disponibili con nuovi valori.

Seleziona Salva.

Per ripristinare le modifiche, selezionare Ripristina per impostazione predefinita per ripristinare il valore predefinito per la raccomandazione.

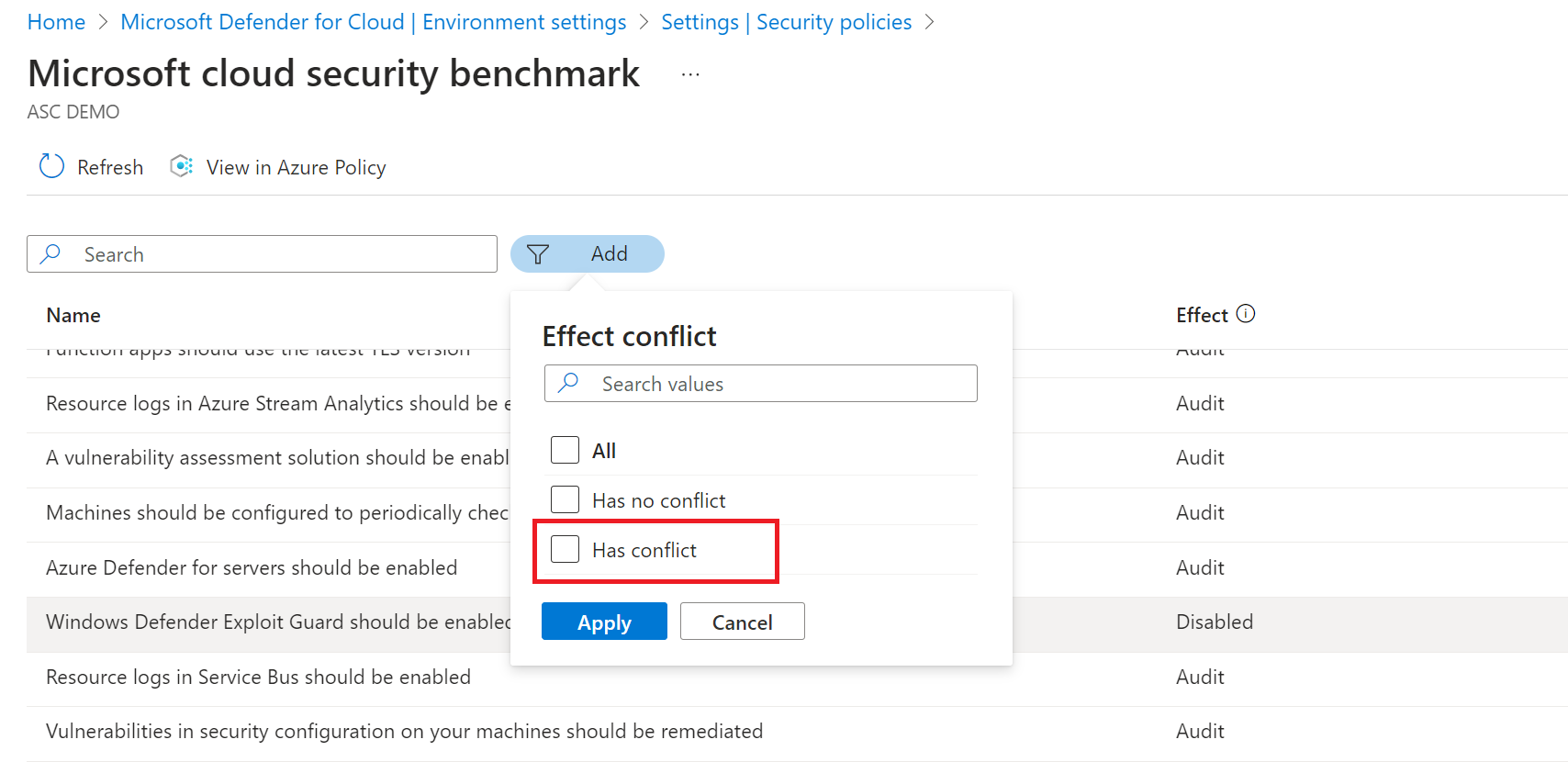

Identificare i potenziali conflitti

I potenziali conflitti possono verificarsi quando si hanno più assegnazioni di standard con valori diversi.

Per identificare i conflitti nelle azioni effettive, in Aggiungi selezionare Conflitto effetto Conflitto> per identificare eventuali conflitti.

Per identificare i conflitti in parametri aggiuntivi, in Aggiungi selezionare Conflitto> di parametri aggiuntivi Per identificare eventuali conflitti.

Se vengono rilevati conflitti, in Impostazioni raccomandazione selezionare il valore richiesto e salvare.

Tutte le assegnazioni nell'ambito verranno allineate alla nuova impostazione, risolvendo il conflitto.

Passaggi successivi

Questa pagina illustra i criteri di sicurezza. Per informazioni correlate, vedere le pagine seguenti:

- Informazioni su come impostare i criteri con PowerShell

- Informazioni su come modificare i criteri di sicurezza in Criteri di Azure

- Informazioni su come impostare criteri tra sottoscrizioni o gruppi di gestione usando Criteri di Azure

- Informazioni su come abilitare Defender per il cloud in tutte le sottoscrizioni in un gruppo di gestione

Commenti e suggerimenti

Presto disponibile: Nel corso del 2024 verranno gradualmente disattivati i problemi di GitHub come meccanismo di feedback per il contenuto e ciò verrà sostituito con un nuovo sistema di feedback. Per altre informazioni, vedere https://aka.ms/ContentUserFeedback.

Invia e visualizza il feedback per