Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Microsoft Defender per il cloud fornisce l'analisi dei segreti per le macchine virtuali e per le distribuzioni cloud, per ridurre il rischio di spostamento laterale.

Questo articolo illustra come identificare e correggere i rischi per la sicurezza con i segreti della distribuzione cloud.

Prerequisiti

Un account Azure. Se non si ha già un account Azure, è possibile creare l'account Gratuito di Azure oggi stesso.

Defender per il cloud deve essere disponibile nella sottoscrizione di Azure.

L'analisi automatica senza agente deve essere abilitata.

Correggere i segreti con percorsi di attacco

L'analisi del percorso di attacco è un algoritmo basato su grafo che analizza il grafico della sicurezza cloud per esporre percorsi sfruttabili che gli utenti malintenzionati possono usare per raggiungere asset ad alto impatto.

Accedere al portale di Azure.

Passare a >Percorso attacco.

Selezionare il percorso di attacco pertinente.

Seguire la procedura di correzione per correggere il percorso di attacco.

Correggere i segreti con le raccomandazioni

Se viene trovato un segreto nella risorsa, tale risorsa attiva una raccomandazione affiliata che si trova nel controllo di sicurezza Correggere le vulnerabilità nella pagina Raccomandazioni Defender per il cloud.

Defender per il cloud fornisce una serie di raccomandazioni sulla sicurezza dei segreti di distribuzione cloud.

Accedere al portale di Azure.

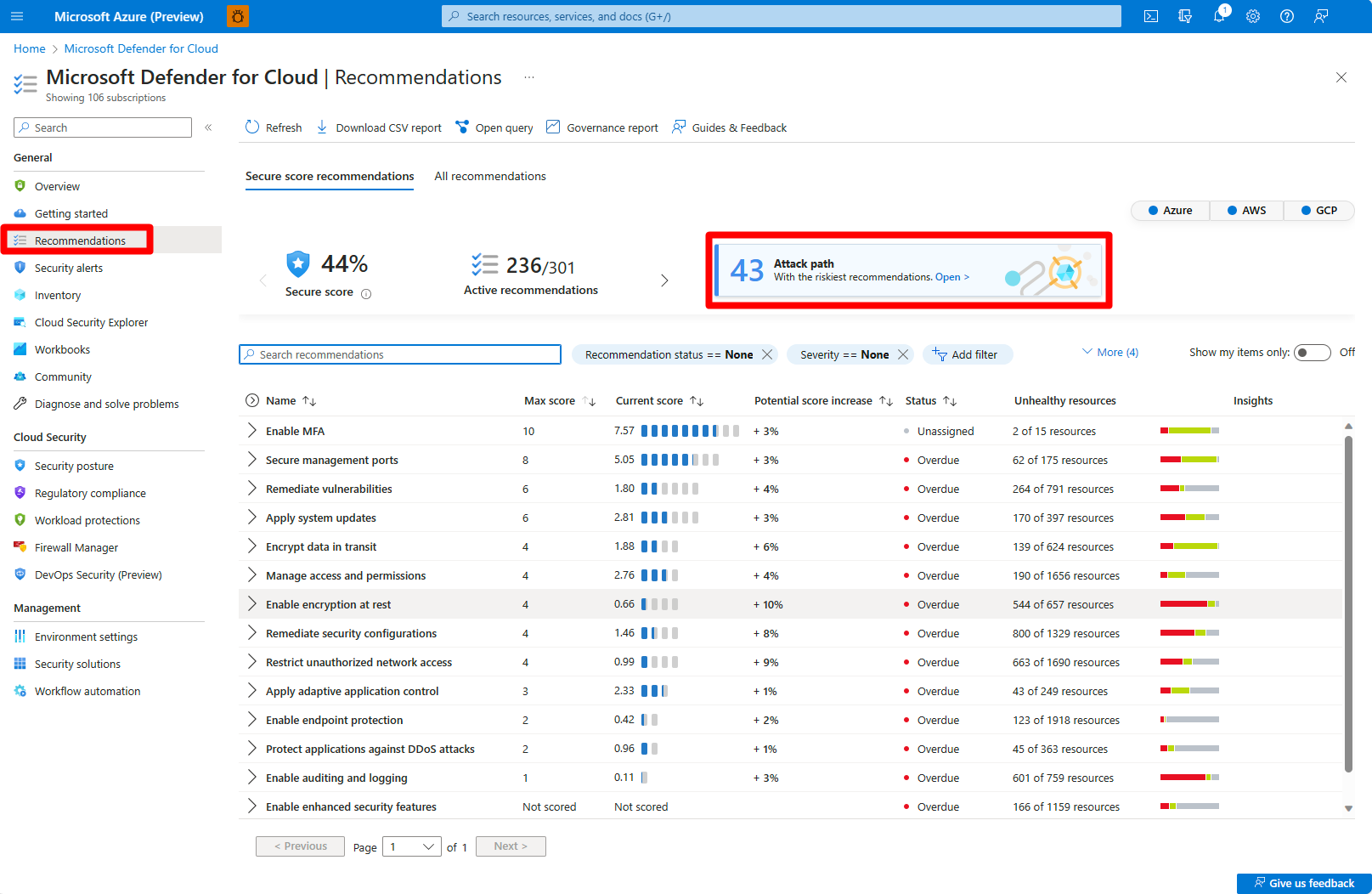

Passare a Microsoft Defender per il cloud>Consigli.

Espandere il controllo di sicurezza Correzione delle vulnerabilità.

Selezionare una delle raccomandazioni pertinenti.

Espandere Risorse interessate per esaminare l'elenco di tutte le risorse che contengono segreti.

Nella sezione Risultati selezionare un segreto per visualizzare informazioni dettagliate sul segreto.

Espandere Procedura di correzione e seguire i passaggi elencati.

Espandere Risorse interessate per esaminare le risorse interessate da questo segreto.

(Facoltativo) È possibile selezionare una risorsa interessata per visualizzare le informazioni della risorsa.

I segreti che non dispongono di un percorso di attacco noto vengono definiti .secrets without an identified target resource

Correggere i segreti con Cloud Security Explorer

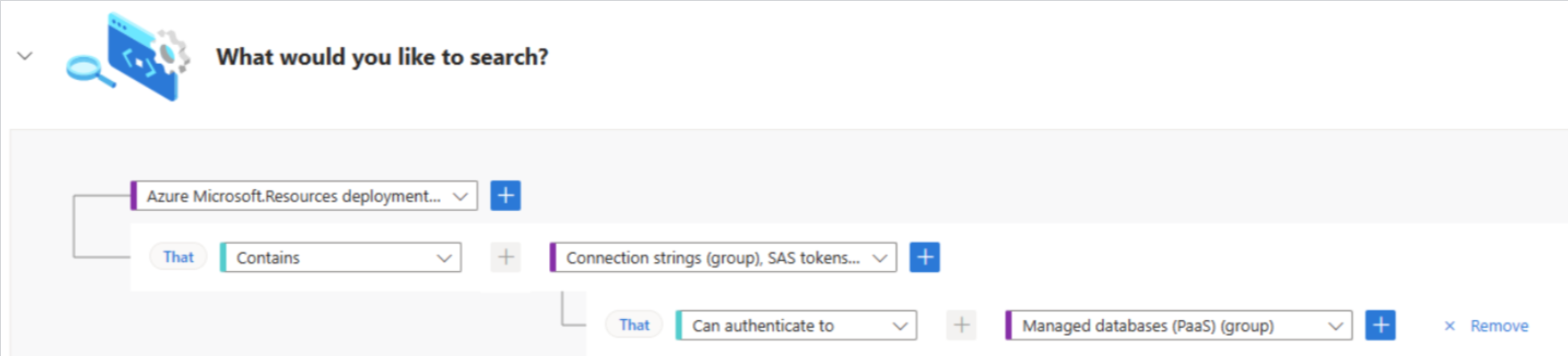

Cloud Security Explorer consente di identificare in modo proattivo potenziali rischi per la sicurezza all'interno dell'ambiente cloud. A tale scopo, eseguire una query sul grafico della sicurezza cloud.

Accedere al portale di Azure.

Passare a Microsoft Defender per il cloud> Cloud Security Explorer.

Creare una query per cercare i segreti nelle distribuzioni cloud. A tale scopo, selezionare un tipo di risorsa e quindi selezionare i tipi di segreto da trovare. Ad esempio:

Correggere i segreti nell'inventario delle risorse

L'inventario degli asset mostra il comportamento di sicurezza delle risorse connesse a Defender per il cloud. È possibile visualizzare i segreti individuati in un computer specifico.

Accedere al portale di Azure.

Passare a Microsoft Defender per il cloud> Inventory.

Selezionare la macchina virtuale pertinente.

Passare alla scheda Segreti .

Esaminare ogni segreto di testo non crittografato visualizzato con i metadati pertinenti.

Selezionare un segreto per visualizzare dettagli aggiuntivi del segreto.

Diversi tipi di segreti hanno set diversi di informazioni aggiuntive. Ad esempio, per le chiavi private SSH in testo non crittografato, le informazioni includono chiavi pubbliche correlate (mapping tra la chiave privata al file delle chiavi autorizzate individuate o mappate a una macchina virtuale diversa che contiene lo stesso identificatore di chiave privata SSH).