Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Una delle principali sfide per i team di sicurezza oggi è il numero di problemi di sicurezza giornalieri. Numerosi problemi di sicurezza devono essere risolti, ma le risorse non sono sufficienti.

le funzionalità di sicurezza contestuali di Defender per il cloud aiutano i team di sicurezza a valutare il rischio alla base di ogni problema di sicurezza e identificare i problemi di rischio più elevati che richiedono una risoluzione immediata. Defender per il cloud aiuta i team di sicurezza a ridurre efficacemente il rischio di violazioni con impatto.

Tutte queste funzionalità sono disponibili come parte del piano Defender Cloud Security Posture Management (Defender CSPM). Richiedono di abilitare la scansione senza agente per le macchine virtuali (VM) oppure la funzionalità di valutazione della vulnerabilità nel Defender for Servers plan.

Accedere ai percorsi degli attacchi e a Esploratore di sicurezza

Nel portale di Azure è possibile accedere a queste funzionalità tramite:

- Analisi del percorso di attacco: Passare a Microsoft Defender per il cloud>Analisi del percorso di attacco

- Cloud Security Explorer: Passare a Microsoft Defender per il cloud>Cloud Security Explorer

Che cos'è il grafico della sicurezza del cloud?

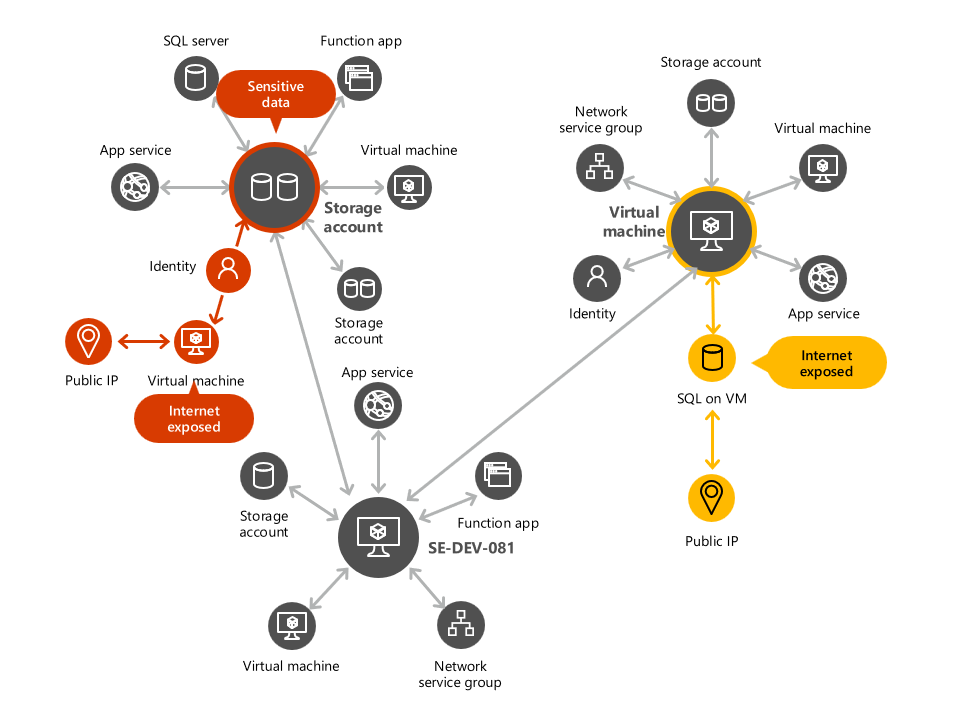

Il grafico della sicurezza cloud è un motore contestuale basato su grafico all'interno di Defender per il cloud. Il grafico della sicurezza cloud raccoglie i dati dall'ambiente multicloud e da altre origini. Ad esempio, include inventario degli asset cloud, connessioni, possibilità di spostamento laterale, esposizione a Internet, autorizzazioni, connessioni di rete, vulnerabilità e altro ancora. I dati raccolti compilano un grafico che rappresenta l'ambiente multicloud.

Defender per il cloud usa il grafico generato per eseguire un'analisi del percorso di attacco e individuare i problemi più rischiosi nell'ambiente. È anche possibile eseguire query sul grafico usando Cloud Security Explorer.

Altre informazioni su come Defender per il cloud raccoglie e protegge i dati.

Che cos'è un percorso di attacco?

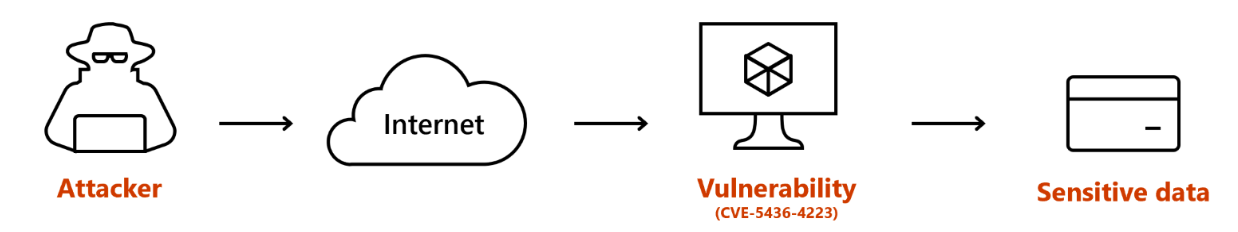

Un percorso di attacco è una serie di passaggi usati da un potenziale utente malintenzionato per violare l'ambiente e accedere alle risorse. I percorsi di attacco si concentrano su minacce reali, guidate dall'esterno e sfruttabili che gli avversari potrebbero usare per compromettere l'organizzazione. Un percorso di attacco inizia da un punto di ingresso esterno, ad esempio una risorsa vulnerabile esposta da Internet. Il percorso di attacco segue lo spostamento laterale disponibile all'interno dell'ambiente multicloud, ad esempio l'uso di identità associate con autorizzazioni per altre risorse. Il percorso di attacco continua fino a quando l'utente malintenzionato non raggiunge una destinazione critica, ad esempio i database contenenti dati sensibili.

la funzionalità di analisi del percorso di attacco di Defender per il cloud usa il grafico della sicurezza cloud e un algoritmo proprietario per trovare punti di ingresso sfruttabili che iniziano all'esterno dell'organizzazione e i passaggi che un utente malintenzionato può eseguire per raggiungere gli asset vitali. Ciò consente di tagliare il rumore e agire più velocemente enfatizzando solo le minacce più urgenti, avviate esternamente e sfruttabili. L'algoritmo espone i percorsi di attacco e suggerisce raccomandazioni per risolvere i problemi, interrompendo il percorso di attacco e impedendo una violazione.

L'analisi del percorso di attacco espande il rilevamento delle minacce cloud per coprire un'ampia gamma di risorse cloud, tra cui account di archiviazione, contenitori, ambienti serverless, repository non protetti, API (Application Programming Interface) non gestite e agenti di intelligenza artificiale . Ogni percorso di attacco viene creato da una debolezza reale e sfruttabile, ad esempio endpoint esposti, impostazioni di accesso non configurate correttamente o credenziali perse. Ciò consente di garantire che le minacce identificate riflettano scenari di rischio reali. Analizzando i dati di configurazione cloud ed eseguendo analisi di raggiungibilità attive, il sistema verifica se le esposizioni sono accessibili dall'esterno dell'ambiente. In questo modo si riducono i falsi positivi e si evidenziano le minacce che sono sia reali che utilizzabili.

La funzionalità di analisi del percorso di attacco analizza il grafico di sicurezza cloud univoco di ogni cliente per individuare punti di ingresso sfruttabili. Se viene trovato un punto di ingresso, l'algoritmo cerca potenziali passaggi successivi che un utente malintenzionato potrebbe eseguire per raggiungere le risorse critiche. Questi percorsi di attacco vengono presentati nella pagina di analisi del percorso di attacco in Defender per il cloud e nelle raccomandazioni applicabili.

Ogni cliente vede i percorsi di attacco univoci in base all'ambiente multicloud unico. Usando la funzionalità di analisi del percorso di attacco in Defender per il cloud, è possibile identificare i problemi che potrebbero causare una violazione. È anche possibile correggere qualsiasi problema trovato in base al rischio più alto. Il rischio si basa su fattori come l'esposizione a Internet, le autorizzazioni e lo spostamento laterale.

Informazioni su come usare l'analisi del percorso di attacco.

Che cos'è Cloud Security Explorer?

Con Cloud Security Explorer è possibile eseguire query basate su grafo nel grafico della sicurezza cloud per identificare in modo proattivo i rischi per la sicurezza negli ambienti multicloud. Il team di sicurezza può usare il generatore di query per individuare i rischi in base al contesto specifico dell'organizzazione.

Cloud Security Explorer consente l'esplorazione proattiva. È possibile cercare i rischi per la sicurezza all'interno dell'organizzazione eseguendo query di ricerca del percorso basate su grafo sui dati di sicurezza contestuali forniti da Defender per il cloud, ad esempio errori di configurazione del cloud, vulnerabilità, contesto delle risorse, possibilità di spostamento laterale tra le risorse e altro ancora.

Imparare a usare Cloud Security Explorer o vedere l'elenco dei componenti del grafico di sicurezza del cloud.