Agenti macOS self-hosted

Azure DevOps Services | Azure DevOps Server 2022 - Azure DevOps Server 2019

Questo articolo fornisce indicazioni per l'uso del software agente 3.x con Azure DevOps Services e le versioni correnti di Azure DevOps Server. Per un elenco delle versioni di Azure DevOps Server che supportano l'agente 3.x, vedere Does Azure DevOps Server support the 3.x agent .for a list of Azure DevOps Server versions that support the 3.x agent, see Does Azure DevOps Server support the 3.x agent.

Per compilare e distribuire app Xcode o progetti Xamarin.iOS, è necessario almeno un agente macOS. Questo agente può anche compilare e distribuire app Java e Android.

Nota

Questo articolo descrive come configurare un agente self-hosted. Se si usa Azure DevOps Services e un agente ospitato da Microsoft soddisfa le proprie esigenze, è possibile ignorare la configurazione di un agente macOS self-hosted.

Informazioni sugli agenti

Se si conosce già cos'è un agente e come funziona, è possibile passare direttamente alle sezioni seguenti. Tuttavia, per altre informazioni su come funzionano e su come funzionano, vedere Gli agenti di Azure Pipelines.

Verificare i prerequisiti

- Sistemi operativi supportati

- x64

- macOS 10.15 "Catalina"

- macOS 11.0 "Big Sur"

- macOS 12.0 "Monterey"

- macOS 13.0 "Ventura"

- macOS 14.0 "Sonoma"

- ARM64

- macOS 11.0 "Big Sur"

- macOS 12.0 "Monterey"

- macOS 13.0 "Ventura"

- macOS 14.0 "Sonoma"

- x64

- Git - Git 2.9.0 o versione successiva (versione più recente consigliata: è possibile eseguire facilmente l'installazione con Homebrew)

- .NET : il software agente viene eseguito in .NET 6, ma installa la propria versione di .NET, quindi non esiste alcun prerequisito .NET.

- TFVC : se si sta creando da un repository TFVC, vedere Prerequisiti del controllo della versione di Team Foundation.

Preparare le autorizzazioni

Se si esegue la compilazione da un repository Subversion, è necessario installare il client Subversion nel computer.

È consigliabile eseguire manualmente l'installazione dell'agente la prima volta. Dopo aver appreso il funzionamento degli agenti o se si vuole automatizzare la configurazione di molti agenti, è consigliabile usare la configurazione automatica.

Sicurezza delle informazioni per gli agenti self-hosted

L'utente che configura l'agente richiede autorizzazioni di amministratore del pool, ma l'utente che esegue l'agente non lo esegue.

Le cartelle controllate dall'agente devono essere limitate al minor numero possibile di utenti perché contengono segreti che potrebbero essere decrittografati o esfiltrati.

L'agente di Azure Pipelines è un prodotto software progettato per eseguire il codice scaricato da origini esterne. È intrinsecamente un obiettivo per gli attacchi REMOTE Code Execution (RCE).

È quindi importante considerare il modello di minaccia che circonda ogni singolo utilizzo degli agenti pipeline per eseguire il lavoro e decidere quali sono le autorizzazioni minime che possono essere concesse all'utente che esegue l'agente, al computer in cui viene eseguito l'agente, agli utenti che dispongono dell'accesso in scrittura alla definizione della pipeline, ai repository Git in cui è archiviato il yaml, o il gruppo di utenti che controllano l'accesso al pool per le nuove pipeline.

È consigliabile che l'identità che esegue l'agente sia diversa dall'identità con le autorizzazioni per connettere l'agente al pool. L'utente che genera le credenziali (e altri file correlati all'agente) è diverso dall'utente che deve leggerli. Pertanto, è più sicuro considerare attentamente l'accesso concesso al computer agente stesso e le cartelle dell'agente che contengono file sensibili, ad esempio log e artefatti.

È opportuno concedere l'accesso alla cartella dell'agente solo per gli amministratori DevOps e l'identità utente che esegue il processo dell'agente. Amministrazione istrators potrebbe dover analizzare il file system per comprendere gli errori di compilazione o ottenere i file di log per poter segnalare gli errori di Azure DevOps.

Decidere quale utente si userà

Come passaggio una tantum, è necessario registrare l'agente. Un utente autorizzato ad amministrare la coda dell'agente deve completare questi passaggi. L'agente non userà le credenziali di questa persona nel funzionamento quotidiano, ma è necessario completare la registrazione. Altre informazioni sul modo in cui gli agenti comunicano.

Verificare che l'utente disponga dell'autorizzazione

Assicurarsi che l'account utente che si intende usare abbia l'autorizzazione per registrare l'agente.

L'utente è proprietario dell'organizzazione di Azure DevOps o TFS o amministratore di Azure DevOps Server? Fermati qui, hai l'autorizzazione.

Altrimenti:

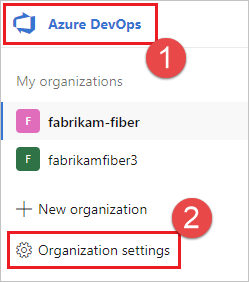

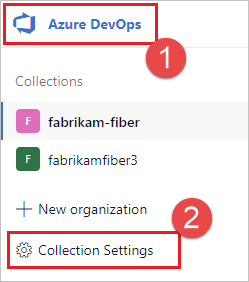

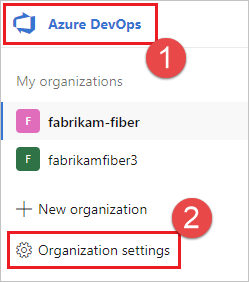

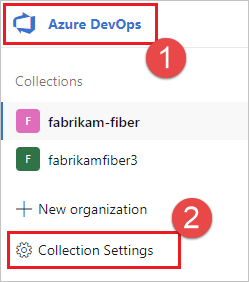

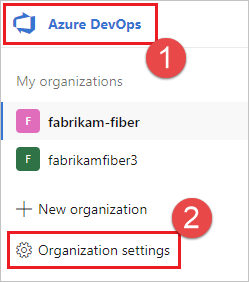

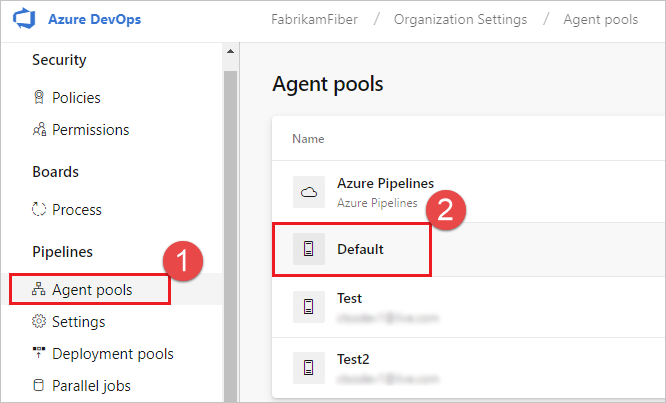

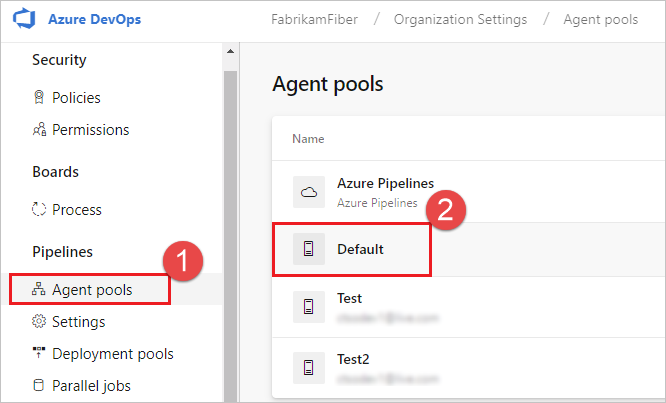

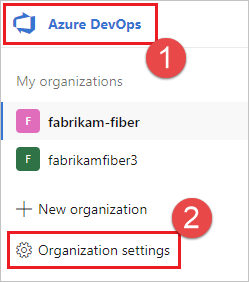

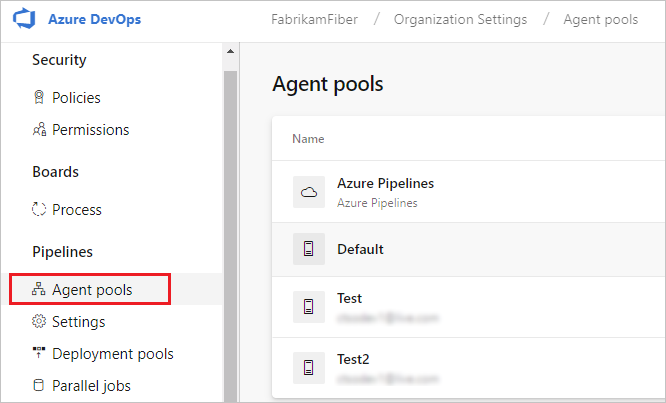

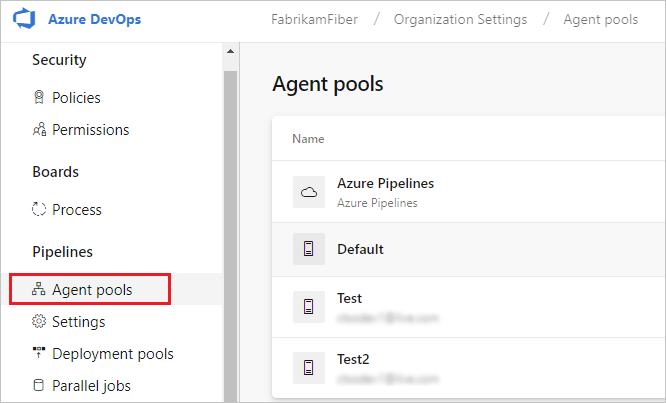

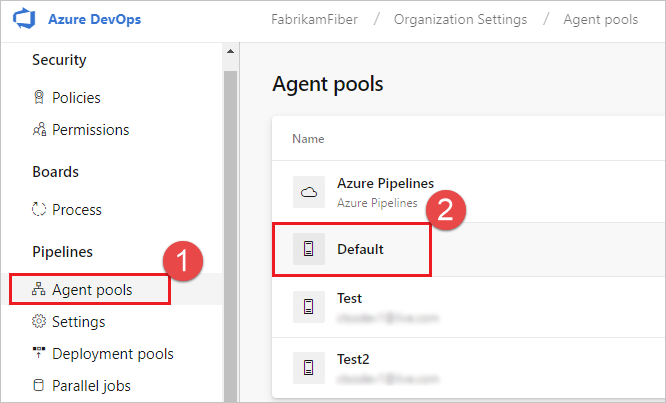

Aprire un browser e passare alla scheda Pool di agenti per l'organizzazione di Azure Pipelines o il server Azure DevOps o TFS:

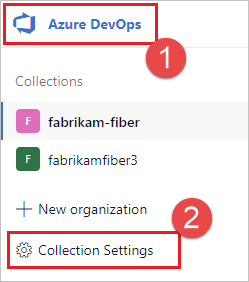

Accedere all'organizzazione (

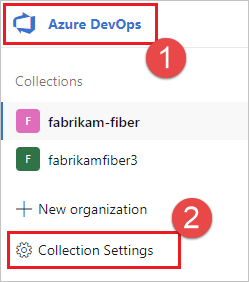

https://dev.azure.com/{yourorganization}).Scegliere Azure DevOps, Impostazioni organizzazione.

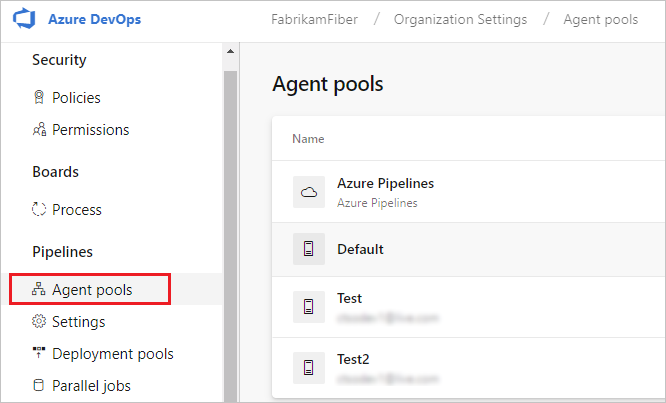

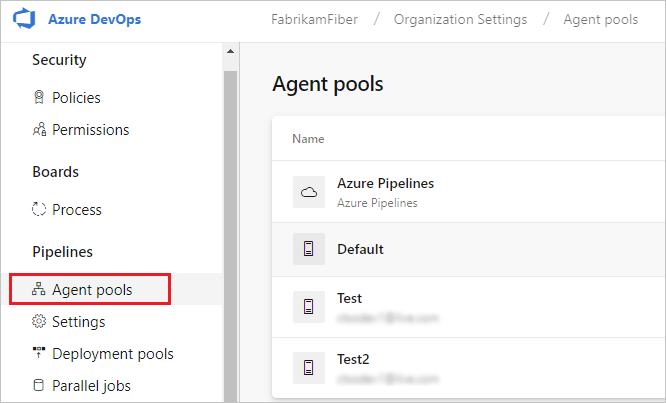

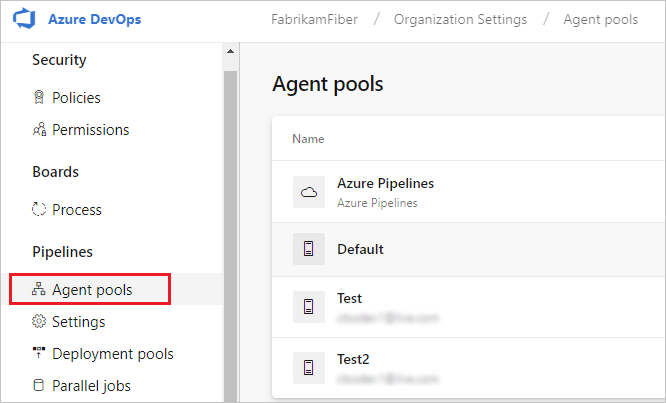

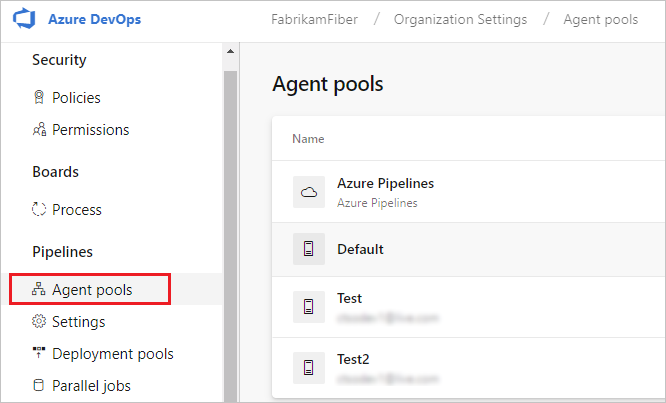

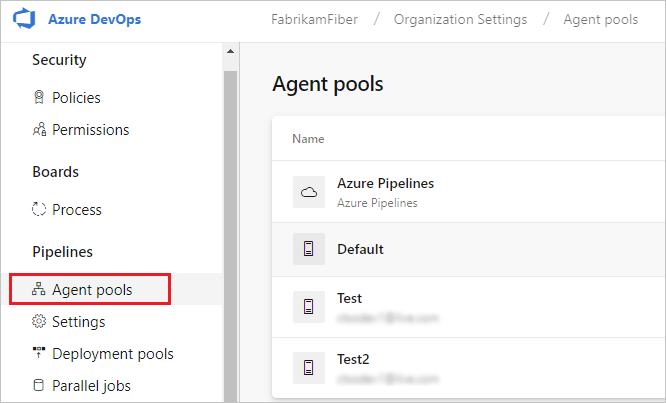

Scegliere Pool di agenti.

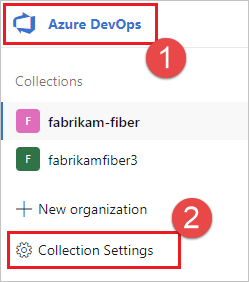

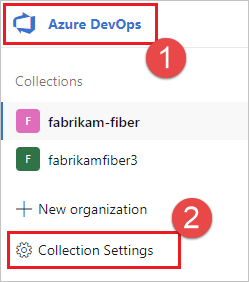

Accedere alla raccolta di progetti (

http://your-server/DefaultCollection).Scegliere Azure DevOps, Impostazioni raccolta.

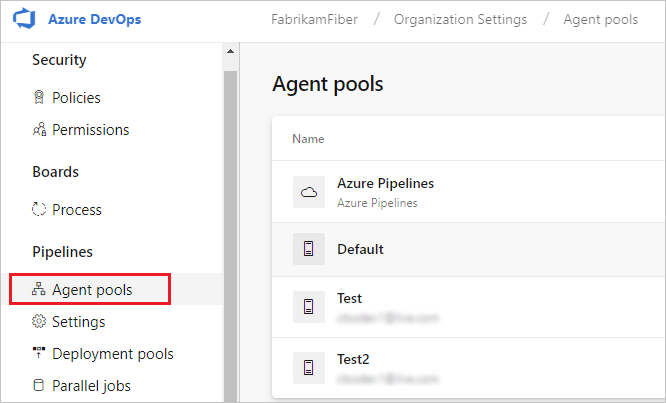

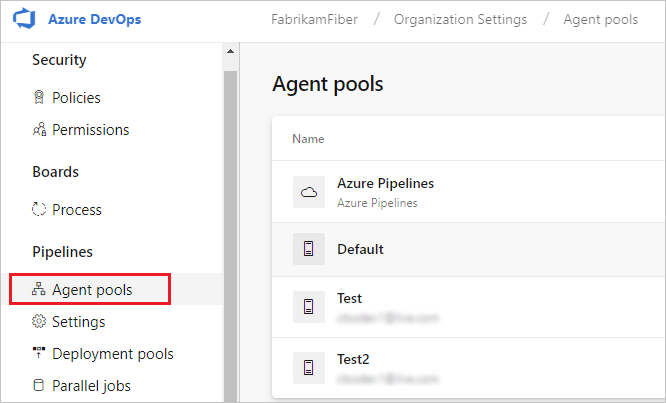

Scegliere Pool di agenti.

Scegliere Azure DevOps, Impostazioni raccolta.

Scegliere Pool di agenti.

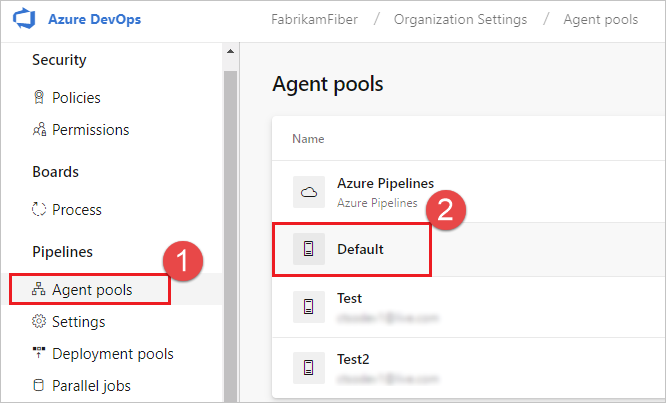

Selezionare il pool sul lato destro della pagina e quindi fare clic su Sicurezza.

Se l'account utente che si intende usare non viene visualizzato, ottenere un amministratore per aggiungerlo. L'amministratore può essere un amministratore del pool di agenti, un proprietario dell'organizzazione di Azure DevOps o un amministratore di TFS o azure DevOps Server.

Se si tratta di un agente del gruppo di distribuzione, l'amministratore può essere un amministratore del gruppo di distribuzione, un proprietario dell'organizzazione di Azure DevOps o un amministratore di TFS o Azure DevOps Server.

È possibile aggiungere un utente al ruolo di amministratore del gruppo di distribuzione nella scheda Sicurezza della pagina Gruppi di distribuzione in Azure Pipelines.

Nota

Se viene visualizzato un messaggio simile al seguente: Non è stato possibile aggiungere l'identità. Provare un'identità diversa. Probabilmente sono stati eseguiti i passaggi precedenti per un proprietario dell'organizzazione o tfs o amministratore di Azure DevOps Server. Non hai bisogno di fare niente; si dispone già dell'autorizzazione per amministrare il pool di agenti.

Scaricare e configurare l'agente

Azure Pipelines

Accedere al computer usando l'account per cui sono state preparate le autorizzazioni, come illustrato nella sezione precedente.

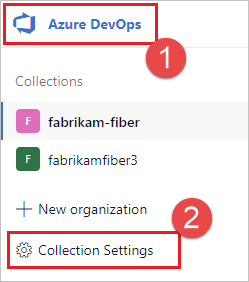

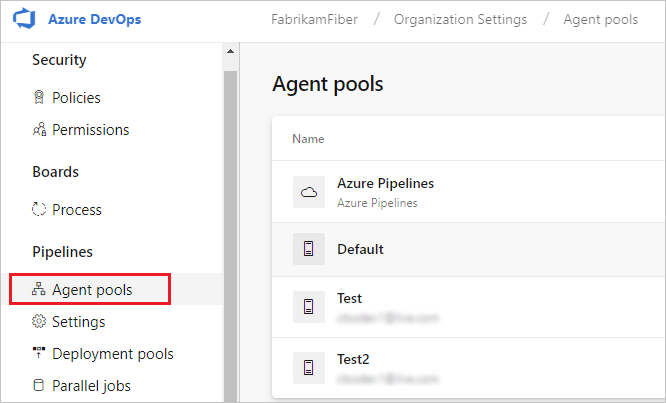

Nel Web browser accedere ad Azure Pipelines e passare alla scheda Pool di agenti:

Accedere all'organizzazione (

https://dev.azure.com/{yourorganization}).Scegliere Azure DevOps, Impostazioni organizzazione.

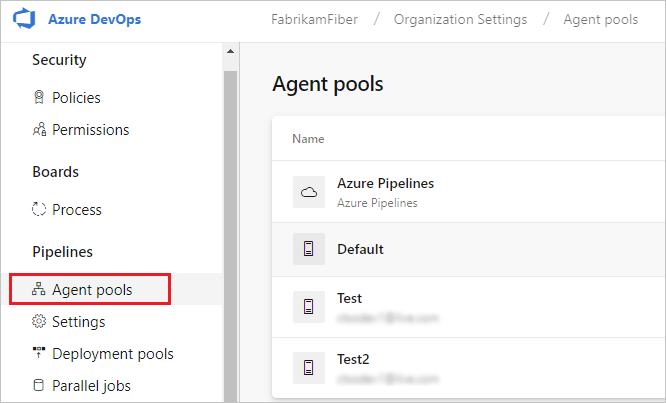

Scegliere Pool di agenti.

Accedere alla raccolta di progetti (

http://your-server/DefaultCollection).Scegliere Azure DevOps, Impostazioni raccolta.

Scegliere Pool di agenti.

Scegliere Azure DevOps, Impostazioni raccolta.

Scegliere Pool di agenti.

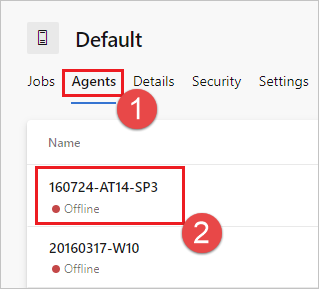

Selezionare il pool predefinito, selezionare la scheda Agenti e scegliere Nuovo agente.

Nella finestra di dialogo Recupera l'agente fare clic su macOS.

Fare clic sul pulsante Download.

Seguire le istruzioni visualizzate.

Cancellare l'attributo esteso nel file tar:

xattr -c vsts-agent-osx-x64-V.v.v.tar.gz.Decomprimere l'agente nella directory desiderata.

cdin tale directory ed eseguire./config.sh. Assicurarsi che il percorso della directory non contenga spazi perché gli strumenti e gli script non sempre utilizzano spazi di escape appropriati.

URL server

Azure Pipelines: https://dev.azure.com/{your-organization}

Azure DevOps Server: https://{your_server}/tfs

Tipo di autenticazione

Quando si registra un agente, scegliere tra i tipi di autenticazione seguenti e l'installazione dell'agente richiede le informazioni aggiuntive specifiche necessarie per ogni tipo di autenticazione. Per altre informazioni, vedere Opzioni di autenticazione dell'agente self-hosted.

- Token di accesso personale

- Connessione alternativa a Azure DevOps Server o TFS usando l'autenticazione di base. Quando si seleziona Alternativo , verranno richieste le credenziali.

Eseguire in modo interattivo

Per indicazioni su se eseguire l'agente in modalità interattiva o come servizio, vedere Agents: Interactive vs. Service.

Per eseguire l'agente in modo interattivo:

Se l'agente è stato eseguito come servizio, disinstallare il servizio.

Eseguire l'agente.

./run.sh

Per riavviare l'agente, premere CTRL+C e quindi eseguire run.sh per riavviarlo.

Per usare l'agente, eseguire un processo usando il pool dell'agente. Se non è stato scelto un pool diverso, l'agente viene inserito nel pool predefinito .

Eseguire una sola volta

Per gli agenti configurati per l'esecuzione interattiva, è possibile scegliere di fare in modo che l'agente accetti un solo processo. Per l'esecuzione in questa configurazione:

./run.sh --once

Gli agenti in questa modalità accettano un solo processo e quindi si attivano normalmente (utile per l'esecuzione in un servizio come Istanze di Azure Container).

Esecuzione come servizio avviato

Viene fornito lo script per l'esecuzione ./svc.sh e la gestione dell'agente come launchd servizio LaunchAgent. Questo script viene generato dopo la configurazione dell'agente. Il servizio ha accesso all'interfaccia utente per eseguire i test dell'interfaccia utente.

Nota

Se si preferisce altri approcci, è possibile usare qualsiasi tipo di meccanismo di servizio preferito. Vedere File di servizio.

OAuth

Nella sezione seguente questi token vengono sostituiti:

{agent-name}{tfs-name}

Ad esempio, è stato configurato un agente (come illustrato nell'esempio precedente) con il nome our-osx-agent. Negli esempi seguenti è {tfs-name} possibile:

Azure Pipelines: il nome dell'organizzazione. Ad esempio, se ci si connette a

https://dev.azure.com/fabrikam, il nome del servizio saràvsts.agent.fabrikam.our-osx-agentTFS: nome del server TFS AT locale. Ad esempio, se ci si connette a

http://our-server:8080/tfs, il nome del servizio saràvsts.agent.our-server.our-osx-agent

Comandi

Passare alla directory dell'agente

Ad esempio, se è stato installato nella myagent sottocartella della home directory:

cd ~/myagent$

Installare

Comando:

./svc.sh install

Questo comando crea un launchd plist che punta a ./runsvc.sh. Questo script configura l'ambiente (altri dettagli nella sezione seguente) e avvia l'host dell'agente.

Inizio

Comando:

./svc.sh start

Output:

starting vsts.agent.{tfs-name}.{agent-name}

status vsts.agent.{tfs-name}.{agent-name}:

/Users/{your-name}/Library/LaunchAgents/vsts.agent.{tfs-name}.{agent-name}.plist

Started:

13472 0 vsts.agent.{tfs-name}.{agent-name}

Il numero sinistro è il pid se il servizio è in esecuzione. Se il secondo numero non è zero, si è verificato un problema.

Status

Comando:

./svc.sh status

Output:

status vsts.agent.{tfs-name}.{agent-name}:

/Users/{your-name}/Library/LaunchAgents/vsts.{tfs-name}.{agent-name}.testsvc.plist

Started:

13472 0 vsts.agent.{tfs-name}.{agent-name}

Il numero sinistro è il pid se il servizio è in esecuzione. Se il secondo numero non è zero, si è verificato un problema.

Arresta

Comando:

./svc.sh stop

Output:

stopping vsts.agent.{tfs-name}.{agent-name}

status vsts.agent.{tfs-name}.{agent-name}:

/Users/{your-name}/Library/LaunchAgents/vsts.{tfs-name}.{agent-name}.testsvc.plist

Stopped

Disinstalla

È consigliabile arrestarsi prima della disinstallazione.

Comando:

./svc.sh uninstall

Accesso e blocco automatici

In genere, il servizio agente viene eseguito solo dopo l'accesso dell'utente. Se si vuole che il servizio agente venga avviato automaticamente al riavvio del computer, è possibile configurare il computer per l'accesso automatico e il blocco all'avvio. Vedi Impostare il Mac per l'accesso automatico durante l'avvio - Supporto Apple.

Nota

Per altre informazioni, vedere il blog Terminally Geeky: usare l'accesso automatico in modo più sicuro. Il file con estensione plist indicato in tale blog potrebbe non essere più disponibile all'origine, ma una copia è disponibile qui: Lifehacker - Make OS X load your desktop before you log in.

Aggiornamento delle variabili di ambiente

Quando si configura il servizio, viene creato uno snapshot di alcune variabili di ambiente utili per l'utente di accesso corrente, ad esempio PATH, LANG, JAVA_HOME, ANT_HOME e MYSQL_PATH. Se è necessario aggiornare le variabili, ad esempio dopo l'installazione di un nuovo software:

./env.sh

./svc.sh stop

./svc.sh start

Lo snapshot delle variabili di ambiente viene archiviato nel file nella .env directory radice dell'agente, è anche possibile modificare il file direttamente per applicare le modifiche delle variabili di ambiente.

Eseguire le istruzioni prima dell'avvio del servizio

È anche possibile eseguire istruzioni e comandi personalizzati da eseguire all'avvio del servizio. Ad esempio, è possibile configurare l'ambiente o chiamare script.

Modificare

runsvc.sh.Sostituire la riga seguente con le istruzioni:

# insert anything to setup env when running as a service

File di servizio

Quando si installa il servizio, vengono inseriti alcuni file di servizio.

File del servizio plist

Viene creato un file di servizio con estensione plist:

~/Library/LaunchAgents/vsts.agent.{tfs-name}.{agent-name}.plist

Ad esempio:

~/Library/LaunchAgents/vsts.agent.fabrikam.our-osx-agent.plist

./svc.sh install genera questo file da questo modello: ./bin/vsts.agent.plist.template

File con estensione service

./svc.sh start trova il servizio leggendo il .service file, che contiene il percorso del file del servizio plist descritto in precedenza.

Meccanismi di servizio alternativi

Lo script è un modo pratico per eseguire e gestire l'agente ./svc.sh come launchd servizio LaunchAgent. Ma è possibile usare qualsiasi tipo di meccanismo di servizio preferito.

È possibile usare il modello descritto in precedenza per facilitare la generazione di altri tipi di file di servizio. Ad esempio, si modifica il modello per generare un servizio in esecuzione come daemon di avvio se non sono necessari test dell'interfaccia utente e non si vuole configurare l'accesso e il blocco automatici. Vedere Apple Developer Library: Creating Launch Daemons and Agents (Libreria per sviluppatori Apple: Creazione di daemon e agenti di avvio).

Sostituire un agente

Per sostituire un agente, seguire la procedura Scarica e configurare di nuovo l'agente .

Quando si configura un agente con lo stesso nome di un agente già esistente, viene chiesto se si vuole sostituire l'agente esistente. Se si risponde Y, assicurarsi di rimuovere l'agente (vedere di seguito) che si sta sostituendo. In caso contrario, dopo alcuni minuti di conflitti, uno degli agenti verrà arrestato.

Rimuovere e riconfigurare un agente

Per rimuovere l'agente:

Arrestare e disinstallare il servizio come illustrato nella sezione precedente.

Rimuovere l'agente.

./config.sh removeImmetti le tue credenziali.

Dopo aver rimosso l'agente, è possibile configurarlo di nuovo.

Configurazione automatica

L'agente può essere configurato da uno script senza alcun intervento umano.

È necessario passare --unattended e le risposte a tutte le domande.

Per configurare un agente, deve conoscere l'URL dell'organizzazione o la raccolta e le credenziali di un utente autorizzato a configurare gli agenti.

Tutte le altre risposte sono facoltative.

È possibile specificare qualsiasi parametro della riga di comando usando invece una variabile di ambiente: inserire il nome in lettere maiuscole e anteporre VSTS_AGENT_INPUT_.

Ad esempio, VSTS_AGENT_INPUT_PASSWORD anziché specificare --password.

Opzioni obbligatorie

--unattended- l'installazione dell'agente non richiederà informazioni e tutte le impostazioni devono essere specificate nella riga di comando--url <url>- URL del server. Ad esempio: https://dev.azure.com/myorganization o http://my-azure-devops-server:8080/tfs--auth <type>- tipo di autenticazione. I valori validi sono:pat(Token di accesso personale): pat è l'unico schema che funziona con Azure DevOps Services.alt(Autenticazione di base)

Opzioni di autenticazione

- Se si sceglie

--auth pat:--token <token>- specifica il token di accesso personale- PAT è l'unico schema che funziona con Azure DevOps Services.

- Se si sceglie

--auth negotiateo--auth alt:--userName <userName>- specifica un nome utente--password <password>- specifica una password

Nomi di pool e agenti

--pool <pool>- nome del pool per l'agente da aggiungere--agent <agent>- nome agente--replace- sostituire l'agente in un pool. Se un altro agente è in ascolto con lo stesso nome, inizierà a non riuscire con un conflitto

Configurazione dell'agente

--work <workDirectory>: directory di lavoro in cui vengono archiviati i dati del processo. Il valore predefinito è_worknella radice della directory dell'agente. La directory di lavoro è di proprietà di un determinato agente e non deve essere condivisa tra più agenti.--acceptTeeEula- accettare il Contratto di licenza per l'utente finale di Team Explorer Ovunque (solo macOS e Linux)--disableloguploads- non trasmettere o inviare l'output del log della console al server. Al termine del processo, è invece possibile recuperarli dal file system dell'host dell'agente.

Solo gruppo di distribuzione

--deploymentGroup: configurare l'agente come agente del gruppo di distribuzione--deploymentGroupName <name>- usato con--deploymentGroupper specificare il gruppo di distribuzione per l'agente da aggiungere--projectName <name>- usato con--deploymentGroupper impostare il nome del progetto--addDeploymentGroupTags- usato con--deploymentGroupper indicare che devono essere aggiunti i tag del gruppo di distribuzione--deploymentGroupTags <tags>- usato con--addDeploymentGroupTagsper specificare l'elenco delimitato da virgole di tag per l'agente del gruppo di distribuzione, ad esempio "Web, db"

Solo ambienti

--addvirtualmachineresourcetags- usato per indicare che i tag delle risorse dell'ambiente devono essere aggiunti--virtualmachineresourcetags <tags>- usato con--addvirtualmachineresourcetagsper specificare l'elenco delimitato da virgole di tag per l'agente risorse dell'ambiente, ad esempio "Web, db"

./config.sh --help elenca sempre le risposte obbligatorie e facoltative più recenti.

Diagnostica

Se si verificano problemi con l'agente self-hosted, è possibile provare a eseguire la diagnostica. Dopo aver configurato l'agente:

./run.sh --diagnostics

Questa operazione verrà eseguita tramite una suite di diagnostica che può aiutare a risolvere il problema. La funzionalità di diagnostica è disponibile a partire dalla versione dell'agente 2.165.0.

Diagnostica di rete per gli agenti self-hosted

Impostare il valore di Agent.Diagnostic su true per raccogliere log aggiuntivi che possono essere usati per la risoluzione dei problemi di rete per gli agenti self-hosted. Per altre informazioni, vedere Diagnostica di rete per gli agenti self-hosted.

Guida su altre opzioni

Per altre informazioni sulle altre opzioni:

./config.sh --help

La Guida fornisce informazioni sulle alternative di autenticazione e sulla configurazione automatica.

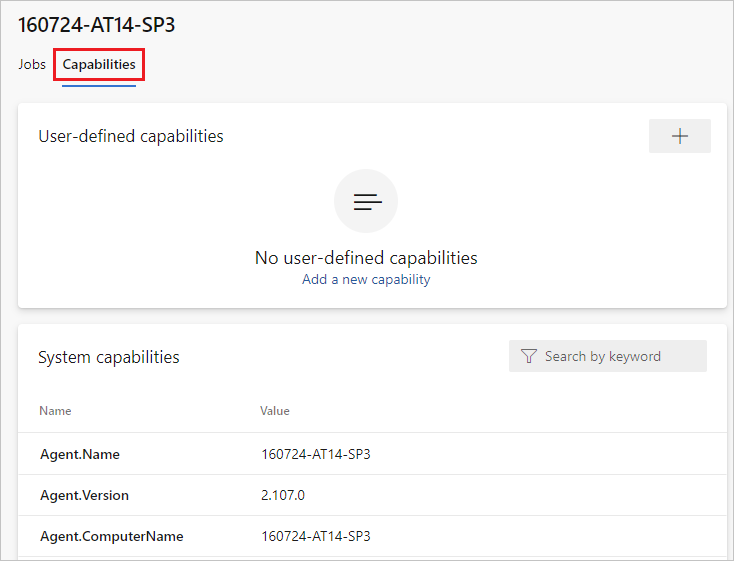

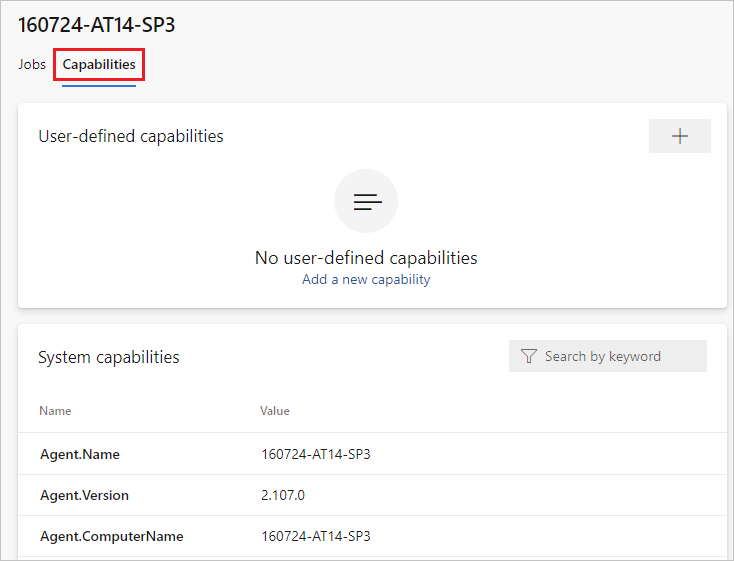

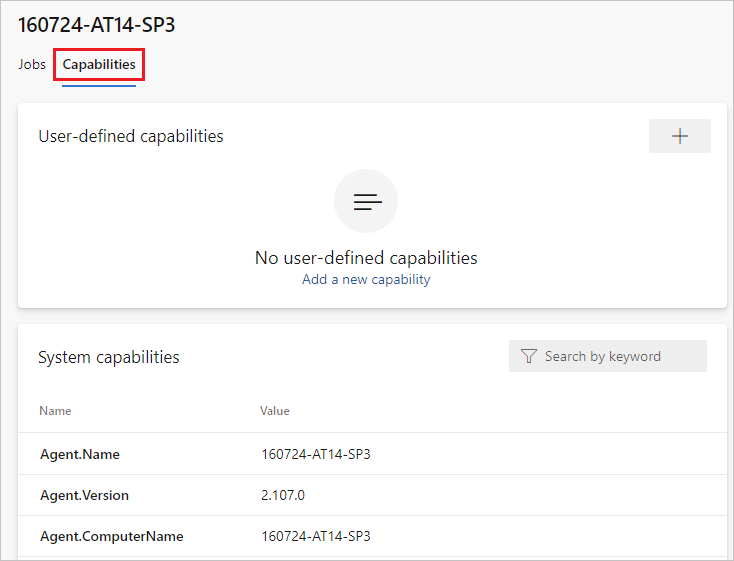

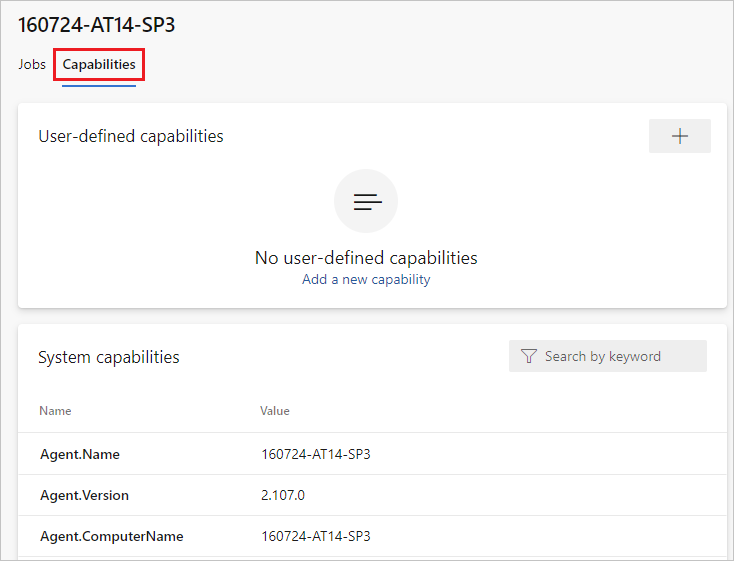

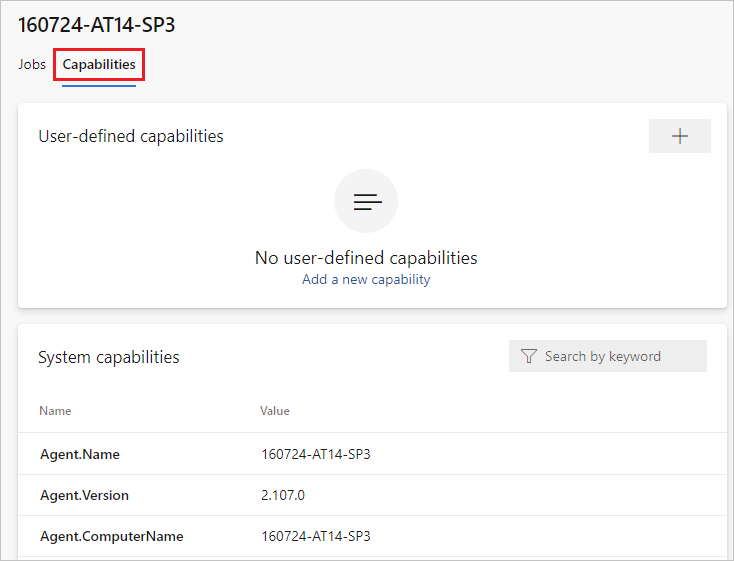

Capabilities

Le funzionalità dell'agente vengono catalogate e annunciate nel pool in modo che solo le compilazioni e le versioni che può gestire vengano assegnate. Vedere Funzionalità dell'agente di compilazione e rilascio.

In molti casi, dopo aver distribuito un agente, sarà necessario installare software o utilità. In genere è consigliabile installare sugli agenti qualsiasi software e strumenti usati nel computer di sviluppo.

Ad esempio, se la compilazione include l'attività npm, la compilazione non verrà eseguita a meno che non sia presente un agente di compilazione nel pool in cui è installato npm.

Importante

Le funzionalità includono tutte le variabili di ambiente e i valori impostati durante l'esecuzione dell'agente. Se uno di questi valori cambia durante l'esecuzione dell'agente, è necessario riavviare l'agente per recuperare i nuovi valori. Dopo aver installato il nuovo software in un agente, è necessario riavviare l'agente per visualizzare la nuova funzionalità nel pool, in modo che la compilazione possa essere eseguita.

Se si desidera escludere le variabili di ambiente come funzionalità, è possibile designarle impostando una variabile VSO_AGENT_IGNORE di ambiente con un elenco delimitato da virgole di variabili da ignorare.

Domande frequenti

Ricerca per categorie assicurarsi di avere la versione più recente dell'agente?

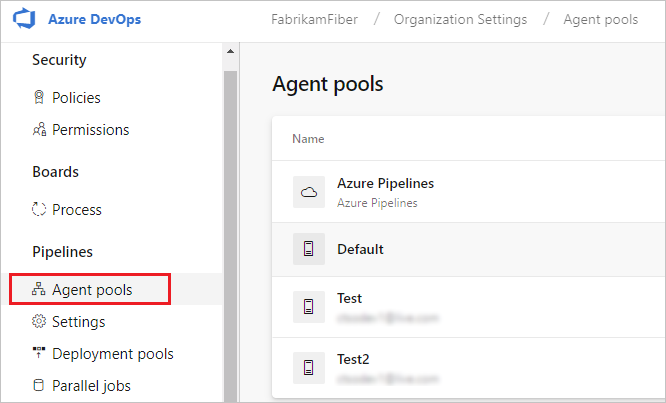

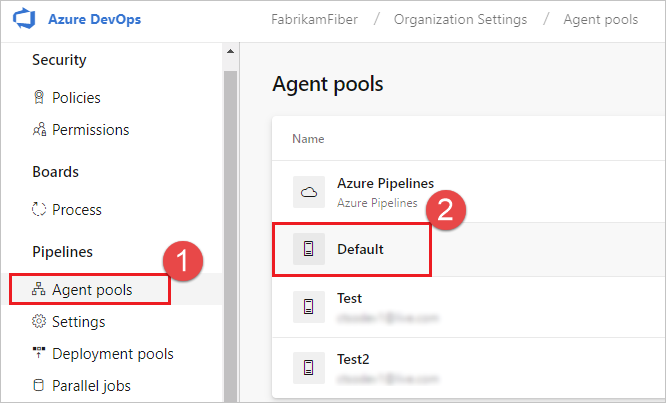

Passare alla scheda Pool di agenti:

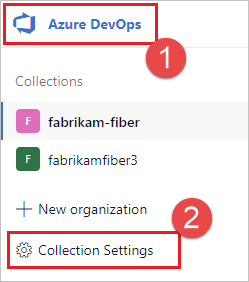

Accedere all'organizzazione (

https://dev.azure.com/{yourorganization}).Scegliere Azure DevOps, Impostazioni organizzazione.

Scegliere Pool di agenti.

Accedere alla raccolta di progetti (

http://your-server/DefaultCollection).Scegliere Azure DevOps, Impostazioni raccolta.

Scegliere Pool di agenti.

Scegliere Azure DevOps, Impostazioni raccolta.

Scegliere Pool di agenti.

Fare clic sul pool che contiene l'agente.

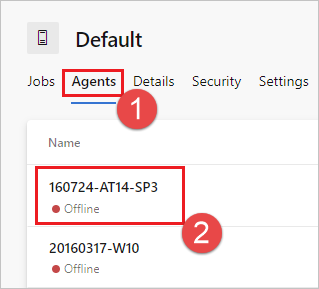

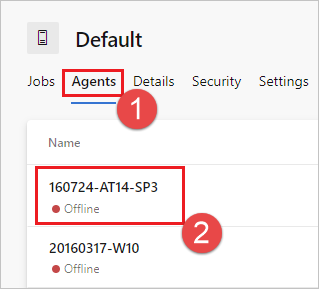

Assicurarsi che l'agente sia abilitato.

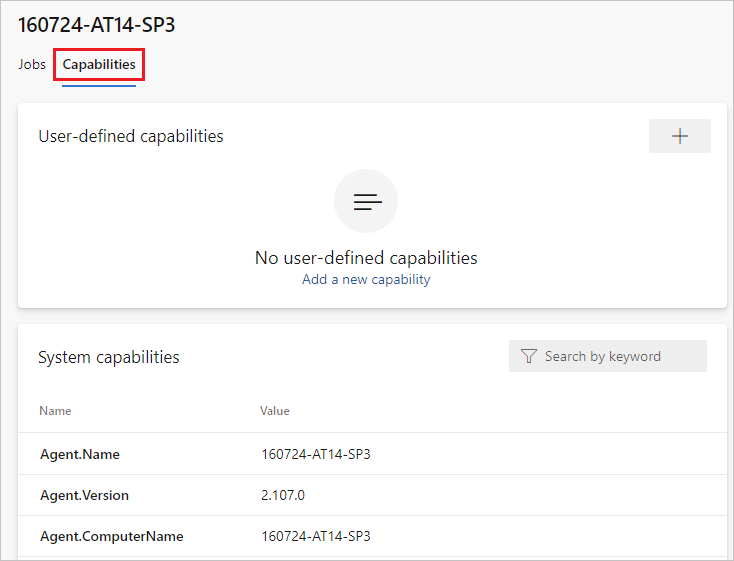

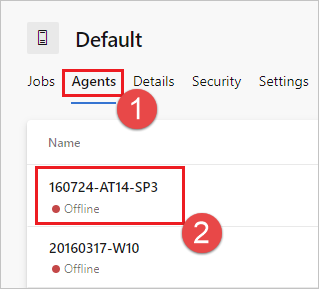

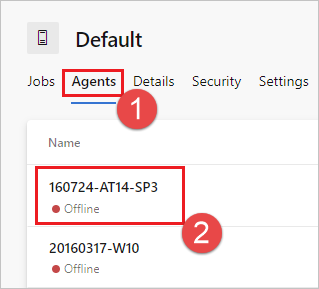

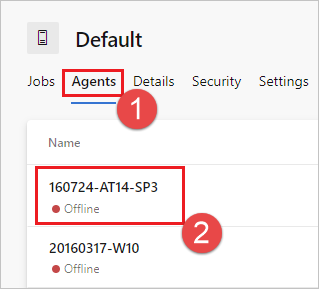

Passare alla scheda funzionalità:

Nella scheda Pool di agenti selezionare il pool di agenti desiderato.

Selezionare Agenti e scegliere l'agente desiderato.

Scegliere la scheda Funzionalità .

Nota

Gli agenti ospitati da Microsoft non visualizzano le funzionalità di sistema. Per un elenco del software installato in agenti ospitati da Microsoft, vedere Usare un agente ospitato da Microsoft.

Nella scheda Pool di agenti selezionare il pool desiderato.

Selezionare Agenti e scegliere l'agente desiderato.

Scegliere la scheda Funzionalità .

Nella scheda Pool di agenti selezionare il pool desiderato.

Selezionare Agenti e scegliere l'agente desiderato.

Scegliere la scheda Funzionalità .

Cercare la

Agent.Versionfunzionalità. È possibile controllare questo valore rispetto alla versione più recente dell'agente pubblicato. Vedere Agente di Azure Pipelines e controllare la pagina relativa al numero di versione più alto elencato.Ogni agente si aggiorna automaticamente quando esegue un'attività che richiede una versione più recente dell'agente. Per aggiornare manualmente alcuni agenti, fare clic con il pulsante destro del mouse sul pool e selezionare Aggiorna tutti gli agenti.

È possibile aggiornare gli agenti che fanno parte di un pool di Azure DevOps Server?

Sì. A partire da Azure DevOps Server 2019, è possibile configurare il server per cercare i file del pacchetto dell'agente in un disco locale. Questa configurazione eseguirà l'override della versione predefinita fornito con il server al momento del rilascio. Questo scenario si applica anche quando il server non ha accesso a Internet.

Da un computer con accesso a Internet scaricare la versione più recente dei file del pacchetto dell'agente (in .zip o .tar.gz modulo) dalla pagina Azure Pipelines Agent GitHub Releases (Versioni gitHub dell'agente di Azure Pipelines).

Trasferire i file del pacchetto scaricati in ogni livello applicazione del server Azure DevOps usando un metodo di propria scelta, ad esempio unità USB, trasferimento di rete e così via. Inserire i file dell'agente nella cartella seguente:

- Windows:

%ProgramData%\Microsoft\Azure DevOps\Agents - Linux:

usr/share/Microsoft/Azure DevOps/Agents - macOS:

usr/share/Microsoft/Azure DevOps/Agents

Creare la cartella Agents se non è presente.

- Accesso completato. Il server Azure DevOps userà ora i file locali ogni volta che gli agenti vengono aggiornati. Ogni agente si aggiorna automaticamente quando esegue un'attività che richiede una versione più recente dell'agente. Tuttavia, se si desidera aggiornare manualmente alcuni agenti, fare clic con il pulsante destro del mouse sul pool e quindi scegliere Aggiorna tutti gli agenti.

Ricerca per categorie assicurarsi di avere la versione più recente dell'agente?

Passare alla scheda Pool di agenti:

Accedere all'organizzazione (

https://dev.azure.com/{yourorganization}).Scegliere Azure DevOps, Impostazioni organizzazione.

Scegliere Pool di agenti.

Accedere alla raccolta di progetti (

http://your-server/DefaultCollection).Scegliere Azure DevOps, Impostazioni raccolta.

Scegliere Pool di agenti.

Scegliere Azure DevOps, Impostazioni raccolta.

Scegliere Pool di agenti.

Fare clic sul pool che contiene l'agente.

Assicurarsi che l'agente sia abilitato.

Passare alla scheda funzionalità:

Nella scheda Pool di agenti selezionare il pool di agenti desiderato.

Selezionare Agenti e scegliere l'agente desiderato.

Scegliere la scheda Funzionalità .

Nota

Gli agenti ospitati da Microsoft non visualizzano le funzionalità di sistema. Per un elenco del software installato in agenti ospitati da Microsoft, vedere Usare un agente ospitato da Microsoft.

Nella scheda Pool di agenti selezionare il pool desiderato.

Selezionare Agenti e scegliere l'agente desiderato.

Scegliere la scheda Funzionalità .

Nella scheda Pool di agenti selezionare il pool desiderato.

Selezionare Agenti e scegliere l'agente desiderato.

Scegliere la scheda Funzionalità .

Cercare la

Agent.Versionfunzionalità. È possibile controllare questo valore rispetto alla versione più recente dell'agente pubblicato. Vedere Agente di Azure Pipelines e controllare la pagina relativa al numero di versione più alto elencato.Ogni agente si aggiorna automaticamente quando esegue un'attività che richiede una versione più recente dell'agente. Per aggiornare manualmente alcuni agenti, fare clic con il pulsante destro del mouse sul pool e selezionare Aggiorna tutti gli agenti.

È possibile aggiornare gli agenti che fanno parte di un pool di Azure DevOps Server?

Sì. A partire da Azure DevOps Server 2019, è possibile configurare il server per cercare i file del pacchetto dell'agente in un disco locale. Questa configurazione eseguirà l'override della versione predefinita fornito con il server al momento del rilascio. Questo scenario si applica anche quando il server non ha accesso a Internet.

Da un computer con accesso a Internet scaricare la versione più recente dei file del pacchetto dell'agente (in .zip o .tar.gz modulo) dalla pagina Azure Pipelines Agent GitHub Releases (Versioni gitHub dell'agente di Azure Pipelines).

Trasferire i file del pacchetto scaricati in ogni livello applicazione del server Azure DevOps usando un metodo di propria scelta, ad esempio unità USB, trasferimento di rete e così via. Inserire i file dell'agente nella cartella seguente:

- Windows:

%ProgramData%\Microsoft\Azure DevOps\Agents - Linux:

usr/share/Microsoft/Azure DevOps/Agents - macOS:

usr/share/Microsoft/Azure DevOps/Agents

Creare la cartella Agents se non è presente.

- Accesso completato. Il server Azure DevOps userà ora i file locali ogni volta che gli agenti vengono aggiornati. Ogni agente si aggiorna automaticamente quando esegue un'attività che richiede una versione più recente dell'agente. Tuttavia, se si desidera aggiornare manualmente alcuni agenti, fare clic con il pulsante destro del mouse sul pool e quindi scegliere Aggiorna tutti gli agenti.

Dove è possibile ottenere altre informazioni sul funzionamento del servizio avviato?

Apple Developer Library: Creazione di daemon e agenti di avvio

È in esecuzione un firewall e il codice è in Azure Repos. Con quali URL deve comunicare l'agente?

Se si esegue un agente in una rete sicura dietro un firewall, assicurarsi che l'agente possa avviare la comunicazione con gli URL e gli indirizzi IP seguenti.

| URL del dominio | Descrizione |

|---|---|

https://{organization_name}.pkgs.visualstudio.com |

API di creazione pacchetti di Azure DevOps per le organizzazioni che usano il {organization_name}.visualstudio.com dominio |

https://{organization_name}.visualstudio.com |

Per le organizzazioni che usano il {organization_name}.visualstudio.com dominio |

https://{organization_name}.vsblob.visualstudio.com |

Telemetria di Azure DevOps per le organizzazioni che usano il {organization_name}.visualstudio.com dominio |

https://{organization_name}.vsrm.visualstudio.com |

Release Management Services per le organizzazioni che usano il {organization_name}.visualstudio.com dominio |

https://{organization_name}.vssps.visualstudio.com |

Azure DevOps Platform Services per le organizzazioni che usano il {organization_name}.visualstudio.com dominio |

https://{organization_name}.vstmr.visualstudio.com |

Servizi di gestione dei test di Azure DevOps per le organizzazioni che usano il {organization_name}.visualstudio.com dominio |

https://*.blob.core.windows.net |

Azure Artifacts |

https://*.dev.azure.com |

Per le organizzazioni che usano il dev.azure.com dominio |

https://*.vsassets.io |

Azure Artifacts tramite rete CDN |

https://*.vsblob.visualstudio.com |

Telemetria di Azure DevOps per le organizzazioni che usano il dev.azure.com dominio |

https://*.vssps.visualstudio.com |

Azure DevOps Platform Services per le organizzazioni che usano il dev.azure.com dominio |

https://*.vstmr.visualstudio.com |

Servizi di gestione dei test di Azure DevOps per le organizzazioni che usano il dev.azure.com dominio |

https://app.vssps.visualstudio.com |

Per le organizzazioni che usano il {organization_name}.visualstudio.com dominio |

https://dev.azure.com |

Per le organizzazioni che usano il dev.azure.com dominio |

https://login.microsoftonline.com |

Accesso a Microsoft Entra |

https://management.core.windows.net |

API di gestione di Azure |

https://vstsagentpackage.azureedge.net |

Pacchetto dell'agente |

Per assicurarsi che l'organizzazione funzioni con qualsiasi firewall o restrizioni IP esistente, assicurarsi che e *dev.azure.com siano aperti e aggiornati gli INDIRIZZI IP consentiti in modo da dev.azure.com includere gli indirizzi IP seguenti, in base alla versione IP. Se sono attualmente consentiti elencare gli 13.107.6.183 indirizzi IP e 13.107.9.183 , lasciarli sul posto, in quanto non è necessario rimuoverli.

Intervalli IPv4

13.107.6.0/2413.107.9.0/2413.107.42.0/2413.107.43.0/24

Intervalli IPv6

2620:1ec:4::/482620:1ec:a92::/482620:1ec:21::/482620:1ec:22::/48

Nota

Per altre informazioni sugli indirizzi consentiti, vedere Elenchi di indirizzi consentiti e connessioni di rete.

Ricerca per categorie eseguire l'agente con un certificato autofirmato?

Eseguire l'agente con un certificato autofirmato

Ricerca per categorie eseguire l'agente dietro un proxy Web?

Eseguire l'agente dietro un proxy Web

Ricerca per categorie riavviare l'agente

Se si esegue l'agente in modo interattivo, vedere le istruzioni di riavvio in Esegui in modo interattivo. Se si esegue l'agente come servizio, seguire la procedura per arrestare e quindi avviare l'agente.

Ricerca per categorie configurare l'agente per ignorare un proxy Web e connettersi ad Azure Pipelines?

Se si vuole che l'agente ignori il proxy e si connetta direttamente ad Azure Pipelines, è necessario configurare il proxy Web per consentire all'agente di accedere agli URL seguenti.

Per le organizzazioni che usano il *.visualstudio.com dominio:

https://login.microsoftonline.com

https://app.vssps.visualstudio.com

https://{organization_name}.visualstudio.com

https://{organization_name}.vsrm.visualstudio.com

https://{organization_name}.vstmr.visualstudio.com

https://{organization_name}.pkgs.visualstudio.com

https://{organization_name}.vssps.visualstudio.com

Per le organizzazioni che usano il dev.azure.com dominio:

https://dev.azure.com

https://*.dev.azure.com

https://login.microsoftonline.com

https://management.core.windows.net

https://vstsagentpackage.azureedge.net

https://vssps.dev.azure.com

Per assicurarsi che l'organizzazione funzioni con qualsiasi firewall o restrizioni IP esistente, assicurarsi che e *dev.azure.com siano aperti e aggiornati gli INDIRIZZI IP consentiti in modo da dev.azure.com includere gli indirizzi IP seguenti, in base alla versione IP. Se sono attualmente consentiti elencare gli 13.107.6.183 indirizzi IP e 13.107.9.183 , lasciarli sul posto, in quanto non è necessario rimuoverli.

Intervalli IPv4

13.107.6.0/2413.107.9.0/2413.107.42.0/2413.107.43.0/24

Intervalli IPv6

2620:1ec:4::/482620:1ec:a92::/482620:1ec:21::/482620:1ec:22::/48

Nota

Questa procedura consente all'agente di ignorare un proxy Web. La pipeline di compilazione e gli script devono comunque gestire il bypass del proxy Web per ogni attività e strumento eseguito nella compilazione.

Ad esempio, se si usa un'attività NuGet, è necessario configurare il proxy Web per supportare il bypass dell'URL per il server che ospita il feed NuGet in uso.

Si usano TFS e gli URL nelle sezioni precedenti non funzionano per me. Come è possibile ricevere supporto?

Si usano TFS in locale e alcune di queste funzionalità non vengono visualizzate. Perché no?

Alcune di queste funzionalità sono disponibili solo in Azure Pipelines e non sono ancora disponibili in locale. Alcune funzionalità sono disponibili in locale se è stato eseguito l'aggiornamento alla versione più recente di TFS.

Prerequisiti della versione di Team Foundation

Se si usa TFVC, sarà necessario anche Oracle Java JDK 1.6 o versione successiva. A questo scopo, Oracle JRE e OpenJDK non sono sufficienti.

Il plug-in T edizione Enterprise viene usato per la funzionalità TFVC. Ha un contratto di licenza, che è necessario accettare durante la configurazione se si prevede di usare TFVC.

Poiché il plug-in T edizione Enterprise non è più gestito e contiene alcune dipendenze Java non aggiornate, a partire da Agent 2.198.0 non è più incluso nella distribuzione dell'agente. Tuttavia, il plug-in T edizione Enterprise viene scaricato durante l'esecuzione dell'attività di checkout se si sta controllando un repository TFVC. Il plug-in T edizione Enterprise viene rimosso dopo l'esecuzione del processo.

Nota

Nota: è possibile notare che l'attività di checkout richiede molto tempo per iniziare a funzionare a causa di questo meccanismo di download.

Se l'agente è in esecuzione dietro un proxy o un firewall, è necessario accettare per garantire l'accesso al sito seguente: https://vstsagenttools.blob.core.windows.net/. Il plug-in T edizione Enterprise viene scaricato da questo indirizzo.

Se si usa un agente self-hosted e si riscontrano problemi con il download T edizione Enterprise, è possibile installare T edizione Enterprise manualmente:

- Impostare la

DISABLE_TEE_PLUGIN_REMOVALvariabile dell'ambiente o della pipeline sutrue. Questa variabile impedisce all'agente di rimuovere il plug-in T edizione Enterprise dopo il checkout del repository TFVC. - Scaricare T edizione Enterprise-CLC versione 14.135.0 manualmente dalle versioni di Team Explorer Everywhere gitHub.

- Estrarre il contenuto della

TEE-CLC-14.135.0cartella in<agent_directory>/externals/tee.