Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo illustra come modificare gli asset di inventario. È possibile modificare lo stato di un asset, assegnare un ID esterno o applicare etichette per fornire contesto e usare i dati di inventario. È anche possibile contrassegnare come non applicabili le Vulnerabilità ed esposizione comuni (CVE) e altre osservazioni per rimuoverle dai conteggi segnalati. È anche possibile rimuovere gli asset dall'inventario in blocco in base al metodo con cui vengono individuati. Ad esempio, gli utenti possono rimuovere un valore di inizializzazione da un gruppo di individuazione e scegliere di rimuovere tutti gli asset individuati tramite una connessione a questo valore di inizializzazione. Questo articolo descrive tutte le opzioni di modifica disponibili in Defender EASM e descrive come aggiornare gli asset e tenere traccia degli aggiornamenti con Gestione attività.

Etichettare gli asset

Le etichette consentono di organizzare la superficie di attacco e di applicare il contesto aziendale in modo personalizzato. È possibile applicare qualsiasi etichetta di testo a un subset di asset per raggruppare le risorse e sfruttare al meglio l'inventario. I clienti classificano in genere gli asset che:

- Sono passati di recente sotto la proprietà dell'organizzazione attraverso una fusione o un'acquisizione.

- Richiedono il monitoraggio della conformità.

- Sono di proprietà di una business unit specifica nell'organizzazione.

- Sono interessati da una vulnerabilità specifica che richiede mitigazione.

- Si riferiscono a un particolare marchio di proprietà dell'organizzazione.

- Sono stati aggiunti all'inventario entro un intervallo di tempo specifico.

Le etichette sono campi di testo in formato libero, quindi è possibile creare un'etichetta per qualsiasi caso d'uso applicabile all'organizzazione.

Modificare lo stato di un asset

Gli utenti possono anche modificare lo stato di un asset. Gli stati consentono di classificare l'inventario in base al proprio ruolo nell'organizzazione. Gli utenti possono passare da uno stato all'altro:

- Inventario approvato: una parte della superficie di attacco di proprietà. Un elemento di cui si è direttamente responsabile.

- Dipendenza: infrastruttura di proprietà di terze parti, ma che fa parte della superficie di attacco perché supporta direttamente il funzionamento delle risorse proprietarie. Ad esempio, è possibile dipendere da un provider IT per ospitare il contenuto Web. Anche se il dominio, il nome host e le pagine fanno parte di un "Inventario approvato", si potrebbe decidere di trattare l'indirizzo IP che esegue l'host come "Dipendenza".

- Solo monitoraggio: asset rilevante per la superficie di attacco, ma non è controllato direttamente dall'organizzazione né da una dipendenza tecnica. Ad esempio, gli affiliati indipendenti o le risorse appartenenti a società correlate potrebbero essere etichettati come "Solo monitoraggio" anziché come "Inventario approvato", per separare i gruppi ai fini della creazione di report.

- Candidato: una risorsa che ha una relazione con le risorse di inizializzazione note dell'organizzazione, ma non ha una connessione abbastanza forte per essere immediatamente etichettata come "Inventario approvato". Queste risorse candidate devono essere esaminate manualmente per determinarne la proprietà.

- Richiede indagine: uno stato simile agli stati "Candidati", tuttavia questo valore viene applicato alle risorse che richiedono un'indagine manuale per la convalida. Ciò viene determinato in base ai punteggi di attendibilità generati internamente che valutano l'attendibilità delle connessioni rilevate tra le risorse. Non indica la relazione esatta dell'infrastruttura con l'organizzazione, in quanto denota che questa risorsa è stata contrassegnata con una richiesta di revisione aggiuntiva per determinare a che categoria appartiene.

Applicare un ID esterno

Gli utenti possono anche applicare un ID esterno a un asset. Questa azione è utile in situazioni in cui si utilizzano più soluzioni per il rilevamento degli asset, le attività di correzione o il monitoraggio della proprietà. La visualizzazione di eventuali ID esterni all'interno di Defender EASM consente di allineare informazioni diverse sugli asset. I valori degli ID esterni possono essere numerici o alfanumerici e devono essere immessi in formato testo. Gli ID esterni vengono visualizzati anche all'interno della sezione Dettagli asset.

Contrassegnare l'osservazione come non applicabile

Molte dashboard di Defender EASM presentano dati CVE, evidenziando potenziali vulnerabilità legate all'infrastruttura dei componenti web che supportano la superficie di attacco. Ad esempio, le CVE sono elencate nelle dashboard di riepilogo della superficie di attacco e classificate in base alla loro potenziale gravità. Durante l'analisi di queste CVE, è possibile determinare che alcune non sono rilevanti per l'organizzazione. Ciò può dipendere dal fatto che si utilizza una versione del componente Web non implementata o che l'organizzazione dispone di soluzioni tecniche diverse per proteggere da quella specifica vulnerabilità.

Dalla visualizzazione drilldown di qualsiasi grafico correlato alle CVE, accanto al pulsante 'Scarica report CSV', è ora possibile impostare un'osservazione come non applicabile. Facendo clic su questo valore, si viene indirizzati a un elenco di inventario contenente tutti gli asset associati a tale osservazione, con la possibilità di contrassegnare tutte le osservazioni come non applicabili direttamente da questa pagina. La modifica effettiva può essere eseguita dalla visualizzazione dell'Elenco inventario o dalla pagina Dettagli asset per un determinato asset.

Come modificare gli asset

È possibile modificare gli asset sia dall'elenco di inventario che dalle pagine dei dettagli dell'asset. È possibile apportare modifiche a un singolo asset dalla pagina dei dettagli dell'asset. È possibile apportare modifiche a un singolo asset o a più asset dalla pagina dell'elenco di inventario. Le sezioni seguenti descrivono come applicare le modifiche dalle due viste di inventario a seconda del caso d'uso.

Pagina elenco inventario

È consigliabile modificare gli asset dalla pagina dell'elenco di inventario se si vuole aggiornare numerosi asset contemporaneamente. È possibile perfezionare l'elenco di asset in base ai parametri di filtro. Questo processo consente di identificare gli asset da classificare con l'etichetta desiderata, l'ID esterno o la modifica dello stato. Per modificare gli asset da questa pagina:

Nel riquadro a sinistra della risorsa Gestione della superficie di attacco esterna di Microsoft Defender (Defender EASM) selezionare Inventario.

Applicare i filtri per ottenere i risultati desiderati. In questo esempio, si cercano domini che scadono entro 30 giorni e che richiedono il rinnovo. L'etichetta applicata consente di accedere più rapidamente ai domini in scadenza per semplificare il processo di correzione. È possibile applicare tutti i filtri necessari per ottenere i risultati specifici necessari. Per altre informazioni sui filtri, vedere Informazioni generali sui filtri di inventario. Per le istanze in cui si desidera contrassegnare cve come non applicabili, il drill-down del grafico del dashboard pertinente fornisce un collegamento che indirizza direttamente l'utente alla pagina Inventario con i filtri corretti applicati.

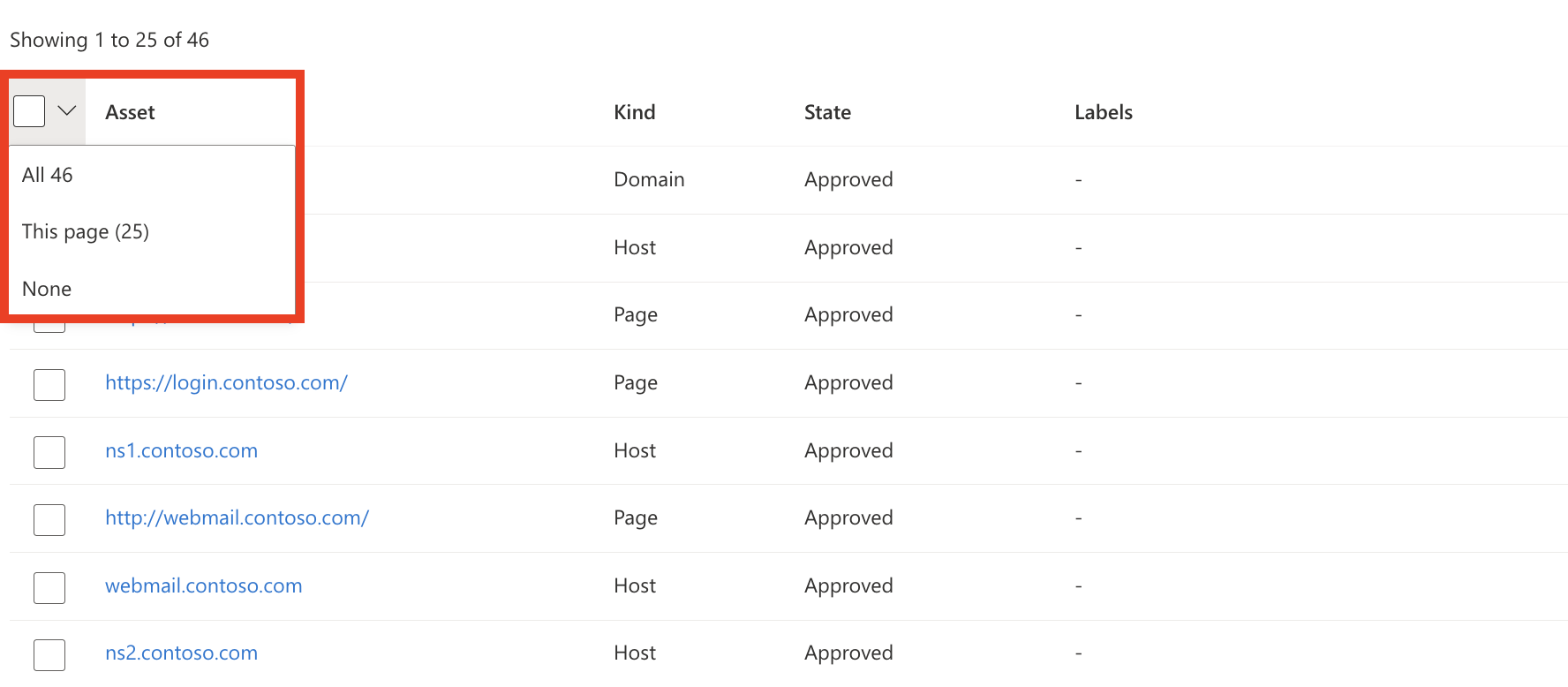

Dopo aver filtrato l'elenco di inventario, selezionare l'elenco a discesa accanto all'intestazione della tabella Asset. Questo elenco a discesa consente di selezionare tutti i risultati corrispondenti alla query o ai risultati in tale pagina specifica (fino a 25). L'opzione Nessuno cancella tutti gli asset. Inoltre, è possibile selezionare solo risultati specifici nella pagina, spuntando i singoli segni di spunta accanto a ciascun asset.

Selezionare Modifica asset.

Nel riquadro Modifica asset visualizzato sul lato destro della schermata è possibile modificare rapidamente i vari campi per gli asset selezionati. In questo esempio verrà creata una nuova etichetta. Selezionare Crea una nuova etichetta.

Determinare il nome dell'etichetta e visualizzare i valori di testo. Il nome dell'etichetta non può essere modificato dopo la creazione iniziale, ma il testo visualizzato può essere modificato in un secondo momento. Il nome dell'etichetta viene utilizzato per eseguire query sull'etichetta nell'interfaccia del prodotto o tramite API, quindi le modifiche sono disabilitate per garantire il corretto funzionamento di tali query. Per modificare un nome di etichetta, è necessario eliminare l'etichetta originale e crearne una nuova.

Selezionare un colore per la nuova etichetta e selezionare Aggiungi. Questa azione consente di tornare alla schermata Modifica asset.

Applicare la nuova etichetta agli asset. Fare clic all'interno della casella di testo Aggiungi etichette per visualizzare un elenco completo delle etichette disponibili. In alternativa, è possibile digitare all'interno della casella per cercare per parola chiave. Dopo aver selezionato le etichette da applicare, selezionare Aggiorna.

Attendere alcuni istanti per l'applicazione delle etichette. Al termine del processo, viene visualizzata una notifica con il messaggio “Completato”. La pagina si aggiorna automaticamente e visualizza l'elenco di asset con le etichette visibili. Un banner nella parte superiore della schermata conferma che le etichette sono state applicate.

Pagina dettagli asset

È anche possibile apportare modifiche a un singolo asset dalla pagina dei dettagli dell'asset. Questa opzione è ideale per situazioni in cui gli asset devono essere esaminati attentamente prima che venga applicata un'etichetta o una modifica dello stato.

Nel riquadro a sinistra della risorsa Defender EASM selezionare Inventario.

Selezionare l'asset specifico da modificare per aprire la pagina dei dettagli dell'asset.

In questa pagina selezionare Modifica asset.

Seguire i passaggi da 5 a 7 nella sezione "Pagina elenco inventario".

La pagina dei dettagli dell'asset viene aggiornata e l'etichetta o la modifica di stato appena applicata viene visualizzata. Un banner indica che l'asset è stato aggiornato correttamente.

Modificare, rimuovere o eliminare etichette

Gli utenti possono rimuovere un'etichetta da un asset accedendo allo stesso riquadro Modifica asset dall'elenco di inventario o dalla visualizzazione dei dettagli dell'asset. Nella visualizzazione dell’elenco di inventario è possibile selezionare più asset contemporaneamente e quindi aggiungere o rimuovere l'etichetta desiderata in un'unica azione.

Per modificare l'etichetta stessa o eliminare un'etichetta dal sistema:

Nel riquadro a sinistra della risorsa Defender EASM selezionare Etichette (anteprima).

In questa pagina vengono mostrate tutte le etichette all'interno dell'inventario di Defender EASM. Le etichette in questa pagina potrebbero esistere nel sistema, ma non essere applicate attivamente ad alcun asset. È anche possibile aggiungere nuove etichette da questa pagina.

Per modificare un'etichetta, selezionare l'icona a forma di matita nella colonna Azioni dell'etichetta che si vuole modificare. Viene aperto un riquadro sul lato destro della schermata in cui è possibile modificare il nome o il colore di un'etichetta. Selezionare Aggiorna.

Per rimuovere un'etichetta, selezionare l'icona a forma di cestino dalla colonna Azioni dell'etichetta che si vuole eliminare. Selezionare Rimuovi etichetta.

La pagina Etichette si aggiornata automaticamente. L'etichetta viene rimossa dall'elenco e da tutti gli asset a cui era stata applicata. Un banner conferma la rimozione.

Contrassegnare le osservazioni come non applicabili

Sebbene le osservazioni possano essere contrassegnate come non applicabili dalle stesse schermate “Modifica asset” utilizzate per altre modifiche manuali, è anche possibile apportare questi aggiornamenti dalla scheda Osservazioni in Dettagli asset. La scheda Osservazioni include due tabelle: Osservazioni e Osservazioni non applicabili. Tutte le osservazioni attive considerate 'recenti' all'interno della superficie di attacco si trovano nella tabella Osservazioni, mentre la tabella Osservazioni non applicabili elenca tutte le osservazioni contrassegnate manualmente come non applicabili o determinate dal sistema come non più applicabili. Per contrassegnare le osservazioni come non applicabili ed escluderle dal conteggio della dashboard, basta selezionare le osservazioni desiderate e fare clic su “Imposta come non applicabile”. Queste osservazioni scompaiono immediatamente dalla tabella Osservazioni attive e vengono invece visualizzate nella tabella "Osservazioni non applicabili". È possibile ripristinare questa modifica in qualsiasi momento selezionando le osservazioni pertinenti da questa tabella e selezionando "Imposta come applicabile".

Gestione attività e notifiche

Dopo l'invio di un'attività, una notifica conferma che l'aggiornamento è in corso. Da qualsiasi pagina in Azure selezionare l'icona di notifica (campana) per visualizzare altre informazioni sulle attività recenti.

Il sistema Defender EASM può impiegare alcuni secondi per aggiornare un numero limitato di asset o diversi minuti per aggiornarne migliaia. È possibile usare Gestione attività per controllare lo stato di tutte le attività di modifica in corso. Questa sezione spiega come accedere a Gestione attività e utilizzarlo per monitorare meglio il completamento degli aggiornamenti inviati.

Nel riquadro a sinistra della risorsa Defender EASM selezionare Gestione attività.

Questa pagina mostra tutte le attività recenti e il relativo stato. Le attività sono elencate come Completato, Non riuscitoo In corso. Viene mostrata anche una percentuale di completamento e un indicatore di stato. Per visualizzare altri dettagli su un'attività specifica, selezionare il nome dell'attività. Viene aperto un riquadro sul lato destro dello schermo che fornisce altre informazioni.

Selezionare Aggiorna per visualizzare lo stato più recente di tutti gli elementi in Gestione attività.

Filtrare etichette

Dopo aver etichettato gli asset nell'inventario, è possibile usare i filtri di inventario per recuperare un elenco di tutti gli asset con un'etichetta specifica applicata.

Nel riquadro a sinistra della risorsa Defender EASM selezionare Inventario.

Selezionare Aggiungi filtro.

Selezionare Etichette dall'elenco a discesa Filtro. Selezionare un operatore e scegliere un'etichetta dall'elenco a discesa delle opzioni. Nell'esempio seguente viene illustrato come cercare una singola etichetta. È possibile usare l'operatore In per cercare più etichette. Per altre informazioni sui filtri, vedere Informazioni generali sui filtri di inventario.

Selezionare Applica. La pagina dell'elenco di inventario viene ricaricata e mostra tutti gli asset che soddisfano i criteri.

Gestione basata sulla catena di asset

In alcuni casi, è possibile rimuovere più asset contemporaneamente in base ai mezzi con cui sono stati individuati. Ad esempio, è possibile determinare che un valore di inizializzazione specifico all'interno di un gruppo di individuazione ha recuperato asset non rilevanti per l'organizzazione, oppure potrebbe essere necessario rimuovere gli asset associati a una filiale che non è più sotto la propria gestione. Per questo motivo, Defender EASM offre la possibilità di rimuovere l'entità di origine e gli asset "downstream" nella catena di individuazione. È possibile eliminare gli asset collegati utilizzando uno dei seguenti tre metodi:

- Gestione basata su seeding: gli utenti possono eliminare un valore di inizializzazione incluso in un gruppo di individuazione, rimuovendo tutti gli asset introdotti nell'inventario tramite una connessione al valore di inizializzazione specificato. Questo metodo è utile quando è possibile determinare che un valore di inizializzazione immesso manualmente ha causato l'aggiunta di asset indesiderati all'inventario.

- Gestione della catena di individuazione: gli utenti possono identificare un asset all'interno di una catena di individuazione ed eliminarlo, rimuovendo contemporaneamente tutti gli asset scoperti tramite quell'entità. L'individuazione è un processo ricorsivo: analizza i valori di inizializzazione per identificare nuovi asset direttamente associati a questi valori, quindi continua ad analizzare le entità appena individuate per rivelare altre connessioni. Questo approccio di eliminazione è utile quando il gruppo di individuazione è configurato correttamente, ma è necessario rimuovere un asset appena individuato e gli eventuali asset inseriti nell'inventario per associazione con tale entità. Prendere in considerazione le impostazioni del gruppo di individuazione e i semi designati come "iniziali" della catena di individuazione; questo approccio di eliminazione consente di rimuovere gli asset dal centro della catena.

- Gestione dei gruppi di individuazione: gli utenti possono rimuovere interi gruppi di individuazione insieme a tutti gli asset introdotti nell'inventario tramite quel gruppo. Questo è utile quando un intero gruppo di individuazione non è più rilevante per l'organizzazione. Ad esempio, potrebbe essere disponibile un gruppo di individuazione che cerca in modo specifico gli asset correlati a una filiale. Se questa filiale non è più rilevante per l'organizzazione, è possibile sfruttare la gestione basata sulla catena di asset per eliminare tutti gli asset inseriti nell'inventario tramite tale gruppo di individuazione.

Gli asset rimossi possono comunque essere visualizzati in Defender EASM; basta filtrare l'elenco di inventario per gli asset nello stato “Archiviato”.

Eliminazione basata su seeding

È possibile decidere che uno dei valori di individuazione inizialmente designati non deve più essere incluso in un gruppo di individuazione. Il valore di inizializzazione potrebbe non essere più rilevante per l'organizzazione o potrebbe generare più falsi positivi rispetto alle risorse legittimamente possedute. In questo caso, è possibile rimuovere il valore di inizializzazione dal gruppo di individuazione per evitare che venga utilizzato in future esecuzioni di individuazione, rimuovendo contemporaneamente tutti gli asset precedentemente inseriti nell'inventario tramite quel valore di inizializzazione.

Per eseguire una rimozione in blocco basata su un valore di inizializzazione, passare alla pagina dei dettagli del gruppo di individuazione appropriato e fare clic su "Modifica gruppo di individuazione". Segui le istruzioni per accedere alla pagina Valori di Inizializzazione e rimuovere il valore problematico dall'elenco. Quando si seleziona "Rivedi e aggiorna", verrà visualizzato un avviso che indica che anche tutti gli asset individuati tramite il valore di inizializzazione designato verranno rimossi. Selezionare "Aggiorna" o "Aggiorna ed esegui" per completare l'eliminazione.

Eliminazione basata su catena di individuazione

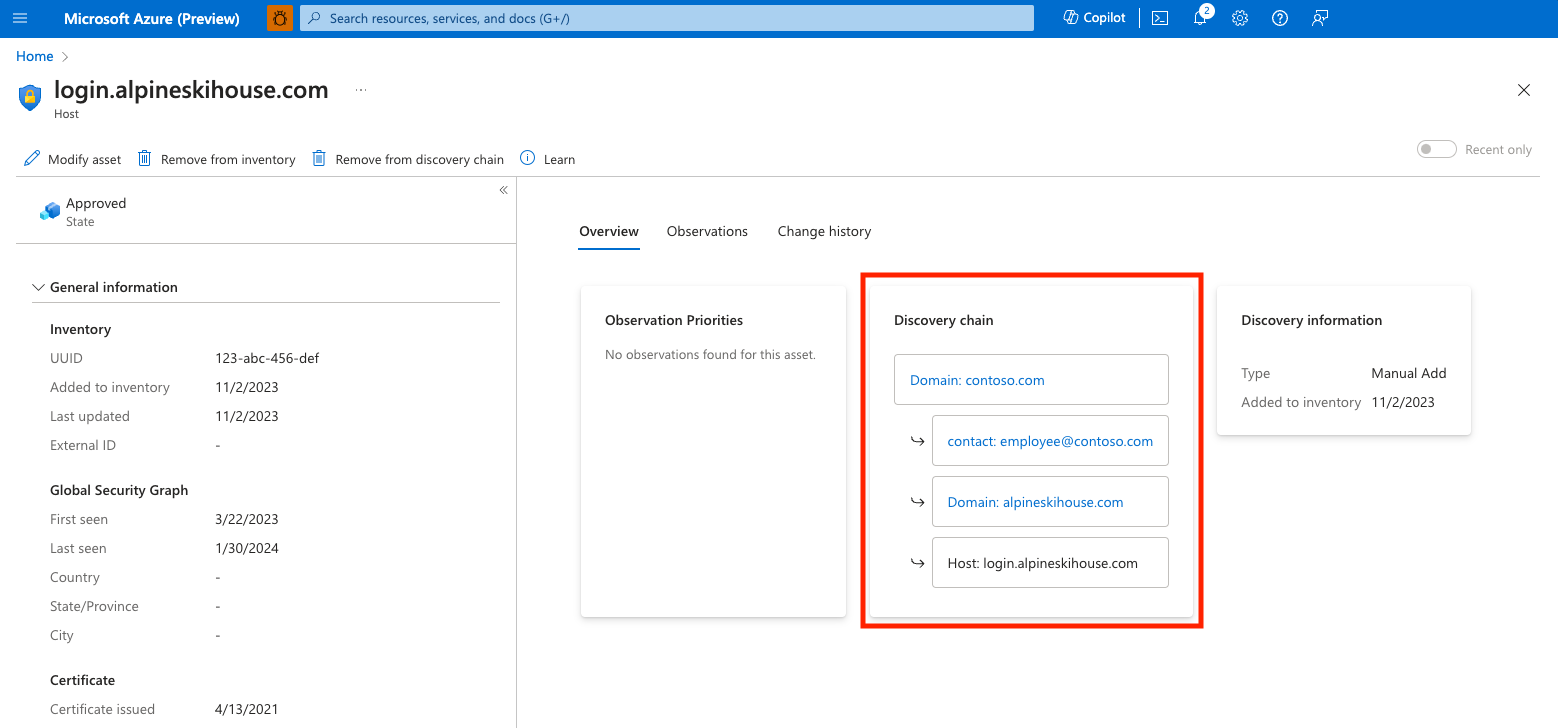

Nell'esempio seguente, supponiamo di aver individuato un modulo di accesso non sicuro nella dashboard Riepilogo superficie di attacco L'indagine indirizza l'utente a un host che non sembra essere di proprietà dell'organizzazione. Per altre informazioni, è possibile visualizzare la pagina dei dettagli dell'asset. Dopo aver esaminato la catena di individuazione, si scoprirà che l'host è stato inserito nell'inventario perché il dominio corrispondente è stato registrato utilizzando l'indirizzo email aziendale di un dipendente, lo stesso usato per registrare entità aziendali approvate.

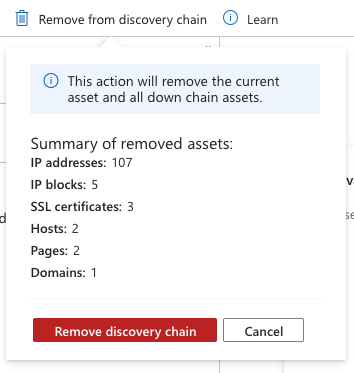

In questa situazione, il valore di inizializzazione dell'individuazione (il dominio aziendale) è ancora legittimo, quindi è necessario rimuovere un asset problematico dalla catena di individuazione. Anche se è possibile rimuovere la catena partendo dall'indirizzo di posta elettronica di contatto, si preferirà eliminare tutti gli elementi associati al dominio personale registrato a questo dipendente, in modo che Defender EASM possa in futuro segnalare altri domini registrati con lo stesso indirizzo di posta elettronica. Nella catena di individuazione selezionare il dominio personale per visualizzare la pagina dei dettagli dell'asset. Da questa visualizzazione selezionare "Rimuovi dalla catena di individuazione" per eliminare l'asset dall'inventario, insieme a tutti gli asset inseriti a causa di una connessione al dominio personale. È necessario confermare la rimozione dell'asset e di tutti gli asset downstream. Successivamente, verrà visualizzato un elenco riepilogativo degli altri asset rimossi con questa azione. Selezionare "Rimuovi catena di individuazione" per confermare la rimozione in blocco.

Eliminazione del gruppo di individuazione

Potrebbe essere necessario eliminare l'intero gruppo di individuazione e tutti gli asset individuati tramite il gruppo. Ad esempio, la società potrebbe aver venduto una filiale che non deve più essere monitorata. Gli utenti possono eliminare i gruppi di individuazione dalla pagina Gestione individuazione. Per rimuovere un gruppo di individuazione e tutti gli asset correlati, selezionare l'icona del cestino accanto al gruppo appropriato nell'elenco. Verrà visualizzato un avviso che elenca un riepilogo degli asset che verranno rimossi con questa azione. Per confermare l'eliminazione del gruppo di individuazione; e tutti gli asset correlati, selezionare "Rimuovi gruppo di individuazione".