Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Gestione della superficie di attacco esterna di Microsoft Defender (Defender EASM) usa la tecnologia di individuazione proprietaria Microsoft per cercare in modo ricorsivo l'infrastruttura tramite connessioni osservate a asset legittimi noti (sementi di individuazione). Esegue inferenze sulla relazione dell'infrastruttura con l'organizzazione per individuare proprietà precedentemente sconosciute e non monitorate.

Defender EASM'individuazione include i tipi di asset seguenti:

- Domini

- Blocchi di indirizzi IP

- Ospita

- contatti Email

- Numeri di sistema autonomi (ASN)

- Organizzazioni Whois

Questi tipi di asset costituiscono l'inventario della superficie di attacco in Defender EASM. La soluzione individua gli asset esterni esposti a Internet aperto al di fuori della protezione tradizionale del firewall. Gli asset esterni devono essere monitorati e gestiti per ridurre al minimo i rischi e migliorare il comportamento di sicurezza dell'organizzazione. Defender EASM individua e monitora attivamente gli asset e quindi visualizza informazioni dettagliate chiave che consentono di risolvere in modo efficiente eventuali vulnerabilità all'organizzazione.

Stati asset

Tutti gli asset sono etichettati con uno degli stati seguenti:

| Nome stato | Descrizione |

|---|---|

| Inventario approvato | Elemento che fa parte della superficie di attacco di proprietà. Si tratta di un elemento di cui sei direttamente responsabile. |

| Dipendenza | Infrastruttura di proprietà di terze parti, ma che fa parte della superficie di attacco perché supporta direttamente il funzionamento degli asset di proprietà. Ad esempio, è possibile che si dipenda da un provider IT per ospitare il contenuto Web. Il dominio, il nome host e le pagine farebbero parte dell'inventario approvato, quindi potrebbe essere necessario considerare l'indirizzo IP che esegue l'host come dipendenza. |

| Solo monitoraggio | Asset rilevante per la superficie di attacco, ma non direttamente controllato o una dipendenza tecnica. Ad esempio, gli affiliati o gli asset indipendenti appartenenti a società correlate potrebbero essere etichettati come Monitor Only anziché Approved Inventory per separare i gruppi a scopo di creazione di report. |

| Candidato | Asset che ha una relazione con gli asset di inizializzazione noti dell'organizzazione, ma che non ha una connessione sufficientemente forte da etichettarlo immediatamente Come inventario approvato. È necessario esaminare manualmente questi asset candidati per determinare la proprietà. |

| Richiede un'indagine | Uno stato simile allo stato Candidato , ma questo valore viene applicato agli asset che richiedono un'analisi manuale per la convalida. Lo stato viene determinato in base ai punteggi di attendibilità generati internamente che valutano la forza delle connessioni rilevate tra gli asset. Non indica la relazione esatta dell'infrastruttura con l'organizzazione, ma contrassegna l'asset per una maggiore revisione per determinare come deve essere categorizzata. |

Gestione di stati di asset diversi

Questi stati degli asset vengono elaborati e monitorati in modo univoco per garantire una chiara visibilità degli asset più critici per impostazione predefinita. Ad esempio, gli asset nello stato Inventario approvato sono sempre rappresentati nei grafici del dashboard e vengono analizzati quotidianamente per garantire la ricezione dei dati. Per impostazione predefinita, tutti gli altri tipi di asset non sono inclusi nei grafici del dashboard. È tuttavia possibile modificare i filtri di inventario per visualizzare gli asset in stati diversi in base alle esigenze. Analogamente, gli asset di stato candidati vengono analizzati solo durante il processo di individuazione. Se questi tipi di asset sono di proprietà dell'organizzazione, è importante esaminare questi asset e modificarne lo stato in Inventario approvato.

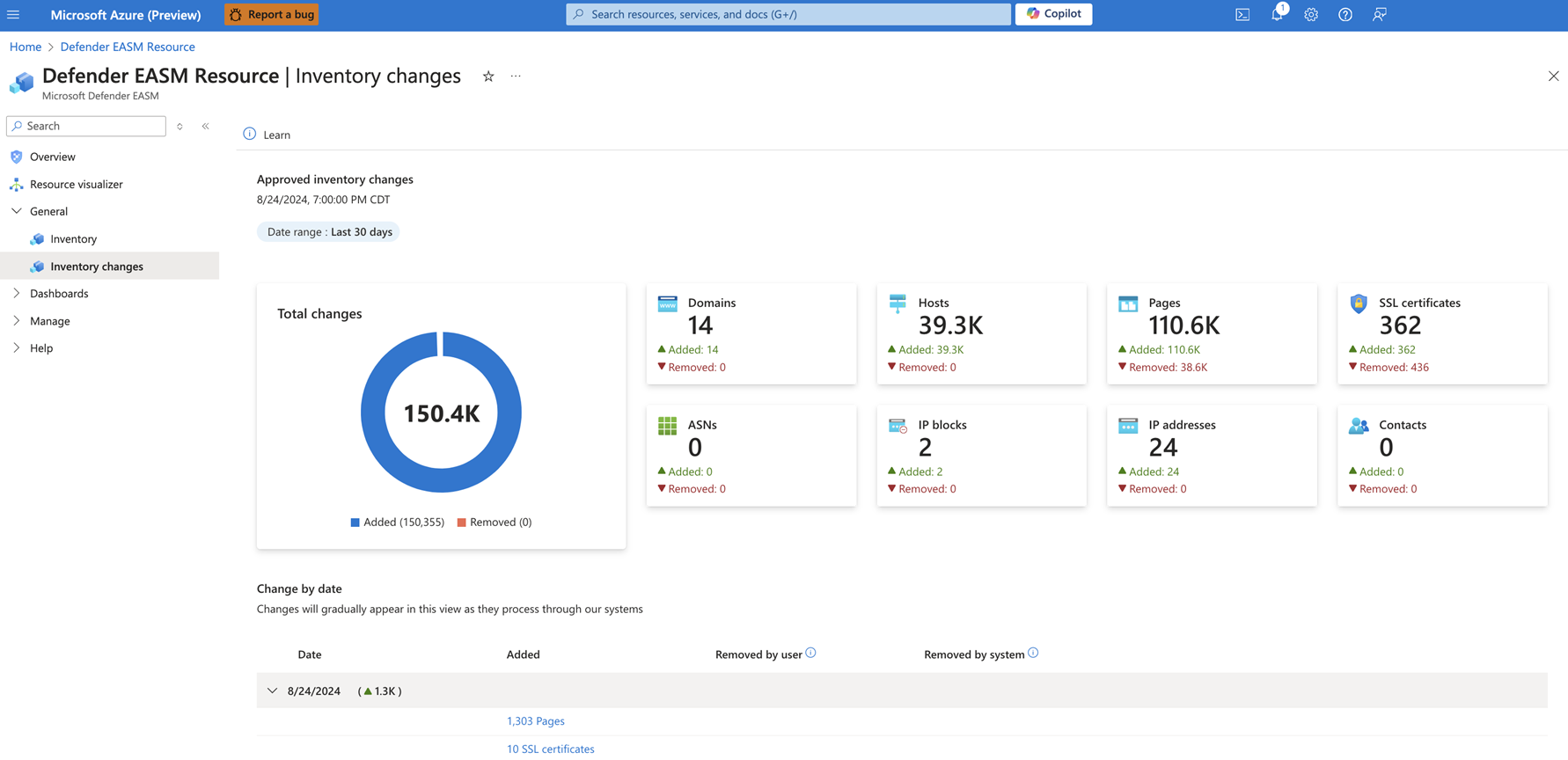

Rilevamento delle modifiche dell'inventario

La superficie di attacco cambia costantemente. Defender EASM analizza e aggiorna continuamente l'inventario per garantire l'accuratezza. Gli asset vengono spesso aggiunti e rimossi dall'inventario, quindi è importante tenere traccia di queste modifiche per comprendere la superficie di attacco e identificare le tendenze chiave. Il dashboard delle modifiche all'inventario offre una panoramica di queste modifiche. È possibile visualizzare facilmente i conteggi "aggiunti" e "rimossi" per ogni tipo di asset. È possibile filtrare il dashboard in base a due intervalli di date: gli ultimi 7 giorni o gli ultimi 30 giorni. Per una visualizzazione più granulare delle modifiche dell'inventario, vedere la sezione Modifiche per data del dashboard.