Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Le organizzazioni stanno passando sempre più spesso a architetture multicloud, sia per progettazione che a causa di requisiti in corso. Un numero crescente di queste organizzazioni usa applicazioni e archivia dati in più cloud pubblici, tra cui Google Cloud Platform (GCP).

Questo articolo descrive come inserire i dati GCP in Microsoft Sentinel per ottenere una copertura di sicurezza completa e analizzare e rilevare gli attacchi nell'ambiente multicloud.

Con i connettori GCP Pub/Sub , basati su Codeless Connector Framework (CCF), è possibile inserire i log dall'ambiente GCP usando la funzionalità GCP Pub/Sub:

Il connettore Google Cloud Platform (GCP) Pub/Sub Audit Logs raccoglie gli audit trail di accesso alle risorse GCP. Gli analisti possono monitorare questi log per tenere traccia dei tentativi di accesso alle risorse e rilevare potenziali minacce nell'ambiente GCP.

Il connettore Google Cloud Platform (GCP) Security Command Center raccoglie i risultati del Google Security Command Center, una solida piattaforma di sicurezza e gestione dei rischi per Google Cloud. Gli analisti possono visualizzare questi risultati per ottenere informazioni dettagliate sul comportamento di sicurezza dell'organizzazione, tra cui inventario e individuazione degli asset, rilevamenti di vulnerabilità e minacce e mitigazione e correzione dei rischi.

Il connettore del motore Google Kubernetes raccoglie i log del motore Google Kubernetes .The Google Kubernetes Engine connectors collects Google Kubernetes Engine (GKE) Logs. Gli analisti possono monitorare questi log per tenere traccia dell'attività del cluster, del comportamento del carico di lavoro e degli eventi di sicurezza, consentendo agli analisti di monitorare i carichi di lavoro kubernetes, analizzare le prestazioni e rilevare potenziali minacce nei cluster GKE.

Prerequisiti

Prima di iniziare, verificare di avere quanto segue:

- La soluzione Microsoft Sentinel è abilitata.

- Esiste un'area di lavoro Microsoft Sentinel definita.

- Esiste un ambiente GCP che contiene risorse che producono uno dei tipi di log seguenti da inserire:

- Log di controllo GCP

- Risultati del Centro di comando di Google Security

- L'utente Azure ha il ruolo Collaboratore Microsoft Sentinel.

- L'utente GCP ha accesso per creare e modificare le risorse nel progetto GCP.

- L'API GCP Identity and Access Management (IAM) e l'API GCP Cloud Resource Manager sono entrambe abilitate.

Configurare l'ambiente GCP

È necessario configurare due elementi nell'ambiente GCP:

Configurare l'autenticazione Microsoft Sentinel in GCP creando le risorse seguenti nel servizio GCP IAM:

- Pool di identità del carico di lavoro

- Provider di identità del carico di lavoro

- Account del servizio

- Ruolo

Configurare la raccolta dei log in GCP e l'inserimento in Microsoft Sentinel creando le risorse seguenti nel servizio pubblicazione/sottoscrizione GCP:

- Argomento

- Sottoscrizione per l'argomento

È possibile configurare l'ambiente in uno dei due modi seguenti:

Creare risorse GCP tramite l'API Terraform: Terraform fornisce LE API per la creazione delle risorse e per Gestione delle identità e degli accessi (vedere Prerequisiti). Microsoft Sentinel fornisce script Terraform che eseguono i comandi necessari per le API.

Configurare manualmente l'ambiente GCP, creando le risorse manualmente nella console GCP.

Nota

Non è disponibile alcun script Terraform per la creazione di risorse GCP Pub/Sub per la raccolta di log dal Centro comandi di sicurezza. È necessario creare queste risorse manualmente. È comunque possibile usare lo script Terraform per creare le risorse GCP IAM per l'autenticazione.

Importante

Se si creano risorse manualmente, è necessario creare tutte le risorse di autenticazione (IAM) nello stesso progetto GCP, altrimenti non funzionerà. Le risorse Pub/Sub possono trovarsi in un progetto diverso.

Configurazione dell'autenticazione GCP

Obbligatorio per tutti i connettori GCP.

Aprire Cloud Shell GCP.

Selezionare il progetto da usare digitando il comando seguente nell'editor:

gcloud config set project {projectId}Copiare lo script di autenticazione Terraform fornito da Microsoft Sentinel dal repository GitHub Sentinel nell'ambiente Cloud Shell GCP.

Aprire il file di script Terraform GCPInitialAuthenticationSetup e copiarne il contenuto.

Nota

Per inserire i dati GCP in un cloud Azure per enti pubblici, usare invece questo script di installazione dell'autenticazione.

Creare una directory nell'ambiente Cloud Shell, immetterla e creare un nuovo file vuoto.

mkdir {directory-name} && cd {directory-name} && touch initauth.tfAprire initauth.tf nell'editor Cloud Shell e incollarvi il contenuto del file di script.

InizializzaRe Terraform nella directory creata digitando il comando seguente nel terminale:

terraform initQuando si riceve il messaggio di conferma dell'inizializzazione di Terraform, eseguire lo script digitando il comando seguente nel terminale:

terraform applyQuando lo script richiede l'ID tenant Microsoft, copiarlo e incollarlo nel terminale.

Nota

È possibile trovare e copiare l'ID tenant nella pagina del connettore GCP Pub/Sub Audit Logs nel portale di Microsoft Sentinel oppure nella schermata Impostazioni del portale (accessibile in qualsiasi punto del portale di Azure selezionando l'icona a ingranaggio nella parte superiore della schermata) nella colonna ID directory.

Quando viene chiesto se un pool di identità del carico di lavoro è già stato creato per Azure, rispondere sì o no di conseguenza.

Quando viene chiesto se si desidera creare le risorse elencate, digitare sì.

Quando viene visualizzato l'output dello script, salvare i parametri delle risorse per un uso successivo.

Configurazione dei log di controllo GCP

Le istruzioni in questa sezione riguardano l'uso del connettore Microsoft Sentinel GCP Pub/Sub Audit Logs.

Vedere Configurazione del Centro di comando per la sicurezza GCP per l'uso del connettore Microsoft Sentinel GCP Pub/Sub Security Command Center.

Vedere Configurazione dei log GKE per l'uso del connettore del motore di Google Kubernetes Microsoft Sentinel.

Copiare lo script di installazione del log di controllo terraform fornito da Microsoft Sentinel dal repository GitHub Sentinel in una cartella diversa nell'ambiente Cloud Shell GCP.

Aprire il file di script Terraform GCPAuditLogsSetup e copiarne il contenuto.

Nota

Per inserire i dati GCP in un cloud Azure per enti pubblici, usare invece questo script di configurazione del log di controllo.

Creare un'altra directory nell'ambiente Cloud Shell, immetterla e creare un nuovo file vuoto.

mkdir {other-directory-name} && cd {other-directory-name} && touch auditlog.tfAprire auditlog.tf nell'editor Cloud Shell e incollarvi il contenuto del file di script.

Inizializzare Terraform nella nuova directory digitando il comando seguente nel terminale:

terraform initQuando si riceve il messaggio di conferma dell'inizializzazione di Terraform, eseguire lo script digitando il comando seguente nel terminale:

terraform applyPer inserire i log di un'intera organizzazione usando un singolo oggetto Pub/Sub, digitare:

terraform apply -var="organization-id= {organizationId} "Quando viene chiesto se si desidera creare le risorse elencate, digitare sì.

Quando viene visualizzato l'output dello script, salvare i parametri delle risorse per un uso successivo.

Attendere cinque minuti prima di passare al passaggio successivo.

Se si sta anche configurando il connettore GCP Pub/Sub Security Command Center , continuare con la sezione successiva.

In caso contrario, passare a Configurare il connettore GCP Pub/Sub in Microsoft Sentinel.

Configurazione del Centro di comando per la sicurezza GCP

Le istruzioni in questa sezione riguardano l'uso del connettore Microsoft Sentinel GCP Pub/Sub Security Command Center.

Vedere le istruzioni nella sezione precedente per l'uso del connettore Microsoft Sentinel GCP Pub/Sub Audit Logs.

Vedere Configurazione dei log GKE per l'uso del connettore del motore di Google Kubernetes Microsoft Sentinel.

Configurare l'esportazione continua dei risultati

Seguire le istruzioni nella documentazione di Google Cloud per configurare le esportazioni di pub/sub di risultati SCC futuri nel servizio GCP Pub/Sub.

Quando viene richiesto di selezionare un progetto per l'esportazione, selezionare un progetto creato a questo scopo o creare un nuovo progetto.

Quando viene chiesto di selezionare un argomento Pub/Sub in cui esportare i risultati, seguire le istruzioni precedenti per creare un nuovo argomento.

Configurazione del connettore del motore di Google Kubernetes

Le istruzioni in questa sezione sono per l'uso del connettore del motore di Google Kubernetes Microsoft Sentinel.

Vedere Configurazione del Centro di comando per la sicurezza GCP per l'uso del connettore Microsoft Sentinel GCP Pub/Sub Security Command Center.

Vedere Configurazione dei log di controllo GCP per l'uso del connettore Microsoft Sentinel GCP Pub/Sub Audit Logs.

Copiare lo script di installazione del log di controllo terraform fornito da Microsoft Sentinel dal repository GitHub Sentinel in una cartella diversa nell'ambiente Cloud Shell GCP.

Aprire il file di script Terraform GoogleKubernetesEngineLogSetup e copiarne il contenuto.

Creare un'altra directory nell'ambiente Cloud Shell, immetterla e creare un nuovo file vuoto.

mkdir {other-directory-name} && cd {other-directory-name} && touch gkelog.tfAprire gkelog.tf nell'editor Cloud Shell e incollarvi il contenuto del file di script.

Inizializzare Terraform nella nuova directory digitando il comando seguente nel terminale:

terraform initQuando si riceve il messaggio di conferma dell'inizializzazione di Terraform, eseguire lo script digitando il comando seguente nel terminale:

terraform applyPer inserire i log di un'intera organizzazione usando un singolo oggetto Pub/Sub, digitare:

terraform apply -var="organization-id= {organizationId} "Quando viene chiesto se si desidera creare le risorse elencate, digitare sì.

Quando viene visualizzato l'output dello script, salvare i parametri delle risorse per un uso successivo.

Attendere cinque minuti prima di passare al passaggio successivo.

Configurare il connettore GCP Pub/Sub in Microsoft Sentinel

Aprire il portale di Azure e passare al servizio Microsoft Sentinel.

Nella barra di ricerca dell'hub contenuto digitare Log di controllo di Google Cloud Platform.

Installare la soluzione Log di controllo di Google Cloud Platform .

Selezionare Connettori dati e nella barra di ricerca digitare GCP Pub/Sub Audit Logs.SelectData connectors, and in the search bar, type GCP Pub/Sub Audit Logs.

Selezionare il connettore GCP Pub/Sub Audit Logs .

Nel riquadro dei dettagli selezionare Apri pagina connettore.

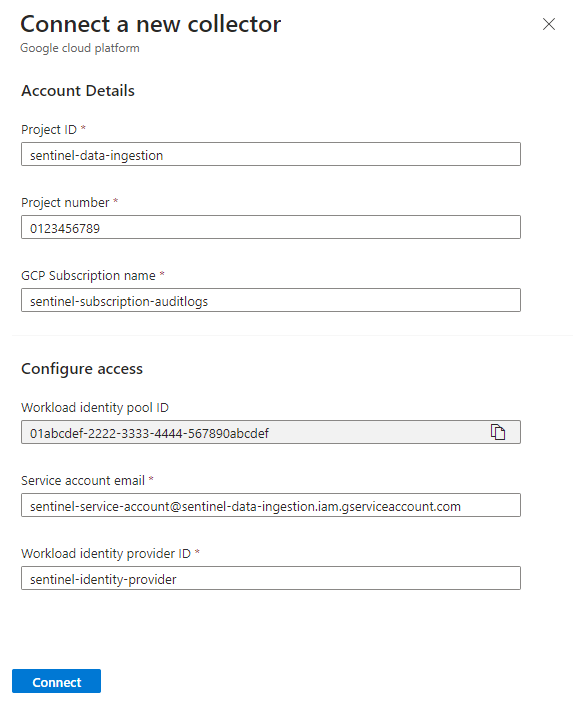

Nell'area Configurazione selezionare Aggiungi nuovo agente di raccolta.

Nel pannello Connetti nuovo agente di raccolta digitare i parametri di risorsa creati quando sono state create le risorse GCP.

Assicurarsi che i valori in tutti i campi corrispondano alle relative controparti nel progetto GCP (i valori nello screenshot sono esempi, non valori letterali) e selezionare Connetti.

Verificare che i dati GCP siano nell'ambiente Microsoft Sentinel

Per assicurarsi che i log GCP siano stati inseriti correttamente in Microsoft Sentinel, eseguire la query seguente 30 minuti dopo aver completato la configurazione del connettore.

GCPAuditLogs | take 10Abilitare la funzionalità di integrità per i connettori dati.

Risoluzione dei problemi

- "Errore 409: l'entità richiesta esiste già" Quando si eseguono script terraform: importare le risorse GCP esistenti nello stato Terraform in modo che Terraform le gestirà invece di provare a ricrearle. Ad esempio, con il messaggio di errore "Error creating WorkloadIdentityPool: googleapi: Error 409: Requested entity already exists", find the pool ID and project ID, run:

terraform import google_iam_workload_identity_pool.<POOL_RESOURCE_NAME> projects/<PROJECT_ID>/locations/global/workloadIdentityPools/<POOL_ID>

Passaggi successivi

In questo articolo si è appreso come inserire i dati GCP in Microsoft Sentinel usando i connettori GCP Pub/Sub. Per altre informazioni su Microsoft Sentinel, vedere gli articoli seguenti:

- Informazioni su come ottenere visibilità sui dati e sulle potenziali minacce.

- Introduzione al rilevamento delle minacce con Microsoft Sentinel.

- Usare le cartelle di lavoro per monitorare i dati.