Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Molte organizzazioni usano soluzioni TIP (Threat Intelligence Platform) per aggregare feed di intelligence sulle minacce da varie origini. Dal feed aggregato, i dati vengono curati per essere applicati a soluzioni di sicurezza come dispositivi di rete, soluzioni EDR/XDR o soluzioni siem (Security Information and Event Management), ad esempio Microsoft Sentinel. Lo standard di settore per descrivere le informazioni sulla cyberthreat è denominato "Structured Threat Information Expression" o STIX. Usando l'API di caricamento che supporta gli oggetti STIX, si usa un modo più espressivo per importare l'intelligence sulle minacce in Microsoft Sentinel.

L'API di caricamento inserisce intelligence sulle minacce in Microsoft Sentinel senza la necessità di un connettore dati. Questo articolo descrive ciò che è necessario connettere. Per altre informazioni sui dettagli dell'API, vedere il documento di riferimento Microsoft Sentinel l'API di caricamento.

Per altre informazioni sull'intelligence sulle minacce, vedere Intelligence sulle minacce.

Importante

L'API di caricamento di intelligence sulle minacce Microsoft Sentinel è disponibile in anteprima. Per altre condizioni legali applicabili alle funzionalità di Azure in versione beta, in anteprima o non ancora rilasciate nella disponibilità generale, vedere le Condizioni aggiuntive per l'utilizzo per Microsoft Azure Previews.

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender. A partire da luglio 2025, molti nuovi clienti vengono caricati e reindirizzati automaticamente al portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender. Per altre informazioni, vedere It's Time to Move: Ritiro della portale di Azure di Microsoft Sentinel per una maggiore sicurezza.

Nota

Per informazioni sulla disponibilità delle funzionalità nei cloud del governo degli Stati Uniti, vedere le tabelle Microsoft Sentinel in Disponibilità delle funzionalità cloud per i clienti del governo degli Stati Uniti.

Prerequisiti

- È necessario disporre delle autorizzazioni di lettura e scrittura per l'area di lavoro Microsoft Sentinel per archiviare gli oggetti STIX di Intelligence per le minacce.

- È necessario essere in grado di registrare un'applicazione Microsoft Entra.

- All'applicazione Microsoft Entra deve essere concesso il ruolo collaboratore Microsoft Sentinel a livello di area di lavoro.

Istruzioni

Seguire questa procedura per importare oggetti STIX di intelligence sulle minacce per Microsoft Sentinel dalla soluzione integrata TIP o di intelligence sulle minacce personalizzata:

- Registrare un'applicazione Microsoft Entra e quindi registrarne l'ID applicazione.

- Generare e registrare un segreto client per l'applicazione Microsoft Entra.

- Assegnare all'applicazione Microsoft Entra il ruolo collaboratore Microsoft Sentinel o l'equivalente.

- Configurare la soluzione TIP o l'applicazione personalizzata.

Registrare un'applicazione Microsoft Entra

Le autorizzazioni predefinite per il ruolo utente consentono agli utenti di creare registrazioni dell'applicazione. Se questa impostazione è stata impostata su No, è necessaria l'autorizzazione per gestire le applicazioni in Microsoft Entra. Uno dei ruoli di Microsoft Entra seguenti include le autorizzazioni necessarie:

- Amministratore di applicazioni

- Sviluppatore applicazione

- Amministratore di applicazioni cloud

Per altre informazioni sulla registrazione dell'applicazione Microsoft Entra, vedere Registrare un'applicazione.

Dopo aver registrato l'applicazione, registrarne l'ID applicazione (client) dalla scheda Panoramica dell'applicazione.

Assegnare un ruolo all'applicazione

L'API di caricamento inserisce oggetti di intelligence sulle minacce a livello di area di lavoro e richiede il ruolo di collaboratore Microsoft Sentinel.

Dal portale di Azure passare alle aree di lavoro Log Analytics.

Selezionare Controllo di accesso (IAM).

Seleziona Aggiungi>Aggiungi assegnazione di ruolo.

Nella scheda Ruolo selezionare il ruolo collaboratore Microsoft Sentinel e quindi selezionare Avanti.

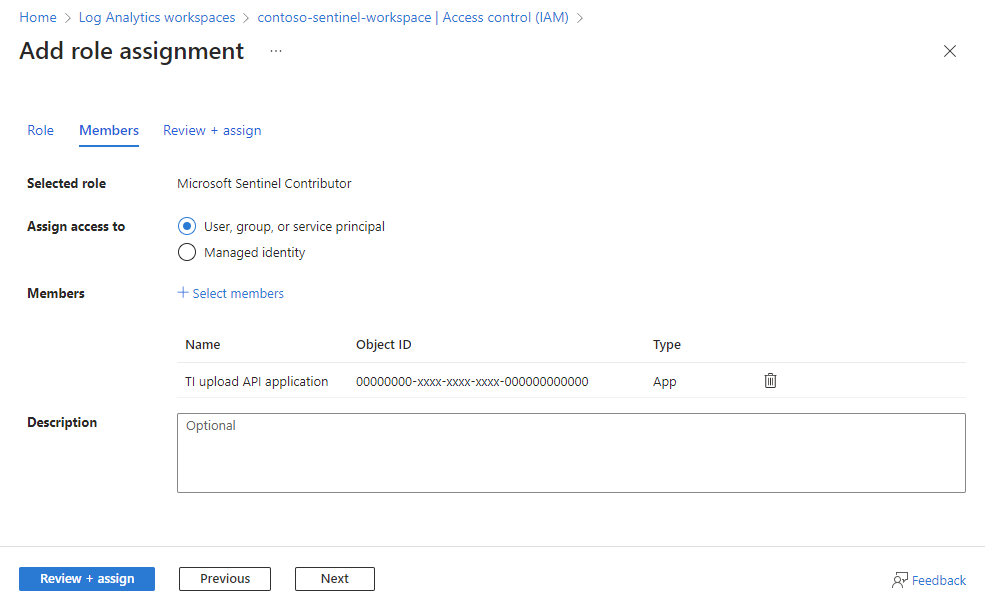

Nella scheda Membri selezionare Assegna accesso a>utente, gruppo o entità servizio.

Selezionare membri. Per impostazione predefinita, Microsoft Entra applicazioni non vengono visualizzate nelle opzioni disponibili. Per trovare l'applicazione, cercarla per nome.

Selezionare Verifica e assegna.

Per altre informazioni sull'assegnazione di ruoli alle applicazioni, vedere Assegnare un ruolo all'applicazione.

Configurare la soluzione della piattaforma di intelligence sulle minacce o l'applicazione personalizzata

L'API di caricamento richiede le informazioni di configurazione seguenti:

- ID applicazione (client)

- Microsoft Entra token di accesso con autenticazione OAuth 2.0

- MICROSOFT SENTINEL ID area di lavoro

Immettere questi valori nella configurazione della soluzione tip o personalizzata integrata, se necessario.

- Inviare l'intelligence sulle minacce all'API di caricamento. Per altre informazioni, vedere Microsoft Sentinel'API di caricamento.

- Entro pochi minuti, gli oggetti intelligence sulle minacce dovrebbero iniziare a scorrere nell'area di lavoro Microsoft Sentinel. Trovare i nuovi oggetti STIX nella pagina Intelligence sulle minacce, accessibile dal menu Microsoft Sentinel.

Contenuto correlato

In questo articolo si è appreso come connettere il SUGGERIMENTO a Microsoft Sentinel. Per altre informazioni sull'uso dell'intelligence sulle minacce in Microsoft Sentinel, vedere gli articoli seguenti:

- Informazioni sull'intelligence sulle minacce.

- Usare gli indicatori di minaccia durante l'esperienza di Microsoft Sentinel.

- Introduzione al rilevamento delle minacce con regole di analisi predefinite o personalizzate in Microsoft Sentinel.