Usare gli indicatori di minaccia in Microsoft Sentinel

Per integrare l'intelligence sulle minacce in Microsoft Sentinel, eseguire le attività seguenti:

- Importare l'intelligence sulle minacce in Microsoft Sentinel abilitando i connettori dati per diverse piattaforme e feed di intelligence sulle minacce.

- Visualizzare e gestire l'intelligence sulle minacce importata in Log e nella pagina intelligence sulle minacce di Microsoft Sentinel.

- Rilevare le minacce e generare avvisi di sicurezza e eventi imprevisti usando i modelli di regole di analisi predefiniti basati sull'intelligence sulle minacce importata.

- Visualizza informazioni chiave relative all'intelligence sulle minacce importata in Microsoft Sentinel usando la cartella di lavoro Intelligence sulle minacce.

Importante

Microsoft Sentinel è disponibile al pubblico nel portale di Microsoft Defender nella della piattaforma operativa di sicurezza unificata Microsoft. Per altre informazioni, vedere Microsoft Sentinel nel portale di Microsoft Defender.

Visualizzare gli indicatori di minaccia in Microsoft Sentinel

Ecco come usare gli indicatori di intelligence sulle minacce in Microsoft Sentinel.

Trovare e visualizzare gli indicatori nella pagina Intelligence sulle minacce

Questa procedura descrive come visualizzare e gestire gli indicatori nella pagina intelligence sulle minacce, accessibile dal menu principale di Microsoft Sentinel. Usare la pagina intelligence sulle minacce per ordinare, filtrare e cercare gli indicatori di minaccia importati senza scrivere una query di Log Analytics.

Per visualizzare gli indicatori di intelligence sulle minacce nella pagina Intelligence sulle minacce:

Per Microsoft Sentinel nel portale di Azure, in Gestione delle minacce, selezionare Intelligence sulle minacce.

Per Microsoft Sentinel nel portale di Defender, selezionare Microsoft Sentinel>Gestione delle minacce>Intelligence sulle minacce.

Nella griglia selezionare l'indicatore per il quale si vogliono visualizzare altre informazioni. Le informazioni dell'indicatore includono livelli di attendibilità, tag e tipi di minaccia.

Microsoft Sentinel visualizza solo la versione più recente degli indicatori in questa visualizzazione. Per altre informazioni sull'aggiornamento degli indicatori, vedere Informazioni sull'intelligence sulle minacce.

Gli indicatori IP e dei nomi di dominio sono arricchiti con dati GeoLocation e WhoIs aggiuntivi. Questi dati forniscono un maggiore contesto per le indagini in cui viene trovato l'indicatore selezionato.

Ecco un esempio.

Importante

L’arricchimento dei dati GeoLocation e WhoIs è attualmente in anteprima. Le condizioni aggiuntive per l'anteprima di Azure includono ulteriori termini legali che si applicano a funzionalità di Azure in versione beta, in anteprima o in altro modo non ancora disponibili a livello generale.

Trovare e visualizzare gli indicatori in Log

Questa procedura descrive come visualizzare gli indicatori di minaccia importati nell'area Log di Microsoft Sentinel, insieme ad altri dati degli eventi di Microsoft Sentinel, indipendentemente dal feed di origine o dal connettore usato.

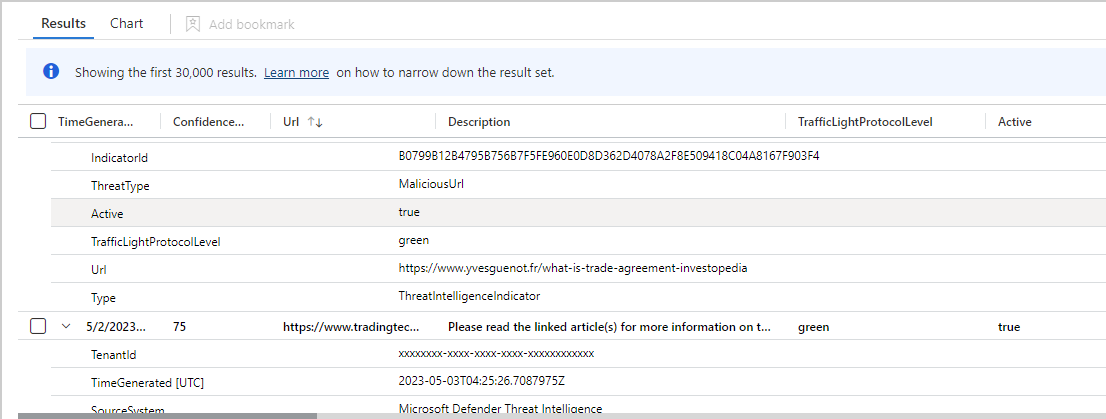

Gli indicatori di minaccia importati sono elencati nella tabella ThreatIntelligenceIndicator di Microsoft Sentinel. Questa tabella è la base per le query di intelligence sulle minacce eseguite in altre aree di Microsoft Sentinel, come Analisi o Cartelle di lavoro.

Per visualizzare gli indicatori di intelligence sulle minacce in Log:

Per Microsoft Sentinel nel Portale di Azure, in Generale, selezionare Log.

Per Microsoft Sentinel nel portale di Defender, selezionare indagine e risposta>Ricerca>Ricerca avanzata.

La tabella

ThreatIntelligenceIndicatorsi trova nel gruppo Microsoft Sentinel.Selezionare l'icona Anteprima dei dati (a forma di occhio) accanto al nome della tabella. Selezionare Visualizza nell'editor di query per eseguire una query che mostri i record di questa tabella.

I risultati dovrebbero essere simili all'indicatore di minaccia di esempio mostrato di seguito.

Creare e contrassegnare indicatori

Usare la pagina Intelligence sulle minacce per creare indicatori di minaccia direttamente all'interno dell'interfaccia di Microsoft Sentinel ed eseguire due attività amministrative comuni di intelligence sulle minacce: assegnazione di tag agli indicatori e creazione di nuovi indicatori correlati alle indagini sulla sicurezza.

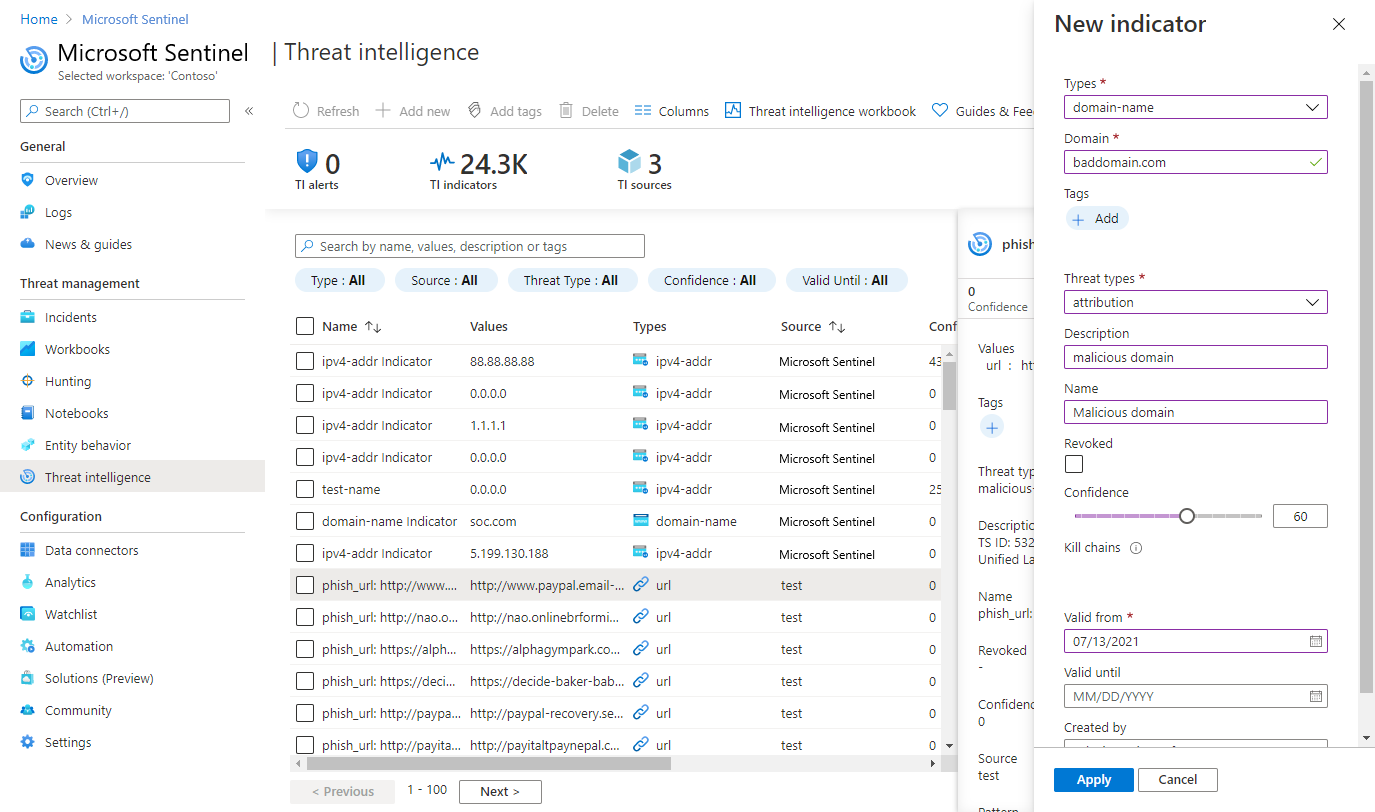

Creare un nuovo indicatore

Per Microsoft Sentinel nel portale di Azure, in Gestione delle minacce, selezionare Intelligence sulle minacce.

Per Microsoft Sentinel nel portale di Defender, selezionare Microsoft Sentinel>Gestione delle minacce>Intelligence sulle minacce.

Nel menu nella parte superiore della pagina selezionare Aggiungi nuovo.

Scegliere il tipo di indicatore e compilare il modulo nel riquadro Nuovo indicatore. I campi obbligatori sono contrassegnati con un asterisco (*).

Selezionare Applica. L'indicatore viene aggiunto all'elenco degli indicatori e viene inviato anche alla tabella

ThreatIntelligenceIndicatorin Log.

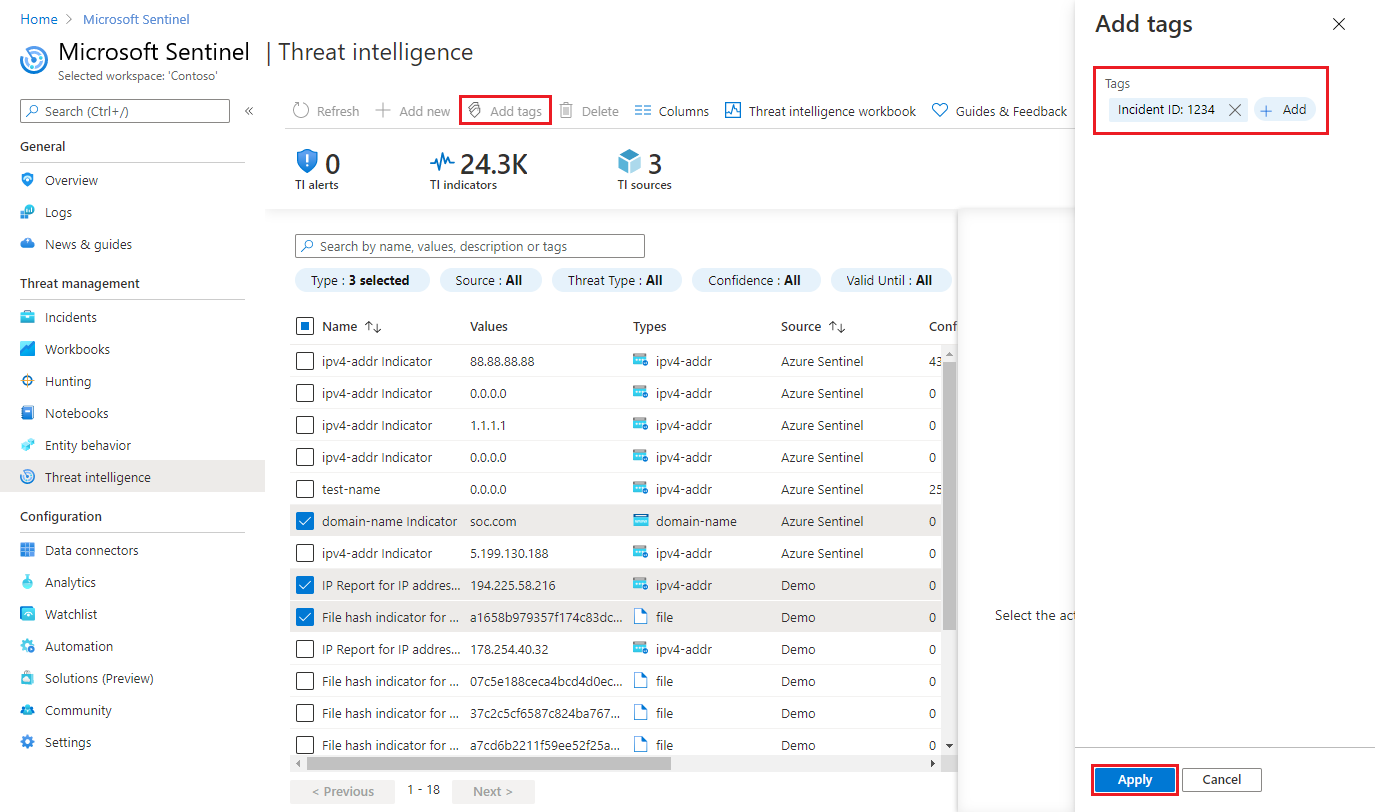

Contrassegnare e modificare gli indicatori di minaccia

L'assegnazione di tag agli indicatori di minaccia è un modo semplice per raggrupparli per renderli più facili da trovare. In genere, è possibile applicare tag a un indicatore correlato a un evento imprevisto specifico oppure se l'indicatore rappresenta minacce provenienti da un attore noto o da una campagna di attacco ben nota. Dopo aver cercato gli indicatori con cui si vuole lavorare, assegnare a ciascuno un tag. È possibile selezionare più indicatori e etichettarli tutti in una volta con uno o più tag. Poiché l'etichettatura è libera, si consiglia di creare convenzioni di denominazione standard per i tag degli indicatori di minaccia.

Microsoft Sentinel consente anche di modificare gli indicatori, indipendentemente dal fatto che siano stati creati direttamente in Microsoft Sentinel o provengano da origini partner, ad esempio server TIP e TAXII. Per gli indicatori creati in Microsoft Sentinel, tutti i campi sono modificabili. Per gli indicatori provenienti da origini partner sono modificabili solo campi specifici, inclusi i tag, Data di scadenza, Attendibilità e Revocato. In entrambi i casi, nella pagina Intelligence sulle minacce viene visualizzata solo la versione più recente dell'indicatore. Per altre informazioni sull'aggiornamento degli indicatori, vedere Informazioni sull'intelligence sulle minacce.

Ottenere informazioni dettagliate sull'intelligence sulle minacce con le cartelle di lavoro

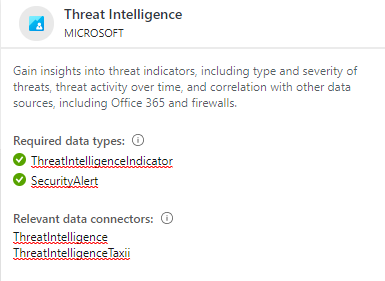

Usare una cartella di lavoro di Microsoft Sentinel creata appositamente per visualizzare le informazioni chiave sull'intelligence sulle minacce in Microsoft Sentinel e personalizzare la cartella di lavoro in base alle esigenze aziendali.

Ecco come trovare la cartella di lavoro di Intelligence sulle minacce fornita in Microsoft Sentinel e un esempio di come apportare modifiche alla cartella di lavoro per personalizzarla.

Nel portale di Azure passare a Microsoft Sentinel.

Scegliere l'area di lavoro in cui sono stati importati gli indicatori di minaccia usando uno dei due connettori dati di intelligence sulle minacce.

Nella sezione Gestione delle minacce del menu di Microsoft Sentinel selezionare Cartelle di lavoro.

Trovare la cartella di lavoro Intelligence sulle minacce. Verificare che la tabella

ThreatIntelligenceIndicatorcontenga dei dati.

Selezionare Salva e scegliere un percorso di Azure in cui archiviare la cartella di lavoro. Questo passaggio è obbligatorio se si intende modificare la cartella di lavoro in qualsiasi modo e salvare le modifiche.

Selezionare ora Visualizza cartella di lavoro salvata per aprire la cartella di lavoro per la visualizzazione e la modifica.

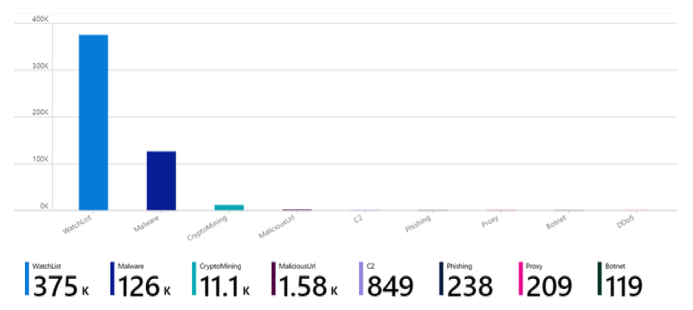

Verranno ora visualizzati i grafici predefiniti forniti dal modello. Per modificare un grafico, selezionare Modifica nella parte superiore della pagina per attivare la modalità di modifica per la cartella di lavoro.

Aggiungere un nuovo grafico degli indicatori di minaccia per tipo di minaccia. Scorrere fino alla parte inferiore della pagina e selezionare Aggiungi query.

Aggiungere il testo seguente alla casella di testo query log dell'area di lavoro Log Analytics:

ThreatIntelligenceIndicator | summarize count() by ThreatTypeNel menu a discesa Visualizzazione selezionare Grafico a barre.

Selezionare Modifica completatae visualizzare il nuovo grafico per la cartella di lavoro.

Le cartelle di lavoro offrono dashboard interattivi potenti che contengono informazioni dettagliate su tutti gli aspetti di Microsoft Sentinel. È possibile eseguire numerose attività con le cartelle di lavoro e i modelli forniti sono un ottimo punto di partenza. Personalizzare i modelli o creare nuovi dashboard combinando diverse origini dati in modo da visualizzare i dati in modi specifici.

Le cartelle di lavoro di Microsoft Sentinel si basano sulle cartelle di lavoro di Monitoraggio di Azure, pertanto sono disponibili molti altri modelli e un’ampia documentazione. Per ulteriori informazioni, vedere Creare report interattivi con le cartelle di lavoro di Azure Monitor.

È anche disponibile una risorsa dettagliata di cartelle di lavoro di Monitoraggio di Azure in GitHub, dove è possibile scaricare altri modelli e contribuire con i propri modelli.

Contenuto correlato

In questo articolo si è appreso come usare gli indicatori di intelligence sulle minacce in Microsoft Sentinel. Per altre informazioni sull'intelligence sulle minacce in Microsoft Sentinel, vedere gli articoli seguenti:

- Informazioni sull'intelligence sulle minacce in Microsoft Sentinel.

- Connettere Microsoft Sentinel ai feed di intelligence sulle minacce STIX/TAXII.

- Vedere quali TIP, feed TAXII e arricchimenti possono essere facilmente integrati con Microsoft Sentinel.