Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Microsoft Sentinel è una soluzione siEM (Security Information and Event Management) nativa del cloud in grado di inserire, curare e gestire l'intelligence sulle minacce da numerose origini.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Introduzione all'intelligence sulle minacce

Cyber Threat Intelligence (CTI) è un'informazione che descrive le minacce esistenti o potenziali per sistemi e utenti. Questa intelligence assume molte forme, ad esempio report scritti che illustrano in dettaglio le motivazioni, l'infrastruttura e le tecniche di un determinato attore di minacce. Può anche essere osservazioni specifiche di indirizzi IP, domini, hash di file e altri artefatti associati a minacce informatiche note.

Le organizzazioni usano CTI per fornire un contesto essenziale ad attività insolite, in modo che il personale di sicurezza possa intervenire rapidamente per proteggere le persone, le informazioni e gli asset. È possibile origine CTI da molte posizioni, ad esempio:

- Feed di dati open source

- Community di condivisione di intelligence sulle minacce

- Feed di intelligence commerciale

- Informazioni locali raccolte nel corso delle indagini di sicurezza all'interno di un'organizzazione

Per soluzioni SIEM come Microsoft Sentinel, le forme più comuni di CTI sono gli indicatori di minaccia, noti anche come indicatori di compromissione (IIC) o indicatori di attacco. Gli indicatori di minaccia sono dati che associano artefatti osservati, ad esempio URL, hash di file o indirizzi IP, ad attività di minaccia note, ad esempio phishing, botnet o malware. Questa forma di intelligence sulle minacce è spesso chiamata intelligence tattica sulle minacce. Viene applicato ai prodotti di sicurezza e all'automazione su larga scala per rilevare potenziali minacce per un'organizzazione e proteggerle da tali minacce.

Un altro aspetto dell'intelligence sulle minacce rappresenta gli attori delle minacce, le tecniche, le tattiche e le procedure (TTP), la loro infrastruttura e le identità delle vittime. Microsoft Sentinel supporta la gestione di questi facet insieme alle operazioni di I/O, espresse usando lo standard open source per lo scambio di CTI noto come espressione di informazioni sulle minacce strutturate (STIX). L'intelligence sulle minacce espressa come oggetti STIX migliora l'interoperabilità e consente alle organizzazioni di cercare in modo più efficiente. Usare gli oggetti STIX di Intelligence per le minacce in Microsoft Sentinel per rilevare attività dannose osservate nell'ambiente e fornire il contesto completo di un attacco per informare le decisioni di risposta.

La tabella seguente descrive le attività necessarie per sfruttare al meglio l'integrazione di Intelligence sulle minacce (TI) in Microsoft Sentinel:

| Azione | Descrizione |

|---|---|

| Archiviare intelligence sulle minacce nell'area di lavoro di Microsoft Sentinel |

|

| Gestire l'intelligence sulle minacce |

|

| Usare l'intelligence sulle minacce |

|

L'intelligence sulle minacce offre anche un contesto utile all'interno di altre esperienze Microsoft Sentinel, ad esempio i notebook. Per altre informazioni, vedere Introduzione ai notebook e MSTICPy.

Nota

Per informazioni sulla disponibilità delle funzionalità nei cloud del governo degli Stati Uniti, vedere le tabelle Microsoft Sentinel in Disponibilità delle funzionalità cloud per i clienti del governo degli Stati Uniti.

Importare e connettere intelligence sulle minacce

La maggior parte delle informazioni sulle minacce viene importata tramite connettori dati o un'API. Configurare le regole di inserimento per i connettori dati per ridurre il rumore e garantire che i feed di intelligence siano ottimizzati. Ecco le soluzioni disponibili per Microsoft Sentinel.

- Microsoft Defender Threat Intelligence connettore dati per inserire l'intelligence sulle minacce di Microsoft

- Threat Intelligence - Connettore dati TAXII per feed STIX/TAXII standard del settore

- API di caricamento di Threat Intelligence per feed TI integrati e curati che usano un'API REST per la connessione (non richiede un connettore dati)

- Il connettore dati di Threat Intelligence Platform connette anche i feed TI usando un'API REST legacy, ma è sul percorso per la deprecazione

Usare queste soluzioni in qualsiasi combinazione, a seconda della posizione in cui l'organizzazione usa l'intelligence sulle minacce. Tutti questi connettori dati sono disponibili nell'hub contenuto come parte della soluzione Intelligence per le minacce . Per altre informazioni su questa soluzione, vedere la voce Azure Marketplace Threat Intelligence.

Vedere anche questo catalogo di integrazioni di Intelligence per le minacce disponibili con Microsoft Sentinel.

Aggiungere intelligence sulle minacce a Microsoft Sentinel con il connettore dati di Defender Threat Intelligence

Inserire le operazioni di I/O pubbliche, open source e ad alta fedeltà generate da Defender Threat Intelligence nell'area di lavoro Microsoft Sentinel usando i connettori dati di Defender Threat Intelligence. Con una semplice configurazione con un clic, usare l'intelligence per le minacce dei connettori dati Di Defender Threat Intelligence standard e Premium per monitorare, inviare avvisi e cercare.

Sono disponibili due versioni del connettore dati: standard e Premium. È anche disponibile una regola di analisi delle minacce di Defender Threat Intelligence che offre un esempio di ciò che offre il connettore dati Premium Defender Threat Intelligence. Tuttavia, con l'analisi corrispondente, vengono inseriti nell'ambiente solo gli indicatori che corrispondono alla regola.

Il connettore dati Premium Defender Threat Intelligence inserisce l'intelligence open source arricchita da Microsoft e le ioc curate di Microsoft. Queste funzionalità Premium consentono l'analisi su più origini dati con maggiore flessibilità e comprensione di tale intelligence per le minacce. Ecco una tabella che mostra cosa aspettarsi quando si concede in licenza e si abilita la versione Premium.

| Gratuita | Premium |

|---|---|

| I/O pubblici | |

| Intelligence open source (OSINT) | |

| IoC Microsoft | |

| OSINT arricchito da Microsoft |

Per altre informazioni, vedere gli articoli seguenti:

- Per informazioni su come ottenere una licenza Premium ed esplorare tutte le differenze tra le versioni standard e Premium, vedere Esplorare le licenze di Defender Threat Intelligence.

- Per altre informazioni sull'esperienza gratuita di Defender Threat Intelligence, vedere Introduzione all'esperienza gratuita di Defender Threat Intelligence per Microsoft Defender XDR.

- Per informazioni su come abilitare Defender Threat Intelligence e i connettori dati premium di Defender Threat Intelligence, vedere Abilitare il connettore dati di Defender Threat Intelligence.

- Per informazioni sull'analisi delle corrispondenze, vedere Usare l'analisi di corrispondenza per rilevare le minacce.

Aggiungere intelligence sulle minacce a Microsoft Sentinel con l'API di caricamento

Molte organizzazioni usano soluzioni TIP (Threat Intelligence Platform) per aggregare feed di indicatori di minaccia da varie origini. Dal feed aggregato, i dati vengono curati per essere applicati a soluzioni di sicurezza come dispositivi di rete, soluzioni EDR/XDR o SIEM come Microsoft Sentinel. Usando l'API di caricamento, è possibile usare queste soluzioni per importare oggetti STIX di Intelligence per le minacce in Microsoft Sentinel.

La nuova API di caricamento non richiede un connettore dati e offre i miglioramenti seguenti:

- I campi dell'indicatore di minaccia sono basati sul formato standardizzato STIX.

- L'applicazione Microsoft Entra richiede il ruolo Collaboratore Microsoft Sentinel.

- L'endpoint della richiesta API ha un ambito a livello di area di lavoro. Le autorizzazioni necessarie Microsoft Entra'applicazione consentono l'assegnazione granulare a livello di area di lavoro.

Per altre informazioni, vedere Connettere la piattaforma di intelligence sulle minacce usando l'API di caricamento.

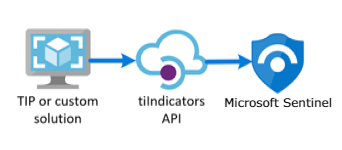

Aggiungere intelligence sulle minacce a Microsoft Sentinel con il connettore dati di Threat Intelligence Platform

Nota

Questo connettore dati è deprecato.

Analogamente all'API di caricamento, il connettore dati di Threat Intelligence Platform usa un'API che consente alla soluzione TIP o personalizzata di inviare informazioni sulle minacce in Microsoft Sentinel. Tuttavia, questo connettore dati è limitato solo agli indicatori e viene deprecato. Sfruttare le ottimizzazioni offerte dall'API di caricamento.

Il connettore dati TIP usa l'API tiIndicators di Microsoft Graph Security che non supporta altri oggetti STIX. Usarlo con qualsiasi SUGGERIMENTO personalizzato che comunica con l'API tiIndicators per inviare indicatori a Microsoft Sentinel (e ad altre soluzioni di sicurezza Microsoft come Defender XDR).

Per altre informazioni sulle soluzioni TIP integrate con Microsoft Sentinel, vedere Prodotti della piattaforma di intelligence sulle minacce integrata. Per altre informazioni, vedere Connettere la piattaforma di intelligence sulle minacce a Microsoft Sentinel.

Aggiungere intelligence sulle minacce a Microsoft Sentinel con il connettore dati Threat Intelligence - TAXII

Lo standard di settore più adottato per la trasmissione dell'intelligence sulle minacce è una combinazione del formato dei dati STIX e del protocollo TAXII. Se l'organizzazione ottiene informazioni sulle minacce da soluzioni che supportano la versione corrente di STIX/TAXII (2.0 o 2.1), usare il connettore dati Threat Intelligence - TAXII per inserire l'intelligence sulle minacce in Microsoft Sentinel. Usando il connettore dati Threat Intelligence - TAXII, Microsoft Sentinel dispone di un client TAXII predefinito che importa informazioni sulle minacce dai server TAXII 2.x.

Per importare informazioni sulle minacce formattate da STIX in Microsoft Sentinel da un server TAXII:

- Ottenere la radice dell'API del server TAXII e l'ID raccolta.

- Abilitare il connettore dati Threat Intelligence - TAXII in Microsoft Sentinel.

Per altre informazioni, vedere Connettere Microsoft Sentinel ai feed di intelligence sulle minacce STIX/TAXII.

Creare e gestire l'intelligence sulle minacce

L'intelligence sulle minacce basata su Microsoft Sentinel viene gestita accanto a Microsoft Defender Threat Intelligence (MDTI) e Analisi delle minacce nel portale di Microsoft Defender.

Nota

Si accede comunque all'intelligence sulle minacce nel portale di Azure da Microsoft Sentinel>Threat Management>Threat Intelligence.

Due delle attività di intelligence sulle minacce più comuni sono la creazione di nuove informazioni sulle minacce correlate alle indagini sulla sicurezza e l'aggiunta di tag. L'interfaccia di gestione semplifica il processo manuale di cura delle singole informazioni sulle minacce usando alcune funzionalità chiave.

- Configurare le regole di inserimento per ottimizzare le informazioni sulle minacce dalle origini del connettore dati.

- Definire le relazioni durante la creazione di nuovi oggetti STIX.

- Gestire l'interfaccia della riga di comando esistente usando il generatore di relazioni.

- Copiare metadati comuni da un oggetto TI nuovo o esistente usando la funzionalità duplicata.

- Aggiungere tag in formato libero agli oggetti usando la selezione multipla.

Gli oggetti STIX seguenti sono disponibili in Microsoft Sentinel:

| Oggetto STIX | Descrizione |

|---|---|

| Attore di minacce | Dagli script kiddies agli stati nazionali, gli oggetti attore di minacce descrivono le motivazioni, la raffinatezza e i livelli di approvvigionamento. |

| Modello di attacco | Noti anche come tecniche, tattiche e procedure, i modelli di attacco descrivono un componente specifico di un attacco e la fase MITRE ATT&CK su cui viene usato. |

| Indicatore |

Domain name, , URLIPv4 address, IPv6 address, e File hashesX509 certificates vengono usati per autenticare l'identità dei dispositivi e dei server per la comunicazione sicura tramite Internet.

JA3 le impronte digitali sono identificatori univoci generati dal processo di handshake TLS/SSL. Consentono di identificare applicazioni e strumenti specifici usati nel traffico di rete, semplificando il rilevamento delle impronte digitali delle attivitàJA3S dannose, estendendo le funzionalità di JA3 includendo anche le caratteristiche specifiche del server nel processo di impronta digitale. Questa estensione offre una visualizzazione più completa del traffico di rete e consente di identificare le minacce lato client e server.

User agents fornire informazioni sul software client che effettua richieste a un server, ad esempio il browser o il sistema operativo. Sono utili per identificare e profilare i dispositivi e le applicazioni che accedono a una rete. |

| Identità | Descrivere le vittime, le organizzazioni e altri gruppi o individui insieme ai settori aziendali più strettamente associati. |

| Relazione | I thread che connettono l'intelligence sulle minacce, che consentono di stabilire connessioni tra segnali e punti dati diversi, sono descritti con le relazioni. |

Configurare le regole di inserimento

È possibile ottimizzare l'intelligence sulle minacce dai connettori dati filtrando e migliorando gli oggetti prima che vengano recapitati all'area di lavoro. Le regole di inserimento si applicano solo ai connettori dati e non influiscono sulle informazioni sulle minacce aggiunte tramite l'API di caricamento o create manualmente. Le regole di inserimento aggiornano completamente gli attributi o filtrano gli oggetti. Nella tabella seguente sono elencati alcuni casi d'uso:

| Caso d'uso della regola di inserimento | Descrizione |

|---|---|

| Ridurre il rumore | Filtrare le vecchie informazioni sulle minacce non aggiornate per sei mesi che hanno anche una bassa attendibilità. |

| Estendere la data di validità | Promuovere IIC ad alta fedeltà da origini attendibili estendendone di 30 giorni.Promote high fidelity IOCs from trusted sources by extending their Valid until by 30 days. |

| Ricorda i vecchi tempi | La nuova tassonomia dell'attore di minacce è ottima, ma alcuni analisti vogliono essere sicuri di contrassegnare i vecchi nomi. |

Quando si usano le regole di inserimento, tenere presenti i suggerimenti seguenti:

- Tutte le regole si applicano in ordine. Gli oggetti di Intelligence per le minacce inseriti verranno elaborati da ogni regola fino a quando non viene eseguita un'azione

Delete. Se non viene eseguita alcuna azione su un oggetto, viene inserita dall'origine così come è. - L'azione

Deleteindica che l'oggetto intelligence sulle minacce viene ignorato per l'inserimento, ovvero viene rimosso dalla pipeline. Le versioni precedenti dell'oggetto già inserito non sono interessate. - Per rendere effettive le regole nuove e modificate sono necessari fino a 15 minuti.

Per altre informazioni, vedere Usare le regole di inserimento di Intelligence per le minacce.

Creare relazioni

È possibile migliorare il rilevamento delle minacce e la risposta stabilendo connessioni tra gli oggetti usando il generatore di relazioni. Nella tabella seguente sono elencati alcuni dei casi d'uso seguenti:

| Caso d'uso della relazione | Descrizione |

|---|---|

| Connettere un attore di minaccia a un modello di attacco | L'attore APT29 della minaccia Usa il modello di Phishing via Email attacco per ottenere l'accesso iniziale. |

| Collegare un indicatore a un attore di minacce | Un indicatore allyourbase.contoso.com di dominio viene attribuito all'attoreAPT29di minaccia . |

| Associare un'identità (vittima) a un modello di attacco | Il modello di Phishing via Email attacco è destinato all'organizzazioneFourthCoffee. |

L'immagine seguente mostra come il generatore di relazioni connette tutti questi casi d'uso.

Gestire l'intelligence sulle minacce

Configurare gli oggetti TI che è possibile condividere con i gruppi di destinatari appropriati designando un livello di riservatezza denominato TLP (Traffic Light Protocol).

| Colore TLP | Riservatezza |

|---|---|

| Bianco | Le informazioni possono essere condivise liberamente e pubblicamente senza restrizioni. |

| Verde | Le informazioni possono essere condivise con peer e organizzazioni partner all'interno della community, ma non pubblicamente. È destinato a un pubblico più ampio all'interno della community. |

| Ambra | Le informazioni possono essere condivise con i membri dell'organizzazione, ma non pubblicamente. È progettato per essere usato all'interno dell'organizzazione per proteggere le informazioni sensibili. |

| Rosso | Le informazioni sono estremamente sensibili e non devono essere condivise al di fuori del gruppo o della riunione specifica in cui sono state originariamente divulgate. |

Impostare i valori TLP per gli oggetti TI nell'interfaccia utente quando vengono creati o modificati. L'impostazione di TLP tramite l'API è meno intuitiva e richiede la scelta di uno dei quattro marking-definition GUID degli oggetti. Per altre informazioni sulla configurazione di TLP tramite l'API, vedere object_marking_refs nelle proprietà comuni dell'API di caricamento.

Un altro modo per curare TI consiste nell'usare i tag. L'assegnazione di tag all'intelligence sulle minacce è un modo rapido per raggruppare gli oggetti per facilitarne la ricerca. In genere, è possibile applicare tag correlati a un evento imprevisto specifico. Tuttavia, se un oggetto rappresenta le minacce di un determinato attore noto o di una campagna di attacco nota, prendere in considerazione la creazione di una relazione anziché di un tag. Dopo aver cercato e filtrato l'intelligence sulle minacce con cui si vuole lavorare, contrassegnarli singolarmente o selezionarli in più e contrassegnarli tutti contemporaneamente. Poiché l'assegnazione di tag è in formato libero, creare convenzioni di denominazione standard per i tag di intelligence sulle minacce.

Per altre informazioni, vedere Usare l'intelligence sulle minacce in Microsoft Sentinel.

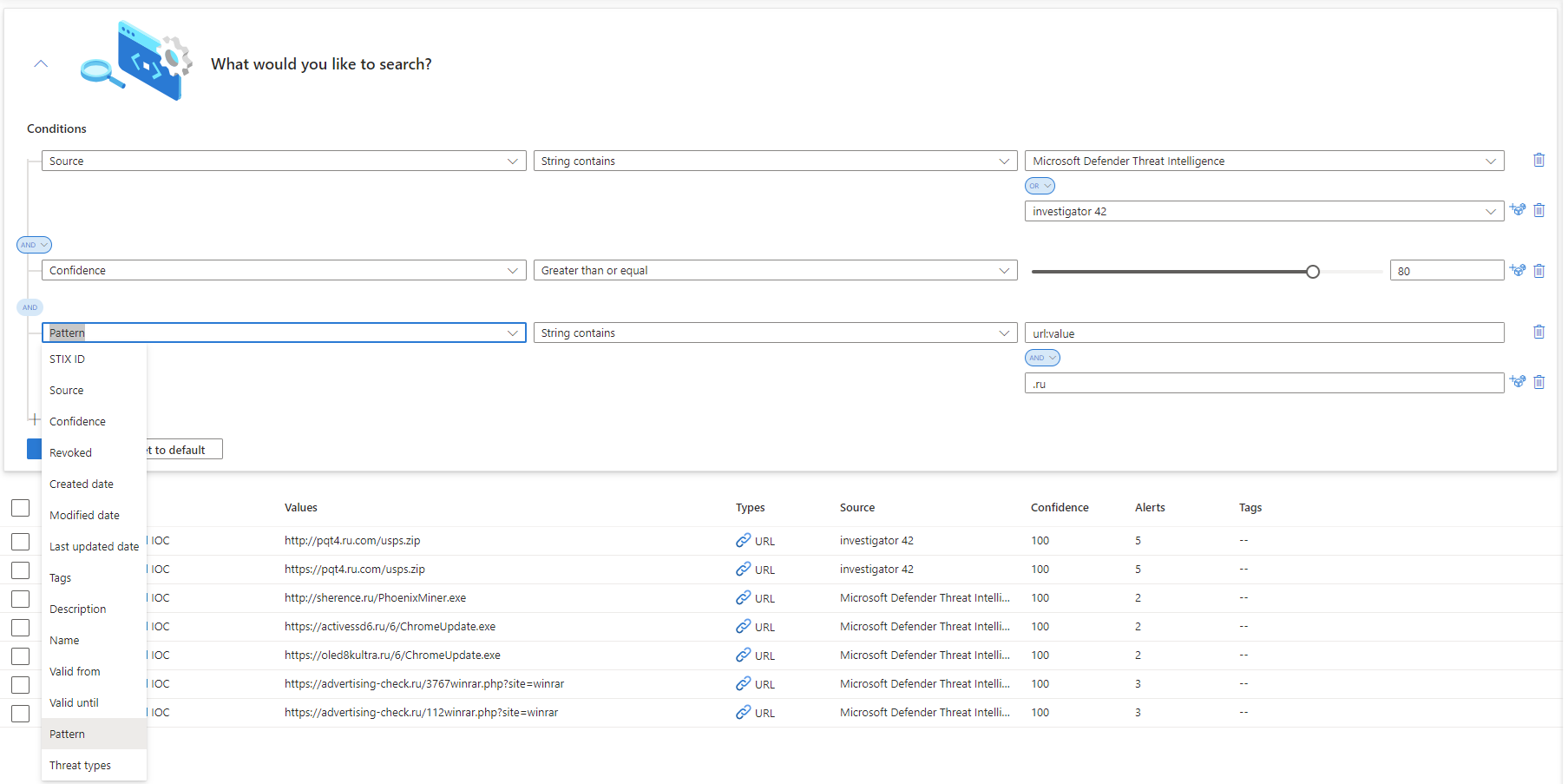

Visualizzare l'intelligence sulle minacce

Visualizzare l'intelligence sulle minacce dall'interfaccia di gestione o usando query:

Dall'interfaccia di gestione usare la ricerca avanzata per ordinare e filtrare gli oggetti intelligence sulle minacce senza scrivere una query di Log Analytics.

Usare le query per visualizzare l'intelligence sulle minacce dai log nel portale di Azure o ricerca avanzata nel portale di Defender.

In entrambi i casi, la

ThreatIntelligenceIndicatortabella nello schema Microsoft Sentinel archivia tutti gli indicatori di minaccia Microsoft Sentinel. Questa tabella è la base per le query di intelligence sulle minacce eseguite da altre funzionalità di Microsoft Sentinel, ad esempio analisi, ricerca di query e cartelle di lavoro.

Importante

Il 3 aprile 2025 sono disponibili in anteprima pubblicamente due nuove tabelle per supportare gli schemi degli indicatori STIX e degli oggetti: ThreatIntelIndicators e ThreatIntelObjects. Microsoft Sentinel inserirà tutte le informazioni sulle minacce in queste nuove tabelle, continuando a inserire gli stessi dati nella tabella legacy ThreatIntelligenceIndicator fino al 31 luglio 2025.

Assicurarsi di aggiornare query personalizzate, regole di analisi e rilevamento, cartelle di lavoro e automazione per usare le nuove tabelle entro il 31 luglio 2025. Dopo questa data, Microsoft Sentinel smetterà di inserire i dati nella tabella legacyThreatIntelligenceIndicator. Stiamo aggiornando tutte le soluzioni di intelligence sulle minacce predefinite nell'hub contenuti per sfruttare le nuove tabelle. Per altre informazioni sui nuovi schemi di tabella, vedere ThreatIntelIndicators e ThreatIntelObjects.

Per informazioni sull'uso e la migrazione alle nuove tabelle, vedere Usare gli oggetti STIX per migliorare l'intelligence sulle minacce e la ricerca delle minacce in Microsoft Sentinel (anteprima).

Ciclo di vita di Intelligence per le minacce

Microsoft Sentinel archivia i dati di intelligence sulle minacce nelle tabelle di intelligence sulle minacce e reingestisce automaticamente tutti i dati ogni sette-10 giorni per ottimizzare l'efficienza delle query.

Quando viene creato, aggiornato o eliminato un indicatore, Microsoft Sentinel crea una nuova voce nelle tabelle. Solo l'indicatore più recente viene visualizzato nell'interfaccia di gestione. Microsoft Sentinel deduplica gli indicatori in base alla Id proprietà (la IndicatorId proprietà nella legacy ThreatIntelligenceIndicator) e sceglie l'indicatore con il più recente TimeGenerated[UTC].

La Id proprietà è una concatenazione del valore con codifica SourceSystem base64, --- (tre trattino) e ( stixId che è il Data.Id valore).

Visualizzare gli arricchimenti dei dati di GeoLocation e WhoIs (anteprima pubblica)

Microsoft arricchisce gli indicatori ip e di dominio con dati aggiuntivi GeoLocation e WhoIs per fornire più contesto per le indagini in cui viene trovato il CIO selezionato.

Visualizzare GeoLocation e WhoIs dati nel riquadro Intelligence sulle minacce per i tipi di indicatori di minaccia importati in Microsoft Sentinel.

Ad esempio, usare i GeoLocation dati per trovare informazioni come l'organizzazione o il paese o l'area geografica per un indicatore IP. Usare i WhoIs dati per trovare dati come i dati di creazione di record e registrar da un indicatore di dominio.

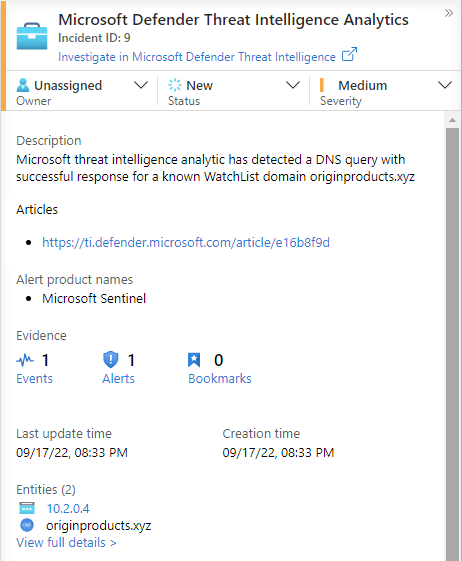

Rilevare le minacce con l'analisi degli indicatori di minaccia

Il caso d'uso più importante per l'intelligence sulle minacce nelle soluzioni SIEM come Microsoft Sentinel consiste nell'alimentazione delle regole di analisi per il rilevamento delle minacce. Queste regole basate su indicatori confrontano gli eventi non elaborati delle origini dati con gli indicatori di minaccia per rilevare le minacce alla sicurezza nell'organizzazione. In Microsoft Sentinel Analytics si creano regole di analisi basate su query eseguite in base a una pianificazione e si generano avvisi di sicurezza. Insieme alle configurazioni, determinano la frequenza di esecuzione della regola, il tipo di risultati delle query che devono generare avvisi di sicurezza e eventi imprevisti e, facoltativamente, quando attivare una risposta automatizzata.

Anche se è sempre possibile creare nuove regole di analisi da zero, Microsoft Sentinel fornisce un set di modelli di regole predefiniti, creati dai tecnici della sicurezza Microsoft, per sfruttare gli indicatori di minaccia. Questi modelli si basano sul tipo di indicatori di minaccia (dominio, posta elettronica, hash file, indirizzo IP o URL) e sugli eventi dell'origine dati che si desidera associare. Ogni modello elenca le origini necessarie per il funzionamento della regola. Queste informazioni consentono di determinare facilmente se gli eventi necessari sono già stati importati in Microsoft Sentinel.

Per impostazione predefinita, quando vengono attivate queste regole predefinite, viene creato un avviso. In Microsoft Sentinel, anche gli avvisi generati dalle regole di analisi generano eventi imprevisti di sicurezza. Nel menu Microsoft Sentinel selezionare Eventi imprevisti in Gestione delle minacce. Gli eventi imprevisti sono ciò che i team delle operazioni di sicurezza analizzano e analizzano per determinare le azioni di risposta appropriate. Per altre informazioni, vedere Esercitazione: Analizzare gli eventi imprevisti con Microsoft Sentinel.

Per altre informazioni sull'uso degli indicatori di minaccia nelle regole di analisi, vedere Usare l'intelligence sulle minacce per rilevare le minacce.

Microsoft fornisce l'accesso alla propria intelligence sulle minacce tramite la regola di analisi di Defender Threat Intelligence. Per altre informazioni su come sfruttare questa regola, che genera avvisi e eventi imprevisti ad alta fedeltà, vedere Usare l'analisi corrispondente per rilevare le minacce.

Le cartelle di lavoro forniscono informazioni dettagliate sull'intelligence sulle minacce

Le cartelle di lavoro offrono potenti dashboard interattivi che offrono informazioni dettagliate su tutti gli aspetti della Microsoft Sentinel e l'intelligence sulle minacce non fa eccezione. Usare la cartella di lavoro di Intelligence per le minacce predefinita per visualizzare le informazioni chiave sull'intelligence sulle minacce. Personalizzare la cartella di lavoro in base alle esigenze aziendali. Creare nuovi dashboard combinando molte origini dati per consentire di visualizzare i dati in modo univoco.

Poiché Microsoft Sentinel cartelle di lavoro sono basate sulle cartelle di lavoro di Monitoraggio Azure, sono già disponibili una documentazione completa e molti altri modelli. Per altre informazioni, vedere Creare report interattivi con cartelle di lavoro di monitoraggio Azure.

È disponibile anche una risorsa avanzata per Azure cartelle di lavoro di Monitoraggio in GitHub, in cui è possibile scaricare altri modelli e contribuire con i propri modelli.

Per altre informazioni sull'uso e la personalizzazione della cartella di lavoro di Threat Intelligence , vedere Visualizzare intelligence sulle minacce con le cartelle di lavoro.

Contenuto correlato

In questo articolo sono state illustrate le funzionalità di intelligence sulle minacce basate su Microsoft Sentinel. Per altre informazioni, vedere gli articoli seguenti: