Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Questo articolo fornisce informazioni generali e passaggi per configurare una chiave gestita dal cliente per Microsoft Sentinel. Tutti i dati archiviati in Microsoft Sentinel sono già crittografati da Microsoft in tutte le risorse di archiviazione pertinenti. CMK offre un ulteriore livello di protezione con una chiave di crittografia creata e di proprietà dell'utente e archiviata nel Azure Key Vault.

Prerequisiti

- Configurare un cluster dedicato di Log Analytics con almeno un livello di impegno di 100 GB al giorno. Quando più aree di lavoro sono collegate allo stesso cluster dedicato, condividono la stessa chiave gestita dal cliente. Informazioni sui prezzi del cluster dedicato di Log Analytics.

- Configurare CMK nel cluster dedicato e collegare l'area di lavoro a tale cluster. Informazioni sui passaggi di provisioning di CMK in Azure Monitor.

Considerazioni

L'onboarding di un'area di lavoro cmk in Microsoft Sentinel è supportato solo tramite l'API REST e l'interfaccia della riga di comando Azure e non tramite il portale di Azure. Azure Resource Manager modelli (modelli ARM) non sono attualmente supportati per l'onboarding di CMK.

Nei casi seguenti, i dati e i log dell'area di lavoro inseriti vengono crittografati con CMK, mentre altri dati Microsoft Sentinel, inclusi contenuti di sicurezza come le regole di analisi, ma anche avvisi, eventi imprevisti e altro ancora, vengono crittografati con chiavi gestite da Microsoft:

- Abilitazione di CMK in un'area di lavoro di cui è già stato eseguito l'onboarding in Microsoft Sentinel.

- Abilitazione di CMK in un cluster che contiene aree di lavoro abilitate per Microsoft Sentinel.

- Collegamento di un'area di lavoro non CMK abilitata per Microsoft Sentinel a un cluster abilitato per CMK.

Le modifiche correlate a CMK seguenti non sono supportate perché possono causare un comportamento non definito e problematico:

- Disabilitazione di CMK in un'area di lavoro già onboarding in Microsoft Sentinel.

- Impostazione di un'area di lavoro abilitata per CMK Sentinel come area di lavoro non CMK scollegandola dal cluster dedicato abilitato per CMK.

- Disabilitazione di CMK in un cluster dedicato log analytics abilitato per CMK.

Se si esegue l'onboarding dell'area di lavoro abilitata per Microsoft Sentinel nel portale di Defender, i dati/log dell'area di lavoro inseriti rimangono crittografati con CMK. Altri dati non vengono crittografati con CMK e usano una chiave gestita da Microsoft.

Microsoft Sentinel supporta le identità assegnate dal sistema nella configurazione cmk. Pertanto, l'identità del cluster Log Analytics dedicato deve essere di tipo Assegnato di sistema . È consigliabile usare l'identità assegnata automaticamente al cluster Log Analytics al momento della creazione.

La modifica della chiave gestita dal cliente in un'altra chiave (con un altro URI) non è attualmente supportata. È consigliabile modificare la chiave ruotandola.

Prima di apportare modifiche di CMK a un'area di lavoro di produzione o a un cluster Log Analytics, contattare il gruppo di prodotti Microsoft Sentinel.

Funzionamento di CMK

La soluzione Microsoft Sentinel usa un cluster Log Analytics dedicato per la raccolta dei log e le funzionalità. Come parte della configurazione Microsoft Sentinel CMK, è necessario configurare le impostazioni di CMK nel cluster dedicato log analytics correlato. Anche i dati salvati da Microsoft Sentinel in risorse di archiviazione diverse da Log Analytics vengono crittografati usando la chiave gestita dal cliente configurata per il cluster Log Analytics dedicato.

Per altre informazioni, vedere:

Nota

Se si abilita CMK in Microsoft Sentinel, tutte le funzionalità di anteprima pubblica che non supportano CMK non sono abilitate.

Abilitare CMK

Per effettuare il provisioning di CMK, seguire questa procedura:

- Assicurarsi di avere un'area di lavoro Log Analytics collegata a un cluster dedicato in cui è abilitata cmk. Vedere Prerequisiti.

- Eseguire la registrazione al provider di risorse Azure Cosmos DB.

- Aggiungere un criterio di accesso all'istanza di Azure Key Vault.

- Eseguire l'onboarding dell'area di lavoro per Microsoft Sentinel tramite l'API di onboarding.

- Per confermare l'onboarding, contattare il gruppo di prodotti Microsoft Sentinel.

Passaggio 1: Configurare cmk in un'area di lavoro Log Analytics in un cluster dedicato

Come indicato nei prerequisiti, per eseguire l'onboarding di un'area di lavoro Log Analytics con CMK per Microsoft Sentinel, questa area di lavoro deve essere prima collegata a un cluster Log Analytics dedicato in cui è abilitata la chiave di gestione cloud. Microsoft Sentinel userà la stessa chiave usata dal cluster dedicato. Seguire le istruzioni in Azure Monitorare la configurazione della chiave gestita dal cliente per creare un'area di lavoro cmk usata come area di lavoro Microsoft Sentinel nei passaggi seguenti.

Passaggio 2: Registrare il provider di risorse Azure Cosmos DB

Microsoft Sentinel funziona con Azure Cosmos DB come risorsa di archiviazione aggiuntiva. Assicurarsi di eseguire la registrazione al provider di risorse Azure Cosmos DB prima di eseguire l'onboarding di un'area di lavoro cmk per Microsoft Sentinel.

Seguire le istruzioni per registrare il provider di risorse Azure Cosmos DB per la sottoscrizione di Azure.

Passaggio 3: Aggiungere un criterio di accesso all'istanza di Azure Key Vault

Aggiungere un criterio di accesso che consenta a Azure Cosmos DB di accedere all'istanza di Azure Key Vault collegata al cluster Log Analytics dedicato (la stessa chiave verrà usata da Microsoft Sentinel).

Seguire le istruzioni riportate qui per aggiungere un criterio di accesso all'istanza di Azure Key Vault con un'entità Azure Cosmos DB.

Passaggio 4: Eseguire l'onboarding dell'area di lavoro per Microsoft Sentinel tramite l'API di onboarding

Eseguire l'onboarding dell'area di lavoro abilitata per CMK per Microsoft Sentinel tramite l'API di onboarding usando la customerManagedKey proprietà come true. Per altri contesti sull'API di onboarding, vedere questo documento nel repository GitHub Microsoft Sentinel.

Ad esempio, l'URI e il corpo della richiesta seguenti sono una chiamata valida per eseguire l'onboarding di un'area di lavoro per Microsoft Sentinel quando vengono inviati i parametri URI e il token di autorizzazione appropriati.

URI

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.OperationalInsights/workspaces/{workspaceName}/providers/Microsoft.SecurityInsights/onboardingStates/{sentinelOnboardingStateName}?api-version=2021-03-01-preview

Corpo della richiesta

{

"properties": {

"customerManagedKey": true

}

}

Passaggio 5: Contattare il gruppo di prodotti Microsoft Sentinel per confermare l'onboarding

Infine, verificare lo stato di onboarding dell'area di lavoro abilitata per CMK contattando il gruppo di prodotti Microsoft Sentinel.

Revoca o eliminazione della chiave di crittografia delle chiavi

Se un utente revoca la chiave di crittografia della chiave (CMK), eliminandola o rimuovendo l'accesso per il cluster dedicato e Azure provider di risorse Cosmos DB, Microsoft Sentinel rispetta la modifica e si comporta come se i dati non siano più disponibili, entro un'ora. A questo punto, qualsiasi operazione che usa risorse di archiviazione persistenti, ad esempio l'inserimento dei dati, le modifiche persistenti alla configurazione e la creazione di eventi imprevisti, viene impedita. I dati archiviati in precedenza non vengono eliminati, ma rimangono inaccessibili. I dati inaccessibili sono regolati dai criteri di conservazione dei dati e vengono eliminati in base a tale criterio.

L'unica operazione possibile dopo la revoca o l'eliminazione della chiave di crittografia è l'eliminazione dell'account.

Se l'accesso viene ripristinato dopo la revoca, Microsoft Sentinel ripristina l'accesso ai dati entro un'ora.

L'accesso ai dati può essere revocato disabilitando la chiave gestita dal cliente nell'insieme di credenziali delle chiavi o eliminando i criteri di accesso alla chiave, sia per il cluster Log Analytics dedicato che per Azure Cosmos DB. La revoca dell'accesso rimuovendo la chiave dal cluster Log Analytics dedicato o rimuovendo l'identità associata al cluster Log Analytics dedicato non è supportata.

Per altre informazioni sul funzionamento della revoca delle chiavi in Monitoraggio Azure, vedere Azure Monitoraggio della revoca della chiave cmk.

Rotazione delle chiavi gestite dal cliente

Microsoft Sentinel e Log Analytics supportano la rotazione delle chiavi. Quando un utente esegue la rotazione delle chiavi in Key Vault, Microsoft Sentinel supporta la nuova chiave entro un'ora.

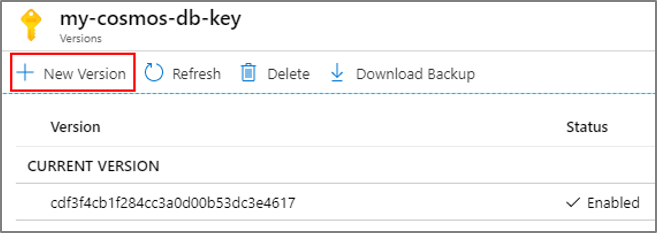

In Azure Key Vault eseguire la rotazione della chiave creando una nuova versione della chiave:

Disabilitare la versione precedente della chiave dopo 24 ore o dopo il Azure Key Vault i log di controllo non mostrano più alcuna attività che usa la versione precedente.

Dopo aver ruotato una chiave, è necessario aggiornare in modo esplicito la risorsa cluster Log Analytics dedicata in Log Analytics con la nuova versione della chiave Azure Key Vault. Per altre informazioni, vedere Azure Monitorare la rotazione di CMK.

Sostituzione di una chiave gestita dal cliente

Microsoft Sentinel non supporta la sostituzione di una chiave gestita dal cliente. È invece consigliabile usare la funzionalità di rotazione delle chiavi .

Passaggi successivi

In questo documento si è appreso come configurare una chiave gestita dal cliente in Microsoft Sentinel. Per altre informazioni su Microsoft Sentinel, vedere gli articoli seguenti:

- Informazioni su come ottenere visibilità sui dati e sulle potenziali minacce.

- Introduzione al rilevamento delle minacce con Microsoft Sentinel.

- Usare le cartelle di lavoro per monitorare i dati.