Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

User and Entity Behavior Analytics (UEBA) in Microsoft Sentinel analizza i log e gli avvisi provenienti da origini dati connesse per creare profili comportamentali di base delle entità dell'organizzazione, ad esempio utenti, host, indirizzi IP e applicazioni. Usando Machine Learning, UEBA identifica un'attività anomala che potrebbe indicare un asset compromesso.

È possibile abilitare Analisi del comportamento di utenti ed entità in tre modi, tutti con lo stesso risultato:

- Nella scheda Aree di lavoro SIEM nelle impostazioni Microsoft Sentinel: abilitare UEBA per l'area di lavoro e selezionare le origini dati da connettere nel portale di Microsoft Defender o portale di Azure.

- Dalla scheda UEBA nelle impostazioni Microsoft Sentinel: abilitare UEBA e configurare le origini dati direttamente dalla scheda UEBA.

- Dai connettori dati supportati: abilitare UEBA quando si configurano i connettori dati supportati ueba nel portale di Microsoft Defender.

Questo articolo illustra come abilitare UEBA e configurare le origini dati dalle impostazioni dell'area di lavoro Microsoft Sentinel e dai connettori dati supportati.

Per altre informazioni su UEBA, vedere Identificare le minacce con l'analisi del comportamento delle entità.

Nota

Per informazioni sulla disponibilità delle funzionalità nei cloud del governo degli Stati Uniti, vedere le tabelle Microsoft Sentinel in Disponibilità delle funzionalità cloud per i clienti del governo degli Stati Uniti.

Importante

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender. Tutti i clienti che usano Microsoft Sentinel nel portale di Azure verranno reindirizzati al portale di Defender e useranno Microsoft Sentinel solo nel portale di Defender.

Se si usa ancora Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Prerequisiti

Per abilitare o disabilitare questa funzionalità (questi prerequisiti non sono necessari per usare la funzionalità):

L'utente deve essere assegnato al ruolo di amministratore della sicurezza Microsoft Entra ID nel tenant o alle autorizzazioni equivalenti.

All'utente deve essere assegnato almeno uno dei ruoli di Azure seguenti (altre informazioni sul controllo degli accessi in base al ruolo Azure):

- Proprietario a livello di gruppo di risorse o superiore.

- Collaboratore a livello di gruppo di risorse o superiore.

- (Con privilegi minimi) Microsoft Sentinel Collaboratore a livello di area di lavoro o superiore e Collaboratore Log Analytics a livello di gruppo di risorse o superiore.

All'area di lavoro non devono essere applicati blocchi di risorse Azure. Altre informazioni sul blocco delle risorse Azure.

Nota

- Non è necessaria alcuna licenza speciale per aggiungere funzionalità UEBA a Microsoft Sentinel e non sono previsti costi aggiuntivi per l'uso.

- Tuttavia, poiché UEBA genera nuovi dati e lo archivia in nuove tabelle create da UEBA nell'area di lavoro Log Analytics, si applicano addebiti aggiuntivi per l'archiviazione dei dati .

Accedere a UEBA dalle impostazioni dell'area di lavoro

Per abilitare UEBA dalle impostazioni dell'area di lavoro Microsoft Sentinel:

Passare alla pagina Configurazione del comportamento dell'entità .

Usare uno di questi tre modi per accedere alla pagina di configurazione del comportamento dell'entità :

Selezionare Comportamento entità dal menu di spostamento Microsoft Sentinel e quindi selezionare Impostazioni comportamento entità nella barra dei menu in alto.

Selezionare Impostazioni dal menu di spostamento Microsoft Sentinel, selezionare la scheda Impostazioni, quindi nell'espansione Analisi del comportamento dell'entità selezionare Imposta UEBA.

Nella pagina Microsoft Defender XDR connettore dati selezionare il collegamento Vai alla pagina di configurazione UEBA.

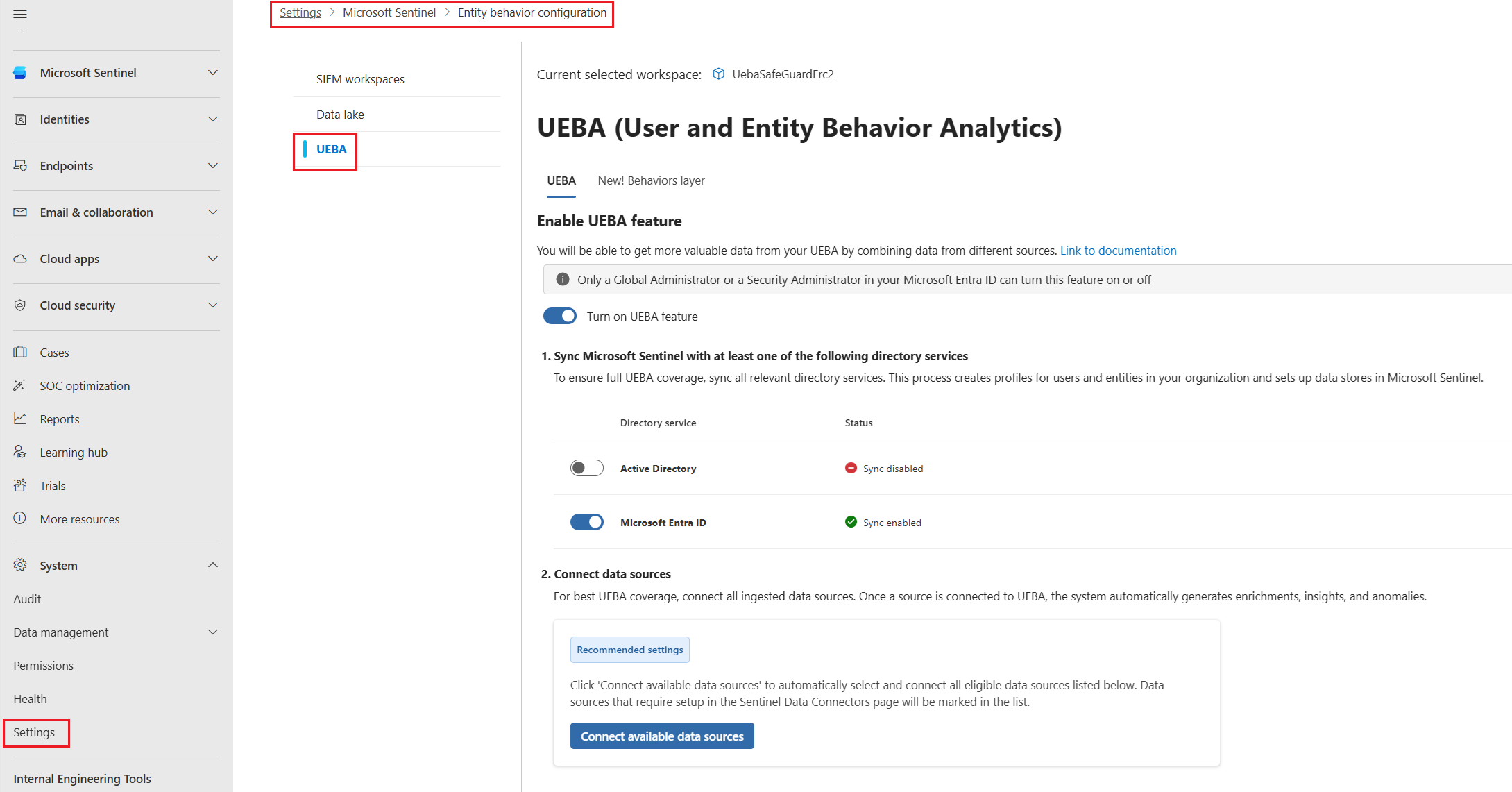

Accedere a UEBA dalla scheda UEBA

Per accedere alla pagina di configurazione del comportamento dell'entità :

- Dal menu di spostamento del portale Microsoft Defender selezionareImpostazioni>di sistema> Microsoft Sentinel.

- Selezionare la scheda UEBA .

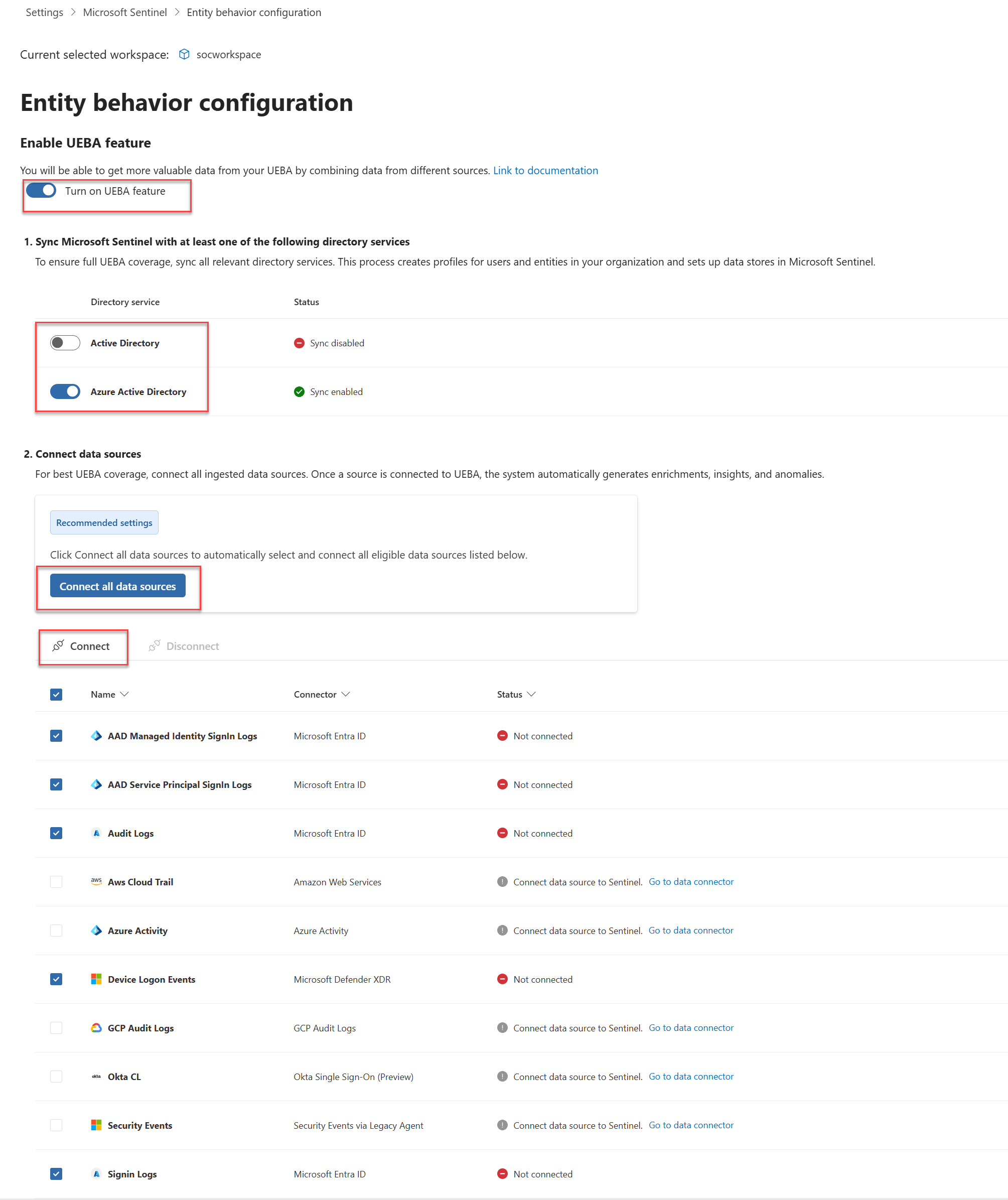

Configurare UEBA

Nella pagina Configurazione del comportamento dell'entità attivare o disattivare la funzionalità UEBA.

Selezionare i servizi directory da cui si desidera sincronizzare le entità utente con Microsoft Sentinel.

- Active Directory locale (anteprima)

- Microsoft Entra ID

Per sincronizzare le entità utente da Active Directory locale, è necessario eseguire l'onboarding del tenant Azure in Microsoft Defender per identità (autonomo o come parte di Microsoft Defender XDR) ed è necessario che il sensore MDI sia installato in Active Directory controller di dominio. Per altre informazioni, vedere Microsoft Defender per identità prerequisiti.

Selezionare Connetti tutte le origini dati per connettere tutte le origini dati idonee oppure selezionare origini dati specifiche dall'elenco.

È possibile abilitare queste origini dati solo dai portali Defender e Azure:

- Log di accesso

- Log di audit

- Attività Azure

- Eventi di sicurezza

È possibile abilitare queste origini dati solo dal portale di Defender (anteprima):

- Log di accesso all'identità gestita di AAD (Microsoft Entra ID)

- Log di accesso dell'entità servizio AAD (Microsoft Entra ID)

- AWS CloudTrail

- Eventi di accesso del dispositivo

- Okta CL

- Log di controllo GCP

Per altre informazioni sulle origini dati UEBA e sulle anomalie, vedere Microsoft Sentinel informazioni di riferimento UEBA e anomalie UEBA.

Nota

Dopo aver abilitato UEBA, è possibile abilitare le origini dati supportate per UEBA direttamente dal riquadro del connettore dati o dalla pagina Impostazioni del portale di Defender, come descritto in questo articolo.

Selezionare Connetti.

Abilitare il rilevamento anomalie nell'area di lavoro Microsoft Sentinel:

- Dal menu di spostamento del portale Microsoft Defender selezionare Impostazioni>Microsoft Sentinel>Aree di lavoro DI GESTIONE dati.

- Selezionare l'area di lavoro da configurare.

- Nella pagina di configurazione dell'area di lavoro selezionare Anomalie e attivare/disattivare Rileva anomalie.

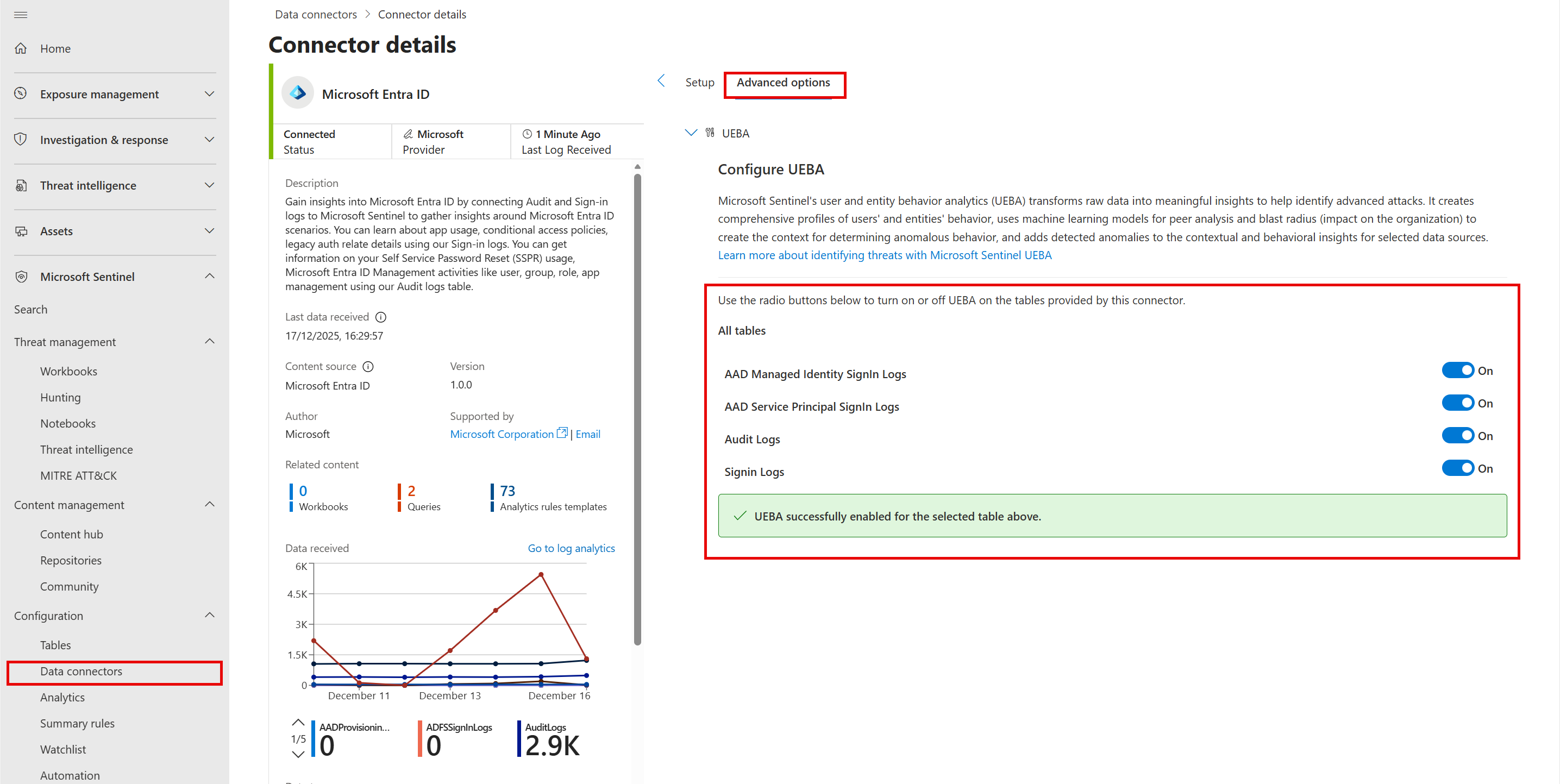

Abilitare UEBA dai connettori supportati

Per abilitare UEBA dai connettori dati supportati nel portale di Microsoft Defender:

Dal menu di spostamento del portale Microsoft Defender selezionare Microsoft Sentinel > Connettori dati di configurazione>.

Selezionare un connettore dati supportato da UEBA che supporta UEBA. Per altre informazioni sui connettori dati supportati da UEBA e sulle tabelle, vedere Microsoft Sentinel riferimento UEBA.

Nel riquadro connettore dati selezionare Apri pagina connettore.

Nella pagina Dettagli connettore selezionare Opzioni avanzate.

In Configura UEBA attivare o disattivare le tabelle da abilitare per UEBA.

Per altre informazioni sulla configurazione dei connettori dati Microsoft Sentinel, vedere Connettere origini dati a Microsoft Sentinel usando i connettori dati.

Installare la soluzione UEBA Essentials (facoltativo)

La soluzione UEBA Essentials è una raccolta di decine di query di ricerca predefinite curate e gestite da esperti di sicurezza Microsoft. La soluzione include query di rilevamento anomalie multicloud in Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) e Okta.

Installare la soluzione per iniziare rapidamente a eseguire ricerche e indagini sulle minacce usando i dati UEBA, anziché creare queste funzionalità di rilevamento da zero.

Per altre informazioni, vedere Installare o aggiornare soluzioni Microsoft Sentinel.

Abilitare il livello dei comportamenti UEBA (anteprima)

Il livello comportamenti UEBA genera riepiloghi arricchiti dell'attività osservata in più origini dati. A differenza di avvisi o anomalie, i comportamenti non indicano necessariamente il rischio: creano un livello di astrazione che ottimizza i dati per le indagini, la ricerca e il rilevamento migliorando chiarezza, contesto e correlazione.

Per altre informazioni sul livello dei comportamenti UEBA e su come abilitarlo, vedere Abilitare il livello dei comportamenti UEBA in Microsoft Sentinel.

Passaggi successivi

Informazioni su come analizzare le anomalie UEBA e usare i dati UEBA nelle indagini: