Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Microsoft Sentinel è una soluzione SIEM nativa del cloud che offre una sicurezza scalabile e conveniente in ambienti multicloud e multipiattaforma. Combina intelligenza artificiale, automazione e intelligence sulle minacce per supportare il rilevamento delle minacce, l'indagine, la risposta e la ricerca proattiva.

Microsoft Sentinel SIEM consente agli analisti di anticipare e arrestare gli attacchi su cloud e piattaforme, più velocemente e con maggiore precisione.

Questo articolo illustra le funzionalità principali in Microsoft Sentinel.

Microsoft Sentinel eredita le procedure di antimanomissione e immutabilità Azure Monitor. Anche se Azure Monitor è una piattaforma dati di sola aggiunta, include disposizioni per eliminare i dati a scopo di conformità.

Questo servizio supporta Azure Lighthouse, che consente ai provider di servizi di accedere al proprio tenant per gestire le sottoscrizioni e i gruppi di risorse delegati dai clienti.

Abilitare il contenuto di sicurezza predefinito

Microsoft Sentinel fornisce contenuti di sicurezza inclusi in soluzioni SIEM che consentono di inserire dati, monitorare, inviare avvisi, cercare, analizzare, rispondere e connettersi con prodotti, piattaforme e servizi diversi.

Per altre informazioni, vedere Informazioni sul contenuto e sulle soluzioni Microsoft Sentinel.

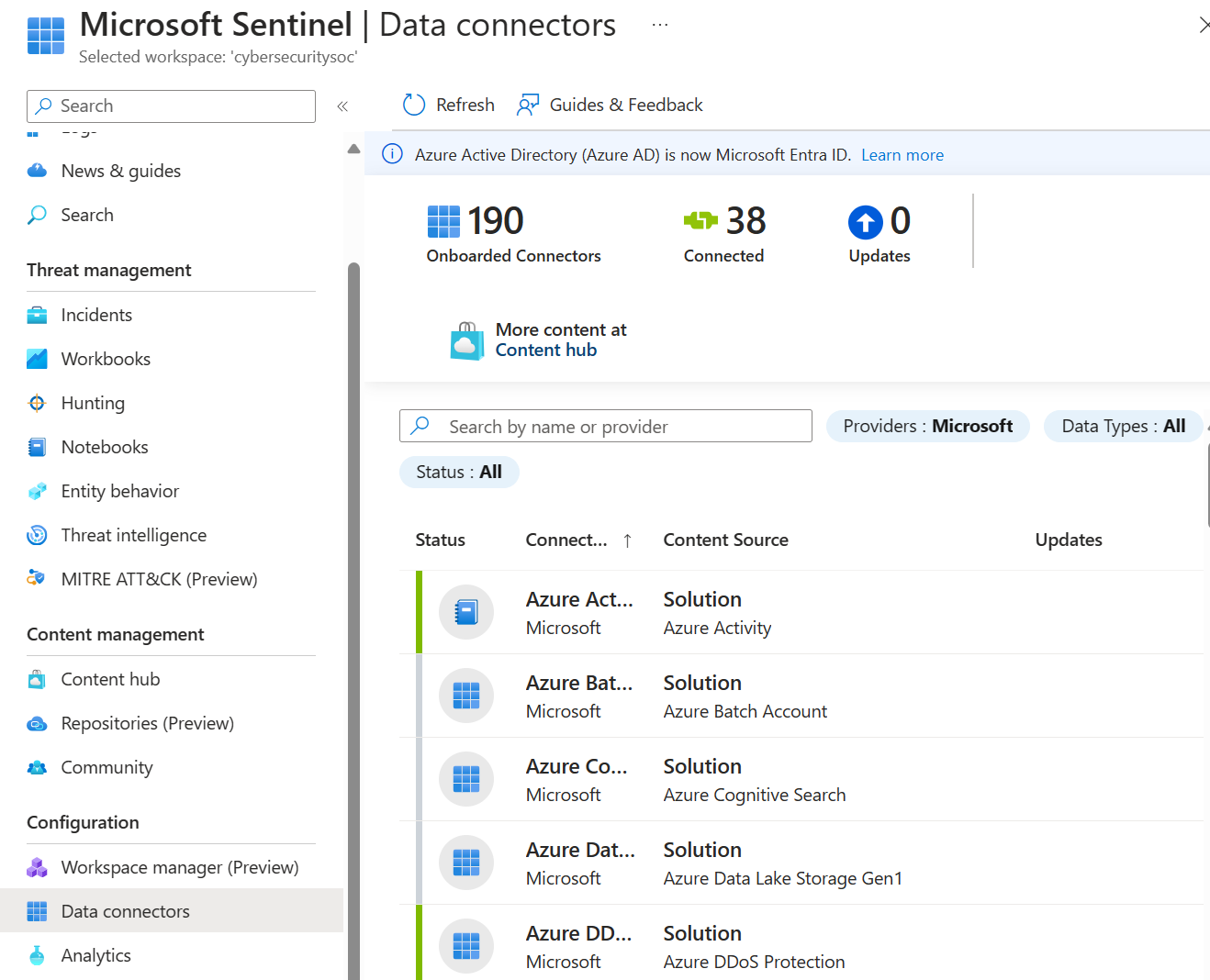

Raccogliere dati su larga scala

Raccogliere dati in tutti gli utenti, i dispositivi, le applicazioni e l'infrastruttura, sia in locale che in più cloud.

Questa tabella evidenzia le funzionalità chiave in Microsoft Sentinel per la raccolta dei dati.

| Funzionalità | Descrizione | Per iniziare |

|---|---|---|

| Connettori dati predefiniti | Molti connettori sono in pacchetto con soluzioni SIEM per Microsoft Sentinel e offrono l'integrazione in tempo reale. Questi connettori includono origini Microsoft e origini Azure come Microsoft Entra ID, attività Azure, archiviazione Azure e altro ancora. I connettori predefiniti sono disponibili anche per gli ecosistemi di sicurezza e applicazioni più ampi per soluzioni non Microsoft. È anche possibile usare il formato di evento comune, Syslog o REST-API per connettere le origini dati a Microsoft Sentinel. |

connettori dati Microsoft Sentinel |

| Connettori personalizzati | Microsoft Sentinel supporta l'inserimento di dati da alcune origini senza un connettore dedicato. Se non è possibile connettere l'origine dati a Microsoft Sentinel usando una soluzione esistente, creare un connettore dell'origine dati personalizzato. | Risorse per la creazione di connettori personalizzati Microsoft Sentinel. |

| Normalizzazione dei dati | Microsoft Sentinel usa sia il tempo di query che la normalizzazione del tempo di inserimento per tradurre varie origini in una visualizzazione uniforme e normalizzata. | Normalizzazione e advanced security information model (ASIM) |

Rilevare le minacce

Rilevare le minacce in precedenza non rilevate e ridurre al minimo i falsi positivi usando l'analisi di Microsoft e l'intelligence sulle minacce senza precedenti.

Questa tabella evidenzia le funzionalità chiave in Microsoft Sentinel per il rilevamento delle minacce.

| Capacità | Descrizione | Per iniziare |

|---|---|---|

| Analisi | Consente di ridurre il rumore e ridurre al minimo il numero di avvisi che è necessario esaminare e analizzare. Microsoft Sentinel usa l'analisi per raggruppare gli avvisi in eventi imprevisti. Usare le regole di analisi predefinite così come sono o come punto di partenza per creare regole personalizzate. Microsoft Sentinel fornisce anche regole per eseguire il mapping del comportamento di rete e quindi cercare anomalie tra le risorse. Queste analisi connettono i puntini, combinando avvisi a bassa fedeltà su entità diverse in potenziali eventi imprevisti di sicurezza ad alta fedeltà. | Rilevare le minacce predefinite |

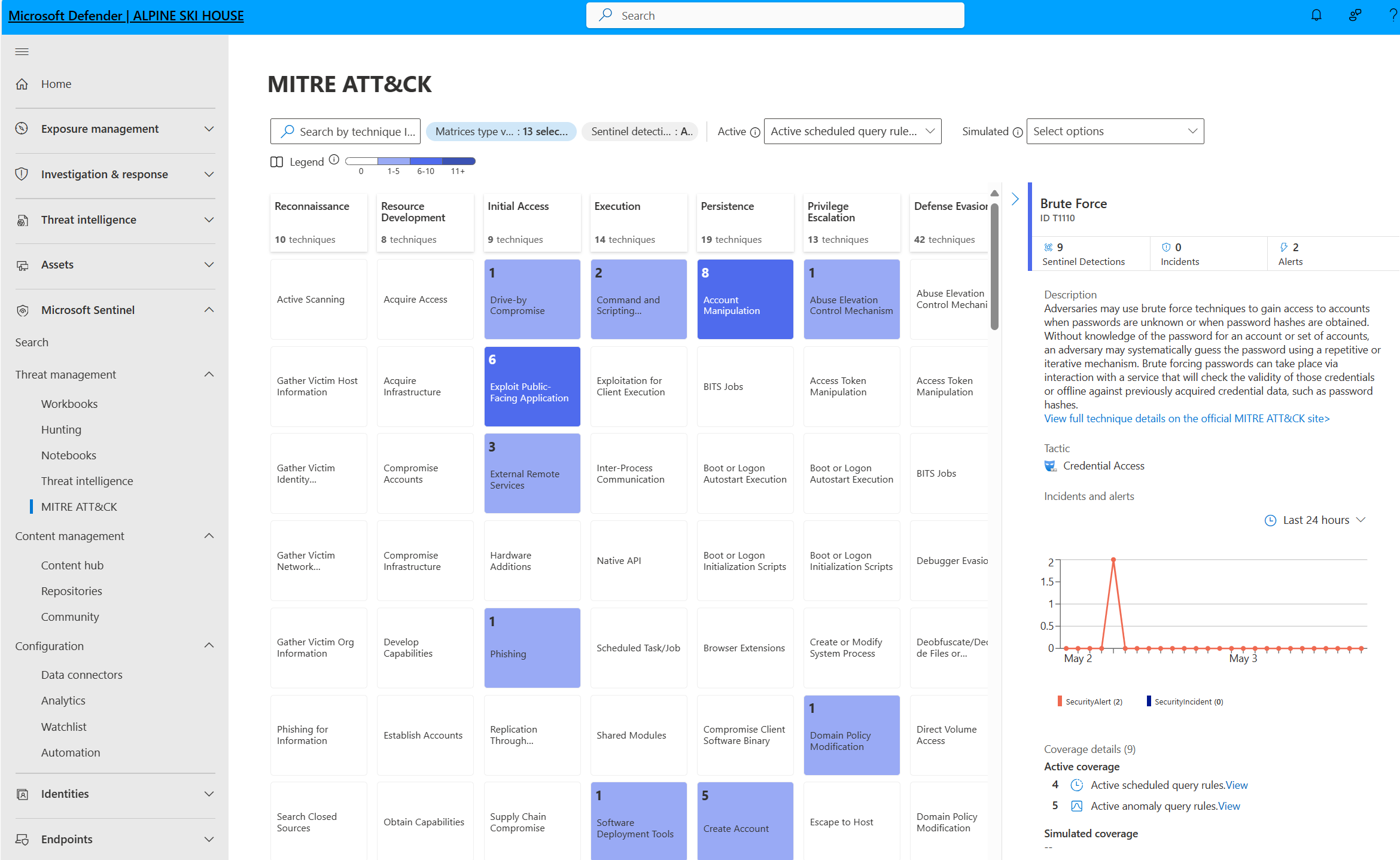

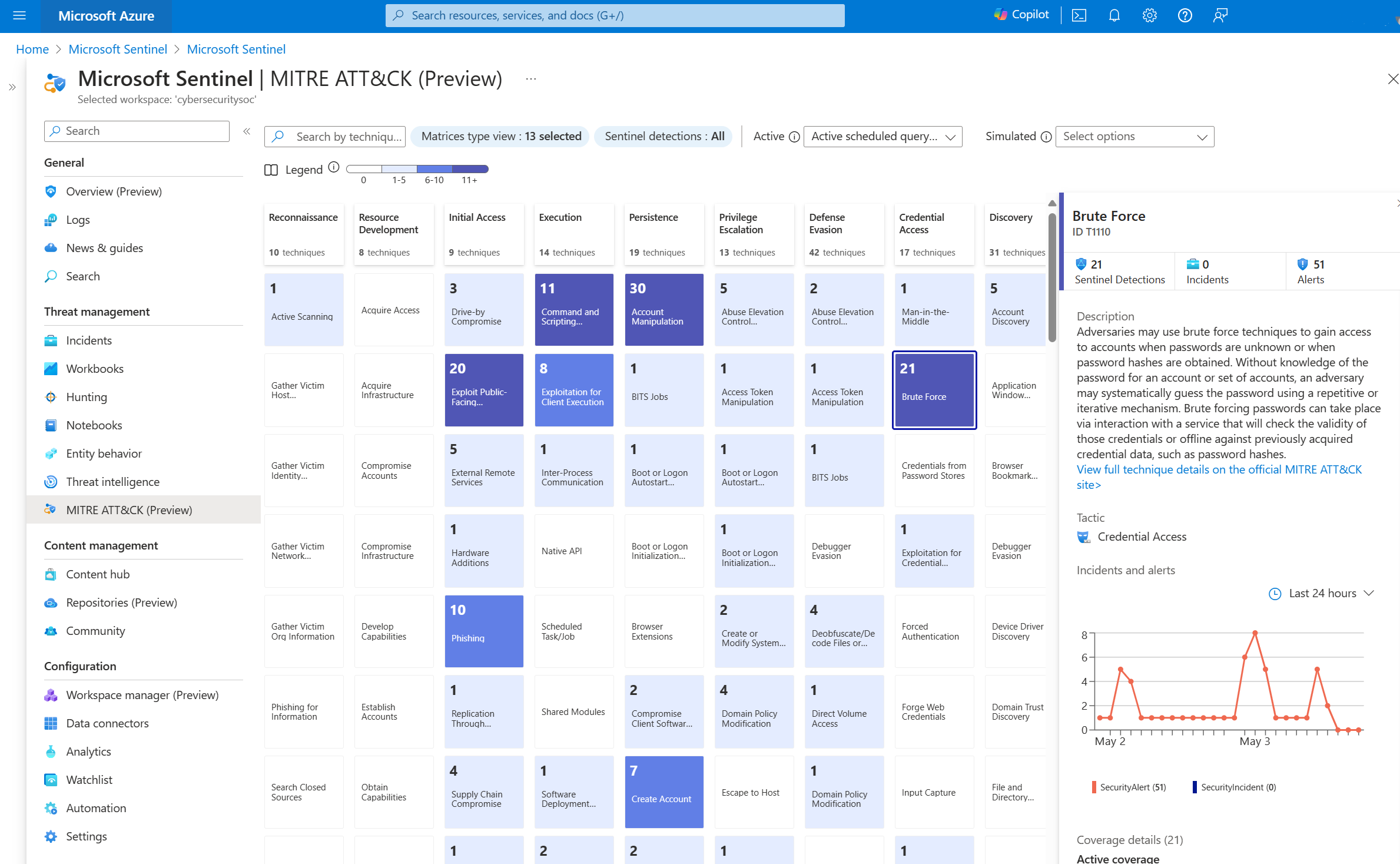

| Copertura CK&MITRE ATT | Microsoft Sentinel analizza i dati inseriti, non solo per rilevare le minacce e facilitare l'analisi, ma anche per visualizzare la natura e la copertura dello stato di sicurezza dell'organizzazione in base alle tattiche e alle tecniche del framework MITRE ATT&CK®. | Informazioni sulla copertura della sicurezza da parte del framework MITRE ATT&CK® |

| Threat intelligence | Integrare numerose origini di intelligence sulle minacce in Microsoft Sentinel per rilevare attività dannose nell'ambiente e fornire contesto agli investigatori della sicurezza per decisioni di risposta informate. | Intelligence sulle minacce in Microsoft Sentinel |

| Watchlist | Correlare i dati di un'origine dati fornita, una watchlist, con gli eventi nell'ambiente Microsoft Sentinel. Ad esempio, è possibile creare una watchlist con un elenco di asset di valore elevato, dipendenti terminati o account di servizio nell'ambiente. Usare gli elenchi di controllo nei playbook di ricerca, regole di rilevamento, ricerca delle minacce e risposta. | Watchlist in Microsoft Sentinel |

| Cartelle | Creare report visivi interattivi usando cartelle di lavoro. Microsoft Sentinel include modelli di cartella di lavoro predefiniti che consentono di ottenere rapidamente informazioni dettagliate sui dati non appena si connette un'origine dati. In alternativa, creare cartelle di lavoro personalizzate. | Visualizzare i dati raccolti. |

Analizzare le minacce

Esamina le minacce tramite l'intelligenza artificiale e rilevare attività sospette su vasta scala, usando anni di lavoro sulla sicurezza di Microsoft.

Questa tabella evidenzia le funzionalità chiave in Microsoft Sentinel per l'analisi delle minacce.

| Funzionalità | Descrizione | Per iniziare |

|---|---|---|

| Eventi imprevisti | Microsoft Sentinel strumenti di analisi approfondita consentono di comprendere l'ambito e individuare la causa radice di una potenziale minaccia per la sicurezza. È possibile scegliere un'entità nel grafico interattivo per porre domande interessanti per un'entità specifica ed eseguire il drill-down di tale entità e delle relative connessioni per ottenere la causa radice della minaccia. | Esplorare e analizzare gli eventi imprevisti in Microsoft Sentinel |

| Caccia | I potenti strumenti di ricerca e query di Microsoft Sentinel, basati sul framework MITRE, consentono di cercare in modo proattivo le minacce alla sicurezza nelle origini dati dell'organizzazione, prima che venga attivato un avviso. Creare regole di rilevamento personalizzate in base alla query di ricerca. Quindi, rendere tali informazioni dettagliate come avvisi per i risponditori di eventi imprevisti di sicurezza. | Ricerca di minacce in Microsoft Sentinel |

| Notebook | Microsoft Sentinel supporta i notebook di Jupyter nelle aree di lavoro di Azure Machine Learning, incluse le librerie complete per Machine Learning, la visualizzazione e l'analisi dei dati. Usare i notebook in Microsoft Sentinel per estendere l'ambito delle operazioni che è possibile eseguire con Microsoft Sentinel dati. Ad esempio: - Eseguire analisi non integrate in Microsoft Sentinel, ad esempio alcune funzionalità di Machine Learning python. - Creare visualizzazioni dei dati non incorporate in Microsoft Sentinel, ad esempio sequenze temporali personalizzate e alberi dei processi. - Integrare origini dati all'esterno di Microsoft Sentinel, ad esempio un set di dati locale. |

Notebook di Jupyter con funzionalità di ricerca Microsoft Sentinel |

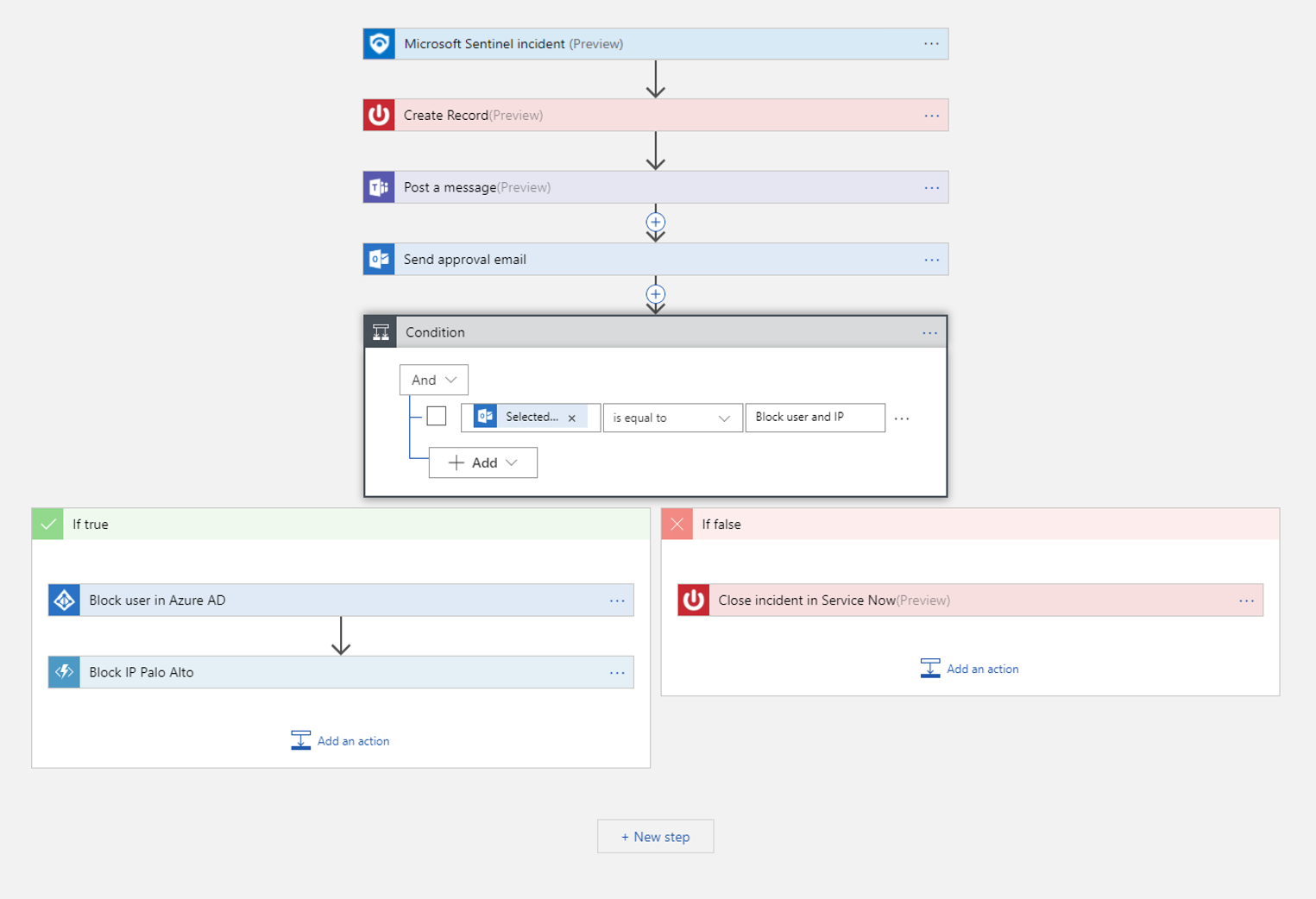

Rispondere rapidamente agli eventi imprevisti

Automatizzare le attività comuni e semplificare l'orchestrazione della sicurezza con playbook che si integrano con i servizi Azure e gli strumenti esistenti. L'automazione e l'orchestrazione di Microsoft Sentinel offre un'architettura altamente estendibile che consente l'automazione scalabile man mano che emergono nuove tecnologie e minacce.

I playbook in Microsoft Sentinel si basano sui flussi di lavoro predefiniti Azure App per la logica. Ad esempio, se si usa il sistema di ServiceNow ticketing, usare Azure App per la logica per automatizzare i flussi di lavoro e aprire un ticket in ServiceNow ogni volta che viene generato un avviso o un evento imprevisto specifico.

Questa tabella evidenzia le funzionalità chiave in Microsoft Sentinel per la risposta alle minacce.

| Funzionalità | Descrizione | Per iniziare |

|---|---|---|

| Regole di automazione | Gestire centralmente l'automazione della gestione degli eventi imprevisti in Microsoft Sentinel definendo e coordinando un piccolo set di regole che coprono scenari diversi. | Automatizzare la risposta alle minacce in Microsoft Sentinel con le regole di automazione |

| Playbook | Automatizzare e orchestrare la risposta alle minacce usando playbook, che sono una raccolta di azioni correttive. Eseguire un playbook su richiesta o automaticamente in risposta a avvisi o eventi imprevisti specifici, se attivato da una regola di automazione. Per creare playbook con app per la logica Azure, scegliere una raccolta di connettori in continua espansione per vari servizi e sistemi, ad esempio ServiceNow, Jira e altro ancora. Questi connettori consentono di applicare qualsiasi logica personalizzata nel flusso di lavoro. |

Automatizzare la risposta alle minacce con playbook in Microsoft Sentinel Elenco di tutti i connettori dell'app per la logica |

Microsoft Sentinel nella sequenza temporale del ritiro portale di Azure

Microsoft Sentinel è disponibile a livello generale nel portale di Microsoft Defender, anche per i clienti senza Microsoft Defender XDR o una licenza E5. Ciò significa che è possibile usare Microsoft Sentinel nel portale di Defender anche se non si usano altri servizi Microsoft Defender.

Dopo il 31 marzo 2027, Microsoft Sentinel non sarà più supportato nel portale di Azure e sarà disponibile solo nel portale di Microsoft Defender.

Se attualmente si usa Microsoft Sentinel nel portale di Azure, è consigliabile iniziare a pianificare la transizione al portale di Defender per garantire una transizione senza problemi e sfruttare appieno l'esperienza di operazioni di sicurezza unificata offerta da Microsoft Defender.

Per altre informazioni, vedere:

- Microsoft Sentinel nel portale di Microsoft Defender

- Eseguire la transizione dell'ambiente Microsoft Sentinel al portale di Defender

- Pianificazione del passaggio al portale di Microsoft Defender per tutti i clienti Microsoft Sentinel (blog)

Modifiche per i nuovi clienti a partire da luglio 2025

Ai fini delle modifiche descritte in questa sezione, i nuovi clienti Microsoft Sentinel sono clienti che eseguono l'onboarding della prima area di lavoro nel tenant per Microsoft Sentinel.

A partire da luglio 2025, questi nuovi clienti che hanno anche le autorizzazioni di proprietario di una sottoscrizione o di un amministratore di accesso utente e non sono Azure utenti delegati a Lighthouse, hanno l'onboarding automatico delle aree di lavoro nel portale di Defender insieme all'onboarding in Microsoft Sentinel.

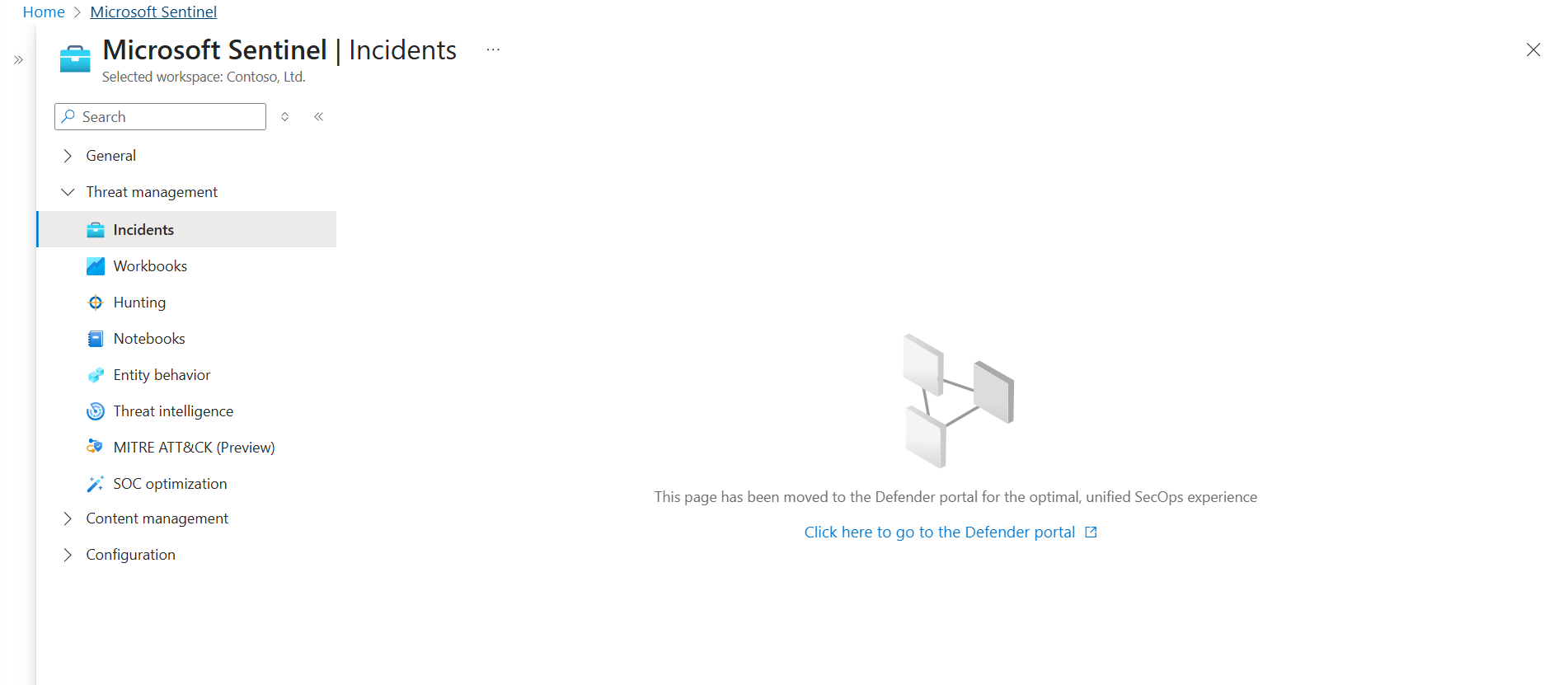

Gli utenti di tali aree di lavoro, che non sono Azure utenti delegati a Lighthouse, visualizzano i collegamenti in Microsoft Sentinel nel portale di Azure che li reindirizzano al portale di Defender.

Ad esempio:

Tali utenti usano Microsoft Sentinel solo nel portale di Defender.

I nuovi clienti che non dispongono di autorizzazioni pertinenti non vengono caricati automaticamente nel portale di Defender, ma visualizzano comunque i collegamenti di reindirizzamento nella portale di Azure, insieme a richieste di chiedere a un utente con autorizzazioni pertinenti di eseguire manualmente l'onboarding dell'area di lavoro nel portale di Defender.

Questa tabella riepiloga queste esperienze:

| Tipo di cliente | Funzionalità |

|---|---|

| Clienti esistenti che creano nuove aree di lavoro in un tenant in cui è già abilitata un'area di lavoro per Microsoft Sentinel | L'onboarding delle aree di lavoro non viene eseguito automaticamente e gli utenti non visualizzano i collegamenti di reindirizzamento |

| Azure utenti delegati a Lighthouse che creano nuove aree di lavoro in qualsiasi tenant | L'onboarding delle aree di lavoro non viene eseguito automaticamente e gli utenti non visualizzano i collegamenti di reindirizzamento |

| Nuovi clienti che eseguono l'onboarding della prima area di lavoro nel tenant per Microsoft Sentinel |

-

Gli utenti che dispongono delle autorizzazioni necessarie hanno l'onboarding automatico dell'area di lavoro. Altri utenti di tali aree di lavoro visualizzano collegamenti di reindirizzamento nella portale di Azure. - Gli utenti che non dispongono delle autorizzazioni necessarie non hanno l'onboarding automatico dell'area di lavoro. Tutti gli utenti di tali aree di lavoro visualizzano collegamenti di reindirizzamento nel portale di Azure e un utente con le autorizzazioni necessarie deve eseguire l'onboarding dell'area di lavoro nel portale di Defender. |