Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Importante

I rilevamenti personalizzati sono ora il modo migliore per creare nuove regole in Microsoft Sentinel Microsoft Defender XDR SIEM. Con i rilevamenti personalizzati, è possibile ridurre i costi di inserimento, ottenere rilevamenti in tempo reale illimitati e trarre vantaggio dall'integrazione senza problemi con dati, funzioni e azioni di correzione Defender XDR con il mapping automatico delle entità. Per altre informazioni, leggere questo blog.

Microsoft Sentinel regole di analisi notificano quando si verifica qualcosa di sospetto nella rete. Nessuna regola di analisi è perfetta e si è tenuti a ottenere alcuni falsi positivi che richiedono la gestione. Questo articolo descrive come gestire i falsi positivi, usando l'automazione o modificando le regole di analisi pianificata.

Cause e prevenzione dei falsi positivi

Anche in una regola di analisi compilata correttamente, i falsi positivi spesso derivano da entità specifiche come utenti o indirizzi IP che devono essere esclusi dalla regola.

Gli scenari comuni includono:

- Le normali attività di alcuni utenti, in genere le entità servizio, mostrano un modello che sembra sospetto.

- L'attività intenzionale di analisi della sicurezza proveniente da indirizzi IP noti viene rilevata come dannosa.

- Una regola che esclude gli indirizzi IP privati deve escludere anche alcuni indirizzi IP interni non privati.

Questo articolo descrive due metodi per evitare falsi positivi:

- Le regole di automazione creano eccezioni senza modificare le regole di analisi.

- Le modifiche alle regole di analisi pianificata consentono eccezioni più dettagliate e permanenti.

Nella tabella seguente vengono descritte le caratteristiche di ogni metodo:

| Metodo | Caratteristica |

|---|---|

| Regole di automazione |

|

| Modifiche alle regole di analisi |

|

Aggiungere eccezioni con regole di automazione (solo portale di Azure)

Questa procedura descrive come aggiungere una regola di automazione quando viene visualizzato un evento imprevisto falso positivo. Questa procedura è supportata solo nel portale di Azure.

Se Microsoft Sentinel viene eseguito l'onboarding nel portale di Defender, creare regole di automazione da zero in base ai dettagli dell'evento imprevisto. Per altre informazioni, vedere Automatizzare la risposta alle minacce in Microsoft Sentinel con regole di automazione.

Per aggiungere una regola di automazione per gestire un falso positivo:

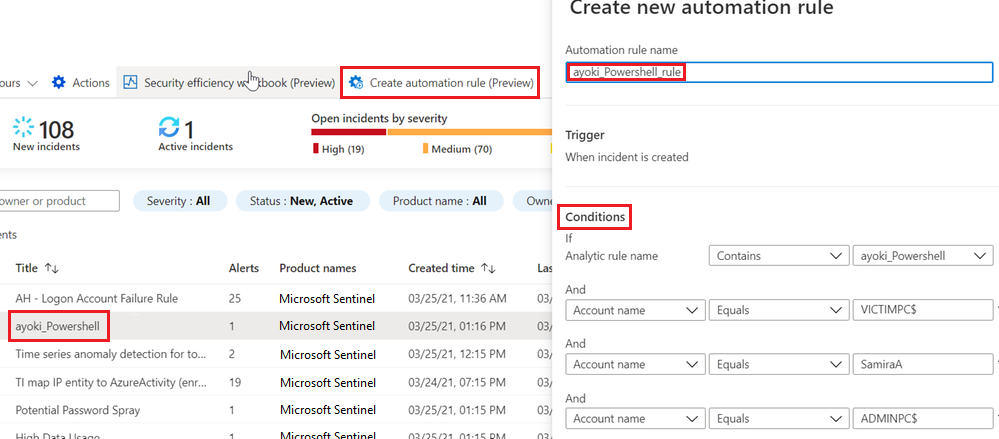

In Microsoft Sentinel, in Eventi imprevisti selezionare l'evento imprevisto per cui si vuole creare un'eccezione.

Nel riquadro dei dettagli dell'evento imprevisto sul lato selezionare Azioni > Crea regola di automazione.

Nella barra laterale Crea nuova regola di automazione modificare facoltativamente il nome della nuova regola per identificare l'eccezione, anziché solo il nome della regola di avviso.

In Condizioni aggiungere facoltativamente altri nomi di regola di Analisia cui applicare l'eccezione. Selezionare la casella a discesa contenente il nome della regola di analisi e selezionare altre regole di analisi dall'elenco.

La barra laterale presenta le entità specifiche nell'evento imprevisto corrente che potrebbero aver causato il falso positivo. Mantenere i suggerimenti automatici o modificarli per ottimizzare l'eccezione. Ad esempio, è possibile modificare una condizione in un indirizzo IP da applicare a un'intera subnet.

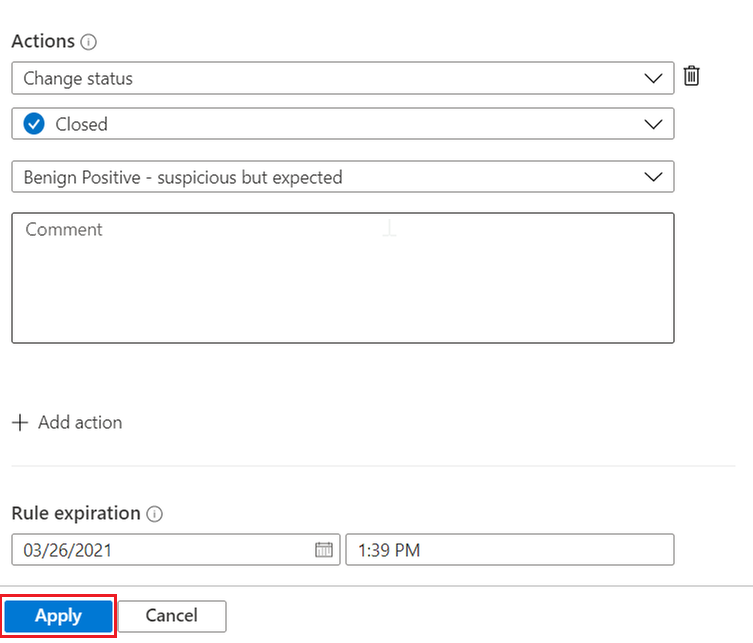

Dopo aver soddisfatto le condizioni, scorrere verso il basso nel riquadro laterale per continuare a definire le operazioni eseguite dalla regola:

- La regola è già configurata per chiudere un evento imprevisto che soddisfa i criteri di eccezione.

- È possibile mantenere il motivo di chiusura specificato così come è oppure modificarlo se un altro motivo è più appropriato.

- È possibile aggiungere un commento all'evento imprevisto chiuso automaticamente che spiega l'eccezione. Ad esempio, è possibile specificare che l'evento imprevisto ha origine da attività amministrative note.

- Per impostazione predefinita, la regola è impostata per la scadenza automatica dopo 24 ore. Questa scadenza potrebbe essere quella desiderata e ridurre la probabilità di errori falsi negativi. Se si vuole un'eccezione più lunga, impostare Scadenza regola su un'ora successiva.

Se si desidera, è possibile aggiungere altre azioni. Ad esempio, è possibile aggiungere un tag all'evento imprevisto oppure eseguire un playbook per inviare un messaggio di posta elettronica o una notifica o per eseguire la sincronizzazione con un sistema esterno.

Selezionare Applica per attivare l'eccezione.

Aggiungere eccezioni modificando le regole di analisi

Un'altra opzione per l'implementazione delle eccezioni consiste nel modificare la query delle regole di analisi. È possibile includere eccezioni direttamente nella regola o, preferibilmente, quando possibile, usare un riferimento a un watchlist. È quindi possibile gestire l'elenco di eccezioni nell'elenco di controllo.

Modificare la query

Per modificare le regole di analisi esistenti, selezionare Automazione dal menu di spostamento Microsoft Sentinel sinistra. Selezionare la regola da modificare e quindi selezionare Modifica in basso a destra per aprire la Procedura guidata regole di analisi.

Per istruzioni dettagliate sull'uso della Creazione guidata regole di analisi per creare e modificare regole di analisi, vedere Creare regole di analisi personalizzate per rilevare le minacce.

Per implementare un'eccezione in un tipico preambolo della regola, è possibile aggiungere una condizione simile where IPAddress !in ('<ip addresses>') all'inizio della query delle regole. Questa riga esclude dalla regola indirizzi IP specifici.

let timeFrame = 1d;

SigninLogs

| where TimeGenerated >= ago(timeFrame)

| where IPAddress !in ('10.0.0.8', '192.168.12.1')

...

Questo tipo di eccezione non è limitato agli indirizzi IP. È possibile escludere utenti specifici usando il UserPrincipalName campo o escludere app specifiche usando AppDisplayName.

È anche possibile escludere più attributi. Ad esempio, per escludere gli avvisi dall'indirizzo 10.0.0.8 IP o dall'utente user@microsoft.com, usare:

| where IPAddress !in ('10.0.0.8')

| where UserPrincipalName != 'user@microsoft.com'

Per implementare un'eccezione con granularità più fine, se applicabile, e ridurre la probabilità di falsi negativi, è possibile combinare gli attributi. L'eccezione seguente si applica solo se entrambi i valori vengono visualizzati nello stesso avviso:

| where IPAddress != '10.0.0.8' and UserPrincipalName != 'user@microsoft.com'

Escludere le subnet

L'esclusione degli intervalli IP usati da un'organizzazione richiede l'esclusione della subnet. Nell'esempio seguente viene illustrato come escludere le subnet.

L'operatore ipv4_lookup è un operatore di arricchimento, non un operatore di filtro. La where isempty(network) riga esegue effettivamente il filtro, controllando gli eventi che non mostrano una corrispondenza.

let subnets = datatable(network:string) [ "111.68.128.0/17", "5.8.0.0/19", ...];

let timeFrame = 1d;

SigninLogs

| where TimeGenerated >= ago(timeFrame)

| evaluate ipv4_lookup(subnets, IPAddress, network, return_unmatched = true)

| where isempty(network)

...

Usare gli elenchi di controllo per gestire le eccezioni

È possibile usare un watchlist per gestire l'elenco di eccezioni al di fuori della regola stessa. Se applicabile, questa soluzione presenta i vantaggi seguenti:

- Un analista può aggiungere eccezioni senza modificare la regola, che segue meglio le procedure consigliate soc.

- La stessa watchlist può essere applicata a diverse regole, abilitando la gestione centrale delle eccezioni.

L'uso di un watchlist è simile all'uso di un'eccezione diretta. Usare _GetWatchlist('<watchlist name>') per chiamare l'elenco di controllo:

let timeFrame = 1d;

let logonDiff = 10m;

let allowlist = (_GetWatchlist('ipallowlist') | project IPAddress);

SigninLogs

| where TimeGenerated >= ago(timeFrame)

| where IPAddress !in (allowlist)

...

È anche possibile applicare filtri alle subnet usando un watchlist. Nel codice di esclusione delle subnet precedenti, ad esempio, è possibile sostituire la definizione delle datatable subnet con un elenco di controllo:

let subnets = _GetWatchlist('subnetallowlist');

Per altre informazioni sugli elementi seguenti usati negli esempi precedenti, vedere la documentazione di Kusto:

- istruzione let

- operatore where

- operatore di progetto

- Operatore datatable

- operatore evaluate plugin

- funzione ago()

- Funzione isempty()

- plug-in ipv4_lookup

Per altre informazioni su KQL, vedere panoramica di Linguaggio di query Kusto (KQL).

Altre risorse:

Esempio: Gestire le eccezioni per la soluzione Microsoft Sentinel per le applicazioni SAP®

La soluzione Microsoft Sentinel per le applicazioni SAP® offre funzioni che è possibile usare per escludere utenti o sistemi dall'attivazione degli avvisi.

Escludere gli utenti. Usare la funzione SAPUsersGetVIP per:

- Tag di chiamata per gli utenti da escludere dall'attivazione degli avvisi. Contrassegnare gli utenti nell'elenco di controllo SAP_User_Config , usando gli asterischi (*) come caratteri jolly per contrassegnare tutti gli utenti con una sintassi di denominazione specificata.

- Elencare ruoli e/o profili SAP specifici da escludere dall'attivazione degli avvisi.

Escludere i sistemi. Usare funzioni che supportano il parametro SelectedSystemRoles per determinare che solo tipi specifici di sistemi attivano avvisi, inclusi solo i sistemi di produzione , solo i sistemi UAT o entrambi.

Per altre informazioni, vedere Microsoft Sentinel soluzione per informazioni di riferimento sui dati delle applicazioni SAP®.

Contenuto correlato

Per altre informazioni, vedere: